扫描电镜与透射电镜联用表征形貌与元素组成-测试GO

扫描电镜与透射电镜联用表征形貌与元素组成

将扫描电子显微镜(SEM)和透射电子显微镜(TEM)结合使用,可以有效地表征辣木叶提取物生物合成银纳米粒子(AgNPs)的形貌和元素组成。通过辣木叶提取物进行的银纳米粒子绿色合成是一种环保且具有成本效益的方法。

形貌表征

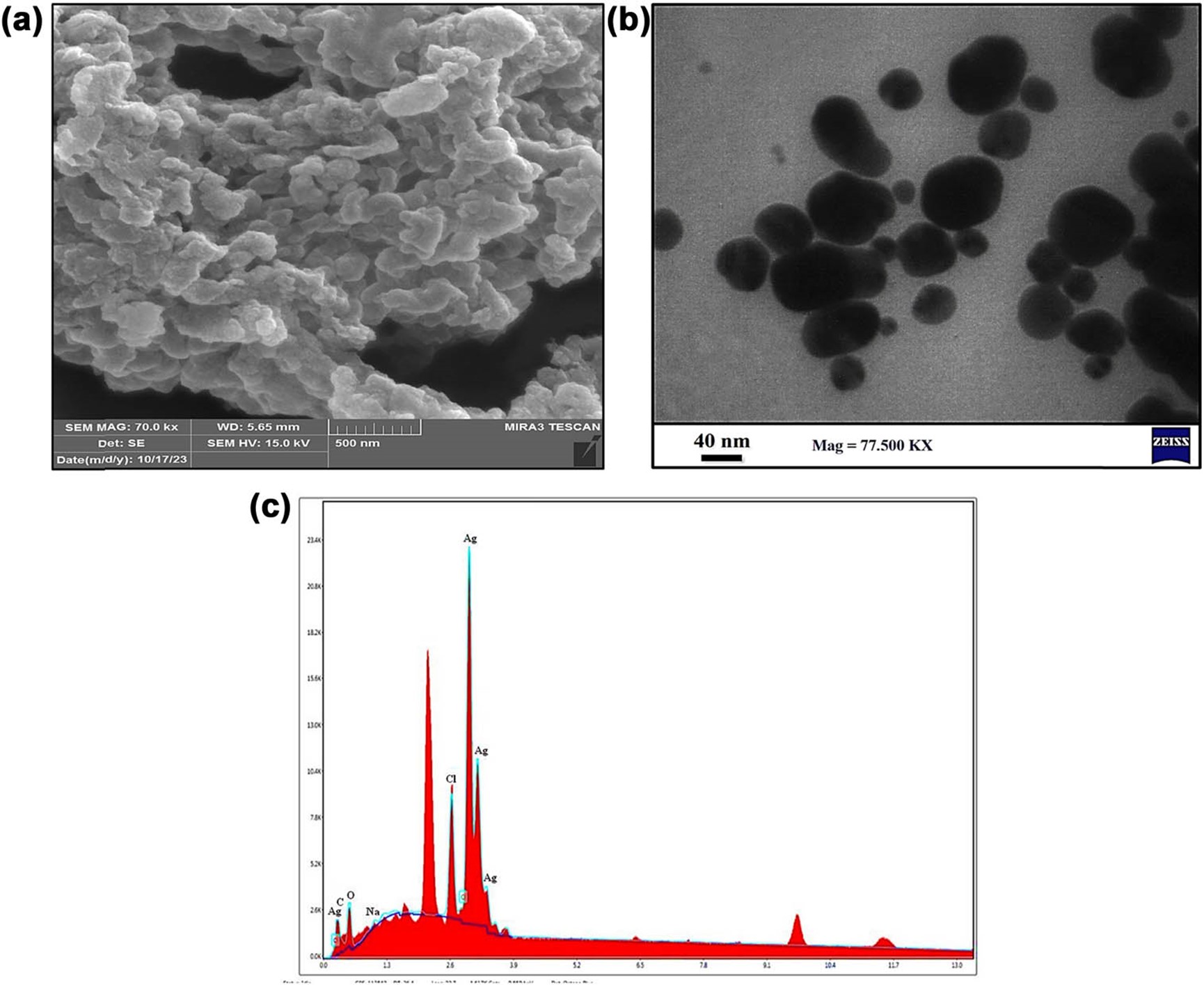

- 扫描电子显微镜 (SEM): SEM 成像提供有关纳米颗粒表面形态和尺寸分布的详细信息。SEM 图像显示了纳米颗粒的形状和大小,通常显示纳米颗粒聚集在一起。例如,利用Palmyra 提取物生物合成银铁双金属纳米粒子(Ag@Fe BMNPs) 的研究中,扫描电子显微镜显示大量纳米颗粒紧密堆积在一起,大致呈球形,尺寸分布相对均匀。通过分析 SEM 图像,可以评估纳米粒子的分散程度和聚集状态。图 4(a)显示了纳米颗粒样品表面的高分辨率图像,显示大量纳米颗粒密集地堆积在一起。

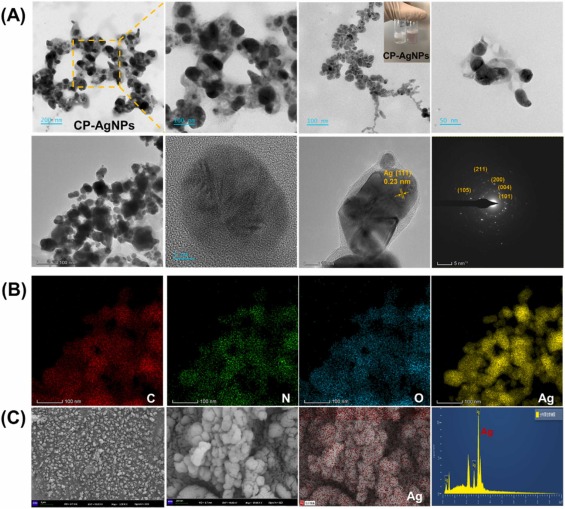

- 透射电子显微镜 (TEM): TEM 能够以比 SEM 更高的分辨率观察纳米粒子的内部结构和尺寸。TEM 图像可以揭示纳米粒子的结晶度。例如,通过TEM可以观察到银纳米颗粒的球形形状及其在基质中的分散情况 。高分辨率 TEM (HRTEM) 图像可以提供晶格条纹信息,用于确定材料的晶体结构。图 4(c) 显示了铁纳米粒子 (FeNPs) 和银纳米粒子 (AgNPs) 的详细视图,可以通过它们的对比度和大小来区分。

- 原子力显微镜 (AFM):原子力显微镜用于测量纳米级别表面的形貌,能提供表面特征的高度和形状相关信息。

元素组成分析

- 能量色散 X 射线光谱 (EDS): EDS 与 SEM 或 TEM 结合使用,以确定样品的元素组成。EDS 光谱显示了与样品中存在的元素相对应的峰,从而可以进行定量和定性分析。例如,在一项使用 Palmyra 提取物合成 Ag@Fe BMNP 的研究中,EDS 光谱显示了银 (Ag) 和铁 (Fe) 的峰,证实了纳米颗粒中这些元素的存在 。EDS 还可以显示其他元素的峰,例如碳 (C)、氧 (O) 和氮 (N),这些元素可能来自表面吸附物质或与纳米颗粒相关的有机成分。

- X射线光电子能谱 (XPS): XPS 是一种用于分析材料表面化学成分和化学状态的技术。通过检测样品中各种元素的特征峰,可以识别元素并确定其化学状态。

莫林加叶提取物在银纳米粒子合成中的应用

辣木(Moringa oleifera)叶提取物作为一种生物还原剂,已被广泛用于银纳米粒子的绿色合成 。辣木叶提取物中存在的生物活性化合物(如类黄酮、酚类和蛋白质)可以还原银离子(Ag+)形成银纳米粒子,同时起到稳定剂的作用,防止纳米粒子聚集 。

结合 SEM 和 TEM 分析

结合 SEM 和 TEM 分析可以全面了解辣木叶提取物合成的银纳米粒子。SEM 提供了纳米粒子表面形貌的概况,而 TEM 揭示了内部结构和结晶度。EDS 证实了银的存在并识别了其他元素。这种综合分析有助于验证绿色合成过程的有效性,并为了解纳米粒子的性质及其潜在应用提供有价值的见解。

例如,Djaber Aouf 等人使用辣木叶提取物生产银纳米粒子的研究中,通过 SEM 和 TEM 图像证实了纳米粒子的形成,EDS 光谱证实了银的存在。纳米颗粒的表面等离子体共振带在 412 nm 处,进一步证实了纳米颗粒的形成。

结合使用 SEM 和 TEM,可以详细表征辣木叶提取物生物合成的银纳米粒子的物理化学性质,这对于优化合成工艺和探索其在各个领域的应用至关重要。 通过调整实验参数,如提取物浓度、银离子浓度和反应时间,可以控制纳米粒子的尺寸、形状和稳定性。

总而言之,SEM 和 TEM 是用于表征辣木叶提取物生物合成银纳米粒子的强大技术,提供了对其形态、尺寸、结构和组成的互补信息。 能量色散 X 射线光谱 (EDS) 用于识别元素组成。该信息对于理解纳米粒子的性质和优化其在各种应用中的合成至关重要。

Scanning Electron Microscope (SEM) Image

TEM image of CP-AgNPs