Web后端实战:登录认证(JWT令牌生成和Filter过滤器Interceptor拦截器)

1.登录功能

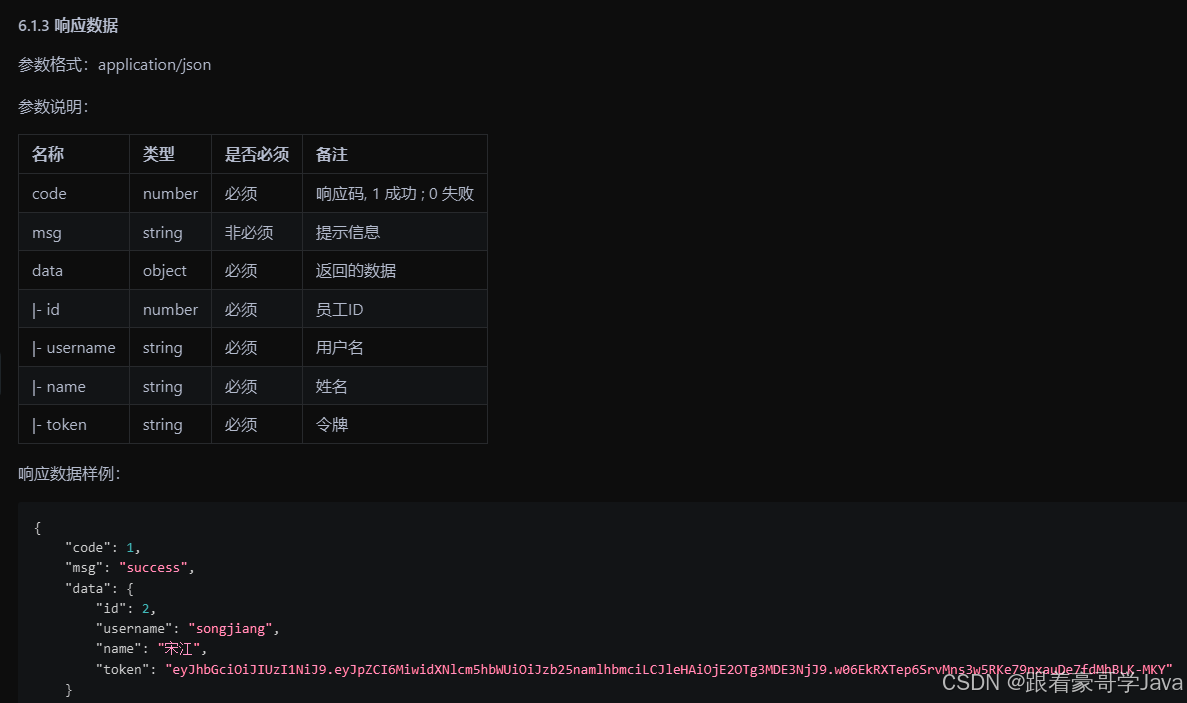

1.1需求

在登录界面中,我们可以输入用户的用户名以及密码,然后点击 “登录” 按钮就要请求服务器,服务端判断用户输入的用户名或者密码是否正确。如果正确,则返回成功结果,前端跳转至系统首页面。

1.2接口描述

1.3思路分析

- 怎么样才算登录成功了呢?

- 用户名和密码都输入正确,登录成功

- 否则,登录失败

- 登录功能的本质是什么?

- 查询

- 根据用户名和密码查询员工信息

1.4功能开发

1). 准备实体类 LoginInfo, 封装登录成功后, 返回给前端的数据 。

/*** 登录成功结果封装类*/

@Data

@NoArgsConstructor

@AllArgsConstructor

public class LoginInfo {private Integer id; //员工IDprivate String username; //用户名private String name; //姓名private String token; //令牌

}

2). 定义LoginController

@Slf4j

@RestController

public class LoginController {@Autowiredprivate EmpService empService;@PostMapping("/login")public Result login(@RequestBody Emp emp){log.info("员工来登录啦 , {}", emp);LoginInfo loginInfo = empService.login(emp);if(loginInfo != null){return Result.success(loginInfo);}return Result.error("用户名或密码错误~");}}

3). EmpService接口中增加 login 登录方法

/*** 登录*/

LoginInfo login(Emp emp);

4). EmpServiceImpl 实现login方法

@Override

public LoginInfo login(Emp emp) {Emp empLogin = empMapper.getUsernameAndPassword(emp);if(empLogin != null){LoginInfo loginInfo = new LoginInfo(empLogin.getId(), empLogin.getUsername(), empLogin.getName(), null);return loginInfo;}return null;

}

5). EmpMapper增加接口方法

/*** 根据用户名和密码查询员工信息*/

@Select("select * from emp where username = #{username} and password = #{password}")

Emp getUsernameAndPassword(Emp emp);

1.5测试

2.登录校验

什么是登录校验?

所谓登录校验,指的是我们在服务器端接收到浏览器发送过来的请求之后,首先我们要对请求进行校验。先要校验一下用户登录了没有,如果用户已经登录了,就直接执行对应的业务操作就可以了;如果用户没有登录,此时就不允许他执行相关的业务操作,直接给前端响应一个错误的结果,最终跳转到登录页面,要求他登录成功之后,再来访问对应的数据。

2.1思路

- 在员工登录成功后,需要将用户登录成功的信息存起来,记录用户已经登录成功的标记。

- 在浏览器发起请求时,需要在服务端进行统一拦截,拦截后进行登录校验。

我们要完成以上操作,会涉及到web开发中的两个技术:

- 会话技术:用户登录成功之后,在后续的每一次请求中,都可以获取到该标记。

- 统一拦截技术:过滤器Filter、拦截器Interceptor

2.2JWT令牌

2.2.1介绍

- JWT全称 JSON Web Token (官网:https://jwt.io/),定义了一种简洁的、自包含的格式,用于在通信双方以json数据格式安全的传输信息。由于数字签名的存在,这些信息是可靠的。

- 简洁:是指jwt就是一个简单的字符串。可以在请求参数或者是请求头当中直接传递。

- 自包含:指的是jwt令牌,看似是一个随机的字符串,但是我们是可以根据自身的需求在jwt令牌中存储自定义的数据内容。如:可以直接在jwt令牌中存储用户的相关信息。

- 简单来讲,jwt就是将原始的json数据格式进行了安全的封装,这样就可以直接基于jwt在通信双方安全的进行信息传输了。

JWT的组成: (JWT令牌由三个部分组成,三个部分之间使用英文的点来分割)

- 第一部分:Header(头), 记录令牌类型、签名算法等。 例如:{“alg”:“HS256”,“type”:“JWT”}

- 第二部分:Payload(有效载荷),携带一些自定义信息、默认信息等。 例如:{“id”:“1”,“username”:“Tom”}

- 第三部分:Signature(签名),防止Token被篡改、确保安全性。将header、payload,并加入指定秘钥,通过指定签名算法计算而来。

签名的目的就是为了防jwt令牌被篡改,而正是因为jwt令牌最后一个部分数字签名的存在,所以整个jwt

令牌是非常安全可靠的。一旦jwt令牌当中任何一个部分、任何一个字符被篡改了,整个令牌在校验的时候都会失败,所以它是非常安全可靠的。

![[图片]](https://i-blog.csdnimg.cn/direct/158ebeb2ad2040ca80257412f1e66a73.png)

JWT是如何将原始的JSON格式数据,转变为字符串的呢?

- 其实在生成JWT令牌时,会对JSON格式的数据进行一次编码:进行base64编码

- Base64:是一种基于64个可打印的字符来表示二进制数据的编码方式。既然能编码,那也就意味着也能解码。所使用的64个字符分别是A到Z、a到z、 0- 9,一个加号,一个斜杠,加起来就是64个字符。任何数据经过base64编码之后,最终就会通过这64个字符来表示。当然还有一个符号,那就是等号。等号它是一个补位的符号

- 需要注意的是Base64是编码方式,而不是加密方式。

2.2.2生成和校验

简单介绍了JWT令牌以及JWT令牌的组成之后,接下来我们就来学习基于Java代码如何生成和校验JWT令牌。

1). 首先我们先来实现JWT令牌的生成。要想使用JWT令牌,需要先引入JWT的依赖:

<!-- JWT依赖-->

<dependency><groupId>io.jsonwebtoken</groupId><artifactId>jjwt</artifactId><version>0.9.1</version>

</dependency>

在引入完JWT来赖后,就可以调用工具包中提供的API来完成JWT令牌的生成和校验。工具类:Jwts

2.2.3登录时下发令牌

- 生成令牌

- 在登录成功之后来生成一个JWT令牌,并且把这个令牌直接返回给前端

- 校验令牌

- 拦截前端请求,从请求中获取到令牌,对令牌进行解析校验

实现步骤:

- 引入JWT工具类:在项目工程下创建

com.itheima.util包,并把提供JWT工具类复制到该包下

package com.itheima.util;import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;import java.util.Date;

import java.util.Map;public class JwtUtils {private static String signKey = "SVRIRUlNQQ==";private static Long expire = 43200000L;/*** 生成JWT令牌* @return*/public static String generateJwt(Map<String,Object> claims){String jwt = Jwts.builder().addClaims(claims).signWith(SignatureAlgorithm.HS256, signKey).setExpiration(new Date(System.currentTimeMillis() + expire)).compact();return jwt;}/*** 解析JWT令牌* @param jwt JWT令牌* @return JWT第二部分负载 payload 中存储的内容*/public static Claims parseJWT(String jwt){Claims claims = Jwts.parser().setSigningKey(signKey).parseClaimsJws(jwt).getBody();return claims;}

}

- 完善 EmpServiceImpl中的 login 方法逻辑, 登录成功,生成JWT令牌并返回

@Override

public LoginInfo login(Emp emp) {Emp empLogin = empMapper.getUsernameAndPassword(emp);if(empLogin != null){//1. 生成JWT令牌Map<String,Object> dataMap = new HashMap<>();dataMap.put("id", empLogin.getId());dataMap.put("username", empLogin.getUsername());String jwt = JwtUtils.generateJwt(dataMap);LoginInfo loginInfo = new LoginInfo(empLogin.getId(), empLogin.getUsername(), empLogin.getName(), jwt);return loginInfo;}return null;

}

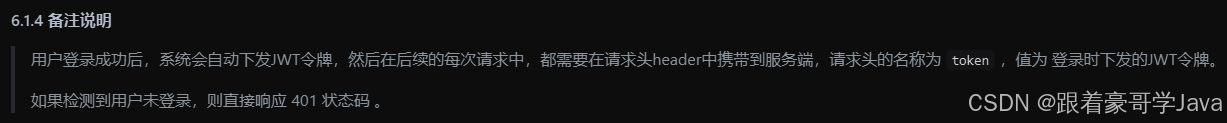

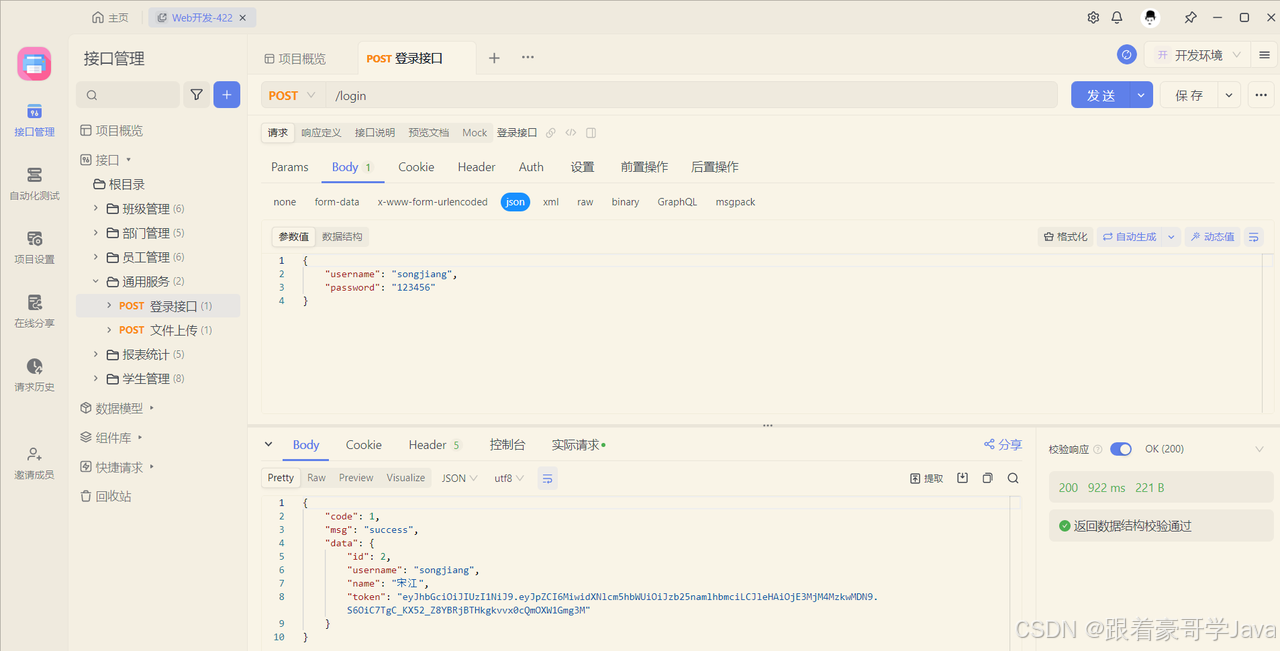

登录请求完成后,可以看到JWT令牌已经响应给了前端,此时前端就会将JWT令牌存储在浏览器本地。

服务器响应的JWT令牌存储在本地浏览器哪里了呢?

- 在当前案例中,JWT令牌存储在浏览器的本地存储空间 localstorage中了。 localstorage 是浏览器的本地存储,在移动端也是支持的。

![[图片]](https://i-blog.csdnimg.cn/direct/2058b31e2697466db925bf3e73ebf3b4.png)

我们在发起一个查询部门数据的请求,此时我们可以看到在请求头中包含一个token(JWT令牌),后续的每一次请求当中,都会将这个令牌携带到服务端。

![[图片]](https://i-blog.csdnimg.cn/direct/a6e956fe789c4d3fb4797f91d1106dcc.png)

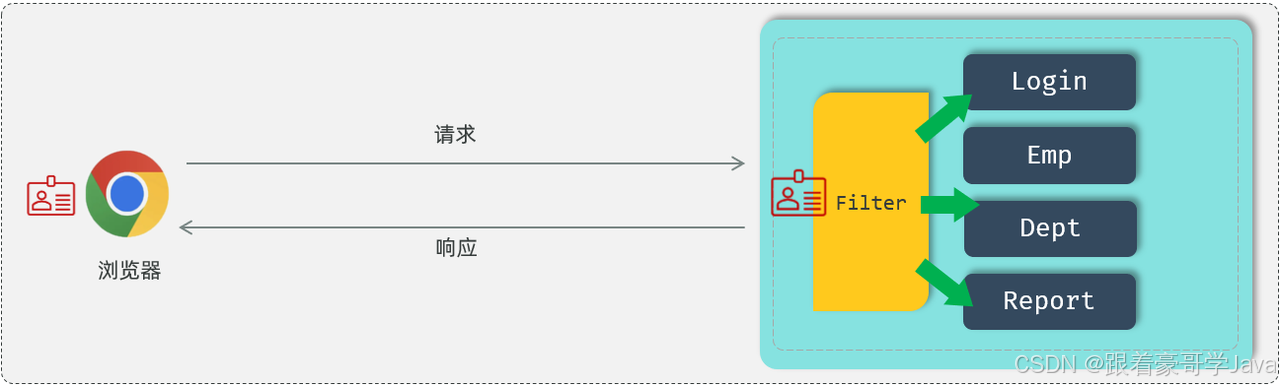

2.3过滤器Filter

什么是Filter?

- Filter表示过滤器,是 JavaWeb三大组件(Servlet、Filter、Listener)之一。

- 过滤器可以把对资源的请求拦截下来,从而实现一些特殊的功能

- 使用了过滤器之后,要想访问web服务器上的资源,必须先经过滤器,过滤器处理完毕之后,才可以访问对应的资源。

- 过滤器一般完成一些通用的操作,比如:登录校验、统一编码处理、敏感字符处理等。

2.3.1登录校验过滤器

2.3.1.1分析

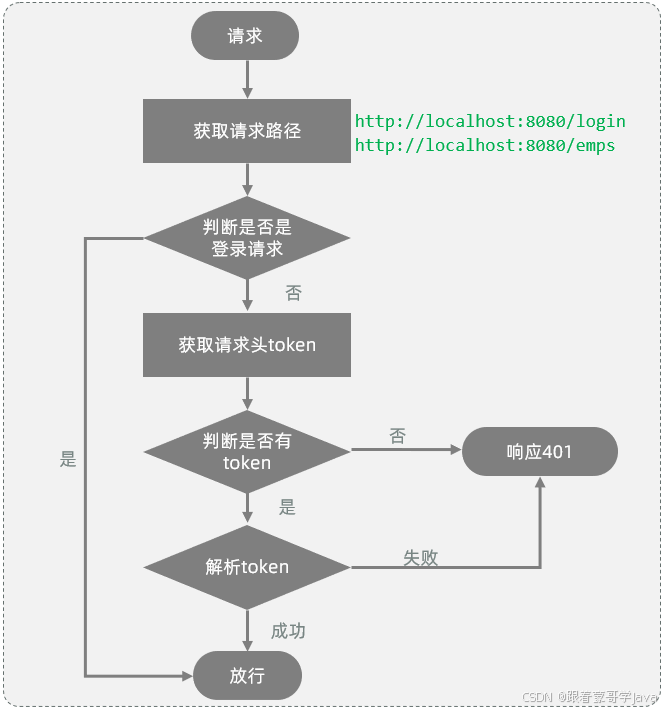

我们先来回顾下前面分析过的登录校验的基本流程:

- 要进入到后台管理系统,我们必须先完成登录操作,此时就需要访问登录接口login。

- 登录成功之后,我们会在服务端生成一个JWT令牌,并且把JWT令牌返回给前端,前端会将JWT令牌存储下来。

- 在后续的每一次请求当中,都会将JWT令牌携带到服务端,请求到达服务端之后,要想去访问对应的业务功能,此时我们必须先要校验令牌的有效性。

- 对于校验令牌的这一块操作,我们使用登录校验的过滤器,在过滤器当中来校验令牌的有效性。如果令牌是无效的,就响应一个错误的信息,也不会再去放行访问对应的资源了。如果令牌存在,并且它是有效的,此时就会放行去访问对应的web资源,执行相应的业务操作。

大概清楚了在Filter过滤器的实现步骤了,那在正式开发登录校验过滤器之前,我们思考两个问题:

- 所有的请求,拦截到了之后,都需要校验令牌吗 ?

- 答案:登录请求例外

- 拦截到请求后,什么情况下才可以放行,执行业务操作 ?

- 答案:有令牌,且令牌校验通过(合法);否则都返回未登录错误结果

2.3.1.2具体流程

基于上面的业务流程,我们分析出具体的操作步骤:

- 获取请求url

- 判断请求url中是否包含login,如果包含,说明是登录操作,放行

- 获取请求头中的令牌(token)

- 判断令牌是否存在,如果不存在,响应 401

- 解析token,如果解析失败,响应 401

- 放行

2.3.1.3代码实现

在 com.itheima.filter 包下创建TokenFilter,具体代码如下:

package com.itheima.filter;import com.itheima.utils.JwtUtils;

import jakarta.servlet.*;

import jakarta.servlet.annotation.WebFilter;

import jakarta.servlet.http.HttpServletRequest;

import jakarta.servlet.http.HttpServletResponse;

import lombok.extern.slf4j.Slf4j;

import org.apache.http.HttpStatus;

import org.springframework.util.StringUtils;

import java.io.IOException;/*** 令牌校验过滤器*/

@Slf4j

@WebFilter(urlPatterns = "/*")

public class TokenFilter implements Filter {@Overridepublic void doFilter(ServletRequest req, ServletResponse resp, FilterChain chain) throws IOException, ServletException {HttpServletRequest request = (HttpServletRequest) req;HttpServletResponse response = (HttpServletResponse) resp;//1. 获取请求url。String url = request.getRequestURL().toString();//2. 判断请求url中是否包含login,如果包含,说明是登录操作,放行。if(url.contains("login")){ //登录请求log.info("登录请求 , 直接放行");chain.doFilter(request, response);return;}//3. 获取请求头中的令牌(token)。String jwt = request.getHeader("token");//4. 判断令牌是否存在,如果不存在,返回错误结果(未登录)。if(!StringUtils.hasLength(jwt)){ //jwt为空log.info("获取到jwt令牌为空, 返回错误结果");response.setStatus(HttpStatus.SC_UNAUTHORIZED);return;}//5. 解析token,如果解析失败,返回错误结果(未登录)。try {JwtUtils.parseJWT(jwt);} catch (Exception e) {e.printStackTrace();log.info("解析令牌失败, 返回错误结果");response.setStatus(HttpStatus.SC_UNAUTHORIZED);return;}//6. 放行。log.info("令牌合法, 放行");chain.doFilter(request , response);}}

2.3.2 Filter详解

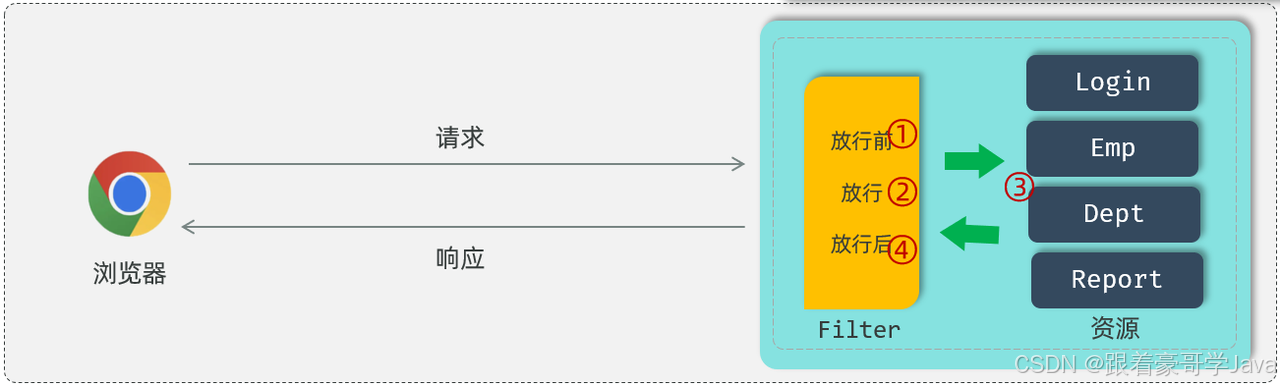

2.3.2.1执行流程

过滤器当中我们拦截到了请求之后,如果希望继续访问后面的web资源,就要执行放行操作,放行就是调用 FilterChain对象当中的doFilter()方法,在调用doFilter()这个方法之前所编写的代码属于放行之前的逻辑。

在放行后访问完 web 资源之后还会回到过滤器当中,回到过滤器之后如有需求还可以执行放行之后的逻辑,放行之后的逻辑我们写在doFilter()这行代码之后。

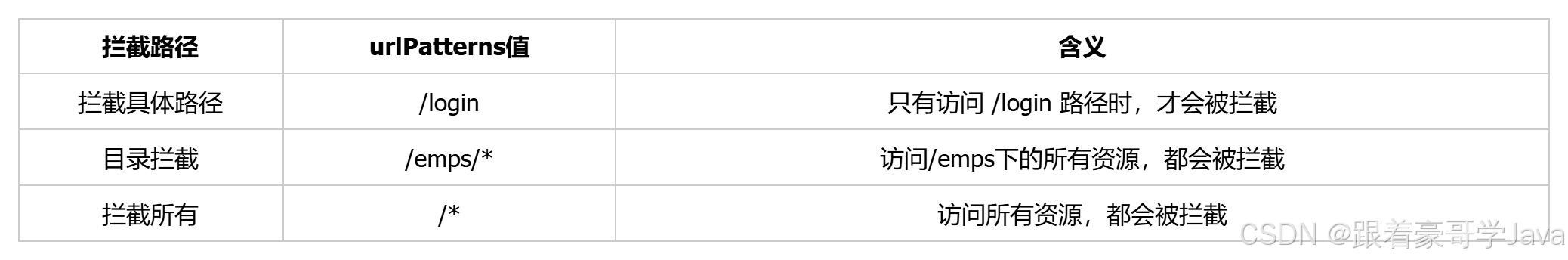

2.3.2.2拦截路径

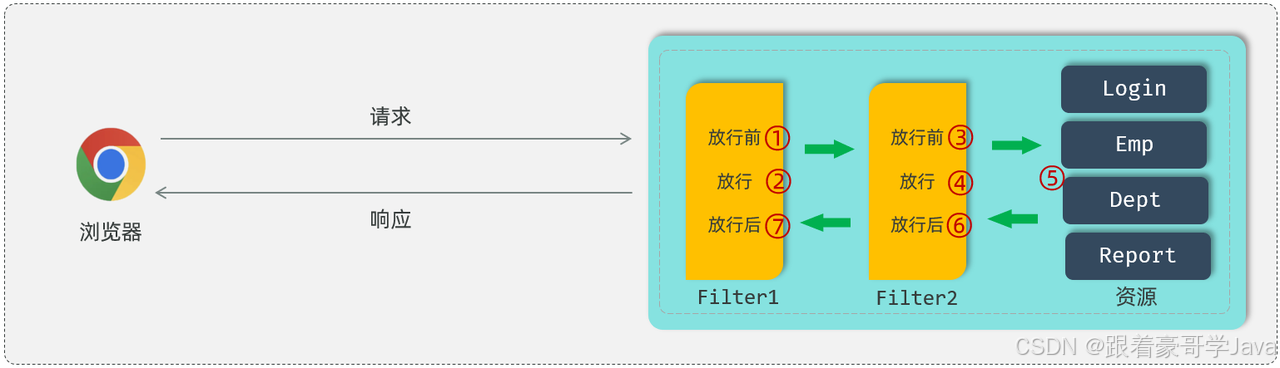

2.3.2.3过滤器链

比如:在我们web服务器当中,定义了两个过滤器,这两个过滤器就形成了一个过滤器链。

而这个链上的过滤器在执行的时候会一个一个的执行,会先执行第一个Filter,放行之后再来执行第二个Filter,如果执行到了最后一个过滤器放行之后,才会访问对应的web资源。

访问完web资源之后,按照我们刚才所介绍的过滤器的执行流程,还会回到过滤器当中来执行过滤器放行后的逻辑,而在执行放行后的逻辑的时候,顺序是反着的。

先要执行过滤器2放行之后的逻辑,再来执行过滤器1放行之后的逻辑,最后在给浏览器响应数据。

过滤器链上过滤器的执行顺序:注解配置的Filter,优先级是按照过滤器类名(字符串)的自然排序。 比如:

- AbcFilter

- DemoFilter 这两个过滤器来说,AbcFilter 会先执行,DemoFilter会后执行。

2.4拦截器Interceptor

什么是拦截器?

- 是一种动态拦截方法调用的机制,类似于过滤器。

- 拦截器是Spring框架中提供的,用来动态拦截控制器方法的执行。

- 拦截器的作用:拦截请求,在指定方法调用前后,根据业务需要执行预先设定的代码。

![[图片]](https://i-blog.csdnimg.cn/direct/30eac2a7148d48679a702f152a7bf020.png)

在拦截器当中,我们通常也是做一些通用性的操作,比如:我们可以通过拦截器来拦截前端发起的请求,将登录校验的逻辑全部编写在拦截器当中。在校验的过程当中,如发现用户登录了(携带JWT令牌且是合法令牌),就可以直接放行,去访问spring当中的资源。如果校验时发现并没有登录或是非法令牌,就可以直接给前端响应未登录的错误信息。

2.4.1 令牌校验Interceptor

1). TokenInterceptor

在 com.itheima.interceptor 包下创建 TokenInterceptor

@Slf4j

@Component

public class TokenInterceptor implements HandlerInterceptor {@Overridepublic boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {//1. 获取请求url。String url = request.getRequestURL().toString();//2. 判断请求url中是否包含login,如果包含,说明是登录操作,放行。if(url.contains("login")){ //登录请求log.info("登录请求 , 直接放行");return true;}//3. 获取请求头中的令牌(token)。String jwt = request.getHeader("token");//4. 判断令牌是否存在,如果不存在,返回错误结果(未登录)。if(!StringUtils.hasLength(jwt)){ //jwt为空log.info("获取到jwt令牌为空, 返回错误结果");response.setStatus(HttpStatus.SC_UNAUTHORIZED);return false;}//5. 解析token,如果解析失败,返回错误结果(未登录)。try {JwtUtils.parseJWT(jwt);} catch (Exception e) {e.printStackTrace();log.info("解析令牌失败, 返回错误结果");response.setStatus(HttpStatus.SC_UNAUTHORIZED);return false;}//6. 放行。log.info("令牌合法, 放行");return true;}}

2). 配置拦截器

@Configuration

public class WebConfig implements WebMvcConfigurer {//拦截器对象@Autowiredprivate TokenInterceptor tokenInterceptor;@Overridepublic void addInterceptors(InterceptorRegistry registry) {//注册自定义拦截器对象registry.addInterceptor(tokenInterceptor).addPathPatterns("/**");}

}

2.4.2 Interceptor详解

2.4.2.1拦截路径

首先我们先来看拦截器的拦截路径的配置,在注册配置拦截器的时候,我们要指定拦截器的拦截路径,通过addPathPatterns(“要拦截路径”)方法,就可以指定要拦截哪些资源。

在入门程序中我们配置的是/**,表示拦截所有资源,而在配置拦截器时,不仅可以指定要拦截哪些资源,还可以指定不拦截哪些资源,只需要调用excludePathPatterns(“不拦截路径”)方法,指定哪些资源不需要拦截。

@Configuration

public class WebConfig implements WebMvcConfigurer {//拦截器对象@Autowiredprivate DemoInterceptor demoInterceptor;@Overridepublic void addInterceptors(InterceptorRegistry registry) {//注册自定义拦截器对象registry.addInterceptor(demoInterceptor).addPathPatterns("/**")//设置拦截器拦截的请求路径( /** 表示拦截所有请求).excludePathPatterns("/login");//设置不拦截的请求路径}

}

2.4.2.2执行流程

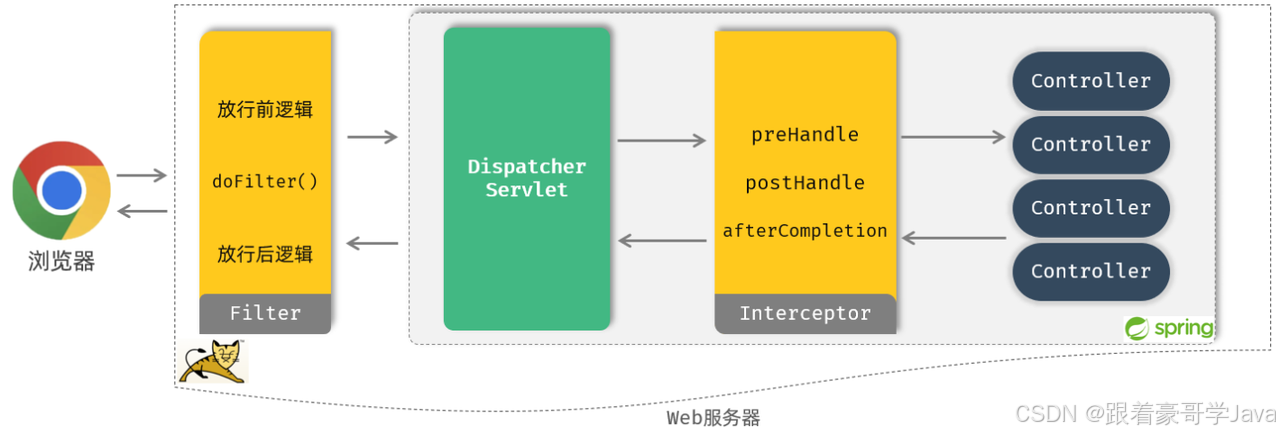

- 当我们打开浏览器来访问部署在web服务器当中的web应用时,此时我们所定义的过滤器会拦截到这次请求。拦截到这次请求之后,它会先执行放行前的逻辑,然后再执行放行操作。而由于我们当前是基于springboot开发的,所以放行之后是进入到了spring的环境当中,也就是要来访问我们所定义的controller当中的接口方法。

- Tomcat并不识别所编写的Controller程序,但是它识别Servlet程序,所以在Spring的Web环境中提供了一个非常核心的Servlet:DispatcherServlet(前端控制器),所有请求都会先进行到DispatcherServlet,再将请求转给Controller。

- 当我们定义了拦截器后,会在执行Controller的方法之前,请求被拦截器拦截住。执行preHandle()方法,这个方法执行完成后需要返回一个布尔类型的值,如果返回true,就表示放行本次操作,才会继续访问controller中的方法;如果返回false,则不会放行(controller中的方法也不会执行)。

- 在controller当中的方法执行完毕之后,再回过来执行postHandle()这个方法以及afterCompletion() 方法,然后再返回给DispatcherServlet,最终再来执行过滤器当中放行后的这一部分逻辑的逻辑。执行完毕之后,最终给浏览器响应数据。

以上就是拦截器的执行流程。通过执行流程分析,大家应该已经清楚了过滤器和拦截器之间的区别,其实它们之间的区别主要是两点:

- 接口规范不同:过滤器需要实现Filter接口,而拦截器需要实现HandlerInterceptor接口。

- 拦截范围不同:过滤器Filter会拦截所有的资源,而Interceptor只会拦截Spring环境中的资源。