内网与外网是通过什么进行传输的?内外网文件传输的安全方法

在当前企业信息化建设日益深入的背景下,出于安全防护与合规管理的需要,很多单位将网络划分为内网(办公网/生产网)与外网(互联网/DMZ区)。这种网络隔离策略虽然提升了安全性,但也带来了内外网文件传输的难题。

如何在保障数据安全的前提下,实现高效、合规、可控的文件交换,成为众多企业,尤其是金融、政府、制造、科研等行业关注。

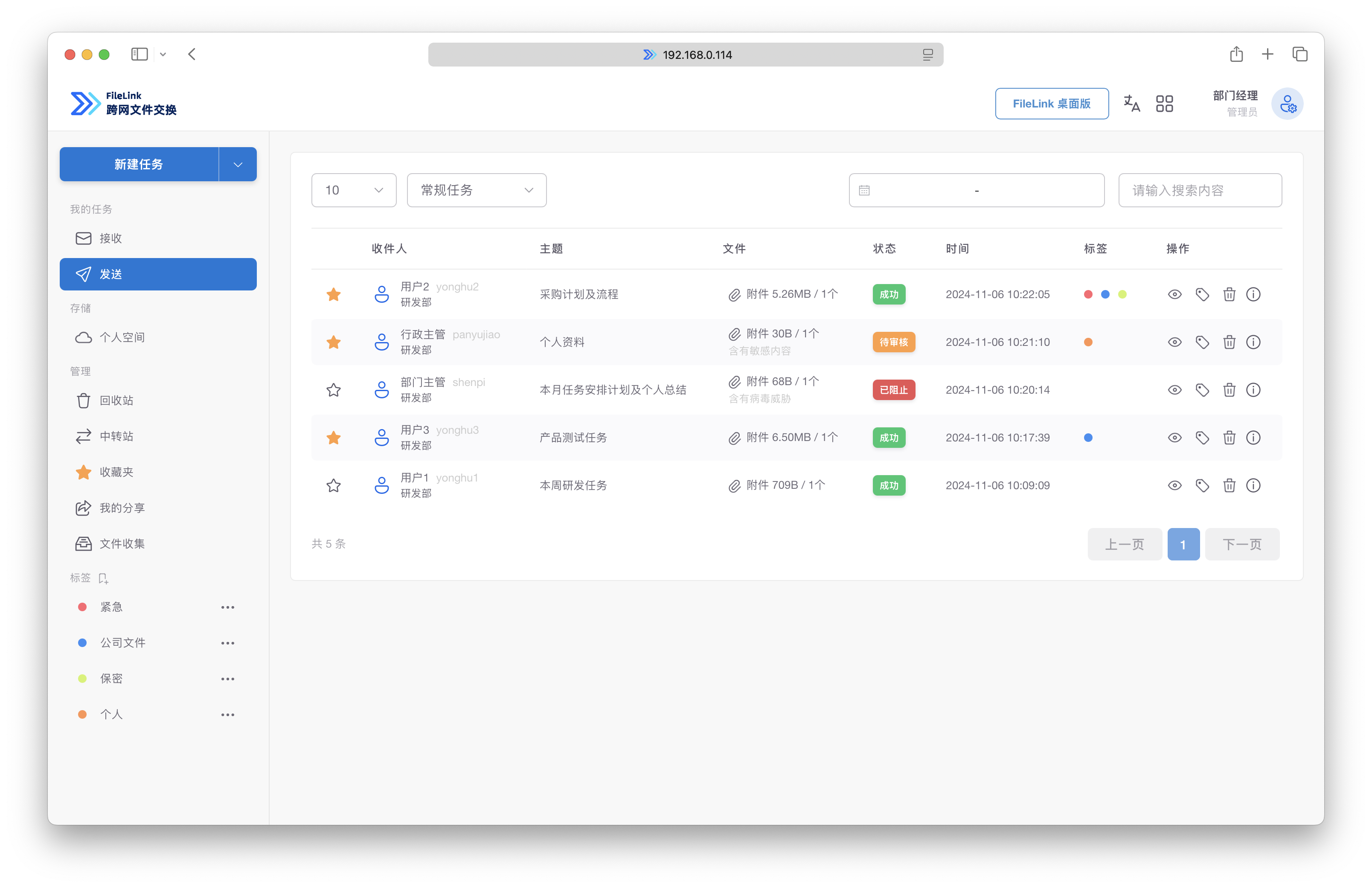

一、FileLink内外网文件传输系统(国产推荐)

1.1 系统概述

FileLink 是一款专为中大型企业设计的内外网文件传输系统,支持在隔离网络之间进行安全、可控、高效的文件交换。该系统应用于需要进行内外网数据交互的场景,如企业办公网与互联网隔离、DMZ区与内网通信、专网与外网文件传输等,尤其适合对安全性、合规性、审计能力有高要求的单位。

1.2 核心功能

- 安全隔离传输:支持物理隔离或逻辑隔离环境下的文件传输,无需网络直连

- 自动中转机制:通过中转服务器或中转介质(如U盘、移动硬盘)实现文件自动传输,减少人工干预

- 内容审查与过滤:可设置关键字、文件类型、敏感内容过滤策略,防止违规文件外传

- 传输加密保护:支持传输过程中的加密处理,防止数据被窃取或篡改

- 权限分级管理:支持按用户、部门、角色设置不同的传输权限,确保最小权限原则

- 行为审计与日志记录:记录每一次文件传输的时间、操作人、传输内容、审批流程等信息,便于事后追溯

- 病毒查杀联动:可与杀毒软件联动,在文件传输前进行病毒扫描,防止恶意文件传播

- 国产化适配良好:全面兼容麒麟操作系统、统信UOS、中科方德等国产软硬件平台

二、U盘/移动硬盘手动拷贝

通过人工使用U盘或移动硬盘在内外网设备之间手动拷贝文件,是最基础的传输方式。

特点:

- 实现简单,无需部署系统

- 安全性低,存在数据泄露与病毒传播风险

- 效率低,依赖人工操作,易出错

三、双网终端切换传输

通过配置双网隔离终端(如双系统电脑),用户需手动切换网络环境进行文件访问与传输。

特点:

- 安全性较高,物理隔离网络之间无直接连接

- 使用复杂,影响工作效率

- 无法实现自动传输与集中管理

四、网闸(GAP)系统传输

通过部署物理隔离设备(网闸),实现内外网之间的文件交换,通常用于高安全等级场景。

特点:

- 安全性极高,适合军工、政府等高保密单位

- 成本高,部署复杂

- 传输效率低,操作流程繁琐

五、FTP/SFTP中转服务器

通过部署中转服务器,利用FTP或SFTP协议实现内外网之间的文件交换。

特点:

- 实现简单,适合技术团队使用

- 存在中间服务器被攻击或篡改风险

- 缺乏细粒度权限控制与内容审查机制

六、邮件网关中转传输

通过配置邮件网关,实现内外网邮件发送与文件附件传输。

特点:

- 用户熟悉,使用门槛低

- 安全性较低,易被用于泄密

- 无法控制文件内容,缺乏审计能力

七、虚拟桌面访问外网

通过虚拟桌面技术访问外网环境,实现文件查看与下载,但无法直接复制粘贴。

特点:

- 安全性高,适合临时查阅场景

- 图形性能受限,影响用户体验

- 不适合频繁文件交换与协同办公

八、定制开发文件摆渡系统

部分企业基于自身需求开发定制化的文件摆渡系统,实现内外网文件自动中转。

特点:

- 可按需定制,满足特定业务需求

- 开发与维护成本高

- 缺乏标准化与成熟产品支持

九、企业网盘中转传输

利用企业私有云或受控网盘实现内外网文件上传与下载。

特点:

- 操作便捷,适合中小型企业

- 数据需上传至第三方平台时存在泄露风险

- 依赖网络连接,存在断网风险

十、区块链+文件哈希验证

通过区块链技术对传输文件进行哈希值验证,确保文件完整性和来源可信。

特点:

- 文件验证能力强,适合科研、审计类单位

- 技术门槛高,落地应用较少

- 传输效率低,不适合大规模文件交换

总结:

对于需要频繁进行内外网文件传输的企业而言,选择一套既能保障安全,又能实现自动中转、权限控制、内容审查、行为审计等多重能力的系统很重要。