GI6E 打破網路封鎖:保護你的通信身份安全

GI6E

https://github.com/MartinxMax/gi6e

「它似乎能從特製音頻信號中提取敏感信息。」

HEX-GRID CODEX(簡稱 HGC)是一種自訂的6位元結構化編碼系統,利用三位群組位(Group Bits)加三位索引位(Index Bits)組成64種唯一代碼。其核心設計理念是將字母與數字映射到一個二維區塊矩陣,實現可擴展、分層且機器易解析的字符分佈。這使其適用於摩斯碼擴展、嵌入式通信協議、密碼標記或特殊字符序列的緊湊表示。

「也許這正是間諜界一直等待的利器。」

安裝

$ git clone https://github.com/MartinxMax/gi6e.git

$ cd gi6e

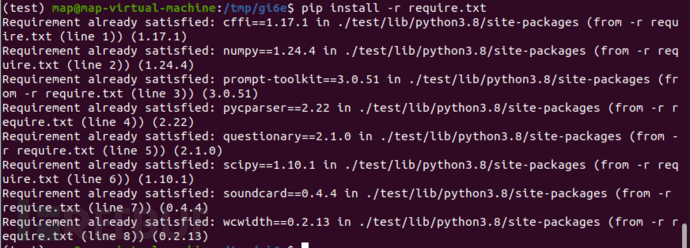

$ pip install -r require.txt

使用說明

1. 測試

from lib.GI6E import *if __name__ == '__main__':# 從使用者取得輸入文字text = input("Enter text: ")# 建立 grid 類別實例grid_ = grid()# 將文字轉換成 grid 代碼,返回代碼與檔案路徑(若有)data, path = grid_.text_2_grid(text)# 將 grid 代碼解碼回文字並輸出print("grid_2_text=>", grid_.grid_2_text(data))# 將文字轉換為 grid 代碼並生成 wav 音頻檔,返回代碼與音頻路徑data, path = grid_.text_2_grid(text, wav=True)# 從生成的 wav 音頻檔解碼文字並輸出print("wav_2_text=>", grid_.wav_2_text(path))# 獲取並輸出所有可用的回環音訊設備列表print("get_audio_list=>", grid_.get_audio_list())# 開始即時監聽並解碼 grid 音訊,輸出結果print(grid_.realtime_grid_detection())

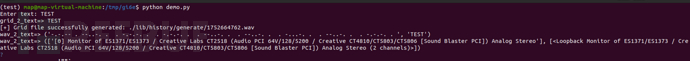

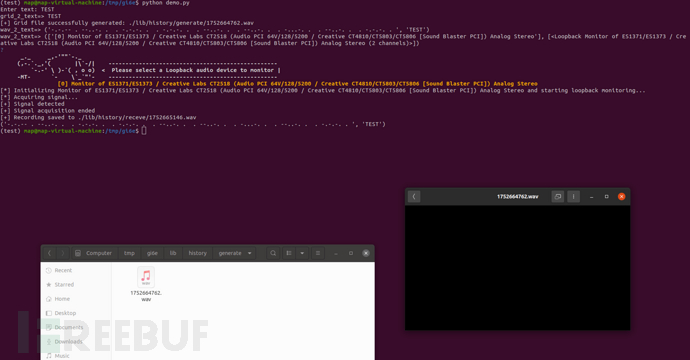

$ python demo.py

Enter text: TEST

grid_2_text=> TEST

[+] Grid 檔案已成功生成:./lib/history/generate/1752664762.wav

wav_2_text=> ('-.-.-- . --..-. . . -.-.-. . . -.-.-. . . --..-. . . --..-. . . -...-. . . --..-. . . -.-.-. . ', 'TEST')

wav_2_text=> (['[0] Monitor of ES1371/ES1373 / Creative Labs CT2518 (Audio PCI 64V/128/5200 / Creative CT4810/CT5803/CT5806 [Sound Blaster PCI]) Analog Stereo'], [<Loopback Monitor of ES1371/ES1373 / Creative Labs CT2518 (Audio PCI 64V/128/5200 / Creative CT4810/CT5803/CT5806 [Sound Blaster PCI]) Analog Stereo (2 channels)>])

若在 Windows 主機上執行,請先安裝 ./install/vbc/VBCABLE_Setup_x64.exe。Windows 通常無法直接監聽預設揚聲器,故需虛擬音訊裝置。

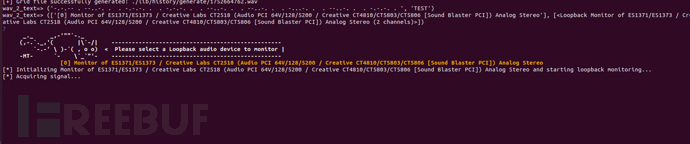

2. 選擇監聽設備

使用鍵盤上下方向鍵選擇監聽設備。Windows 常見設備為 CABLE In 16ch (VB-Audio Virtual Cable)。

PS:亦可直接自動監聽指定設備,無需手動選擇:

mic_list, mics = grid_.get_audio_list() # 獲取全部設備

grid_.realtime_grid_detection(mics[0]) # 指定設備監聽

3. 監聽音訊設備,捕獲機密信息

打開目錄 ./lib/history/generate/,找到生成的 GRID 音頻檔並播放。

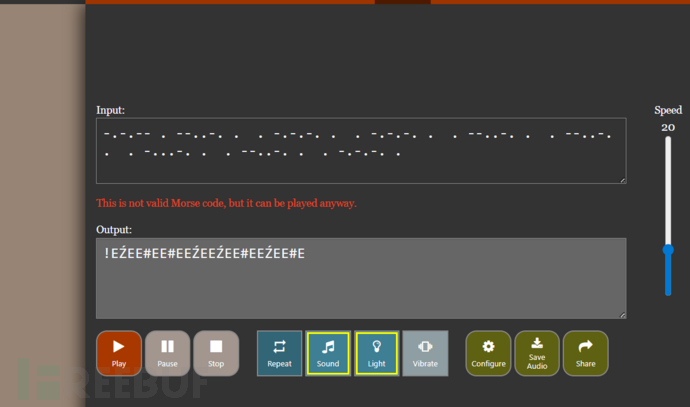

對於常規的解碼方式,將會產生錯誤。