1:9.7p1-7ubuntu4.3 安全加固升级9.9p2-2_SSH

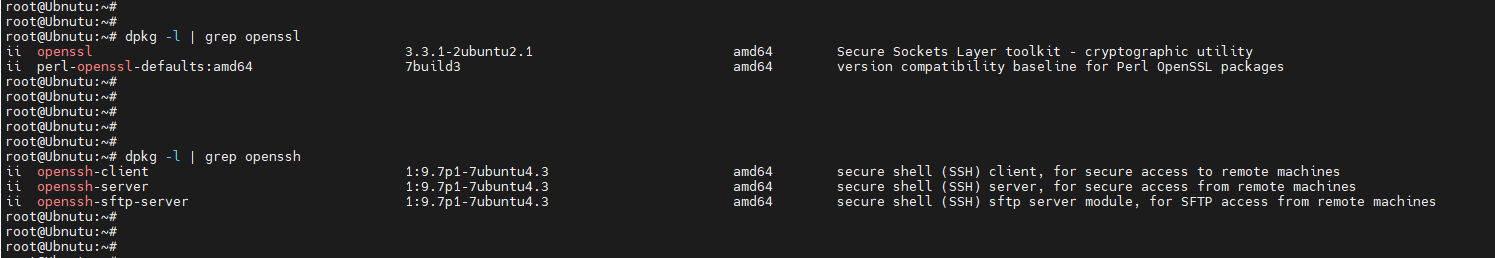

目前版本情况查询如下:

防火墙扫描到的安全漏洞描述如下:

防火墙扫描到的安全漏洞描述如下:

漏洞名称:OpenSSH 竞争条件问题漏洞(CVE-2024-6387)

CNCVE编号:CVE-2024-6387

修复建议:目前官方已有可更新版本,建议受影响用户升级至最新版本:Openssh 9.8p1官方补丁链接:https://www.openssh.com/releasenotes.html

漏洞详细描述:

OpenSSH 远程代码执行漏洞源于OpenSSH服务器(sshd)中的信号处理程序竞争问题,未经身份验证的攻击者可以利用此漏洞在Linux系统上以root身份执行任意代码

危险级别:

高

具体修复办法:

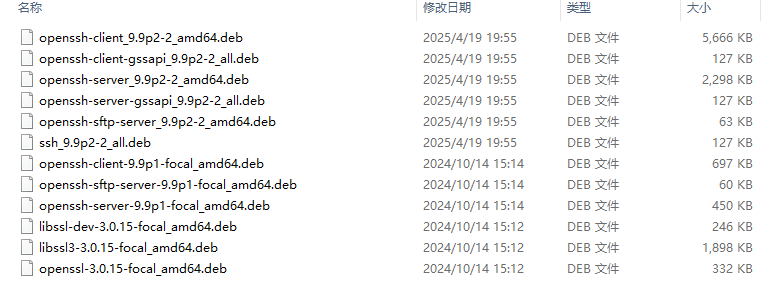

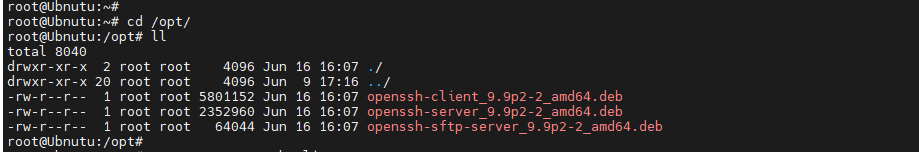

1、在CSDN上下载openssh-9.9p2的安装包

2、上传到服务器或者这条虚拟机的opt路径下:

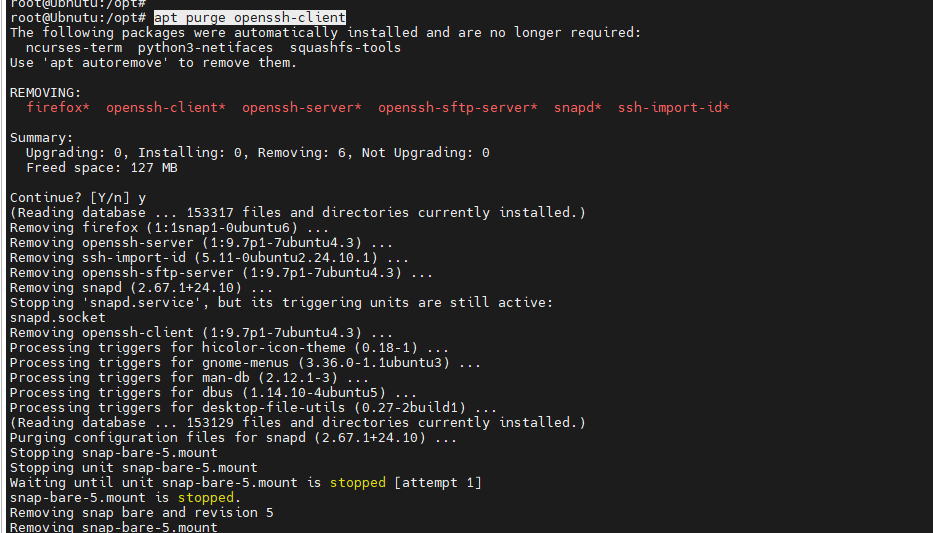

3、删除SSH旧的安装包

apt purge openssh-client

apt purge openssh-server

apt purge openssh-sftp-server

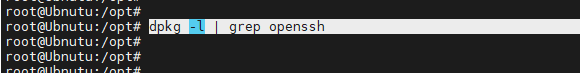

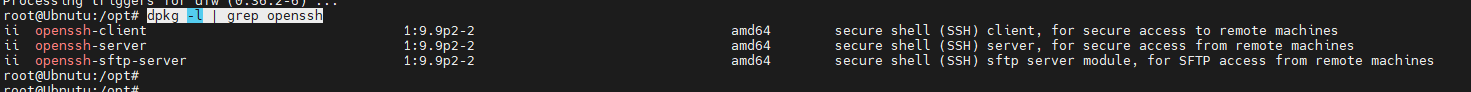

3、删除后确认一下

dpkg -l | grep openssh

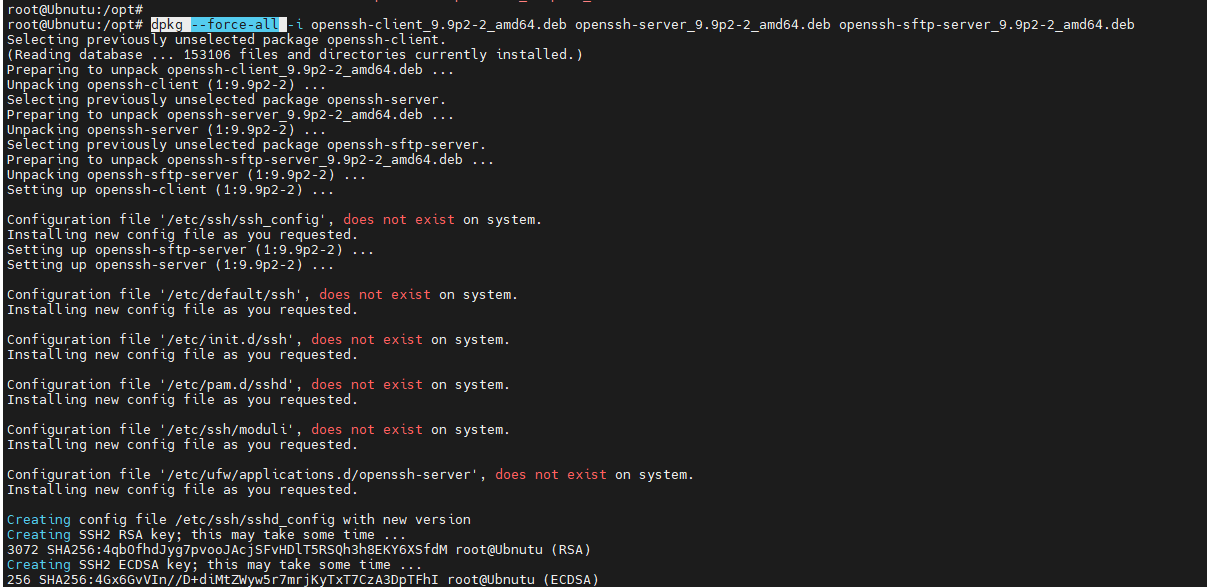

4、安装新的ssh

dpkg --force-all -i openssh-client_9.9p2-2_amd64.deb openssh-server_9.9p2-2_amd64.deb openssh-sftp-server_9.9p2-2_amd64.deb

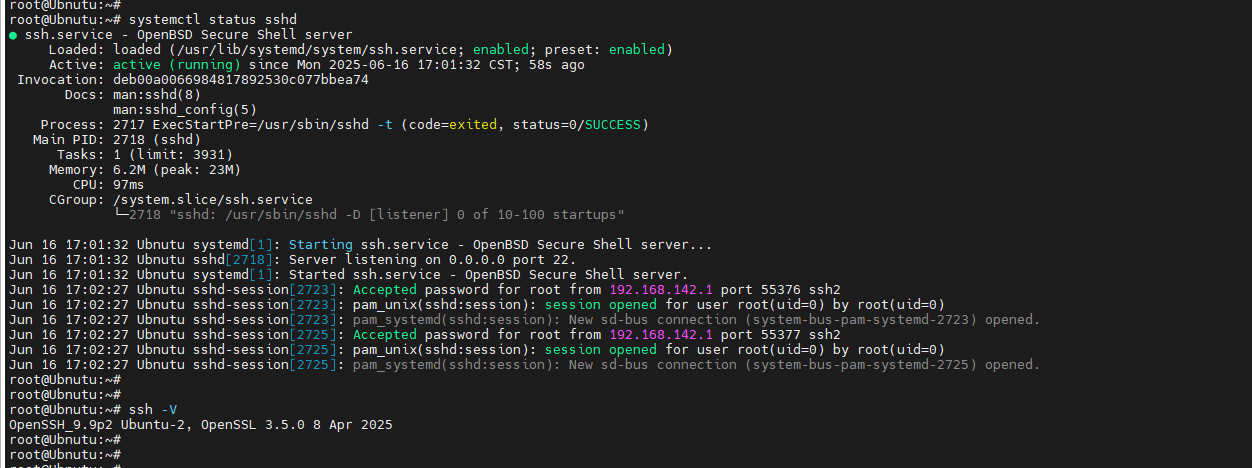

dpkg -l | grep openssh

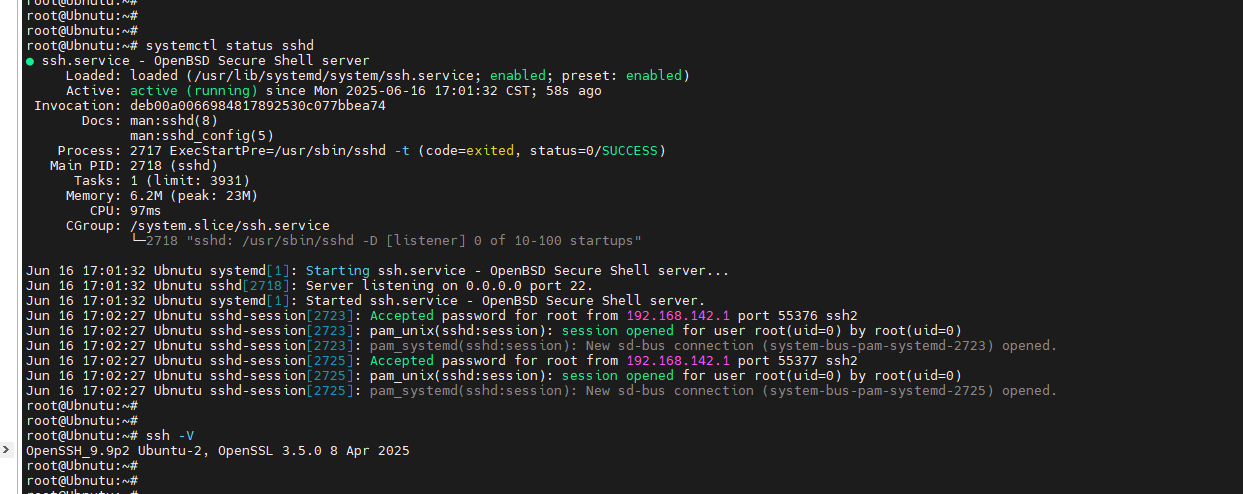

5、重启SSH

其他问题:

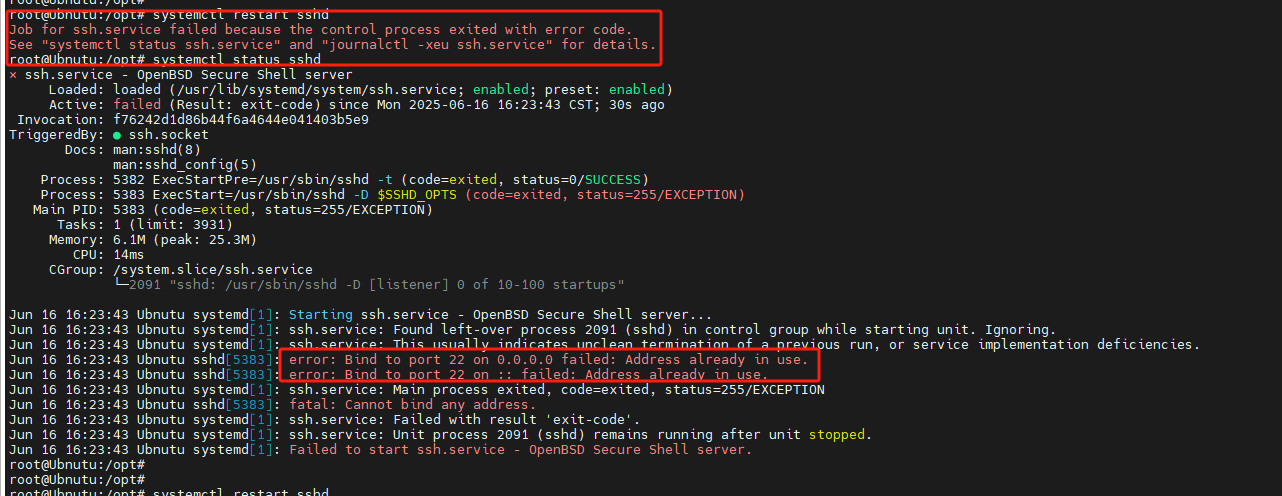

1、Job for ssh.service failed because the control process exited with error code.

See "systemctl status ssh.service" and "journalctl -xeu ssh.service" for details

错误日志:error: Bind to port 22 on 0.0.0.0 failed: Address already in use.

Jun 16 16:23:43 Ubnutu sshd[5383]: error: Bind to port 22 on :: failed: Address already in use.

原因分析:

shd_condig文件中的配置导致的。如下

#ListenAddress 0.0.0.0 代表IPV4

#ListenAddress :: 代表IPV6

去掉注释IPV4一行,重启sshd看看效果