华为防火墙IPSec VPN全解析:配置实战与原理详解

文章目录

-

网络拓扑与基础环境

-

IPSec VPN核心概念与协商流程

-

配置命令逐层解析

-

3.1 ACL:流量筛选的守门员

-

3.2 IKE阶段1:安全通道的建立

-

3.3 IKE阶段2:数据加密的约定

-

-

配置逻辑顺序与避坑指南

-

防火墙A/B完整配置脚本

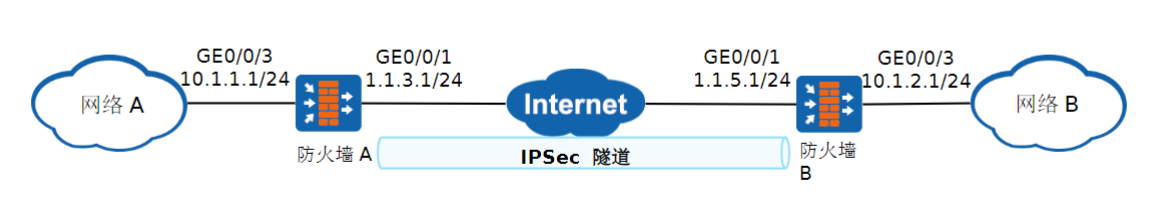

1. 网络拓扑与基础环境

设备信息:

-

防火墙A

-

公网接口:GE0/0/1

1.1.3.1/24 -

内网网段:

10.1.1.0/24

-

-

防火墙B

-

公网接口:GE0/0/1

1.1.5.1/24 -

内网网段:

10.1.2.0/24

隧道目标:实现10.1.1.0/24与10.1.2.0/24的安全通信

-

2. IPSec VPN核心协商流程

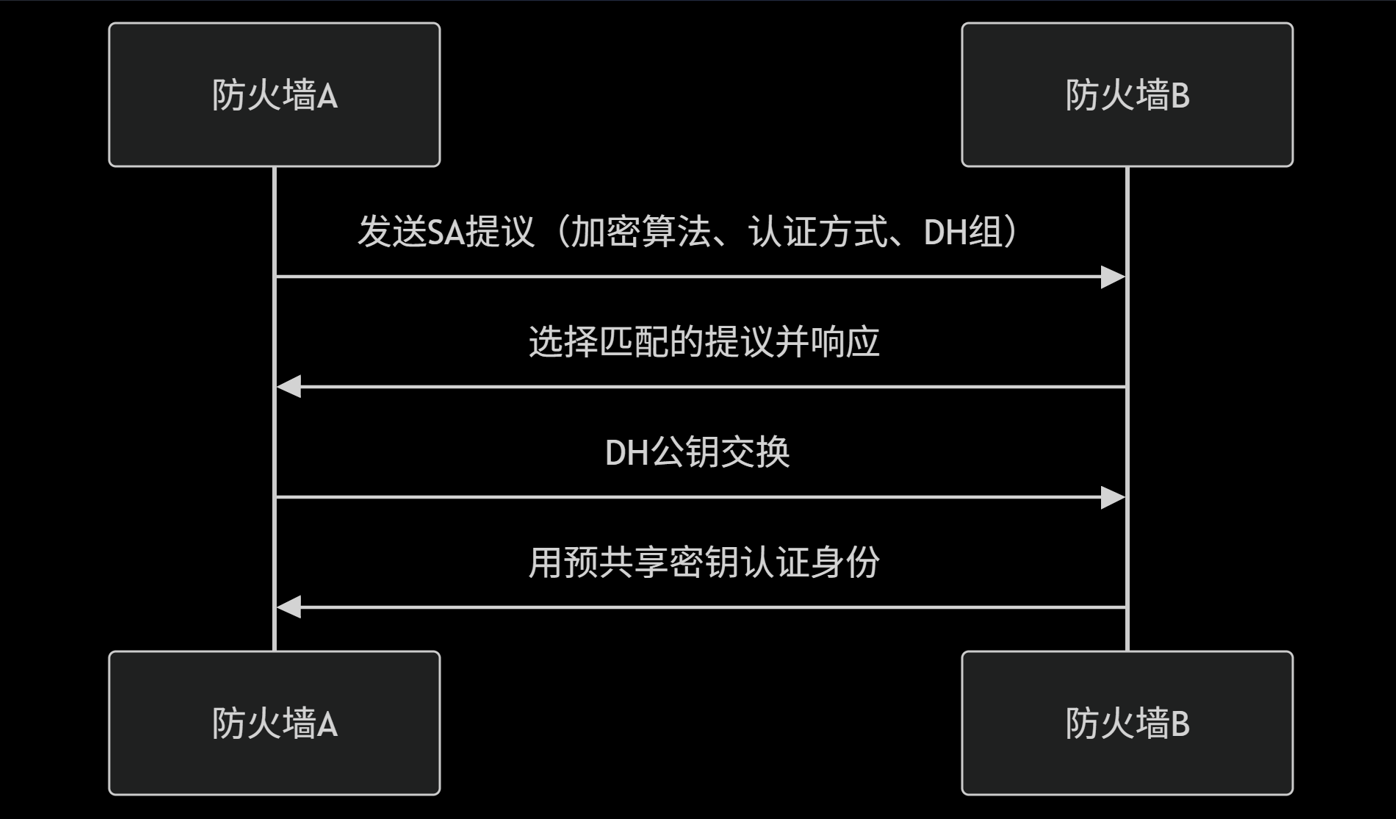

阶段1:IKE SA建立

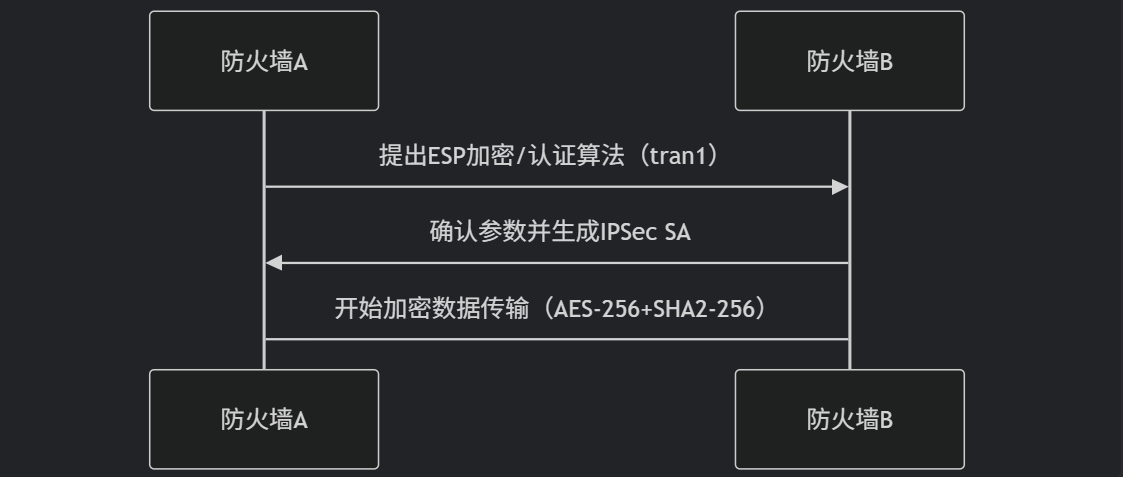

阶段2:IPSec SA建立

3. 配置命令逐层解析

3.1 ACL:流量筛选的守门员

-

防火墙A:

rule 5 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255-

作用:仅加密从

10.1.1.0/24到10.1.2.0/24的流量 -

反向流量需在防火墙B配置对称ACL:

rule 5 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255 -

3.2 IKE阶段1关键参数

| 参数 | 防火墙A配置 | 防火墙B要求 |

|---|---|---|

| 认证方法 | authentication-method pre-share | 必须一致 |

| 加密算法 | encryption-algorithm aes-256 | 必须一致 |

| DH组 | dh group14 | 必须一致 |

| 预共享密钥 | pre-shared-key Test!1234 | 必须相同 |

3.3 IPSec阶段2安全提议

-

双向必须匹配的参数:

esp authentication-algorithm sha2-256 # 完整性校验 esp encryption-algorithm aes-256 # 数据加密

4. 配置逻辑顺序与避坑指南

正确配置顺序

-

定义流量兴趣集(ACL)

-

配置IKE阶段1参数(认证/加密/DH组)

-

配置IPSec阶段2参数(ESP加密/认证)

-

绑定所有元素到策略(ACL+提议+对等体)

-

在公网接口应用策略

常见问题排查

-

隧道无法建立:

display ike sa # 检查阶段1状态 display ipsec statistics # 查看阶段2错误计数 -

流量未加密:检查ACL是否匹配,策略是否正确应用

5. 防火墙A/B完整配置脚本

防火墙A配置(公网IP: 1.1.3.1)

sysname FW_A

# 配置ACL

acl 3000rule 5 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255quit# 配置IPSec安全提议

IPSec proposal tran1esp authentication-algorithm sha2-256esp encryption-algorithm aes-256quit# 配置IKE提议

ike proposal 10authentication-method pre-shareencryption-algorithm aes-256dh group14integrity-algorithm hmac-sha2-256quit# 配置IKE对等体

ike peer Bike-proposal 10remote-address 1.1.5.1pre-shared-key Test!1234quit# 绑定IPSec策略

IPSec policy map1 10 isakmpsecurity acl 3000proposal tran1ike-peer Bquit# 接口应用

interface GigabitEthernet 0/0/1ip address 1.1.3.1 255.255.255.0IPSec policy map1quit

防火墙B配置(公网IP: 1.1.5.1)

sysname FW_B

# 配置ACL(源/目的与A对称)

acl 3000rule 5 permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255quit# 配置IPSec安全提议(必须与A相同)

IPSec proposal tran1esp authentication-algorithm sha2-256esp encryption-algorithm aes-256quit# 配置IKE提议(必须与A相同)

ike proposal 10authentication-method pre-shareencryption-algorithm aes-256dh group14integrity-algorithm hmac-sha2-256quit# 配置IKE对等体

ike peer Aike-proposal 10remote-address 1.1.3.1pre-shared-key Test!1234quit# 绑定IPSec策略

IPSec policy map1 10 isakmpsecurity acl 3000proposal tran1ike-peer Aquit# 接口应用

interface GigabitEthernet 0/0/1ip address 1.1.5.1 255.255.255.0IPSec policy map1quit

最终效果:当10.1.1.1访问10.1.2.1时,流量将被AES-256加密,通过公网隧道安全传输。可通过ping -a 10.1.1.1 10.1.2.1测试连通性。