网络攻防技术九:网络监听技术

文章目录

- 一、网络监听概述

- 二、网络流量劫持

- 三、数据采集与解析

- 四、网络监听检测与防范

- 1、检测实施监听主机

- 2、防范网络通信被监听

一、网络监听概述

主要解决问题:网络流量劫持、在监听点上采集并分析网络数据。主要涉及

网卡数据采集、协议分析技术。

二、网络流量劫持

网络环境分类:

共享式网络环境(集线器Hub、总线型以太网、WiFi等无线网络)和交换式网络环境(交换机Switch)

交换式网络监听技术:

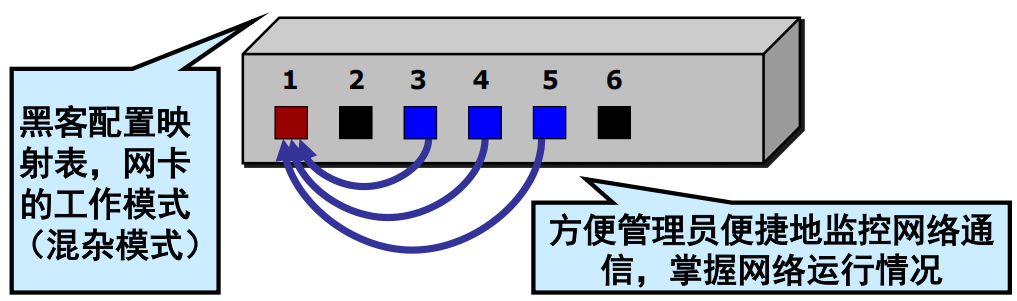

端口镜像(交换机端口接收或发送的数据帧复制给指定端口)、MAC攻击( 发送大量随机MAC地址的数据帧,冲刷交换机MAC表)、端口盗用(利用交换机MAC地址表的自学习机制)、ARP欺骗(构造ARP响应包,进行ARP欺骗)、DHCP欺骗(用户请求DHCP被攻击者收到,可以构造DHCP响应包给用户造成攻击)、DNS劫持(DNS缓存投毒)、WiFi流量劫持(模仿热点,热点钓鱼)

三、数据采集与解析

网卡NIC 工作在数据链路层,48位MAC地址,前三自己IEEE分配,后三个字节厂商设置。网卡设置混杂模式,是数据采集的前提。

四、网络监听检测与防范

1、检测实施监听主机

采用PIng主机的方法:目的IP是待测主机,目的MAC是随机填入,查看目标主机网卡处于正常工作模式(丢弃)还是混杂模式(回应)。

发送垃圾数据包的方法:发送MAC是随机填入的大量数据包,正常的会丢弃,混杂的会分析处理,造成性能下降,此时观察Ping命令的响应速度。

利用ARP数据包进行检测:非广播ARP请求数据包查询不存在的IP,有响应的主机在监听,且在实施ARP欺诈。

观察DNS服务器的解析请求:向不存在的IP地址发送Ping数据包,如果有主机对IP进行了反向DNS查询,则说明在监听。

2、防范网络通信被监听

从逻辑或物理上对网络分段:VLAN

交换机端口绑定:IP或MAC地址与交换机端口绑定

采用加密技术:传输数据加密

防范与网络监听有关的黑客技术:ARP欺骗