arXiv论文 MALOnt: An Ontology for Malware Threat Intelligence

文章讲恶意软件威胁情报本体。

作者信息

作者是老美的,单位是伦斯勒理工学院,文章是2020年的预印本,不知道后来发表在哪里(没搜到,或许作者懒得投稿,也可能是改了标题)。

中心思想

介绍开源的恶意软件本体MALOnt,这个本体允许结构化的信息抽取和知识图谱生成,特别是威胁情报。

从这里看,重点是在本体和知识图谱之间搭建桥梁,而搭建桥梁的可能性就要看本体了,即MALOnt。

附加观点

观点1

观点:所提本体支持恶意软件威胁情报抽取,可以(1)集成恶意软件相关信息和本体,来构建恶意软件知识图谱;(2)使用OWL推理机从知识图谱中推断隐含情报。

考虑:文章在贡献处,很简单地表达了使用本体构建知识图谱的步骤以及知识图谱的作用,这两步看似简单,实际很少有文章能够说详细。从论文写作的角度来说,从本体构建知识图谱很难吹出花来,即便你觉得你做的可以,审稿人也会认为你没做啥。而银行情报的生成,尤其是基于OWL推理机的,给人感觉只能得到一些案例,而不是成批量的隐含情报。如果可以得到批量的,该怎么说明呢?

观点2

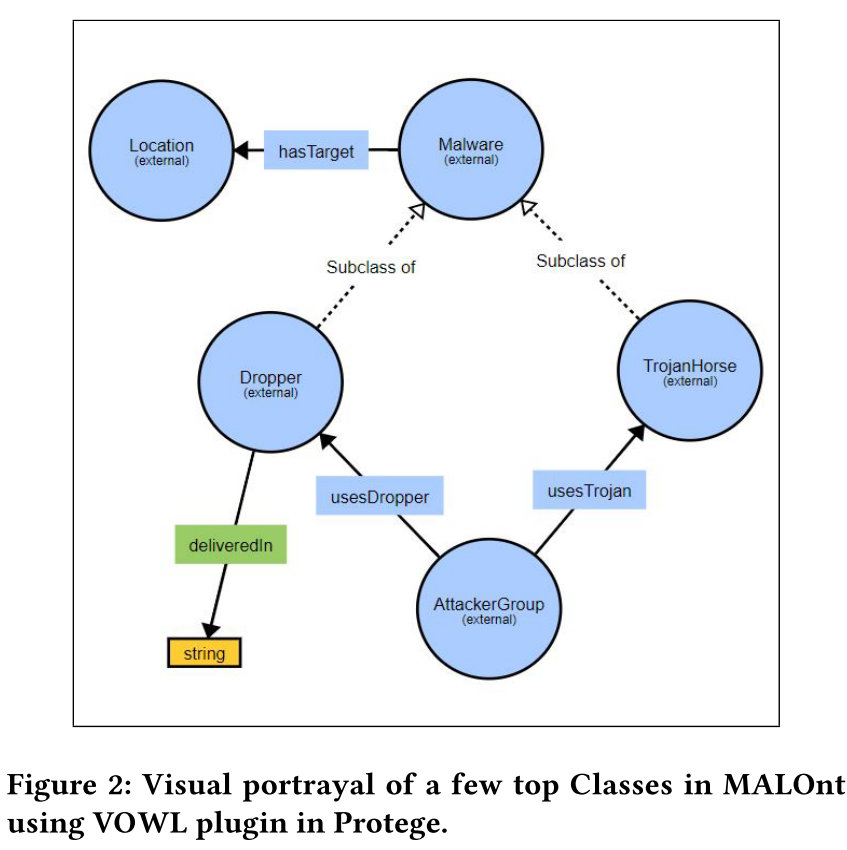

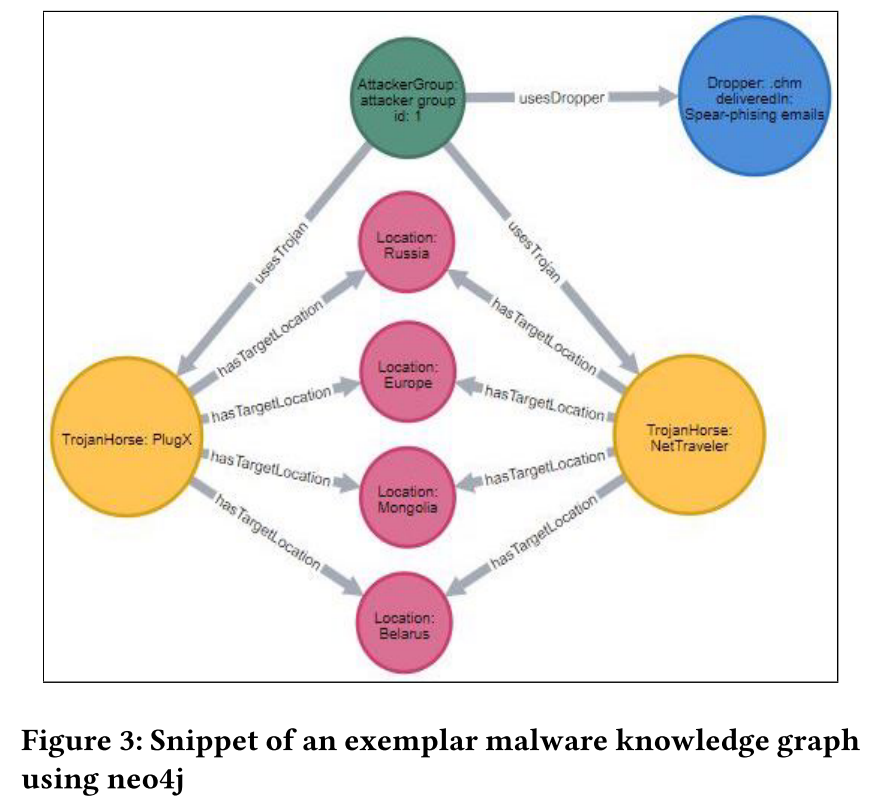

观点:图中是MALOnt的顶层类,以及示例恶意软件知识图谱。

考虑:从图谱示例来看,就是实例填充,没什么特殊的。顶层本体比较简单,但正是这种“简单”,才能体现本体设计者的巧思,用一组简单的关系牵引出恶意软件的复杂的底层关联。

观点3

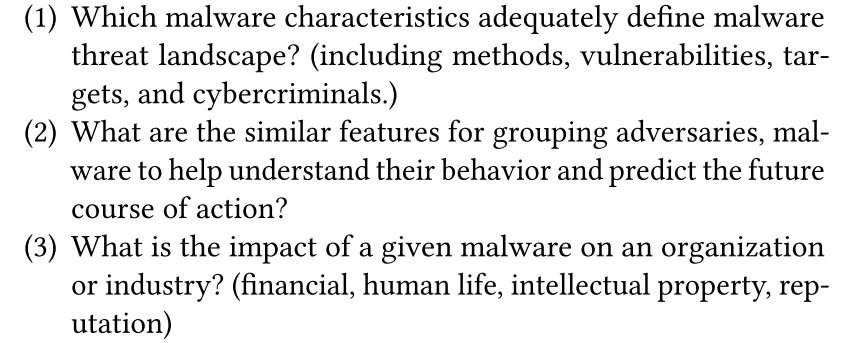

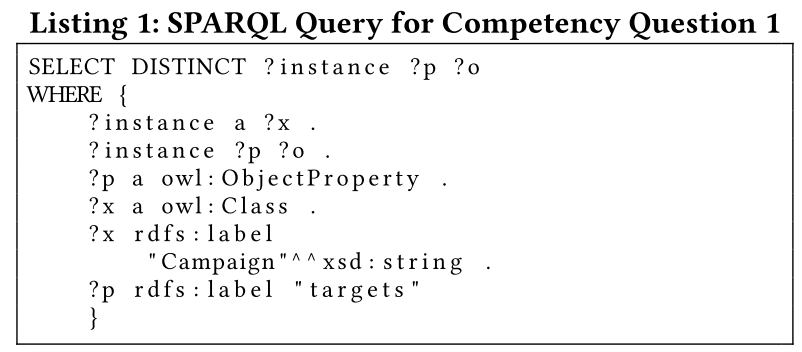

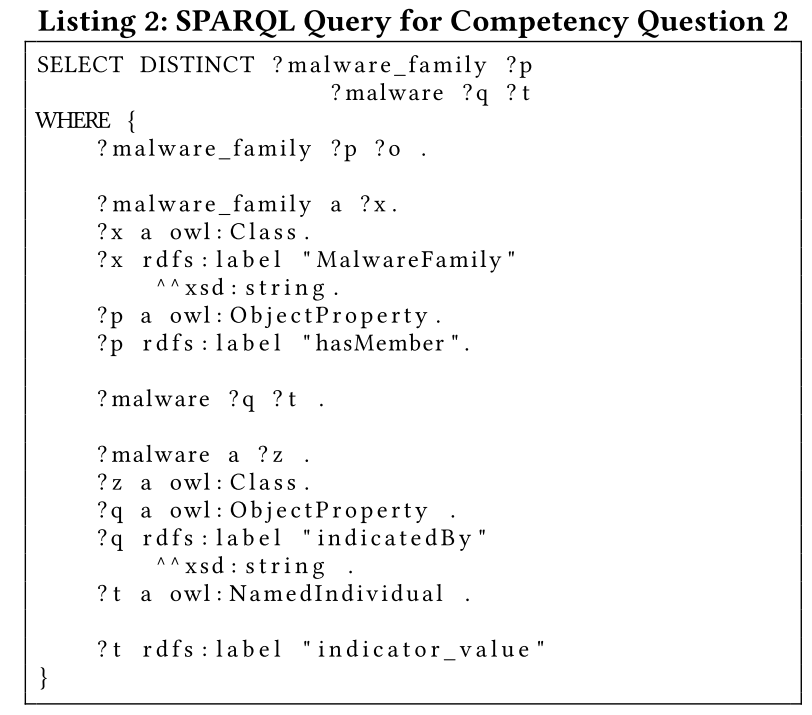

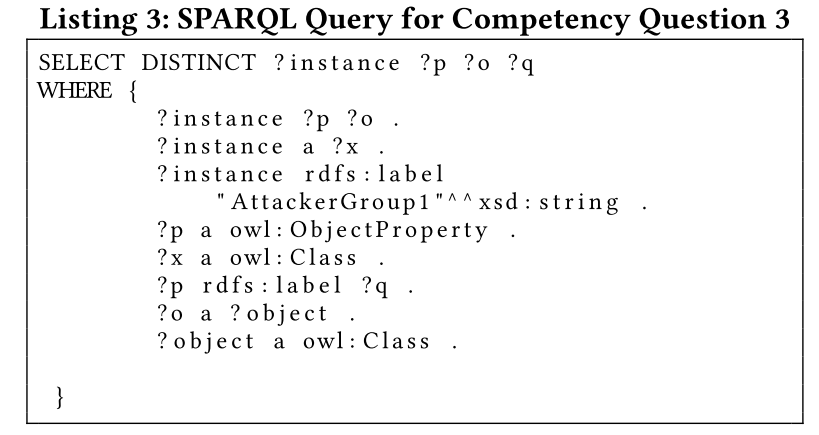

观点:验证手段是经典的能力问题+回答。

考虑:不论上面的能力问题写得有多复杂,只要能有对应的SPARQL查询,就是Formal Competency Question。

小节

选取主题,介绍小领域本体,使用经典能力问题+回答。本体设计应是实践导向的,能做到这一步已经相当不错。

多说几句

从现实经历来看,在卷上天的当下,若没有A会论文或所谓的高级论文傍身,不论是去企业还是高校,甚至是毕业设计盲审,都容易被diss。尤其是到了所谓“读博”阶段,论文就如同耀眼的勋章,可见其重要性。

对我来说,没有突破天际的巧思,没有大团队协作,没有所谓的传帮带,更没有圈子加持。我只有一点开发经验,凑合的专业基础,但这也是我的长处了。所以我对小论文的思路是,找到个可以探索的问题,以代码来驱动工作,构思我工作上不一样的地方。最后完成一个成系统的工作,把系统的工作写成文章。