学习黑客分析案例

▶️ Day 2 任务 – 「怪物图鉴」实战

-

选一条最新安全事件(国内外均可,建议 1 年内)

- 例:CVE-2024-21887 Ivanti VPN RCE

-

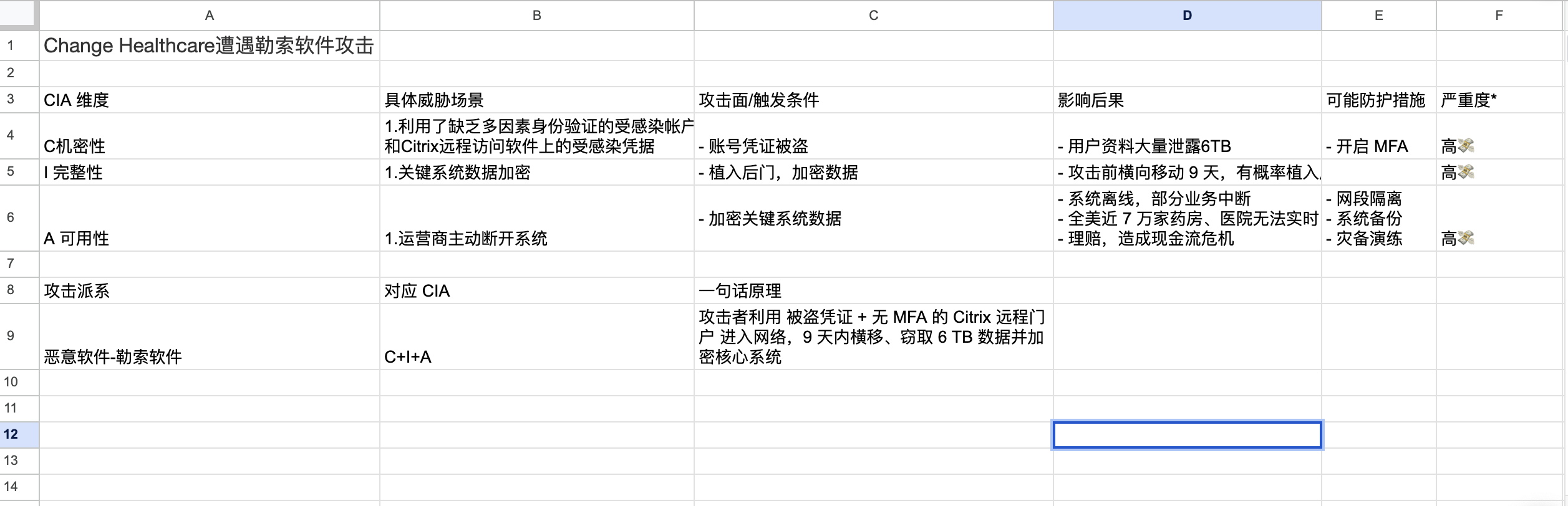

用下列表格框架,3 句话归纳它的“派系”+“CIA 受击点”+“一句话原理”:

| 攻击流派 | 对应 CIA | 一句话原理 |

|---|---|---|

| Web 渗透 / 社工 / … | C / I / A | “未经鉴权的 POST /api 可以拼接命令,导致 RCE” |

- 把表格发给我 → 我来点评 + 提供针对该漏洞的演示/POC 资源链接。

⏰ 时间预估

- 阅读事件通告 20 min

- 填表 + 提交 20 min

- 回顾并记录 10 min

完成后立即解锁 Burp 实战指南 PDF + Juice Shop Docker 启动脚本。

随时贴上你的 Day 2 表格,我们继续闯关!🚀