Linux网络诊断利器:ss命令详解

Linux网络诊断利器:ss命令详解

在Ubuntu 22.04.1 LTS系统中,ss命令是一个功能强大的网络诊断工具,用于查看详细的套接字统计信息。它是netstat命令的现代替代品,提供了更快的执行速度和更详细的连接信息,特别适用于高负载的服务器环境。

1 ss命令简介

ss(Socket Statistics)是Linux系统下一个高级工具,用于查看系统套接字信息。与传统的netstat命令相比,ss直接从内核空间获取信息,效率更高,显示的信息更为详细。当服务器上的socket连接数量非常大时,使用netstat命令可能会很慢,而ss利用TCP协议栈中的tcp_diag模块获取内核第一手信息,因此性能要好很多。

2 基本用法与常用选项

2.1 基本语法

ss [选项] [过滤条件]

2.2 常用选项

root@wangge:~# ss --help

Usage: ss [ OPTIONS ]ss [ OPTIONS ] [ FILTER ]-h, --help this message-V, --version output version information-n, --numeric don't resolve service names-r, --resolve resolve host names-a, --all display all sockets-l, --listening display listening sockets-o, --options show timer information-e, --extended show detailed socket information-m, --memory show socket memory usage-p, --processes show process using socket-i, --info show internal TCP information--tipcinfo show internal tipc socket information-s, --summary show socket usage summary--tos show tos and priority information--cgroup show cgroup information-b, --bpf show bpf filter socket information-E, --events continually display sockets as they are destroyed-Z, --context display process SELinux security contexts-z, --contexts display process and socket SELinux security contexts-N, --net switch to the specified network namespace name-4, --ipv4 display only IP version 4 sockets-6, --ipv6 display only IP version 6 sockets-0, --packet display PACKET sockets-t, --tcp display only TCP sockets-M, --mptcp display only MPTCP sockets-S, --sctp display only SCTP sockets-u, --udp display only UDP sockets-d, --dccp display only DCCP sockets-w, --raw display only RAW sockets-x, --unix display only Unix domain sockets--tipc display only TIPC sockets--vsock display only vsock sockets-f, --family=FAMILY display sockets of type FAMILYFAMILY := {inet|inet6|link|unix|netlink|vsock|tipc|xdp|help}-K, --kill forcibly close sockets, display what was closed-H, --no-header Suppress header line-O, --oneline socket's data printed on a single line--inet-sockopt show various inet socket options-A, --query=QUERY, --socket=QUERYQUERY := {all|inet|tcp|mptcp|udp|raw|unix|unix_dgram|unix_stream|unix_seqpacket|packet|netlink|vsock_stream|vsock_dgram|tipc}[,QUERY]-D, --diag=FILE Dump raw information about TCP sockets to FILE-F, --filter=FILE read filter information from FILEFILTER := [ state STATE-FILTER ] [ EXPRESSION ]STATE-FILTER := {all|connected|synchronized|bucket|big|TCP-STATES}TCP-STATES := {established|syn-sent|syn-recv|fin-wait-{1,2}|time-wait|closed|close-wait|last-ack|listening|closing}connected := {established|syn-sent|syn-recv|fin-wait-{1,2}|time-wait|close-wait|last-ack|closing}synchronized := {established|syn-recv|fin-wait-{1,2}|time-wait|close-wait|last-ack|closing}bucket := {syn-recv|time-wait}big := {established|syn-sent|fin-wait-{1,2}|closed|close-wait|last-ack|listening|closing}

root@wangge:~#

| 选项 | 说明 |

|---|---|

| -h, --help | 显示帮助信息 |

| -V, --version | 显示版本号 |

| -t, --tcp | 显示TCP协议的sockets |

| -u, --udp | 显示UDP协议的sockets |

| -x, --unix | 显示Unix domain sockets |

| -n, --numeric | 不解析服务名称,直接显示端口号 |

| -l, --listening | 只显示监听状态的端口 |

| -a, --all | 显示所有sockets(监听和非监听) |

| -p, --processes | 显示使用socket的进程 |

| -s, --summary | 显示socket使用摘要 |

| -4, --ipv4 | 仅显示IPv4的sockets |

| -6, --ipv6 | 仅显示IPv6的sockets |

| -r, --resolve | 将IP解析为域名,端口解析为服务名 |

3 实用示例

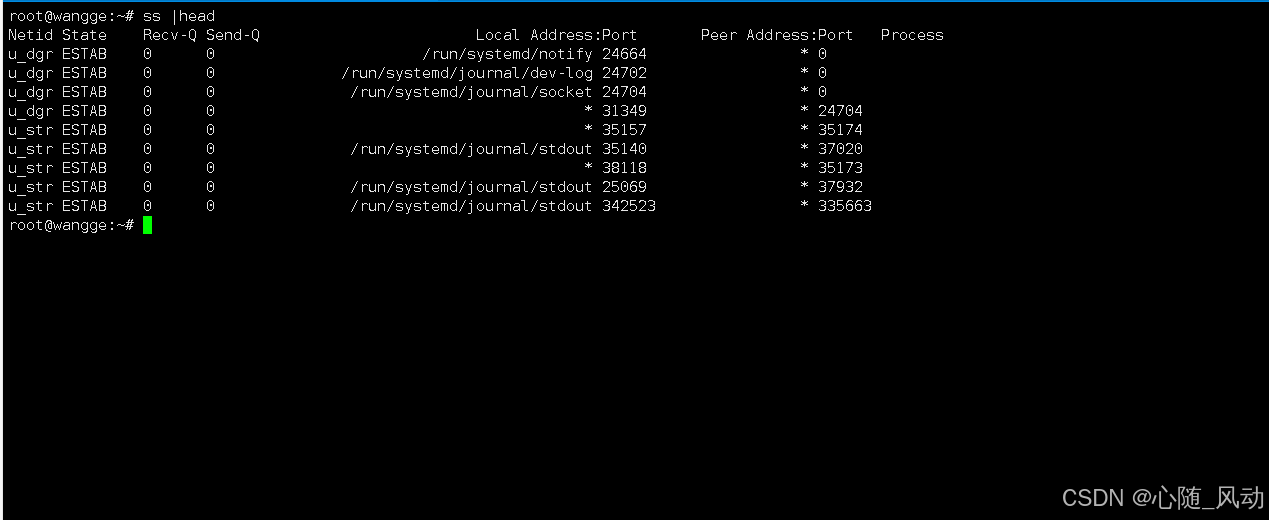

3.1 查看所有连接

不添加任何选项时,ss命令默认显示所有已建立的连接(不包含监听端口),包括TCP、UDP和UNIX socket三种类型的连接。

root@wangge:~# ss |head

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

u_dgr ESTAB 0 0 /run/systemd/notify 24664 * 0

u_dgr ESTAB 0 0 /run/systemd/journal/dev-log 24702 * 0

u_dgr ESTAB 0 0 /run/systemd/journal/socket 24704 * 0

u_dgr ESTAB 0 0 * 31349 * 24704

u_str ESTAB 0 0 * 35157 * 35174

u_str ESTAB 0 0 /run/systemd/journal/stdout 35140 * 37020

u_str ESTAB 0 0 * 38118 * 35173

u_str ESTAB 0 0 /run/systemd/journal/stdout 25069 * 37932

u_str ESTAB 0 0 /run/systemd/journal/stdout 342523 * 335663

3.2 查看监听端口

# 显示所有监听端口

ss -l# 显示所有TCP监听端口

ss -lt# 显示所有UDP监听端口

ss -lu# 以数字形式显示监听端口(不解析服务名)

ss -ln

3.3 按协议查看

- 显示所有TCP连接

root@wangge:~# ss -t

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 192.168.3.251:ssh 192.168.3.102:51230

ESTAB 0 52 192.168.3.251:ssh 192.168.3.102:51229

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65137

ESTAB 0 409 192.168.3.251:47548 54.171.230.55:https

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65138

- 显示所有UDP连接

root@wangge:~# ss -u

Recv-Q Send-Q Local Address:Port Peer Address:Port Process

0 0 192.168.3.251:54368 192.168.3.254:domain

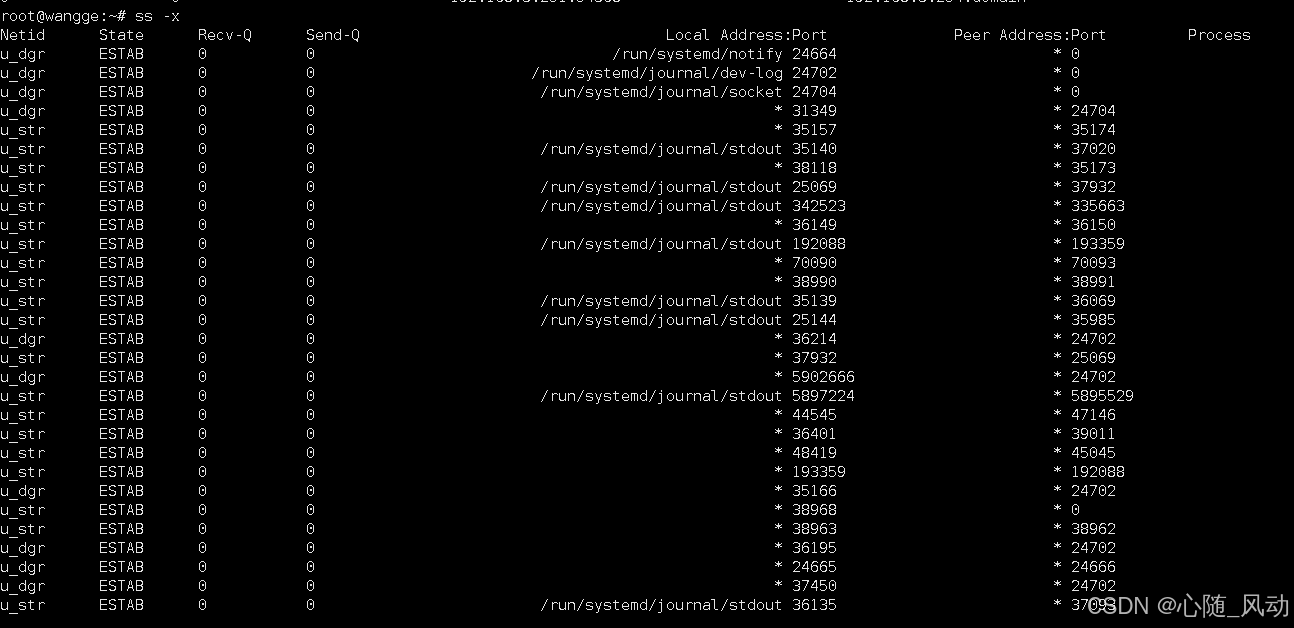

- 显示所有UNIX socket连接

ss -x

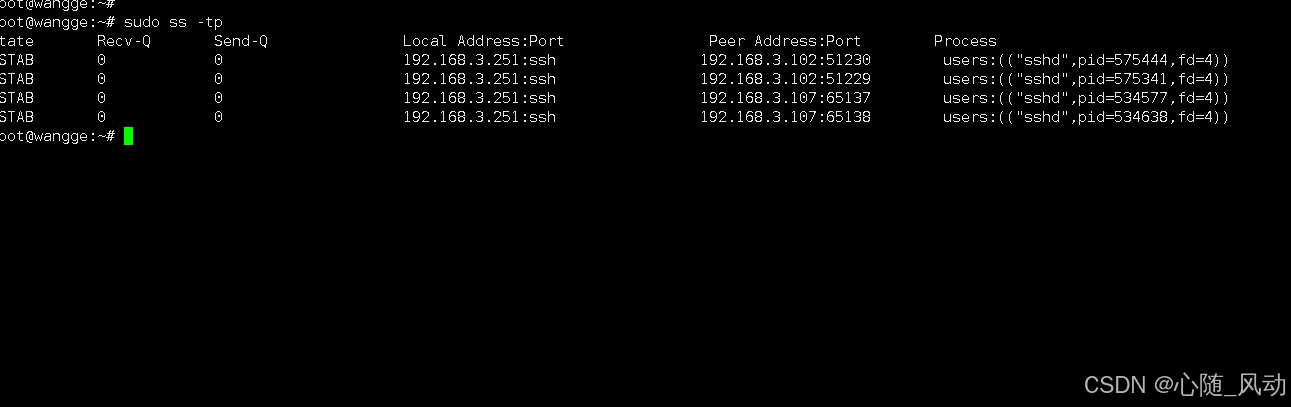

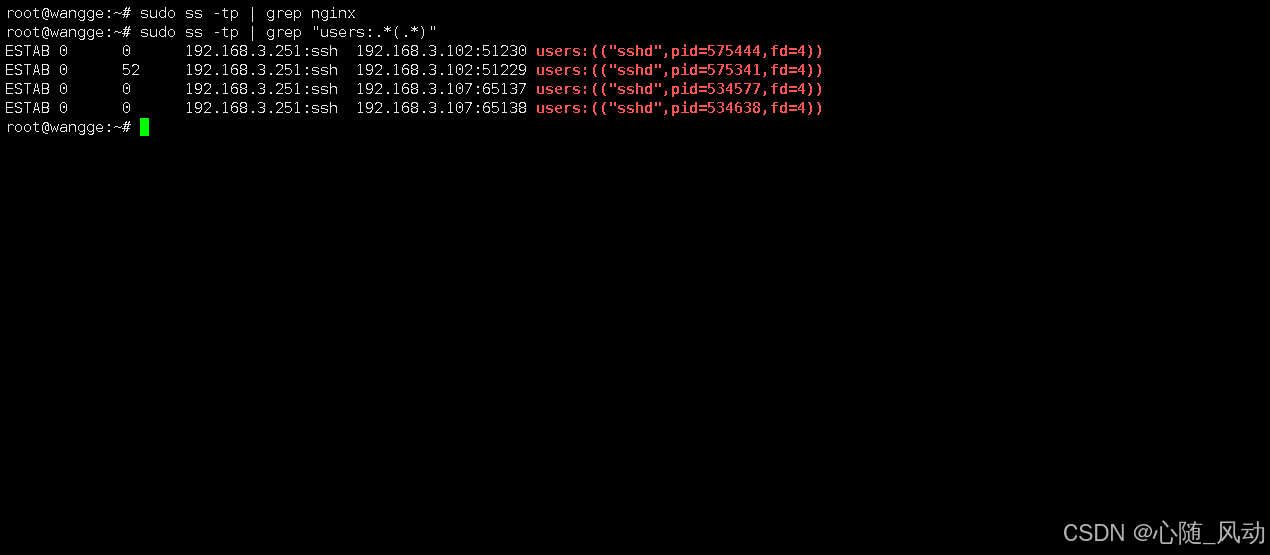

3.4 查看进程信息

使用-p选项可以查看使用socket的进程信息,在Ubuntu上通常需要sudo权限。

root@wangge:~# sudo ss -tp

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 192.168.3.251:ssh 192.168.3.102:51230 users:(("sshd",pid=575444,fd=4))

ESTAB 0 0 192.168.3.251:ssh 192.168.3.102:51229 users:(("sshd",pid=575341,fd=4))

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65137 users:(("sshd",pid=534577,fd=4))

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65138 users:(("sshd",pid=534638,fd=4))

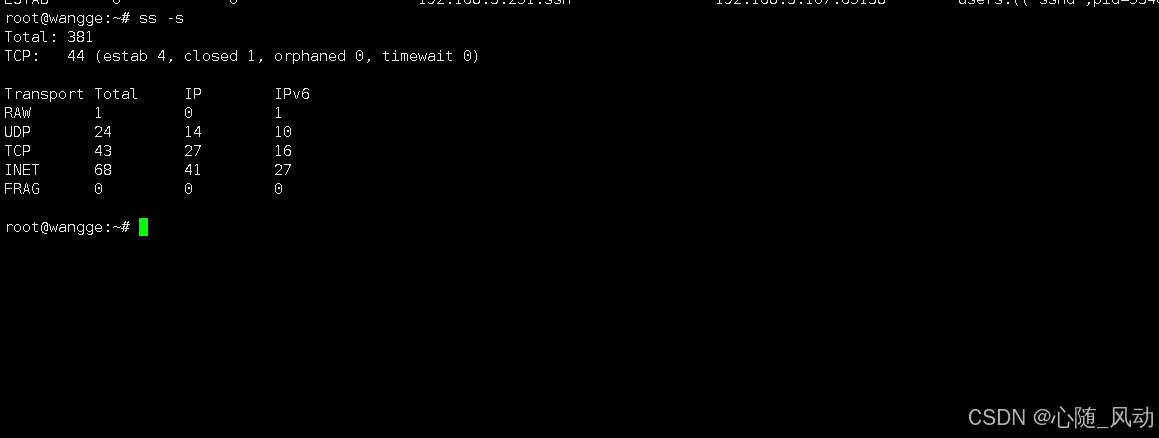

3.5 查看连接摘要

使用-s选项可以查看系统socket统计信息的摘要。

root@wangge:~# ss -s

Total: 381

TCP: 44 (estab 4, closed 1, orphaned 0, timewait 0)Transport Total IP IPv6

RAW 1 0 1

UDP 24 14 10

TCP 43 27 16

INET 68 41 27

FRAG 0 0 0

3.6 不解析主机名和服务名

使用-n选项可以阻止ss命令将IP地址解析为主机名,端口号解析为服务名。

root@wangge:~# ss -tn

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 192.168.3.251:22 192.168.3.102:51230

ESTAB 0 52 192.168.3.251:22 192.168.3.102:51229

ESTAB 0 0 192.168.3.251:22 192.168.3.107:65137

ESTAB 0 0 192.168.3.251:22 192.168.3.107:65138

4 高级过滤功能

ss命令提供了强大的过滤功能,可以精确查找特定的连接。

4.1 按地址和端口过滤

# 匹配目标地址和端口

ss dst 192.168.1.5

ss dst 192.168.1.5:http

ss dst 192.168.1.5:443# 匹配源地址和端口

ss src 192.168.1.10

ss src 192.168.1.10:ssh

ss src 192.168.1.10:22

4.2 按端口号比较过滤

- 显示源端口小于50的所有连接

root@wangge:~# ss -tunl sport lt 50

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

tcp LISTEN 0 128 0.0.0.0:22 0.0.0.0:*

tcp LISTEN 0 128 [::]:22 [::]:*

tcp LISTEN 0 32 *:21 *:*

- 显示目标端口大于1024的所有TCP连接

root@wangge:~# ss -ta dport gt 1024

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 192.168.3.251:ssh 192.168.3.102:51230

ESTAB 0 52 192.168.3.251:ssh 192.168.3.102:51229

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65137

ESTAB 0 0 192.168.3.251:ssh 192.168.3.107:65138

端口比较操作符:

| 操作符 | 缩写 | 含义 |

|---|---|---|

| <= | le | 小于或等于 |

| >= | ge | 大于或等于 |

| == | eq | 等于 |

| != | ne | 不等于 |

| > | gt | 大于 |

| < | lt | 小于 |

4.3 按TCP状态过滤

ss命令可以按照TCP状态进行过滤,常见的状态有:established、syn-sent、syn-recv、fin-wait-1、fin-wait-2、time-wait、closed、close-wait、last-ack、listening和closing。

# 显示所有已建立的TCP连接

ss -4 state established# 显示所有监听状态的连接

ss -4 state listening# 显示所有TIME-WAIT状态的TCP连接

ss -4 state time-wait

此外,还可以使用以下特殊状态类别:

all- 所有状态connected- 除了listening和closing之外的所有状态synchronized- 除了syn-sent之外的所有状态bucket- 维护的状态,如time-wait和syn-recvbig- 与bucket相反的状态

4.4 组合过滤

# 显示所有已建立的HTTP连接

ss -4 state established '( dport = :http or sport = :http )'# 显示所有连接到22端口的连接

ss state all dport = :22# 显示所有状态为established的SSH连接

ss -4 state established sport = :ssh

5 实际应用场景

5.1 查看服务监听状态

# 查看SSH服务是否在监听

ss -ltn | grep ':22'# 查看Web服务是否在监听

ss -ltn | grep ':80'

5.2 排查连接问题

# 查看所有异常连接状态

ss -ta | grep -E "(CLOSE_WAIT|TIME_WAIT|FIN_WAIT)"# 查看是否有过多TIME_WAIT连接(可能需调整内核参数)

ss -ta | grep TIME_WAIT | wc -l

5.3 监控应用连接

# 查看特定进程(如Nginx)的连接

sudo ss -tp | grep nginx# 查看特定用户的连接

sudo ss -tp | grep "users:.*(.*)"

6 性能优化提示

-

使用

-n选项避免DNS解析:当连接数较多时,DNS解析会显著降低命令执行速度 -

精确过滤:尽量使用过滤条件缩小输出范围,避免处理大量不必要的数据

-

结合其他工具:可以将

ss输出与grep、awk等工具结合,进行进一步处理和分析

总结

在Ubuntu 22.04.1 LTS系统中,

ss命令是网络诊断和故障排除的重要工具。它提供了比netstat更快的速度和更详细的信息,特别适合在高负载的服务器环境下使用。通过掌握ss命令的各种选项和过滤技巧,您可以快速定位网络问题,监控系统网络状态,确保网络服务的稳定运行。