18.基本的ACL

一、前言

前面我们对比分享了链路聚合的手动和LACP方法,两种方案常运用于不同的网络环境内。以及链路聚合是运用在交换机之上,而它又与路由器的浮动静态路由相似,我们在前面有提到。而今天我们要介绍的是基于路由器的流量过滤办法,也就是ACL访问控制列表。其不仅可以过滤出用户所需要的流量,也可以过滤掉用户所不需要的流量,这样不仅可以提升数据传输的质量,也可以提升网络的安全性和稳定性。

二、实验

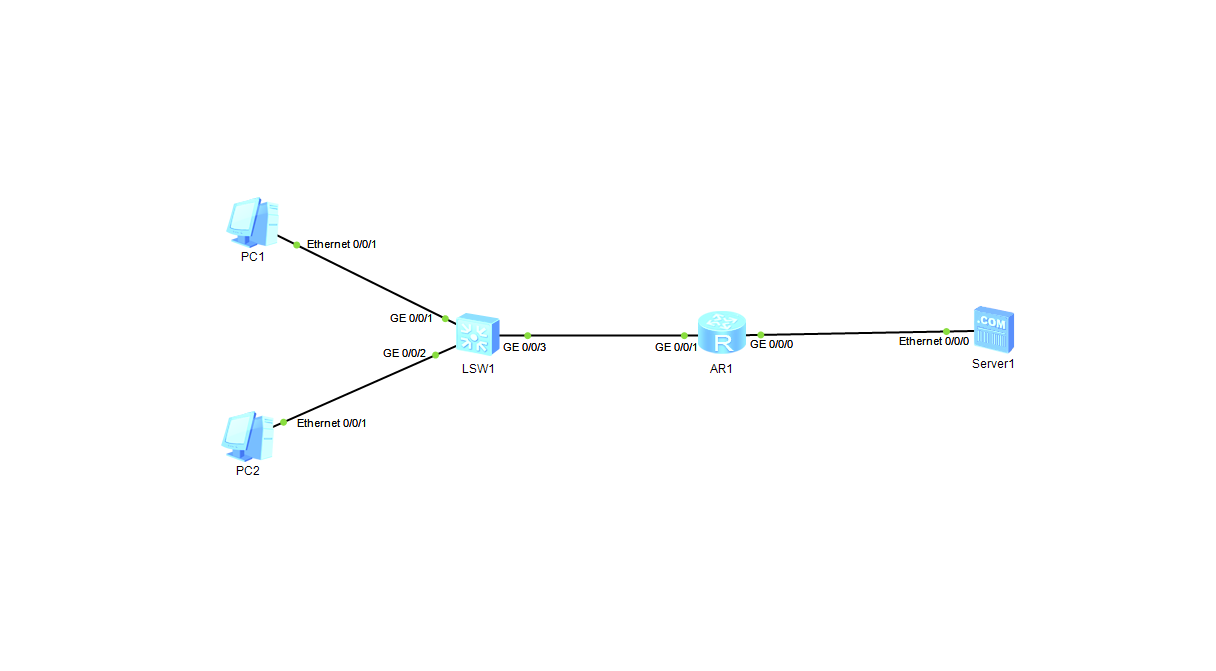

1.网络拓扑图的搭建

创建如上图所示的网络拓扑结构。

2.主机设备的IP地址配置

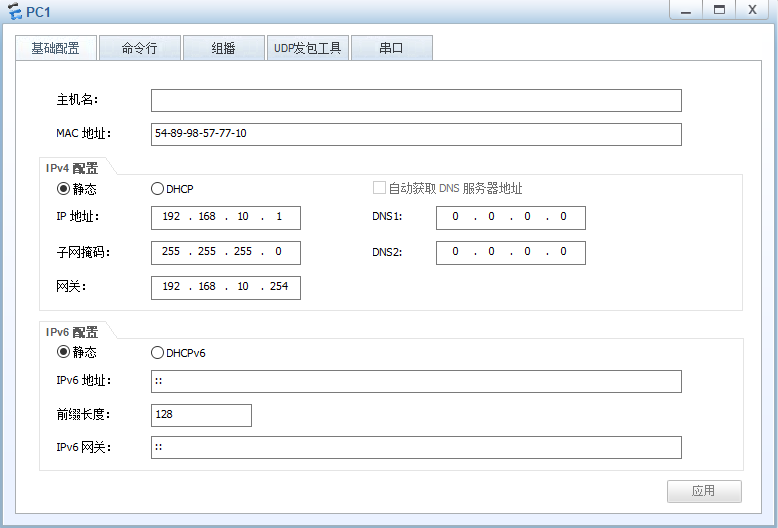

PC1:

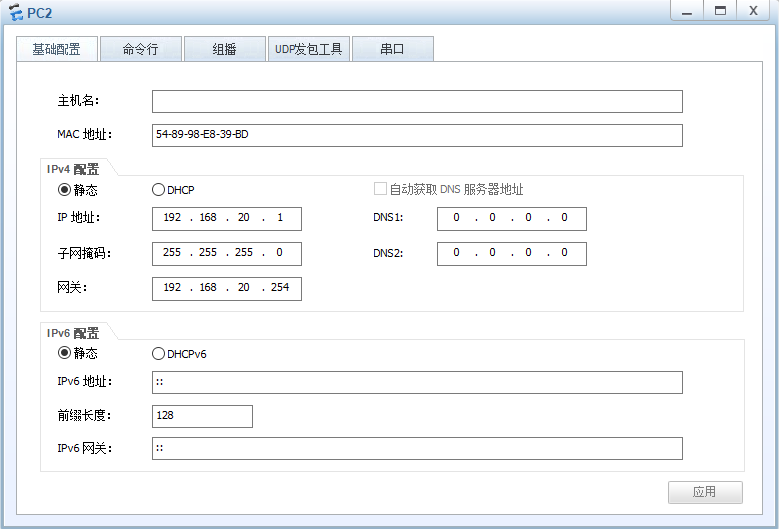

PC2:

Server1:

3.VLAN划分及流量通过

LSW1:

# 先创建VLAN10和VLAN20

vlan batch 10 20 # 进入GE 0/0/1接口,将它划分到VLAN10中.

interface g0/0/1

port link-type access

port default vlan 10# 进入GE 0/0/2接口,将它划分到VLAN20中.

interface g0/0/2

port link-type access

port default vlan 20# 进入GE 0/0/3接口,运行VLAN10和VLAN20的流量通过.

interface g0/0/3

port link-type trunk

port trunk allow-pass vlan 10 20Ctrl+z #退出全局配置模式

save #保存

y #确认保存

4.单臂路由配置

R1:

# 配置VLAN10流量出口所对应的子接口IP,并开启其ARP请求响应。

interface g0/0/1.1

dot1q termination vid 10

ip address 192.168.10.254 24

arp broadcast enable# 配置VLAN20流量出口所对应的子接口IP,并开启其ARP请求响应。

interface g0/0/1.2

dot1q termination vid 20

ip address 192.168.20.254 24

arp broadcast enable# 配置Server1方向的GE 0/0/0接口IP。

interface g0/0/0

ip address 10.1.1.254 24在这里再次复述一下单臂路由的用途。通过配置VLAN的流量出口(该实验中配置了VLAN10、VLAN20的流量出口)对应的子接口IP作为网关,我们实现了不同网段、VLAN下的设备连通,以及在同路由器上配置网关,也可实现跨网段通信,由此可见,单臂路由的配置就是处理了各网段从关口流出之后的交换。

星火的补充:

当数据包到达子接口(网关)后,路由器会根据目标IP地址查询路由表,决定从哪个子接口转发。即使没有手动配置静态路由,只要子接口配置了IP地址,路由器会自动生成直连路由(Directly Connected Route),从而打通跨网段路径。

5.ACL控制列表配置

(1)配置前

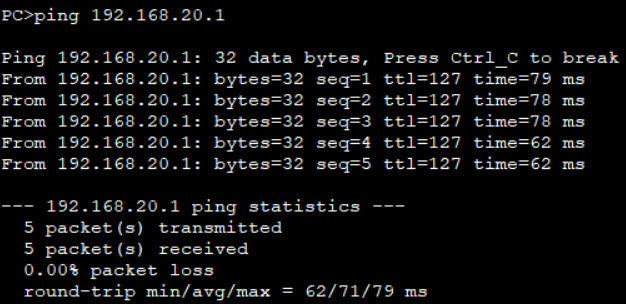

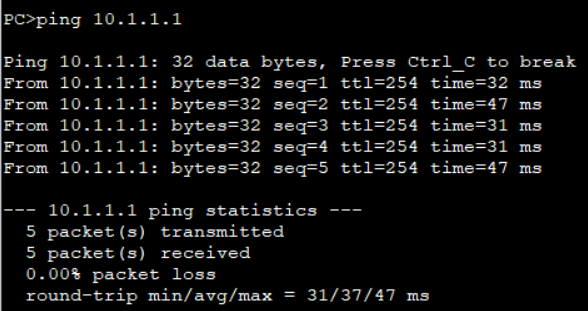

PC1 —> PC2:

PC1 —> Server1:

如上图所示,通过单臂路由的配置,实现了PC1、PC2、Servre1之间的跨网段、跨VLAN信息连通。而通过ACL访问控制列表控制可以实现网络间信息传输的控制。

(2)ACL配置

现在我们通过ACL配置,使PC1无法访问Server1。

R1:

# 创建一条ACL并配置。

acl 2000

rule 1 deny source 192.168.10.0 0.0.0.255# 使用ACL配置

interface g0/0/1

traffic-filter inbound acl 2000

如上图所示,我们创建了一条ACL,并配置它拒绝192.168.10.0网段的数据流通。并将其启用在了GE 0/0/0接口上。

(3)配置后

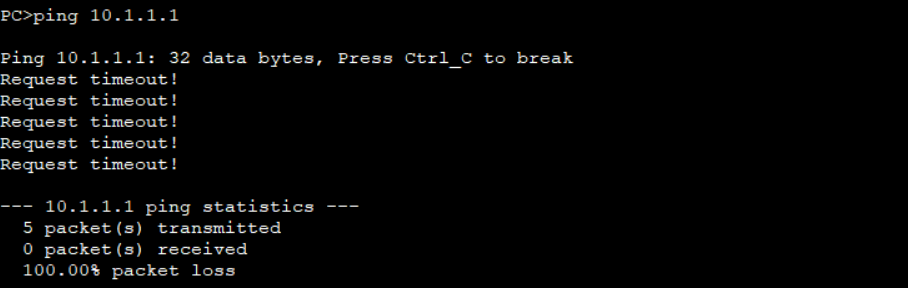

PC1 —> Server1:

配置后我们再次尝试向Server1发送信息,由于PC1处于被禁用网段,它的请求被过滤掉了。

三、差错处理

1.主机设备的IP地址配置排错

保证PC和Server的IP地址配置正确。

PC1:IP地址:192.168.10.1 24 网关:192.168.10.254

PC2:IP地址:192.168.20.1 24 网关:192.168.20.254

Server1:IP地址:10.1.1.1 24 网关:10.1.1.254

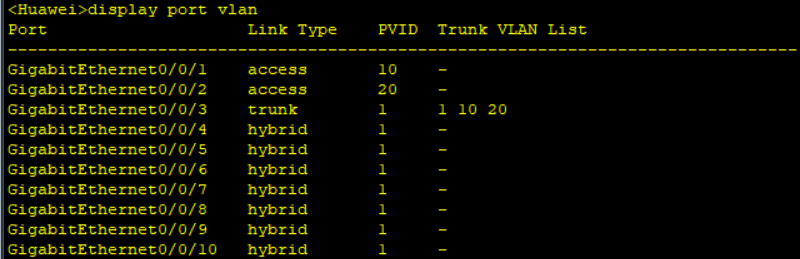

2.VLAN划分及Trunk

display port vlan # 查询VLAN划分及数据通过配置

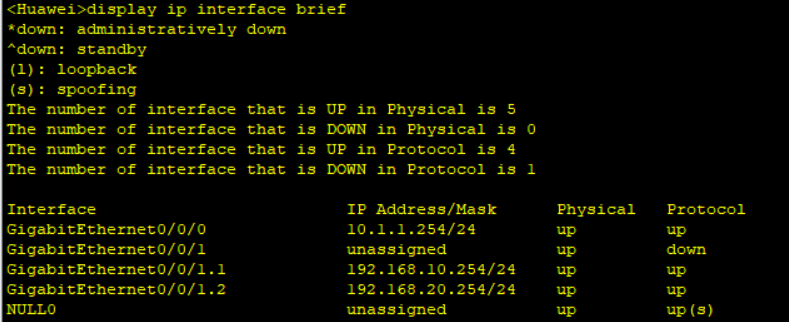

3.单臂路由

display ip interface brief # 查询接口IP配置

4.ACL配置

首先要确保ACL正确的配置成功,并且在对应的接口上调用成功。此外在这里补充一下ACL配置命令的规则。

rule [rule-id] {deny | permit} [source { source-address source-wildcard | any} | time-range time-name]rule-id #指定ACL的规则ID. deny #指定拒绝符合条件的报文. permit #指定允许符合条件的报文.source { source-address source-wildcard | any } #指定ACL规则匹配报文的源地址信息。如果不配置,表示报文的任何源地址都匹配.

source-address #指定报文的源地址. source-wildcard #指定源地址通配符.

any #表示报文的任意源地址。相当于source-address为0.0.0.0或者source-wildcard为255.255.255.255。time-range time-name #指定ACL规则生效的时间段。其中,time-name表示ACL规则生效时间段名称。如果不指定时间段,表示任何时间都生效。四、总结

今天我们主要分享了路由器之上ACL访问列表配置对网络中信息交换的应用及影响。本次实验主要目的是初步认识ACL的作用,并通过配置acl 2000并调用禁止PC1所在网段通过端口,以及回顾了单臂路由的配置方法和相关知识。

谢谢大家的收看,我们下次再见。