2025年10月13日

前集提要

您好!我已经仔细阅读并整理了您提供的学习笔记。这些碎片化的信息经过归类和补充,变成了一份更清晰、更有条理的复习资料。

各科目核心笔记整理

一、 线性代数 (Linear Algebra)

求解齐次线性方程组

Ax = 0方法:高斯消元法(Gaussian Elimination),将系数矩阵

A化为行最简形(Row Reduced Echelon Form)。关键步骤:

确定矩阵的秩(r)。

解空间的维度(基础解系中向量的个数)为

n - r(n 是变量总数)。通解是基础解系向量的线性组合。

证明矩阵相似

核心思路:若两矩阵相似,则它们有相同的特征值且均可对角化。

方法:

计算它们的特征多项式,验证是否有相同的特征值。

(无需单独计算每个特征向量)进一步验证每个特征值的代数重数是否等于几何重数,以证明可相似对角化。

范德蒙德行列式 (Vandermonde Determinant)

这是一个经典行列式,形式特殊,有直接的公式,常用于证明或计算。

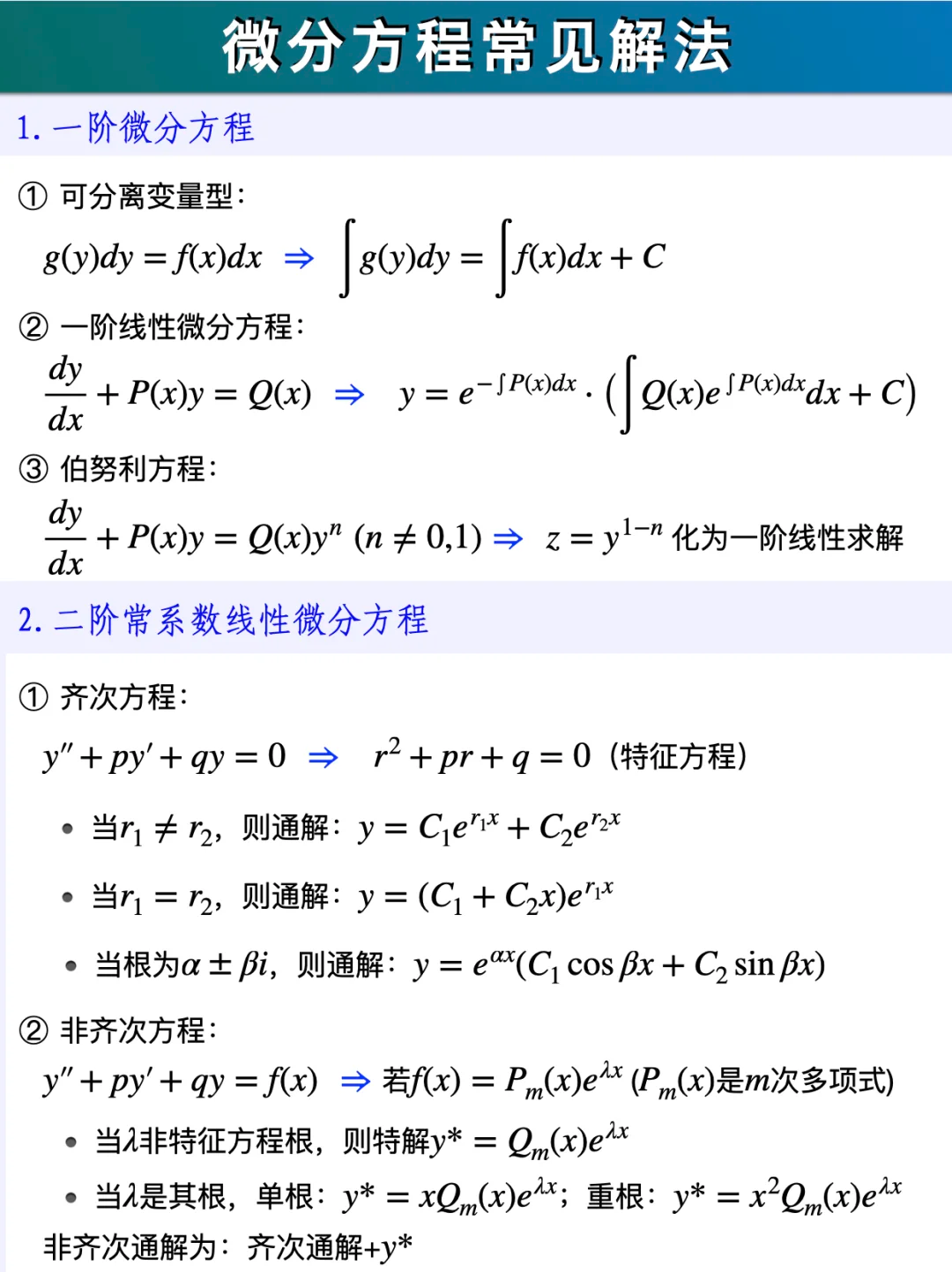

二、 微积分 (Calculus)

反常积分收敛性

p-积分判别法:积分

∫(a to ∞) 1/x^p dxp > 1:收敛。p ≤ 1:发散。

示例:

∫(2 to ∞) 1/√x dx中p = 1/2 < 1,因此发散。

函数连续性与间断点

连续性:函数在某点极限值等于函数值。

间断点类型:

可去间断点:极限存在但不等于函数值或函数未定义(如通过重要极限

lim(x→0) (1+x)^(1/x) = e求得的极限存在点)。跳跃间断点、无穷间断点等。

导数与导函数连续

导数定义:函数在某点的瞬时变化率。

导函数连续:要求

lim(x→x0) f'(x) = f'(x0)。这需要单独计算导函数在该点的极限值。

二重积分求体积

核心方法:微元法(元素法)。

建议:您强烈推荐武忠祥老师关于用二重积分求旋转体体积的讲解,这是一个非常重要的技巧。

拐点

求二阶导数为零或不存在,且该点两侧二阶导数变号的点。

偏导数计算

将其他变量视为中间变量,直接对目标变量求导。

直角坐标与极坐标转换

求二重积分或描述区域时常用:

x = r cosθy = r sinθdxdy = r dr dθ

三、 英语阅读/词汇 (English Reading/Vocabulary)

主题:美国性教育(American Sex Education)相关的争议。

关键词汇:

abstinence(禁欲)comprehensive(综合的)controversy(争议)grant(资助;授予)liberals(自由派)chastity(贞洁)condom(安全套)inexpensive(廉价的)

四、 马克思主义基本原理 (Marxism)

核心概念:世界的物质性及其发展规律。

这是唯物论和辩证法的核心,包括物质决定意识、世界的统一性在于其物质性、以及对立统一、质量互变、否定之否定三大规律。

五、 计算机组成原理 (Computer Organization)

程序计数器 (PC, Program Counter)

功能:存放下一条要执行的指令的地址。

特点:CPU自动修改其内容(+1),但程序员可通过跳转、分支或调用指令改变其值。

真题知识点归纳

指令与数据的区分:在冯·诺依曼结构中,均由CPU根据指令周期的不同阶段来区分。

硬件直接执行:机器语言(二进制代码)。

高级语言转换:由编译器完成,将源程序转换为目标代码文件。

编译过程:预处理 -> 编译 -> 汇编 -> 链接。

其他概念

字长:计算机一次能处理的二进制位数。

网络拓扑:网络中各节点(设备)的连接方式(如星型、总线型、环型)。

希望这份整理能帮助您更好地回顾和复习!祝您学习顺利!

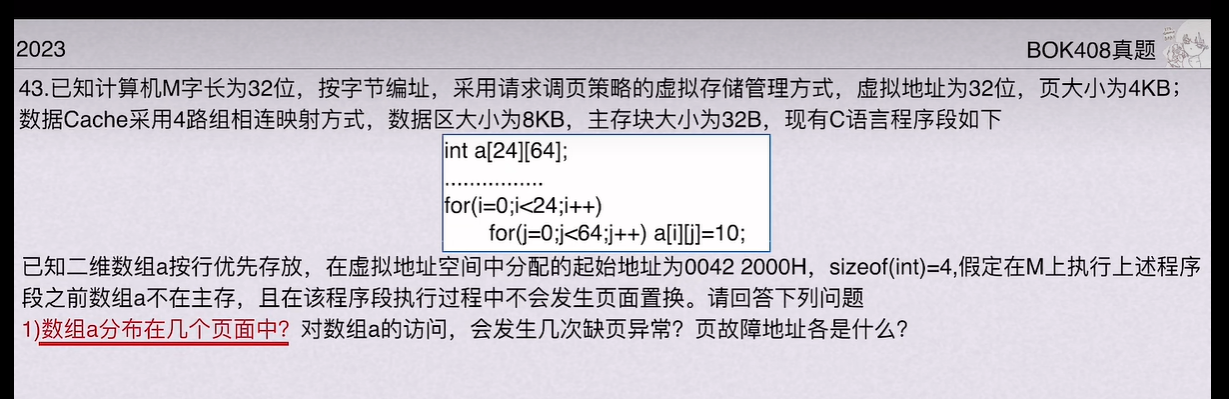

1.cache

有一说一,做了除了24年以外的所有试卷,虚拟内存这道题考察的是最深的

对数组A的访问

页面置换

数组的总大小24*64=

int1个四个字节

1024个数组元素

2.最优解原理

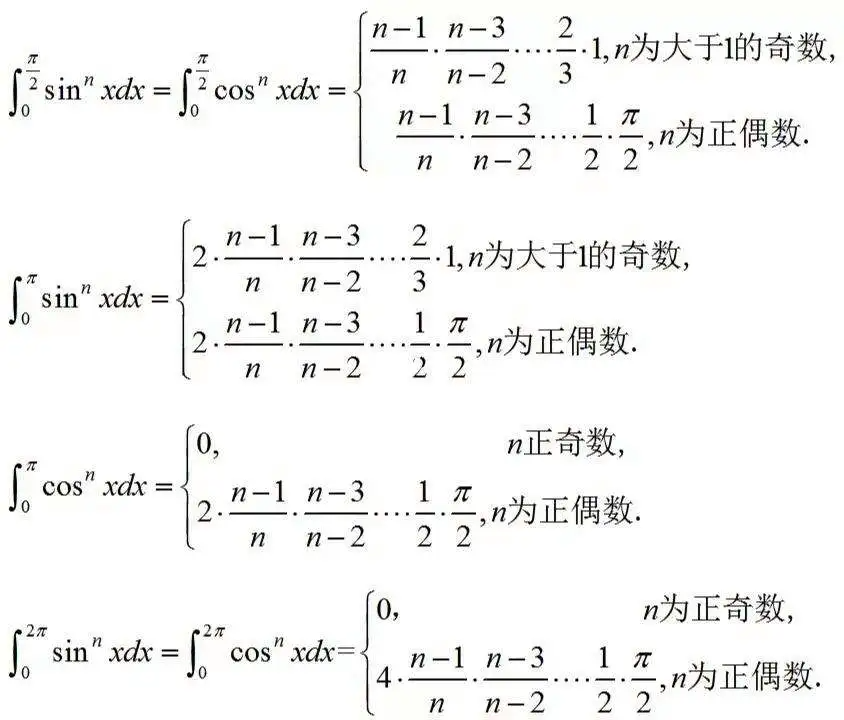

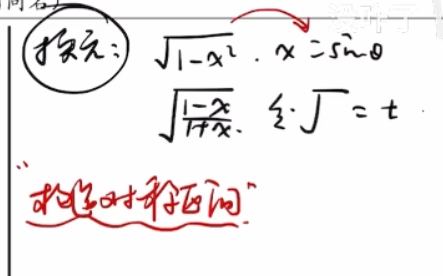

3.求积分的技巧

三角换元

三角不定积分

定积分的三板斧

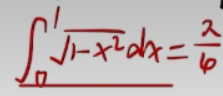

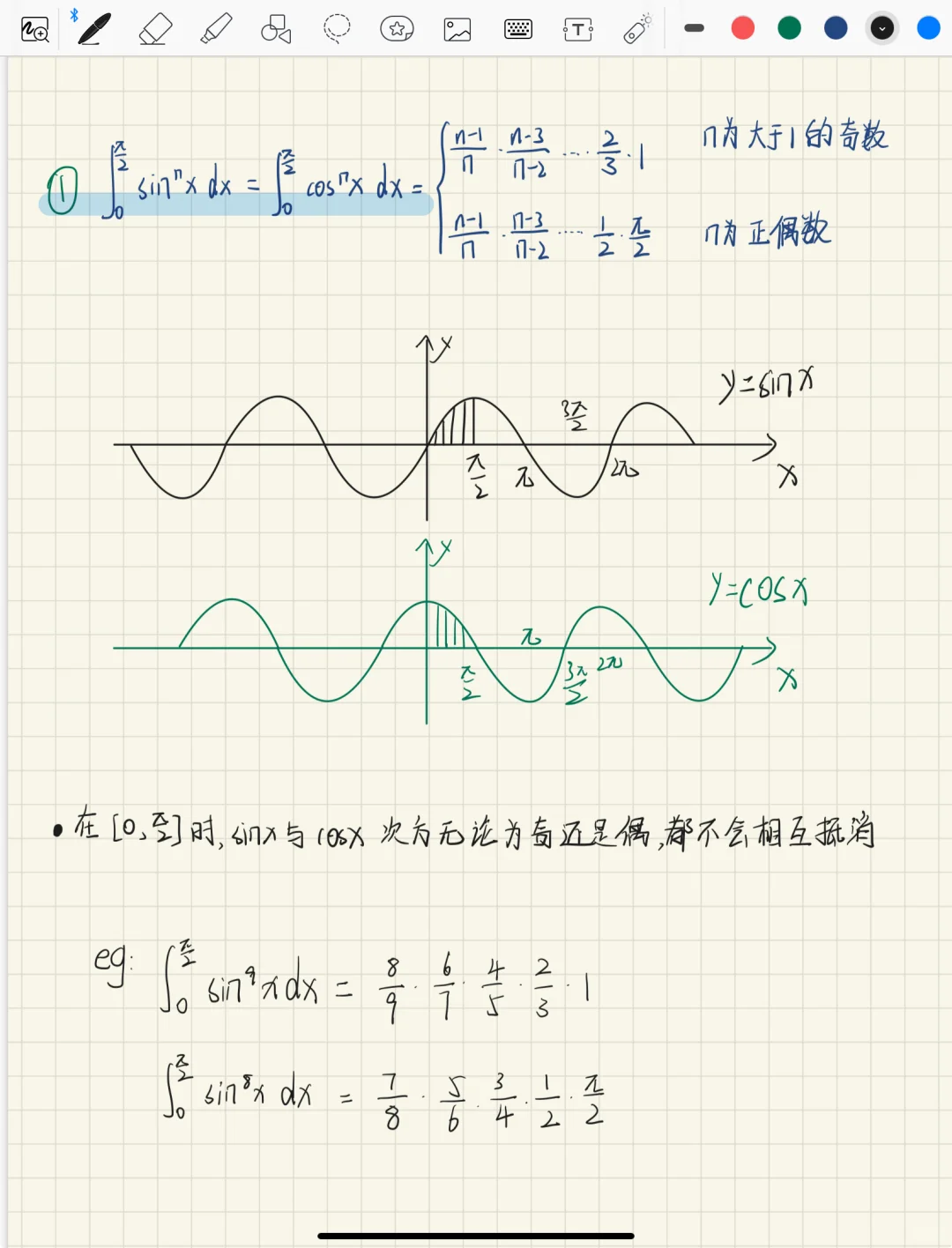

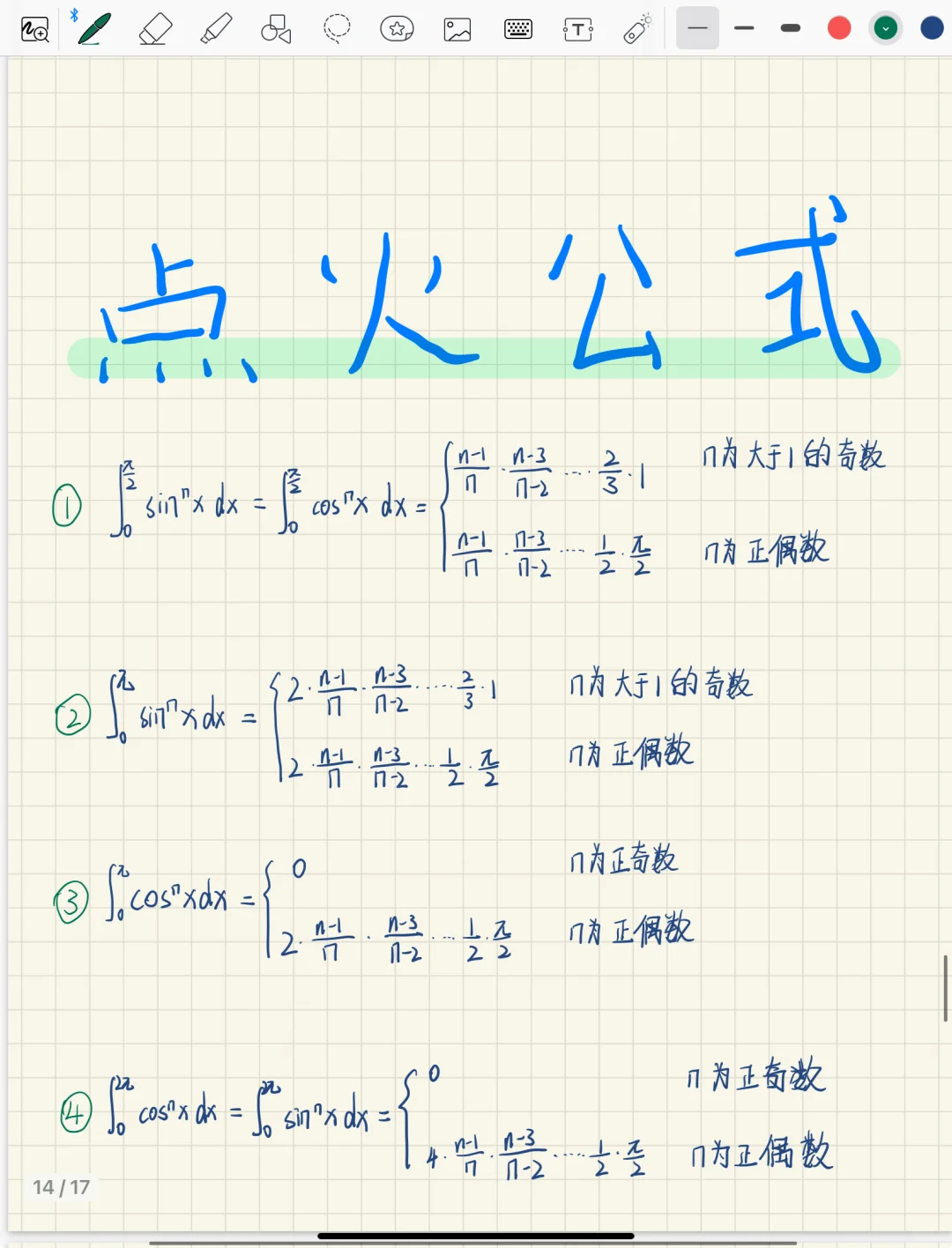

对称性积分公式几何意义

点火公式偶数留二分之派

整理一下

李德兰公式

万能公式简单点

对称区间上的积分公式

奇数次分母

奇函数对称性积出来为偶

分母有理化最简单

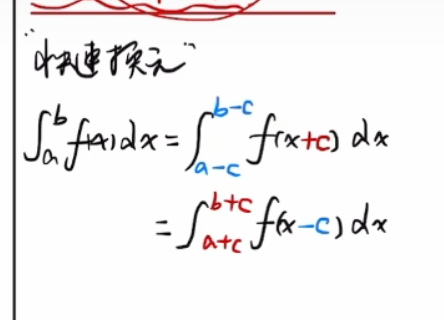

移动对称区间

快速换元

提公因式

被积函数含指数函数组合,可通过代数变形与变量代换求解

被积函数含绝对值与平方根,在 x=1处存在瑕点(分母为零),需分段积分并处理绝对值

瑕积分的定义

观察下积分限为0

公式 ∫u2−a2du=ln∣u+u2−a2∣,代入上下限

可以用拉格朗日定理求出一阶导吗?

4.英语阅读

5.机器级代码

6.相对寻址

7.操作系统

8.常数变异法

能不能用凹凸性积分呢?

阿达玛不等式?

我发现二次型和实对称太难了,明明知道那个知识点,但是做题的时候就是想不到和做不出来,这种该多做题还是该咋

区间再现

常量便量化

9.矩阵

正交化/交变换是一种坐标变换,保持长度和角度不变

对于一个矩阵,特征向量是变换后方向不变的向量,特征值是缩放因子。在二次型中,矩阵的特征值决定了标准形中的系数

10.二次型

Ae=入e 也就是矩阵A乘上它的特征向量=对应向量特征值乘上特征向量

请问,不能用惯性定理吗

11.求标准型

12.曲线积分证明题曲边梯形、其实这题挺好的,顺带考到了曲边梯形的定义

13.临界区互斥的大题

14.函数可以被多个线程轮流执行

15.由硬件执行不可被中断

16.莱布尼兹公式做高阶导数

17.求函数在零点处的高阶函数

18.进程通过系统调用从键盘接收字符的操作

19.计算机操作系统、等的东西到了(中断来了)

20.计算机网络tcp握手拥塞窗口

21.不要将积分变量和参变量搞错了

22.涉及FTP文件上传的网络问题

23.这里的最值问题不要管端点吧,它在区间内只有一个极值点,所以一定为最小值,用反三角的可以直接求出驻点k的值,带进去求得最小值就行了

“知识没有转化为条件反射” 和 “缺乏解题的思维路径”

常量变易法是一种常用技巧,通过引入变量 x来简化证明。

- •

单调性是关键:由于 f(x)单调增加,才能得到 F′(x)≥0。

目标是证明不等式。

- •

构造辅助函数 F(x)。

- •

计算 F′(x)并简化。

- •

利用单调性得出结论。

英语阅读全文整理与题目解析

一、全文翻译与梳理

(一)段落 1:手机窃听软件的可行性

别说话,你的手机可能正在窃听。得益于间谍手机软件的最新发展,如今借助一本 DIY 教程书,就能将窃听程序无线传输到任意一部手机上。这类程序价格低廉,传输过程无需特殊技能。间谍确实需要接触到你的手机并按键操作以启动下载,但整个过程只需片刻 —— 大约和下载一首铃声的时间差不多。

(二)段落 2:窃听软件的核心功能

过去一年,新一代易用型间谍手机软件已广泛普及,其功能堪称惊人。最新款软件能在无通话状态下悄然激活手机麦克风,让间谍得以监听地球另一端某间屋子里的声音。被监听者对此完全不知情 —— 无论是通话记录,还是手机账单,都不会留下这段秘密传输数据的痕迹。

(三)段落 3:窃听软件的市场与使用现状

目前有 200 多家公司在网上销售间谍手机软件,价格低至 50 美元。虽然暂无官方销售数据,但有专家称,大量人使用的手机已被植入该软件,而操作者通常是配偶、恋人、父母或同事。许多员工希望借此发现上司的不法行为并向上级举报;米兰一家私人调查公司 “Trustee Investigation” 的负责人估计,法国和德国有 3% 的手机被监听,在 “安全管控宽松” 的地区这一比例约为 5%,而美国的监听手机数量占比约 3%。即便这些数据有所夸大,也足以说明许多原本守法的公民,如今愿意为了监听而违反相关法律。

(四)段落 4:窃听软件的入侵对象与风险

间谍软件会入侵 iPhone、黑莓等智能手机,因为这些设备拥有充足的处理能力。在美国,GSM 网络的普及也扩大了潜在受害者范围 —— 这类网络比旧技术更易被攻击。据一位不愿透露姓名的意大利开发者表示,原本为执法机构开发的间谍软件,会附着在一条测试短信中,收件人一旦打开短信,软件就会自动植入其手机。有人担忧,这类软件最终会落入犯罪分子手中。

二、题目、答案与解析

题目 1:The cell phone may be (eavesdropped) in that______

- 选项:A. the software industry has created a do-it-yourself programB. the spy phone software requires no special skill or knowledgeC. a recent software can transfer wiretapping program to other formsD. to download the spy phone software is easy as pressing keys

- 答案:B

- 解析:

- A 错误:原文强调 “间谍软件” 而非普通 “DIY 程序”,范围混淆;

- B 正确:与段落 1 中 “the transfer requires no special skill”(传输无需特殊技能)完全对应,是手机易被窃听的核心原因;

- C 错误:原文明确程序 “传输到手机”,而非 “其他形式(设备)”,表述偏差;

- D 错误:原文 “按键” 是启动下载的步骤,并非 “下载像按键一样简单”,偷换概念。

题目 2:Which of the following is true of the spy phone?

- 选项:A. It's a complicated and inexpensive wireless transfer softwareB. It can be downloaded to the phone for freeC. The download takes less than the time of downloading a ringtoneD. Its targets are totally unaware that they are spied

- 答案:D

- 解析:

- A 错误:段落 2 明确间谍软件 “user friendly(易用)”,与 “complicated(复杂)” 矛盾;

- B 错误:段落 3 仅提及软件 “inexpensive(廉价)”,未提 “free(免费)”,无中生有;

- C 错误:段落 1 指出下载时间 “about the time to download a ringtone(和下载铃声差不多)”,并非 “less than(少于)”;

- D 正确:与段落 2“Targets are none the wiser(被监听者完全不知情)” 完全一致。

题目 3:In pointing out the figures related to compromised mobiles, the author suggests that______

- 选项:A. an unexpected number of people are being eavesdroppedB. many employers hope to discover the boss's dishonest secretC. the popularity of spy phone software results from low pricesD. law-abiding people become the victims of spy phone

- 答案:A

- 解析:

- A 正确:段落 3 通过专家观点(“a surprising number of people carry a compromised mobile”)和多国监听比例(法德 3%、美国 3%),核心说明 “大量人正被监听”,与选项表述契合;

- B 错误:“员工查上司不法行为” 是个别使用场景,非作者列举数据的核心观点,属于细节干扰;

- C 错误:段落 3 提 “价格低至 50 美元”,但未说明 “低价是流行原因”,无因果关系;

- D 错误:原文强调 “守法公民违法监听”,而非 “守法公民成为受害者”,表述相反。

题目 4:According to paragraph four, spyware______

- 选项:A. increases the processing power of iPhonesB. enlarged the pools of potential victimsC. is developed by law enforcement agencyD. mind saved diver(原文输入错误,语义无效)

- 答案:B

- 解析:

- A 错误:段落 4 明确 “智能手机因处理能力充足而被入侵”,并非 “间谍软件提升处理能力”,逻辑颠倒;

- B 正确:与段落 4“GSM 网络的普及…… 扩大了潜在受害者范围” 完全对应;

- C 错误:原文提软件 “为执法机构开发”,但未说 “由执法机构开发”,主体混淆;

- D 错误:表述无效,排除。

题目 5:Which of the following is the best title of the text?

- 选项:A. How to deal with phone spies?B. Spyware is here and there.C. Is your cell phone spying on you?D. Security problems for phones.

- 答案:C

- 解析:

- A 错误:全文未提及 “应对手机间谍的方法”,无中生有;

- B 错误:“间谍软件无处不在” 仅强调普及,未体现 “手机被监听” 的核心关联,范围过宽;

- C 正确:以疑问句式直击全文核心 —— 手机是否在窃听,既涵盖软件存在、功能、风险,又能引发读者关注,与全文高度契合;

- D 错误:“手机安全问题” 过于宽泛,全文仅聚焦 “间谍软件导致的监听问题”,非所有安全问题。