【网络】snat/MASQUERADE作用和应用场景

文章目录

- 概述

- 1、 SNAT 的典型应用场景(含 MASQUERADE 作为动态实现)

- 1.1. 内网访问外网:统一出口 IP(MASQUERADE 常见场景)

- 1.2. 负载均衡回程控制:DNAT + SNAT/MASQUERADE

- 1.3 多租户网络出口伪装(SNAT/MASQUERADE)

- 1.4. 容器平台默认出站 NAT(Docker/K8s)

- 1.4.1 docker0 网桥

- 2. 上述场景区别和联系

概述

MASQUERADE 和 SNAT 都是 iptables 中实现源地址转换(Source NAT)的两种方式,MASQUERADE 是 SNAT 的一种“动态简化版”或“特殊使用场景下的替代方案”

| 项目 | SNAT | MASQUERADE |

|---|---|---|

| 全称 | Source Network Address Translation | 伪装(一种动态 SNAT) |

| 所属表 | nat 表 | nat 表 |

| 功能 | 修改数据包的源 IP 地址 | 修改数据包的源 IP 地址 |

| 是否需要指定目标 IP | ✅ 是,必须用 --to-source 指定公网 IP | ❌ 否,自动获取出接口的 IP |

| 适用场景 | 固定公网 IP 环境 | 动态公网 IP 环境(如拨号上网、DHCP) |

| 性能 | ⚡ 更高(无需查接口) | 略低(每次需查询出接口 IP) |

| IPv6 支持 | ✅ 支持(via ip6tables) | ❌ 不支持(高版本已经支持了,低版本不支持) |

1、 SNAT 的典型应用场景(含 MASQUERADE 作为动态实现)

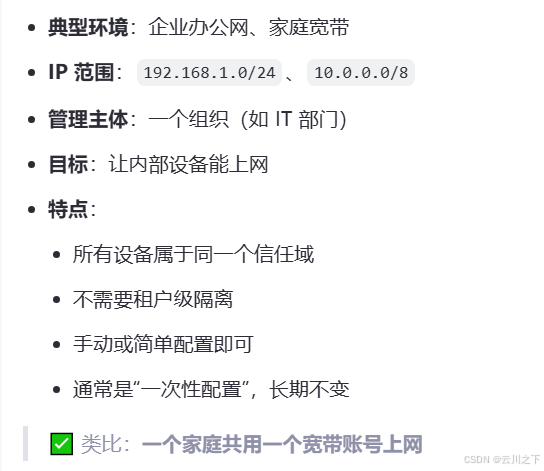

1.1. 内网访问外网:统一出口 IP(MASQUERADE 常见场景)

参见 【网络】iptables sna/MASQUERADE (内网访问外网)详细示例

使用 MASQUERADE 将私有网络(如 192.168.1.0/24)的流量,源地址转换为公网出口 IP,实现共享上网。

适用环境:家庭路由器、云主机、边缘网关

命令:

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j MASQUERADE

为什么用 MASQUERADE?

因为 eth0 的公网 IP 可能是动态分配的(如 DHCP),无法写死,所以用 MASQUERADE 自动获取。

✅ 等价于 SNAT,但更适应动态环境

1.2. 负载均衡回程控制:DNAT + SNAT/MASQUERADE

客户端请求经 LB 做 DNAT 转发给后端服务,后端响应时通过 SNAT/MASQUERADE 将源 IP 改为 LB 的 IP,确保回程路径经过 LB。

场景:LVS NAT 模式、Kubernetes NodePort/LoadBalancer

原理:

- DNAT:目标地址 → 后端 Pod

- SNAT/MASQUERADE:源地址 → LB 自身(

防止后端直连客户端)

命令:

# DNAT

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 10.244.1.10:80

# SNAT(固定 IP)

iptables -t nat -A POSTROUTING -d 10.244.1.10 -j SNAT --to-source 203.0.113.1

# 或 MASQUERADE(动态 IP)

iptables -t nat -A POSTROUTING -d 10.244.1.10 -o eth0 -j MASQUERADE

✅ 这是 SNAT 的核心应用,MASQUERADE 是其动态版本

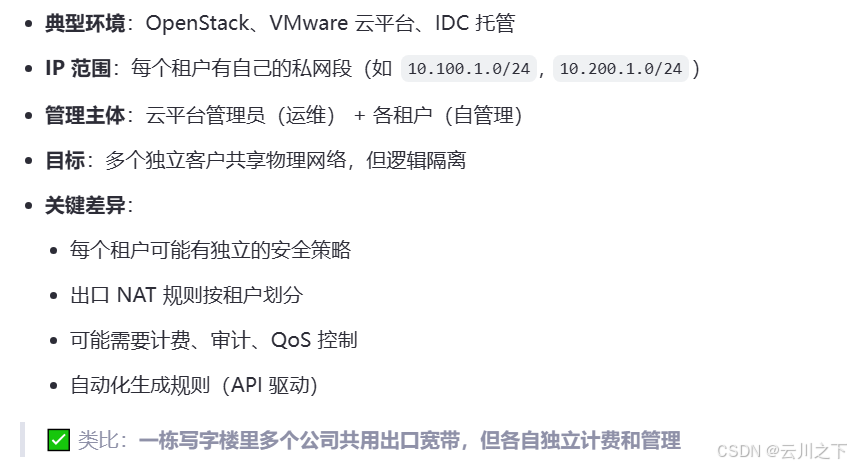

1.3 多租户网络出口伪装(SNAT/MASQUERADE)

在虚拟化平台中,多个租户的私有子网通过宿主机访问外网,使用 SNAT 或 MASQUERADE 统一源地址。

优势: 节省公网 IP,隐藏内部拓扑

选择依据:

- 宿主机公网 IP 固定 → 用

SNAT - 宿主机公网 IP 动态 → 用

MASQUERADE

1.4. 容器平台默认出站 NAT(Docker/K8s)

Docker 默认使用 MASQUERADE 实现容器访问外网:

iptables -t nat -A POSTROUTING -s 172.17.0.0/16 ! -o docker0 -j MASQUERADE

因为宿主机 IP 可能变化,所以使用 MASQUERADE 更灵活。

✅ 本质仍是 SNAT,只是实现方式更自动化

1.4.1 docker0 网桥

docker0 是 Docker 引擎在安装后自动创建的一个 虚拟以太网网桥(virtual Ethernet bridge)

docker0是一个 Linux 网桥(bridge)- 它确实像一个虚拟的“交换机”,工作在数据链路层(Layer 2),连接宿主机和容器之间的网络,实现容器间通信和访问外网

- 它会出现在

ip a(或 ifconfig)命令的结果中,表现为一个网络接口,

docker0 是一个 真实的网络接口,就像 eth0、lo 一样,只是它是虚拟的 - 默认 IP:通常是 172.17.0.1/16(属于私有地址段)

- 生命周期:Docker 启动时创建,关闭时可能保留或删除

回到iptables -t nat -A POSTROUTING -s 172.17.0.0/16 ! -o docker0 -j MASQUERADE

逐段解释:

| 部分 | 含义 |

|---|---|

-t nat | 在 nat 表中操作 |

-A POSTROUTING | 添加到 POSTROUTING 链(路由之后,发出前) |

-s 172.17.0.0/16 | 源 IP 是 Docker 默认子网 |

! -o docker0 | 不是从 docker0 接口发出的(即:要出外网的流量) |

-j MASQUERADE | 做源地址伪装(把容器 IP 改成宿主机公网 IP) |

🔄 这条规则的作用是:

当容器访问外部网络(如互联网)时,将其源 IP(如 172.17.0.10)转换为宿主机的公网 IP,实现“上网”。

❓ 为什么要排除 -o docker0?

因为:

- 容器之间通信(同主机)是通过 docker0 网桥直接转发的,不需要 NAT

- 只有当流量要“离开宿主机”时才需要 MASQUERADE

- 所以:! -o docker0 表示“只要不是发往 docker0 内部的流量”,都要做 MASQUERADE

✅ 避免对内部通信做不必要的 NAT,提升性能

2. 上述场景区别和联系

1、内网访问外网:统一出口 IP(MASQUERADE 常见场景)

2、 负载均衡回程控制:DNAT + SNAT/MASQUERADE

3、 多租户网络出口伪装(SNAT/MASQUERADE)

4、容器平台默认出站 NAT(Docker/K8s)

如何理解1和3的区别 ,都是私有地址内网到外网用法 ? 2是好理解的独立场景,配合lb使用dnat场景 ,场景4 也比较像1和3啊

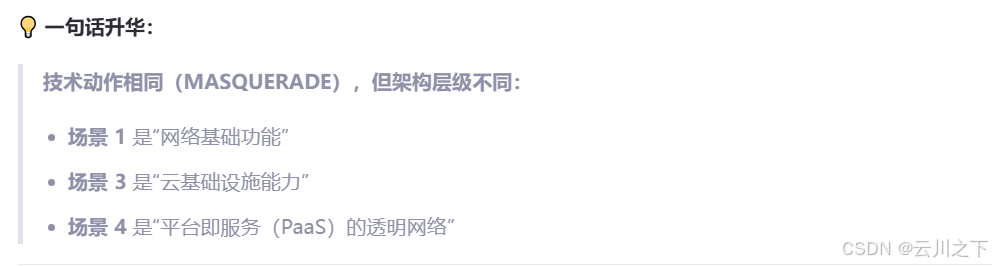

这个问题问得非常深刻,直接触及了 **网络抽象层级、租户模型和部署架构 **的差异。

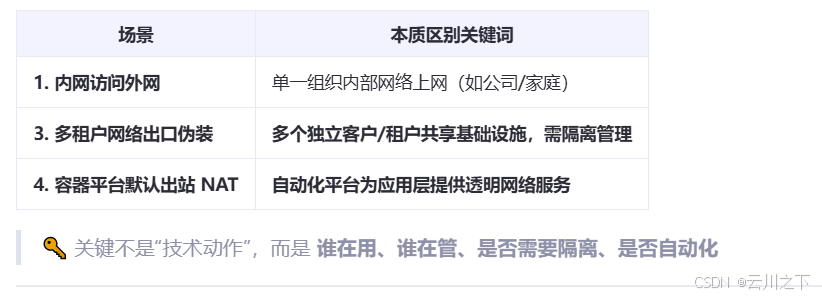

你说得完全对:这四个场景在“技术动作”上确实都是“内网私有地址 → 出口伪装成公网 IP”,用的都是 SNAT/MASQUERADE。

但它们的 本质区别在于:控制边界、管理主体、网络拓扑层级和安全隔离要求不同。

❓ 1 和 3 有什么区别?4 又和 1/3 有何不同?

✅ 核心结论先行

详细对比分析

🔵 场景 1:内网访问外网(统一出口)

[公司员工PC] → 路由器 → MASQUERADE → 互联网

🔵 场景 3:多租户网络出口伪装

[租户A虚拟机] → 宿主机 → MASQUERADE → 互联网

[租户B虚拟机] → 宿主机 → MASQUERADE → 互联网

示例:

# 租户 A 的子网

iptables -t nat -A POSTROUTING -s 10.100.1.0/24 -o eth0 -j MASQUERADE# 租户 B 的子网

iptables -t nat -A POSTROUTING -s 10.200.1.0/24 -o eth0 -j MASQUERADE

→ 虽然技术动作一样,但策略归属不同,是“多租户架构”的体现。

🔵 场景 4:容器平台默认出站 NAT(Docker/K8s)

[Pod A] → veth → docker0 → MASQUERADE → 互联网

- 典型环境:Docker、Kubernetes

- IP 范围:172.17.0.0/16(Docker)、10.244.0.0/16(Flannel)

- 管理主体:平台自动管理(kube-proxy、dockerd)

- 目标:为容器提供“开箱即用”的网络能力

关键特征:

- 完全自动化:容器启动时自动添加规则

- 对用户透明:开发者不需要关心 NAT

- 与编排系统深度集成:配合 CNI 插件工作

- 动态性强:Pod 频繁创建销毁,规则动态增删

✅ 类比:智能手机连接 Wi-Fi 上网 —— 用户完全无感,系统自动完成所有网络配置

🔄 三者关系图解(抽象层级)

层级越高 → 抽象越强,自动化程度越高┌──────────────────────┐

│ 场景 4:容器平台 │ ← Kubernetes/Docker 自动管理

│ (自动化、无感) │

└──────────────────────┘▲│ 基于

┌──────────────────────┐

│ 场景 3:多租户云平台 │ ← OpenStack/VM 平台

│ (租户隔离、API 控制)│

└──────────────────────┘▲│ 基于

┌──────────────────────┐

│ 场景 1:传统内网上网 │ ← 路由器/防火墙

│ (静态配置、单一信任域)│

└──────────────────────┘

✅ 场景 4 是场景 3 的进一步抽象,场景 3 是场景 1 的多租户化演进