hackthebox-Pwn-You know 0xDiablos(ret2text)

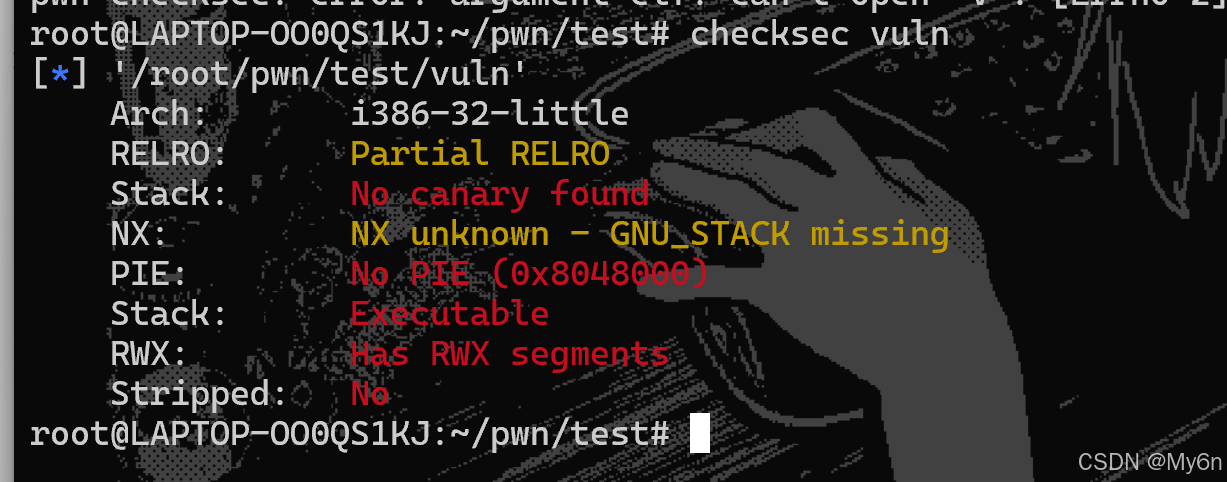

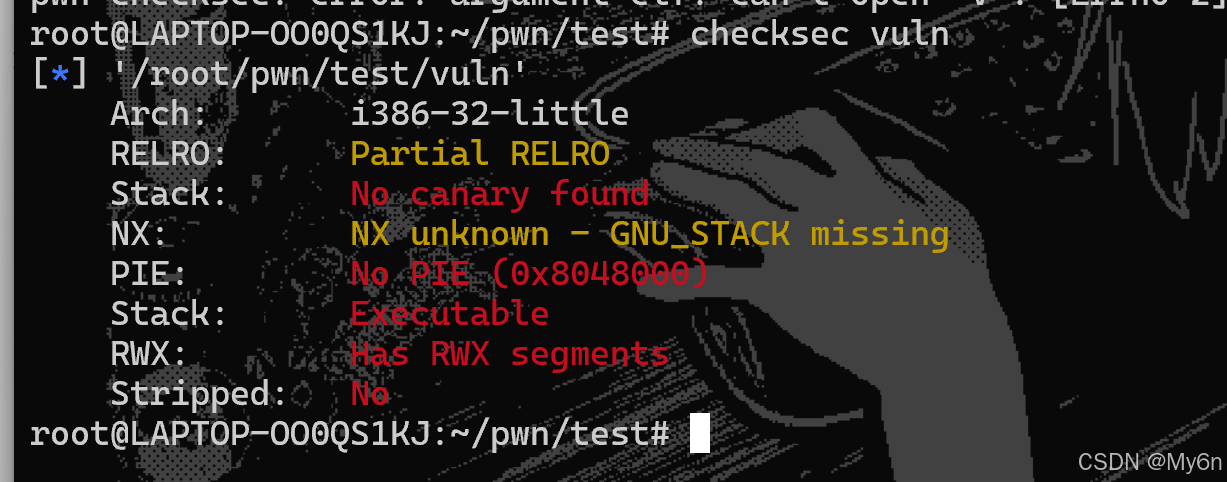

常规检查:64 位程序,没开什么保护

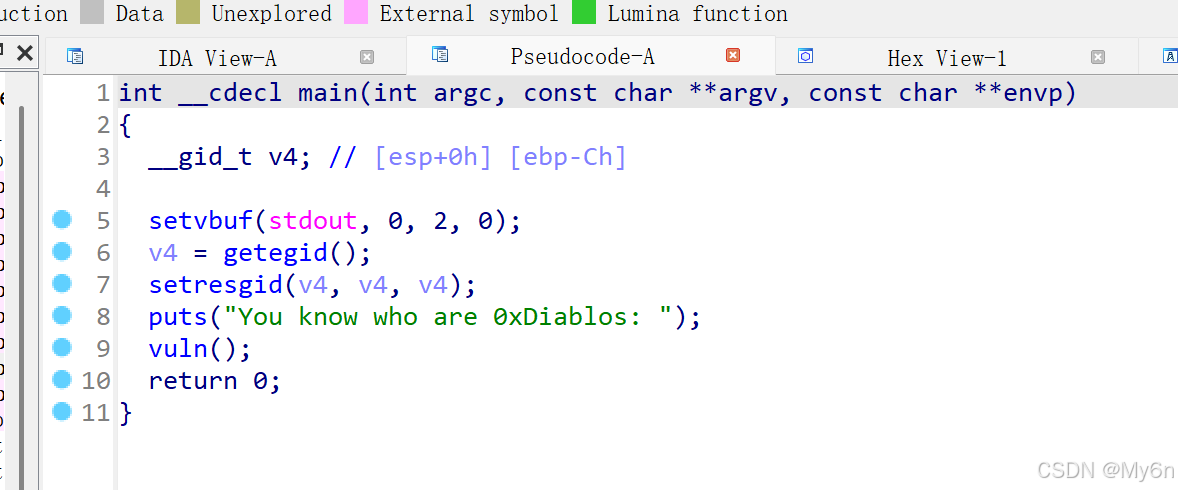

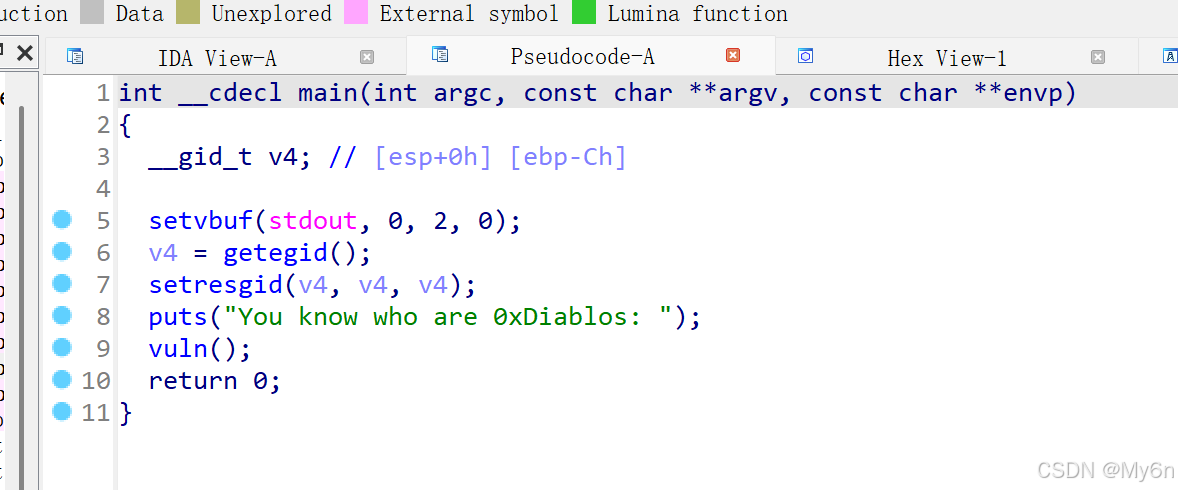

主函数伪代码如下:

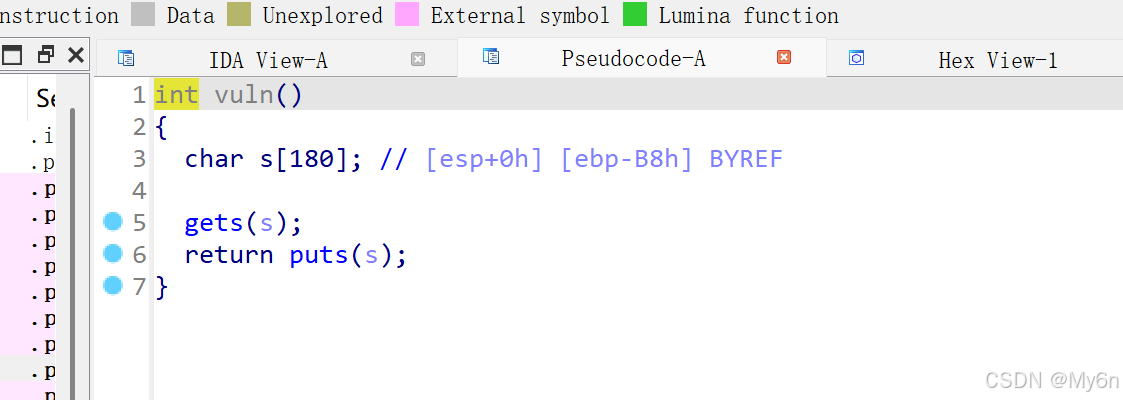

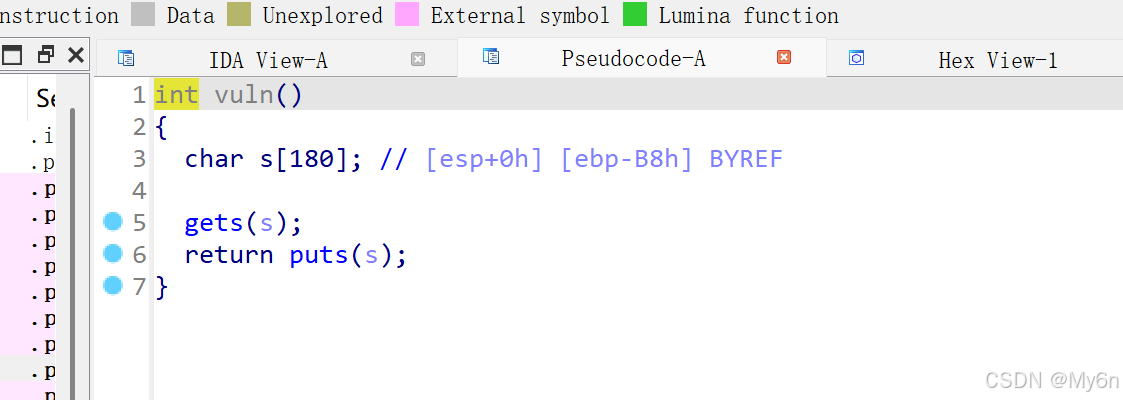

跟进 vuln 函数

很明显 gets 存在栈溢出

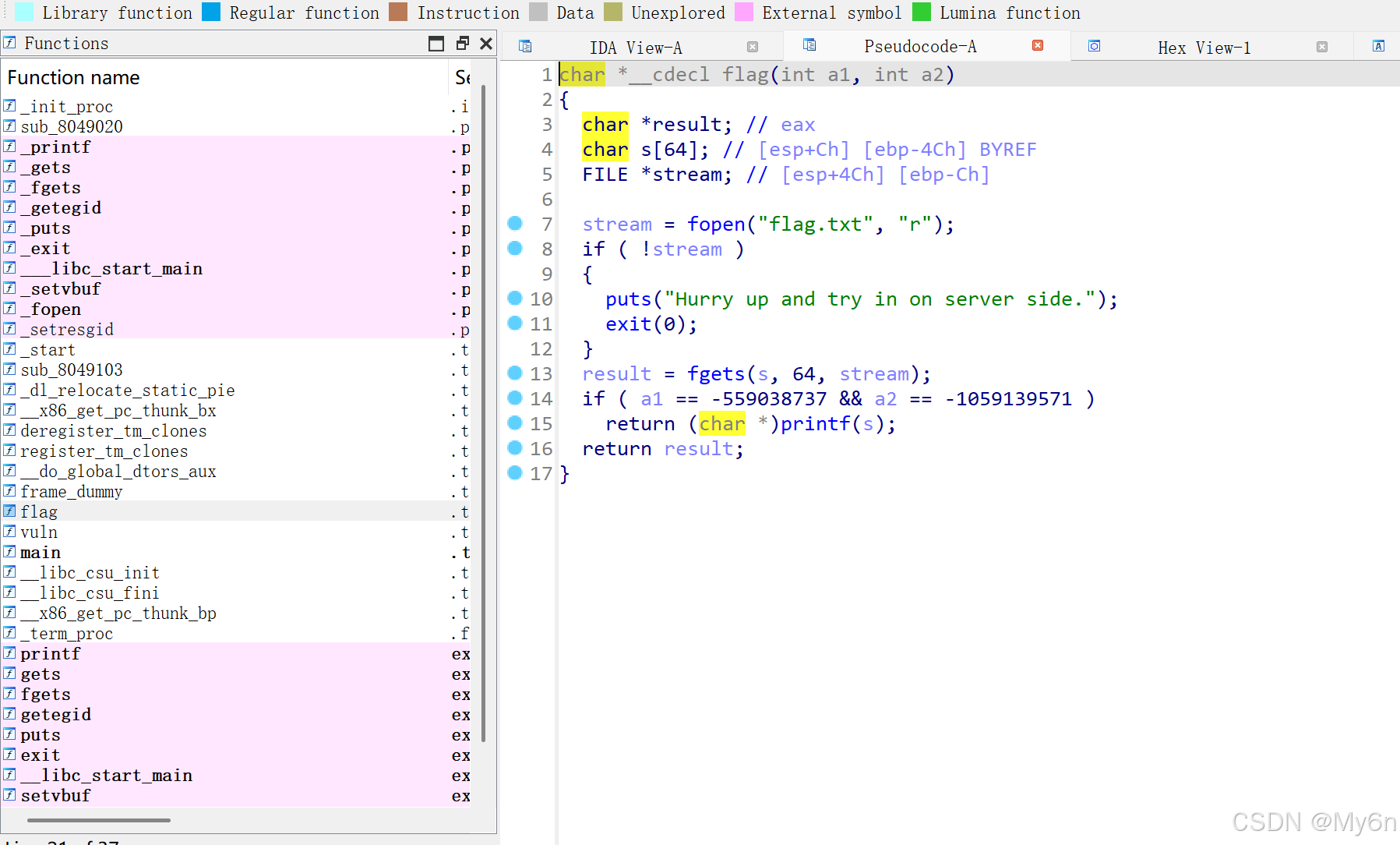

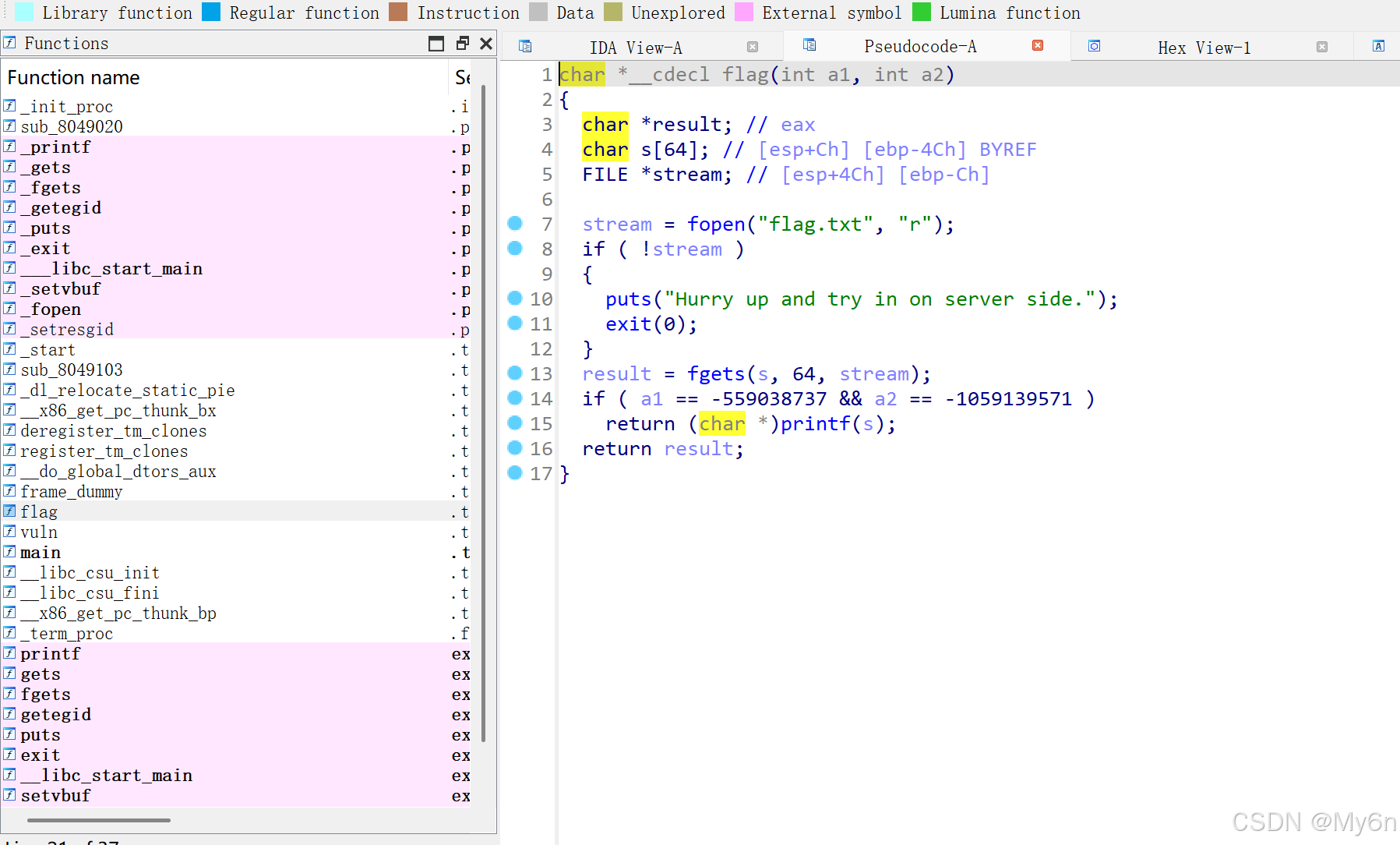

存在 flag 函数,满足简单的参数条件即可

说明:

# p32 默认只接收 0 <= num <= 0xFFFFFFFF (即 0 到 4294967295)

# 传负数会报错,我们用补码的方式将负数转换成对应的无符号整数

exp:

常规检查:64 位程序,没开什么保护

主函数伪代码如下:

跟进 vuln 函数

很明显 gets 存在栈溢出

存在 flag 函数,满足简单的参数条件即可

说明:

# p32 默认只接收 0 <= num <= 0xFFFFFFFF (即 0 到 4294967295)

# 传负数会报错,我们用补码的方式将负数转换成对应的无符号整数

exp: