Vulnhub Web-Machine-N7靶机攻略(附VB安装教程)

1.VB安装

安装地址:https://download.virtualbox.org/virtualbox/7.1.12/VirtualBox-7.1.12-169651-Win.exe

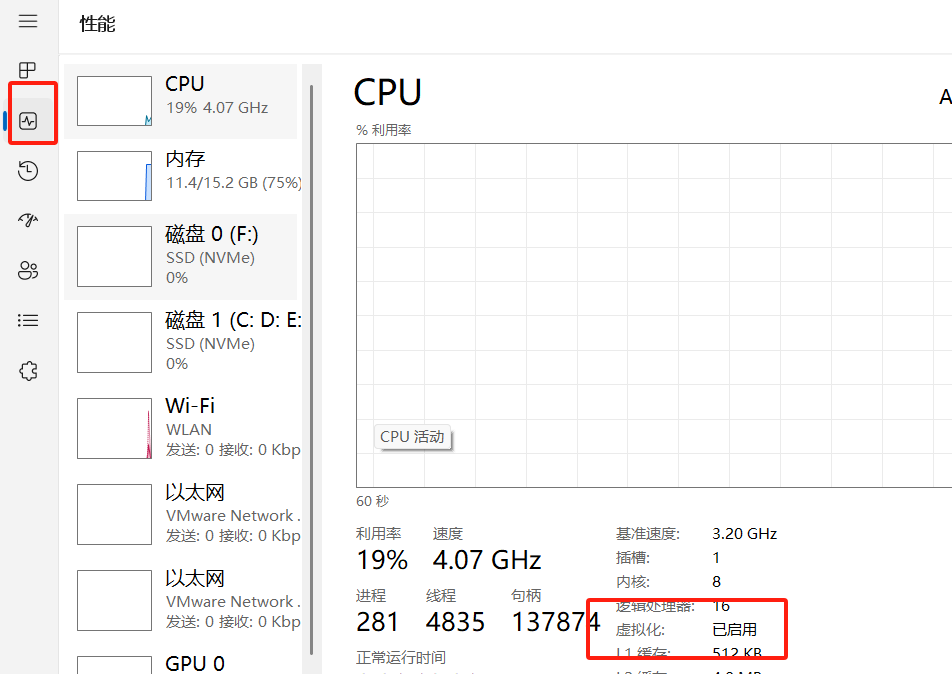

下载好后直接打开即可开始安装。安装前先打开任务管理器(搜索框直接搜索即可)查看性能里面的虚拟化是否打开。

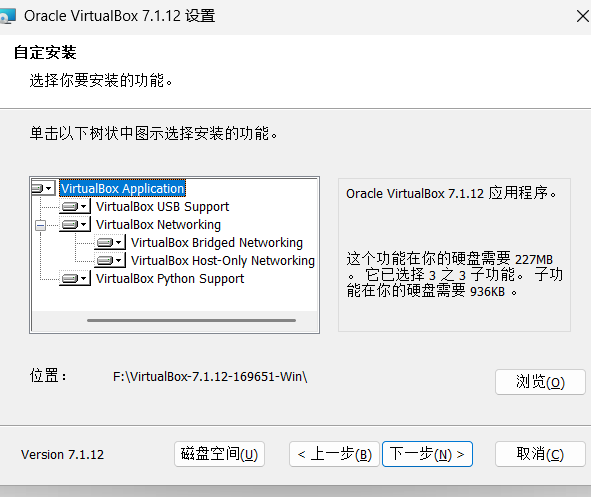

开始安装。

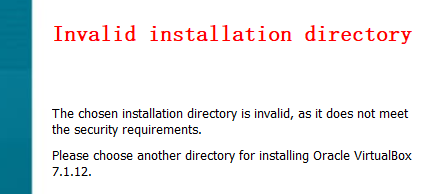

这里显示安装路径有问题,VB的安装路径只能在系统盘中(自带的内存,后续加的不可以),网络断开不需要管。

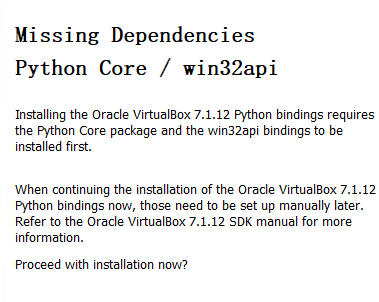

下述错误不用管,直接安装后续用到在安。

安装后就是这个页面了。

2.下载靶机,安装靶机

下载地址:https://download.vulnhub.com/webmachine/Web-Machine-N7.ova

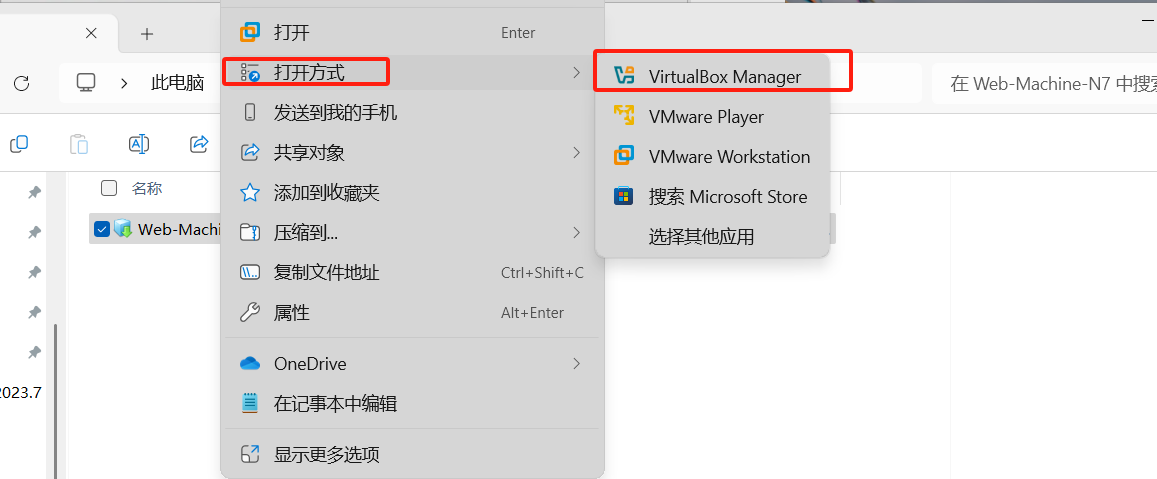

下载好后我们打开方式选择VB因为VM打不开会报错

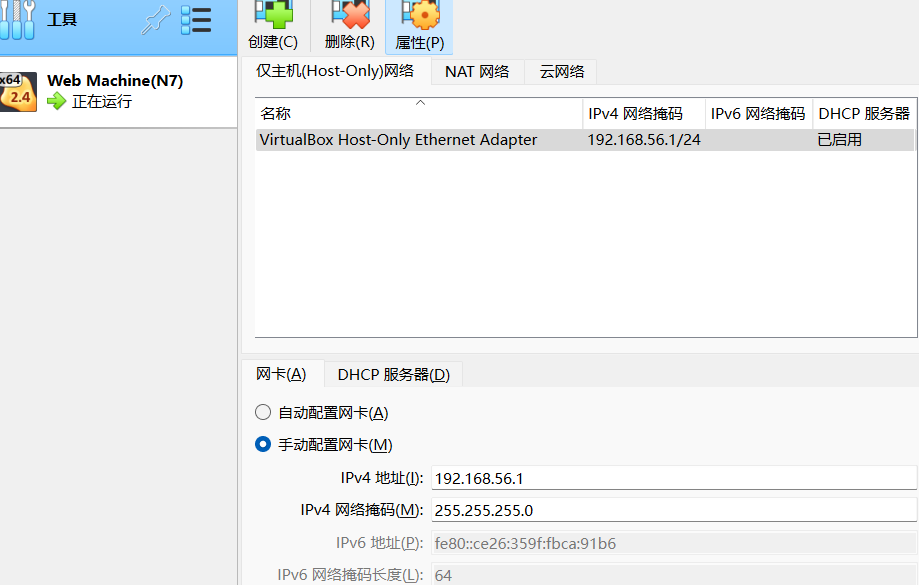

打开后配置我们的信息,选进主机连接方式,点击工具查看仅主机网段我们一会要进行扫描。导入后我们点击开启将靶机启动。

3.主机发现

我们的仅主机网段为192.168.56.0/24,使用御剑扫描。

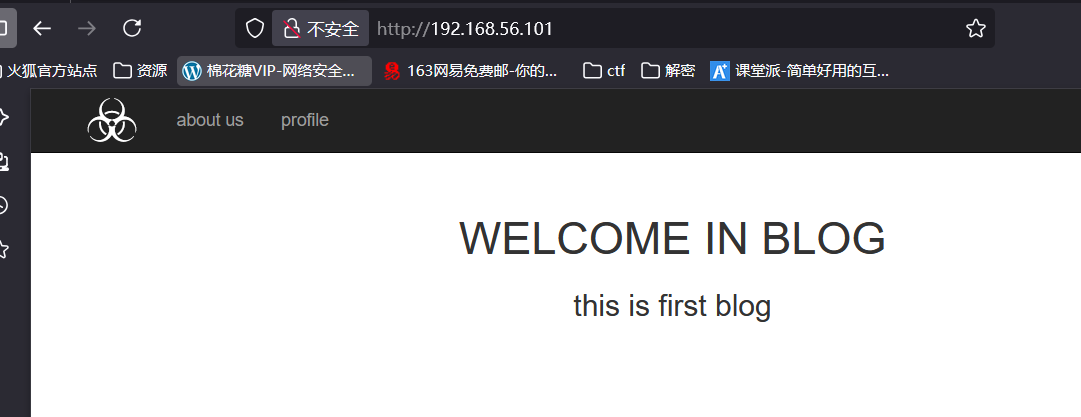

扫描出来访问确定为我们的靶机。

4.端口扫描

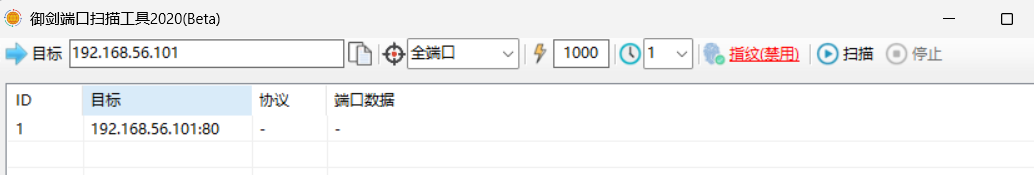

使用端口扫描工具进行扫描192.168.56.101,很稀奇的就开了一个80端口

5.目录扫描

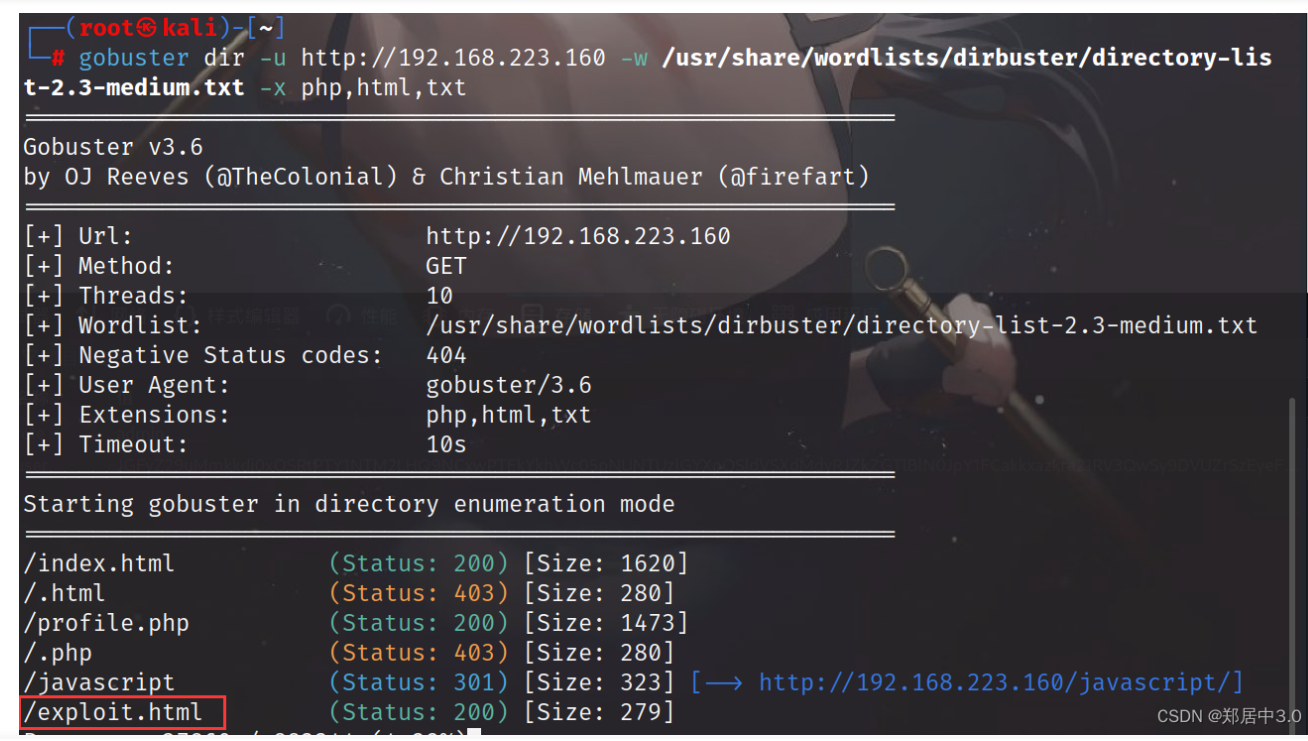

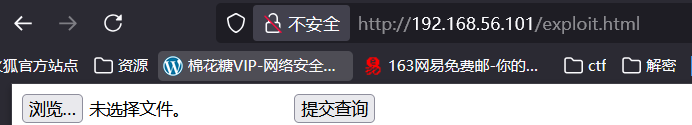

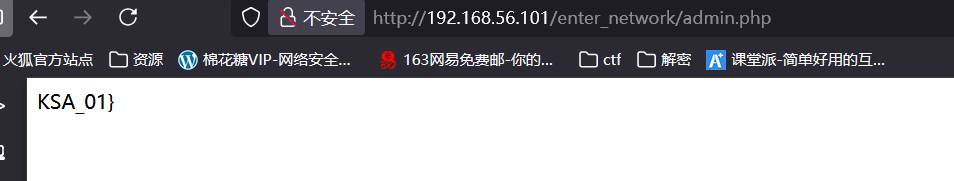

使用工具进行目录扫描,扫描出来的目录我们去尝试访问/enter_network、/enter_network/admin.php、/exploit.html、/profile.php和/javascript.js 可以发现/exploit.html是一个文件上传的界面

6.尝试攻击

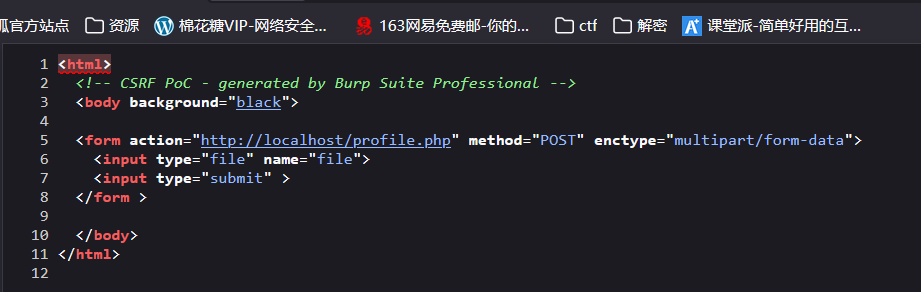

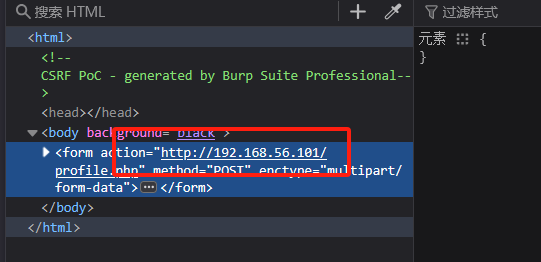

查看/exploit.html的源代码发现CSRF漏洞

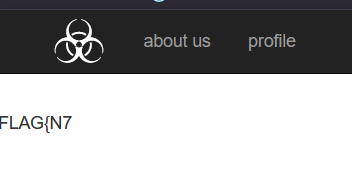

通过修改前端JS代码找到一般的flag

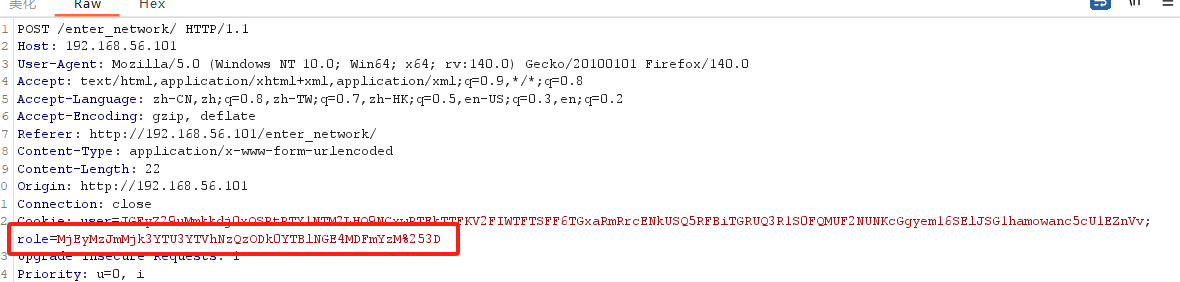

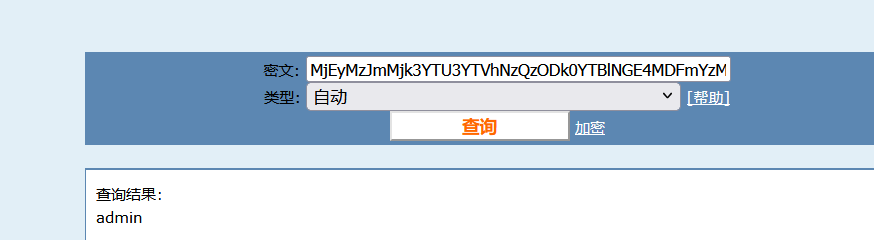

找/enter_network/这个目录然后去访问抓包,这里有一个role,我们去进行两次URL解码后MD5解出来为admin,然后我们去访问/enter_network/admin.php抓包将Cookie里的role加上admin就可以得到另一半flag

以上就是全部过程。