dvwa11——XSS(Reflected)

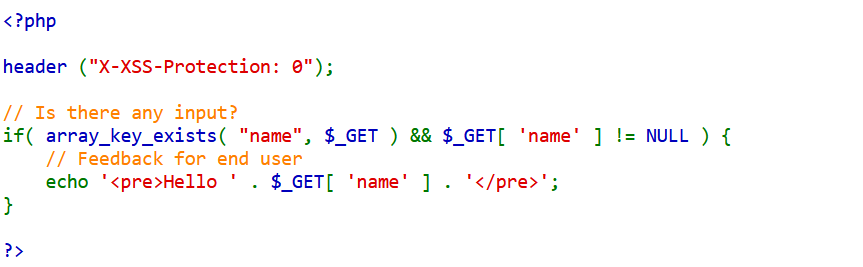

LOW

分析源码:无过滤

和上一关一样,这一关在输入框内输入,成功回显

<script>alert('relee');</script>

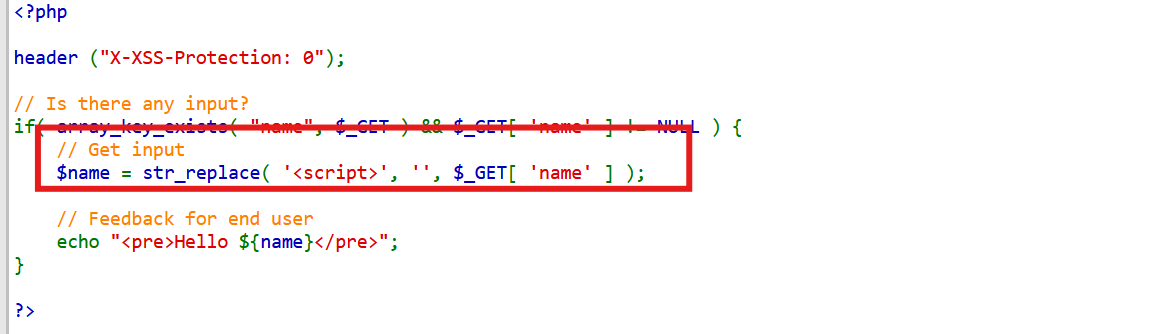

MEDIUM

分析源码,是把<script>替换成了空格,但没有禁用大写

改大写即可,注意函数大小写不要变

<SCRIPT>alert('RELEE');</SCRIPT>回显成功

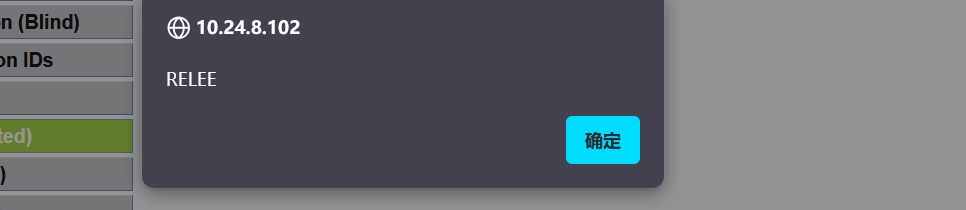

HIGH

分析源码,用preg_replace()函数过滤掉了<script>大小写所有形式

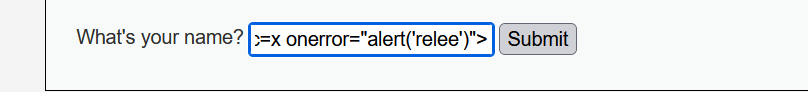

那就用img绕过

<img src=x onerror="alert('relee')">

回显成功

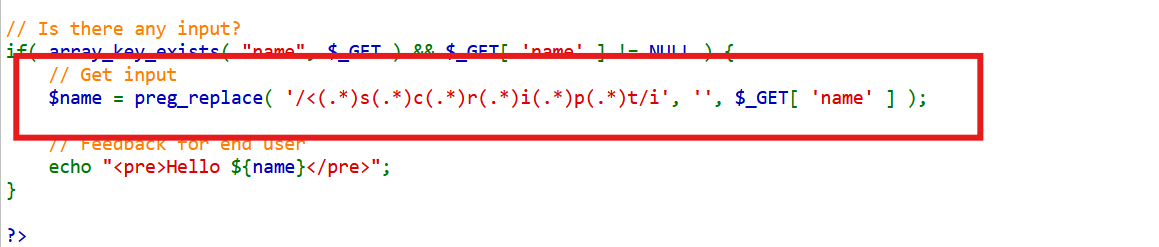

IMPOSSIBLE

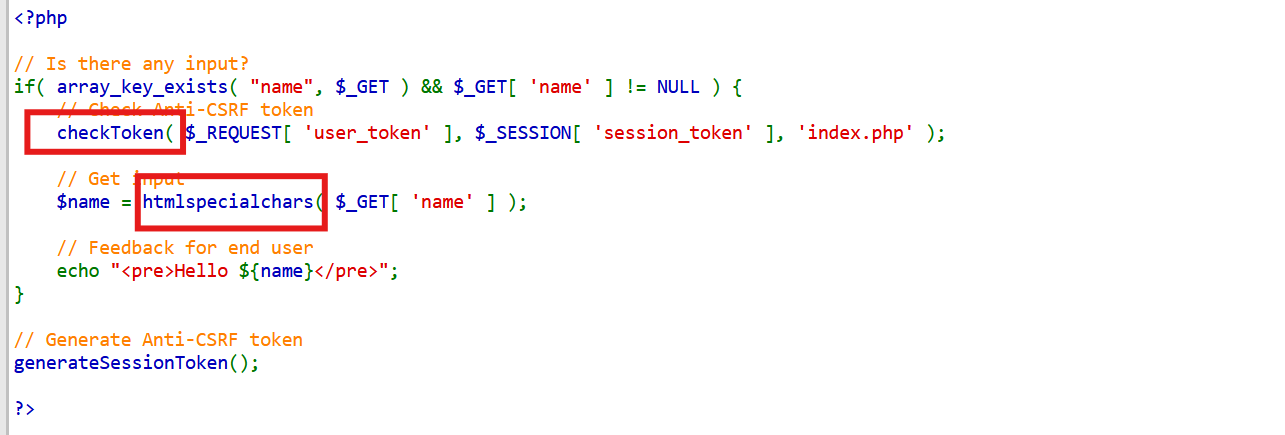

查看源码:

优化:

- token验证

- htmlspecialchars()函数:把特殊字符转化成html实体(一种特殊编码格式),彻底阻断了xss,例如:将<script>转换为<script>,使浏览器不解析为HTML标签

❀❀❀ 完结撒花!!❀❀❀

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.dtcms.com/a/233602.html

如若内容造成侵权/违法违规/事实不符,请联系邮箱:809451989@qq.com进行投诉反馈,一经查实,立即删除!