玄机-日志分析-IIS日志分析

1.phpstudy-2018站点日志.(.log文件)所在路径,提供绝对路径

2.系统web日志中状态码为200请求的数量是多少

3.系统web日志中出现了多少种请求方法

4.存在文件上传漏洞的路径是什么(flag{/xxxxx/xxxxx/xxxxxx.xxx}

5.攻击者上传并且利用成功的webshell的文件名是什么

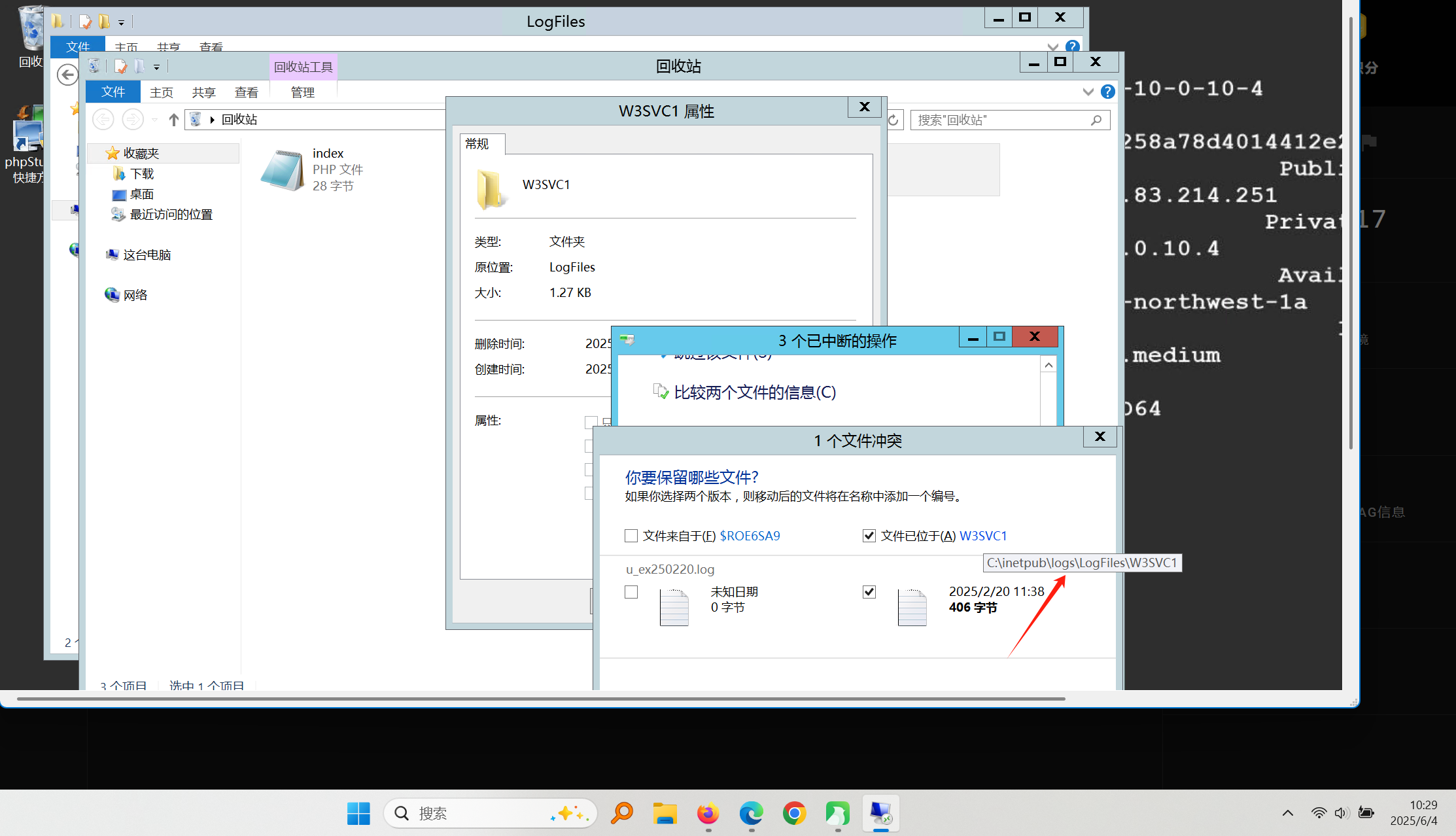

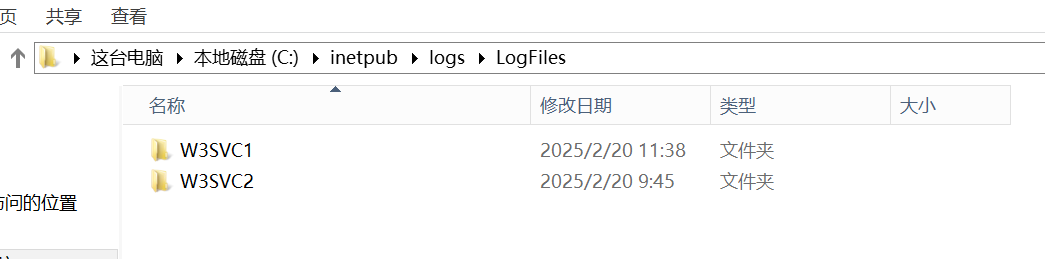

1.phpstudy-2018站点日志.(.log文件)所在路径,提供绝对路径

找了半天,然后在回收站里看到了个东西

发现路径

两个都试了一下,发现

C:\inetpub\logs\LogFiles\W3SVC2

这是对的

flag{C:\inetpub\logs\LogFiles\W3SVC2}

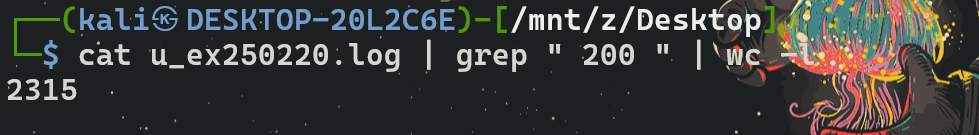

2.系统web日志中状态码为200请求的数量是多少

这里我们可以写脚本去重,也可以用linux命令进行搜索去重

这里我们选择用wsl进行去重

cat u_ex250220.log | grep " 200 " | wc -l

flag{2315}

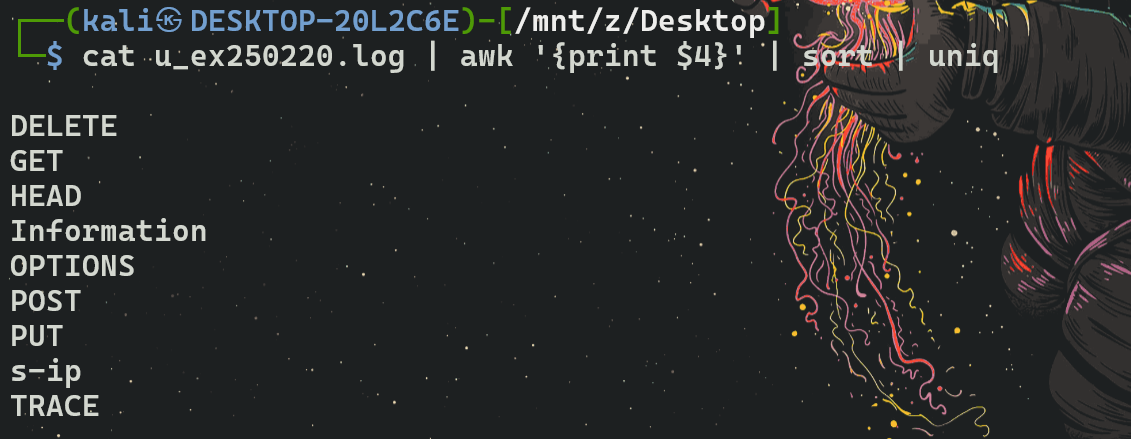

3.系统web日志中出现了多少种请求方法

命令

cat u_ex250220.log | awk '{print $4}' | sort | uniq

可以看到是七种

flag{7}

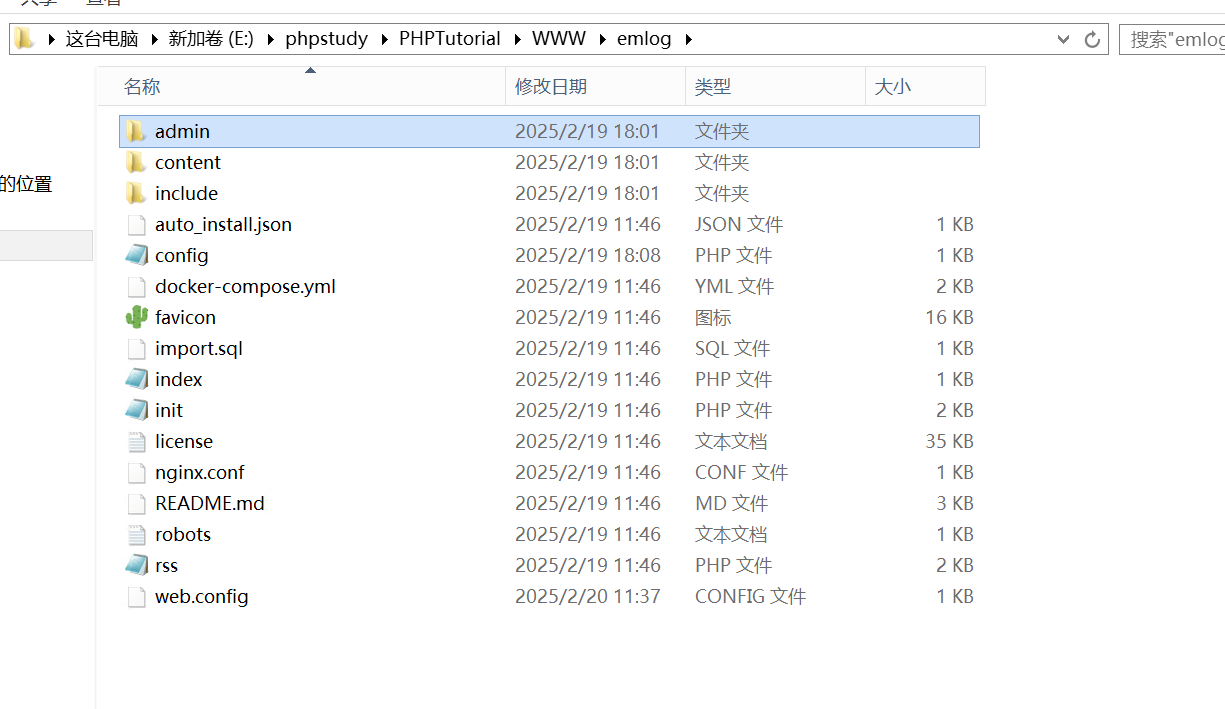

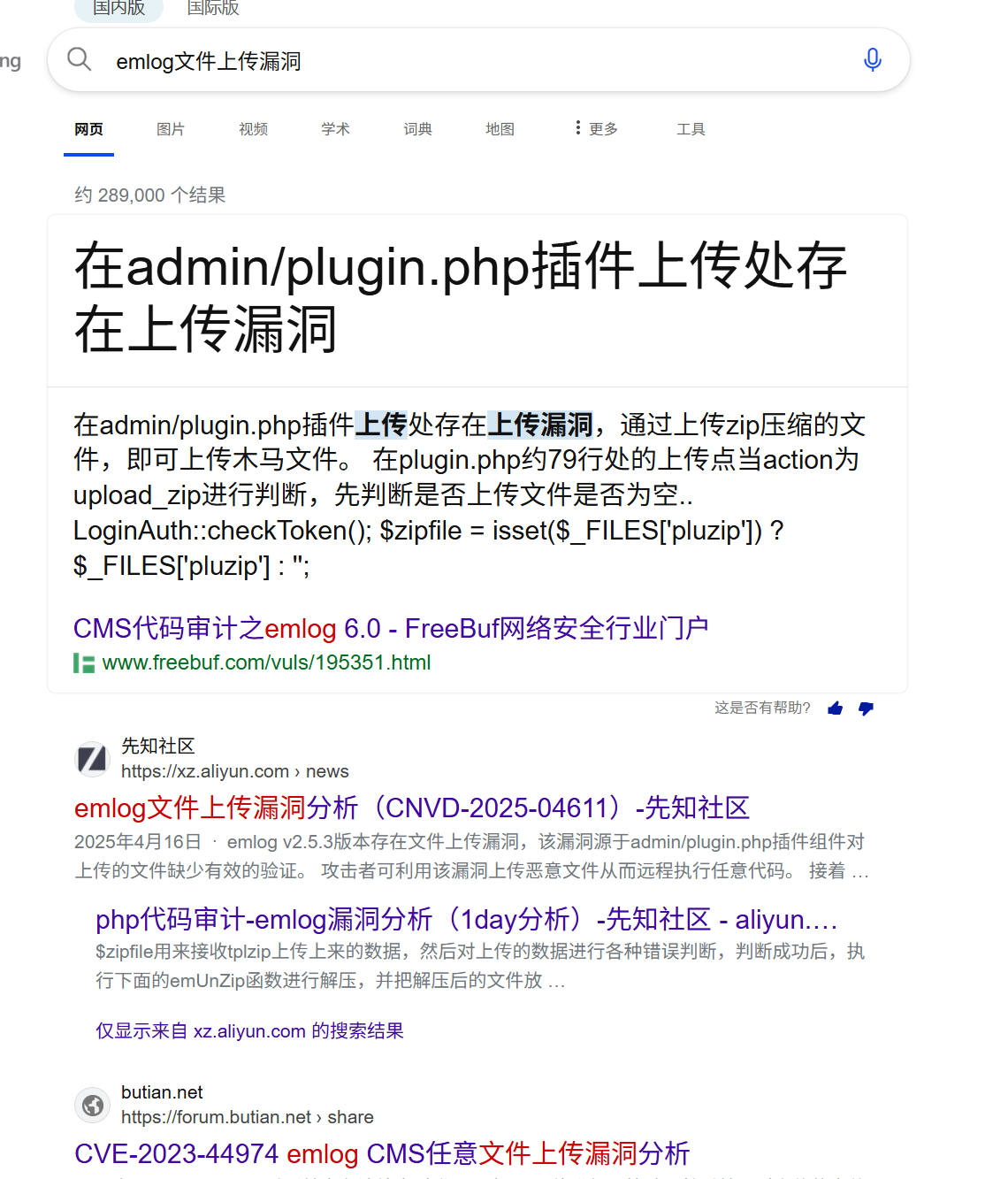

4.系统文件上传漏洞的路径是什么

文件上传肯定找post请求包,但是没找到。找关键cms

一眼定位为emlog

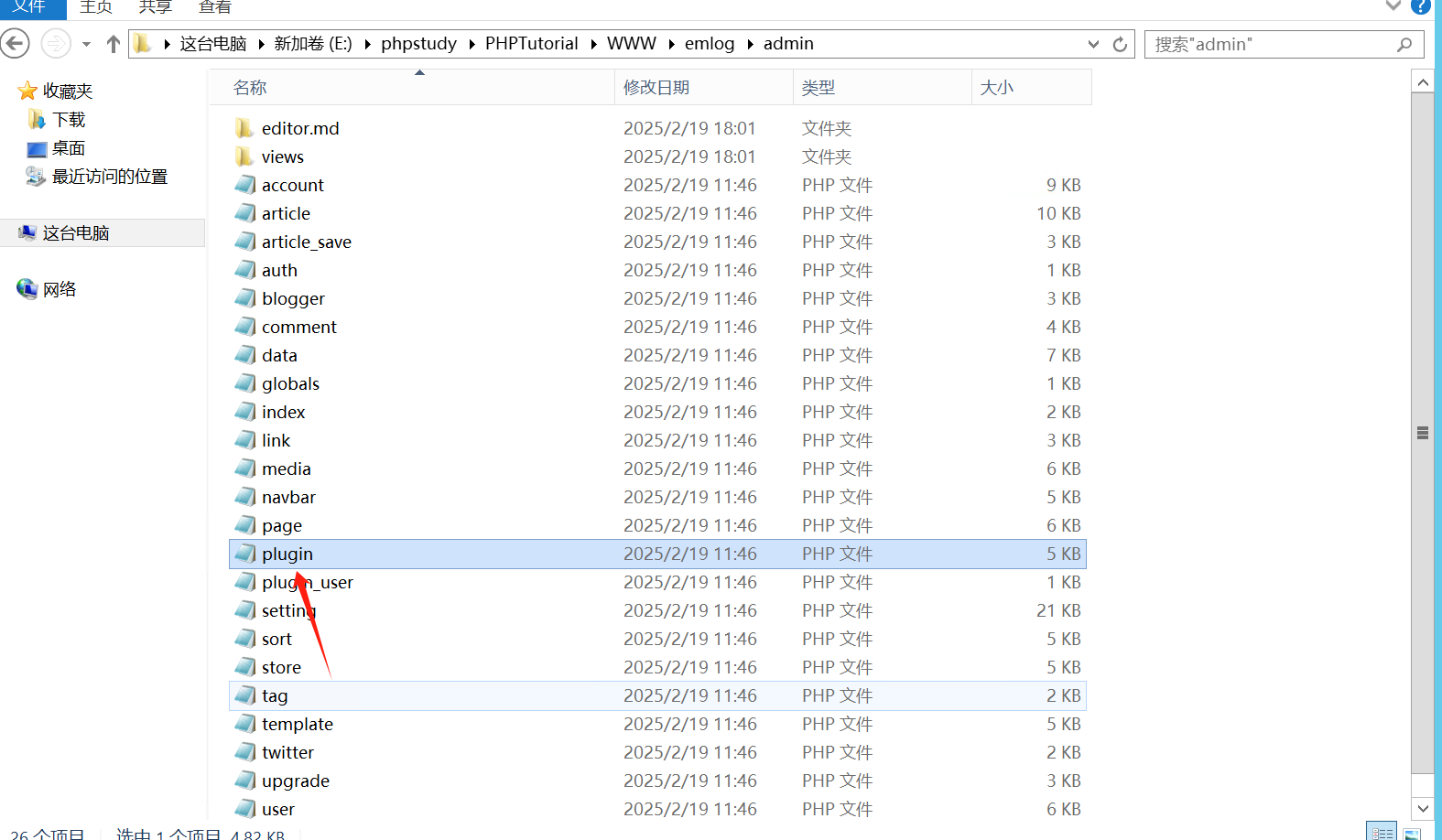

在目录下找到plugin.php文件

由于是在www目录下

根据url的格式

/emlog/admin/plugin.php

flag{/emlog/admin/plugin.php}

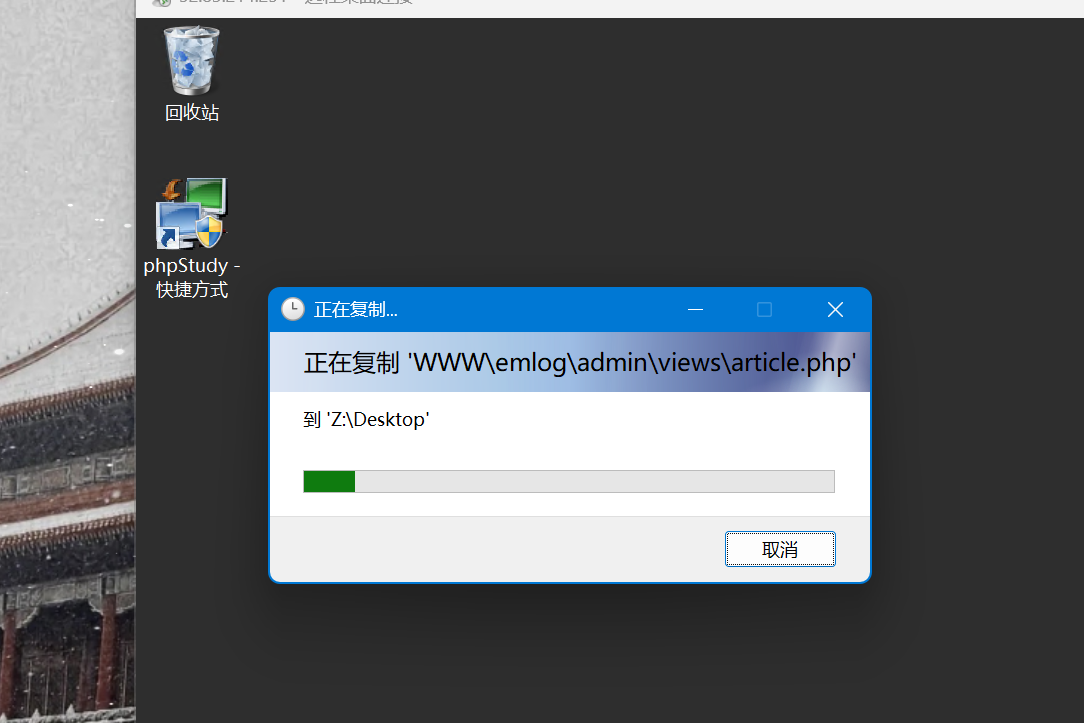

5.攻击者上传并且利用成功的webshell的文件名是什么

爬下来

放d盾里面

扫到两个马,发现第二个是第五题flag