初识Linux · NAT 内网穿透 内网打洞 代理

目录

前言:

内网穿透和打洞

NAPT表

内网穿透

内网打洞

正向/反向代理

前言:

本文算是网络原理的最后一点补充,为什么说是补充呢,因为我们在前面第一次介绍NAT的时候详细介绍的是报文从子网到公网,却没有介绍报文是怎么从公网到子网的,因为子网IP不能出现在公网上,公网的报文是怎么一步一步交付的呢?这就是我们今天要讨论的一点内容。

接着补充几个点,比如内网穿透和内网打洞的概念,其实NAT也是内网穿透和内网打洞的基础,所以介绍了NAT之后理解内网穿透和内网打洞会容易很多。

最后补充一个代理的内容,我们的网络原理部分就算是结束了。那么废话不多说,直接进入主题!

内网穿透和打洞

NAPT表

介绍这两个之前,我们得先介绍一下NAT,回顾前文的NAT技术:

主机交付报文的时候,从自己路由器构建的局域网发送报文,因为该主机能够通过按位与获取到自己的网络号,所以得知自己发送的报文不是自己所处的局域网的,那么发送给到出入口路由器,出入口路由器获取到该报文之后,如果要进行NAT转换,就修改srcIP地址为该路由器的WAN口地址,随机再次对比网络号,根据自己维护的路由表确定发送到哪一个接口,接着以同样的操作向更上一层子网交付,最后直达公网。

以上是报文从子网到公网的到达,我们发现如果经过了NAT转换,那么IP地址确实是会修改为WAN口地址,但是同时,报文也丢失了自己最开始的子网地址,加上不同子网的IP是会重复的,所以如果不采取一点措施,报文是很难从公网到达子网的。

那么实际操作中,路由器不止会维护一张路由表,也会维护一张表叫做NAPT(Network Address and Port Translation Table)表,这张表通常是由出入网关路由器维护的,通过NAPT,可以成功映射子网IP和端口号到公网IP的端口号关系:

| 内部 IP | 内部端口 | 公网 IP | 公网端口 | 协议 | 状态 |

|---|---|---|---|---|---|

| 192.168.1.2 | 50000 | 203.0.113.5 | 61000 | TCP | ESTABLISHED |

| 192.168.1.3 | 50001 | 203.0.113.5 | 61001 | TCP | ESTABLISHED |

大概就像这样,那么公网发送报文的时候,在每一跳中,不同的路由器查看自己的NAPT表里面,通过NAPT表,最后能成功找到对应的子网IP和端口号,那么报文也就能成功转发回去了。

上述其实要表达的就是报文如果从公网到达子网,一定是要经过NAPT表的。

那么问题来了,NAPT表怎么来的呢?或者说NAPT表的数据怎么来的呢?

我们都知道公网可以利用NAPT表来找到子网,但是二者没有通信之前,NAPT的表的数据按道理来说应该获取不到,都没有通信哪里来的“电话号码”呢?

而实际上,我们不能理解我们连上服务器发送数据才算通信,我们在TCP进行三次握手的时候就介绍了TCP在三次握手的过程会获取到对应的缓冲区的大小,这难道不是内网主机首次访问公网吗?QQ或者微信首次登录进去的时候,这难道不是首次访问公网吗?所以在建立连接的时候,内网首次访问公网,NAT路由器就会动态创建NAPT表的数据了。

内网穿透

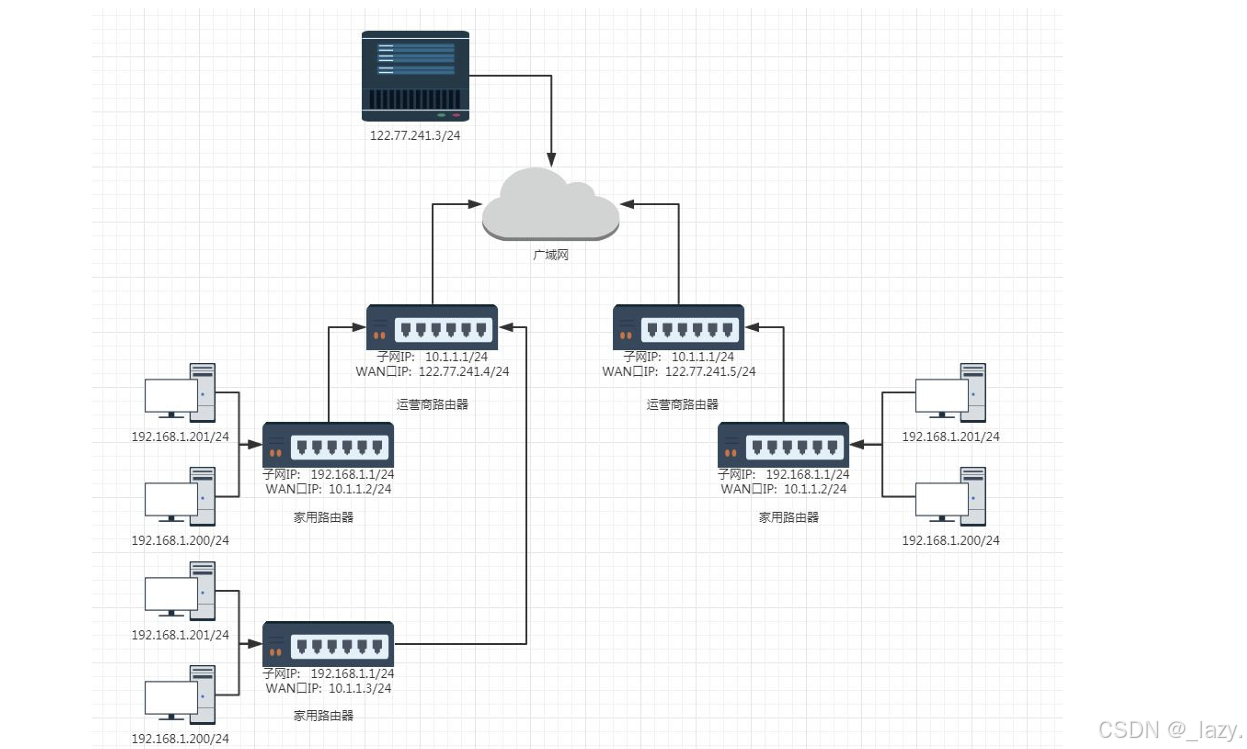

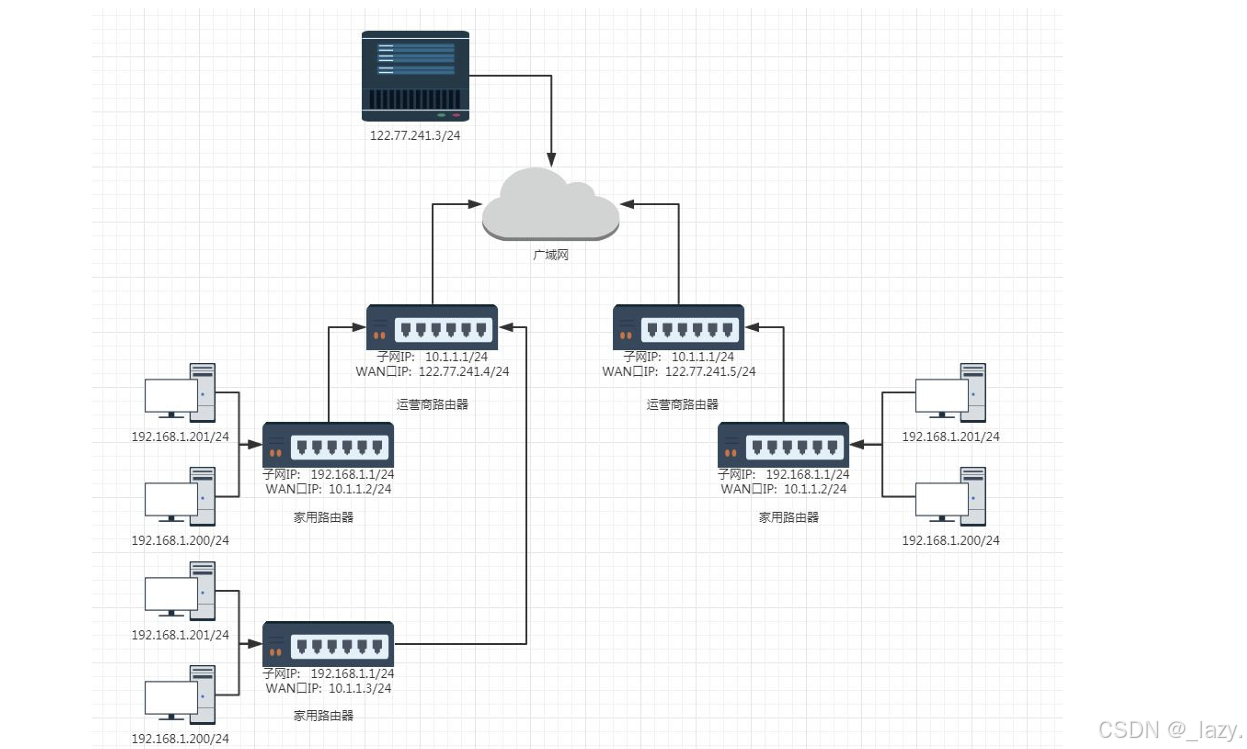

对于内网穿透我们同样拿这张图举例,左边的子网假设是你家的子网,右边的子网假设是公司的子网,那么假设当你回家之后,公司让你在家办公,那么需要你连接到公司的你的电脑,那么问题来了,你该如何连接到公司的电脑呢?

即便这两台主机都能够访问公网,但是它们互相不知道对方的源IP和端口号,自然就不能进行通信。所以有一种做法是:从公网获取一个IP,这个IP的作用主要是用来中转,也就是说主机A给这个IP发送请求,然后该公网IP将请求转发给主机B,因为有NAPT表,所以请求从公网转发到子网也是非常容易的。

那么上述的过程,就成功的将公网IP作为一个中间站,通过请求的转发,让双方主机获取到了对方的IP和端口,从而可以直接进行通信。上述过程可以使用frp实现,我们后面可以详细测试一下内网穿透。

那么问题来了,我们平常的报文转发,好像就是这样的,通过NAT转发,找到对方的主机IP和端口,但是实际上,内网穿透解决的问题是:两台主机没有办法通信,所以我们需要一个IP进行中转

内网穿透也是非常常见的,如下表:

| 项目 | 报文转发 | 内网穿透 |

|---|---|---|

| 适用前提 | 网络设备可控,有公网 IP,能设置端口映射 | 没有公网 IP、不能设置路由器 |

| 连接方向 | 被动接受请求 | 主动发起连接(绕过 NAT) |

| 是否常见 | 企业级或服务器环境常用 | 家用、办公网络、云主机常用 |

所以两台主机虽然“最终都能访问公网”,但 因为都在 NAT 后面,没有公网 IP,也没有端口映射,所以彼此找不到、也不能访问彼此,这才是“不能通信”的根本。

内网打洞

对于内网穿透和内网打洞来说其实都是基于NAT来看的,但是二者解决的问题不同,对于内网穿透来说解决的是两台主机无法直接通信的过程,不过在现在网络世界中,内网穿透实际上是非常非常非常常见了,可以说内网穿透已经是隐形实施的技术了。

但是对于内网打洞不一样,内网打洞的技术要求较为复杂,目前只有特殊情况才能使用。

对于打洞来说,它要完成的技术是诱骗服务器创建一个信道,比如主机A和主机B同时给对方的公网IP+port发送报文,让服务器误以为对方在直接通信,从而直接建立一个信道,这个信道叫做P2P信道,这样NAT设备就会误以为这是一条对话的回应从而发送数据。

所以难在如何诱骗NAT设备,并且取决于NAT设备的类型。

所以对于内网穿透和打洞来说,一个是通过服务器中转,一个是通过服务器建立一条信道,如下表:

| 项目 | 打洞(Hole Punching) | 内网穿透(NAT Traversal) |

|---|---|---|

| 目标 | 实现 P2P 通信(点对点直连) | 让外部访问内网服务 |

| 是否依赖服务器 | 仅用于“打洞阶段”,成功后不再依赖服务器 | 全程依赖服务器转发或中继 |

| 通信路径 | 最终是客户端 <--> 客户端 | 最终是客户端 <--> 服务器 <--> 客户端 |

| 效率和延迟 | 更低(走直连) | 较高(多一跳服务器) |

| 失败场景 | 双方都是对称NAT、严格防火墙 | 永远不会失败,只是慢一点 |

正向/反向代理

代理(Proxy)是指一个中间服务器,用于转发客户端与目标服务器之间的请求和响应。它本质上是一种“中转站”,客户端不直接访问目标服务,而是通过代理服务器进行通信。就像这样:

[客户端] <---> [代理服务器] <---> [目标服务器]

代理的核心作用包括:

-

隐藏真实IP:保护用户隐私(正向)

-

突破访问限制:访问被封锁的网站(正向)

-

缓存与加速:减少重复请求,提升加载速度(正向)

-

审计与过滤:企业中可用于记录和控制网络行为(正向)

-

实现内网穿透:通过公网代理访问内网服务(反向)

因为对方收到的都是代理服务器的IP+port,是不知道真实的IP的,并且通过代理服务器,是能突破网站限制的,具体就不说了啊~

对于缓存和加速来说,因为多台主机共享一个代理服务器,那么如果多台主机都访问的资源是一样的,那么代理服务器可以将数据存储到本地,其他主机访问的时候就可以直接通过代理服务器访问,不用再走下一跳了。

第四点来说的,比如你用校园网知道你在干什么,企业同理。第五点的应用是反向代理,因为服务器也是主机,这个主机有的时候也需要访问你的主机,所以可以通过公网代理访问内网。当然了,对于正向代理和反向代理来说是不一样的:

| 对比维度 | 正向代理(Forward Proxy) | 反向代理(Reverse Proxy) |

|---|---|---|

| 🔍 代理对象 | 客户端 | 服务端(目标服务器) |

| 📥 发起请求方 | 客户端主动请求代理 | 客户端直接请求代理(代理隐藏真实服务) |

| 🎯 主要用途 | 客户端访问受限制或无法直接访问的外部服务 | 客户端访问统一入口,后端真实服务被隐藏 |

| 🕵️ 隐藏对象 | 隐藏客户端身份和地址 | 隐藏服务端结构和真实地址 |

| 🧠 是否需客户端配置 | 需要(显式配置代理地址) | 不需要(客户端无感知) |

感谢阅读!