网络脆弱性-鲁棒性分析系统

网络脆弱性-鲁棒性分析系统 使用指南

软件简介

网络脆弱性-鲁棒性分析系统是一款专业的网络结构分析工具,用于研究和评估复杂网络在面对节点或连接删除时的鲁棒性表现。通过多种攻击策略和网络指标的综合分析,该软件可以帮助您深入了解网络的抗攻击能力和脆弱性特征。无论您是研究社交网络、交通网络、生物网络还是信息网络,本软件都能提供丰富的分析功能和直观的结果展示。

适用人群

- 复杂网络研究初学者

- 数据科学学生

- 网络科学研究者

- 系统脆弱性分析师

基本功能介绍

1. 网络类型支持

本软件支持两种基本网络类型的分析:

- 无向网络:节点之间的连接没有方向性,适用于表示对等关系

- 有向网络:节点之间的连接有明确方向,适用于表示流向关系

2. 攻击策略

软件提供多种攻击策略来模拟网络节点的失效:

- 基于中心性的攻击:

- 度中心性攻击:按节点连接数量从大到小移除

- 接近中心性攻击:按节点到其他节点的平均距离从小到大移除

- 中介中心性攻击:按节点位于其他节点对之间最短路径上的频率移除

- 特征向量中心性攻击:按节点与重要节点连接的程度移除

- 入度中心性攻击(仅有向图):按指向节点的连接数量移除

- 出度中心性攻击(仅有向图):按从节点发出的连接数量移除

- 结构性攻击:

- 聚类系数攻击:按节点邻居之间连接的紧密程度移除

- K-核攻击:按节点所在核的层次从高到低移除

- 随机节点攻击:随机顺序移除节点

- 边攻击:

- 边权重攻击:按边的权重从大到小移除边

- 随机边攻击:随机顺序移除边

3. 网络指标分析

软件计算并展示多种网络特性指标:

无向网络指标:

- 平均度:反映网络连接密度

- 平均聚类系数:反映网络局部连接紧密程度

- 平均最短路径长度:反映网络信息传播效率

- 全局效率:衡量网络整体信息交换能力

- 最大连通子图比例:衡量网络结构完整性

- K-核值:反映网络核心-边缘结构

- 连通鲁棒性:评估网络在攻击下保持连通的能力

- 特征向量中心性:评估节点重要性分布

有向网络指标(额外):

- 平均入度和出度:方向连接分布

- 互惠性:双向连接比例

- 最大强连通分量比例:有方向可达性完整性

- 最大弱连通分量比例:忽略方向的连通性完整性

使用步骤(初学者指南)

步骤一:准备数据

-

准备Excel格式的网络数据文件(.xlsx),文件需包含三列:

- source:起始节点

- target:目标节点

- weight:连接权重(可选,无权重可全部设为1)

-

例如:

source target weight1 2 1.52 3 2.03 1 1.0

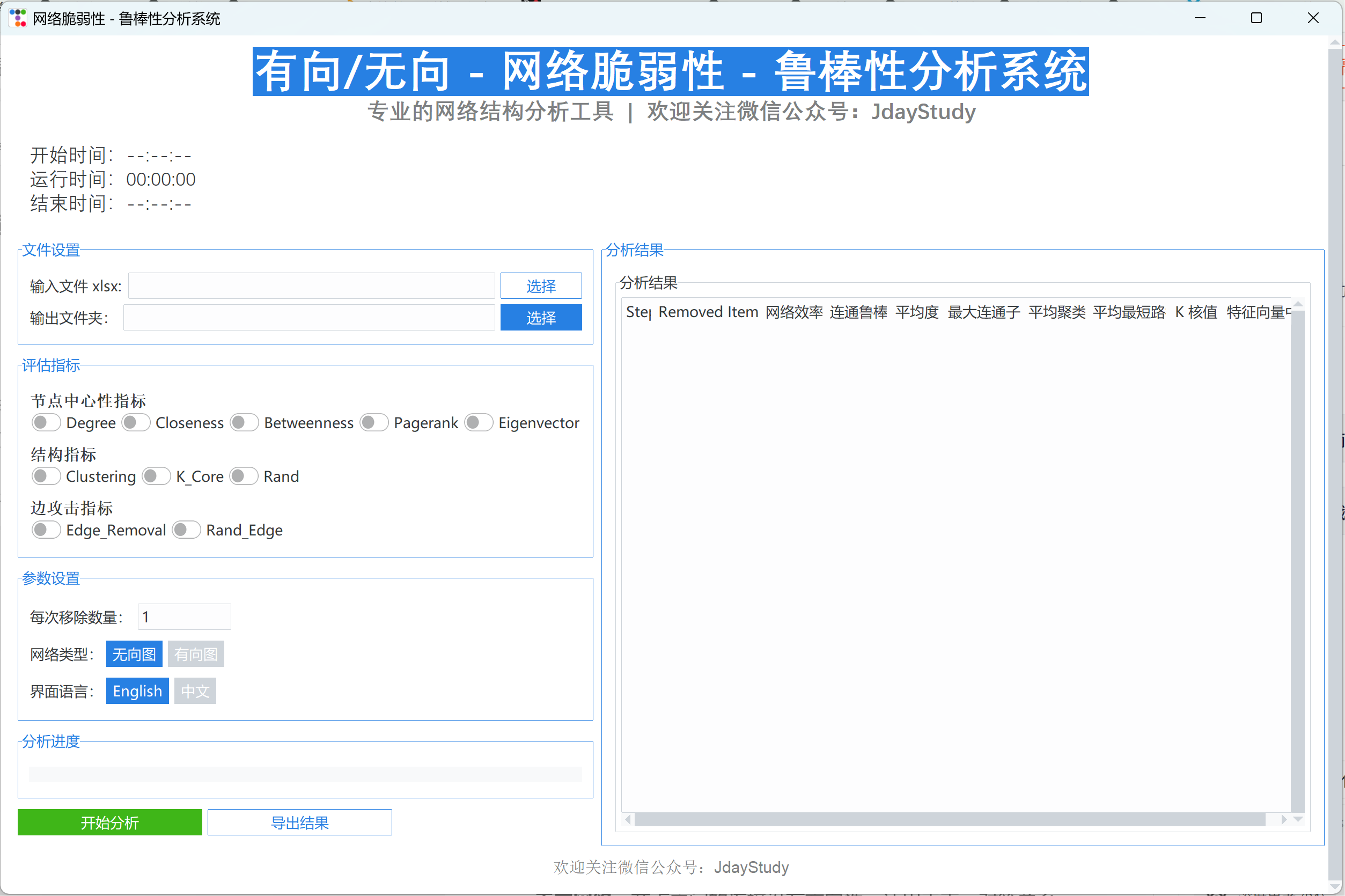

步骤二:启动软件

- 双击软件图标启动程序

- 界面分为左侧控制面板和右侧结果显示区

步骤三:设置基本参数

- 文件设置:

- 点击"选择"按钮指定输入的Excel文件路径

- 设置分析结果的输出文件夹

- 网络类型选择:

- 选择"无向图"或"有向图"(根据您的数据特点)

- 注意:选择网络类型后,可用的分析指标和攻击策略会相应变化

- 语言选择:

- 选择界面语言(English或中文)

- 参数设置:

- 设置"每次移除数量"(通常初学者建议设为1)

步骤四:选择评估指标

在"评估指标"部分选择要使用的攻击策略:

- 节点中心性指标:

- 无向图可选:Degree, Closeness, Betweenness, Pagerank, Eigenvector

- 有向图额外可选:In_Degree, Out_Degree

- 结构指标:

- Clustering:基于聚类系数的攻击

- K_Core:基于k核值的攻击

- Rand:随机节点攻击

- 边攻击指标:

- Edge_Removal:按边权重攻击

- Rand_Edge:随机边攻击

初学者建议:首先选择Degree(度中心性)和Rand(随机)进行比较分析。

步骤五:运行分析

- 点击"开始分析"按钮

- 进度条会显示分析进度

- 运行时间和开始/结束时间会在界面上更新

步骤六:查看结果

- 结果表格:

- 右侧表格显示每个攻击步骤后各项网络指标的变化

- 可以滚动查看详细数据

- 图表分析:

- 软件会自动为每个指标生成图表,保存在指定的输出文件夹中

- 图表显示了不同攻击策略下该指标随节点移除比例的变化趋势

- 导出结果:

- 点击"导出结果"按钮将分析数据导出为Excel文件

结果解读(初学者指南)

- 曲线斜率:

- 曲线下降越陡峭,表明该攻击策略对网络破坏越有效

- 缓慢下降的曲线表明网络对该攻击策略有较好的抵抗能力

- 比较随机攻击和有策略攻击:

- 如果有策略攻击(如度中心性攻击)比随机攻击效果显著,说明网络结构有明显的中心-边缘特性

- 如果两种攻击效果相近,说明网络可能是均质的或具有良好的冗余结构

- 指标含义解读:

- 全局效率、连通性指标下降表明网络功能受损

- 平均最短路径长度增加表明信息传递效率降低

- 连通分量比例下降表明网络分裂为更多孤立部分

使用技巧

- 批量移除设置:

- 对于大型网络,可增加每次移除节点的数量以加快分析速度

- 对于精细分析,保持移除数量为1

- 多种攻击策略比较:

- 尝试不同的攻击策略组合,比较它们对网络的影响

- 关注哪种攻击方式对您的网络破坏性最大

- 有向网络分析:

- 对于有向网络,注意入度和出度的区别

- 互惠性是有向网络的重要特性指标

常见问题

- 软件运行缓慢:

- 对于大型网络(>10,000节点),分析可能需要较长时间

- 可以增加批量移除数量加快速度,但会降低结果精度

- 特征向量中心性计算错误:

- 复杂网络结构可能导致收敛问题

- 软件会自动尝试备选算法

- 平均最短路径长度计算问题:

- 网络分裂后,软件会自动使用最大连通分量计算

- 图表解释:

- 注意y轴可能有不同的刻度

- 有些指标是越低越脆弱(如效率),有些是越高越鲁棒(如连通分量比例)

网络脆弱性分析指标公式详解

本文档对网络脆弱性分析系统中使用的各项指标进行详细解释,分别针对有向图和无向图的计算方法。

无向图指标

平均度 (Average Degree)

平均度表示网络中每个节点平均拥有的连接数。

k ˉ = 2 E N \bar{k} = \frac{2E}{N} kˉ=N2E

其中:

- E E E 是网络中的边数

- N N N 是网络中的节点数

2. 平均聚类系数 (Average Clustering Coefficient)

聚类系数衡量节点邻居之间的连接紧密程度。

对于每个节点 i i i: C i = 2 e i k i ( k i − 1 ) C_i = \frac{2e_i}{k_i(k_i-1)} Ci=ki(ki−1)2ei

其中:

- e i e_i ei 是节点 i i i 的邻居之间实际存在的边数

- k i k_i ki 是节点 i i i 的度

网络的平均聚类系数: C = 1 N ∑ i = 1 N C i C = \frac{1}{N}\sum_{i=1}^{N}C_i C=N1i=1∑NCi

3. 平均最短路径长度 (Average Shortest Path Length)

表示网络中任意两个节点之间的平均最短距离。

L = 1 N ( N − 1 ) ∑ i ≠ j d ( i , j ) L = \frac{1}{N(N-1)}\sum_{i \neq j}d(i,j) L=N(N−1)1i=j∑d(i,j)

其中:

- d ( i , j ) d(i,j) d(i,j) 是节点 i i i 到节点 j j j 的最短路径长度

- 对于非连通图,使用最大连通分量计算

4. 全局效率 (Global Efficiency)

衡量网络中信息交换的效率。

E g l o b = 1 N ( N − 1 ) ∑ i ≠ j 1 d ( i , j ) E_{glob} = \frac{1}{N(N-1)}\sum_{i \neq j}\frac{1}{d(i,j)} Eglob=N(N−1)1i=j∑d(i,j)1

其中:

- d ( i , j ) d(i,j) d(i,j) 是节点 i i i 到节点 j j j 的最短路径长度

- 如果 i i i 和 j j j 之间没有路径,则 1 d ( i , j ) = 0 \frac{1}{d(i,j)} = 0 d(i,j)1=0

5. 最大连通子图比例 (Largest Connected Component Ratio)

最大连通分量中节点数占总节点数的比例。

L C C = ∣ C m a x ∣ N LCC = \frac{|C_{max}|}{N} LCC=N∣Cmax∣

其中:

- ∣ C m a x ∣ |C_{max}| ∣Cmax∣ 是最大连通分量的节点数

- N N N 是网络中的总节点数

6. K-核值 (K-core Value)

网络的 K-核值是网络中最大的 k 值,使得存在一个子图,其中所有节点的度至少为 k。

k c o r e = max S ⊆ G min v ∈ S d e g S ( v ) k_{core} = \max_{S \subseteq G} {\min_{v \in S} deg_S(v)} kcore=S⊆Gmaxv∈SmindegS(v)

其中:

- S S S 是图 G G G 的子图

- d e g S ( v ) deg_S(v) degS(v) 是节点 v v v 在子图 S S S 中的度

7. 连通鲁棒性 (Connectivity Robustness)

衡量网络在节点或边被移除后保持的边的比例。

R c o n n = E c u r r e n t E i n i t i a l R_{conn} = \frac{E_{current}}{E_{initial}} Rconn=EinitialEcurrent

其中:

- E c u r r e n t E_{current} Ecurrent 是当前的边数

- E i n i t i a l E_{initial} Einitial 是初始的边数

8. 特征向量中心性 (Eigenvector Centrality)

基于邻居重要性的节点重要性度量。

x i = 1 λ ∑ j = 1 N A i j x j x_i = \frac{1}{\lambda}\sum_{j=1}^{N}A_{ij}x_j xi=λ1j=1∑NAijxj

其中:

- λ \lambda λ 是邻接矩阵 A A A 的最大特征值

- x i x_i xi 是节点 i i i 的特征向量中心性

- 网络的平均特征向量中心性为 x ˉ = 1 N ∑ i = 1 N x i \bar{x} = \frac{1}{N}\sum_{i=1}^{N}x_i xˉ=N1∑i=1Nxi

有向图指标

1. 平均入度 (Average In-Degree)

表示指向每个节点的平均边数。

k ˉ i n = E N \bar{k}_{in} = \frac{E}{N} kˉin=NE

其中:

- E E E 是网络中的边数

- N N N 是网络中的节点数

2. 平均出度 (Average Out-Degree)

表示从每个节点出发的平均边数。

k ˉ o u t = E N \bar{k}_{out} = \frac{E}{N} kˉout=NE

3. 平均度 (Average Degree)

有向图中的平均度是入度和出度的平均值。

k ˉ = k ˉ ∗ i n + k ˉ ∗ o u t 2 = E N \bar{k} = \frac{\bar{k}*{in} + \bar{k}*{out}}{2} = \frac{E}{N} kˉ=2kˉ∗in+kˉ∗out=NE

4. 互惠性 (Reciprocity)

衡量网络中双向连接的比例。

r = ∑ i , j A i j A j i ∑ i , j A i j r = \frac{\sum_{i,j}A_{ij}A_{ji}}{\sum_{i,j}A_{ij}} r=∑i,jAij∑i,jAijAji

其中:

- A i j A_{ij} Aij 是邻接矩阵的元素,表示从节点 i i i 到节点 j j j 是否有边

- 分子计算双向边的数量

- 分母是总边数

或者用边的角度表示:

r = ∣ ( i , j ) ∈ E ∣ ( j , i ) ∈ E ∣ ∣ E ∣ r = \frac{|{(i,j) \in E | (j,i) \in E}|}{|E|} r=∣E∣∣(i,j)∈E∣(j,i)∈E∣

5. 平均聚类系数 (Average Clustering Coefficient)

有向图中的聚类系数考虑边的方向。

对于节点 i i i:

C i = ∑ j , h A i j A i h A j h k i o u t ( k i o u t − 1 ) C_i = \frac{\sum_{j,h}A_{ij}A_{ih}A_{jh}}{k_i^{out}(k_i^{out}-1)} Ci=kiout(kiout−1)∑j,hAijAihAjh

网络的平均聚类系数:

C = 1 N ∑ i = 1 N C i C = \frac{1}{N}\sum_{i=1}^{N}C_i C=N1i=1∑NCi

6. 平均最短路径长度 (Average Shortest Path Length)

有向图中考虑边的方向计算最短路径。

L = 1 N ( N − 1 ) ∑ i ≠ j d ( i , j ) L = \frac{1}{N(N-1)}\sum_{i \neq j}d(i,j) L=N(N−1)1i=j∑d(i,j)

其中:

- d ( i , j ) d(i,j) d(i,j) 是有向图中从节点 i i i 到节点 j j j 的最短路径长度

- 对于非强连通图,使用最大强连通分量计算

7. 最大强连通分量比例 (Strongly Connected Component Ratio)

最大强连通分量中节点数占总节点数的比例。

S C C = ∣ S C C m a x ∣ N SCC = \frac{|SCC_{max}|}{N} SCC=N∣SCCmax∣

其中:

- ∣ S C C m a x ∣ |SCC_{max}| ∣SCCmax∣ 是最大强连通分量的节点数

- 强连通分量是指任意两个节点之间都存在有向路径的子图

8. 最大弱连通分量比例 (Weakly Connected Component Ratio)

最大弱连通分量中节点数占总节点数的比例。

W C C = ∣ W C C m a x ∣ N WCC = \frac{|WCC_{max}|}{N} WCC=N∣WCCmax∣

其中:

- ∣ W C C m a x ∣ |WCC_{max}| ∣WCCmax∣ 是最大弱连通分量的节点数

- 弱连通分量是指忽略边的方向后形成的连通子图

9. 全局效率 (Global Efficiency)

有向图中考虑边的方向计算效率。

E g l o b = 1 N ( N − 1 ) ∑ i ≠ j 1 d ( i , j ) E_{glob} = \frac{1}{N(N-1)}\sum_{i \neq j}\frac{1}{d(i,j)} Eglob=N(N−1)1i=j∑d(i,j)1

其中:

- d ( i , j ) d(i,j) d(i,j) 是有向图中从节点 i i i 到节点 j j j 的最短路径长度

- 如果从 i i i 到 j j j 不存在路径,则 1 d ( i , j ) = 0 \frac{1}{d(i,j)} = 0 d(i,j)1=0

10. K-核值 (K-core Value)

有向图中,K-核值计算需要先将有向图转换为无向图。

k c o r e = max S ⊆ G ′ min v ∈ S d e g S ( v ) k_{core} = \max_{S \subseteq G'} {\min_{v \in S} deg_S(v)} kcore=S⊆G′maxv∈SmindegS(v)

其中:

- G ′ G' G′ 是 G G G 转换后的无向图

- S S S 是图 G ′ G' G′ 的子图

- d e g S ( v ) deg_S(v) degS(v) 是节点 v v v 在子图 S S S 中的度

11. 连通鲁棒性 (Connectivity Robustness)

与无向图相同,衡量网络在节点或边被移除后保持的边的比例。

R c o n n = E c u r r e n t E i n i t i a l R_{conn} = \frac{E_{current}}{E_{initial}} Rconn=EinitialEcurrent

12. 特征向量中心性 (Eigenvector Centrality)

有向图中,特征向量中心性考虑了边的方向。

x i = 1 λ ∑ j = 1 N A i j x j x_i = \frac{1}{\lambda}\sum_{j=1}^{N}A_{ij}x_j xi=λ1j=1∑NAijxj

其中:

- λ \lambda λ 是邻接矩阵 A A A 的最大特征值

- A i j A_{ij} Aij 表示从 j j j 到 i i i 的连接

- 如果计算困难,可以使用 PageRank 或度中心性作为替代

网络脆弱性分析方法

系统支持的节点删除策略包括:

- 度中心性攻击:按节点度从高到低删除

- 入度中心性攻击(仅有向图):按入度从高到低删除

- 出度中心性攻击(仅有向图):按出度从高到低删除

- 接近中心性攻击:按接近中心性从高到低删除

- 中介中心性攻击:按中介中心性从高到低删除

- 特征向量中心性攻击:按特征向量中心性从高到低删除

- 聚类系数攻击:按聚类系数从高到低删除

- K-核攻击:按K-核值从高到低删除

- 随机节点攻击:随机顺序删除节点

- 边权重攻击:按边权重从高到低删除边

- 随机边攻击:随机顺序删除边

通过分析各指标在不同攻击策略下随节点/边移除比例的变化曲线,可以全面评估网络的脆弱性特征和鲁棒性能力。