学习黑客Windows 注册表编辑器详解

Windows 注册表编辑器详解:系统配置的强大核心 🔧⚙️

学习目标:掌握Windows注册表的结构、安全操作方法及常见优化技巧,提升系统管理与安全防护能力

1. 认识Windows注册表:操作系统的"DNA数据库" 🧬

Windows注册表(Registry)是操作系统的核心配置数据库,存储着系统和应用程序的几乎所有设置。从系统启动参数到用户界面偏好,从硬件驱动配置到软件许可信息,注册表就像是Windows的"DNA",控制着系统的方方面面。

为什么了解注册表如此重要?

- 解决系统疑难杂症的关键途径 🔍

- 自定义系统行为的强大工具 🛠️

- 安全取证和威胁分析的重要来源 🔐

- 系统优化与调整的核心机制 ⚡

- 恶意软件常利用的持久化途径 🦠

🔍 生活类比: 如果将Windows比作一辆汽车,注册表就是汽车的电子控制单元(ECU)加上用户手册 - 既保存着系统如何运行的指令,也记录着用户的所有个性化设置。

2. 注册表的结构与组织:层次化的配置宇宙 🌌

2.1 注册表的基本结构

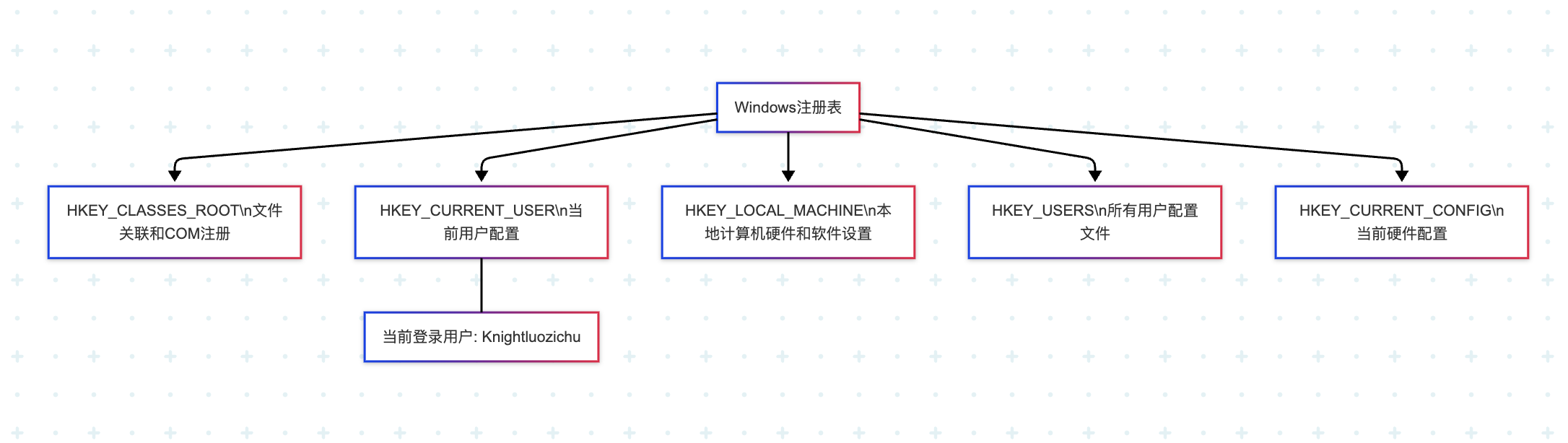

注册表由五个主要根键(也称为"配置单元"或"Hives")组成,每个都有特定的用途:

2.2 注册表的基本组件

注册表由三种基本元素构成:

| 组件 | 描述 | 类比 | 示例 |

|---|---|---|---|

| 键(Keys) | 类似文件夹,包含子键和值 | 文件系统中的文件夹 | HKLM\SOFTWARE\Microsoft\Windows |

| 子键(Subkeys) | 键内的子文件夹 | 子文件夹 | HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion |

| 值(Values) | 存储实际数据的名称/数据对 | 文件 | 名称:“Version”, 数据:“10.0.19042.1” |

2.3 注册表数据类型

注册表支持多种数据类型,每种都有特定用途:

| 数据类型 | 描述 | 常见用途 | 示例 |

|---|---|---|---|

| REG_SZ | 标准字符串 | 文本配置、路径 | “C:\Program Files” |

| REG_DWORD | 32位数值 | 开关设置(0/1)、数值参数 | 0x00000001 (1) |

| REG_QWORD | 64位数值 | 大数值、时间戳 | 0x000000000001AB34 |

| REG_BINARY | 二进制数据 | 原始配置数据 | 01 A4 FF 38 … |

| REG_EXPAND_SZ | 可展开字符串 | 包含环境变量的路径 | “%SystemRoot%\system32” |

| REG_MULTI_SZ | 多字符串 | 列表数据 | “值1\0值2\0值3\0\0” |

💡 思考一下: 注册表的层次结构如何影响系统的组织方式?为什么微软选择这种集中式配置数据库而非分散的配置文件?

3. 注册表编辑器:强大的系统手术刀 🔪

3.1 访问注册表编辑器

Windows提供了注册表编辑器(regedit.exe)工具来查看和修改注册表:

-

常用访问方法:

- 按下

Win + R,输入regedit并回车 - 在开始菜单搜索 “注册表编辑器”

- 在命令提示符或PowerShell中输入

regedit - 任务管理器 > 文件 > 运行新任务 > 输入

regedit

- 按下

-

注册表编辑器初始界面:

- 左侧为树形结构显示键和子键

- 右侧显示选中键的值

- 顶部菜单提供各种功能选项

⚠️ 安全警告: 注册表编辑器不提供"撤销"功能!修改前务必创建备份。不正确的更改可能导致系统不稳定甚至无法启动。

3.2 导航与搜索技巧

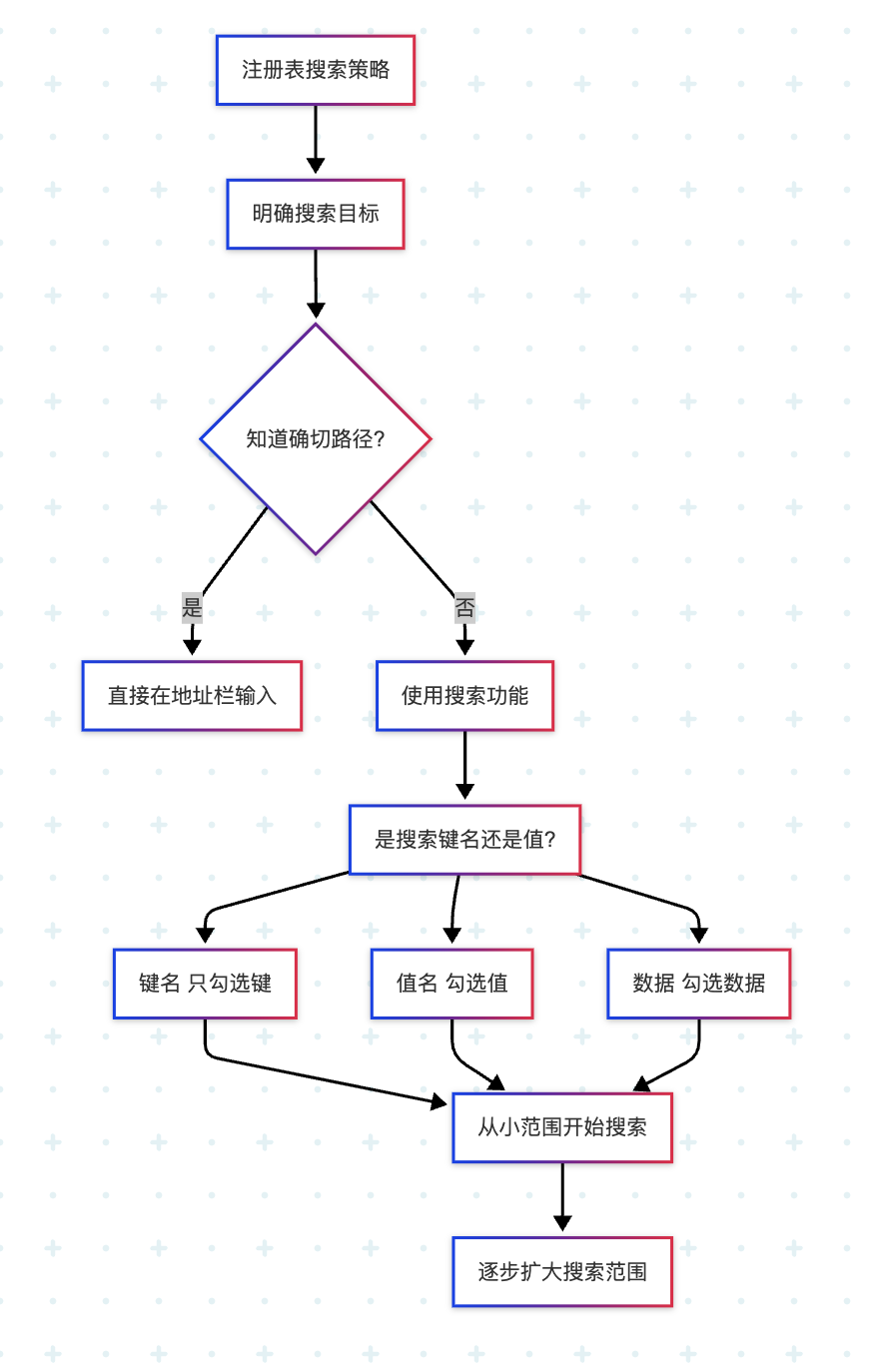

高效的注册表导航能帮助快速定位所需项:

快速导航技巧:

- 使用地址栏直接输入路径(如

HKLM\SOFTWARE\Microsoft\Windows) - 按键盘字母快速跳转到相应起始项

- 使用

F3继续上次搜索 - 创建收藏夹(在"收藏夹"菜单中)保存常用位置

高效搜索策略:

Ctrl+F打开搜索对话框- 选择搜索范围(键、值、数据)

- 设置匹配选项(区分大小写、整个字符串匹配)

- 搜索结果会按

F3依次显示

3.3 基本操作指南

使用注册表编辑器的基本操作包括:

查看操作:

- 展开/折叠键: 点击键名左侧的箭头或双击键名

- 查看值: 在右侧窗格显示所选键的所有值

- 检查数据类型: 数据类型显示在"类型"列

修改操作:

- 创建新键: 右键点击 > 新建 > 项

- 创建新值: 右键点击右侧窗格 > 新建 > 选择数据类型

- 修改值: 双击值或右键 > 修改

- 删除: 选中项目 > 按Delete键或右键 > 删除

- 重命名: 右键 > 重命名或选中按F2

备份与恢复:

- 导出键: 右键点击键 > 导出(创建.reg文件)

- 导入键: 文件 > 导入(或双击.reg文件)

- 保存备份: 选择要备份的键 > 文件 > 导出 > 指定文件名和位置

📝 小测验: 要修改当前用户桌面背景的注册表位置是哪里?

- HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Themes

- HKCU\Control Panel\Desktop

- HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer

(正确答案:2️⃣)

4. 注册表与系统安全:双刃剑效应 ⚔️

4.1 注册表中的安全敏感区域

注册表包含许多安全敏感区域,恶意修改可能导致严重后果:

| 注册表路径 | 安全影响 | 常见威胁 |

|---|---|---|

| HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run | 控制系统启动项 | 恶意软件持久化 |

| HKLM\SYSTEM\CurrentControlSet\Services | 管理系统服务 | 恶意服务安装 |

| HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders | 用户文件夹位置 | 文件重定向攻击 |

| HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon | 登录配置 | 凭据窃取、自动登录攻击 |

| HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders | 安全提供程序 | 认证绕过 |

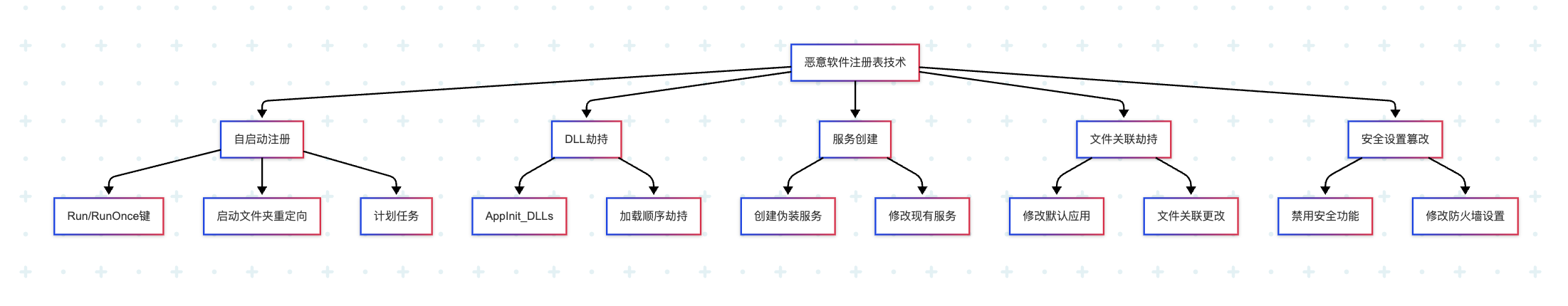

4.2 恶意软件滥用注册表的常见手段

注册表是恶意软件最常利用的持久化和隐藏机制之一:

4.3 注册表安全防护策略

保护注册表免受未授权修改的关键措施:

✅ 预防措施:

- 实施最小权限原则,限制普通用户的注册表访问

- 使用组策略限制关键注册表区域

- 启用UAC(用户账户控制)拦截未授权修改

- 定期备份关键注册表配置单元

- 使用Windows AppLocker或其他应用程序控制解决方案

✅ 检测措施:

- 监控关键注册表位置的变更

- 将注册表更改纳入安全日志审计

- 使用高级端点保护解决方案监控注册表活动

- 进行定期的注册表安全扫描

- 使用自动化工具比较注册表快照

⚠️ 安全警告: 许多高级持续性威胁(APT)使用注册表隐藏后门和命令控制机制。熟悉正常的注册表状态有助于发现异常。

5. 注册表操作的最佳实践 ✅

5.1 修改前的安全准备

在进行任何注册表修改前:

-

创建系统还原点:

- 搜索"创建还原点"并打开

- 选择系统驱动器并创建还原点

-

导出将要修改的键:

- 在注册表编辑器中找到目标键

- 右键点击 > 导出

- 选择安全位置保存.reg文件

-

记录原始值:

- 截图或记录原始设置

- 记下完整的注册表路径

-

验证修改来源:

- 确认修改建议来自可信来源

- 理解更改的目的和预期效果

5.2 常见安全相关注册表调整

一些有助于增强系统安全性的注册表调整:

| 目的 | 注册表路径 | 值名称 | 设置 |

|---|---|---|---|

| 禁用远程注册表 | HKLM\SYSTEM\CurrentControlSet\Services\RemoteRegistry | Start | 4 (禁用) |

| 显示文件扩展名 | HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced | HideFileExt | 0 (显示) |

| 禁用自动登录 | HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon | AutoAdminLogon | 0 (禁用) |

| 加密敏感凭据 | HKLM\SYSTEM\CurrentControlSet\Control\Lsa | LsaCfgFlags | 1 (加密) |

| 限制匿名访问 | HKLM\SYSTEM\CurrentControlSet\Control\Lsa | RestrictAnonymous | 1 (限制) |

5.3 恢复错误修改

如果注册表修改导致问题:

方法一:使用导出的.reg文件

- 双击之前导出的.reg文件

- 确认导入操作

- 重启系统(如有必要)

方法二:使用系统还原

- 搜索并打开"系统还原"

- 选择"恢复到之前的时间点"

- 选择修改前创建的还原点

- 完成恢复过程

方法三:使用恢复控制台(严重问题)

- 使用Windows安装媒体启动

- 选择"修复计算机"

- 选择"疑难解答" > “高级选项” > “命令提示符”

- 使用reg命令导入备份

💡 专业提示: 创建定期自动化的注册表备份任务可以大大简化恢复过程。PowerShell可以实现这一点:

reg export HKLM C:\Backup\HKLM_backup_$(Get-Date -Format 'yyyyMMdd').reg

6. 常见注册表调整实例 🛠️

6.1 性能优化相关调整

这些调整可能提升系统响应速度:

Windows Registry Editor Version 5.00; 减少菜单显示延迟

[HKEY_CURRENT_USER\Control Panel\Desktop]

"MenuShowDelay"="100"; 禁用视觉效果,提高性能

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\VisualEffects]

"VisualFXSetting"=dword:00000002; 优化SSD的预取设置

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management\PrefetchParameters]

"EnablePrefetcher"=dword:00000000

"EnableSuperfetch"=dword:00000000; 提高网络性能

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters]

"DefaultTTL"=dword:00000040

"Tcp1323Opts"=dword:00000001

6.2 安全强化调整

这些更改可增强系统安全性:

Windows Registry Editor Version 5.00; 禁用自动播放(防止USB恶意软件)

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer]

"NoDriveTypeAutoRun"=dword:000000ff; 显示所有文件扩展名(防止恶意扩展名欺骗)

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"HideFileExt"=dword:00000000

"Hidden"=dword:00000001; 强制使用安全的SMB设置

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters]

"SMB1"=dword:00000000

"RequireSecuritySignature"=dword:00000001; 增强登录屏幕安全性

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System]

"DontDisplayLastUserName"=dword:00000001

"DisableCAD"=dword:00000000

6.3 隐私增强调整

这些调整有助于保护用户隐私:

Windows Registry Editor Version 5.00; 禁用Windows遥测收集

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DataCollection]

"AllowTelemetry"=dword:00000000; 禁用广告ID

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\AdvertisingInfo]

"Enabled"=dword:00000000; 禁用位置跟踪

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\CapabilityAccessManager\ConsentStore\location]

"Value"="Deny"; 限制应用诊断信息访问

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Diagnostics\DiagTrack]

"EnabledV2"=dword:00000000

🔬 深入思考: 虽然这些调整可能提高性能或安全性,但可能与微软的某些最佳实践相冲突。您认为在优化与兼容性之间应如何平衡?

7. 注册表编程与自动化 🤖

7.1 注册表脚本基础

注册表可以通过多种方式实现自动化操作:

1. .REG文件

这是最简单的注册表修改方法,只需创建文本文件并更改扩展名为.reg:

Windows Registry Editor Version 5.00[HKEY_CURRENT_USER\Software\ExampleKey]

"StringValue"="Hello World"

"DwordValue"=dword:00000001; 删除键(注意前面的减号)

[-HKEY_CURRENT_USER\Software\ObsoleteKey]; 删除值(注意值名称后的减号)

[HKEY_CURRENT_USER\Software\SomeKey]

"ObsoleteValue"=-

2. 命令行工具REG.EXE

Windows内置的命令行工具:

@echo off

echo === 注册表命令行操作示例 ===

echo.

echo # 查询键值

reg query "HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced" /v "HideFileExt"echo # 添加新键

reg add "HKCU\Software\TestKey" /fecho # 设置值

reg add "HKCU\Software\TestKey" /v "TestValue" /t REG_SZ /d "Test Data" /fecho # 删除值

reg delete "HKCU\Software\TestKey" /v "TestValue" /fecho # 删除键

reg delete "HKCU\Software\TestKey" /fecho # 导出整个配置单元

reg export HKCU regbackup.reg

3. PowerShell注册表操作

# 读取注册表值

Get-ItemProperty -Path "HKCU:\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced" -Name "HideFileExt"# 创建新键

New-Item -Path "HKCU:\Software\TestPSKey" -Force# 创建或修改值

Set-ItemProperty -Path "HKCU:\Software\TestPSKey" -Name "TestValue" -Value "PowerShell Data" -Type String# 删除值

Remove-ItemProperty -Path "HKCU:\Software\TestPSKey" -Name "TestValue"# 删除键

Remove-Item -Path "HKCU:\Software\TestPSKey" -Recurse# 测试键是否存在

Test-Path "HKCU:\Software\Microsoft\Windows\CurrentVersion"

7.2 企业环境的注册表部署

在企业环境中批量部署注册表更改:

-

组策略首选项:

- 打开组策略管理控制台(gpmc.msc)

- 导航到相关策略

- 用户配置/计算机配置 > 首选项 > Windows设置 > 注册表

- 创建新的注册表项

-

配置管理解决方案:

- 使用SCCM/Intune部署注册表更改

- 创建包含注册表脚本的部署包

- 设置适当的目标和时间表

-

登录脚本:

- 创建包含reg.exe命令或PowerShell脚本的批处理文件

- 通过组策略分配为登录脚本

🧪 实践练习: 创建一个PowerShell脚本,检查特定注册表设置,如果不符合安全标准则自动修正,并记录更改。

8. 注册表故障排除与取证 🔍

8.1 常见注册表问题

注册表问题可能导致各种系统异常:

| 问题症状 | 可能的注册表原因 | 排查路径 |

|---|---|---|

| 应用程序无法启动 | 文件关联损坏或丢失 | HKCR和HKLM\SOFTWARE\Classes |

| 系统启动缓慢 | 过多启动项或服务 | HKLM和HKCU的Run、RunOnce键 |

| 特定功能失效 | 功能注册表配置损坏 | 与特定功能相关的应用程序键 |

| 蓝屏错误 | 驱动程序注册表损坏 | HKLM\SYSTEM\CurrentControlSet\Services |

| 用户界面异常 | Shell或Explorer设置问题 | HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer |

8.2 注册表修复工具与技术

修复受损注册表的常用方法:

内置修复工具:

- 系统文件检查器(SFC):

sfc /scannow - 部署映像服务和管理(DISM):

DISM /Online /Cleanup-Image /RestoreHealth - 系统还原: 将系统恢复到之前的工作状态

手动修复技术:

- 使用最近的备份恢复注册表配置单元

- 从安全模式下手动重建损坏的键

- 导出-修改-导入注册表片段

- 使用离线注册表编辑器修复无法启动的系统

8.3 注册表取证技术

注册表是安全事件调查的宝贵信息源:

关键取证信息位置:

- 用户活动:

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\RecentDocs - 连接的USB设备:

HKLM\SYSTEM\CurrentControlSet\Enum\USBSTOR - 运行的命令:

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU - 网络连接:

HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces - 安装的软件:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

取证分析工具:

- Registry Explorer/RECmd: 专业注册表取证工具

- RegRipper: 自动化注册表取证分析

- Autoruns: 分析自启动项的工具

- Volatility: 内存取证中的注册表分析

🔬 深入案例: 在一次安全事件响应中,分析师发现可疑进程通过修改HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options建立了持久性,通过调试器劫持劫持了系统合法应用程序。

9. 企业环境中的注册表管理 🏢

9.1 集中式注册表管理

大型组织如何高效管理多台计算机的注册表:

-

组策略对象(GPO):

- 创建包含注册表设置的GPO

- 链接到组织单位(OU)

- 使用管理模板(.admx文件)简化配置

- 设置权限和过滤器控制应用范围

-

远程注册表管理:

- 使用远程注册表服务访问网络计算机

- 使用PowerShell远程处理管理注册表

- 设置适当的防火墙规则允许远程访问

- 配置最小权限的管理账户

-

配置管理工具:

- Microsoft Endpoint Manager

- System Center Configuration Manager

- 第三方终端管理解决方案

9.2 注册表审计与合规性

跟踪和验证注册表更改:

-

设置注册表审计:

- 打开本地安全策略(secpol.msc)

- 导航至"本地策略" > “审核策略”

- 启用"审核对象访问"

- 配置特定注册表键的审计设置

-

审核关键注册表路径:

- 启动项和服务键

- 安全配置相关键

- 认证和凭据相关键

- 软件安装路径

-

自动化合规性检查:

- 创建检测偏差的基线配置

- 实施定期扫描和报告

- 配置自动修复不合规设置

- 生成合规性报告和警报

9.3 注册表虚拟化与隔离

在企业环境中隔离和控制注册表访问:

-

应用程序虚拟化:

- 使用App-V或类似技术隔离应用注册表

- 防止应用程序间注册表冲突

- 简化部署和回滚过程

-

用户配置文件虚拟化:

- 实施漫游配置文件或UE-V

- 集中管理HKCU配置

- 提供跨设备一致体验

-

权限和限制:

- 使用软件限制策略阻止注册表编辑工具

- 设置细粒度注册表权限

- 实施受控文件夹访问阻止恶意注册表修改

📝 小测验: 在企业环境中,以下哪种工具最适合大规模部署注册表更改?

- 手动创建.reg文件并分发

- 使用组策略首选项

- 单独远程连接到每台计算机

(正确答案:2️⃣)

10. 高级注册表技术与最佳实践 🎓

10.1 监控注册表变更

持续监控关键注册表更改的技术:

-

Windows事件转发:

- 配置安全审核策略

- 设置事件订阅收集注册表变更事件

- 创建警报和通知

-

第三方监控工具:

- SysInternals Process Monitor

- OSQuery注册表监控

- SIEM系统集成

-

PowerShell自定义监控:

# 简单的注册表监控脚本示例

$registryPath = "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run"

$initialState = Get-ItemProperty -Path $registryPathwhile ($true) {Start-Sleep -Seconds 60$currentState = Get-ItemProperty -Path $registryPath# 比较前后状态$initialProps = $initialState | Get-Member -MemberType NoteProperty | Select-Object -ExpandProperty Name$currentProps = $currentState | Get-Member -MemberType NoteProperty | Select-Object -ExpandProperty Name# 检查新增的属性$newProps = $currentProps | Where-Object { $_ -notin $initialProps }foreach ($prop in $newProps) {if ($prop -notin @("PSPath", "PSParentPath", "PSChildName", "PSDrive", "PSProvider")) {$value = $currentState.$propWrite-Warning "检测到新的启动项: $prop = $value"# 在此处添加警报逻辑(发送电子邮件、写入日志等)}}# 更新基准$initialState = $currentState

}

10.2 注册表清理与优化

提升系统性能的注册表维护策略:

✅ 定期清理的最佳实践:

- 使用可靠的工具清理无效引用

- 删除冗余的软件卸载后残留项

- 修复损坏的文件关联

- 清理过时的启动项和服务

❌ 避免的做法:

- 使用未知或不可信的"一键注册表清理"工具

- 大规模删除未完全理解的键

- 过于频繁的清理(每周多次)

- 忽视备份步骤

10.3 安全专家的注册表维护清单

✓ 每月检查关键启动项和服务

✓ 定期导出重要注册表分支备份

✓ 使用基线比较工具监控更改

✓ 维护注册表权限的最小特权原则

✓ 定期审核注册表审计日志

✓ 实施远程注册表安全限制

✓ 文档化所有企业范围的注册表更改

✓ 创建注册表故障恢复流程

✓ 培训安全团队识别注册表异常

🧪 动手实践: 创建一个系统"健康状态"脚本,定期检查重要的注册表设置,确保它们符合安全最佳实践,并在检测到偏差时提醒管理员。

11. 总结与行动建议 📝

11.1 关键知识回顾

- 注册表是Windows的核心配置数据库,组织为分层结构

- 注册表编辑器是一个强大但需谨慎使用的系统工具

- 恶意软件常利用注册表实现持久性和隐藏行为

- 正确的备份和恢复流程对安全修改至关重要

- 脚本和自动化可实现高效的注册表管理

- 企业环境需要集中管理和监控注册表更改

- 注册表知识对安全事件响应和取证至关重要

11.2 实用行动清单

✓ 熟悉注册表基本结构和重要路径

✓ 创建定期注册表备份的自动化流程

✓ 实施注册表编辑权限的最小特权原则

✓ 监控关键注册表位置的更改

✓ 学习使用PowerShell进行高级注册表操作

✓ 建立注册表相关安全事件的响应程序

✓ 定期审核系统中的注册表安全设置

11.3 进阶学习资源

想要深入学习注册表技术,可以探索这些资源:

- Microsoft官方文档中的注册表技术参考

- SysInternals工具套件及其相关文档

- Windows安全事件响应和取证课程

- PowerShell自动化与注册表管理进阶教程

- SANS研究所的Windows注册表取证指南

12. 互动讨论 💬

- 您曾使用注册表修改解决过什么棘手的系统问题?

- 您认为注册表集中式配置相比于分散式配置文件的优缺点是什么?

- 在您的组织中,是否有针对注册表更改的审批和控制流程?

- 您遇到过注册表被恶意软件修改的情况吗?如何发现和应对的?

希望这篇文章帮助您更好地理解Windows注册表及其编辑工具!掌握这个强大系统组件的知识不仅能提升日常系统管理效率,还能增强安全意识和问题排查能力。如有问题,欢迎在评论区讨论! 🔒💻