【25软考网工】第六章(4)VPN虚拟专用网 L2TP、PPTP、PPP认证方式;IPSec、GRE

博客主页:christine-rr-CSDN博客

专栏主页:软考中级网络工程师笔记

大家好,我是christine-rr !目前《软考中级网络工程师》专栏已经更新二十多篇文章了,每篇笔记都包含详细的知识点,希望能帮助到你!

今天的笔记是是虚拟专用网。

目录

一、虚拟专用网

1. 虚拟专用网基础

1)VPN概念与关键技术

2.VPN分类

1) 根据应用场景分类:

2) 根据VPN实现层次分类

二、 二层隧道协议——PPTP和L2TP、PPP认证方式

1.PPTP和L2TP

2. PPP认证方式

1)PAP(Password Authentication Protocol)

2)CHAP(Challenge Handshake Authentication Protocol)

3. 应用 案例

1)例题:CHAP协议定义

2)例题:PPP协议定义

3)例题:二层隧道协议

4.知识小结

三、第三层隧道协议--IPSec基础、GRE

1. IPSec原理

1)认证头AH

2)封装安全负荷 ESP

3)Internet密钥交换协议IKE

2. IPSec两种封装模式

1)原始报文

2)传输模式与隧道模式

3. GRE虚拟专网

4.IPSec协议专题

1) 例题:IPSec协议描述

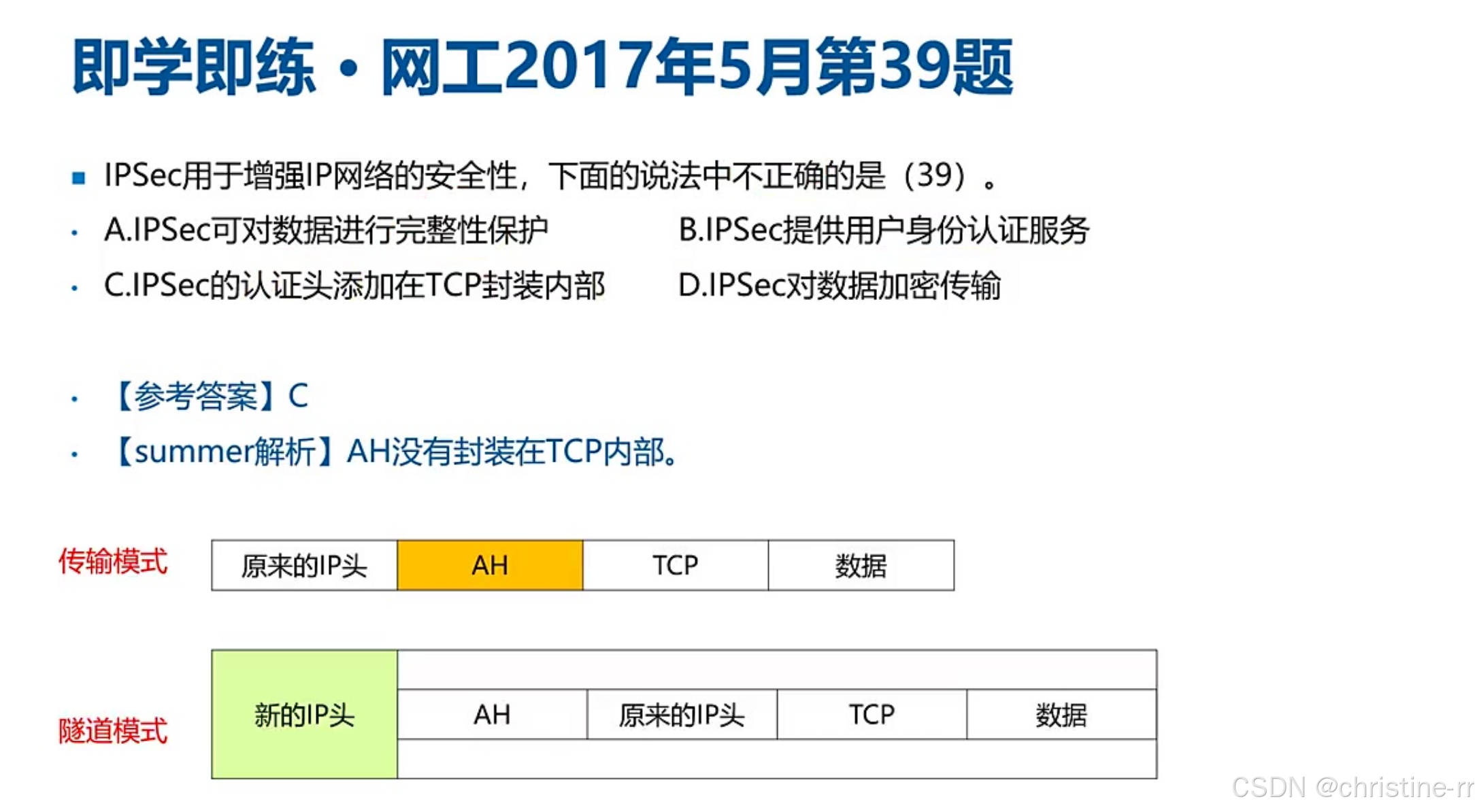

2)例题:IPSec安全性

3)例题:IP数据报文加密

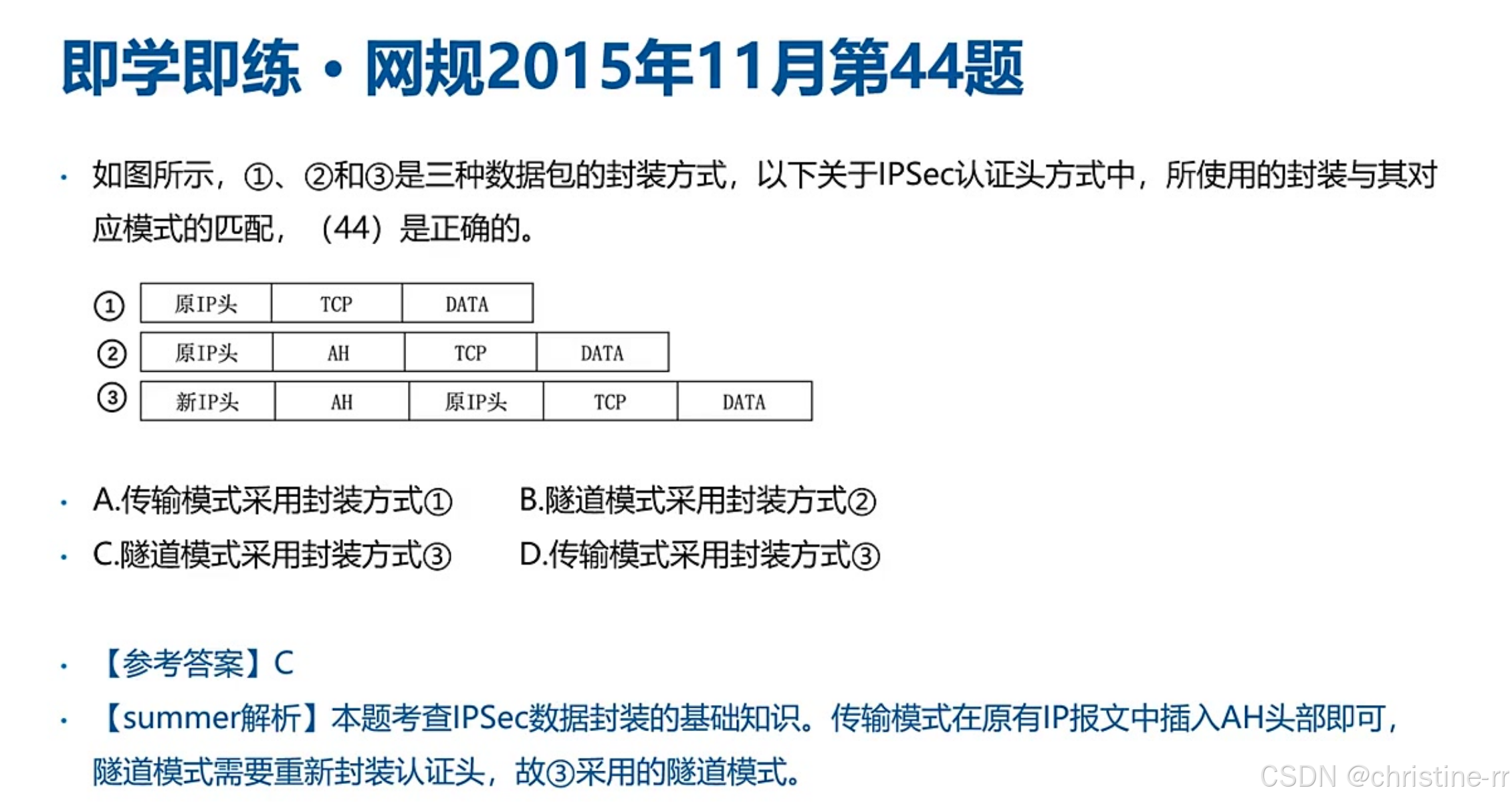

4)例题:IPSec封装方式

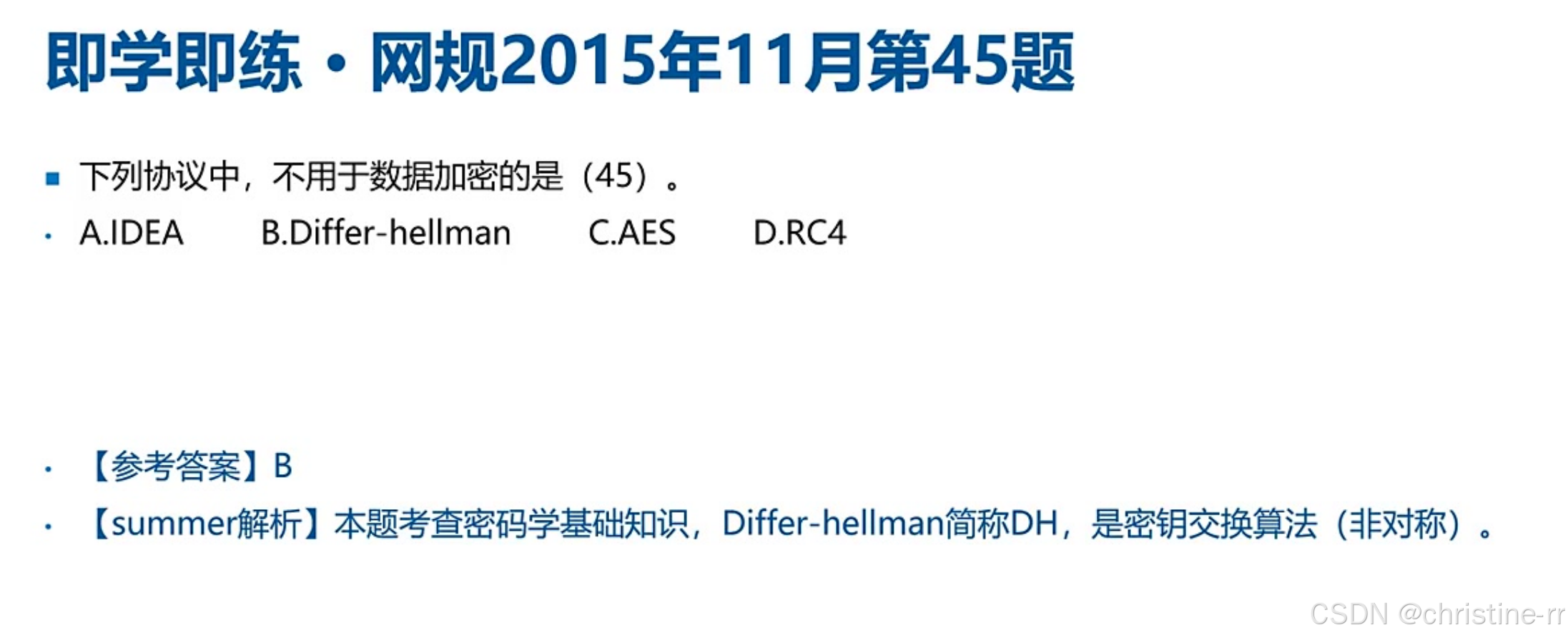

5)例题:数据加密协议

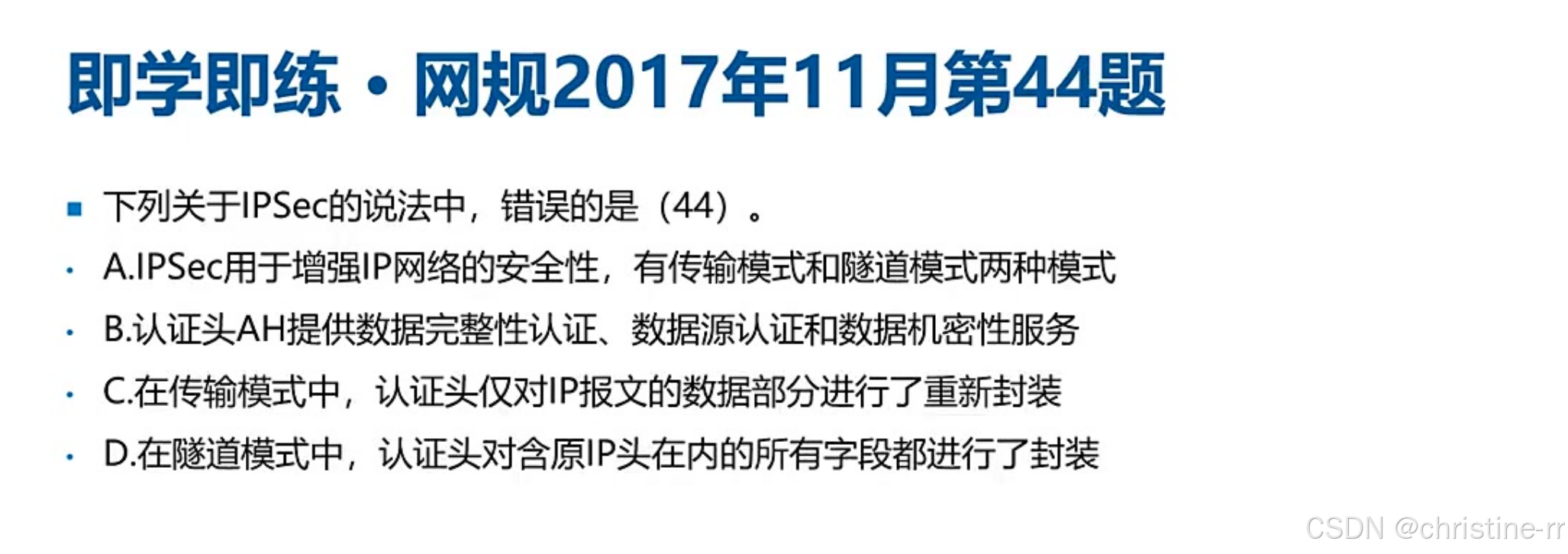

6) 例题:IPSec说法

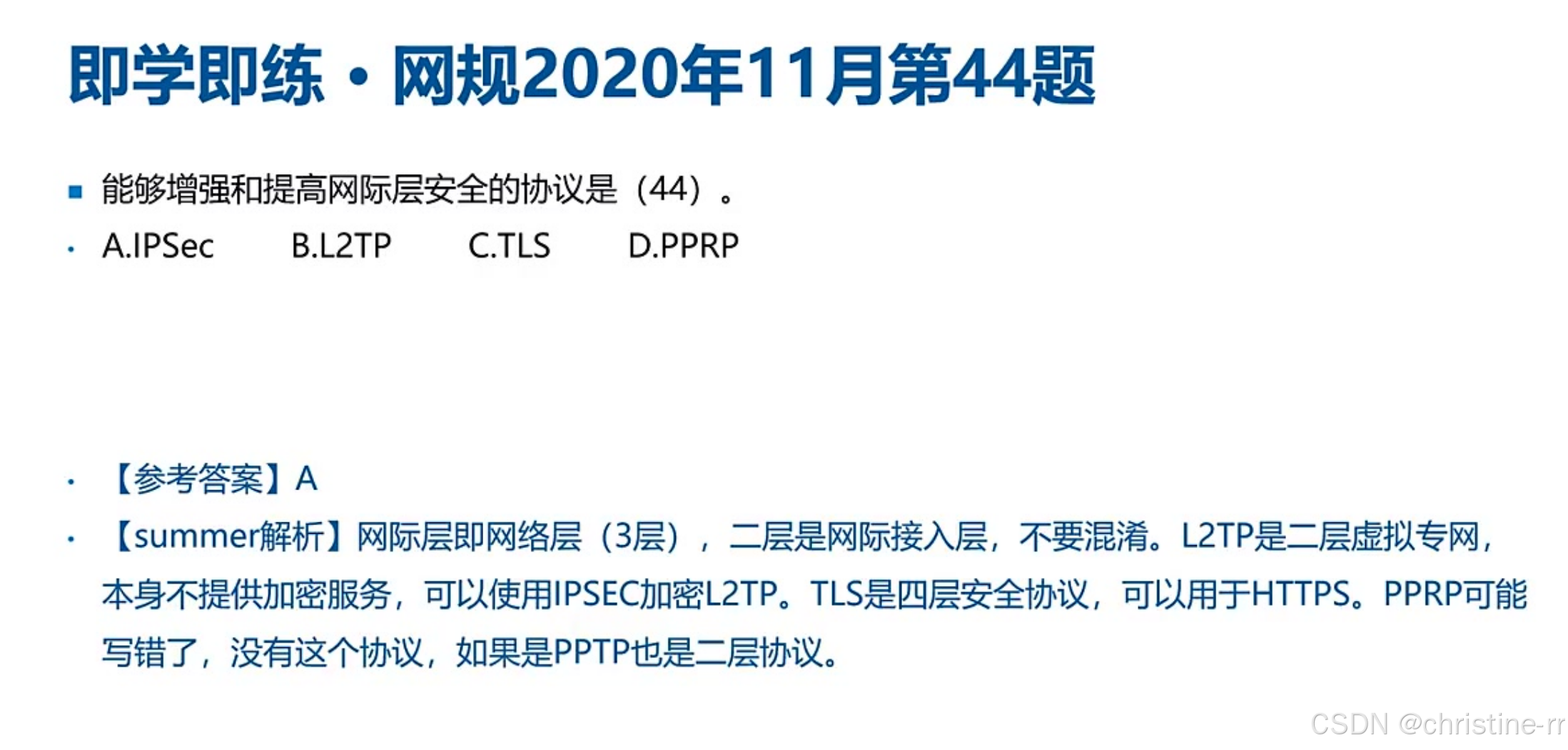

7)例题:增强网际层安全协议

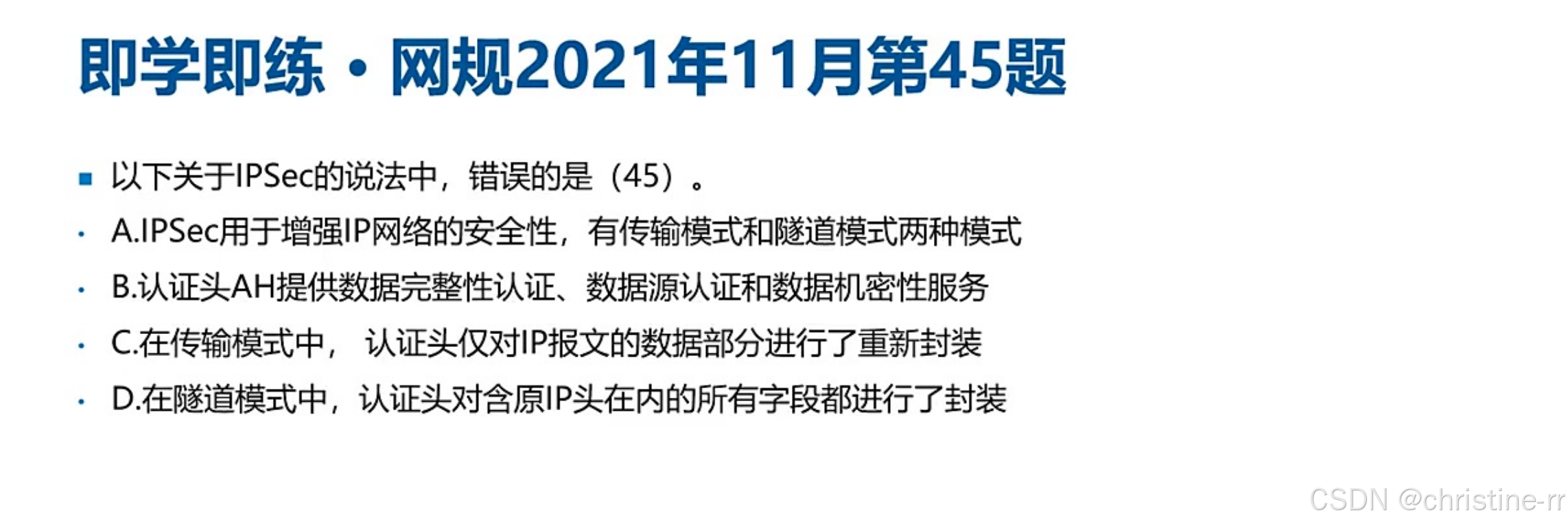

8)例题:IPSec说法

9)例题:加密功能隧道技术

10) 例题:AH协议功能

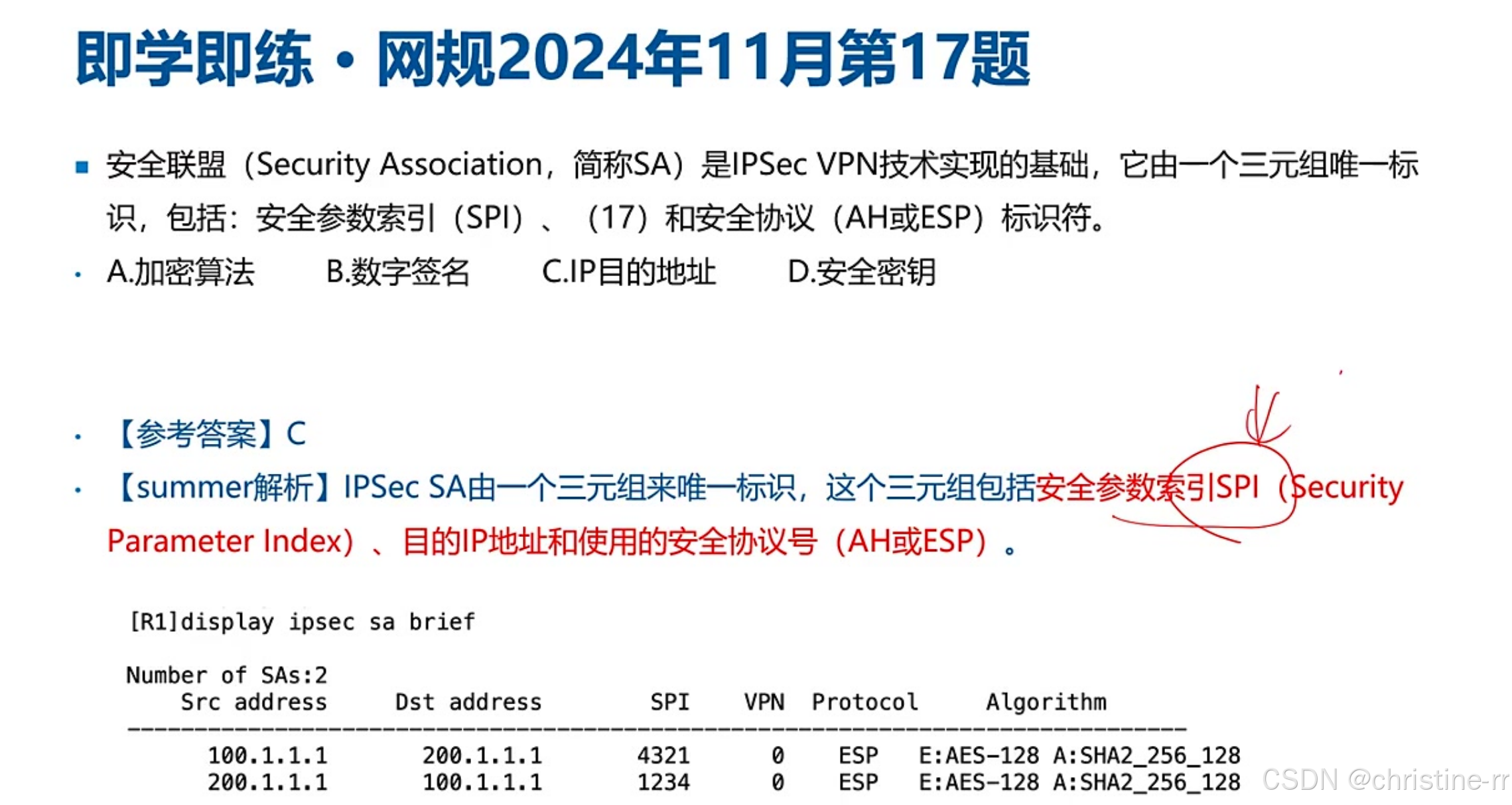

11)例题:安全联盟三元组内容

5.知识小结

一、虚拟专用网

1. 虚拟专用网基础

1)VPN概念与关键技术

定义:虚拟专用网(Virtual Private Network,VPN)是一种建立在公网上的,由某一组织或某一群用户专用的通信网络,类似于城市中的公交车专用通道。

类比理解:如同在传统马路上用黄线划出公交专用道, VPN在传统互联网上通过技术手段划出专用通道。

关键技术:

- 隧道技术(Tunrling):实现远程设备与内网设备"同局域网"效果。例如出差员工PC(北京)通过隧道获得内网IP(如192.168.1.2),与上海文件服务器(192.168.1.1)直接通信。

- 加解密技术(Emcryption&Decryption):防止数据在公网传输时被截获。

- 密钥管理(Key Management):定期更换通信密钥(如3-5小时更换一次)。

- 身份认证(Authentication):通过用户名/密码、UK、指纹等多因素认证确保接入安全。

2.VPN分类

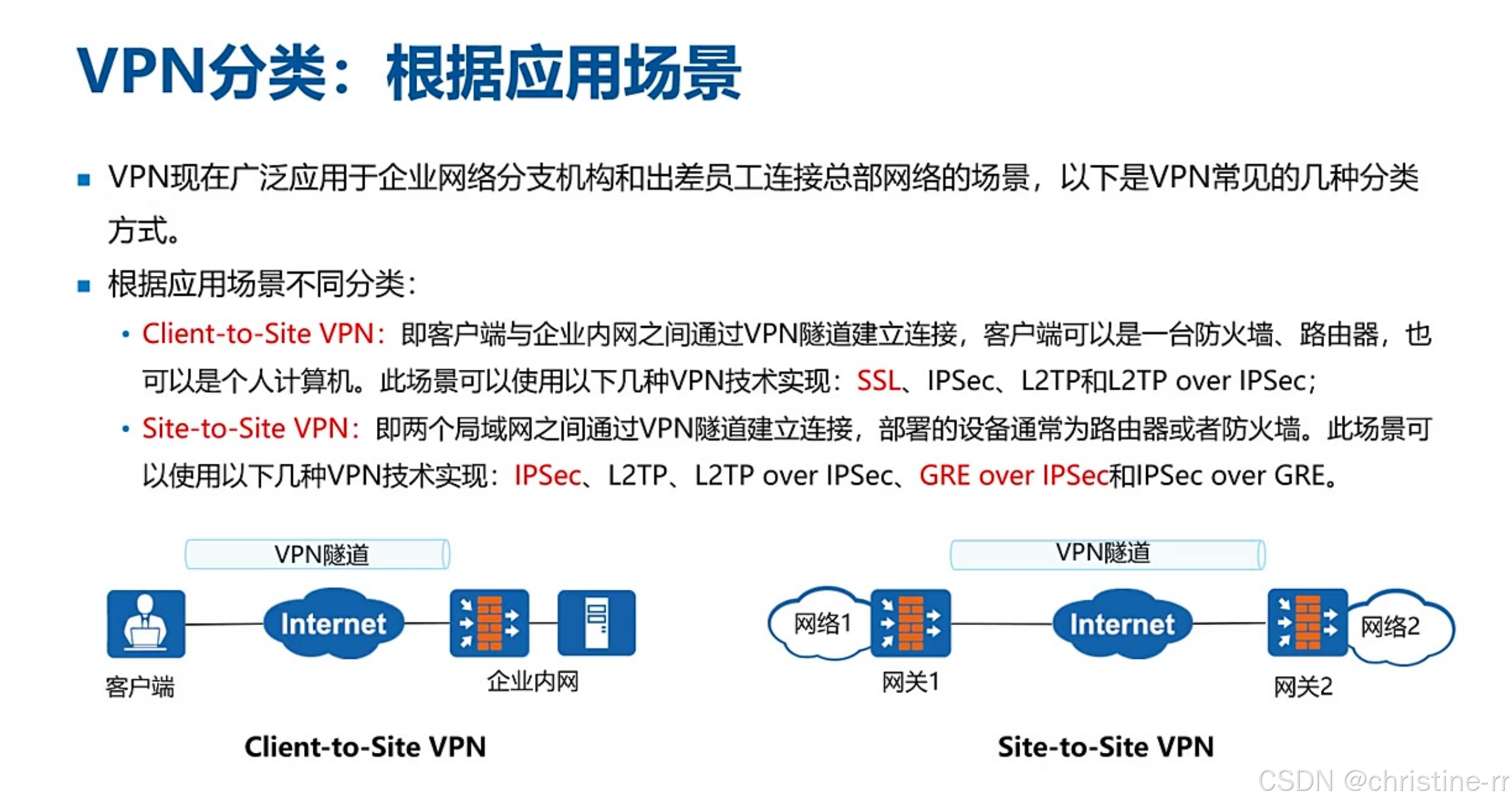

1) 根据应用场景分类:

Client-to-Site VPN:

- 客户机与企业内网之间通过VPN隧道建立连接,客户机可以是一台防火墙、路由器,也可以是个人计算机。

- 场景:个人PC/移动设备访问企业内网(如出差员工)

- 别名:Remote VPN/Easy VPN

- 实现技术:SSL(最常用)、IPSec、L2TP、L2TP over IPSec

- 特点:L2TP本身不加密,需结合IPSec实现安全(L2TP over IPSec)

Site-to-Site VPN:

- 两个局域网之间通过VPN隧道建立连接,部署的设备通过为路由器挥着防火墙。

- 场景:总分机构互联(如学校本部与分校)

- 部署设备:路由器/防火墙

- 实现技术:

- IPSec:支持加密但不支持组播(影响OSPF/视频会议)

- GRE over IPSec:最常用组合,GRE支持组播+IPSec提供加密

- 注意:实际不用IPSec over GRE(仍不支持组播)

- L2TP(不加密、不支持组播)、L2TP over IPSec

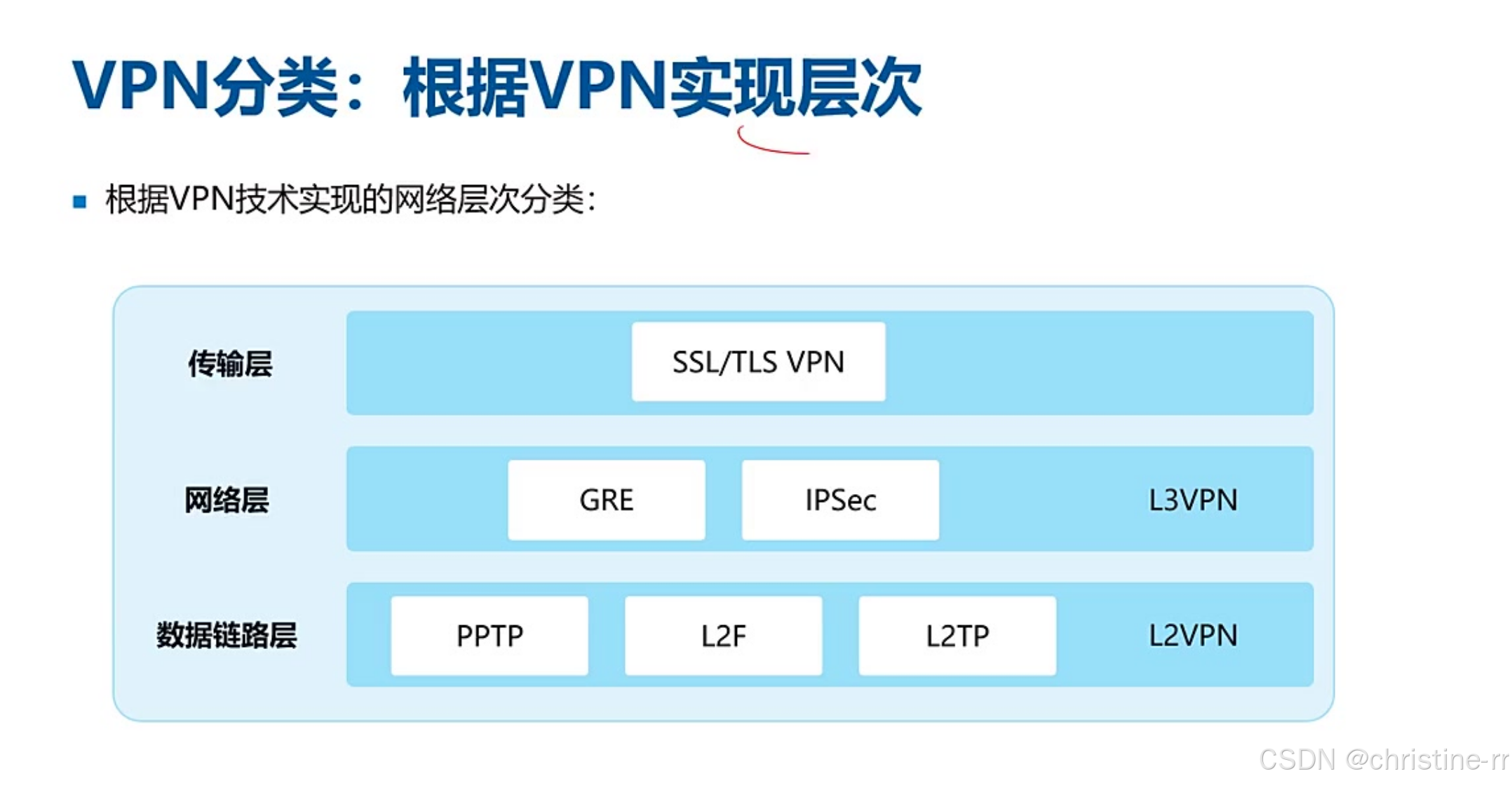

2) 根据VPN实现层次分类

第二层——数据链路层:

- 主要技术:PPTP、L2TP(常考)

- 特点:L2TP需结合IPSec实现加密(L2TP over IPSec)

第三层——网络层:

- 核心技术:

- GRE(通用路由封装):支持组播但不加密

- IPSec:支持加密但不支持组播

- 最佳实践:GRE over IPSec组合使用

第四层——传输层:

- 技术:SSL/TLS VPN

- 关系:TLS基于SSL制定的标准,二者为"同门师兄弟"

- 应用:主要用于保护HTTP等应用层协议

二、 二层隧道协议——PPTP和L2TP、PPP认证方式

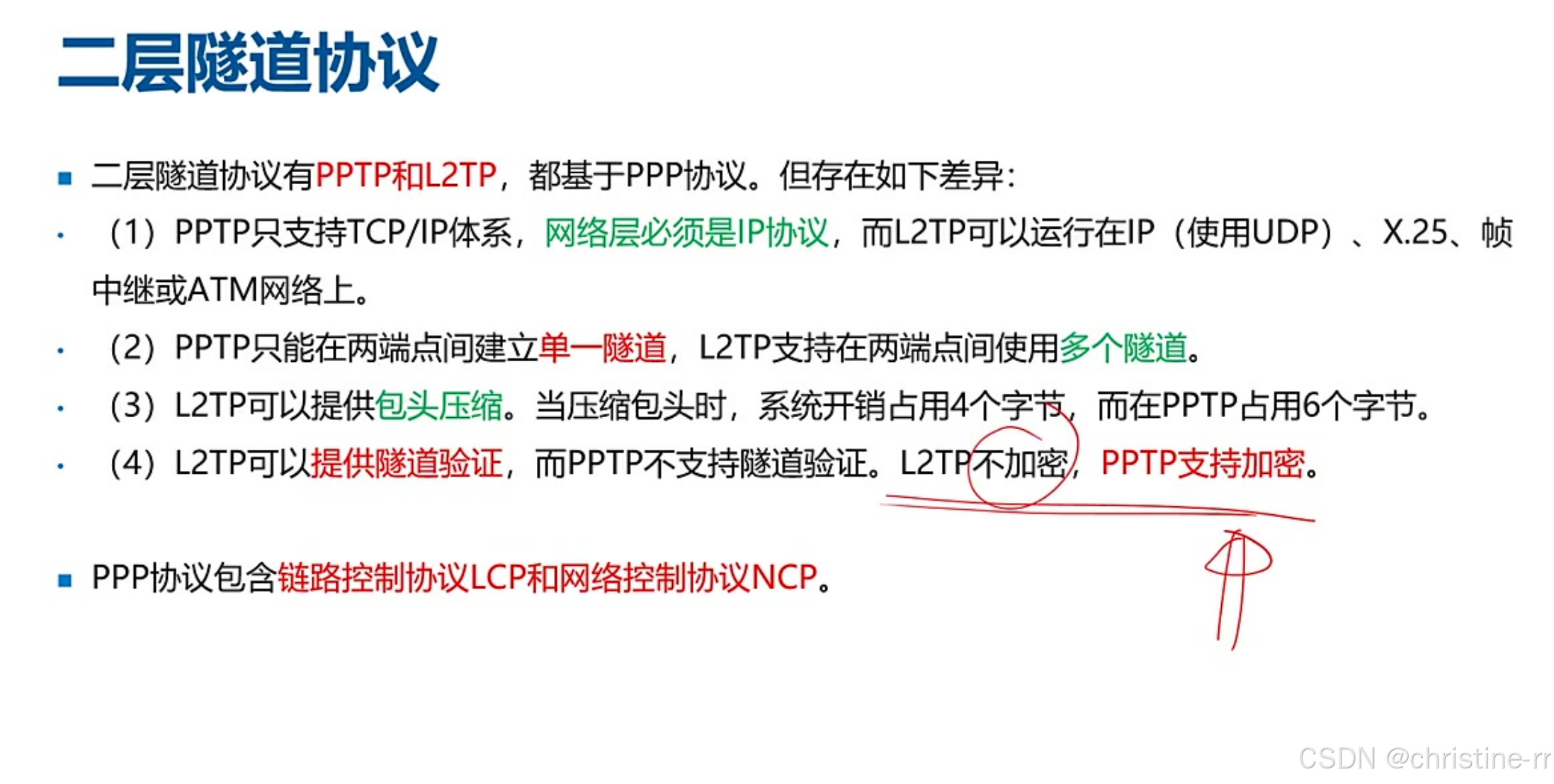

1.PPTP和L2TP

PPTP(Point-to-Point Tunneling Protocol,点对点隧道协议)

L2TP(Layer 2 Tunneling Protocol,第二层隧道协议)

底层协议: PPTP和L2TP都基于PPP协议,这是选择题高频考点

协议差异:

- 适用范围:

- PPTP仅支持TCP/IP体系(网络层必须是IP协议)

- L2TP可运行在IP(使用UDP)、X.25、帧中继或ATM网络上

- 隧道数量:

- PPTP只能在两端点建立单一隧道

- L2TP支持建立多个隧道

- 包头压缩:

- L2TP支持压缩(开销4字节)

- PPTP不支持(开销6字节)

- 安全特性:

- L2TP提供隧道验证但不加密

- PPTP不支持隧道验证但支持加密

PPP(Point-to-Point Protocol)组成 : 包含链路控制协议LCP(对接物理层)和网络控制协议NCP(对接网络层)

PPP(Point-to-Point Protocol,是一种数据链路层协议)由三个主要部分组成:

- 链路控制协议(LCP):用于建立、配置和测试数据链路连接。

- 网络控制协议(NCP):用于协商网络层协议的具体参数。

- 身份验证协议:如PAP(Password Authentication Protocol)和CHAP(Challenge Handshake Authentication Protocol),用于验证连接双方的身份

2. PPP认证方式

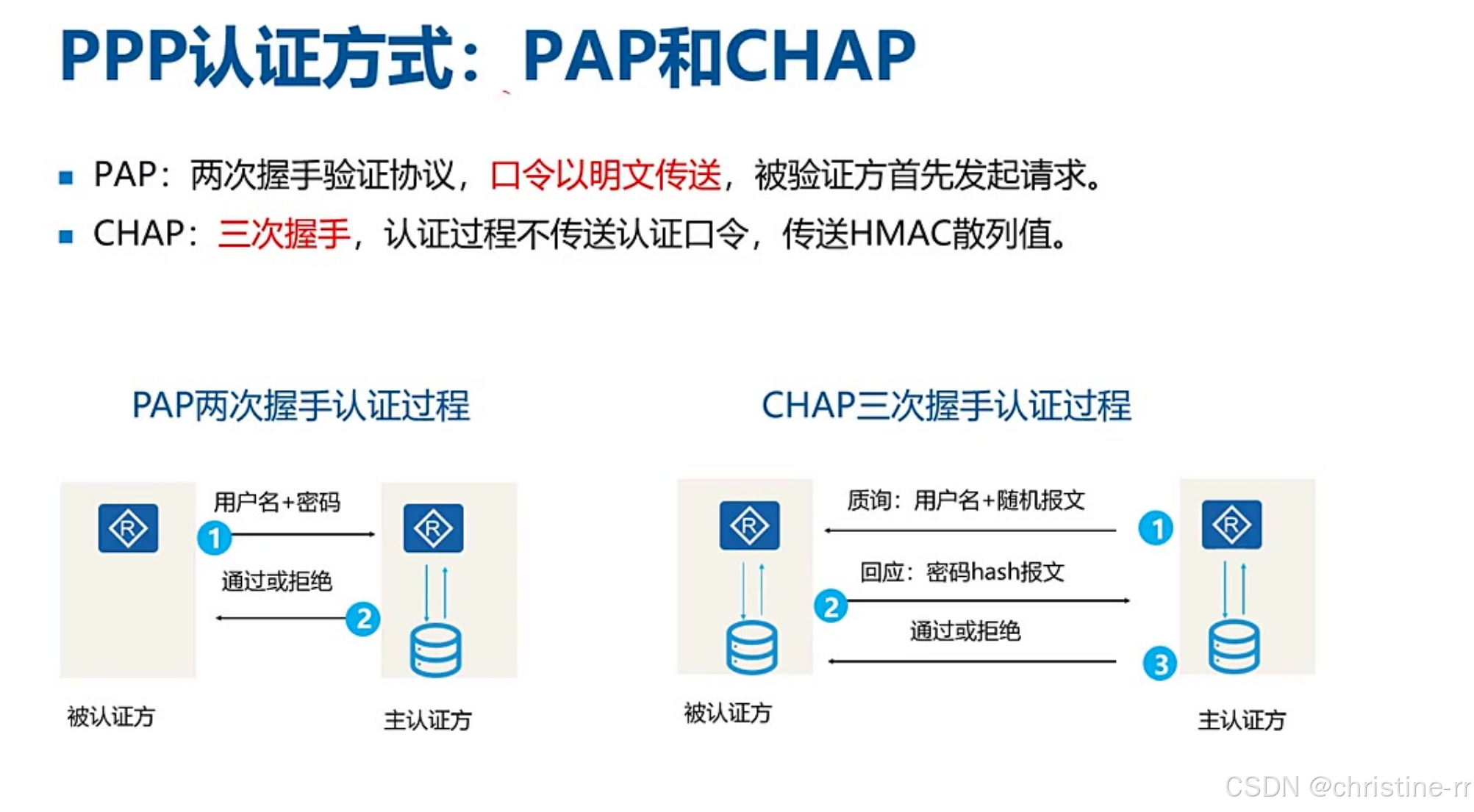

1)PAP(Password Authentication Protocol)

- 握手次数: 两次握手验证协议

- 传输方式: 口令以明文传送

- 认证流程: 被认证方主动发起请求,发送用户名+密码给主认证方进行验证

- 安全性: 较低,因为采用明文传输密码

2)CHAP(Challenge Handshake Authentication Protocol)

- 握手次数: 三次握手验证协议

- 传输内容: 不传送明文口令,传送HMAC散列值(基于哈希H的消息认证码MAC)

- 认证流程:

- 主认证方发起质询(包含用户名和随机报文)

- 被认证方用密码+随机数生成哈希值返回

- 主认证方验证哈希值是否匹配

- 通过挑战-响应机制来验证用户身份:服务器向客户端发送一个随机生成的挑战值,客户端使用预共享的密码和挑战值生成一个哈希值,并将其发送回服务器。服务器使用相同的密码和挑战值生成哈希值,并与客户端发送的哈希值进行比较。如果匹配,则验证成功。

- 安全性: 更高,采用哈希值代替明文传输

- 关联知识: 该过程与哈希应用场景中的认证过程原理一致

3. 应用 案例

1)例题:CHAP协议定义

- 握手方式: CHAP采用三次握手周期验证身份(B选项正确)

- 挑战响应机制: 服务器发送挑战报文后,终端计算该报文的HASH值(D选项正确)

- HASH生成原理: 基于用户密码+服务器随机数生成HMAC(哈希消息认证码)

- 典型错误: 注意CHAP值(C选项)是干扰项,实际应返回哈希值

- 答案:(19)B (20)D

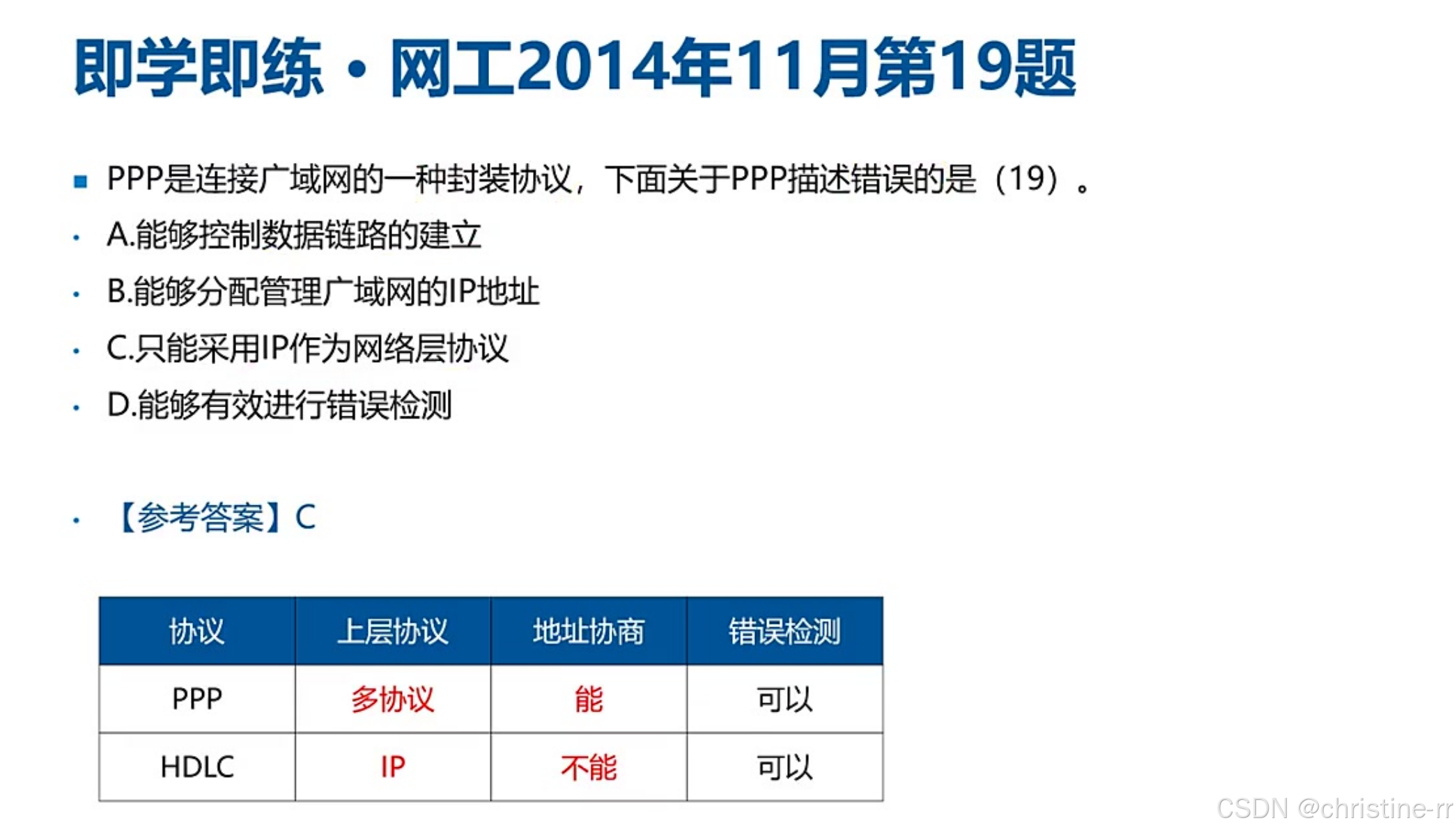

2)例题:PPP协议定义

- 错误描述识别: "只能采用IP作为网络层协议"(C选项)是错误的

- 协议特性对比:

- PPP: 支持多协议(IP/IPX等)、具有地址协商功能、支持错误检测

- HDLC: 仅支持IP、无地址协商、支持错误检测

- 功能验证:

- A选项(链路控制)正确,通过LCP实现

- B选项(IP地址管理)属于PPP扩展功能

- 考试提示: 该考点近年较少出现,但需掌握基础对比表格

- 答案:C

3)例题:二层隧道协议

- 协议层级判断:

- 二层隧道:PPTP和L2TP(A选项正确)

- 排除依据:IPSec属三层,GRE属三层

- TCP/IP依赖要求:

- PPTP必须依赖TCP/IP(B选项正确)

- L2TP无此限制

- 安全特性补充:

- PPTP支持加密

- L2TP不提供原生加密(需结合IPSec)

- 解题技巧: 需同时掌握协议层级和特性差异才能准确排除干扰项

- 答案:(14)A (15)B

4.知识小结

| 知识点 | 核心内容 | 考试重点/易混淆点 | 难度系数 |

| 虚拟专用网(VPN)概念 | 建立在公网上的专用通信网络,类似公交车专用道 | 英文全称Virtual Private Network缩写VPN | ★★☆☆☆ |

| VPN关键技术 | 1. 隧道技术 2. 加解密技术 3. 密钥管理技术 4. 身份认证技术 | 四大技术常考选择题 隧道技术实现远程PC与内网同网段效果 | ★★★☆☆ |

| VPN分类(按场景) | 1. Client to Site(远程接入VPN) 2. Site to Site(站点间VPN) | Client to Site常用SSL/IPSec Site to Site最常用IPSec/GRE over IPSec | ★★★☆☆ |

| VPN实现层次 | 二层:PPTP/L2TP 三层:GRE/IPSec(重点) 传输层:SSL/TLS | GRE支持组播但不加密,IPSec加密但不支持组播 实际常用GRE over IPSec | ★★★★☆ |

| PPTP与L2TP对比 | 1. PPTP仅支持TCP/IP,L2TP支持多协议 2. PPTP单隧道,L2TP多隧道 3. L2TP支持头压缩(4字节) vs PPTP(6字节) 4. L2TP不加密,PPTP支持加密 | 选择题高频考点 两者都基于PPP协议 | ★★★★☆ |

| PPP认证协议 | 1. PAP(两次握手明文传输) 2. CHAP(三次握手哈希认证) | CHAP认证过程: 1. 服务器发随机数 2. 客户端计算哈希(密码+随机数) 3. 验证哈希值 | ★★★★☆ |

| GRE over IPSec优势 | 1. 支持组播(路由协议/视频会议) 2. 支持加密 3. 实际部署首选方案 | 案例分析高频考点 与IPSec over GRE的区别 | ★★★★☆ |

三、第三层隧道协议--IPSec基础、GRE

- 概念:IPSec(IP Security)是IETF定义一组协议,用于增强网络的安全性。

- 工作层:第三层网络层/网际层

- 作用:IPv4增加安全性,向IPv6过渡。

- 提供以下安全服务:

- 数据完整性(Data Integrity)

- 认证(Authentication)

- 保密性(Confidentiality)

- 应用透明安全性(Application-transparent Security)

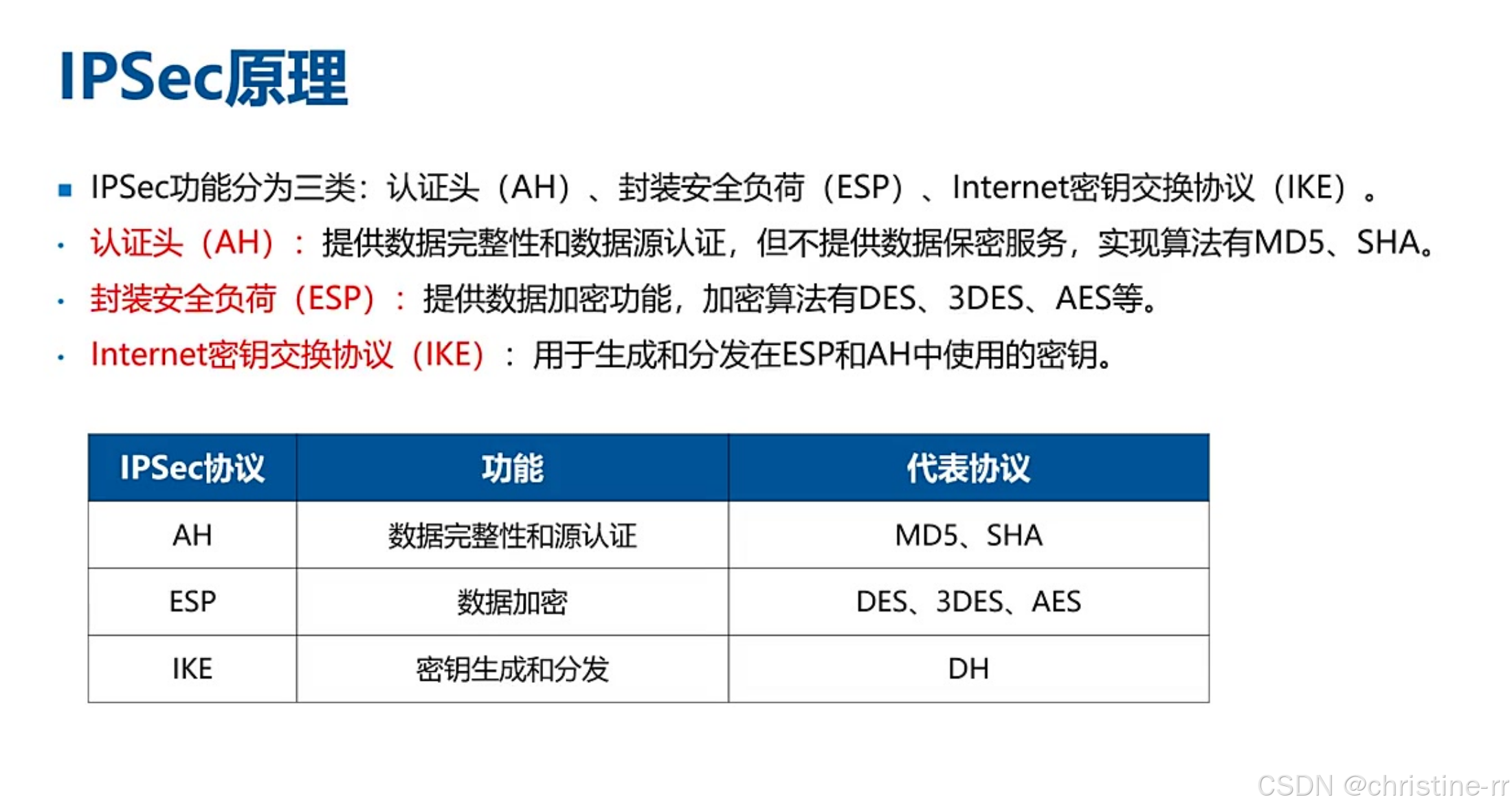

1. IPSec原理

1)认证头AH

- 功能: IP包的数据完整性、数据来源认证和抗重放攻击服务,但不提供数据保密服务。

- 实现算法: MD5、SHA。

2)封装安全负荷 ESP

- 功能:除了提供IP包的数据完整性、数据来源认证和抗重放攻击服务,提供数据加密功能。

- 加密算法: DES、3DES、AES等。

3)Internet密钥交换协议IKE

- 功能: 用于生成和分发在ESP和AH中使用的密钥。

- 算法: 常用DH算法进行密钥交换。

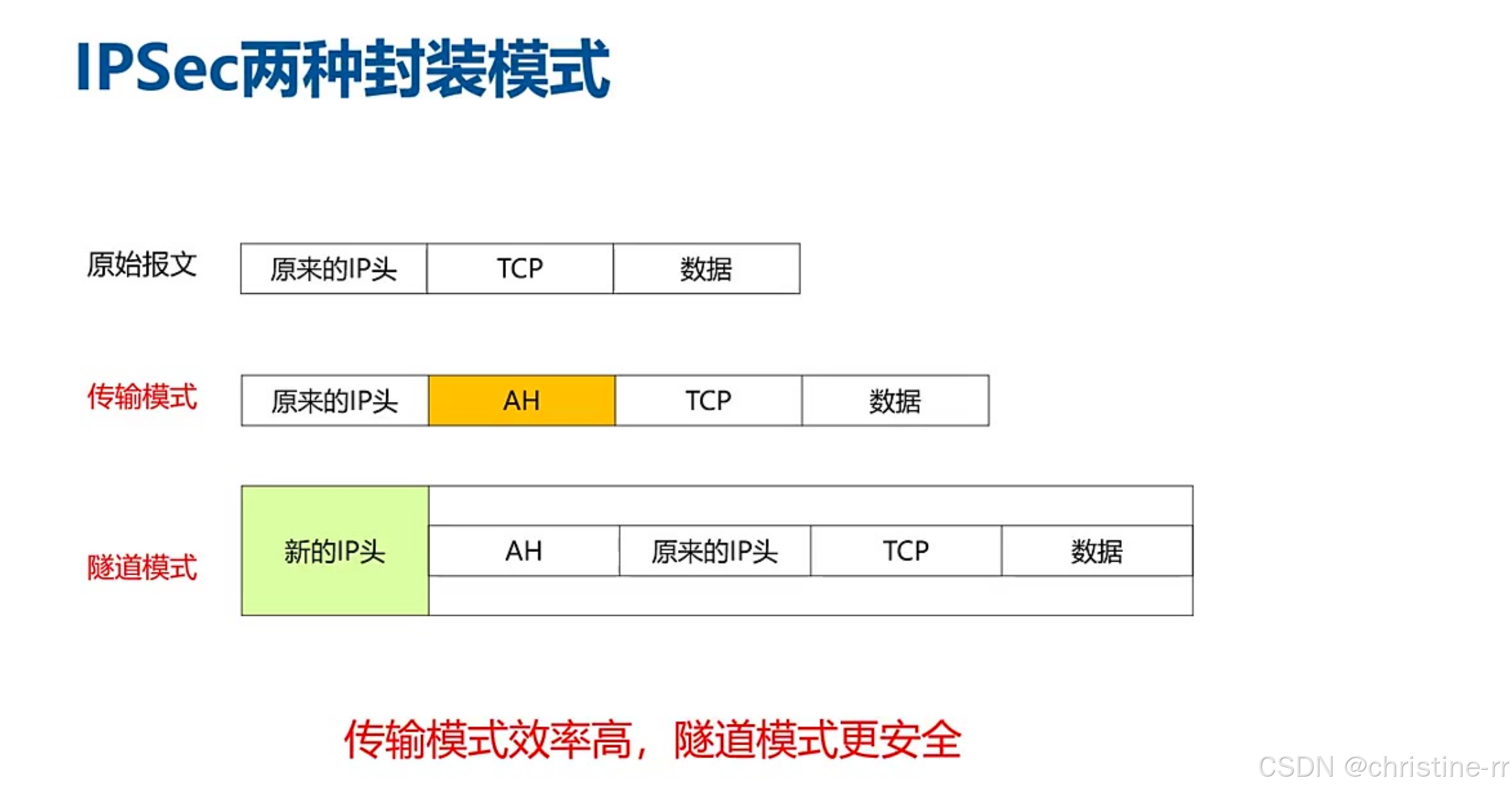

2. IPSec两种封装模式

1)原始报文

- 描述: 原始报文结构包括IP头、TCP头和数据。

2)传输模式与隧道模式

- 传输模式:

- 特点: 效率高,不封装新的IP头,而是在原始报文中间插入AH头。

- 安全性: 相对较低,因为原始IP头未加密。

- 隧道模式:

- 特点: 安全性更高,封装新的IP头,将加入AH头后的整个原始报文作为数据加密后封装在新IP头内。

- 开销: 较大,因为需要封装新的IP头。

- 效率: 相对较低。

- 记忆技巧: 隧道模式类似于盾构机挖隧道,有一个新的“头”(盾构机的前端),因此隧道模式有新的IP头。

3. GRE虚拟专网

- GRE(Generic Routing Encapsulation,通用路由封装):

- 定义: 网络层隧道协议,对组播等技术支持很好。

- 缺点: 本身不加密。

- IPSec与GRE结合:

- 原因: GRE对组播支持好,但不加密;IPSec加密但对组播支持不佳。

- 方式: 先用GRE封装,再用IPSec加密,即GRE over IPSec。

- 协议号与端口:

- GRE协议号: 47。

- IPSec IKE端口: UDP 500(日常用)和4500(涉及NAT穿越时用)。

4.IPSec协议专题

1) 例题:IPSec协议描述

- AH功能:认证头(AH)仅提供数据完整性和源认证服务,不提供数据加密(A选项正确)

- ESP功能:封装安全负荷(ESP)主要用于数据加密,但也可用于完整性认证(B选项部分正确)

- 模式区别:传输模式不添加新IP头,隧道模式会封装新IP头(C选项错误)

- 协议层级:IPSec是网络层协议,与应用层Web服务器无关(D选项错误)

- 易错点:注意ESP的双重功能,若题目无A选项时B也可选

- 答案:A

2)例题:IPSec安全性

- 完整性保护:通过AH中的哈希算法(如MD5)实现(A正确)

- 身份认证:AH可提供用户身份认证服务(B正确)

- 封装位置:AH添加在TCP头部之前,不在TCP内部(C错误)

- 加密传输:通过ESP子协议实现数据加密(D正确)

- 记忆技巧:AH像"身份证"(认证),ESP像"保险箱"(加密)

- 答案:C

3)例题:IP数据报文加密

- 协议对比:

- PP2P/L2TP:二层隧道协议

- HTTPS/TLS:应用层/传输层安全协议

- IPSec:唯一直接加密IP报文的网络层协议

- 经典结论:IP层加密首选IPSec(A选项)

- 答案:A

4)例题:IPSec封装方式

- 传输模式:原IP头|AH|TCP|数据(对应②)

- 隧道模式:新IP头|AH|原IP头|TCP|数据(对应③)

- 错误识别:

- ①是原始报文(无AH)

- ②是传输模式非隧道模式

- ③是唯一正确的隧道模式描述

- 答案:C

5)例题:数据加密协议

- 对称算法:IDEA、AES、RC4均用于数据加密

- 非对称算法:Diffie-Hellman(DH)用于密钥交换

- 关键区别:加密算法(处理数据)vs 密钥交换算法(建立安全通道)

- 答案:B

6) 例题:IPSec说法

- 核心错误:AH不提供数据机密性服务,ESP提供加密服务(B选项错误)

- 模式特征:

- 传输模式:仅处理数据部分(C正确)

- 隧道模式:封装原IP头在内的所有字段(D正确)

- 高频考点:AH与ESP的功能差异每年必考

- 答案:B

7)例题:增强网际层安全协议

- 协议层级:

- L2TP/PPTP:二层协议

- TLS:传输层协议

- IPSec:唯一网络层安全协议

- 组合应用:L2TP常与IPSec结合使用(L2TP over IPSec)

- 答案:A

8)例题:IPSec说法

- 重复考点:与1.6题完全相同,再次验证AH无加密功能

- 应试技巧:同类题目可能在不同年份重复出现

- 答案:B

9)例题:加密功能隧道技术

- 加密能力:

- GRE/L2TP/MPLS-VPN:均无原生加密

- IPSec:唯一自带加密的隧道技术

- 典型组合:GRE over IPSEC是常见解决方案

- 答案 :D

10) 例题:AH协议功能

- 功能清单:

- 抵抗重放攻击

- 数据源认证

- 数据完整认证

- 排除项:数据保密性属于ESP功能(A选项)

- 答案:A

11)例题:安全联盟三元组内容

- 三元组构成:

- 安全参数索引(SPI)

- 目的IP地址

- 安全协议标识符(AH/ESP)

- 答案:C

5.知识小结

| 知识点 | 核心内容 | 考试重点/易混淆点 | 难度系数 |

| ipsec基础 | ipsec(IP Security)是IETF定义的一组协议,包含多个子协议,用于增强IP网络的安全性 | ipsec是一组协议,不是单个协议;网络层=网际层 | 🌟 |

| ipsec的目的 | 主要用来增强IP网络的安全性,保护IP网络 | ipsec的工作层次是网络层(网际层) | 🌟 |

| ipv4与ipsec | ipv4网络没有安全机制,ipsec作为补丁来增强安全性 | ipv4与ipsec的关系,ipsec作为安全补丁 | 🌟🌟 |

| ipv6与ipsec | ipv6通过扩展头(AH和esp)天然集成ipsec | ipv6的扩展头与ipsec的集成 | 🌟🌟 |

| ipsec的安全服务 | 提供数据完整性校验、认证、保密性(数据加密) | ipsec提供的具体安全服务 | 🌟 |

| ipsec的子协议功能 | - AH:提供数据完整性和数据原认证,不提供数据加密; - esp:提供数据加密功能; - ike:用于生成和分发密钥 | AH不提供数据加密;esp提供数据加密;ike的功能 | 🌟🌟🌟 |

| ipsec的封装模式 | - 传输模式:在原有报文中间插入AH/esp头; - 隧道模式:添加新的IP头,封装原有报文 | 传输模式与隧道模式的区别 | 🌟🌟🌟 |

| GRE与ipsec的结合 | GRE用于封装,但不加密; ipsec用于加密; 常结合使用(GRE over ipsec) | GRE与ipsec的结合方式及原因 | 🌟🌟 |

| ipsec的协议号与端口 | - 协议号:47; - ike常用端口:udp 500; NAT穿越时使用udp 4500 | ipsec的协议号与ike的端口号 | 🌟 |

| 易混淆点:隧道模式与传输模式 | 隧道模式添加新IP头,开销大,安全性高; 传输模式效率高,安全性不如隧道模式 | 隧道模式与传输模式的优缺点及区分 | 🌟🌟🌟 |

| 安全联盟SA | SA是ipsec技术实现的基础,由三元组唯一标识:安全参数索引SPI、目的IP地址、安全协议(AH/esp) | SA的三元组组成 | 🌟🌟 |