【实战中提升自己】内网安全部署之端口隔离与MAC地址认证

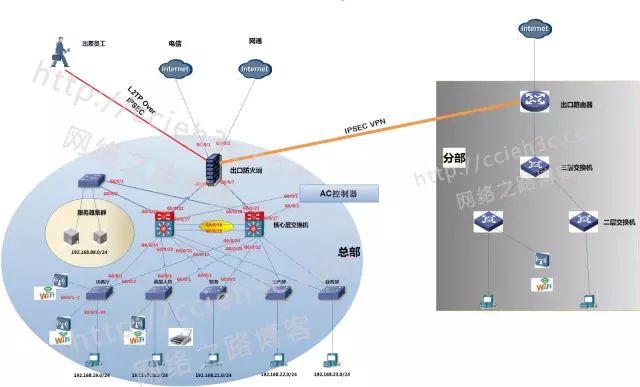

1 1拓扑

「模拟器、工具合集」复制整段内容

链接:https://docs.qq.com/sheet/DV0xxTmFDRFVoY1dQ?tab=7ulgil1 端口隔离技术部署

[boss]port-group 1

[boss-port-group-1]port-isolate enable

说明:这里有几个地方不需要部署,就是需要访问的,比如打印机,上行链路不需要定义,因为该功能是2个接口都部署了端口隔离的时候,该2个接口就不能互访,这样的话就算一个接口下面的PC干扰了病毒,或者ARP攻击,也不会影响其他设备。

2 MAC地址认证

说明:有时候我们希望对内网的PC的MAC进行验证,来更明确确定身份,只有MAC地址正确,就可以接入网络,对于用户,对于客户来说是透明的。当然这个部署需要在网络部署的时候对MAC地址做登记。

(1)开启MAC认证

[boss]mac-authen

[boss]int e0/0/3【必须单独开启】

[boss-Ethernet0/0/3]mac-authen

[boss-Ethernet0/0/3]mac-authen reauthenticate

批量开启

[boss]mac-authen interface Ethernet 0/0/1 to 0/0/7

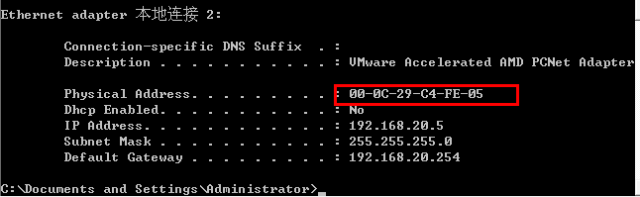

(2)定义用户名

[boss]aaa

[boss-aaa]local-user 000c29c4fe05 password cipher 000c29c4fe05

说明:用户名密码就是MAC地址,中间不需要-,这是默认格式是这个,注意是小写。

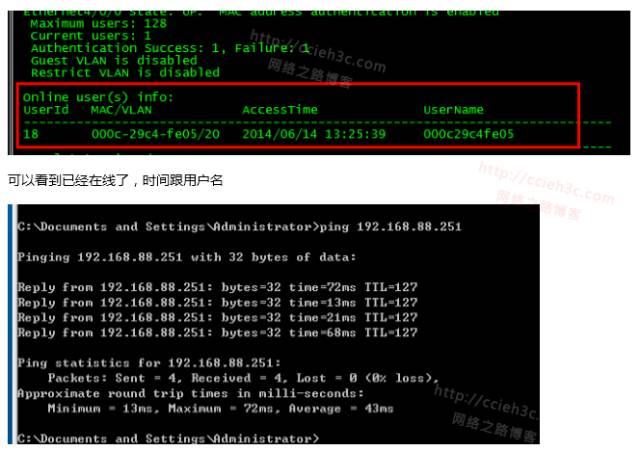

(3)查看状态

如果MAC地址的用户名不对的话 那么这个就认证不通过的。

(4)改变MAC地址格式

默认情况下是跟平时的不一样的, 如果希望跟平时一样的话,可以修改[boss]mac-authen username macaddress format with-hyphen,默认为without-hyphen

(5)是否需要部署MAC地址认证功能

说明:该功能在如果在部署前已经登记了对应的MAC地址,这样的话部署起来比较方便,如果是后续需要实施该功能,需要通过一些工具批量查看MAC地址,继续记录了。它的好处就是对于客户来说是透明的,客户完全感觉不到,当不是内部用户进入网络,则进入不了。