贵阳开发网站建设网络营销推广方案ppt

文章目录

- 一、排查思路与排查流程

- 1.常见应急响应事件分类

- (1)Web入侵

- (2)系统入侵

- (3)网络攻击

- 2.排查流程

- (1)快速遏制:

- (2)数据采集:

- (3)深度分析:

- (4)溯源反制:

- 二、Windows入侵排查

- 1. Windows账号安全

- 2.端口与进程排查

- (1)可疑连接定位:

- (2) 恶意进程特征:

- 3.自启动

- 4. 系统信息与文件排查

- (1) 补丁漏洞检测:

- (2)敏感文件追踪:

- 三、Linux入侵排查

- 1. 账号与历史命令

- (1)用户文件审计:

- (2)历史操作溯源:

- 2. 进程与网络异常

- (1)隐藏进程检测:

- (2)网络嗅探识别:

- 3. 持久化位置排查

- (1)定时任务:

- (2)启动脚本:

- (3)第三方漏洞:

- 四、溯源分析

- 1.威胁情报

- (1)IP定位

- (2)物理定位

- (3) 社会工程学

- 五、关键防御建议

- 总结

一、排查思路与排查流程

1.常见应急响应事件分类

(1)Web入侵

- 网页挂马

- 主页篡改

- Webshell植入(PHP/JSP后门)

(2)系统入侵

- 病毒木马(勒索软件、远控后门)

- 提权漏洞利用

(3)网络攻击

- DDoS流量攻击

- DNS劫持

- ARP欺骗

2.排查流程

(1)快速遏制:

断网保存内存镜像

(2)数据采集:

- 系统日志

- 进程快照

- 网络连接记录

(3)深度分析:

- 异常文件检测

- 隐藏账号排查

- 计划任务审计

(4)溯源反制:

- 威胁情报关联

- 攻击路径还原

二、Windows入侵排查

1. Windows账号安全

** 排查命令**

lusrmgr.msc # 检查用户列表

net user [用户名] # 查看账户详情

eventvwr.msc → 安全日志 # 筛选事件ID 4624(成功)/4625(失败)[5](@ref)

2.端口与进程排查

(1)可疑连接定位:

netstat -ano | findstr ESTABLISHED # 实时连接追踪

tasklist | findstr [PID] # 定位进程名称[1,6](@ref)

(2) 恶意进程特征:

- 无数字签名验证(D盾/火绒剑检测)

- 高CPU占用且路径异常(如C:\temp\svchost.exe)

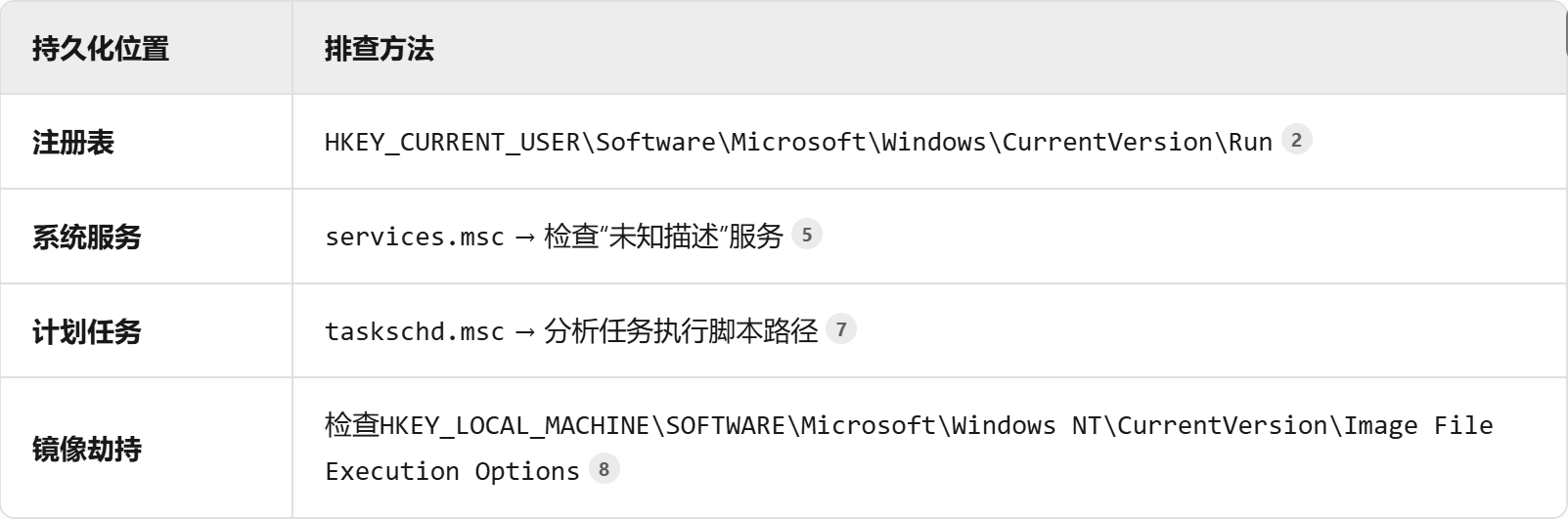

3.自启动

4. 系统信息与文件排查

(1) 补丁漏洞检测:

systeminfo > patch.txt # 导出补丁信息

windows-exploit-suggester.py --database [漏洞库] --systeminfo patch.txt8

(2)敏感文件追踪:

用户目录:C:\Users[用户]\Recent(最近访问文件)

系统目录:C:\Windows\System32 下异常dll/exe(如sethc.exe被替换)

三、Linux入侵排查

1. 账号与历史命令

(1)用户文件审计:

awk -F: '$3==0{print $1}' /etc/passwd # 查特权账户

awk '/\$1|\$6/{print $1}' /etc/shadow # 查可远程登录账户[4](@ref)

(2)历史操作溯源:

history → /home/[用户]/.bash_history # 分析可疑命令(如wget恶意URL)[4,11](@ref)

lastlog # 检查所有用户最后登录时间[9](@ref)

2. 进程与网络异常

(1)隐藏进程检测:

ps -ef | awk '{print $2}' | sort -n | uniq >1

ls /proc | sort -n | uniq >2

diff 1 2 # 对比发现隐藏PID[11](@ref)

(2)网络嗅探识别:

netstat -antp | grep ESTABLISHED # 异常外联(如矿池地址)

ip link | grep PROMISC # 检测网卡混杂模式[4](@ref)

3. 持久化位置排查

(1)定时任务:

crontab -l 与 /var/spool/cron/ 目录排查

(2)启动脚本:

/etc/rc.local

/etc/init.d/

~/.config/autostart/ # 用户级自启动[11](@ref)

(3)第三方漏洞:

数据库(MySQL UDF提权)、Web中间件(未授权访问)日志分析

四、溯源分析

1.威胁情报

(1)IP定位

(2)物理定位

whois [IP] → 注册机构及地理范围

shodan.io → 端口开放历史(如VNC暴露)[12](@ref)

(3) 社会工程学

- GitHub项目泄露的C2服务器配置

- 社工库匹配邮箱/手机号(谨慎合法性)

- 社交媒体ID关联(如黑客论坛同昵称)

五、关键防御建议

- 日志集中化:部署ELK/Splunk实现全量日志审计

- 端点防护:安装EDR工具(如CrowdStrike、火绒)

- 最小权限:严格执行账户权限分离

- 漏洞管理:建立WSUS/Ansible补丁分发机制

总结

入侵排查是对抗的艺术,需将系统知识、威胁情报与攻击者思维结合。持续更新排查清单(CheatSheet),定期进行红蓝对抗演练,才能构筑真正的安全防线。

保持警惕,快速响应,让每一次入侵都成为安全体系升级的契机。