广告公司出售家具 税率性价比高seo排名优化的

FLAG

参考了:CTF-misc-----buuctf-FLAG_buuctf flag-CSDN博客

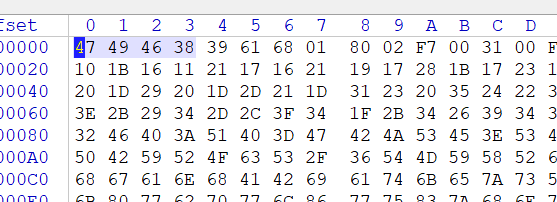

还是对文件头不敏感。LSB隐写发现敏感文件头

提示文件损坏,用WINrar修复后打开。里面是一个ELF,拖进IDA即可看到flag。

假如给我三天光明

图片下面藏有盲文。是kmdonowg,对应着压缩包的密码。音乐打开发现是摩斯密码。

需要注意出来的是大写,需要转换为小写才是正确的flag。

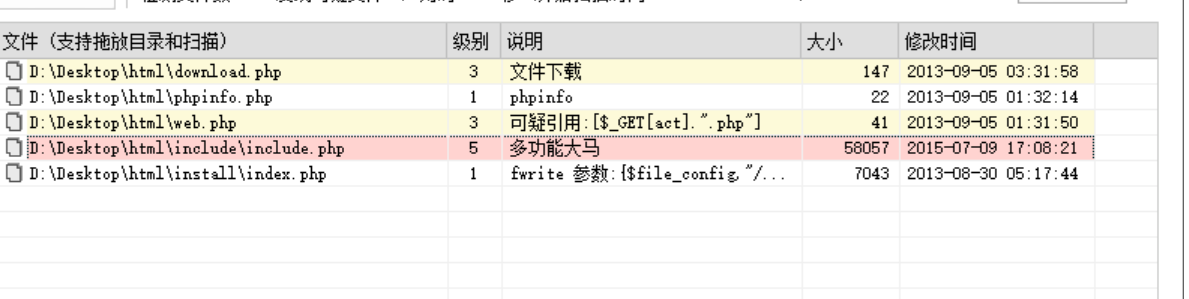

后门查杀

给了一个网站目录。观察到upload目录有个压缩包。

本来想通过index之类看看后门php在哪里

发现这不可能是一句话木马呀,所以看了WPBUUCTF 后门查杀 1_houmenchashabuuctf-CSDN博客

原来使用D盾即可。进去找pass的值就行了。

webshell后门

思路同上

来首歌吧

还是摩斯密码,解码即可。

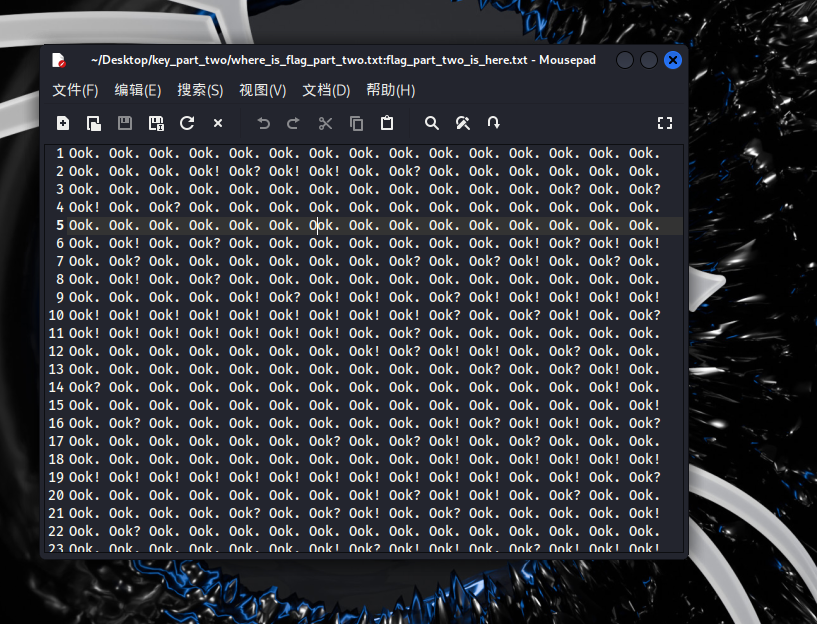

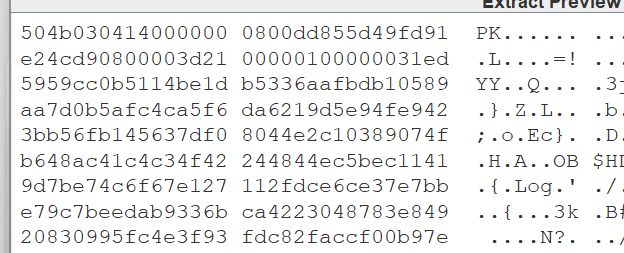

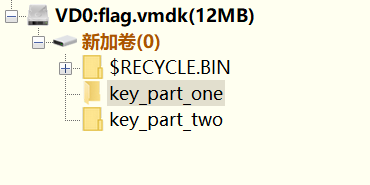

面具下的flag

提取出一个压缩包,是一个伪加密。

里面是一个vm虚拟磁盘文件,令人惊讶的是里面的是假flag

用DiskGenius打开,果然发现端倪。one是brainfuck解密,但是two死活找不到了。

windows却发现不了东西。BUUCTF-MISC-面具下的flag(vmdk的解压和Brainfuck与Ook解密) - Zer0o - 博客园

说必须linux打开。果然找到two,是ook。

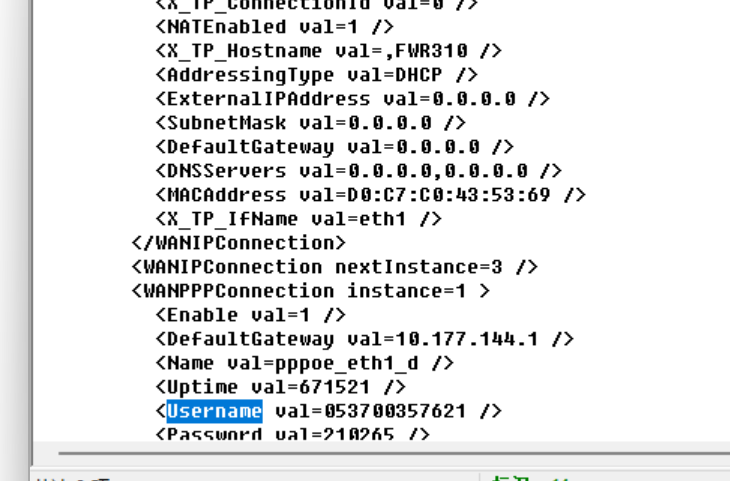

荷兰宽带数据泄露

是一个bin文件,丝毫没有头绪。

真是没头绪,人家不说我都不知道要用这个工具

、新工具RouterPassView。大多数现代路由器都可以让您备份一个文件路由器的配置文件,该软件可以读取这个路由配置文件。联系题目,conf.bin文件可能为一个路由器的配置文件。我们用RouterPassView打开conf.bin文件,如下:

还得查找关键词一个个试,在这里找到了flag。

buuctf-misc-荷兰宽带数据泄露 - zzkkk1h - 博客园

BUUCTF 荷兰宽带数据泄露 1-阿里云开发者社区

BUUCTF 荷兰宽带数据泄露_荷兰宽带数据泄露怎么处理-CSDN博客

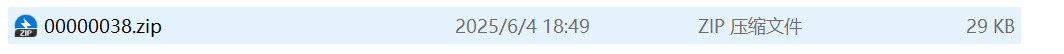

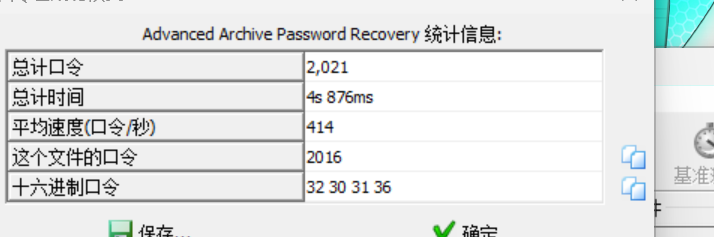

九连环

看着就很麻烦,首先丢随波逐流看看。

里面藏有zip,但是密码并不知道,图片名字也不是密码。

看看能不能爆破。

其实是伪加密

解压出来里面的压缩包提示CRC校验错误,使用WINrar修复之后,出现提示输入密码。

但是爆破不出来

参考:九连环CTF挑战解析-CSDN博客

BUUCTF-misc九连环 详解 - junlebao - 博客园

恍然大悟原来一个图片还没分析。下面是分析工具:

隐写工具Steghide使用教程(win)-CSDN博客

还真tm的是九连环

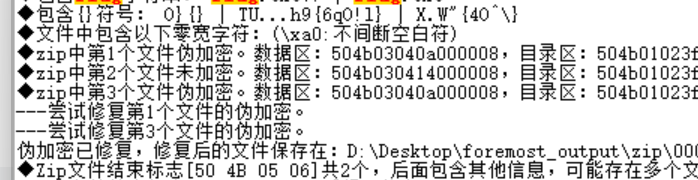

被偷走的文件

估计是流量分析。

并未发现http之类的协议

foremost提取隐藏的压缩包,需要密码。估计流量包里就有密码,但是我的软肋恰恰就是流量分析,服了。这一条也没啥用啊。

参考了BUUCTF 被偷走的文件 1_buuctf被偷走的文件-CSDN博客

爆破就行了,服了。

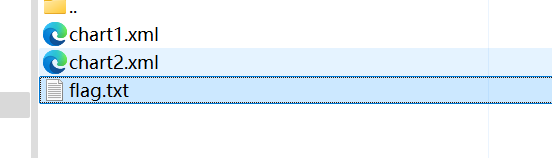

认真你就输了

随波逐流提示里面有一个flag.txt。解压一个个找,找打即可/

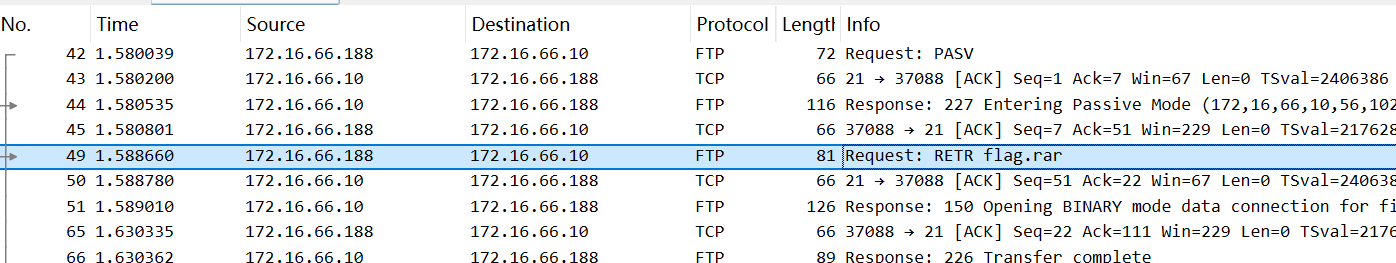

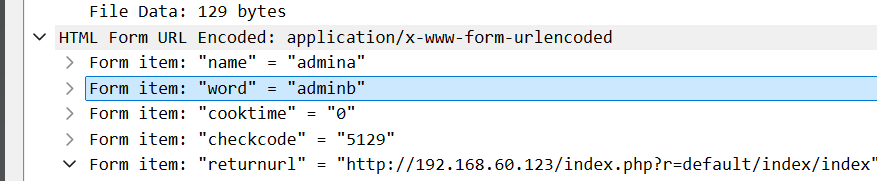

被劫持的神秘礼物

需要找到用户名、密码。

过滤http

只有两个,先点进去一个

猜测name和word就是用户名和密码。果然是。

藏藏藏

提取文件,是一个DOC文档,直接就是一个二维码。不用解释了。

[GXYCTF2019]佛系青年

压缩包里有个fo.txt,怀疑是与佛论禅。

以为这个图片有信息,没想到走了许多弯路,最后随波逐流发现其实是伪加密。

打开txt解密即可

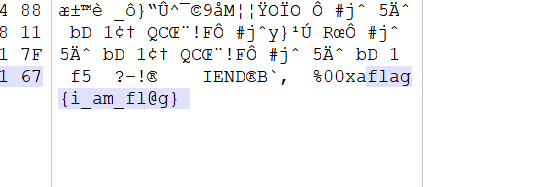

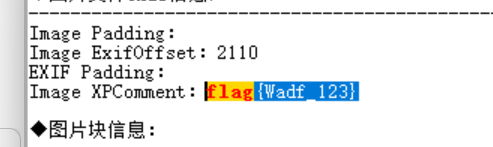

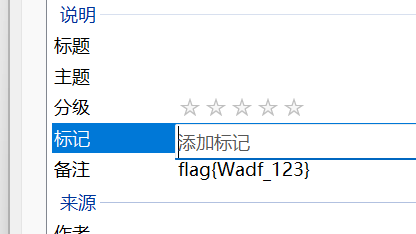

[BJDCTF2020]你猜我是个啥

不是zip文件,bandzip打不开,16进制查看发现是png。

而且末尾就是flag。这个png是个二维码,提示说flag不在这。

秘密文件

流量分析,思路同上文被偷走的文件,压缩包密码爆破+foremost,怀疑只要流量包传输的文件都可以被foremost提取出来。

[BJDCTF2020]鸡你太美

小黑子??

有两个GIF,有一个是损坏的,怀疑是修复第二个gif文件头。

修复之后图片就会出现FLAG。真是个小黑子。

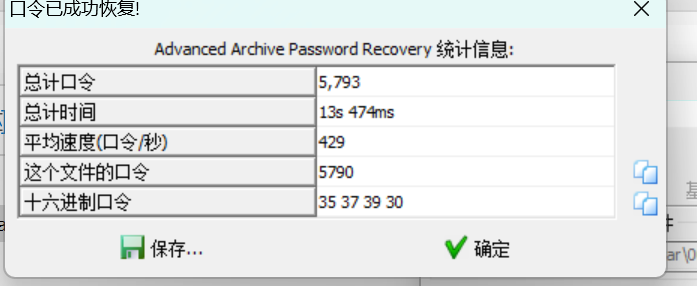

[BJDCTF2020]just_a_rar

名称提示是4位数字。爆破出

图片信息里面有这个flag。

刷新过的图片

各种隐写方法都尝试过,看着没多大思路。

BUUCTF:刷新过的图片_buuctf刷新过的图片-CSDN博客

果然是没见过的F5隐写

先给答案抄上,哈哈哈哈

--环境有问题,晚点再配置----

待更新