L2TP实验

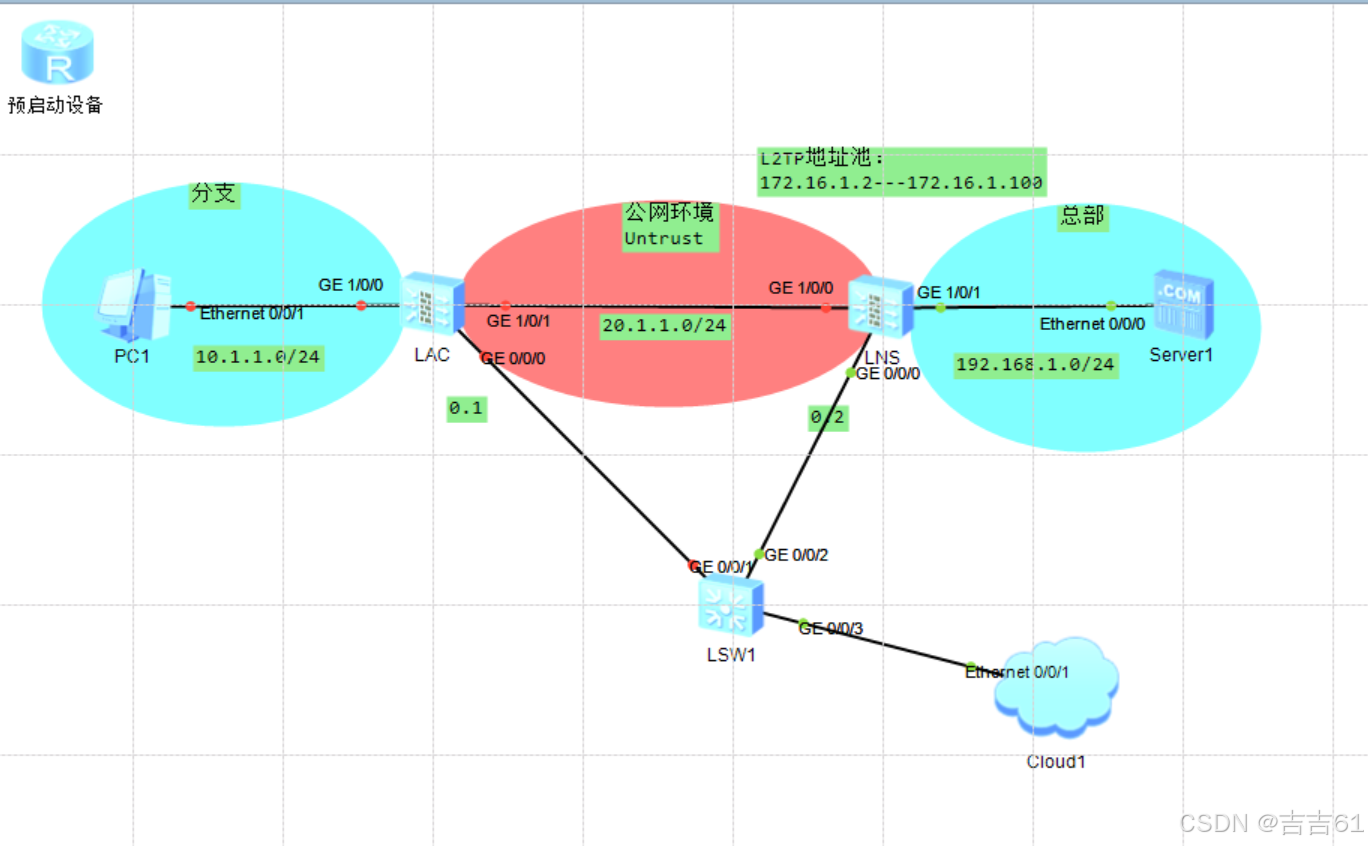

一、实验拓扑图

二、实验要求

使用LAC-Auto-Initiaed VPN 的LAC自动拨号到LNS的场景,这样可以省略员工拨号的行为,LNS只能对LAC进行验证,不能对员工进行认证,在认证通过后,LNS只会对LAC进行IP地址的分配。员工的IP由分支网络的分配。

三、实验具体步骤

3.1防火墙的准备工作

LAC防火强的IP分配:

LAC防火墙的区域划分:

防火墙的区域划分:

[LAC]firewall zone trust 创建区域名称

[LAC-zone-trust]add interface GigabitEthernet 1/0/0 划分接口到对应的区域[LAC]firewall zone untrust

[LAC-zone-untrust]add interface GigabitEthernet 1/0/1

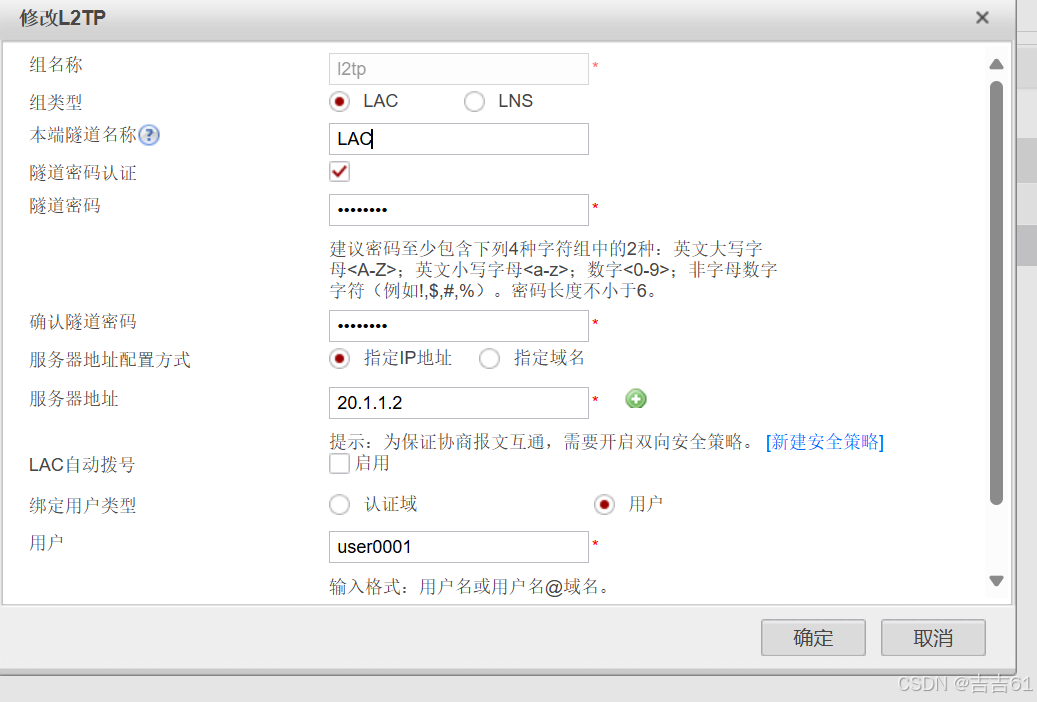

LAC防火墙的L2TP的配置:

[LAC]l2tp enable 开启L2TP服务

使用web界面进行配置:

由于在web界面配置不了VT接口,使用命令行进行配置:

[LAC]interface Virtual-Template 1 进入VT接口

[LAC-Virtual-Template1]ppp authentication-mode chap 使用chap验证[LAC-Virtual-Template1]ppp chap user user0001 创建用户

[LAC-Virtual-Template1]ppp chap password cipher passwd123 用户密码的设置

[LAC-Virtual-Template1]ip address ppp-negotiate

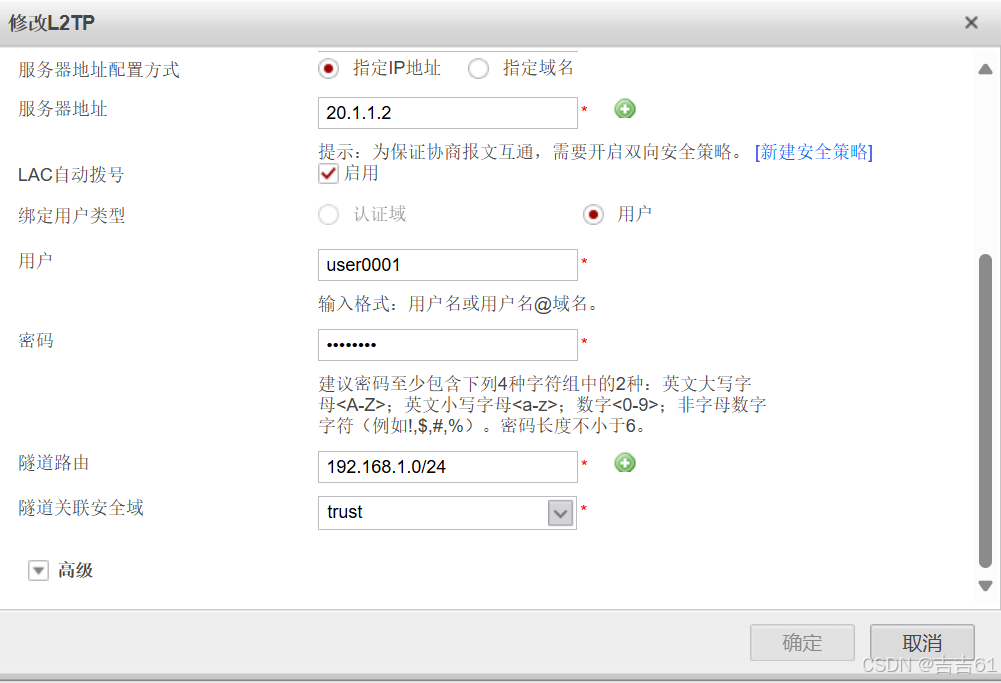

[LAC-Virtual-Template1]call-lns local-user user0001 binding l2tp-group l2tp 绑定接口[LAC-policy-security]default action permit 放通策略

修改隧道路由:

LNS防火墙的配置:

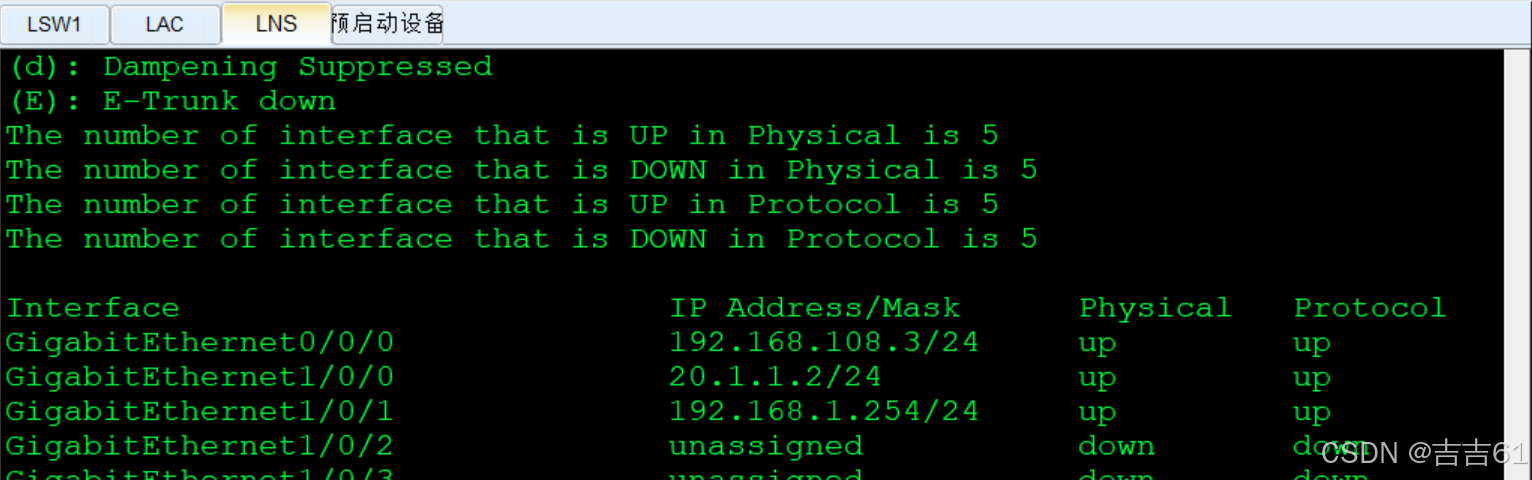

LNS的防火墙的IP配置:

LNS的防火墙的区域划分:

[USG6000V1]firewall zone trust

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/1

[USG6000V1]firewall zone untrust

[USG6000V1-zone-untrust]add interface GigabitEthernet 1/0/0

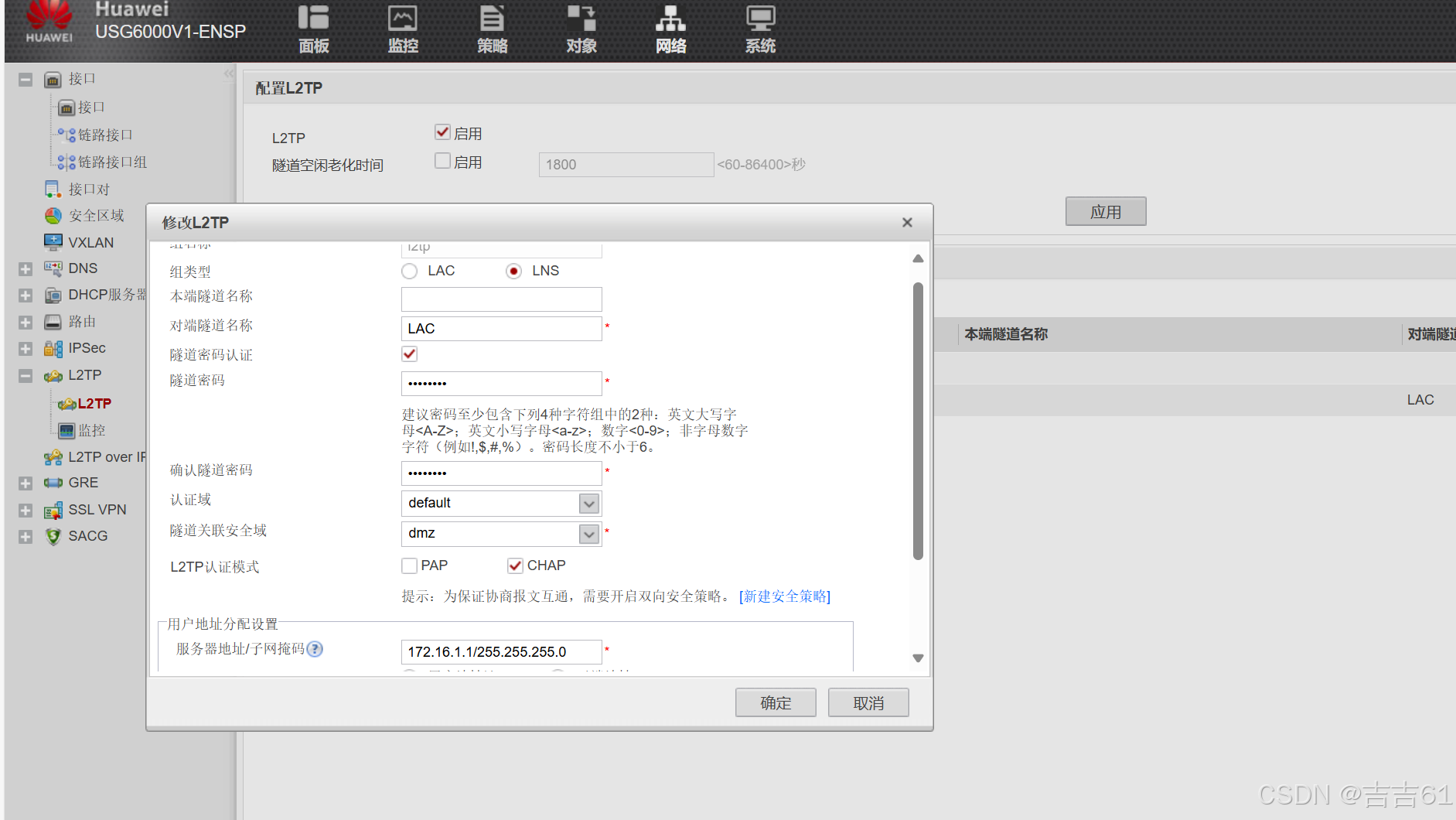

LNS 的L2TP的配置:

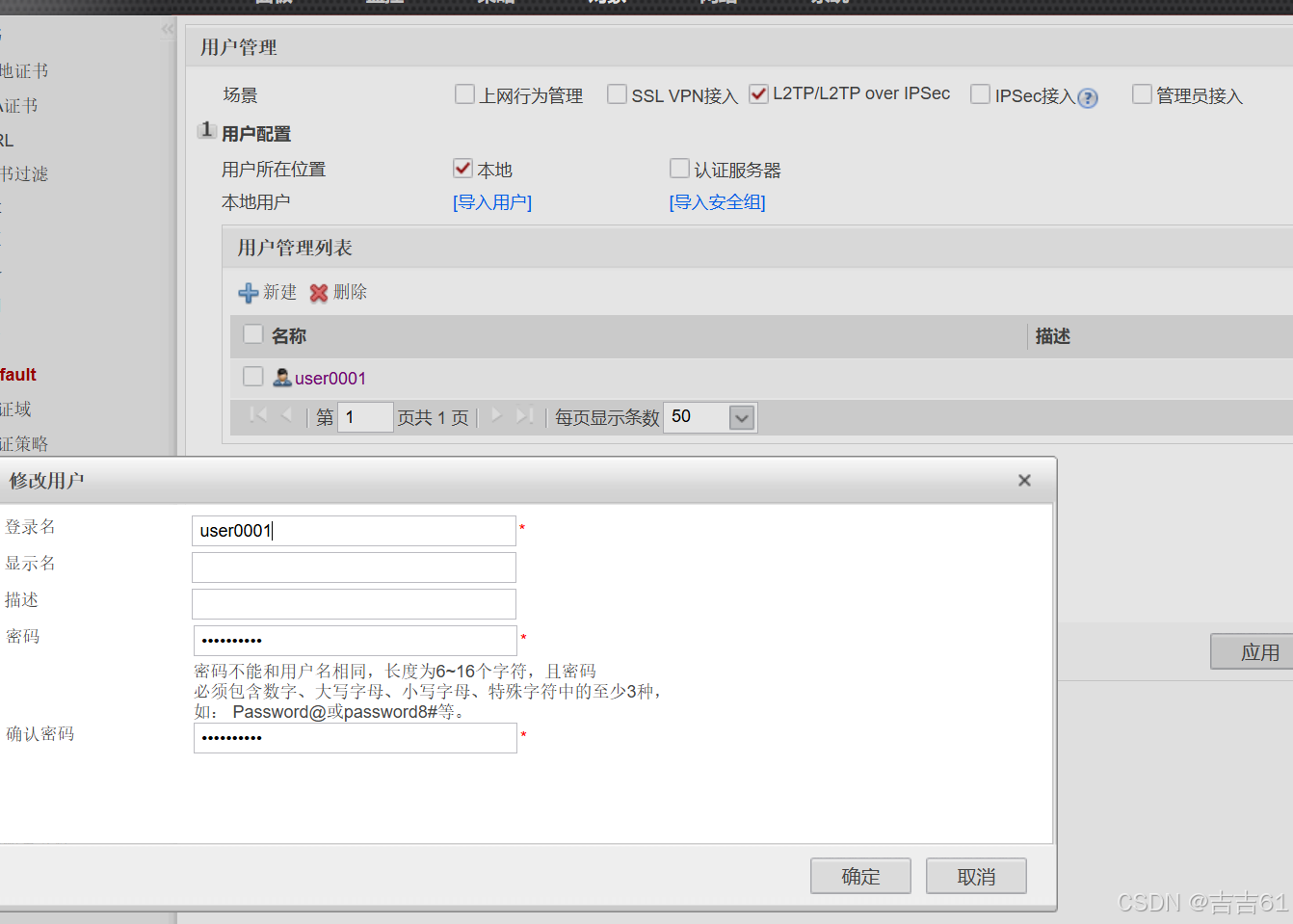

创建用户:

开启L2TP :

放通安全策略:

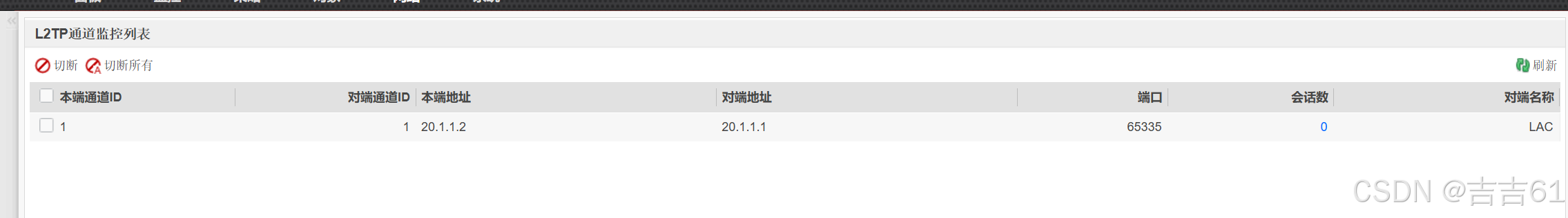

查看是否建立成功:

注意:VT接口不接受信息的转发,即回程流量的转发不过去,所以要在 LAC上进行原NAT转发

[LAC]nat-policy

[LAC-policy-nat]rule name aa

[LAC-policy-nat-rule-aa]source-zone

[LAC-policy-nat-rule-aa]source-zone trust

[LAC-policy-nat-rule-aa]source-address 10.1.1.0 24

[LAC-policy-nat-rule-aa]egress-interface

[LAC-policy-nat-rule-aa]egress-interface Virtual-Template

[LAC-policy-nat-rule-aa]action source-nat easy-ip

以上便是整个实验的步骤