Towards Precise and Explainable Hardware Trojan Localization at LUT Level

文章

《Towards Precise and Explainable Hardware Trojan Localization at LUT Level》 TCAD’2025

《LUT层次的精细可解释木马定位》

期刊介绍

《IEEE Transactions on Computer-Aided Design of Integrated Circuits and Systems》(TCAD)是集成电路与系统计算机辅助设计领域的顶级期刊,由IEEE出版,属于CCF-A类期刊。该期刊2022年影响因子为2.9,在中科院分区中属于工程技术大类2区,专注于电子与电气领域的核心研究。TCAD涵盖EDA(电子设计自动化)工具开发、集成电路设计算法、验证与测试技术、物理设计优化、低功耗设计方法,以及人工智能在EDA中的应用等前沿方向,是学术界和工业界研究人员发表创新性理论与技术成果的重要平台。

研究背景

硬件特洛伊木马(Trojans)对硬件安全和信任构成严重威胁。现有的硬件特洛伊木马检测技术多在寄存器传输级(RTL)或门级网表进行,通常需要高质量的测试向量、断言属性或穷尽的验证工作,并且在覆盖范围、精度和可扩展性方面存在限制。此外,大多数机器学习方法依赖于专家知识和手动特征提取,缺乏对神经网络决策过程的可解释性。本研究旨在通过在查找表(LUT)级利用可解释图神经网络(GNN)来解决硬件特洛伊木马的检测和定位问题。

核心技术与思想

- 可解释图神经网络(GNN):通过自动提取LUT级丰富的结构和行为特征,训练可解释的GNN模型来分类FPGA网表中的设计节点并识别受特洛伊木马感染的节点。

- 自动化标签分配算法:基于电路结构和切换概率分析的算法,自动生成训练样本中每个节点的类别标签,无需手动标记。

- Granger因果理论:用于分析每个节点的因果贡献,为GNN模型的决策机制提供可解释性。

核心贡献

- 提出了一种全新的基于可解释GNN模型的硬件特洛伊木马定位方法,针对FPGA网表。

- 开发了自动化标签分配算法,消除了手动节点标记过程。

- 训练了一个包含自注意图池化和读出层的GNN模型,能够提取扇入锥分析中的特征信息。

- 提供了基于Granger因果理论的解释,使GNN模型的决策过程可解释。

解决的问题

- 硬件特洛伊木马检测精度低:通过在LUT级进行特征提取和分类,提高了硬件特洛伊木马的检测精度。

- 手动特征提取和标记:开发了自动化标签分配算法,减少了人工干预,提高了检测效率。

- 决策过程的可解释性:通过Granger因果理论分析因果贡献,为GNN模型的决策机制提供了可解释性。

论文内容章节概要

研究背景

硬件特洛伊木马(Trojans)对硬件安全和信任构成严重威胁。现有的硬件特洛伊木马检测技术多在寄存器传输级(RTL)或门级网表进行,通常需要高质量的测试向量、断言属性或穷尽的验证工作,并且在覆盖范围、精度和可扩展性方面存在限制。此外,大多数机器学习方法依赖于专家知识和手动特征提取,缺乏对神经网络决策过程的可解释性。本研究旨在通过在查找表(LUT)级利用可解释图神经网络(GNN)来解决硬件特洛伊木马的检测和定位问题。

威胁模型

我们遵循在预硅硬件特洛伊木马设计和检测研究中广泛采用的威胁模型。主要威胁是恶意设计修改由不受信任的第三方进行。我们旨在检测和定位预硅阶段的特洛伊木马,并假设我们可以将IP核从RTL代码或门级网表综合为LUT网络,而无需了解特洛伊触发逻辑或有效负载的实现细节。

硬件特洛伊木马定位方法

节点标签分配算法

我们开发了一种基于电路结构和切换概率分析的标签分配算法,自动生成FPGA网表中每个节点的类别标签。对于从RTL代码生成的FPGA网表,我们根据电路结构分析为每个设计节点分配标签。从RTL代码开始,其中包含语义信息和特洛伊设计逻辑已知。我们首先分析RTL代码,并用1和0分别标记受特洛伊木马感染和未受感染的信号。例如,在Trust-Hub AES-T1000基准中,特洛伊触发模块中的触发信号Tj Trig被标记为1。我们搜索在FPGA综合中名称未更改的每个信号,并分配与RTL代码中相同的标签。这些带有标签的信号作为根节点。我们使用深度优先搜索遍历FPGA网表,并根据其根节点的标签为剩余节点分配标签。如果在FPGA综合中所有信号名称都已更改,我们将使用基于切换概率分析的标签分配方法。

####### LUT级节点图表示

我们开发了一种基于扇入锥分析的自动节点图提取方法。其核心思想是,很少被触发的特洛伊逻辑将被综合为LUT的级联,其连接和初始化向量将表征电路结构、功能和切换行为。图1显示了我们节点图表示方法的设计流程。我们首先分析综合的FPGA网表,并构建一个由节点和边组成的有向图。然后,我们进行遍历分析,通过网表的结构分析构建节点图表示。具体来说,我们向主输入追溯几级并为每个节点提取扇入锥。在分析中,我们发现追溯四级足以表征一个特洛伊节点。最后,我们为每个节点分配一个唯一标签和类型标签,以表示其身份和类型。我们开发了一个脚本来解析FPGA网表并自动化此过程,该过程生成基于唯一和类型标签的邻接矩阵和节点嵌入。

图神经网络(GNN)模型

我们使用SAGPooling机制[12]和读出层训练一个GNN模型,用于硬件特洛伊木马分类和定位。图2说明了GNN模型的主要结构。第一步包括三层图卷积和激活,用于计算节点嵌入。SAGPooling通过自注意力机制实现分层图池化,该机制在池化过程中同时考虑节点特征和拓扑结构,以提高分类性能。读出层连接SAGPooling层中选择的节点特征的平均值和最大值,这有助于聚合提取的图表示中的特征信息。最后,节点嵌入通过三个全连接层和Softmax激活进行处理,将电路节点v分类为受特洛伊木马感染或未受感染

由于受特洛伊木马感染和未受感染的数据集分布通常不平衡,例如,对于Trust-Hub RS232-T100基准,比例为5:126,我们采用先进的基于有效样本数的成本敏感类平衡(CB)焦损函数,在GNN模型训练中为少数类分配更大的权重,以解决类不平衡问题。

后处理技术

我们进一步进行后处理以减少GNN模型引入的假阳性。后处理的流程图如图3所示。后处理的流程主要包括三个步骤:网络连通性分析(NCA)、LUT连通性分析和临界路径分析。其背后的思路是,很少被激活的特洛伊触发逻辑通常由FPGA网表中的LUT扇入锥生成。

解释方法

我们基于Granger因果理论开发了解释GNN模型的方法,其中我们执行因果贡献分析以解释分类结果背后的机制。通过计算并排名图G中节点的因果贡献值,我们获得了一个由前k个排名节点组成的紧凑子图,这解释了GNN模型的决策机制。

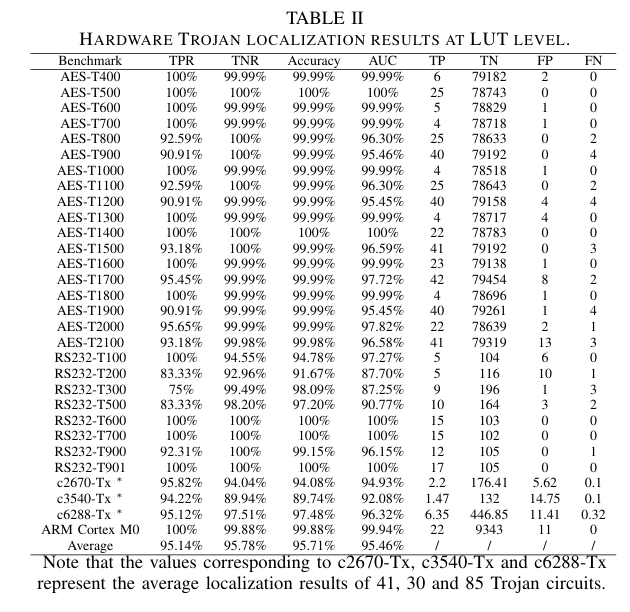

实验结果

我们使用183个硬件特洛伊木马基准测试进行GNN模型训练和节点分类。实验结果显示,我们的方法成功地定位了受特洛伊木马感染的节点,平均真正例率(TPR)、准确率和接收者操作特性曲线下面积(AUC)分别为95.14%、95.71%和95.46%。

解释结果

我们通过格兰杰因果分析展示了GNN模型解释结果。我们按计算的因果贡献值排名图中的节点,并选择前k个排名的节点,随后在解释子图上使用训练有素的GNN模型评估解释方法的特洛伊特征表征能力。

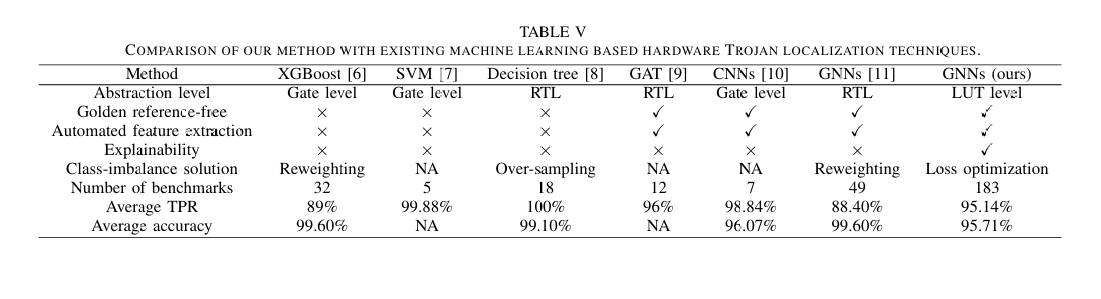

比较与分析

表IV总结了我们的解决方案与现有基于机器学习的硬件特洛伊木马定位技术的比较。与那些在RTL或门级执行特洛伊检测的现有工作不同,我们以LUT为目标,其具有丰富的显式结构和行为特征。一些相关工作[7]–[10]报告了特洛伊定位结果,具有优越的真正例率(TPR)或准确率。然而,通过比较实验设置,我们发现这些论文中使用的特洛伊基准测试的数量和类型相对较小。例如,Zhang等[10]在其性能评估中使用了7个特洛伊基准测试,所有特洛伊均植入到RS232中。这项工作创建了一个更大的数据集,包含183个基准测试,并报告了多次运行的平均结果。