【抗量子安全】全球视角下 PQC 与 QKD 技术洞察:政策引领与产业演进

摘要

量子计算技术的快速崛起,使传统加密体系面临严峻挑战,量子密钥分发(QKD)与后量子密码学(PQC)成为保障未来信息安全的关键技术。本文从全球视角出发,深入剖析各国在 QKD 与 PQC 领域的政策导向、产业布局及发展路线图,揭示两大技术在全球范围内的竞争与合作态势,为相关从业者、投资者及政策制定者提供全面的行业洞察。

一、引言

随着量子计算技术从理论研究逐步迈向实际应用,其强大的计算能力对基于数学难题的传统加密算法构成了潜在威胁。据估算,未来具备足够量子比特数的量子计算机,有可能在短时间内破解广泛应用的 RSA、椭圆曲线加密(ECC)等公钥加密体系。这一 “量子危机” 促使全球各国积极布局新型加密技术,QKD 与 PQC 应运而生,成为全球科技竞争的新焦点。

二、QKD 与 PQC 技术概述

2.1 QKD 技术原理

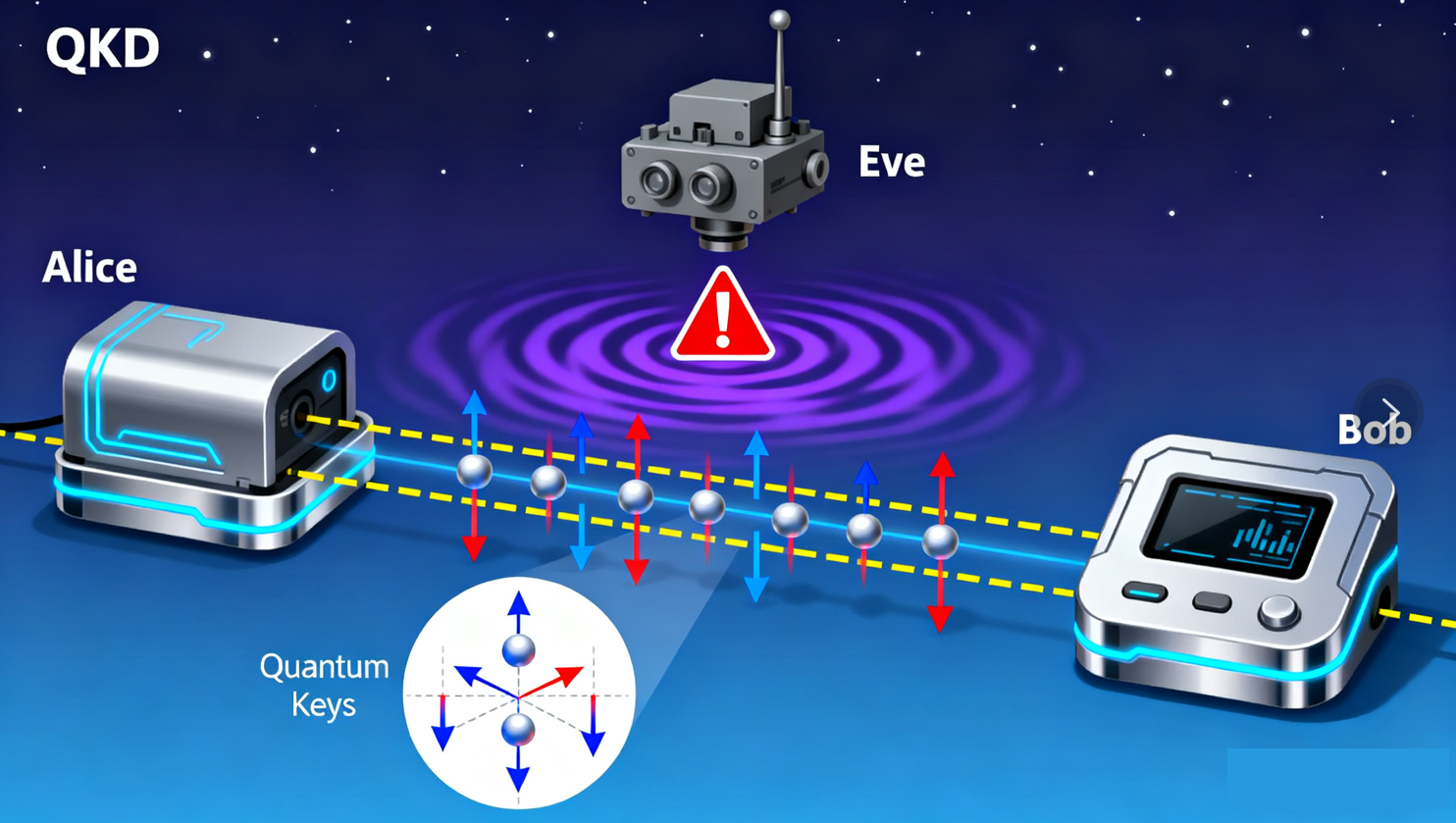

量子密钥分发(QKD)的安全性扎根于量子力学的基本原理,其核心在于利用光子的量子态来分发加密密钥。以广泛应用的 BB84 协议为例,通信双方 Alice 和 Bob 通过量子信道传输携带量子态的光子。在这个过程中,光子的偏振态被用作信息载体,如水平偏振代表 0,垂直偏振代表 1,还有 45 度和 135 度偏振态作为另一组基矢。Alice 随机选择基矢和基矢下的状态,发送携带特定偏振状态的单个光子给 Bob。Bob 同样随机选择基矢来测量接收到的光子。随后,双方通过公开的经典信道比对所使用的基矢,只有当双方选择相同基矢时的测量结果才被保留,构成原始密钥。

这其中,量子不可克隆定理发挥着关键作用,它确保了任何第三方(Eve)无法在不干扰量子态的前提下复制光子的量子态。一旦 Eve 尝试窃听,对光子的测量必然会改变其量子态,导致 Alice 和 Bob 在后续比对基矢和测量结果时,发现错误率异常升高,从而察觉窃听行为。此外,海森堡不确定性原理也为 QKD 的安全性提供了保障,使得窃听者无法同时精确测量光子的多个量子属性,进一步阻止了非法获取密钥信息的可能。

2.2 PQC 技术原理

后量子密码学(PQC)则是从数学算法层面构建抵御量子计算机攻击的防线。其算法基于多种在量子计算环境下仍具有极高计算复杂度的数学难题。

基于格的密码体制是 PQC 中的重要分支,它利用格上的最短向量问题(SVP)和最近向量问题(CVP)。简单来说,格是由一组线性无关的向量生成的离散点集,在高维格空间中寻找满足特定条件的最短向量或最近向量是极其困难的问题,即使量子计算机也难以在有效时间内解决,以此保障加密的安全性。

基于编码的密码体制基于纠错码理论。比如,发送方将信息编码在纠错码中,接收方通过解码获取原始信息。而攻击者若想破解信息,需要解决解码问题,这在量子计算机面前同样具有很高的难度。同时,该体制在通信过程中还具备纠错能力,增强了信息传输的可靠性。

基于哈希的密码体制以哈希函数的特性为基础。哈希函数能够将任意长度的输入数据映射为固定长度的哈希值,且具有单向性(从哈希值难以反推原始数据)和抗碰撞性(很难找到两个不同的输入产生相同的哈希值)。基于哈希的密码体制利用这些特性,如基于 Merkle 树的哈希签名方案,实现对信息的加密和签名验证,有效抵御量子计算攻击。

基于多变量公钥的密码体制基于多变量多项式方程组求解的困难性。通过精心设计多变量多项式方程组,将私钥隐藏在方程组的参数中,公钥则由方程组的部分信息构成。攻击者试图通过公钥破解私钥,需要求解复杂的多变量多项式方程组,这在量子计算环境下也极具挑战性。

三、全球各国对 QKD 与 PQC 的态度及政策

3.1 美国:PQC 为主导,兼顾 QKD 探索

美国在量子信息科学领域一直处于全球领先地位,在加密技术发展上,对 PQC 给予了高度重视。美国国家标准与技术研究院(NIST)于 2016 年启动后量子密码标准征集工作,经过多轮筛选与评估,2024 年 8 月 13 日正式发布了首批三份后量子密码学(PQC)标准,包括基于模块格的密钥封装机制标准 “FIPS 203”、基于模块格的数字签名标准 “FIPS 204” 和基于无状态哈希的数字签名标准 “FIPS 205”。这些标准为全球 PQC 技术的应用与发展奠定了重要基础,也推动了美国国内相关产业的快速发展。

白宫发布的《后量子密码学报告》概述了美联邦政府为应对未来可能遭受的与密码分析相关的量子计算机(CRQC)攻击所采取的策略,并估计到 2035 年联邦机构向后量子密码学(PQC)过渡将花费 71 亿美元以上的资金。同时,美国政府通过《量子网络安全准备法案》推动联邦机构在 2030 年前完成量子抗性密码系统迁移。在 QKD 方面,美国国家安全局(NSA)曾表示暂缓 QKD 的军事应用,将更多资源投入到 PQC 研究中。但这并不意味着美国放弃了 QKD 技术,一些科研机构和高校仍在进行 QKD 的基础研究与技术创新,探索其在特定场景下的应用潜力。

3.2 中国:QKD 先行,PQC 协同发展

中国在量子通信领域展现出了坚定的战略决心与强大的执行力,将量子通信纳入国家战略层面进行布局。在 QKD 技术上,中国取得了一系列举世瞩目的成果,“墨子号” 卫星实现了全球首次星地量子通信,“京沪干线” 构建了长达 2000 公里的光纤量子通信骨干网络,这些标志性项目使中国在 QKD 领域处于全球领先地位。

近年来,中国也在积极推进 PQC 技术的研发与应用。国家和地方政府不断加大对量子科技领域的科研投入,支持高校、科研机构与企业开展 PQC 技术创新。2025 年第 1 季度,工信部开展未来产业创新任务 “揭榜挂帅”,明确将抗量子密码技术的研发与应用纳入发展规划;商用密码标准研究院发布新一代商用密码标准征集,要求算法需同时抵抗经典计算攻击和量子计算攻击。《商用密码管理条例》修订完善了量子密码产品认证体系,为行业规范化发展奠定基础。中国还计划在 2026 年前建成连接八大枢纽的量子保密干线网络,将量子保密通信纳入 “东数西算” 工程的新型算力基础设施安全体系。形成了 QKD 与 PQC 双轮驱动的技术发展格局。

3.3 欧盟:QKD 与 PQC 并重,推动协同创新

欧盟将量子技术视为未来科技竞争的核心领域之一,在 QKD 与 PQC 技术发展上采取了并行推进的策略。一方面,欧洲电信标准协会(ETSI)等组织积极开展 QKD 技术标准制定工作,推动量子通信网络基础设施建设。欧盟通过《量子法案 2025》要求政府通信强制使用量子安全算法,推动 ETSI GS QKD 016 标准落地。欧盟多个国家联合开展了一系列量子通信试点项目,如德国的 “量子互联网联盟”、英国的 “国家量子技术计划” 等,通过实际项目应用来验证和完善 QKD 技术。德国凭借弗朗霍夫研究所的技术积累,将在量子密钥分发(QKD)设备领域占据一定的欧洲市场份额。

另一方面,欧盟也高度关注 PQC 技术发展,鼓励科研机构与企业参与国际 PQC 标准制定,加强在算法研究、应用开发等方面的投入。欧盟认为 QKD 与 PQC 具有互补性,未来有望通过技术融合,构建更加完善的量子安全通信体系。

3.4 其他国家和地区的政策举措

- 英国:英国国家网络安全中心(NCSC)发布了后量子密码学(PQC)迁移的路线图,设定了评估风险、制定策略并在 2035 年前完成全面过渡的目标日期。组织应在 2028 年前完成发现阶段,到 2031 年完成高优先级的 PQC 迁移活动,并在 2035 年前完成全面迁移,确保加密安全在面对未来威胁时仍然稳健。英国还建立了全球首个量子密码产品认证中心,对 21 类量子安全设备实施强制性 CE 认证,检测标准包含 32 项抗量子攻击测试指标。

- 印度:印度的国家量子任务包含 QKD 通信研究计划,目标是建立长距离 QKD 网络和卫星通信网络。政府和私营企业在 QKD 研发上积极投入,如印度空间研究组织开展相关研究,私营企业 QuNu Labs 开发了名为 “量子脉轮”(ChaQra)的 QKD 轴辐网络框架。印度政府启动的量子技术国家使命计划拟投入 18 亿美元,推动该国量子密码市场在未来实现显著增长。

- 新加坡:新加坡金融管理局(MAS)宣布将在金融部门技术与创新补助计划下投入 1 亿新元(约 7449 万美元),其中高达 30% 的资金将用于支持与量子安全技术相关的试点项目和开发工作,促进组织探索使用后量子密码学(PQC)和量子密钥分发(QKD)技术来保护关键数据。南洋理工大学(NTU)与慕尼黑工业大学(TUM)携手启动 “量子主权和弹性”(QUASAR)项目,加强后量子时代的网络安全。

四、QKD 与 PQC 优劣势对比

4.1 QKD 的优势

- 理论上的绝对安全性:QKD 的安全性基于量子力学原理,只要量子力学理论正确,其密钥分发过程就具备无条件安全性,这是传统加密技术和 PQC 难以企及的。例如在理想情况下,即使攻击者拥有无限的计算资源,也无法在不被察觉的情况下窃取 QKD 生成的密钥。

- 实时窃听检测能力:QKD 能够实时监测通信过程中的窃听行为。一旦有窃听者试图干扰量子信号,通信双方可立即检测到量子态的变化,从而及时采取措施,如停止密钥分发或重新建立安全信道,保障通信安全。

4.2 QKD 的劣势

- 技术实现复杂且成本高昂:QKD 系统依赖高精度的量子设备,如单光子源、高效率单光子探测器以及低损耗的量子信道(通常为光纤)。这些设备的制造和维护技术难度大,成本高昂,限制了 QKD 系统的大规模部署和普及。

- 传输距离受限:在地面光纤网络中,光子在传输过程中会因光纤损耗而导致信号衰减,这极大地限制了 QKD 系统的无中继传输距离。目前,实用化的地面光纤 QKD 系统传输距离一般在 100 - 200 公里左右,虽有量子中继等技术尝试突破,但尚未成熟。

- 密钥生成速率较低:与传统密钥分发方法相比,QKD 的密钥生成速率相对较慢,难以满足一些对数据传输速率要求极高的应用场景,如高速数据中心之间的海量数据加密传输。

4.3 PQC 的优势

- 与现有基础设施兼容性好:PQC 可以通过软件升级或对现有硬件进行适度改造,集成到现有的通信网络和信息系统中,无需像 QKD 那样依赖专用的量子通信设备和信道,大大降低了部署成本和难度。例如,在现有的 TLS(传输层安全)协议中,可以相对便捷地引入 PQC 算法,提升网络通信的抗量子安全性。

- 算法多样性与灵活性:PQC 拥有多种基于不同数学难题的算法,每种算法在安全性、计算效率、密钥长度等方面具有不同特性,能够根据不同应用场景的需求进行灵活选择和优化。例如,在资源受限的物联网设备中,可以选择计算复杂度较低、密钥长度较短的 PQC 算法;而在对安全性要求极高的金融交易场景中,则可采用安全性更高的算法。

4.4 PQC 的劣势

- 安全性依赖算法设计:尽管 PQC 算法基于被认为在量子计算环境下困难的数学问题,但这些算法的安全性尚未经过长时间的实际验证。未来可能会出现新的数学方法或量子算法,使当前的 PQC 算法面临被破解的风险。

- 性能开销较大:部分 PQC 算法的计算复杂度较高,在进行加密和解密操作时,对计算资源的需求较大,可能导致系统运行效率下降、响应时间延长。此外,一些 PQC 算法生成的密钥、密文和签名尺寸较大,增加了数据存储和传输的开销。

五、QKD 与 PQC 场景应用对比

5.1 QKD 的应用场景

- 高安全等级的专网通信:在政府、军事等对信息安全要求极高的领域,QKD 可用于构建专用的量子保密通信网络。例如,政府部门之间传输机密文件、军事指挥系统下达作战指令等场景,QKD 能够确保信息在传输过程中的绝对安全,防止敌方窃听和信息泄露。中国已形成以合肥、北京、上海为中心的三大产业集聚区,长三角量子通信干线网计划在 2026 年前扩展至 5000 公里规模。

- 金融核心业务通信:在金融行业,涉及大额资金转账、客户敏感信息传输等核心业务场景,QKD 可提供顶级的安全保障。如银行间的资金清算指令传输,使用 QKD 生成的密钥进行加密,能有效防范金融数据被窃取或篡改,维护金融系统的稳定运行。工商银行、中国银行等采用 “量子密钥分发(QKD)+ 抗量子密码(PQC)” 混合方案,例如工行跨境支付系统通过 QKD 生成动态密钥,结合 NIST 认证的 Kyber 算法加密数据,密钥更新频率达每分钟一次。

5.2 PQC 的应用场景

- 互联网大规模通信安全:在互联网环境下,PQC 可广泛应用于各类网络通信协议,如 TLS 协议用于保障网页浏览、电子商务等日常网络应用的安全。通过在浏览器、服务器等设备上升级支持 PQC 算法,能够抵御量子计算机对互联网通信的潜在威胁,为全球互联网用户提供安全的网络环境。美国 IBM 开发的量子安全网关已实现与现有 TLS/SSL 协议的兼容适配,处理延迟控制在 3 毫秒以内。

- 物联网设备安全通信:随着物联网的快速发展,大量设备接入网络,其通信安全至关重要。PQC 算法可根据物联网设备资源受限的特点进行优化,部署在物联网终端设备和网关中,实现设备之间以及设备与云端之间的安全通信,防止物联网设备被攻击和数据泄露。

六、业界 PQC/QKD 的典型应用和厂商代表

6.1 QKD 典型应用与厂商

- 典型应用:中国的 “京沪干线” 是 QKD 技术的重大应用成果,它连接了北京、上海等多个城市,构建了长达 2000 公里的光纤量子通信骨干网络,为政府、金融等行业提供量子保密通信服务。通过该网络,实现了城市间安全的密钥分发和加密通信,保障了关键信息的传输安全。中国电信建成覆盖京津冀、长三角的量子保密通信骨干网,政府购买服务金额超 50 亿元。

- 厂商代表:

- 国盾量子:作为国内领先的量子通信企业,国盾量子专注于 QKD 技术研发与产品生产。其产品涵盖量子密钥分发系统、量子网络交换机等,广泛应用于政务、金融、电力等领域。例如,为国网江苏省电力有限公司提供量子加密通信解决方案,保障电力系统通信安全。

- 问天量子:在量子通信领域具有深厚技术积累,推出了多种量子通信设备和解决方案。在一些政府专网项目中,问天量子的 QKD 系统实现了安全可靠的密钥分发,助力政府部门提升信息安全防护水平。

6.2 PQC 典型应用与厂商

- 典型应用:在云服务领域,部分云服务商开始采用 PQC 技术提升云服务器与客户端之间通信的安全性。例如,通过在 TLS 握手过程中引入 PQC 算法,如 Kyber 算法替代传统的 ECDHE 密钥交换,防止量子计算机破解会话密钥,保障云服务用户数据的传输安全。摩根大通、高盛等机构优先部署 NIST 标准 PQC 算法(如 CRYSTALS-Kyber),在支付清算系统中替代 RSA/ECC,例如摩根大通 2024 年完成核心交易系统 PQC 迁移,抗量子攻击能力提升 10^6 倍。

- 厂商代表:

- 微软:积极投入 PQC 技术研究与应用推广,在其 Azure 云服务中探索引入 PQC 算法,提升云平台的整体安全性。微软还参与了 NIST 的 PQC 标准制定工作,推动 PQC 技术在全球范围内的标准化和广泛应用。

- IBM:在 PQC 领域拥有丰富的研究成果,开发了多种 PQC 算法和相关工具。IBM 为企业客户提供基于 PQC 技术的安全解决方案,帮助企业在面对量子计算威胁时,保护其核心数据和业务通信安全,例如为金融企业提供抗量子安全的加密解决方案,确保金融交易数据的保密性和完整性。

七、结论

全球各国在 QKD 与 PQC 技术发展上已形成了各具特色的战略布局与政策体系。美国凭借在 PQC 标准制定和科研实力上的优势,引领全球 PQC 技术发展潮流;中国在 QKD 领域的先行优势与对 PQC 技术的积极跟进,构建了双轮驱动的技术发展模式;欧盟通过 QKD 与 PQC 并重的策略,推动量子安全通信技术的协同创新与产业发展;其他国家和地区也在根据自身优势,积极参与全球量子安全通信技术竞争。

尽管 QKD 与 PQC 技术在发展过程中面临着技术、市场与产业等多方面挑战,但随着全球各国政策支持力度的不断加大、技术创新的持续推进以及产业生态的逐步完善,两大技术有望在未来 5 - 10 年内实现重大突破与广泛应用,为全球信息安全提供坚实保障,同时也将催生一系列新兴产业与应用场景,成为推动全球经济社会发展的新