【实战记录】麒麟服务器操作系统安装KSC-Defender安全中心全指南

在传统的IT架构中,我们习惯于在通用的Linux发行版(如CentOS、Ubuntu)上部署第三方的安全软件,如ClamAV、OSSEC等。这种模式灵活,但存在安全产品与操作系统内核、系统服务、管理流程“两张皮”的问题,难以实现最深层次的协同防护。

而麒麟服务器操作系统(以银河麒麟/Kylin、中标麒麟/NeoKylin等为代表)作为国产自主可控的领军产品,其内置的ksc-defender安全中心则代表了另一种思路:安全是操作系统不可分割的原生能力。它不是事后附加的“外挂”,而是与系统身份认证、审计框架、内核模块紧密耦合的“器官”。而麒麟服务器操作系统默认安装没有带安全中心软件,今天我结合自己的实践给大家讲讲如何安装ksc-defender。

一、安装前准备:磨刀不误砍柴工

别急着上命令,准备工作做不好,分分钟让你安装失败或者后续运维头疼。1.系统确认

首先,确认你的麒麟服务器系统版本和架构。这很重要,因为软件包是针对特定版本和架构(如x86_64、aarch64)编译的。[root@localhost ~]# nkvers

############## Kylin Linux Version #################

Release:

Kylin Linux Advanced Server release V10 (Halberd)Kernel:

4.19.90-89.11.v2401.ky10.x86_64Build:

Kylin Linux Advanced Server

release V10 SP3 2403/(Halberd)-x86_64-Build20/20240426

#################################################

[root@localhost ~]# arch

x86_64

2.网络准备

KSC-Defender需要更新病毒库和规则库,所以必须确保这台服务器能**畅通地访问互联网**(或你内网搭建的镜像源)。ping一下外网地址或者DNS服务器试试。 如果服务器处于严格的内网环境,你得先联系安全部门,准备好离线的病毒库更新包,或者在内网搭建更新源。这是个大事儿,一定要提前规划。3.解决依赖地狱(可能遇到)

国产系统的软件源生态和CentOS可能不太一样,有时候安装一个包会报出一堆依赖缺失。建议先更新系统并启用所有官方源。sudo yum update # 或者 apt-get update && apt-get upgrade, 具体看你的系统是V10(yum)还是V4(apt)

4.协调原有的安全组件

在安装任何安全软件之前,**务必、务必、务必先临时关闭并清空你现有的防火墙规则(如iptables/firewalld)和SELinux!** 这不是认怂,这是为了避免“神仙打架”。两个安全软件同时控制网络端口和文件访问权限,轻则功能异常,重则直接把你锁在服务器外面。# 对于使用firewalld的系统

sudo systemctl stop firewalld

sudo systemctl disable firewalld # 安装配置完KSC后,再决定是否启用它,通常不建议同时运行# 对于SELinux

sudo setenforce 0 # 临时设置为permissive模式

sudo sed -i 's/SELINUX=enforcing/SELINUX=permissive/g' /etc/selinux/config # 永久生效,等KSC配置好后再考虑是否改回

记住,等KSC-Defender完全安装并配置好自身的防火墙和病毒防护功能后,你再根据它的工作状态来决定是否重新启用原有的安全组件。一般建议只保留一套。

二、安装安全中心KSC-Defender

1.方法一

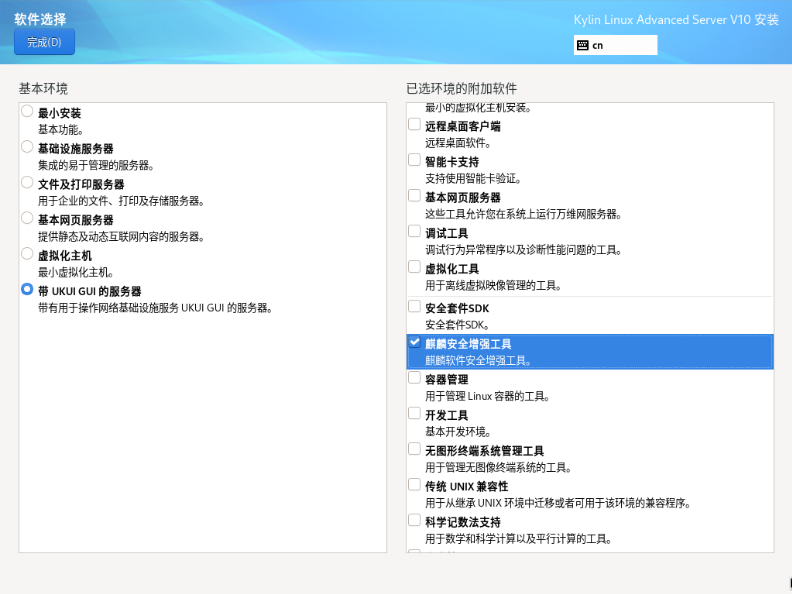

在安装系统的时候勾选,“麒麟安全增强工具分组”,如下图所示:

2.方法二

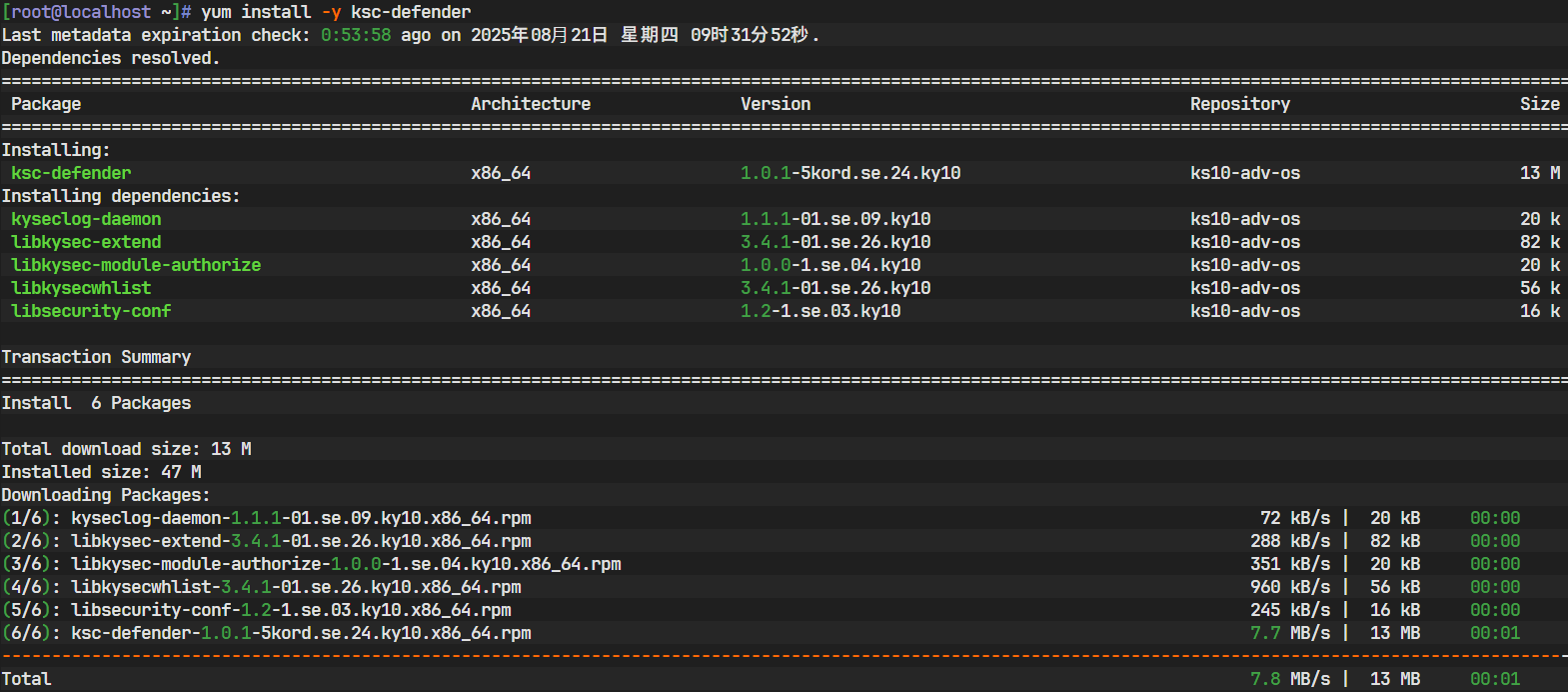

如果已经安装好系统,可以用yum install -y ksc-defender单独安装ksc-defender软件,如下所示:

三、验证查看

安装完成后,可以在系统开始菜单界面–所有程序中找到安全中心,界面如下:

四、总结

在麒麟服务器系统上成功部署ksc-defender,并非一劳永逸的终点。它标志着我们拥有了一个强大且原生的安全武器,但真正的安全来自于:- 持续的运维:定期更新病毒库和规则库、审视安全日志、调整优化策略。

- 深度的防御:ksc-defender是主机层面的最后一道防线,仍需与前端的网络防火墙、WAF、IDS等协同工作,构建纵深防御体系。

- 人员的意识:再好的工具也需要熟练的管理员。加强对运维团队的安全培训,使其深刻理解工具背后的原理和策略,才能让ksc-defender真正地“活”起来,成为守护企业数字资产的坚固盾牌。

好了,各位兄弟,关于麒麟服务器安装KSC-Defender的分享就到这里。希望这篇啰里啰嗦的指南能帮你少走弯路,平稳地给你的服务器穿上这件“官方铠甲”。如果过程中遇到了啥奇葩问题,欢迎留言讨论,咱们一起攻克它!

安全之路,道阻且长,行则将至。共勉!