【BUUCTF逆向题】[ACTF新生赛2020]Splendid_MineCraft(SMC代码混淆)

一.[ACTF新生赛2020]Splendid_MineCraft

32位IDA打开

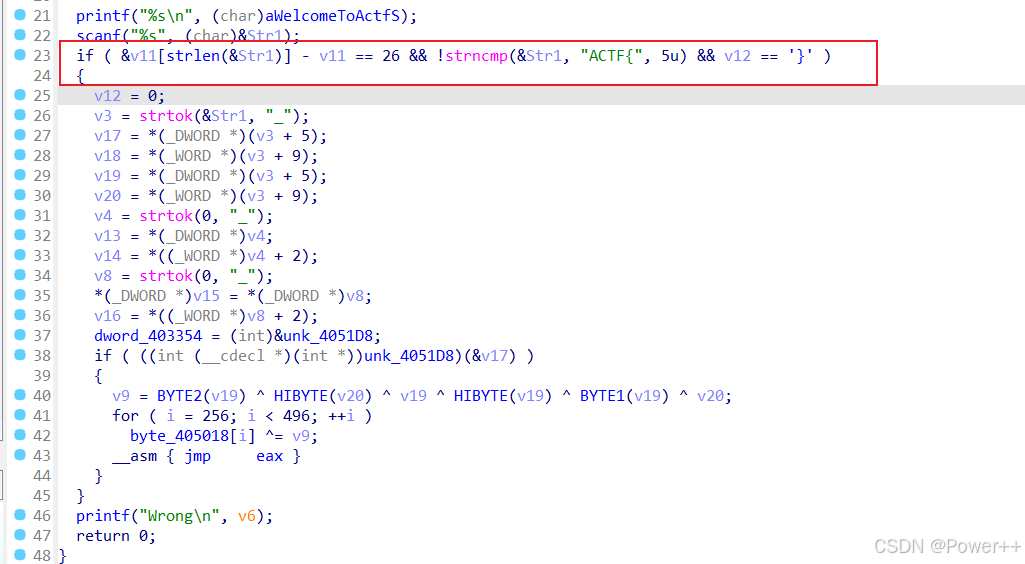

main函数如图

首先分析if中的语句

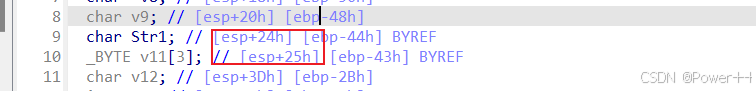

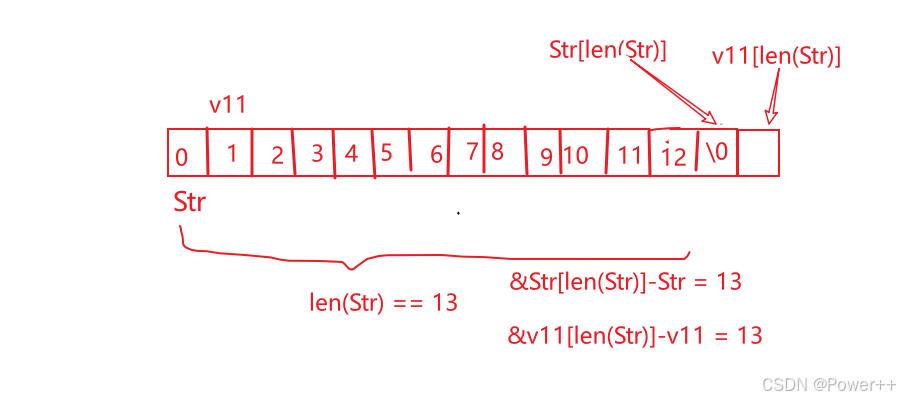

第一组:v11由变量声明处可知是Str数组的第一个字符的位置

那么第一组的意思就是限制字符串长度为26,地址类比图如下

第二组和第三组就限制了前5个字符是" ACTF{ " 最后1个字符是 ’ } ',还剩20个内容字符

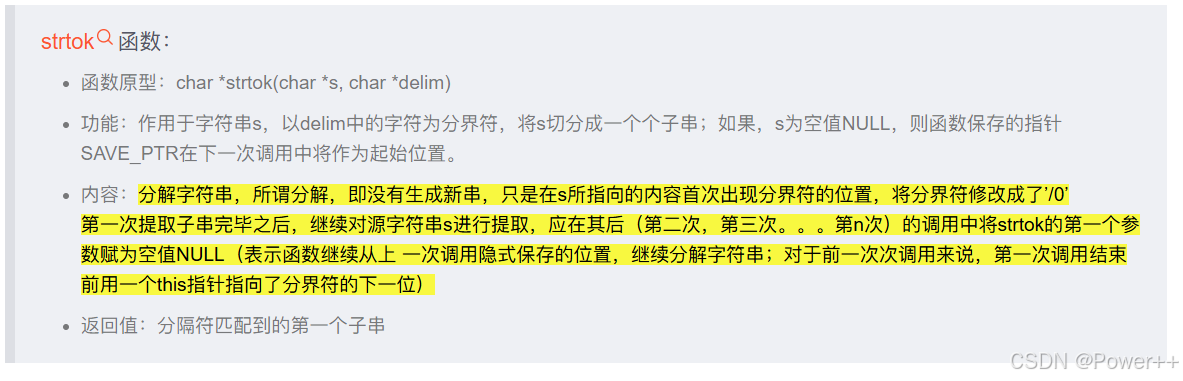

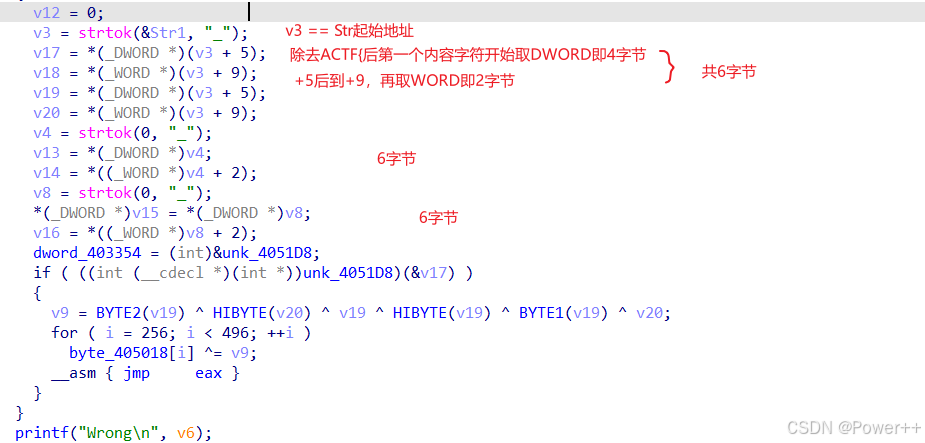

继续阅读会发现一组是6字节;

那么原字符串格式为ACTF{xxxxxx_xxxxxx_xxxxxx}

继续往下阅读

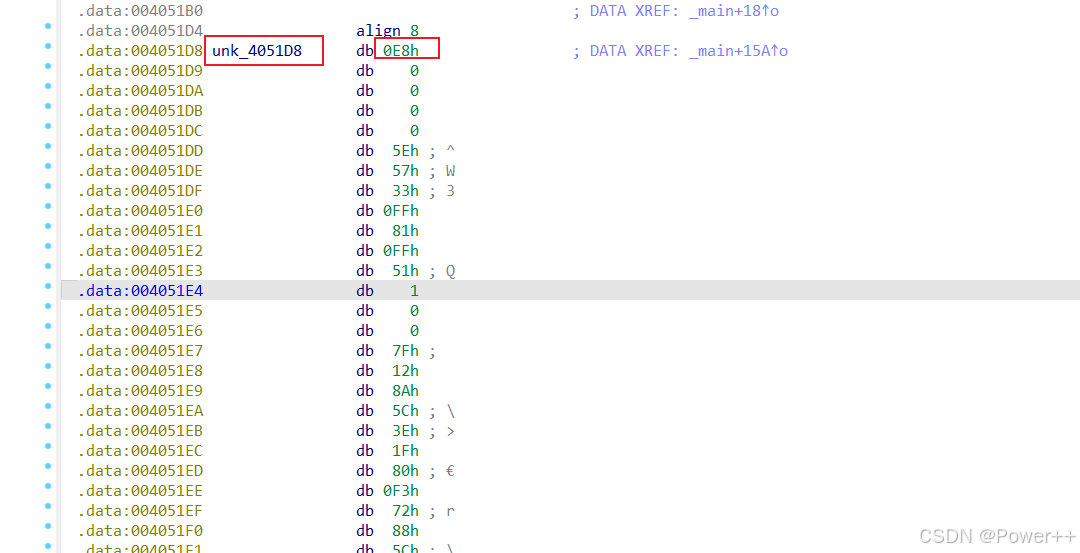

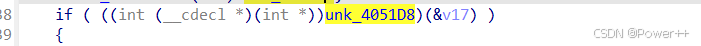

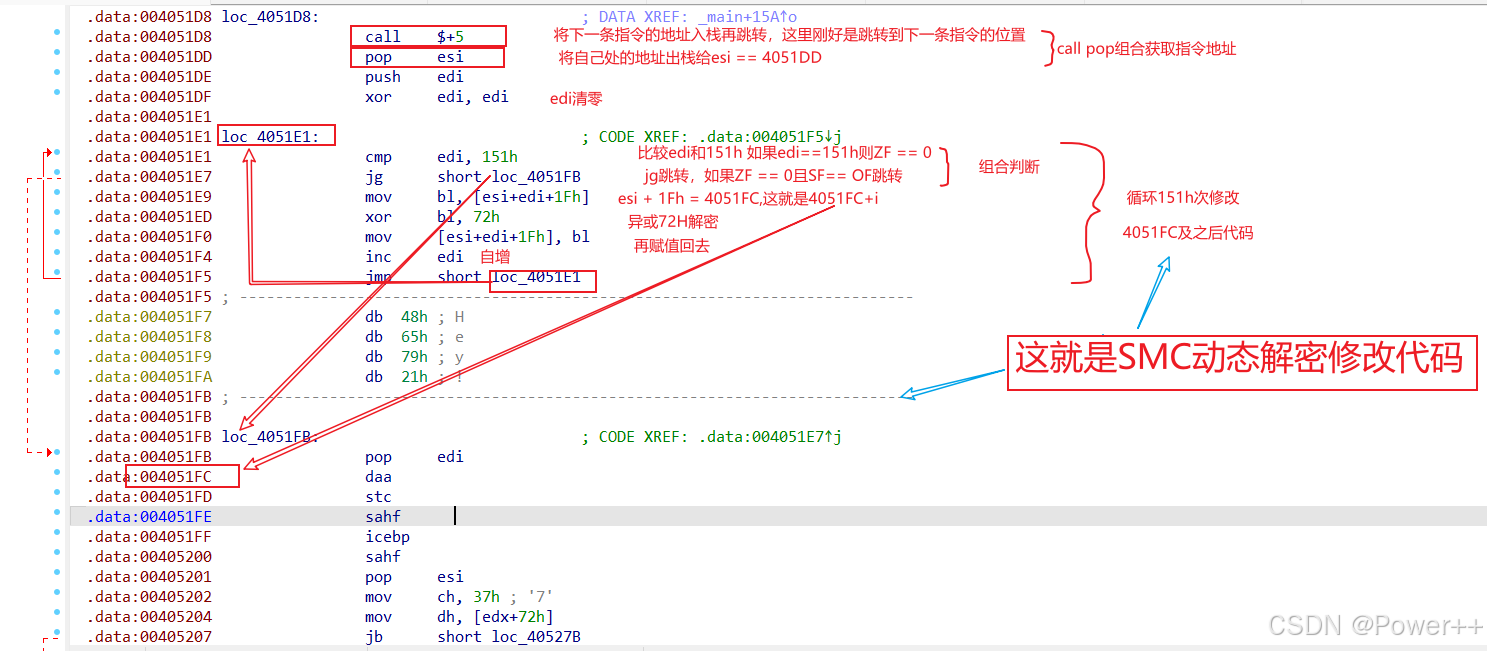

有点看不懂,点进去看看,发现都是数据但是看见E8这不是Call的机器码吗,再结合unk_4051D8()格式,猜测这是一个函数而不是数据

然后对unk_4051D8按U键将数据转换为代码格式

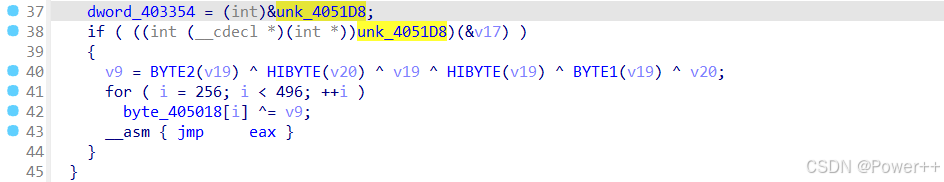

阅读会发现是循环修改下面的代码,这就是典型SMC动态修改程序数据

SMC题型解密方法1.patch脚本手动修改2.动态断点后提取解密完成的代码再覆盖回去

这里采取方法1,使用Shift+F2编写脚本

from idc import*

addr = 0x4051DD+0x1F

for i in range(338):

patch_byte(addr+i,get_wide_byte(addr+i)^0x72)

print("success!")

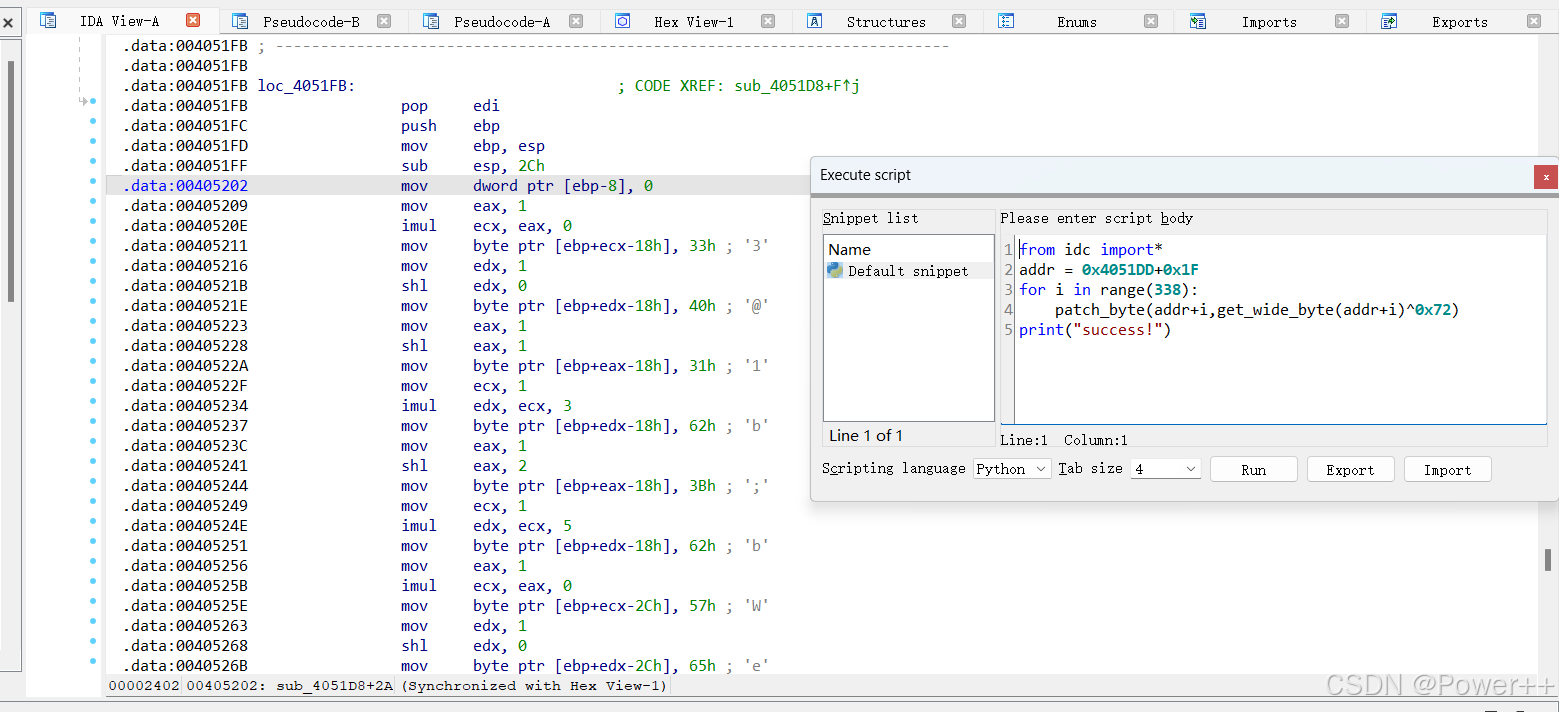

运行之后如下

将所有选中按C将数据转换为代码,在选中所有按P生成函数,再F5反汇编就可以生成如下代码

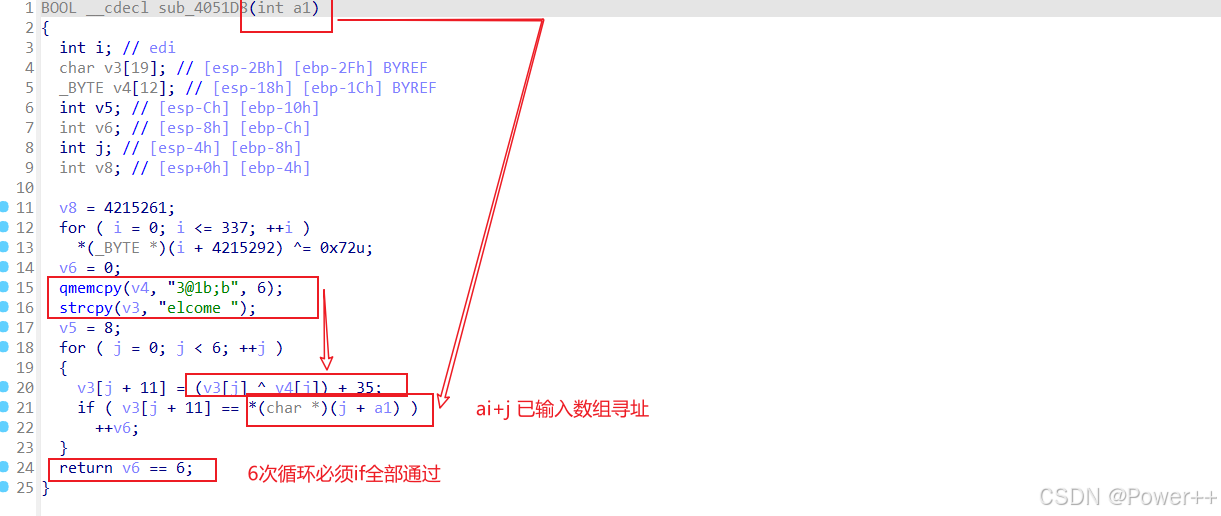

不难看出可以逆向出前6位答案了

#第一段代码

v4='3@1b;b'

v3='elcome '

flag1=''

for i in range(6):

flag1+=chr((ord(v4[i])^ord(v3[i]))+35)

print(flag1)

#yOu0y*

所以前6位是yOu0y*

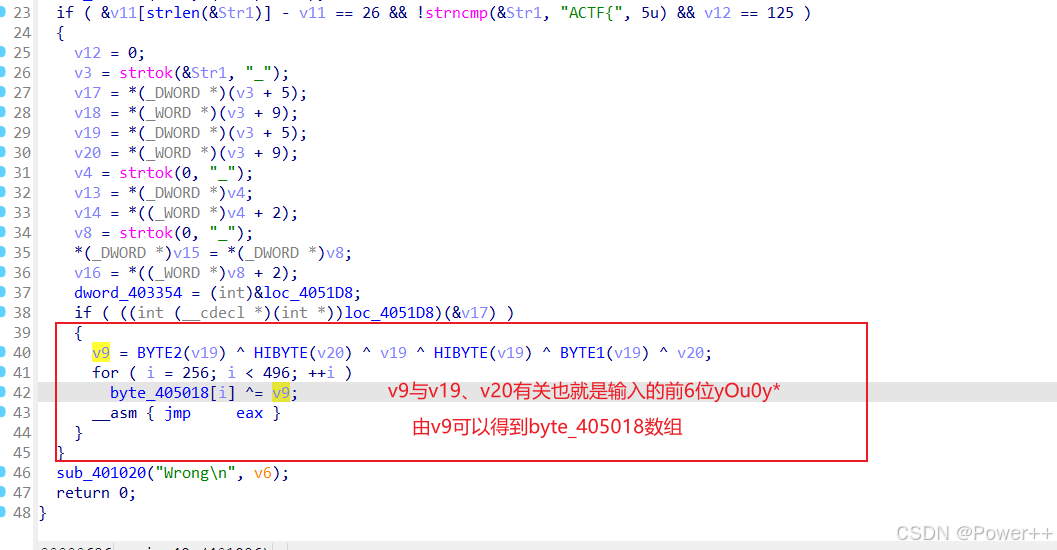

接着阅读main函数

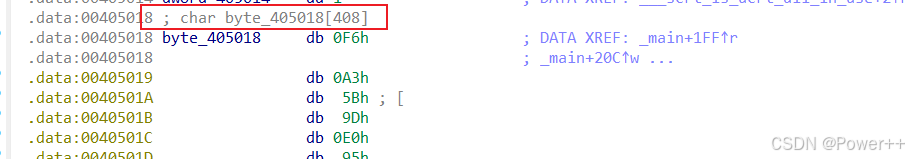

由已知的前6位得到byte_405018的新数组,也是修改数据,但是只从405118开始修改的

这里也猜测是SMC动态修改,但是不确定byte_405018的新数组的数据是不是指令集等会可以C一下试试

接着程序是jmp跳转到eax为止

__asm 是标识嵌入汇编代码块的关键字,jmp eax 是一条汇编指令,它的作用是实现无条件跳转。

这里不知道eax是多少,查看源汇编代码

补充:lea eax,[xxx]就是将[xxx]的地址给eax

这里可以知道eax == 405118,405118不就是上面修改函数修改的地方吗,那么根据SMC这里应该是由数据修改为代码,等会可以按G键追踪到地址查看

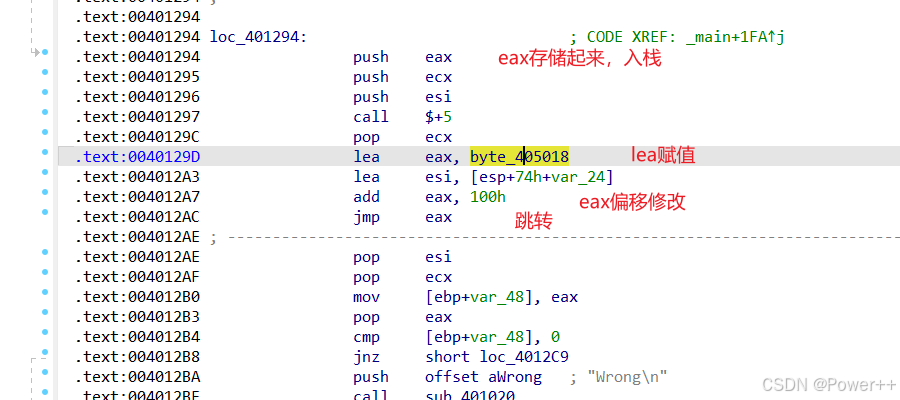

这里可以开始调试查看了,在调试时405018改名为1D5018,按C键修改为代码格式发现一些复杂数据,那这些数据开头应该不是机器码

再按G指定到达加100h的1D5118区域(eax也指向这里,原猜测是代码段)

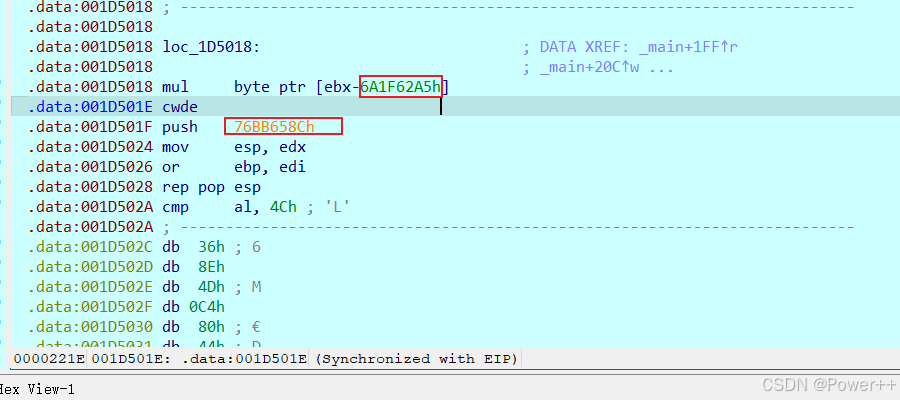

我们知道90机器码对应nop,按C试一下,果然是代码,阅读试试

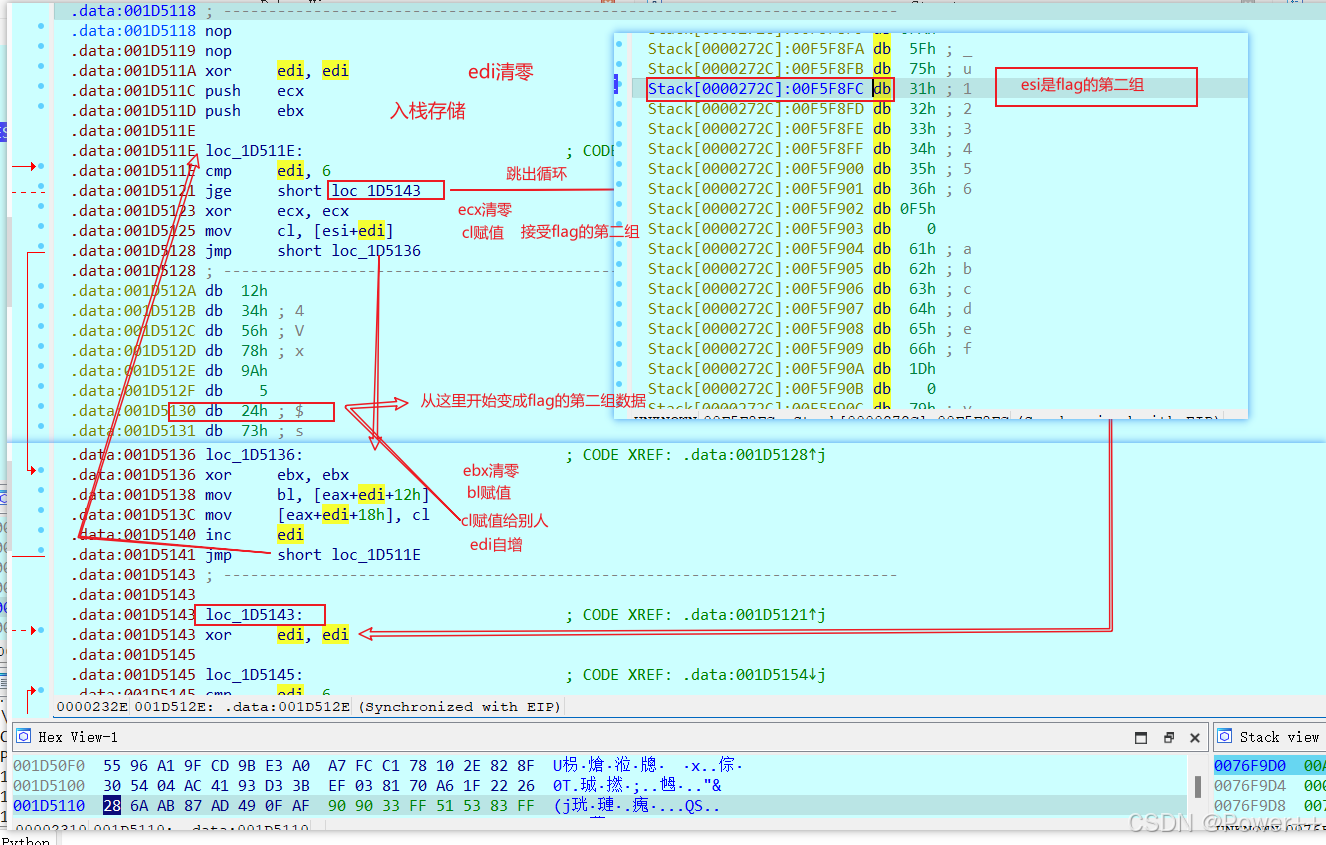

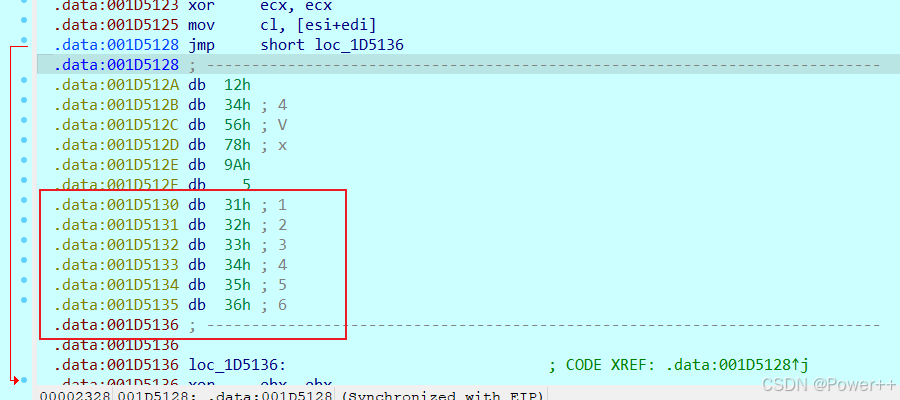

发现第一个循环是将flag第二组的6个字符赋值到eax+18h的地方

单步调试后也验证了猜想

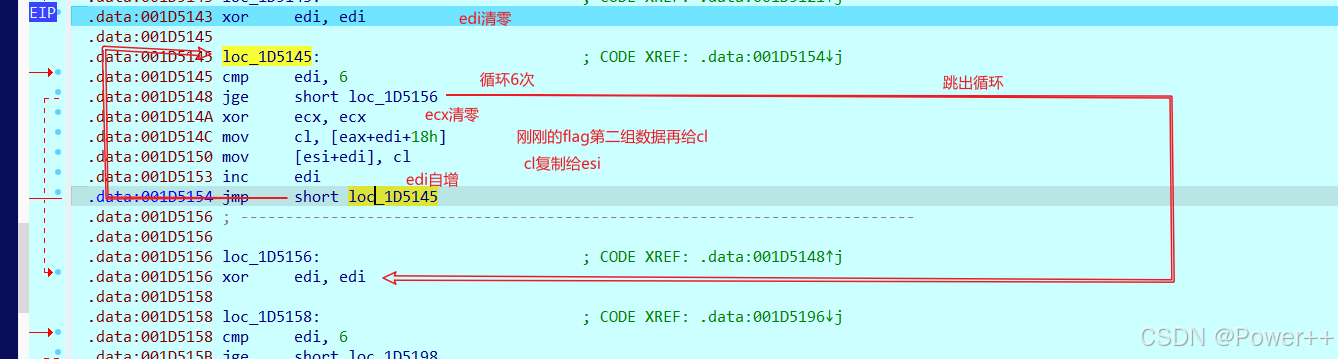

接着是第二个循环,又把第二组数据还回去,没什么意义啊

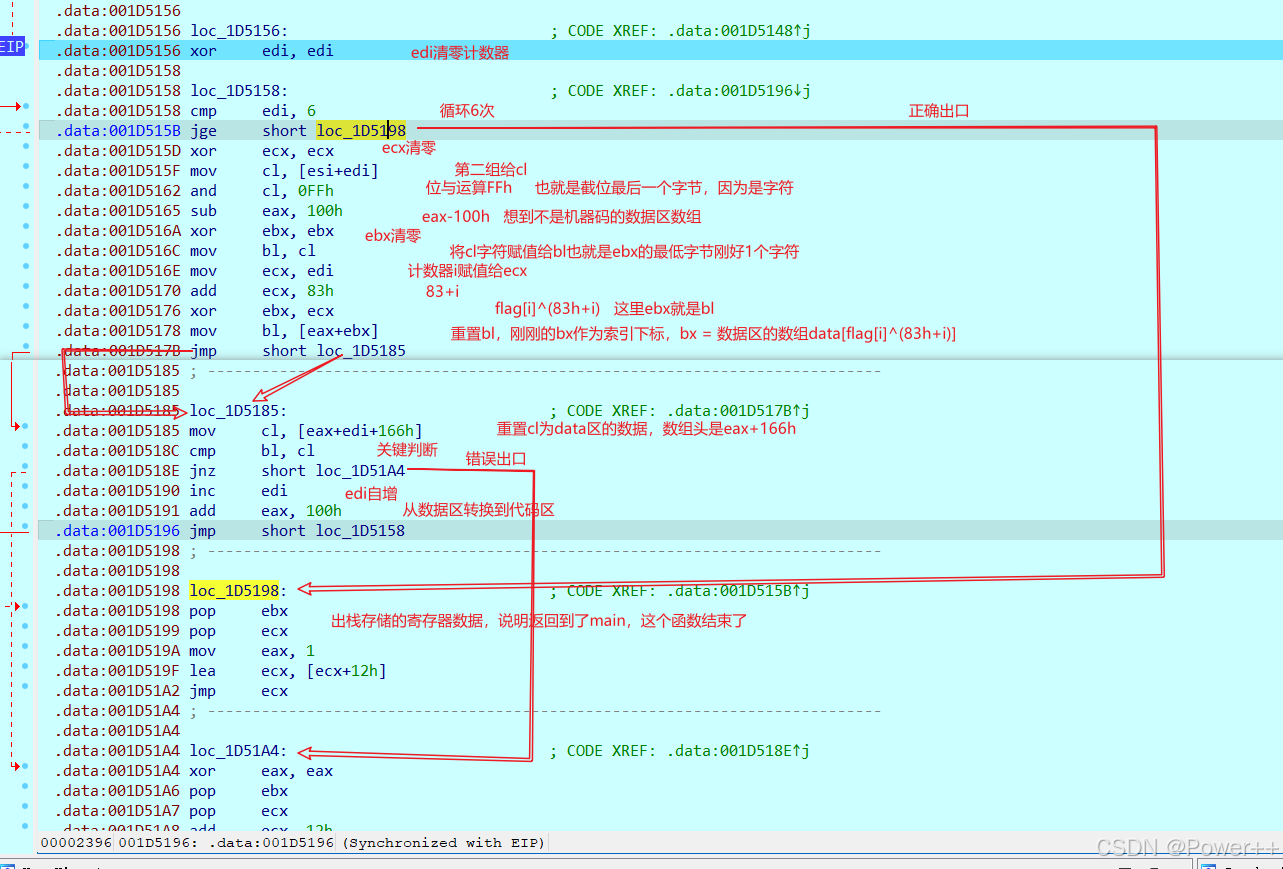

继续看下一个循环,一些比较判断就很清楚了

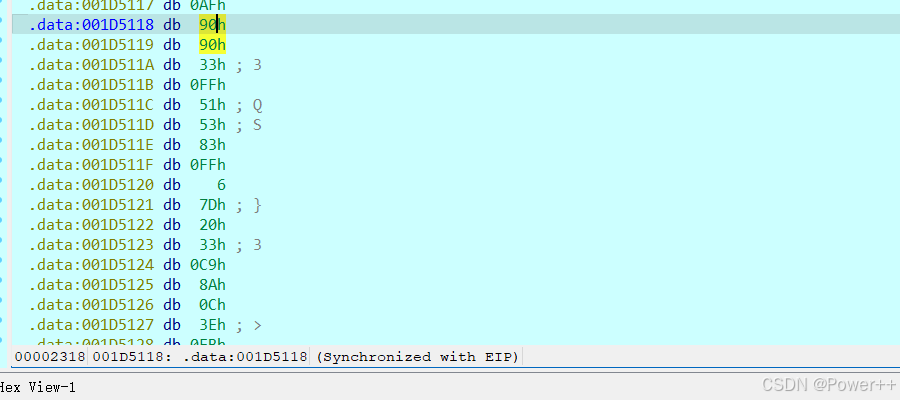

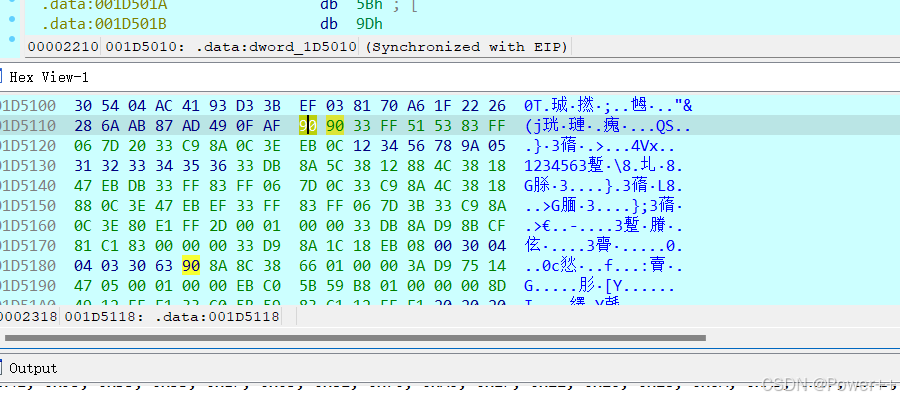

接下来就是找到eax-100h的数据,eax是1D5118需要用到的一个是eax-100 == 1D5018开头的数据,一个是eax-100h+166h = eax+66h = 1D517E开头的数组。(这里eax指代码段1D5118,原来数据段无法C的是eax-100h),在Hex-View-1按G键寻址

找到数据后写逆向脚本

list = [ 0xF6, 0xA3, 0x5B, 0x9D, 0xE0, 0x95, 0x98, 0x68, 0x8C, 0x65, 0xBB, 0x76, 0x89, 0xD4, 0x09, 0xFD, 0xF3, 0x5C, 0x3C, 0x4C, 0x36, 0x8E, 0x4D, 0xC4, 0x80, 0x44, 0xD6, 0xA9, 0x01, 0x32, 0x77, 0x29, 0x90, 0xBC, 0xC0, 0xA8, 0xD8, 0xF9, 0xE1, 0x1D, 0xE4, 0x67, 0x7D, 0x2A, 0x2C, 0x59, 0x9E, 0x3D, 0x7A, 0x34, 0x11, 0x43, 0x74, 0xD1, 0x62, 0x60, 0x02, 0x4B, 0xAE, 0x99, 0x57, 0xC6, 0x73, 0xB0, 0x33, 0x18, 0x2B, 0xFE, 0xB9, 0x85, 0xB6, 0xD9, 0xDE, 0x7B, 0xCF, 0x4F, 0xB3, 0xD5, 0x08, 0x7C, 0x0A, 0x71, 0x12, 0x06, 0x37, 0xFF, 0x7F, 0xB7, 0x46, 0x42, 0x25, 0xC9, 0xD0, 0x50, 0x52, 0xCE, 0xBD, 0x6C, 0xE5, 0x6F, 0xA5, 0x15, 0xED, 0x64, 0xF0, 0x23, 0x35, 0xE7, 0x0C, 0x61, 0xA4, 0xD7, 0x51, 0x75, 0x9A, 0xF2, 0x1E, 0xEB, 0x58, 0xF1, 0x94, 0xC3, 0x2F, 0x56, 0xF7, 0xE6, 0x86, 0x47, 0xFB, 0x83, 0x5E, 0xCC, 0x21, 0x4A, 0x24, 0x07, 0x1C, 0x8A, 0x5A, 0x17, 0x1B, 0xDA, 0xEC, 0x38, 0x0E, 0x7E, 0xB4, 0x48, 0x88, 0xF4, 0xB8, 0x27, 0x91, 0x00, 0x13, 0x97, 0xBE, 0x53, 0xC2, 0xE8, 0xEA, 0x1A, 0xE9, 0x2D, 0x14, 0x0B, 0xBF, 0xB5, 0x40, 0x79, 0xD2, 0x3E, 0x19, 0x5D, 0xF8, 0x69, 0x39, 0x5F, 0xDB, 0xFA, 0xB2, 0x8B, 0x6E, 0xA2, 0xDF, 0x16, 0xE2, 0x63, 0xB1, 0x20, 0xCB, 0xBA, 0xEE, 0x8D, 0xAA, 0xC8, 0xC7, 0xC5, 0x05, 0x66, 0x6D, 0x3A, 0x45, 0x72, 0x0D, 0xCA, 0x84, 0x4E, 0xF5, 0x31, 0x6B, 0x92, 0xDC, 0xDD, 0x9C, 0x3F, 0x55, 0x96, 0xA1, 0x9F, 0xCD, 0x9B, 0xE3, 0xA0, 0xA7, 0xFC, 0xC1, 0x78, 0x10, 0x2E, 0x82, 0x8F, 0x30, 0x54, 0x04, 0xAC, 0x41, 0x93, 0xD3, 0x3B, 0xEF, 0x03, 0x81, 0x70, 0xA6, 0x1F, 0x22, 0x26, 0x28, 0x6A, 0xAB, 0x87, 0xAD, 0x49, 0x0F, 0xAF]

key = [0x30, 0x04, 0x04, 0x03, 0x30, 0x63]

flag=''

for i in range(6):

for j in range(256):

if key[i]==list[j]:

flag+=chr(j^(0x83+i))

break

print(flag)

得到flag第二段knowo3

注意:这里调试时要按照格式输入且前6字符已知,不然进入不了下面程序ACTF{yOu0y*_111111_111111}

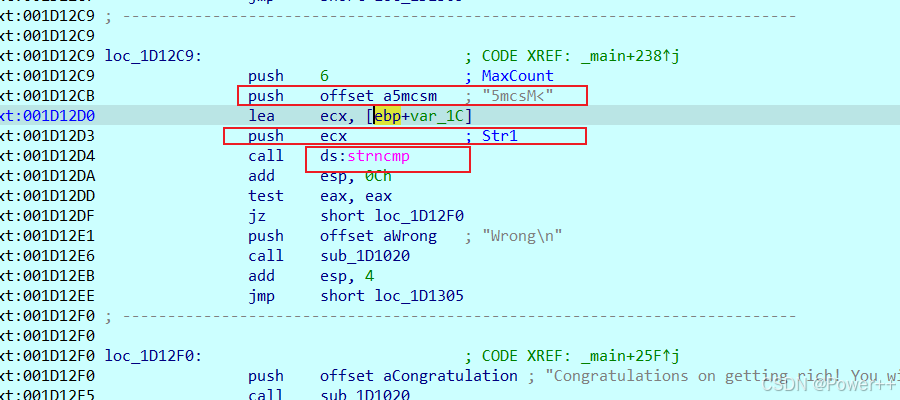

反汇编的程序接下来就没有了,接着在原汇编语言往下看

出现strncmp比较函数,入栈的有一串字符和ebp+var_1C(就是输入的第三段),那么第三段应该就是5mcsM<

综上所述,flag为ACTF{yOu0y*_knowo3_5mcsM<}

这题算是SMC的入门题,但是对汇编阅读能力要求比较高