【网络安全实验】SSL协议的应用

目录

一、SSL协议介绍

2.功能与特点

1)数据加密

2)身份验证

3)数据完整性校验

3.SSL的工作流程(握手过程)

1)客户端问候(ClientHello)

2)服务器响应(ServerHello)

3)证书验证

4)密钥交换

5)完成握手

4.应用场景

1)HTTPS:

2)电子邮件:

3)VPN:

4)API通信

5.SSL/TLS的版本演进

6.优势与局限性

二、实验过程

实验环境

任务一:建立ssl网站

(一)建立“默认网站”网站首页

(二)将默认网站首页更改为ssl网站

任务二: 客户机用户配置

任务三: 客户机对ssl网站的访问

三、实验结果

1.建立ssl网站

2.客户机用户配置

3.客户机对ssl网站的访问

实验中出现的问题与解决办法

一、SSL协议介绍

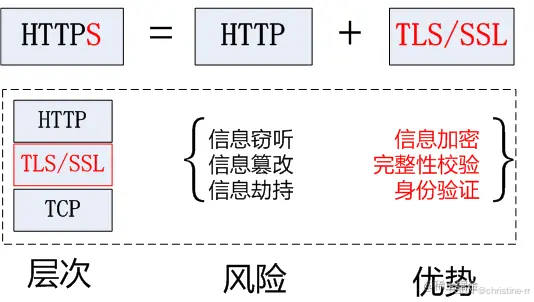

SSL(Secure Sockets Layer)协议,即安全套接层协议,是一种为网络通信提供安全及数据完整性的安全协议,

1.历史与发展

SSL 协议最初由网景公司(Netscape)在 1994 年开发,旨在为互联网上的通信提供安全保障。经历了多个版本的更新和改进,如 SSL 2.0、SSL 3.0。后来,IETF(互联网工程任务组)在 SSL 协议的基础上制定了 TLS(Transport Layer Security)协议,TLS 1.0 实际上就是 SSL 3.1。目前,SSL 3.0 及之前的版本由于存在安全漏洞,已逐渐被弃用,广泛使用的是 TLS 协议的相关版本,但人们仍习惯性地将两者统称为SSL/TLS。

2.功能与特点

1)数据加密

通过非对称加密(如RSA、ECC)和对称加密(如AES)结合的方式,确保数据在传输过程中不可被窃听。

类比:类似给信件加上密码锁,只有收件人能用对应的钥匙打开。

2)身份验证

使用数字证书(由受信任的CA机构颁发)验证服务器身份,防止中间人攻击(MITM)。

示例:浏览器会显示绿色锁形图标和证书信息,提示用户连接的是合法网站。

3)数据完整性校验

通过哈希算法(如SHA-256)生成消息摘要,确保数据在传输中未被篡改。

类比:类似在信件上贴防伪标签,收件人可验证内容是否被修改。

3.SSL的工作流程(握手过程)

具体过程如下:

SSL握手是建立安全连接的核心步骤,通常包括以下阶段:

1)客户端问候(ClientHello)

客户端发送支持的SSL/TLS版本、加密算法列表及随机数。

2)服务器响应(ServerHello)

服务器选择双方均支持的协议版本和加密算法,并发送数字证书及随机数。

3)证书验证

客户端验证服务器证书的合法性(如检查签名、有效期、域名匹配等)。

4)密钥交换

双方通过非对称加密协商生成对称密钥(如DH算法),后续通信使用该密钥加密。

5)完成握手

双方交换“完成”消息,确认握手成功,开始加密通信。

4.应用场景

1)HTTPS:

在万维网中,用于加密网页浏览器与服务器之间的通信,确保用户在浏览网页、登录账号、进行在线购物等操作时,数据的安全传输,防止用户信息被窃取或篡改。

2)电子邮件:

保护电子邮件在发送和接收过程中的安全,防止邮件内容被泄露或篡改,如使用 SSL/TLS 加密的 SMTP、POP3 和 IMAP 协议。

3)VPN:

在虚拟专用网络中,SSL 协议用于建立安全的隧道,使远程用户能够通过互联网安全地访问企业内部网络资源。

4)API通信

移动应用与服务器间的数据交互通常依赖SSL加密。

5.SSL/TLS的版本演进

| 版本 | 发布时间 | 主要改进 | 安全性评价 |

|---|---|---|---|

| SSL 2.0 | 1995年 | 首次支持加密 | 存在严重漏洞,已废弃 |

| SSL 3.0 | 1996年 | 修复部分漏洞 | 2014年因POODLE攻击被禁用 |

| TLS 1.0 | 1999年 | 改名为TLS,修复SSL 3.0问题 | 2020年起被主流浏览器弃用 |

| TLS 1.2 | 2008年 | 支持更强的加密算法(如AES-GCM) | 当前主流版本 |

| TLS 1.3 | 2018年 | 简化握手流程,禁用弱加密算法 | 推荐使用 |

6.优势与局限性

1)优势

提供了较为全面的安全保护,能够有效防止数据泄露、篡改和身份伪造等安全威胁,广泛应用于各种网络应用中,具有较高的兼容性和易用性。

2)局限性

随着计算能力的提升和新的攻击技术出现,一些早期的 SSL 协议版本存在安全漏洞,如 POODLE 漏洞等。此外,SSL 证书的管理和更新也需要一定的成本和技术支持,对于一些小型网站或应用来说,可能存在一定的负担。

二、实验过程

实验环境

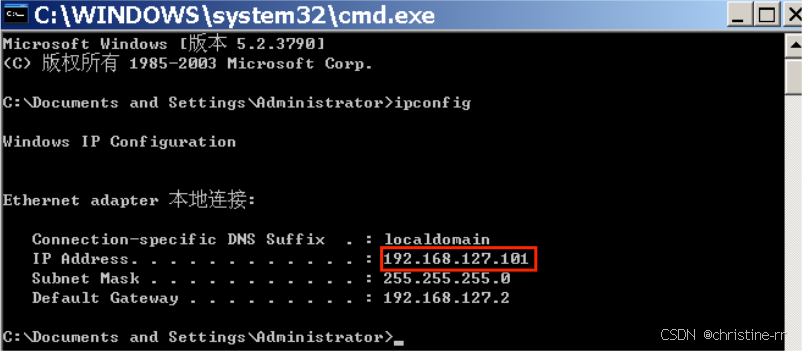

证书服务机:Windows Server 2003 IP:192.168.127.139

web服务器:Windows Server 2003 IP:192.168.127.101

客户机:Windows XP IP:192.168.127.128

任务一:建立ssl网站

(一)建立“默认网站”网站首页

1.打开web服务器Windows server2003,win+R 输入cmd进入终端,输入ipconfig查看当前的IP地址:192.168.127.101和子网掩码:255.255.255.0

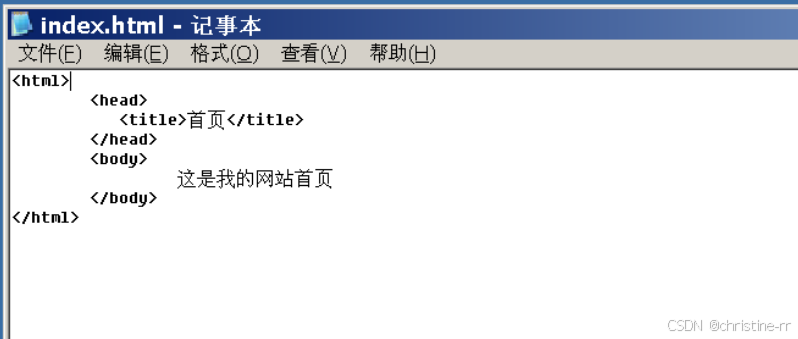

2.在桌面新建一个文本文档index并将文件拓展名改为.html,在index.html输入下面内容:

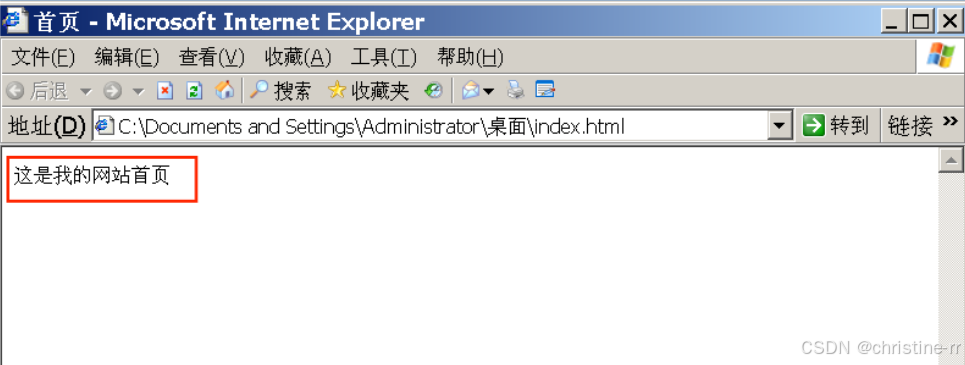

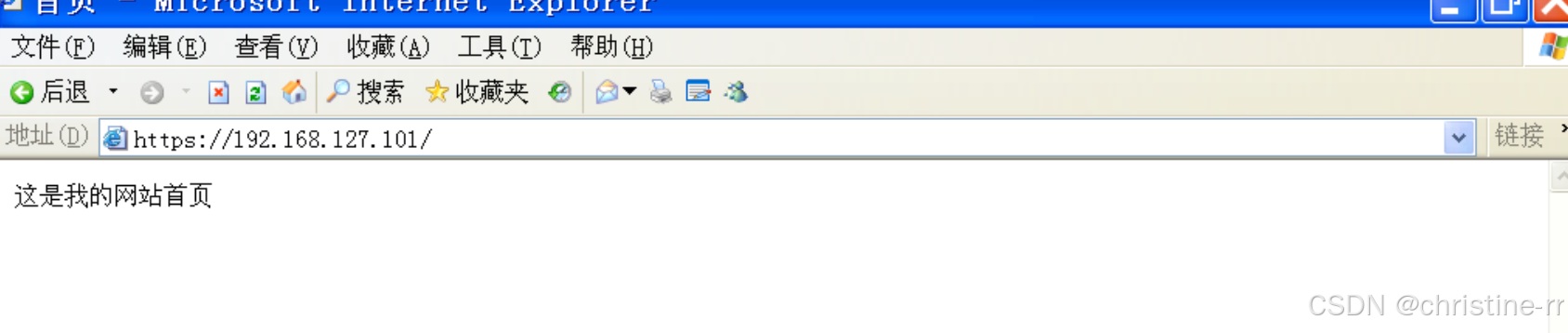

使用浏览器打开,出现“这是我的网站首页”:

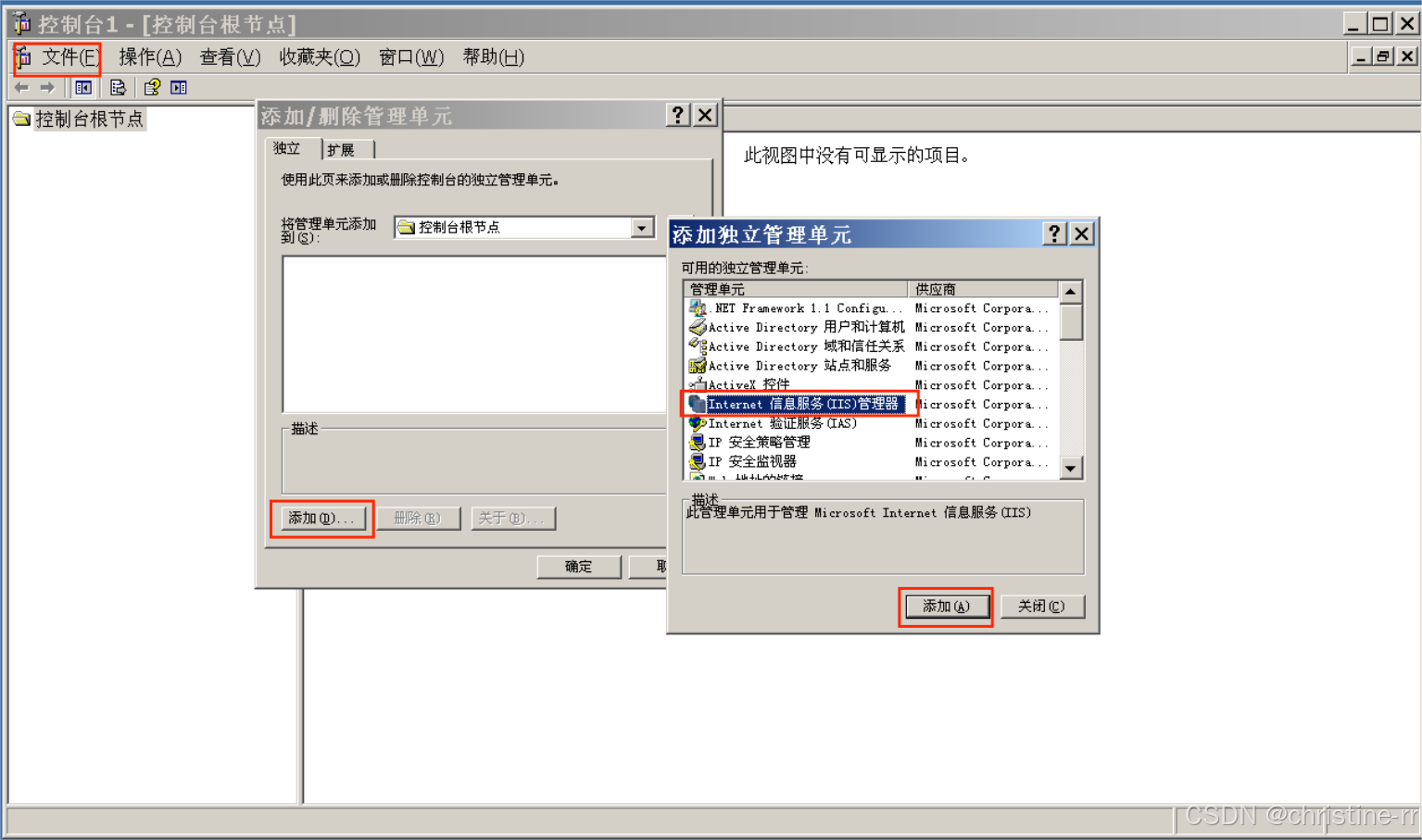

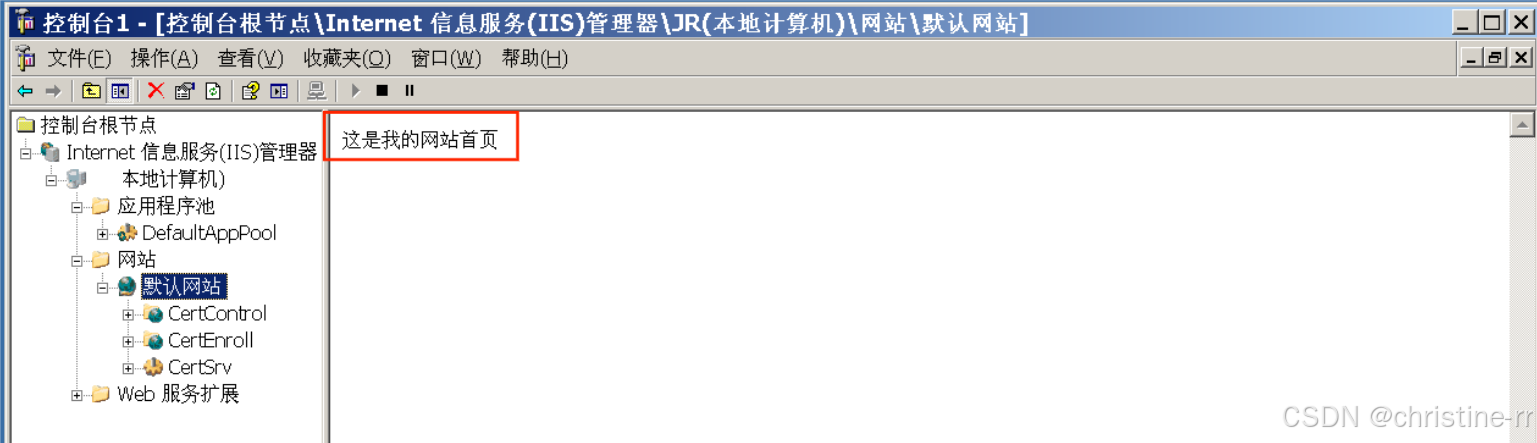

3.Win+R输入“mmc”进入控制台,右键“文件”添加管理单元,“添加/删除管理单元”——“添加”——勾选“Internet信息服务(IIS)管理器”,成功打开Internet信息服务(IIS)服务器

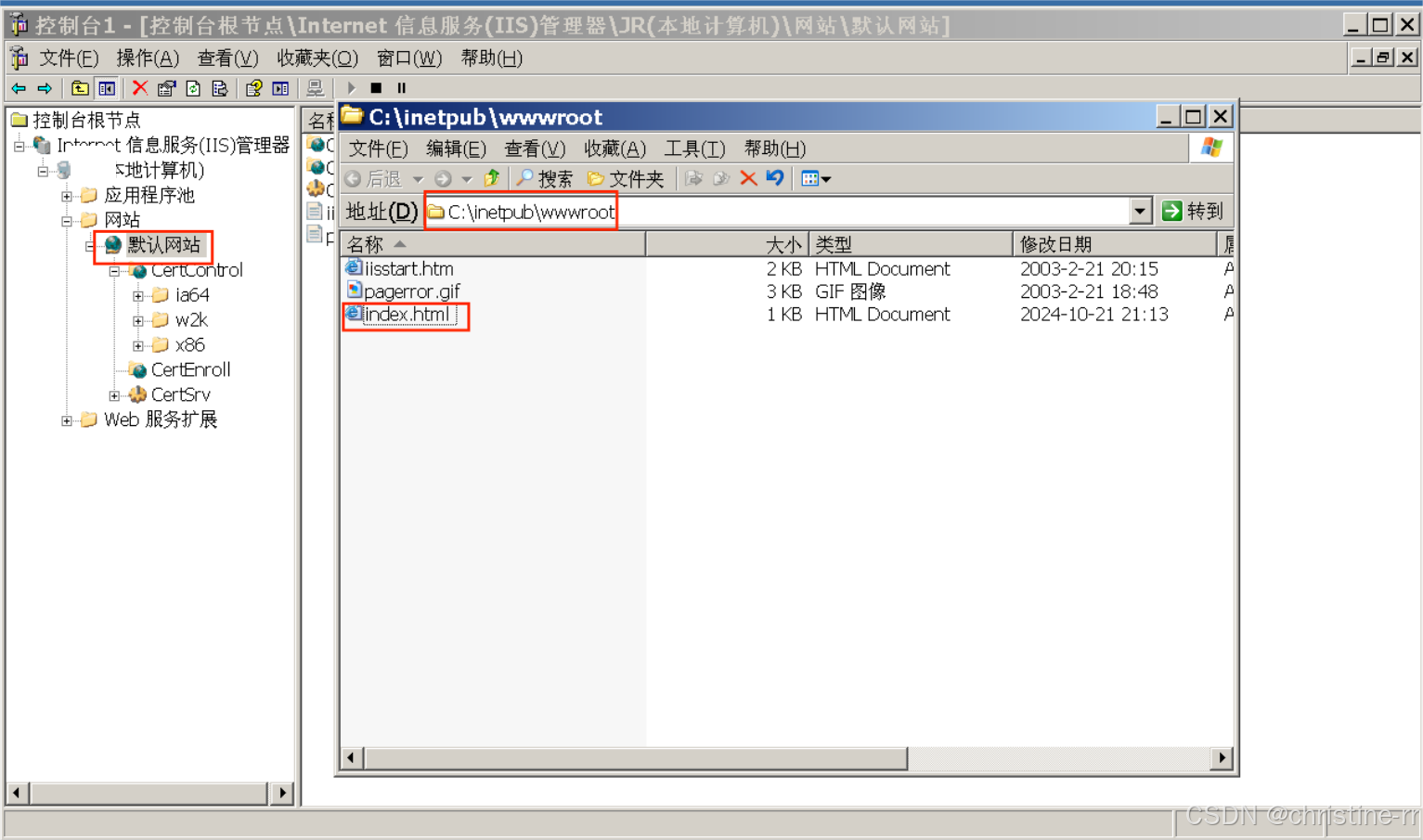

4.如图,鼠标右键“默认网站”,选择“打开”,即打开“默认网站”所在的文件夹:C:\inetpub\wwwroot,然后将刚刚新建的index.html移动到改文件夹下

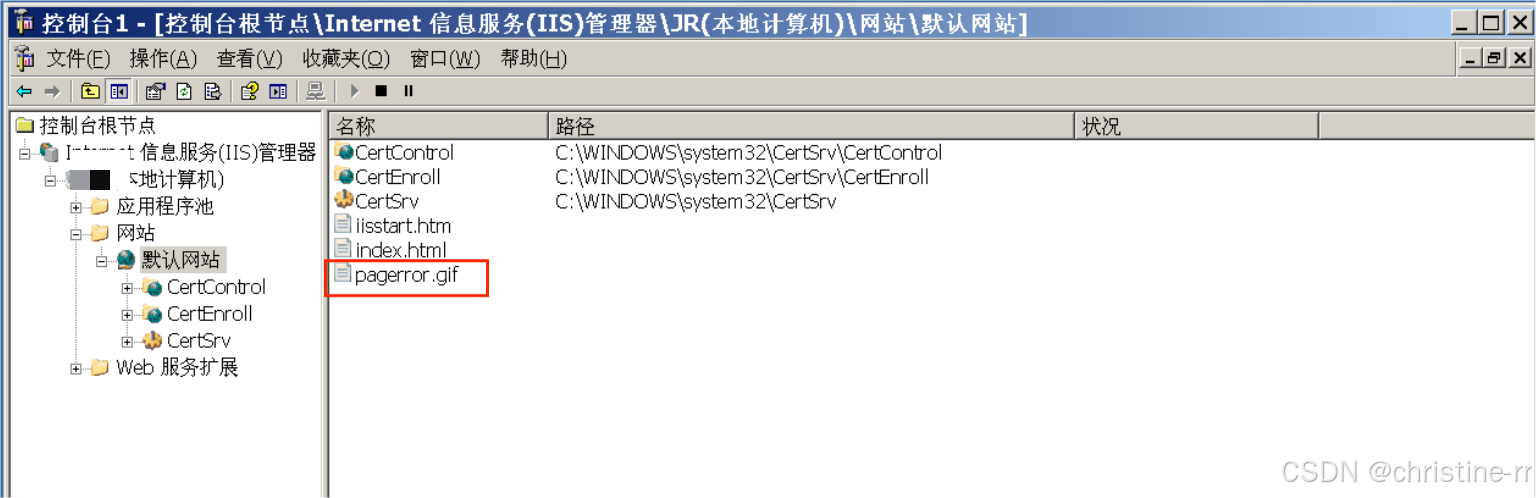

完成后鼠标右键“刷新”,刷新完成之后控制台“默认网站”下出现index.html文件

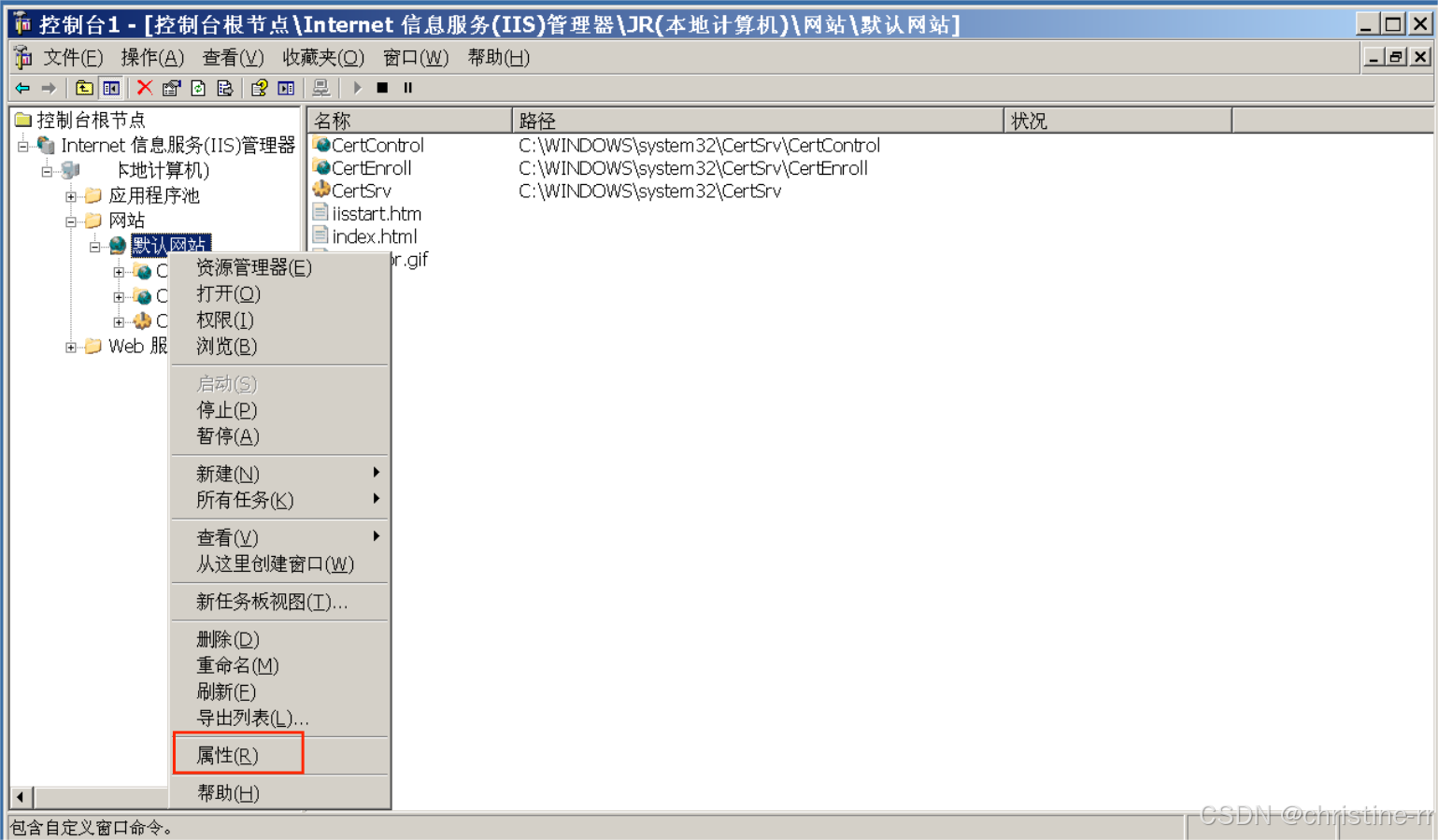

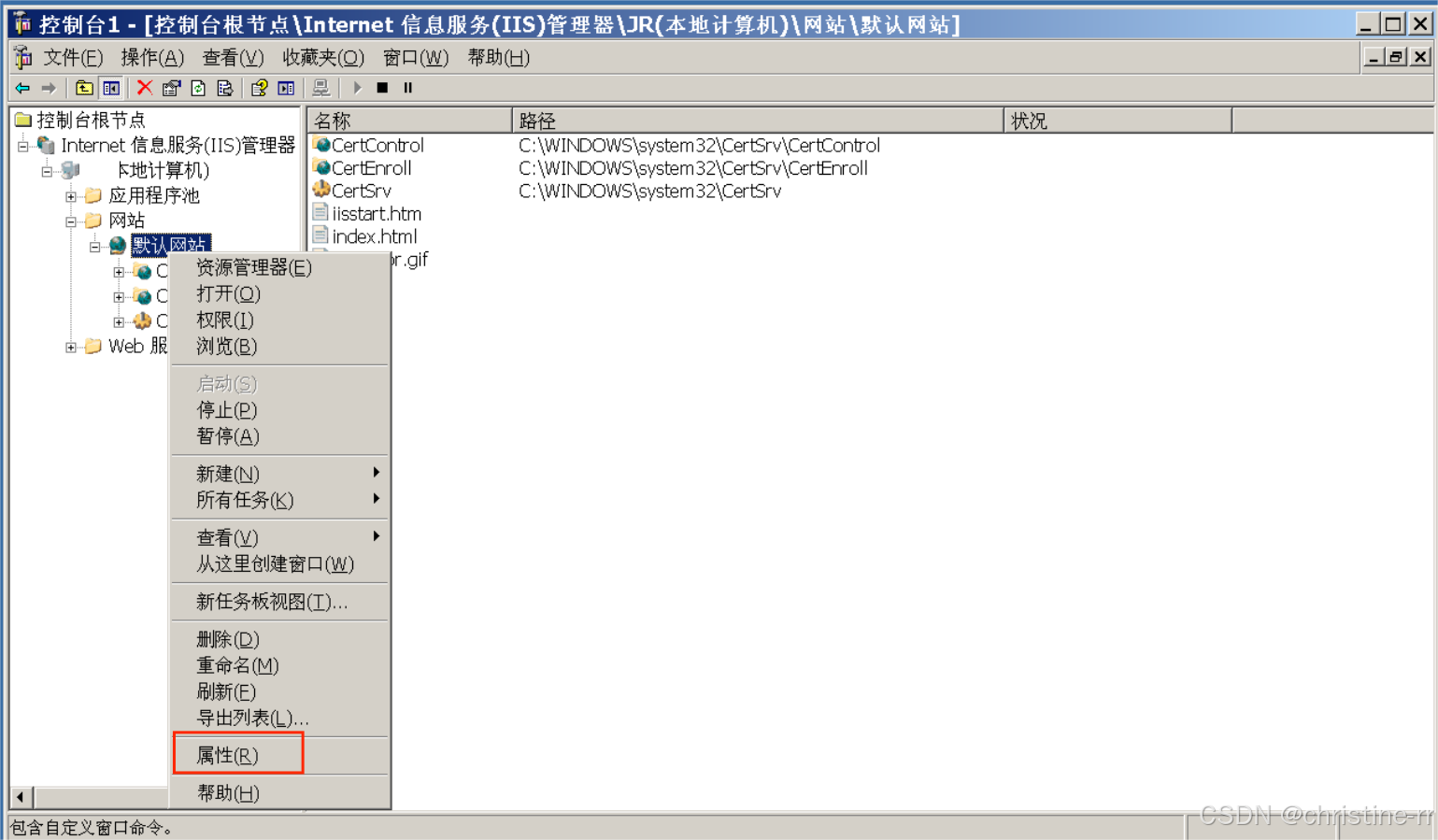

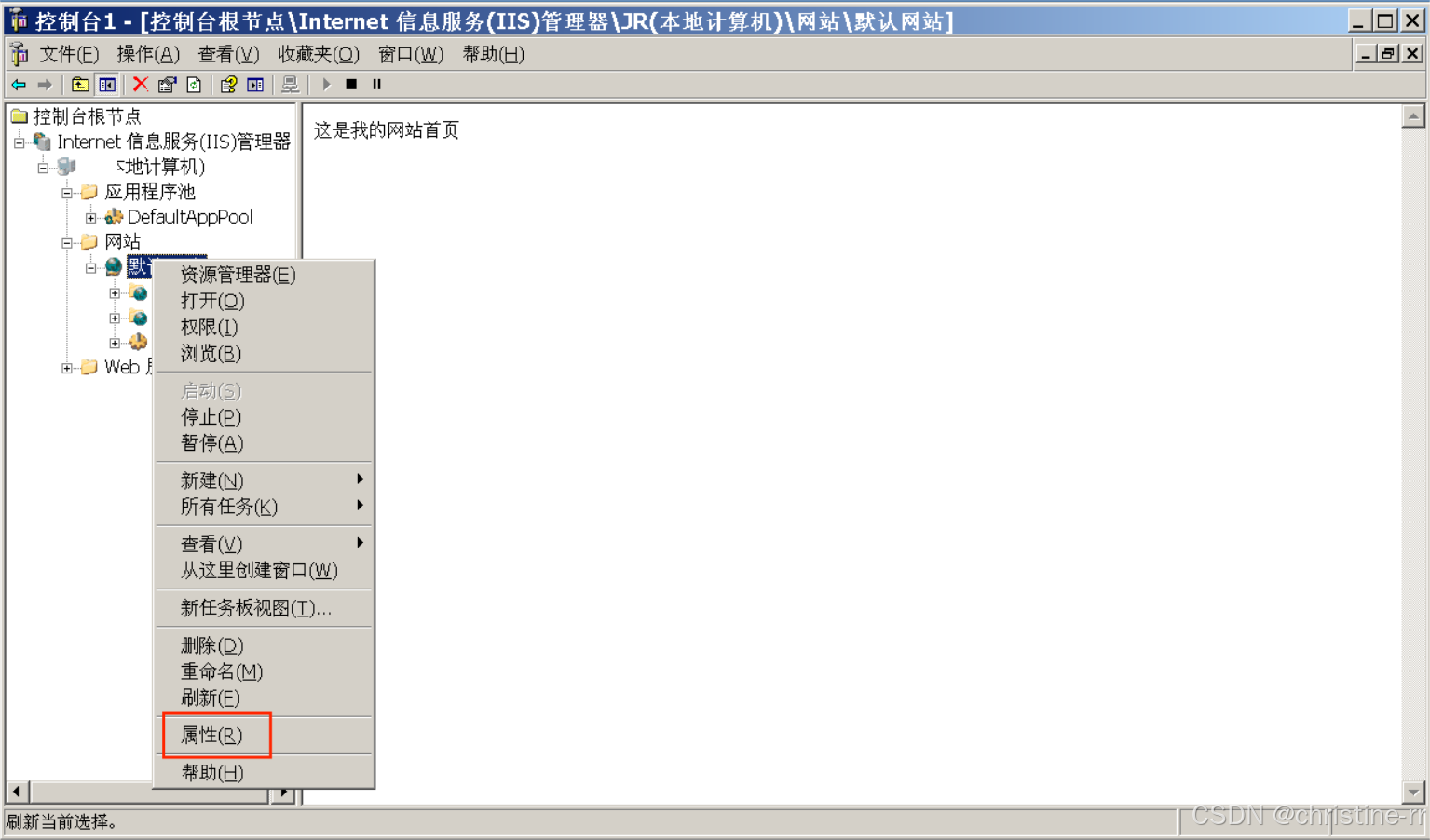

5.右键“默认网站”,选择“属性”打开

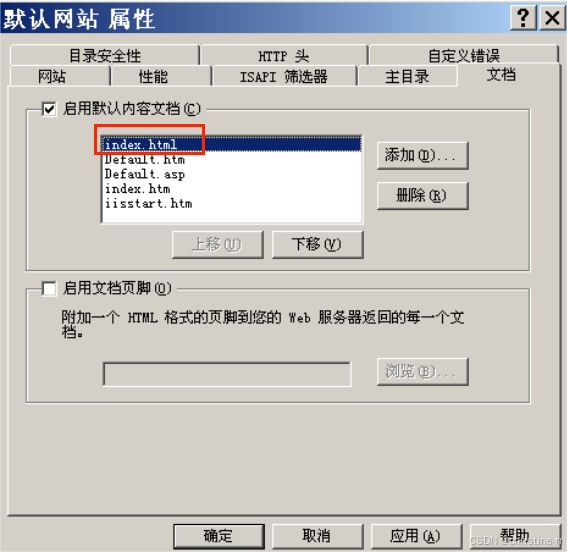

点击“文档”,在“启用默认文档内容”将index.html上移到顶端,作为默认网站的首页,完成点击“应用”再“确定”。

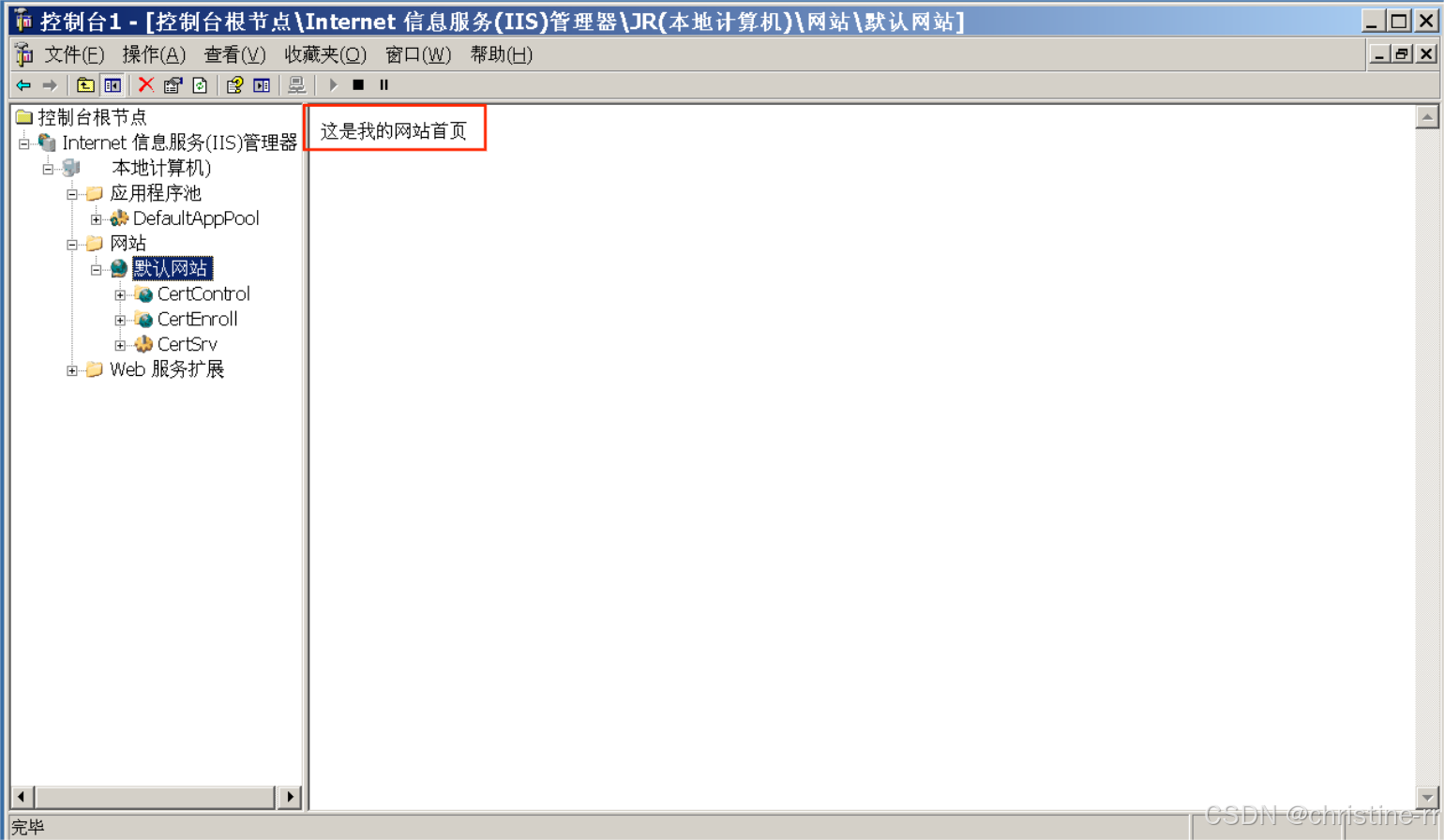

6.此时可以右键“默认网站”,点击“浏览”。如果没有上一步,“默认网站”的首页将不会是刚刚新建的HTML文件生成的内容。

将index.html更改为默认网站首页成功后,点击“浏览”出现的首页如下:

(二)将默认网站首页更改为ssl网站

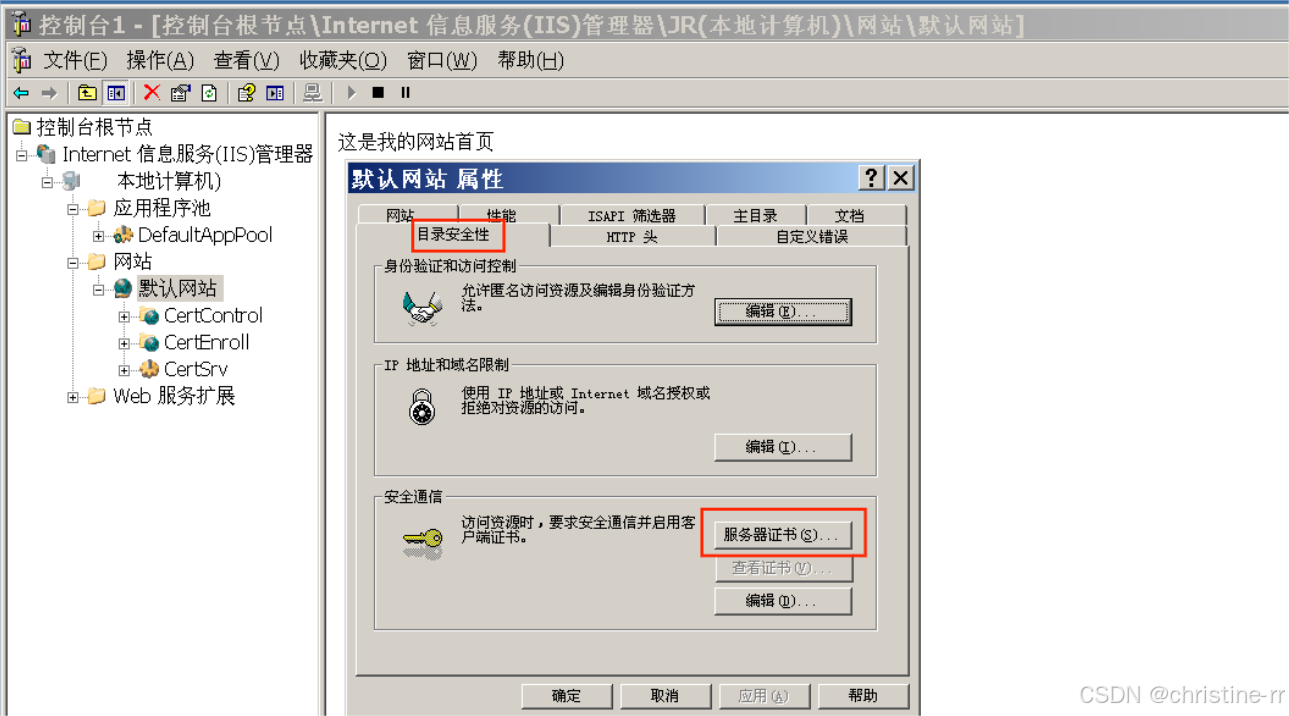

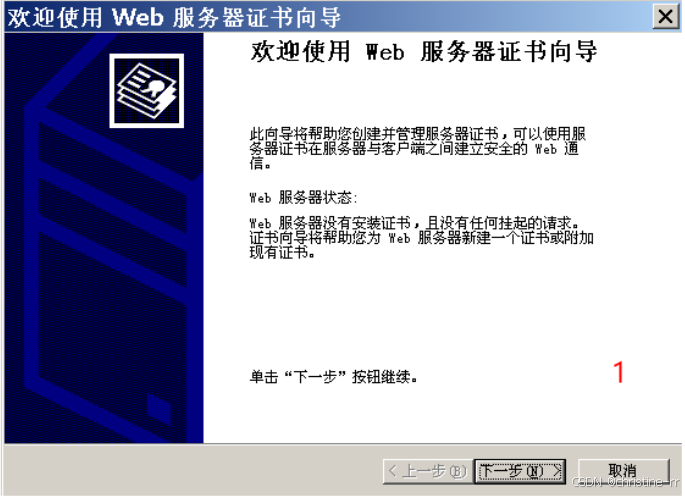

1.打开上述“默认网站”,右键点击选“属性”

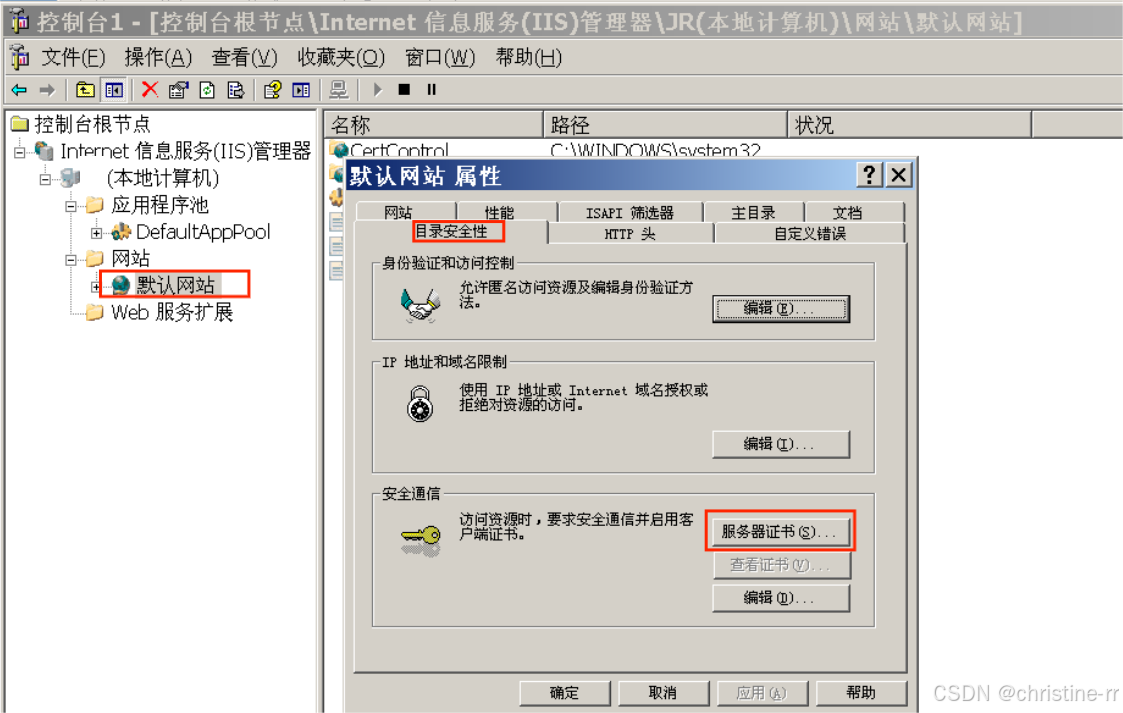

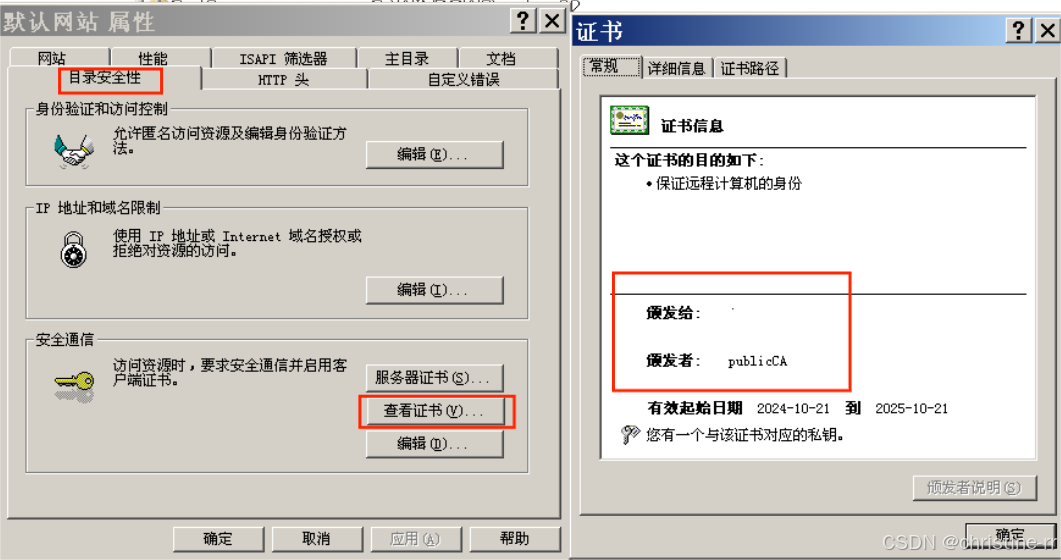

点击“目录安全性”选项卡,如图,点击“服务器证书”

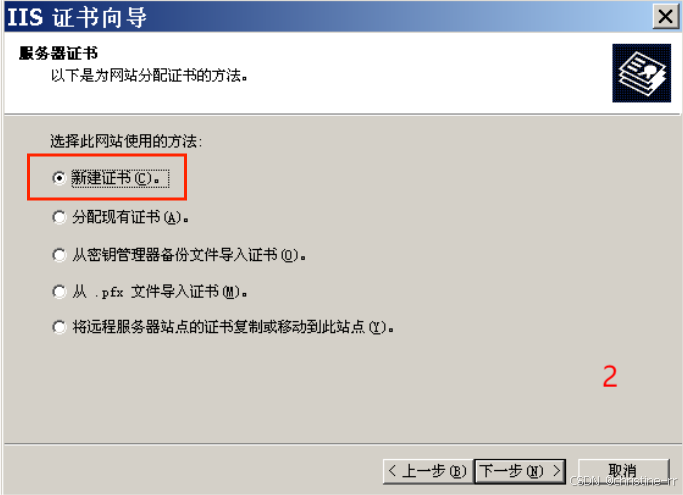

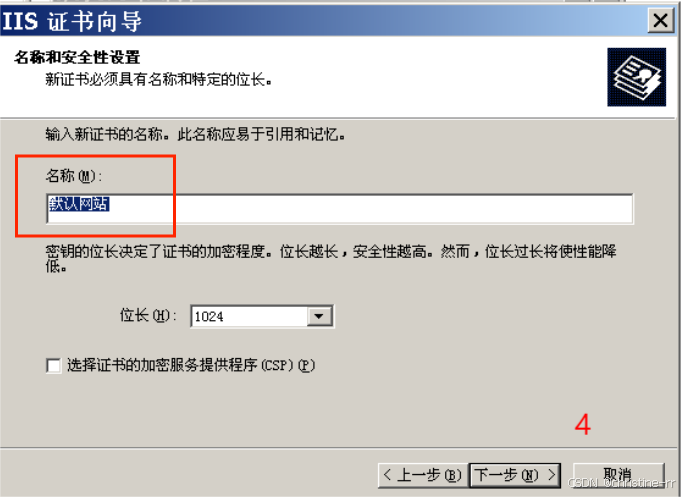

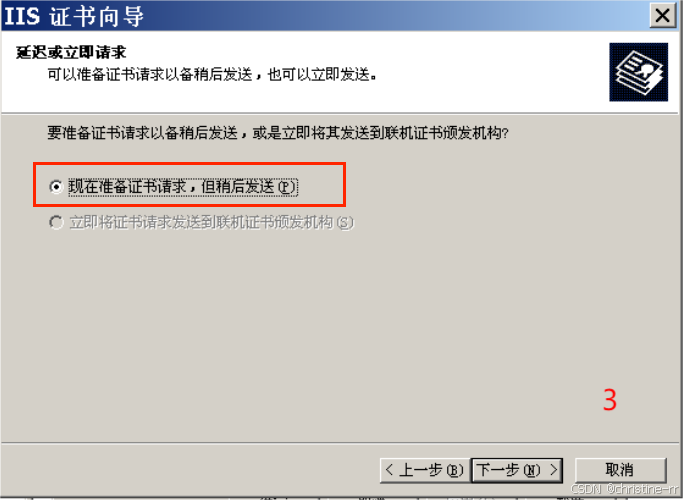

2.在“ISS证书向导”中点击下一步,“新建证书”,下一步

“现在准备证书请求,但稍后发送”,下一步;名称“默认网站”,下一步

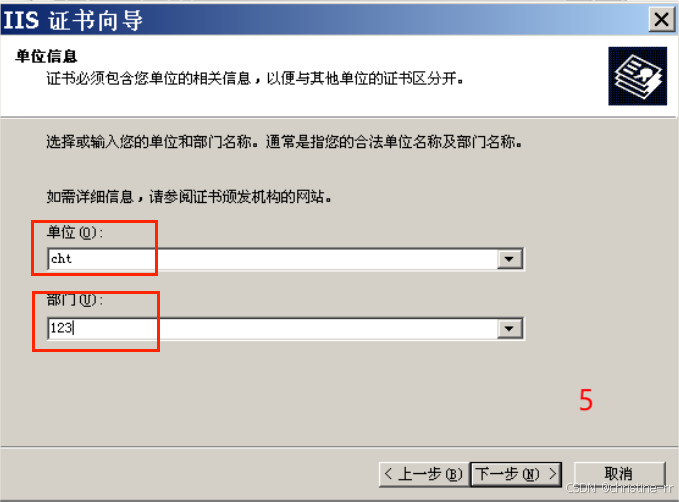

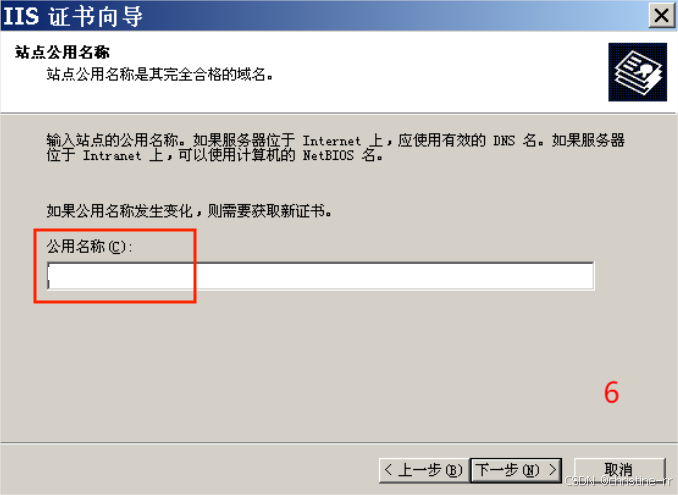

输入“单位”名称和“部门”名称,下一步;输入“公用名称”,再下一步

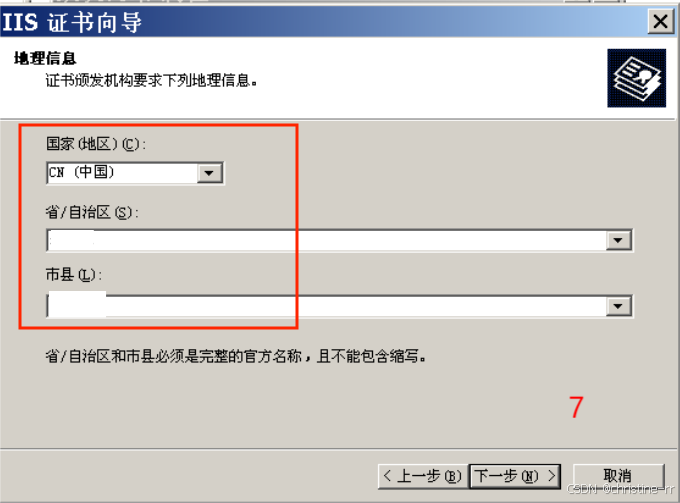

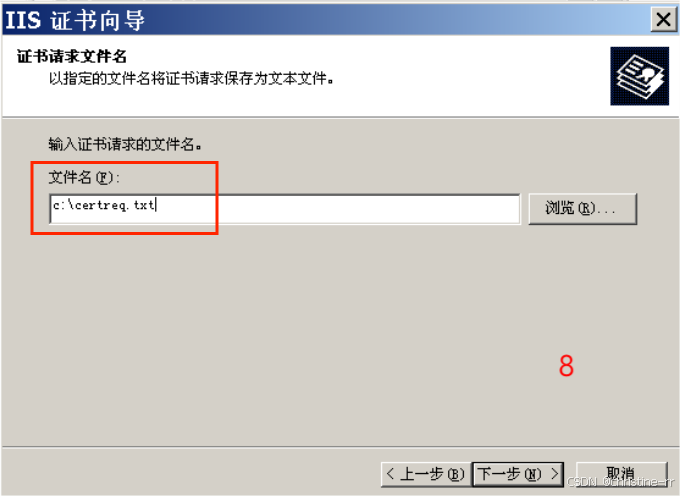

输入国家(地区),省份,市县,再下一步;在此注意一定要记住文件的路径,之后申请证书时,需要使用该文件的内容。下一步

下一步,成功生成文件,最后完成即可

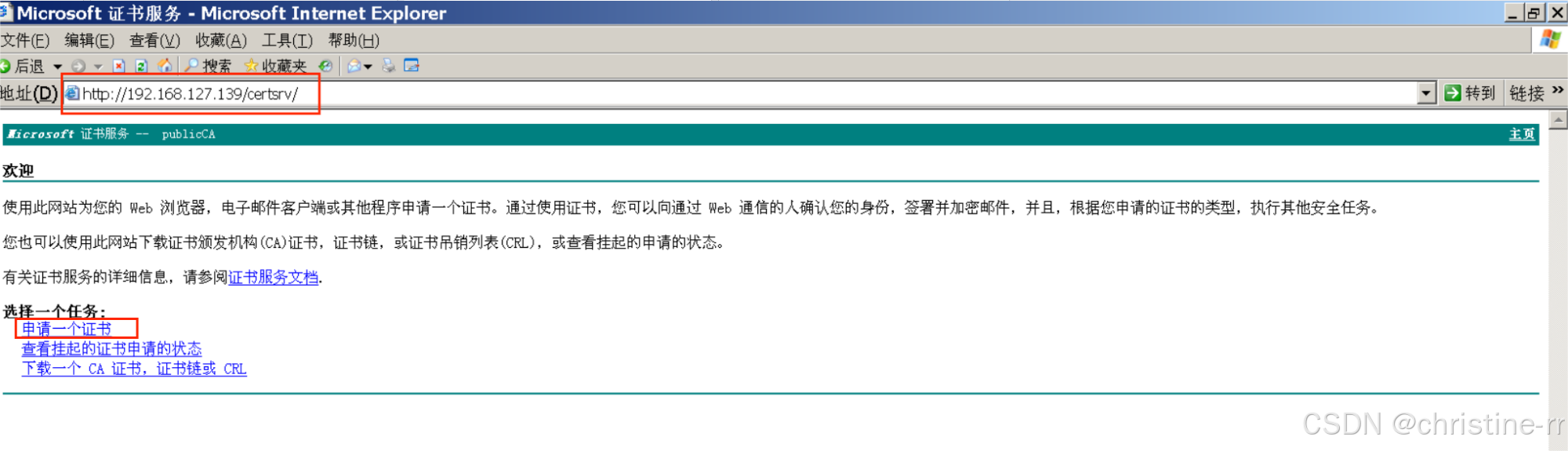

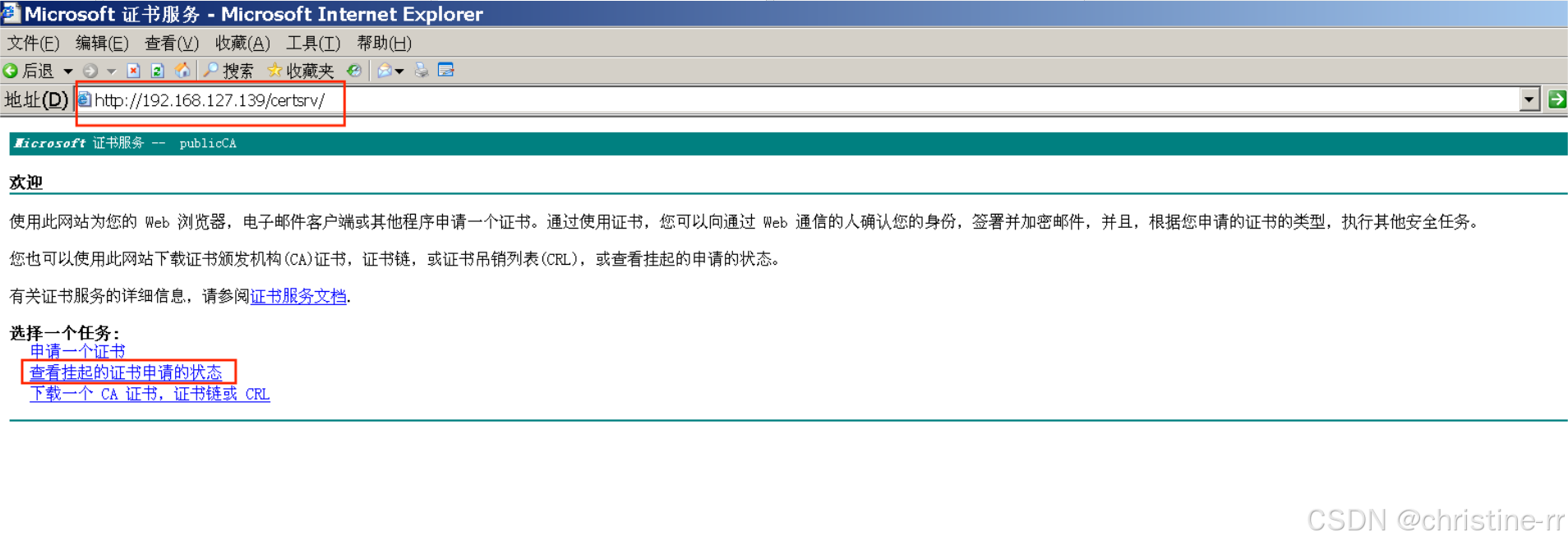

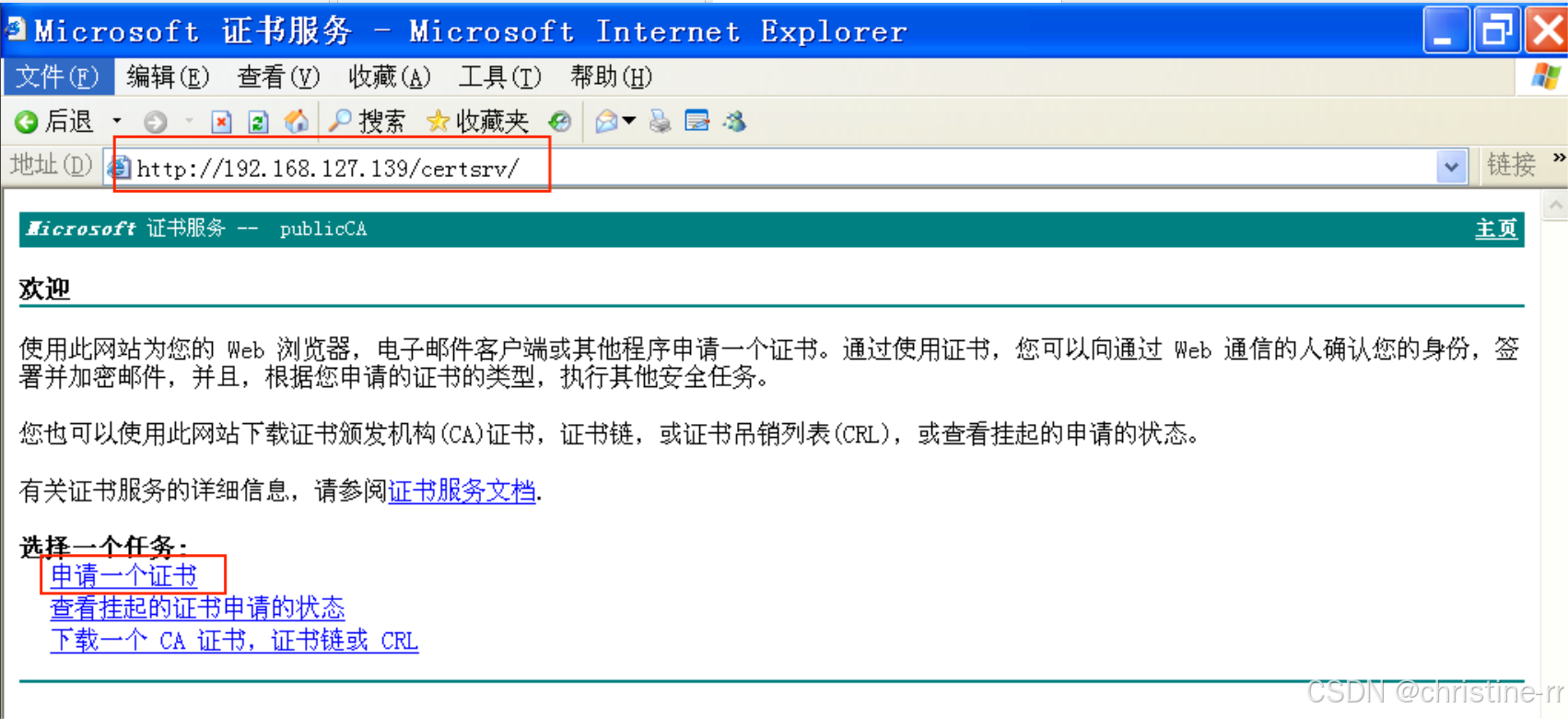

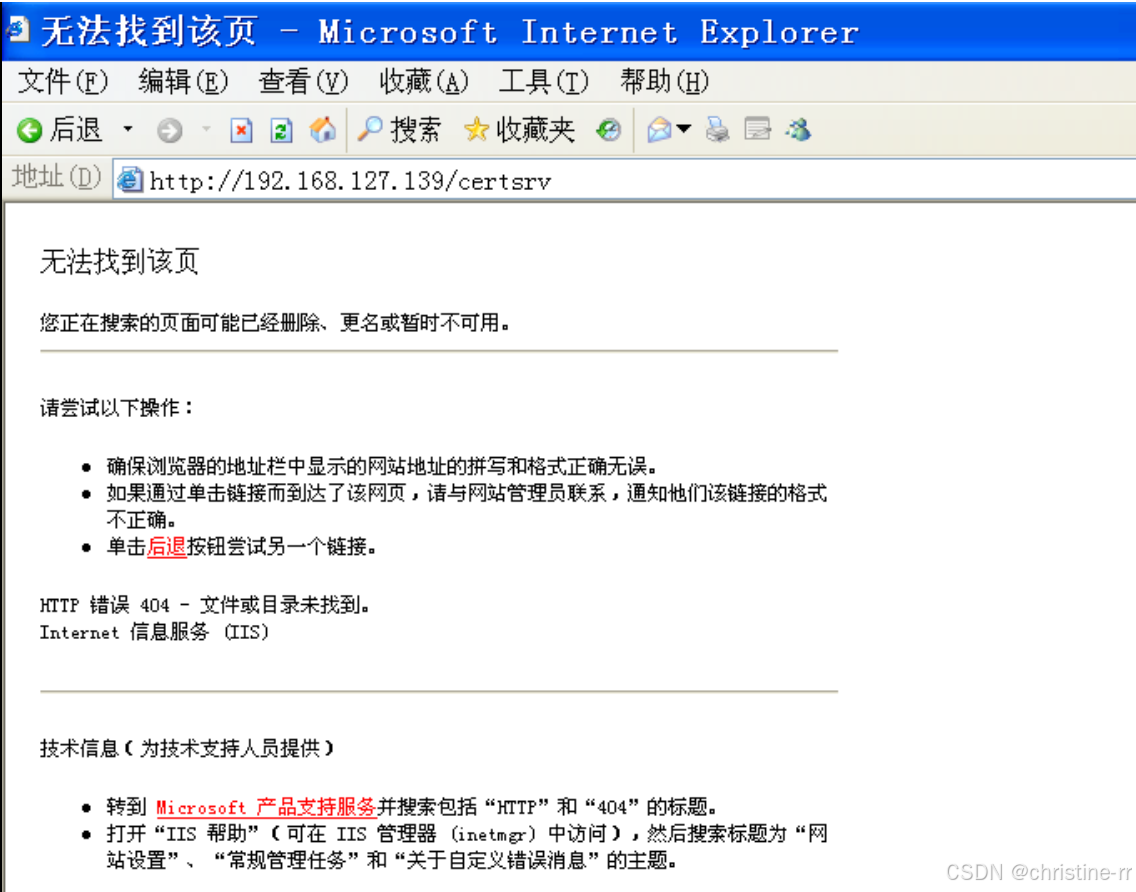

3.在web服务器Windows Server2003中打开IE浏览器在地址栏中输入

http://192.168.127.139/certsrv/192.168.127.139为证书服务器Windows Server2003的IP地址

点击“申请一个证书”

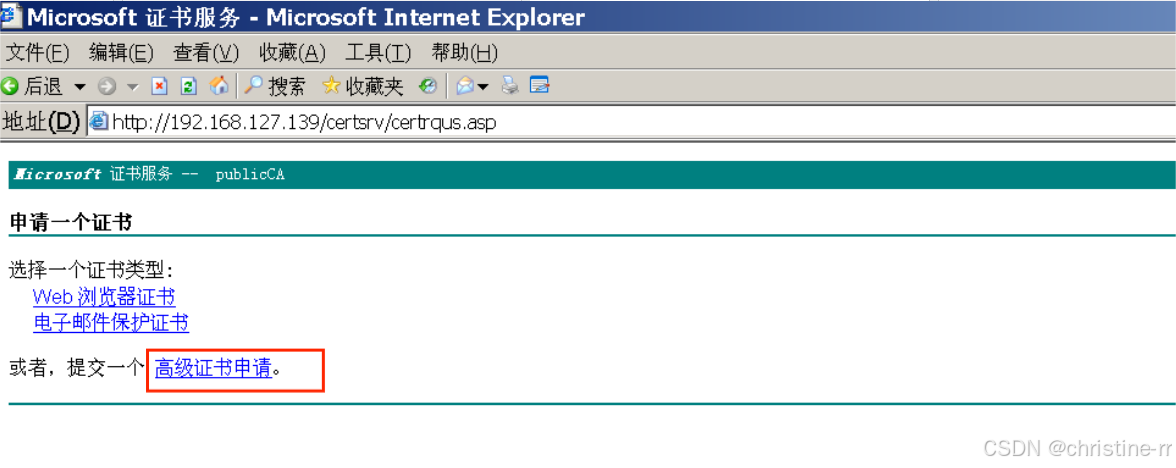

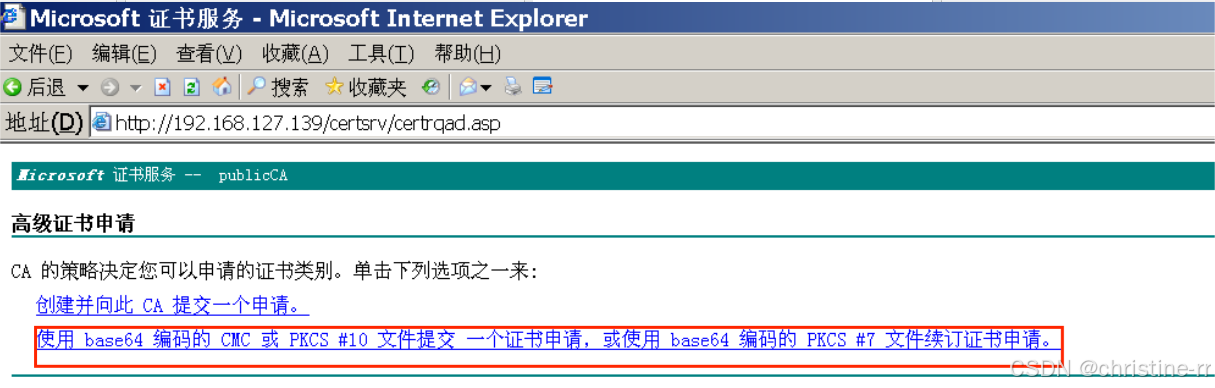

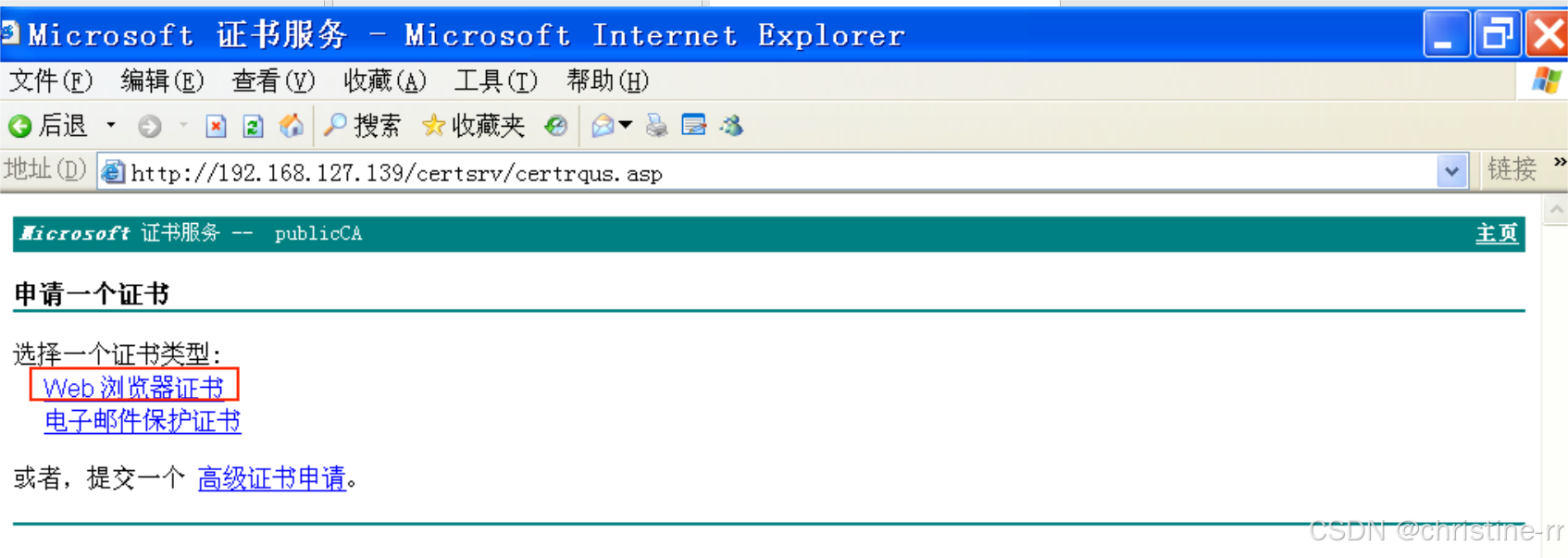

4.选择“高级证书申请”

5.接着选“使用 base64 编码的 CMC 或 PKCS #10 文件提交 一个证书申请,或使用 base64 编码的 PKCS #7 文件续订证书申请。”

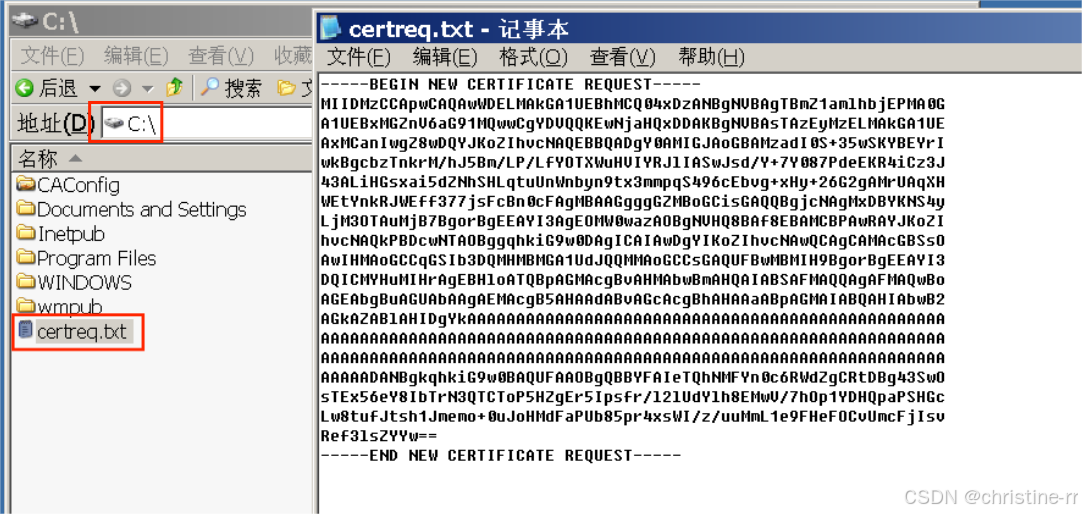

6.在网页的“保存的申请处”,粘贴web服务器Windows Server2003的C:\ certreq.txt文本文件内的内容,点击“提交”即可

选择“是”

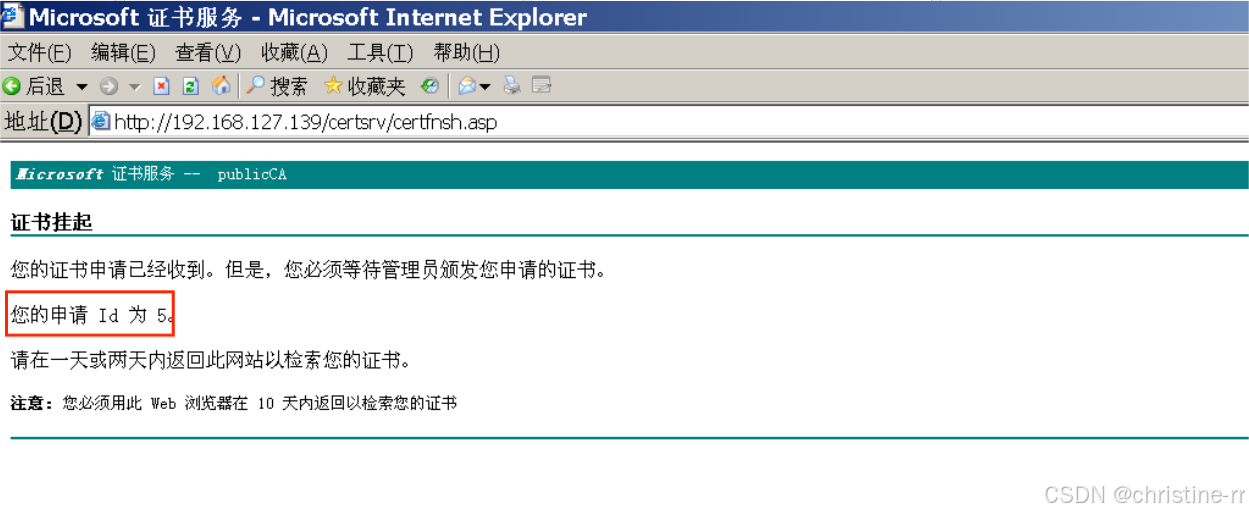

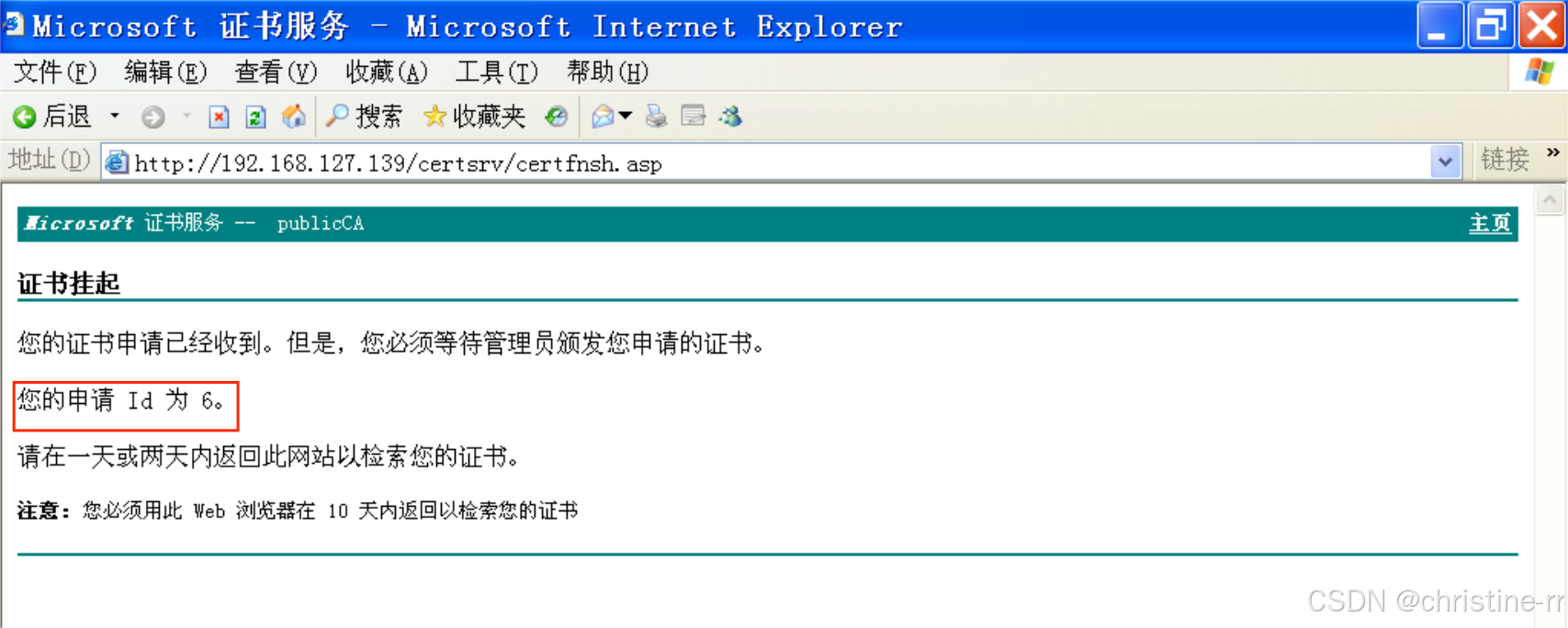

7.如下图,即证书申请成功:ID为5

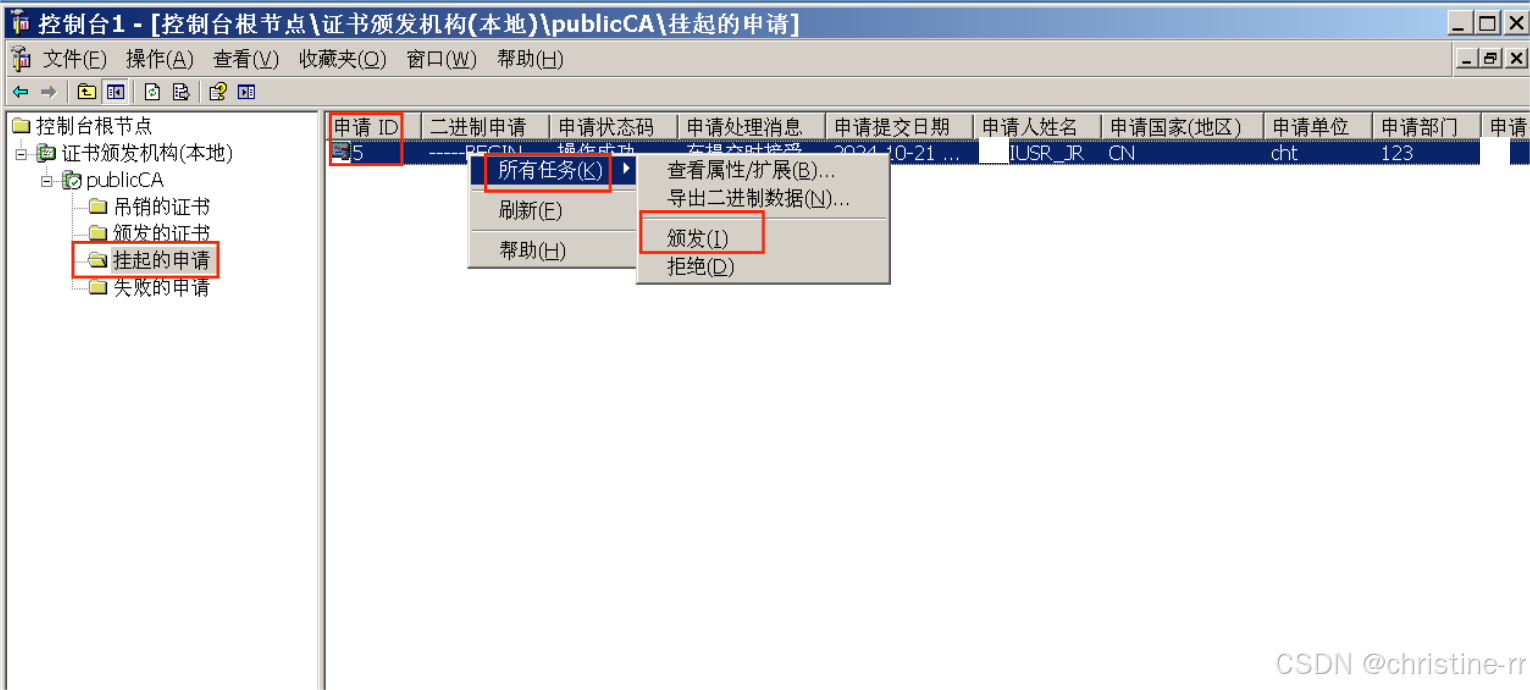

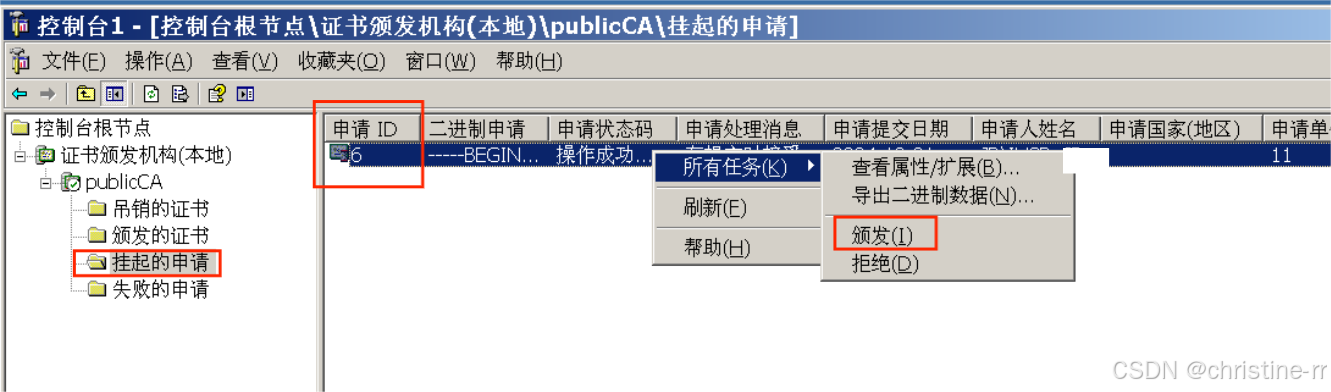

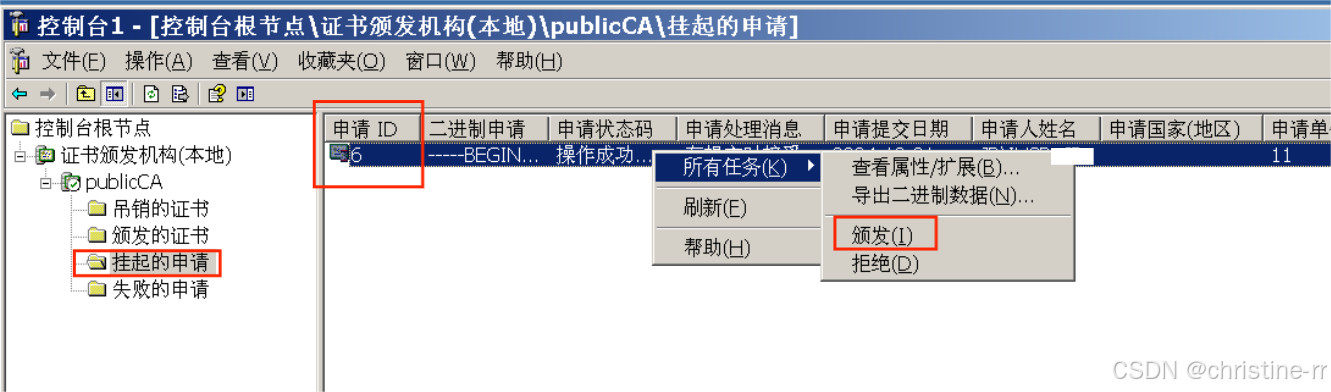

8.在证书服务器Windows Server2003上打开mmc控制台添加证书颁发机构,在挂起的申请处颁发申请ID为5的证书

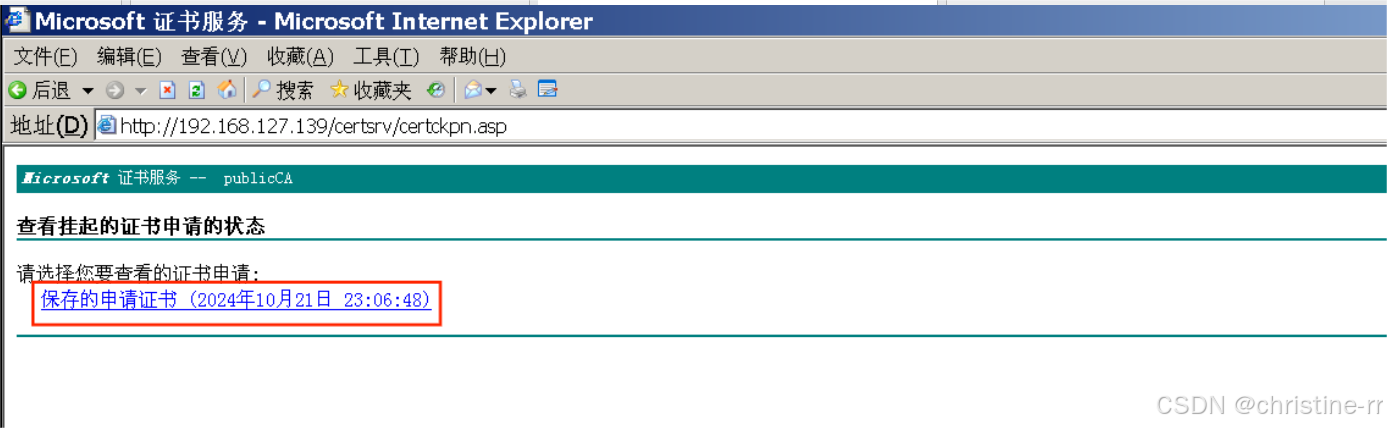

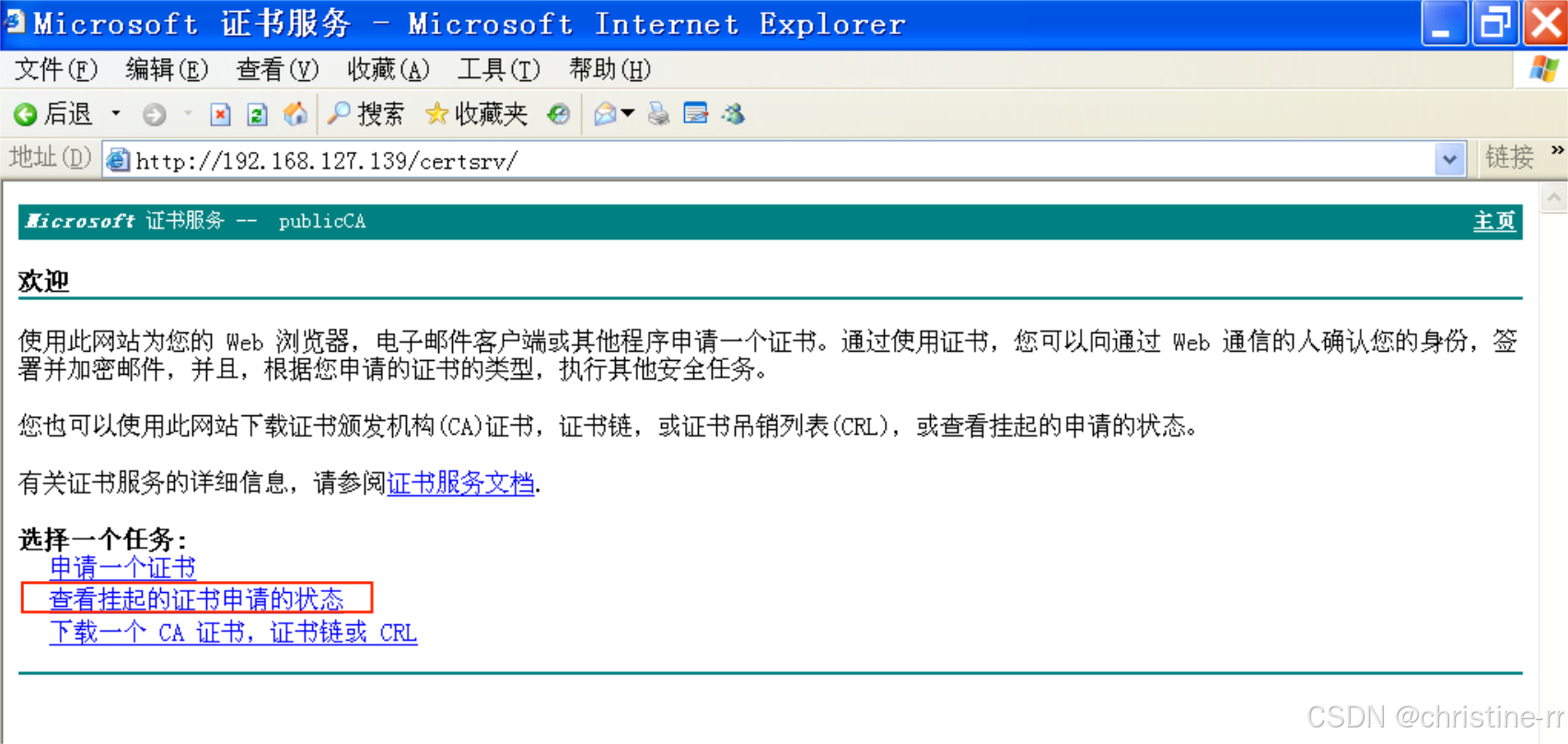

9.在web服务器Windows Server2003中,打开IE浏览器在地址栏中输入“http://192.168. 127.139/certsrv”,选“查看证书申请状态”

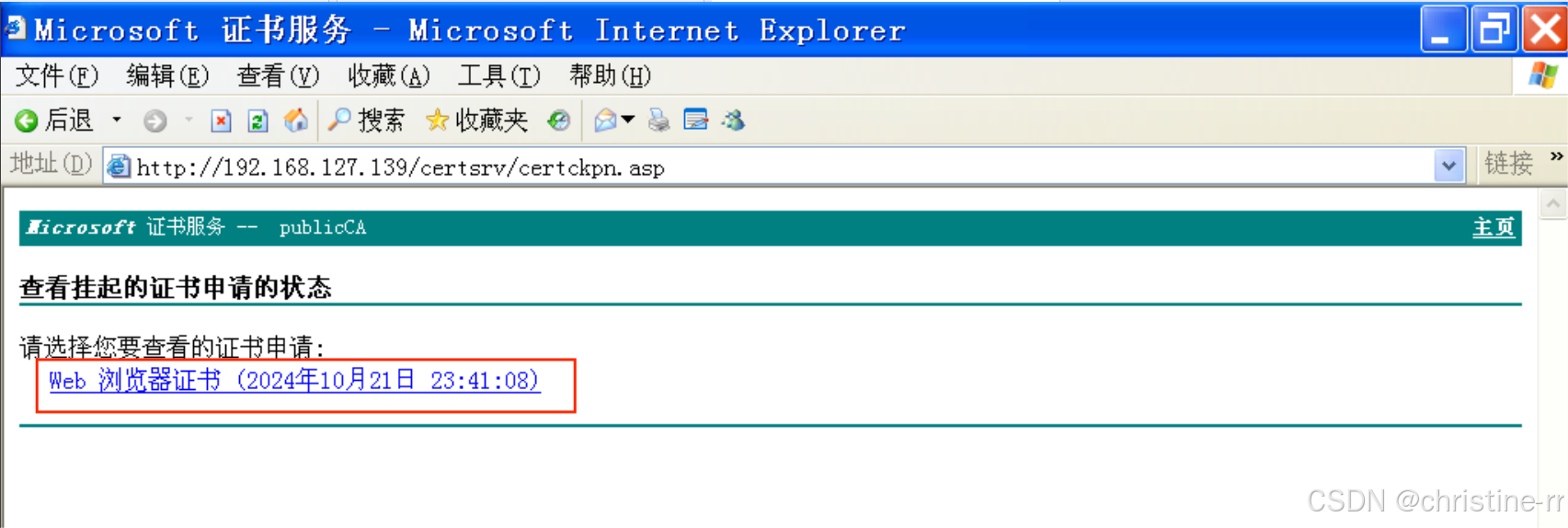

选“保存的申请证书”

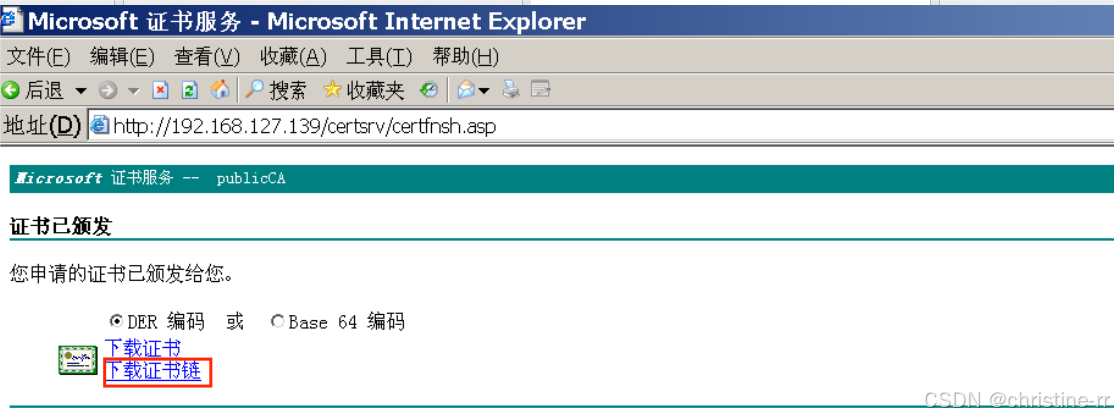

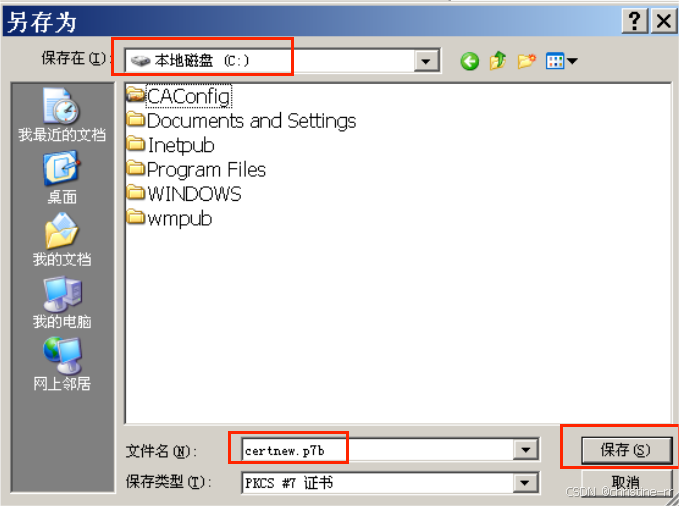

10.选“下载证书链”,

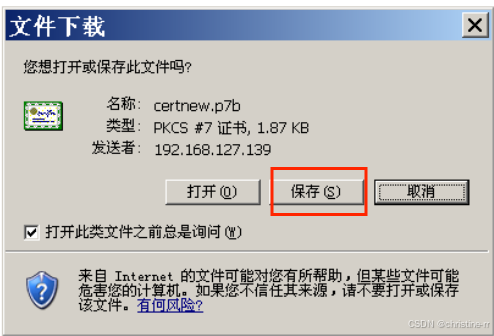

选择“保存”

保存在C:\目录下

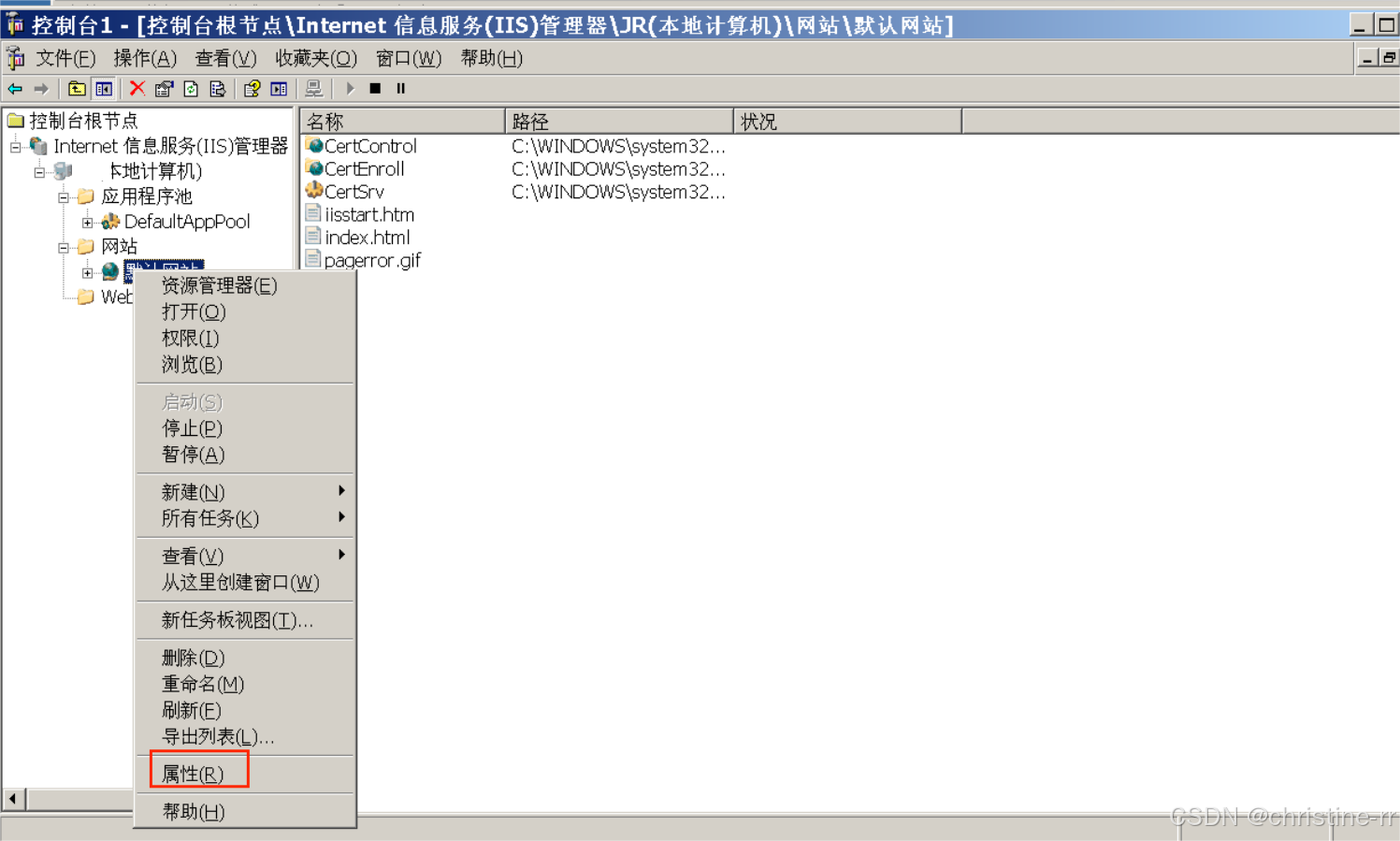

11.再打开mmc控制台右键选“默认网站”的“属性”

在“目录安全性”选项卡,选“服务证书”

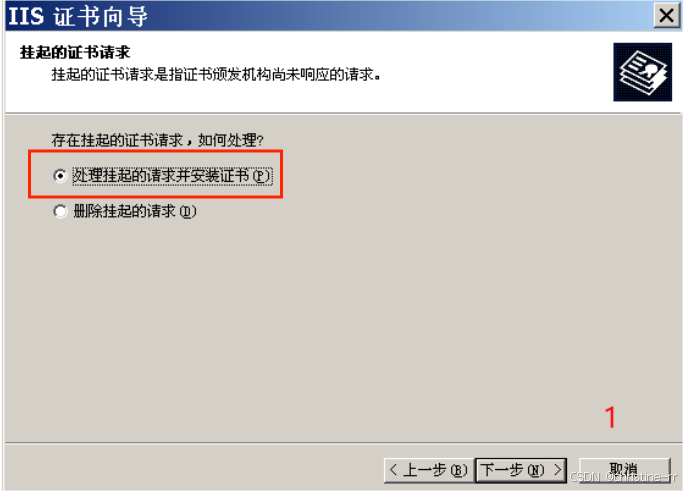

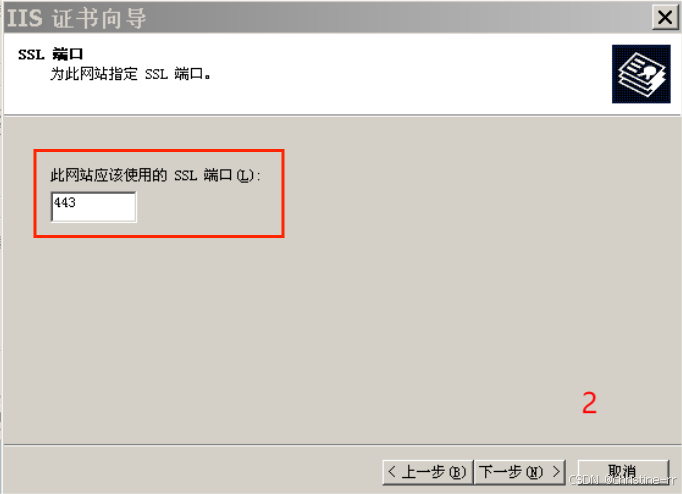

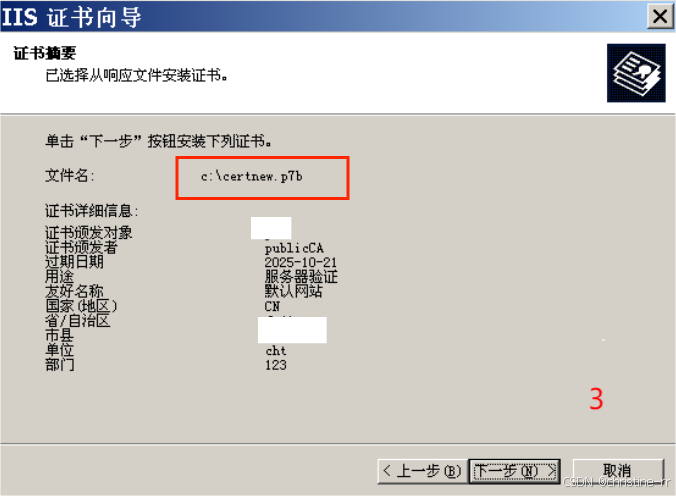

12.安装证书步骤如下图

选择安装的证书的路径和名称:c:\certnew.p7b

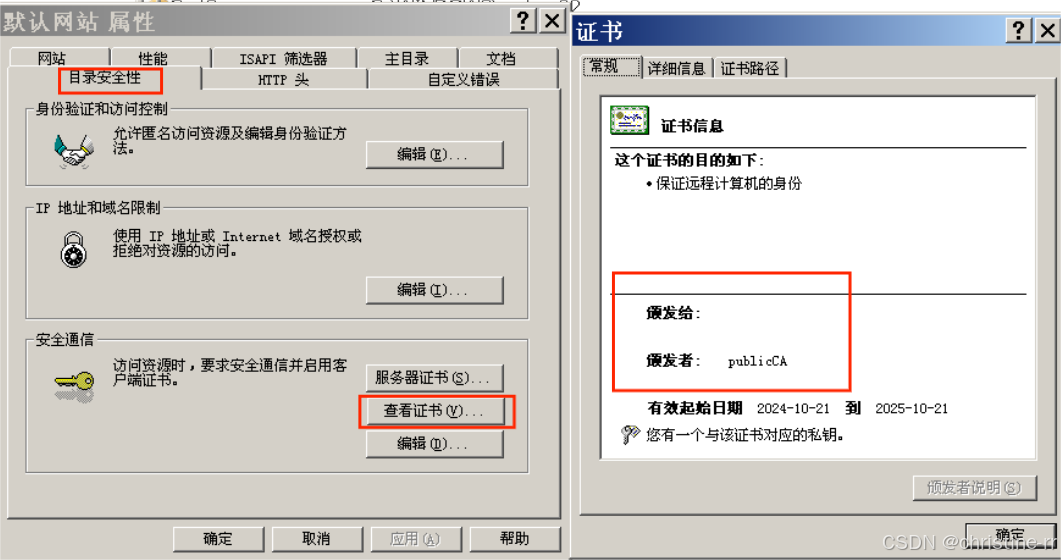

完成后,点击:“查看证书”,查看安装的证书,颁发者为:publicCA,颁发给:jr,确定后ssl的网站建立完成.

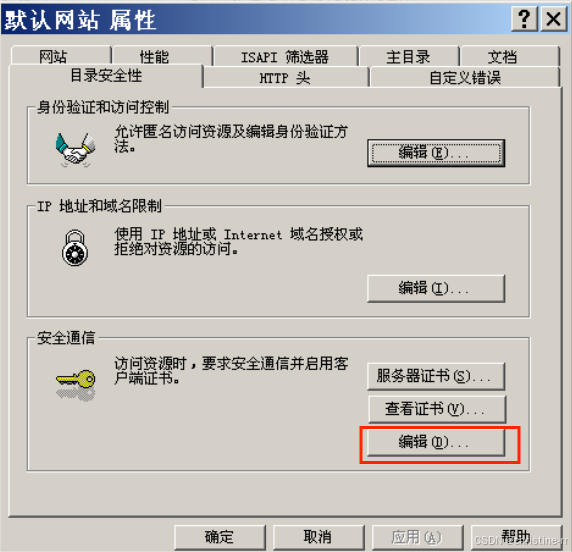

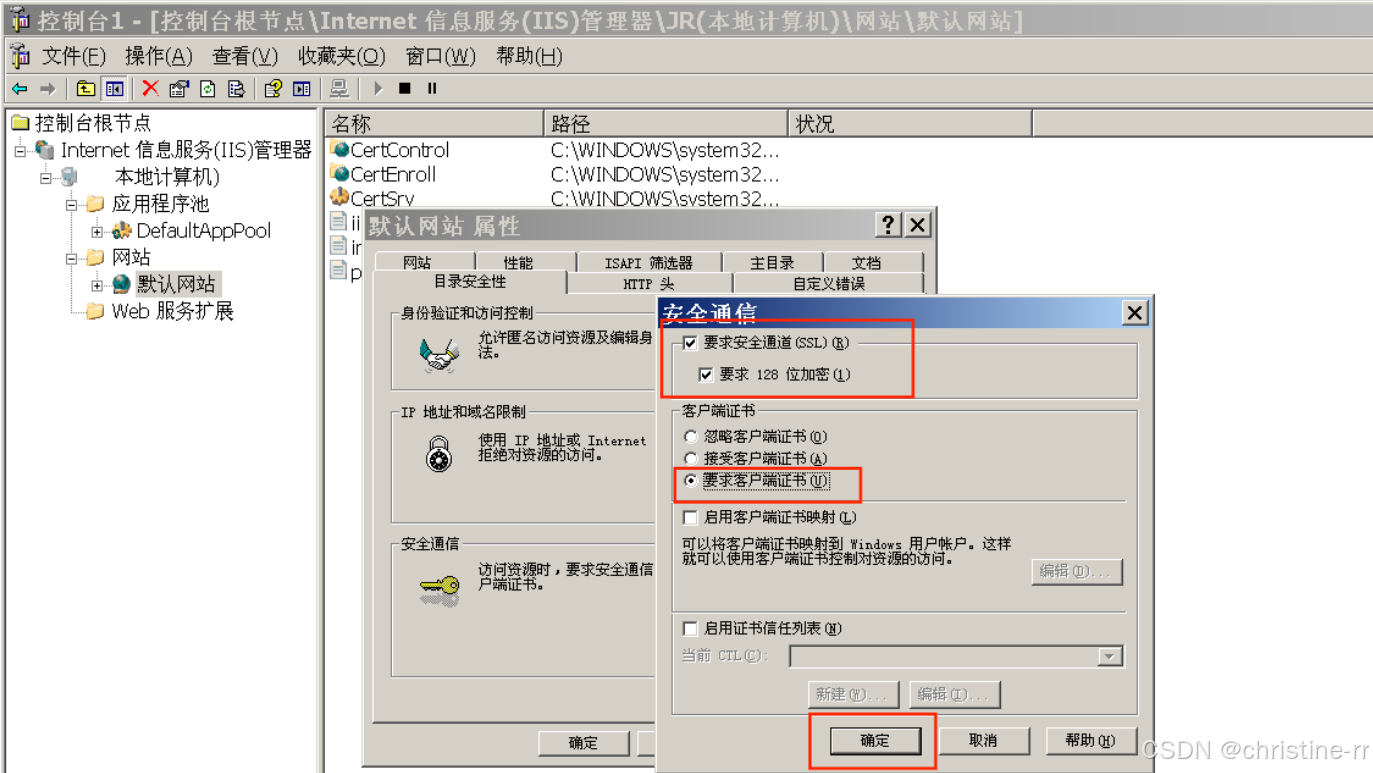

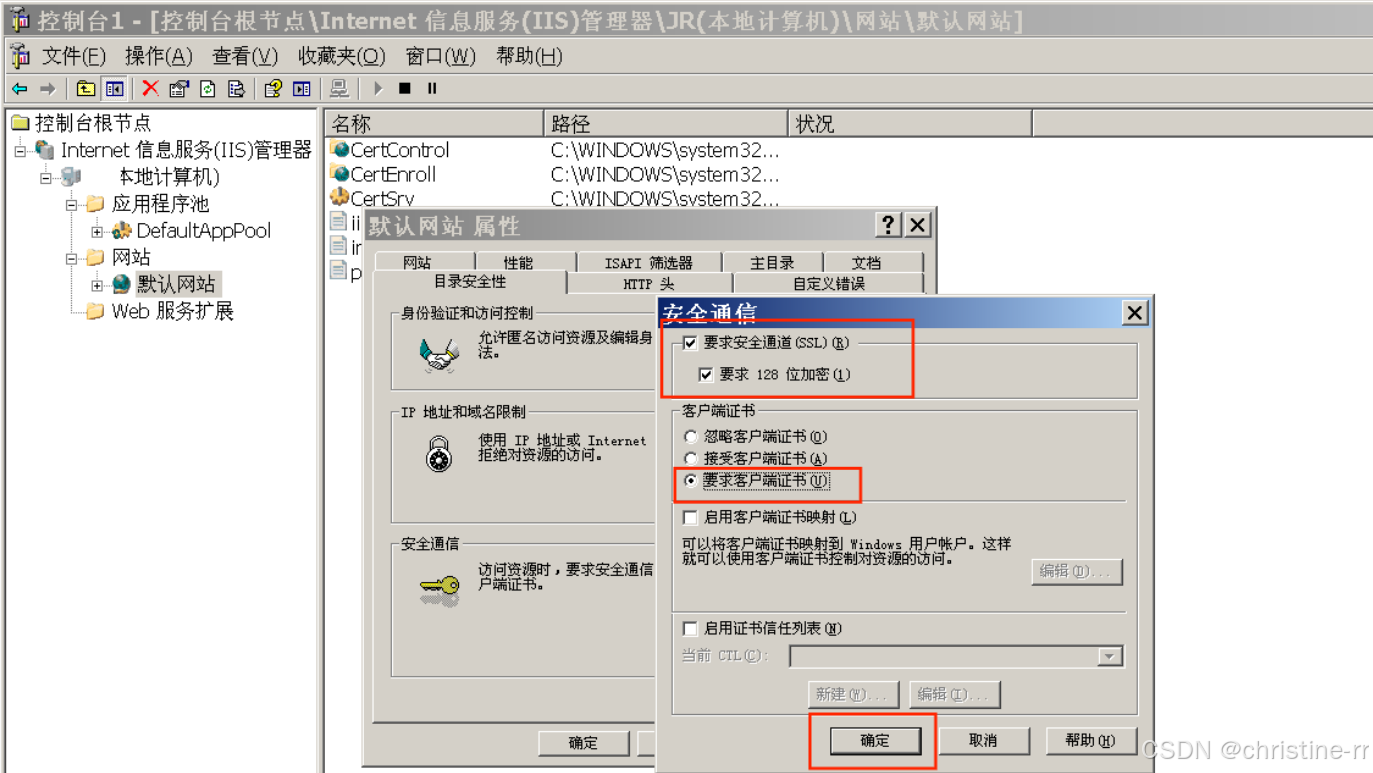

13.再点击安全通信处的“编辑”

选上“要求安全通道”’和“要求客户端证书”,确定即可

任务二: 客户机用户配置

1.在Windows XP客户机上,用户首先要向证书服务器申请浏览器证书。

- 如图在WindowsXP客户机,打开IE浏览器在地址栏中输入“http://192.168. 127.139/certsrv”,选择“申请一个证书”

- 选择“Web浏览器证书”

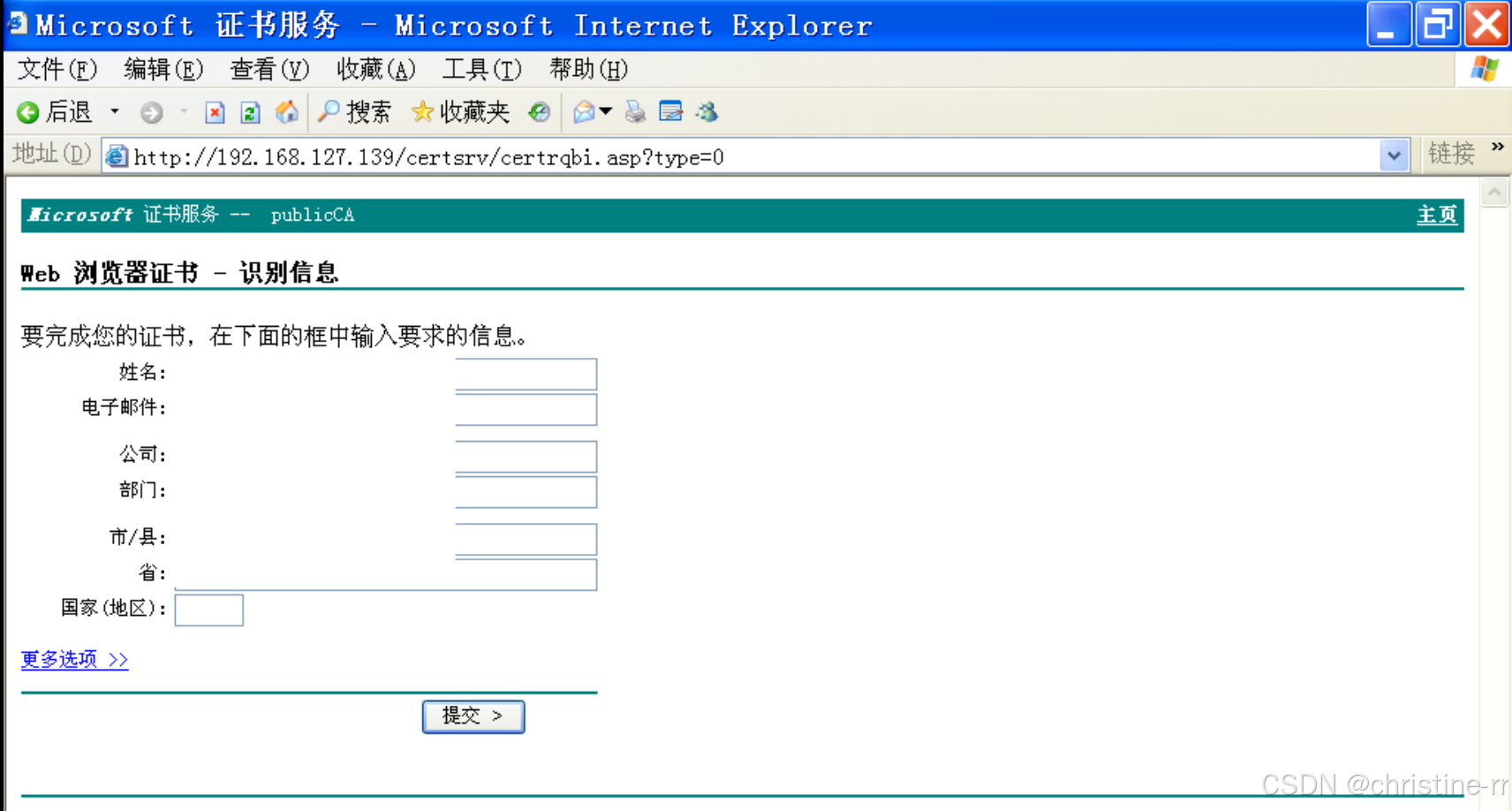

- 输入信息:

- 申请ID为6

- 在Windows Server2003证书服务器给WindowsXP客户机颁发证书

2.安装颁发的web服务器证书

- 回到Windows XP浏览器,点击“查看挂起的证书申请的状态”

- 查看“Web浏览器证书”

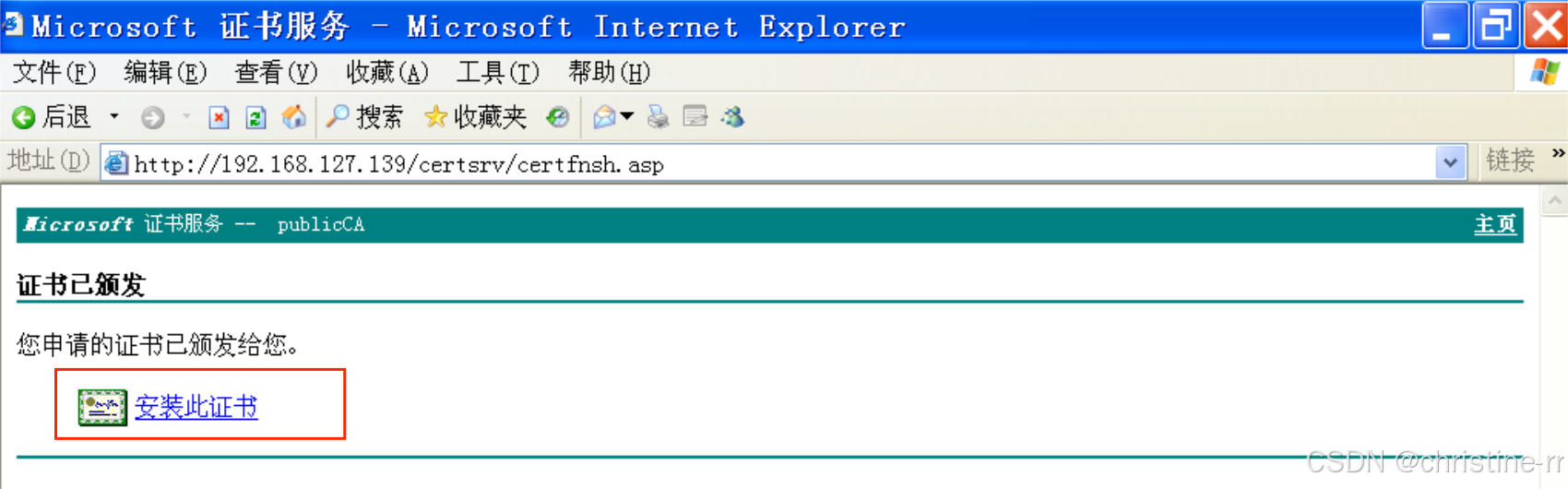

- 安装此证书:

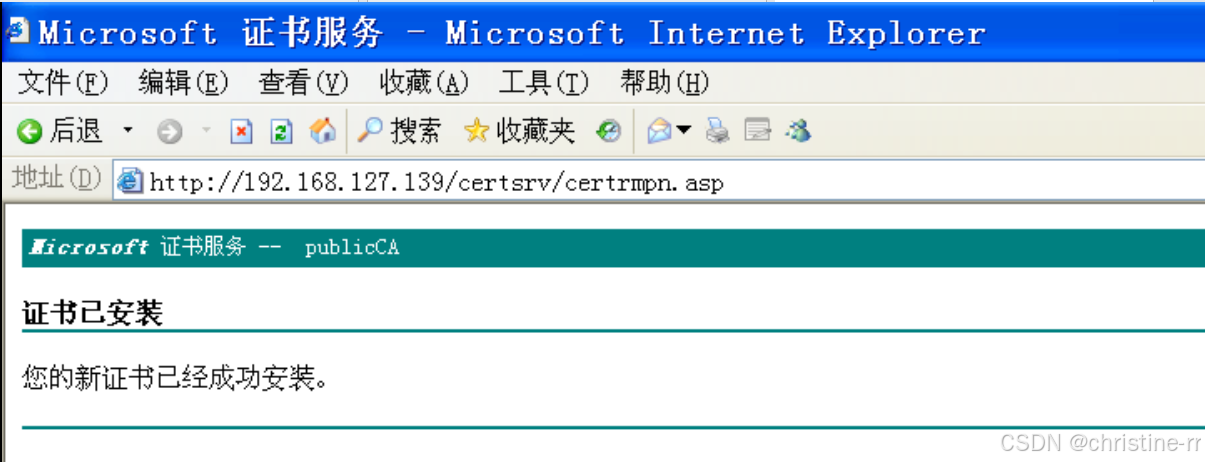

- 安装成功显示如下:

任务三: 客户机对ssl网站的访问

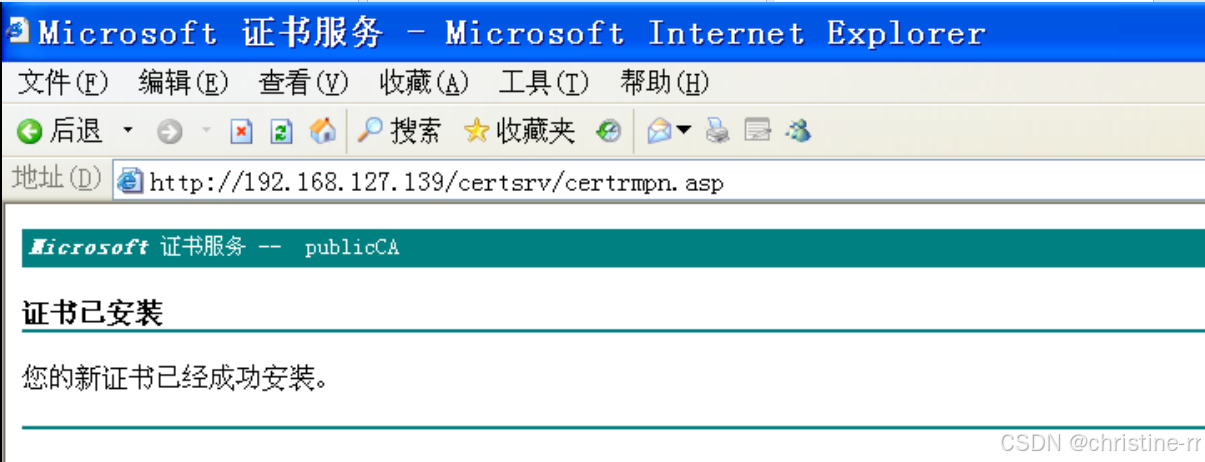

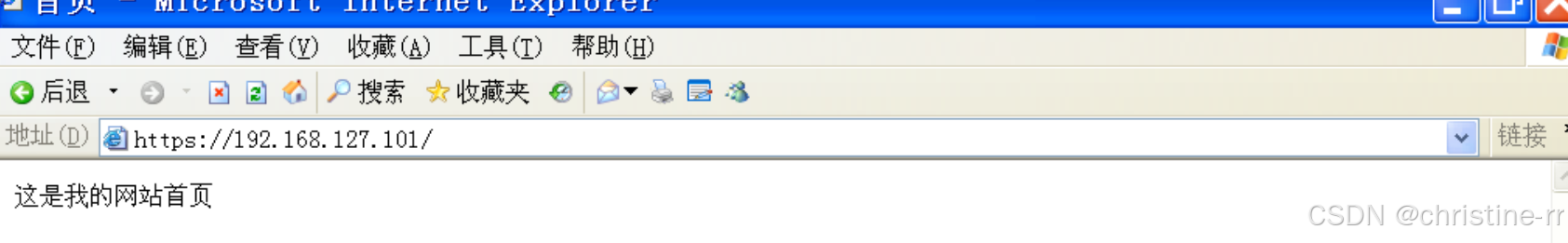

1.在客户机打开IE浏览器,在地址栏处输入“https://192.168.127.101/”,如图

(192.168.127.101为web服务器的IP地址)

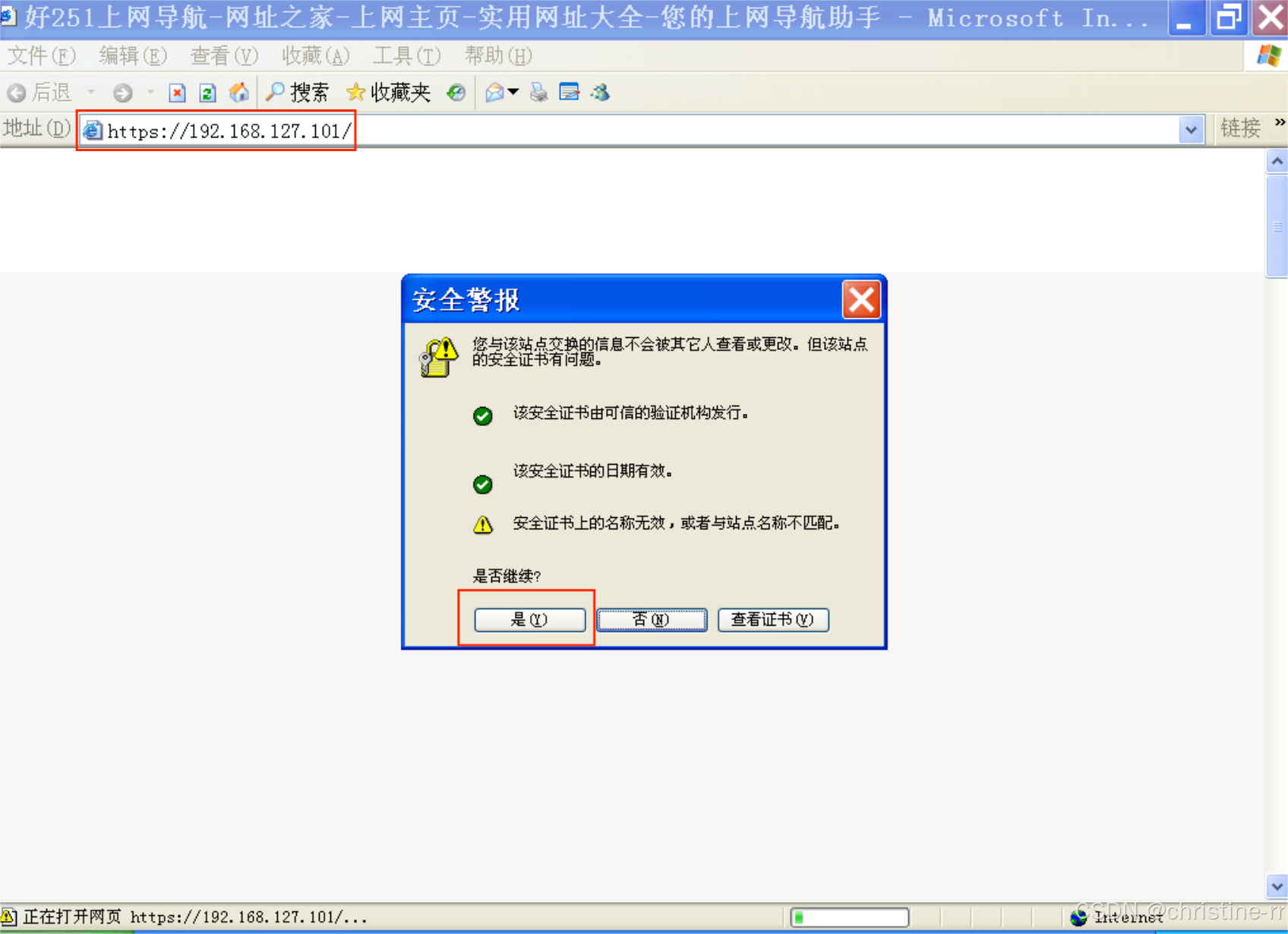

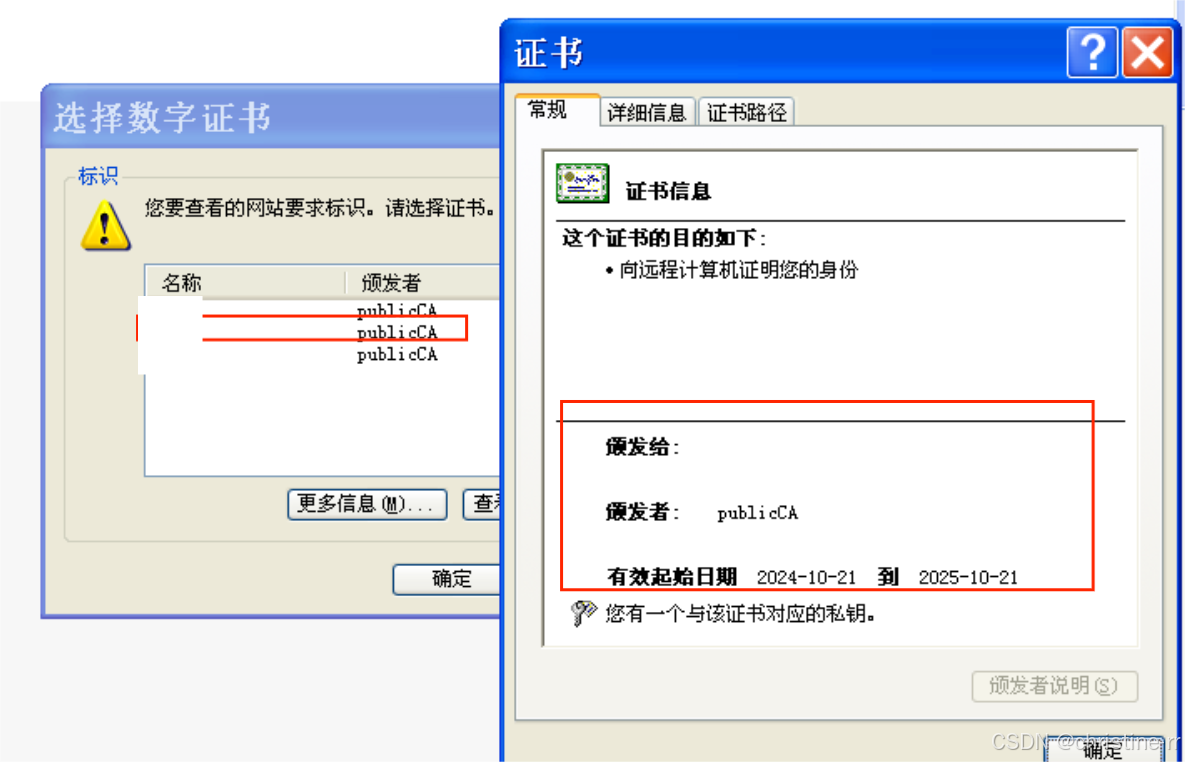

2.接受证书,点击“Y”,选择数字证书为刚刚颁发的证书为,完成后点击“确定”

3.此时成功看到了SSL网站的内容,如图

三、实验结果

1.建立ssl网站

- 将index.html更改为默认网站首页成功后,点击“浏览”出现的首页如下:

- 颁发“服务器证书”成功后,“查看证书”如下:

- 选上“要求安全通道”’和“要求客户端证书”,确定完成ssl网站的建立

2.客户机用户配置

- 在Windows Server2003证书服务器给WindowsXP客户机颁发证书

- 安装成功显示如下:

3.客户机对ssl网站的访问

WindowsXP客户机成功实现对SSL网站的访问,如图

实验中出现的问题与解决办法

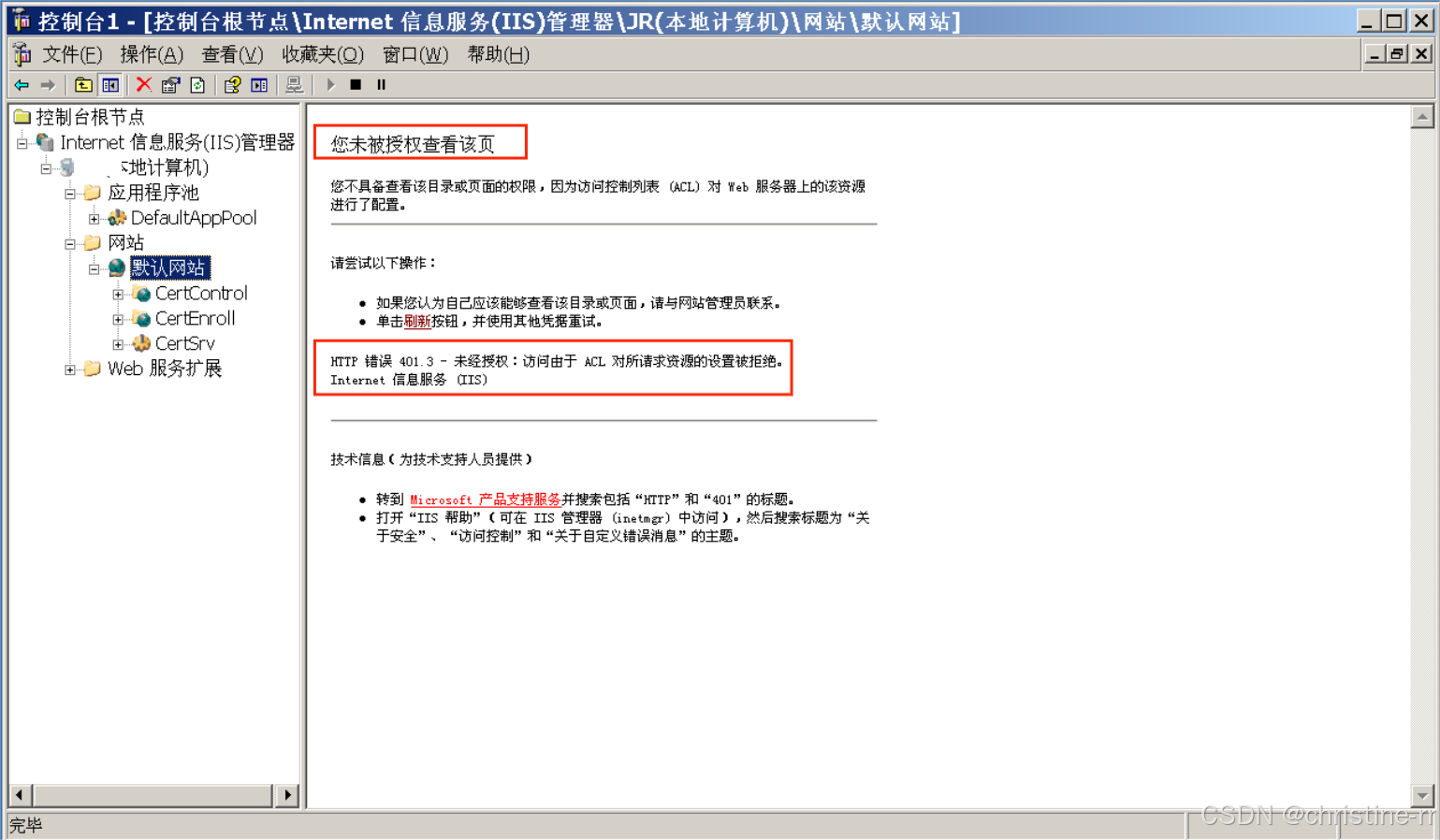

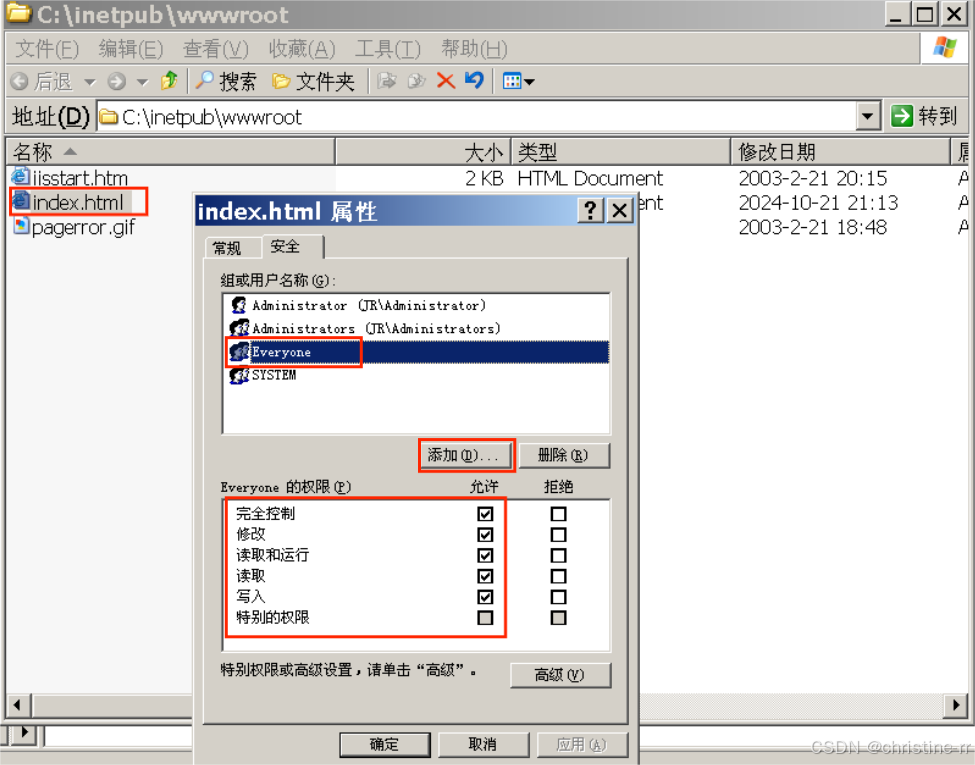

问题1:在“文档”,将index.html更改为“默认网站”的首页后,无法访问首页,出现“您未被授权查看该页”,“HTTP错误401.3-未经授权:访问由于ACL对请求资源的设置被拒绝”

解决办法:

打开index.html文件所在的目录C:\inetpub\wwwroot,右键index.html选择“属性”,点击“安全”,在[组或用户名称]添加新的组名:Everyone,并勾选Everyone的所有权限

问题2:客户机Windows XP浏览器找不到证书服务——public CA页面

解决办法:

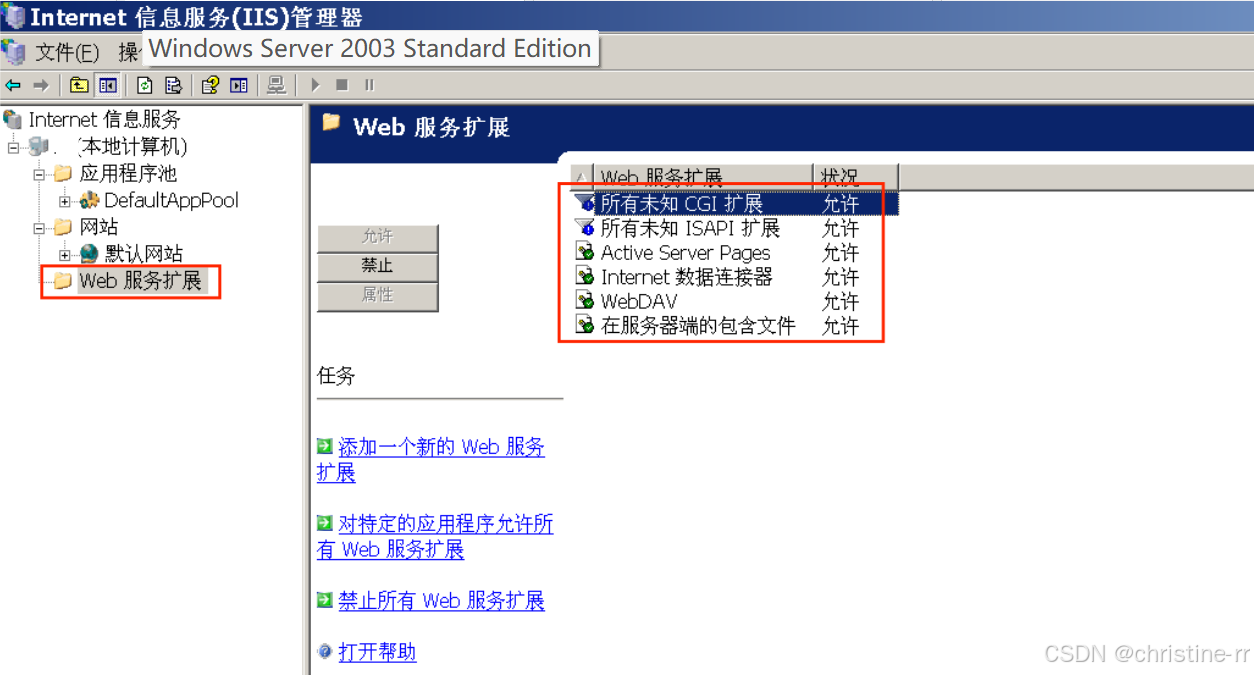

在证书服务器Windows Server2003中:

进入:开始 -> 管理工具 ->IIS(Internet 服务器)- Web服务扩展 ,允许所有服务,之后回到Windows XP浏览器中打开颁发证书网页