AK/SK 利用与云平台接管工具

在云计算环境中,Access Key ID 和 Access Key Secret(简称 AK/SK)是用户访问云服务的核心凭证。一旦这些密钥泄露,攻击者即可实现对云平台的完全接管,包括资源列举、控制台登录、数据窃取甚至持久化后门部署。本文将介绍 AK/SK 利用原理,并重点梳理主流云厂商的接管工具链(图形化 + 命令行),帮助安全研究人员、红队成员及云安全从业者快速验证资产暴露风险。

一、AK/SK 利用核心原理

AK/SK 是基于 HMAC-SHA1 签名机制的长期凭证,权限等同于 RAM 用户或主账号。常见泄露场景包括:

- 代码仓库硬编码(GitHub、Gitee)

- 配置文件外泄(

.env、CI/CD) - 日志或截图误上传

- 钓鱼或供应链攻击

利用路径:

- 验证 AK/SK 有效性

- 枚举云上资产(ECS、RDS、OSS、VPC 等)

- 接管控制台(Console)

- 持久化(创建子用户、后门实例)

二、主流云平台官方工具

1. 阿里云官方工具:OSS Browser

工具定位:阿里云官方出品,专注对象存储管理,但支持 AK/SK 登录,可间接验证权限。

- 下载地址:安装与登录 OSS Browser

- 使用方式:

- 选择“AK/SK 方式登录”

- 输入 AccessKey ID 与 Secret

- 若权限包含

oss:ListBuckets,即可列出所有 Bucket

小技巧:即使无 OSS 权限,也可通过报错信息判断 AK 是否有效。

2. 腾讯云官方工具:COSBrowser

工具定位:腾讯云对象存储可视化管理工具,同样支持 AK/SK 登录。

- 下载地址:COSBrowser 官方文档

- 功能亮点:

- 批量上传/下载

- 权限验证(需

cos:ListBuckets) - 支持临时密钥(可选)

3. 多云统一管理:行云管家(Cloudbility)

工具定位:支持阿里云、腾讯云、华为云、AWS 等多平台 AK/SK 统一接管。

- 官网地址:https://www.cloudbility.com/

- 核心优势:

- 一键同步多云资产

- 图形化控制台模拟

- 权限矩阵可视化

适合企业安全团队做多云资产盘点。

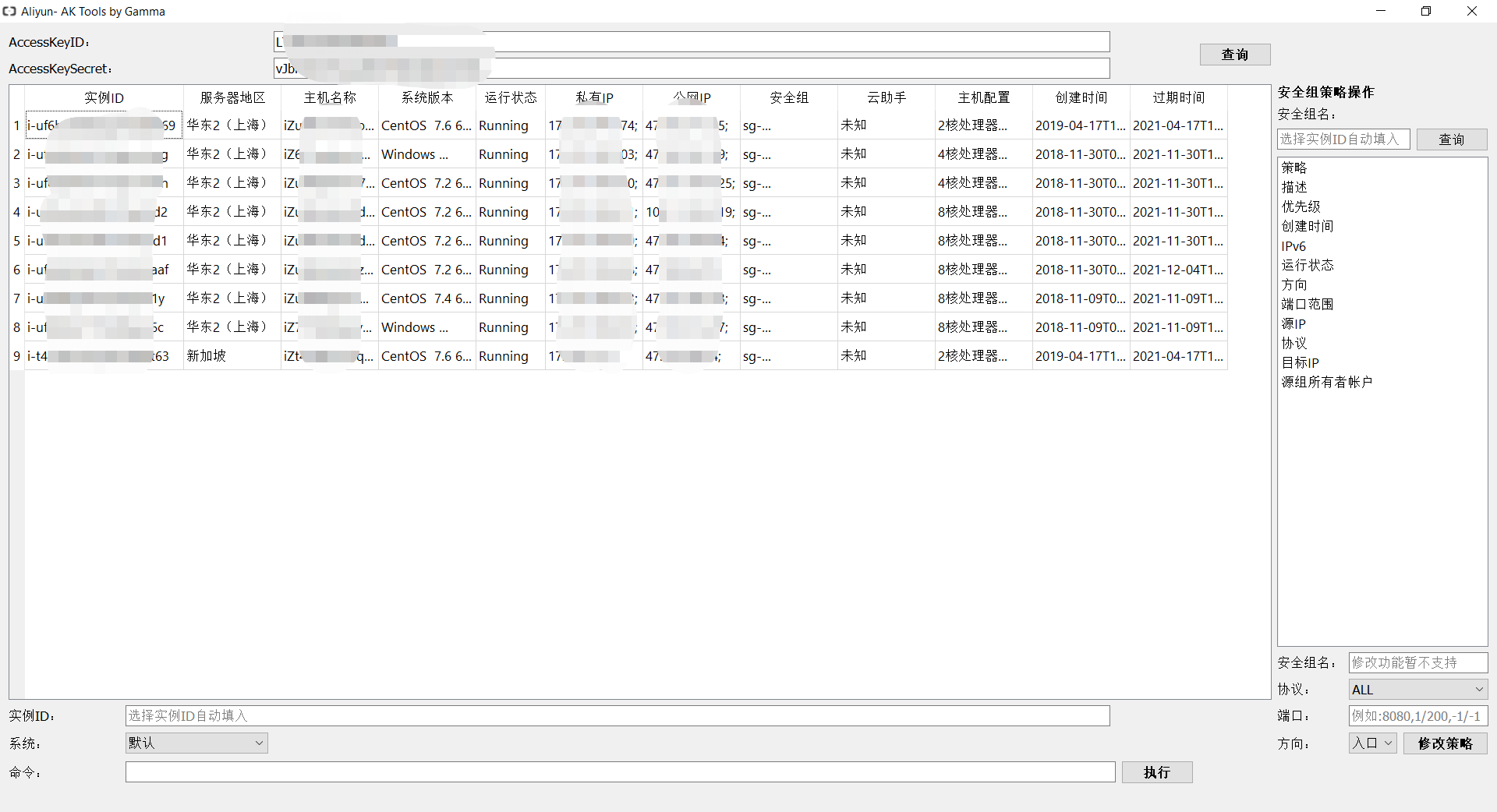

4. 阿里云图形化接管工具

工具名称:aliyun-accesskey-Tools(社区维护)

- 下载地址:GitHub Releases

- 功能特性:

- 控制台一键登录

- RAM 用户管理

- 资源树状展示

- 批量操作支持

三、命令行自动化利用工具

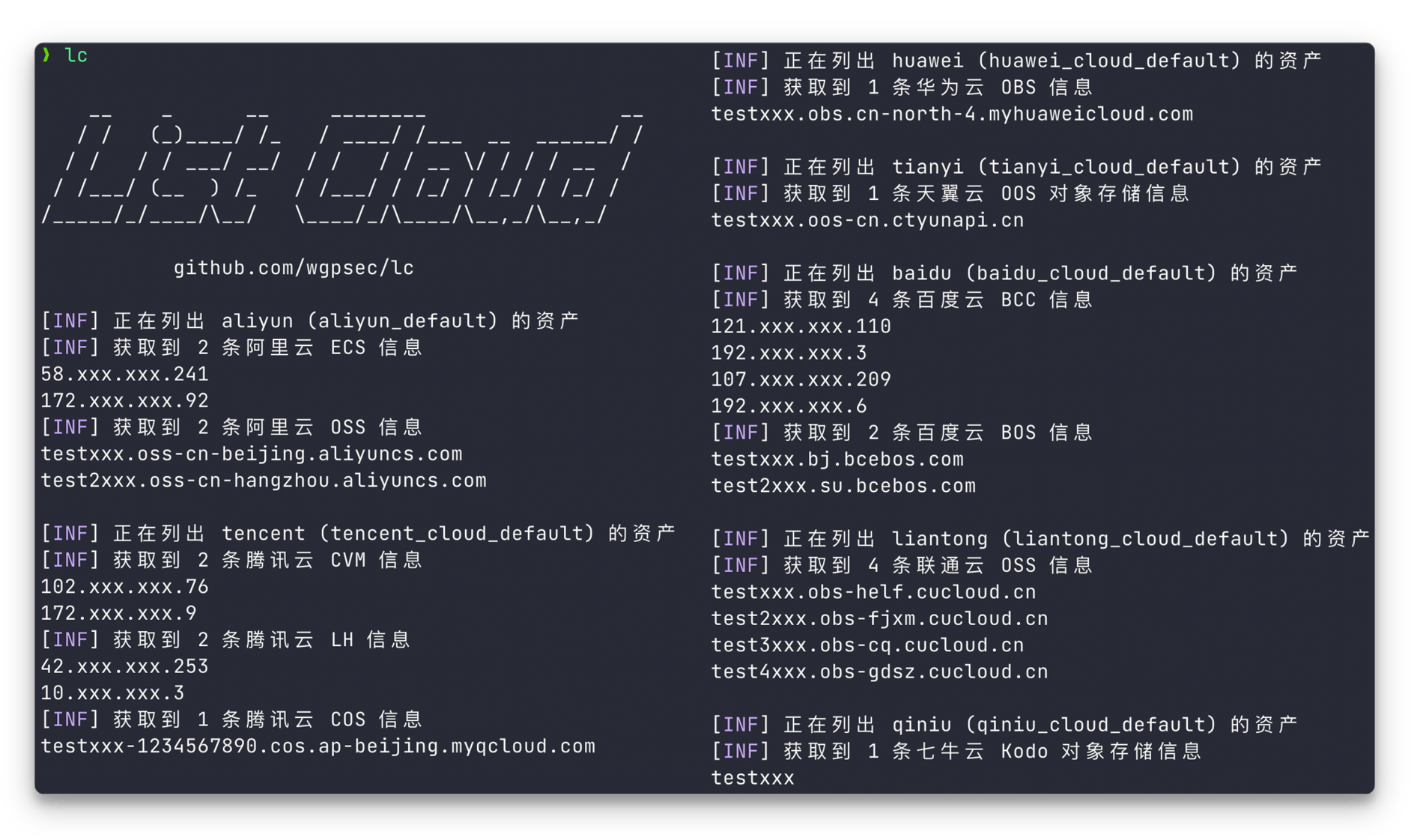

1. ListCloud(LC)—— 轻量级资产列举神器

- 项目地址:https://github.com/wgpsec/lc

- Wiki 文档:https://wiki.teamssix.com/lc/

- 使用方法:

# 编辑 config.yaml vim config.yaml # 示例配置 aliyun:- access_key_id: LTAIxxxxxxaccess_key_secret: xxxxxxxxxx# 运行枚举 ./lc run

支持功能:

- 阿里云 / 腾讯云 / 华为云

- ECS、RDS、SLB、Redis、MongoDB 等

- 输出 JSON / HTML 报告

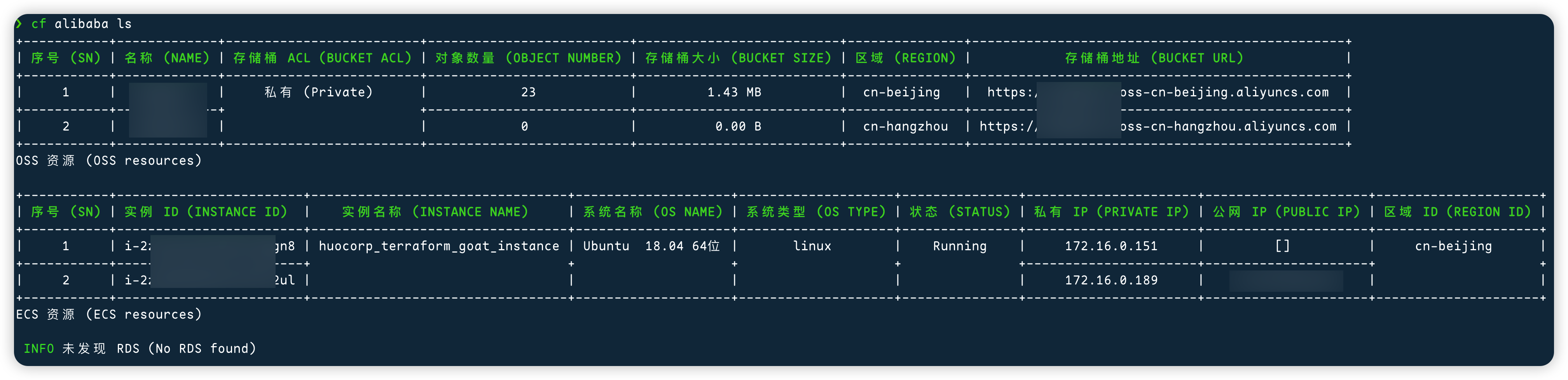

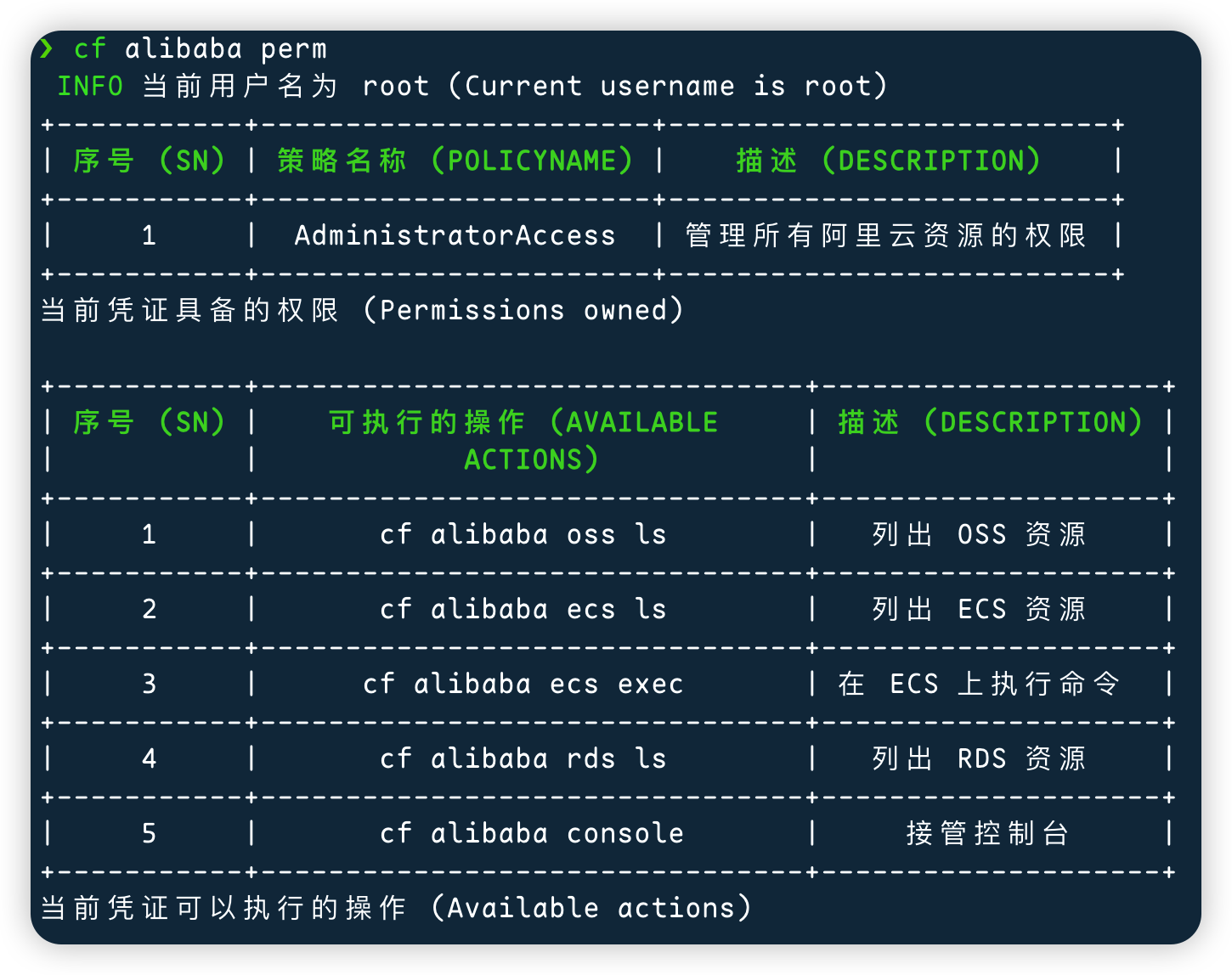

2. CloudSword(CF)—— 一键接管控制台

- 项目地址:https://github.com/wgpsec/cloudsword

- Wiki 文档:https://wiki.teamssix.com/CF/

核心命令速览:

# 1. 查看当前凭证权限

cf alibaba sts# 2. 一键打开控制台(自动填充登录链接)

cf alibaba console

# 3. 列出所有云资源

cf alibaba ls

# 4. 权限边界分析

cf alibaba policy

四、实战接管流程模板(红队视角)

写在最后

AK/SK 是云上最危险的“万能钥匙”。一次泄露,可能导致全网资产失守。安全左移,从代码提交到 CI/CD 流水线,杜绝明文存储。

推荐工具链组合:

- 快速验证:OSS Browser / COSBrowser

- 资产枚举:ListCloud

- 控制台接管:CloudSword

- 多云管理:行云管家

参考资料:

- 阿里云 RAM 安全最佳实践

- 腾讯云 CAM 密钥管理

- Teamssix 云安全 Wiki